29/12/2013

Badacze z Izraela informują, że platforma Knox, obecna na telefonach Samsunga i mająca gwarantować wysokie standardy bezpieczeństwa posiada lukę w zabezpieczeniach. Błąd ma umożliwiać monitorowanie e-maili użytkownika oraz pozwalać na przechwytywanie jego komunikacji. Samsung nie do końca zgadza się z badaczami…

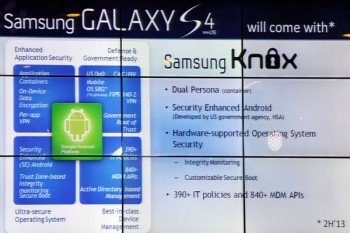

Knox to osobne, zaufane środowisko, które ma zapewniać maksimum bezpieczeństwa i prywatności danym użytkownika i być odpowiedzią na coraz powszechniejszy nurt BYOD. Przeznaczone na Androida i służące do separacji czynności “prywatnych” od “służbowych” na tym samym telefonie. Knox jest domyślnie instalowany na Samsungu Note 3, ale użytkownicy innych smartphone’ów w tym Galaxy S4 mogą go zainstalować wraz z Androidem 4.3 Samsung Premium Suite Upgrade. Platforma przechodzi właśnie certyfikację Ministerstwa Obrony USA i ma być domyślnie stosowana m.in. w Pentagonie.

Izraelscy badacze twierdzą, że udało im się znaleźć sposób na ominięcie zabezpieczeń Knoxa, dzięki czemu z poziomu “niezaufanego” systemu, po nakłonieniu użytkownika do zainstalowania odpowiedniej, z pozoru niewinnej aplkacji, mogą monitorować całą komunikację telefonu — także tę, która jest inicjowana w Knoksie.

Samsung twierdzi, że zarzuty badaczy nie są do końca poprawne. Informuje, że “firmy zazwyczaj instalują na telefonach pracowników dodatkowe oprogramowanie które zapobiegłoby temu atakowi”. Dodatkowo, przedstawiciel Samsunga w wywiadzie dla WSJ zasugerował, że odkrycie Izraelczyków dotyczy tak naprawdę już znanej podatności.

Niestety, ani badacze ani Samsung nie ujawniają na czym dokładnie miałaby polegać podatność. Czyżby chodziło o zwykły sniffing na interfejsie, na który “instalowaną zazwyczaj ochroną” miałoby być szyfrowanie występujące pod postacią VPN-a?

PS. Rzecznik prasowy Samsunga na Polskę przesłał nam następujące oświadczenie:

Samsung traktuje wszelkie zgłoszenia dotyczące luk bezpieczeństwa z wielką powagą, dlatego uwagi nadesłane przez Uniwersytet Ben-Guriona zostaną poddane dalszej, wnikliwej analizie. Jak wynika z posiadanych przez nas informacji, wskazane zagrożenie wydaje się być podobne do innych dobrze rozpoznanych ataków. Technologia KNOX posiada już mechanizmy zabezpieczające przed tego typu zagrożeniami, np.: możliwość konfiguracji VPN oraz obsługę SSL/TLS. W zależności od wykorzystywanego w danej chwili mechanizmu, poszczególne elementy systemu KNOX zapewniają skuteczną ochronę przed wszelkimi atakami. Tego typu złośliwe oprogramowanie z pewnością nie jest w stanie zakłócić architektury KNOX ani przeniknąć do jej wnętrza.

Olaf Krynicki,

rzecznik prasowy Samsung Electronics Polska

Odpowiedź rzecznika zdaje się potwierdzać naszą hipotezę, że atakiem miałby być “sniffing”.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Ej, Nie nazywaj nas Izraelczykami, bo to sztuczna nazwa. My jesteśmy Żydami przez duże Ż.

Szalom…

Ale nie każdy Izraelczyk jest Żydem – obywatelami Izraela są też ateiści, muzułmanie i inni. To tak, jakby nie używać słowa Polak, bo każdy Polak to Katolik ;-)

@Chesteroni: Żyd (z wielkiej) to przedstawiciel narodu żydowskiego, a żyd (z małej) to wyznawca Judaizmu. Czyli żyd != Izraelczyk, ale Żyd = Izraelczyk.

@ wish I had an NHL

Żyd != Izraelczyk, bo narodowość != obywatelstwo.

“Badacze z Izraela informują, że platforma Knox, obecna na telefonach Samsunga i mająca gwarantować wysokie standardy bezpieczeństwa posiada tylną furtkę sponsorowaną przez NSA.”

FTFY.

“Developed by US government agency, NSA”

jest bład w tekscie “aplkacji” no pewnie ze jest luka panowie z nsa maczali w tym palce napewno

BYOD == Build Your Own Disaster? :>