14/6/2018

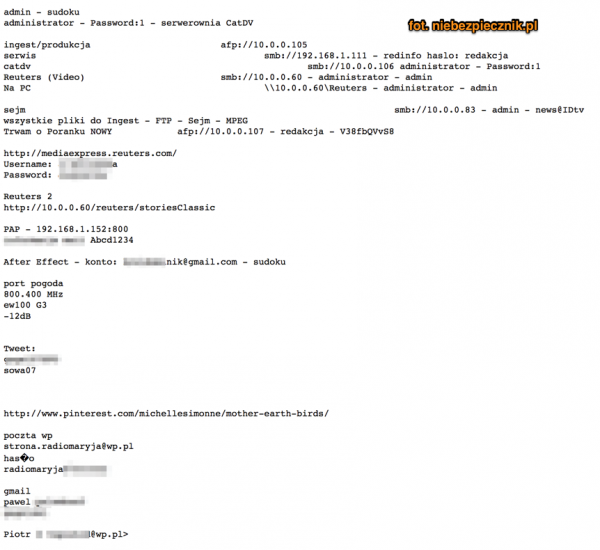

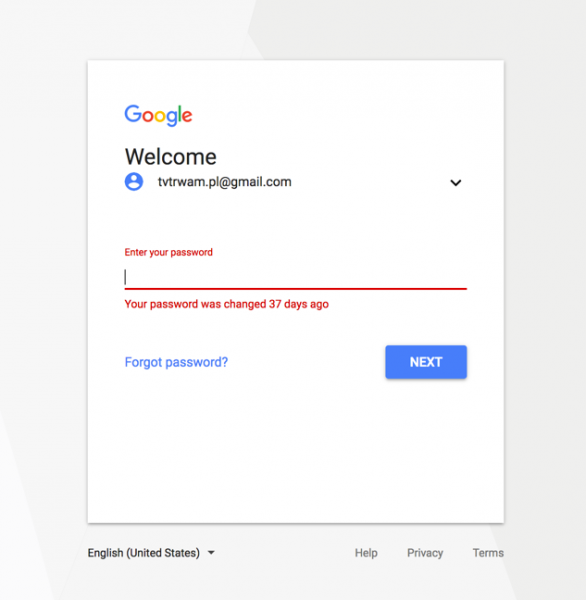

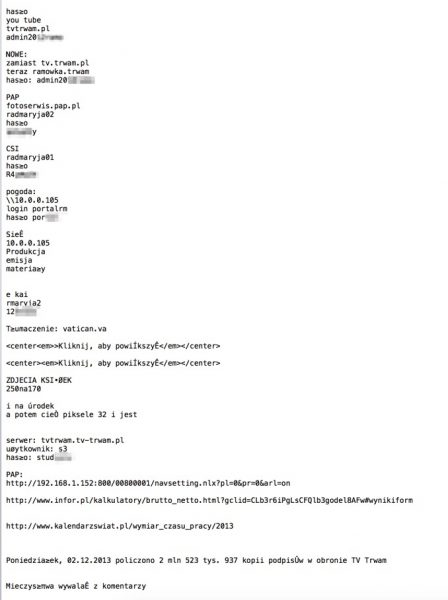

Ufa opatrzności ten, kto w publicznie dostępnym pliku ujawnia hasła do usług, o których funkcjonowanie oparta jest rozgłośnia Radia Maryja i telewizja Trwam. W pliku “WAZNE.txt” na serwerze Radia Maryja znajdowały się loginy i hasła do radiowych skrzynek e-mail, serwerów produkcyjnych i wielu innych usług wspomagających medium Ojca Rydzyka. Opatrzność czuwała jednak mocno, bo mimo haseł w stylu “abc123” i “Abcd1234” systemy komputerowe rozgłośni i telewizji nie zostały przejęte (albo zostały, ale atakujący się nie ujawnili).

Objawił mu się w Google

O pliku “WAZNE.txt” poinformował nas Czytelnik:

Dziś prawdopodobnie nadszedł ten dzień kiedy będę sławny. Otóż zacząłem czytać pewną książkę, dokładnie “Google Hacking for Penetration Testers” (polecam) i zacząłem się bawić. Pisząc do was, aż mi się ręce trzęsą. Wpisałem w google “filetype:txt hasło”, natrafiłem na pewien plik… http://www.radiomaryja.pl/(…)/WAZNE.txt.

W środku znajdują się loginy i hasła do poczt, twiitera, kont gmail, zarządzanie panelem CMS telewizji TRWAM oraz inne bardzo ciekawe rzeczy…

Sprawdziliśmy i faktycznie — na serwerze znajdował się plik z hasłami i wieloma “notatkami” wyglądającymi jakby były sporządzone przez osobę administrującą stroną Radia Maryja. Hasła i opisy administratorskie poprzeplatane były …linkami do YouTube z Celine Dion oraz wypowiedziami osób snujących teorie spiskowe w sprawie katastrofy w Smoleńsku i uwagami dotyczącymi pracy, np. żeby “Mieczysława wywalać z komentarzy“. Panie Mietku! Współczujemy!

Plik znajdował się na serwerze od 2014 roku, więc naprawdę w kategoriach cudu można rozpatrywać to, że nikt nie skorzystał z tych danych do “zaszkodzenia” Radiu Maryja. Z drugiej strony. Może ktoś próbował i siedzi na serwerach, ale się nie ujawnia?

Tejże nocy, podnieśliśmy głośne wołanie

W tej sprawie wysłaliśmy e-maile do Radia Maryja, ale nie odpisano nam od razu. Zaczęliśmy więc dzwonić bo sprawa wydawała się dość ważna. Ktoś z redakcji radia odebrał telefon, wysłuchał nas i powiedział, że “ktoś inny zajmuje się stroną”. Zostaliśmy poproszeni o wysłanie e-maila i oczekiwanie na telefon.

Telefon wkrótce zadzwonił. Porozmawialiśmy z człowiekiem odpowiedzialnym za serwis Radia Maryja. Był to świadomy bezpieczeństwa fachowiec, który — jak twierdzi — “usiadł gdy to zobaczył”. Dodał, że sam niejednokrotnie podśmiewał się z podobnych wpadek i oto przyszedł ten dzień, gdy wydarzyło się to na jego podwórku. No cóż, tak to bywa w życiu. Czasem więcej osób w organizacji ma dostęp do CMS-a czy innych zasobów i ktoś prawdopodobnie dla wygody wrzucił sobie ten plik na serwer.

Drogą oficjalną nie otrzymaliśmy od Radia Maryja żadnej odpowiedzi. Sprawę zgłosiliśmy radiu 16 maja. Z publikacją trochę się wstrzymywaliśmy, aby dać czas na “posprzątanie”.

PS. Nasze źródło informacji – Kuba – pozdrawia Pana Grzegorza. Mamy nadzieję, że zostanie to wzięte pod uwagę przy wystawianiu ocen z zajęć zawodowych :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Pozasłanialiście część haseł. ale w cache google nadal można całość odnaleźć…

To że gdzieś coś można odnaleźć, to nie znaczy, że my możemy to wprost podać…

Przeciez podali jak znalesc. Pewnie w ramach wsparcia dla tych co nie wpadli by na to sami.

Czytanie ze zrozumieniem to trudna sprawa…

Coz.. jak to sie mowi – szewc bez butow chodzi ale innych gani. I pozniej taki bezpiecznik wystawia “Error establishing a database connection”

Kiedy zalatacie?

Zwyczajny strach przed zadzieraniem z tak potężną organizacją :)

,a może to wynika z tego że radio Maryja nie ma żadnych wrogów?

albo ,że ci wrogowie są zbyt głupi by znaleźć plik z hasłami ?

@Harina

Tak sobie tłumacz, poza tym naucz się poprawnie pisać w j. polskim.

RM samo dla siebie jest wrogiem? głupich? ciekawe kto tu jest głupi, ten co odkrywa, czy ten kto zostawia plik WAZNE.txt na sewerze

Nitro 2018.06.14 16:50

Gdzie popełniłem błędy ort?

Gdyby wróg był inteligenty znalazłby plik ,a miał na to 4 lata :)

Po co ukrywać coś co i tak nikt nie potrafi wyszperać? ^^

Drugi powód to taki ,że Oni i tak nic nie mają do ukrycia to po co się pocić?

Sam mogę ci dać dostęp do np. mojego konta bankowego , podać numer telefonu itd. bo i tak nic nie zrobisz z tymi danymi.

@Harina

“naucz się poprawnie pisać w j. polskim” nie oznacza tego samego, co “nie popełniaj błędów ortograficznych”. Może też naucz się czytać ze zrozumieniem?

I doprecyzuję za przedmówcę: popraw interpunkcję, bo umiejących pisać po polsku aż zęby bolą, jak Cię czytają.

Ostatnia wypowiedź, @Harina, jest świetnym przykładem potwierdzającym, że prawo Poego działa. Ciężko stwierdzić czy to ekstremizm, czy troll :D

@Harina

A kto napisał, że ortograficzne?

Zapodaj ten dostęp do konta bankowego i nr telefonu, to zobaczymy…

“Sam mogę ci dać dostęp do np. mojego konta bankowego , podać numer telefonu itd. bo i tak nic nie zrobisz z tymi danymi.”

@Harina

Proszę, dobrze, podoba się to Krangowi. Podaj tu w komentarzach dane do swojego konta, numer telefonu i ekstra imię i nazwisko. Zobaczymy co się stanie :]

Ludzie starają się ukryć nawet najmniej istotne dane o sobie a Ty nie masz problemu aby je podawać publicznie.

Komentujesz wpisy na stronie, której nie rozumiesz.

Adam 2018.06.14 22:35

Co ja to jestem wróżka ,że mam zgadywać o co ci chodziło z tą pisownią w j. Polskim ? Gdzie są te błędy interpunkcyjne ?

matthew 2018.06.15 06:15

To znaczy ,że każdy kto ma inne zdanie z automatu jest trollem ,a może jeszcze na dokładkę ruski troll . Śmieszą mnie takie wypowiedzi

Darek 2018.06.15 08:52

krang 2018.06.15 10:03

Co zobaczymy ? Nic nie zrobisz mając login i hasło do banku . Kasy nie przelejesz bo potrzebna autoryzacja na SMS .

Po za tym jak byś tylko się zalogował z innego IP to z automatu dostaje powiadomienie na sms i tokena z dodatkową autoryzacją .

Imię i nazwisko na FB – a więc żadna tajemnica.

Zakładając konto na allegro podajesz jeszcze więcej danych bo poza imieniem , nazwiskiem , numer telefonu , nr konta ,adres zamieszkania itd. Dodatkowo allegro powiąże „odciski przeglądarki” , adres IP, hardware, z twoim imieniem i nazwiskiem :) W dzisiejszych czasach nic się nie da ukryć – to po co się maskować?

I tym oto sposobem Radyjo otwiera oczy niedowiarkom.

W erze, w której internetowi śmieszkowie masowo bawią się w googlehacking.

Trzymać 4 lata hasła plaintekstem dostępne na otwartym serwerze.

I nikt Radyja nie dopadł i nie wypuścił w maliny.

To najlepszy dowód na istnienie opatrzności!

Szykuje się masowa fala nawróceń w branży IT security :)

Może jednak zawierzanie Służby Zdrowia opiece opatrzności to jednak najskuteczniejsza i najpewniejsza reforma????!!!

A może chodzi o to, że RM i TVT nawet script kiddies się nie tykają bo taki strach przed Karzącą Ręką Sprawiedliwego?

Pewnie dlatego właściciel tych plików teraz pokutę odprawia i pości.

PS. A tylko spróbujcie wywalić mój komentarz! Do Sądu Ostatecznego was podam!

bug czuwał ( ͡° ͜ʖ ͡°)

“PS. Nasze źródło informacji – Kuba – pozdrawia Pana Grzegorza. Mamy nadzieję, że zostanie to wzięte pod uwagę przy wystawianiu ocen z zajęć zawodowych :)”

bo wpisał “filetype:txt hasło”, jeżeli to faktycznie ma podnieść ocenę to ja bardzo dziękuje za taki system edukacji. :)

(…)

Uderzenie młotkiem – 2zł,;

Wiedza gdzie trzeba uderzyć – 4998zł.

To byś dziękował gdybyś zobaczył jacy ludzie są w szkołach jeśli ktoś wie o istnieniu filetype albo site to już jest dużo a co dopiero użyć

“usiadł gdy to zobaczył” – rozwaliło mnie to :D

BTW dobry artykuł ;)

Google jeszcze trzyma kopię, można wymusić jakoś aby taki cache zniknął?

Kopia kopia ale te niektore loginy i hasla nadal dzialaja dzis.

A mieliście nie blurować bo da się odkręcić..

Ach ta siła przyzwyczajenia ;)

Wyjaśnijmy może to raz na zawsze, przypominając to co pisaliśmy na ten temat tu:

https://niebezpiecznik.pl/post/zamazywanie-tekstu-przez-rozmywanie-to-nie-najlepszy-pomysl-o-tym-jak-redaktor-niebezpiecznika-ujawnil-swoje-dane-z-dowodu/

“będziemy stosować bloki jednolitego koloru do zakrywania wrażliwych informacji na obrazkach lub skorzystamy z mozaiki albo rozmycia, którego nie da się “odwrócić””

Bo jedne mozaiki odwrócić się da, a inne nie. I jeszcze jeden cytat z tego samego artykułu:

“Nawet po (…) zamazaniu blokiem jednolitego koloru ktoś może zobaczyć co pod nim było.”

Więc podsumowując, nie ma jednego “dobrego” rodzaju maskowania danych. Po prostu każdy z rodzajów trzeba poprawnie wdrożyć.

Rozmycie lub zamazanie przez rekombinację pikseli jest odwracalne. Rozmycie poprzez rekombinację z dodaniem elementu losowego jest jednokierunkowe. Jeżeli do rozmazania zostanie użyta dodatkowo funkcja hashująca jednokierunkowa, to sprawa jest zamknięta. Prostszym i zdecydowanie skuteczniejszym sposobem jest użycie jednolitego bloku koloru PLUS weryfikacja metadanych pliku w celu usunięcia lub zakrycia miniatury. Niektóre formaty plików pozwalają na przechowywanie wielu rozdzielczości obrazka w tym samym pliku. Ba, da się to zrobić ze zwykłym JPEG, tylko potrzebny jest odpowiedni adapter na wyjściu, który wygeneruje pożądaną rozdzielczość.

E tam, po co się tak męczyć? Prostokąt w paincie rodem z Faktu załatwia sprawę. Nie ma opcji przezroczystości, a oryginalne piksele zostają nadpisane

Ciekawe, jak Google natrafiły na ten plik. Myślę, że na jakiejś publicznej stronie musiał być do niego link, ewentualnie ktoś przechowywał go bez szyfrowania w “prywatnych” danych na ich serwerach (wysłał w wiadomości na GMailu, zapisał na Google Drive itp.). Nie sądzę, żeby podczas indeksowania łączyli się z każdą domeną sprawdzając, czy zawiera plik o danej nazwie.

Google trafiło poprzez sitemap i robota Google, skanuje cały serwer, a pliki uwzględniane w robots.txt (czy jakoś tak) mogą być dodane jako ‘nie indeksuj’.

Może listowanie katalogów było kiedyś przez chwilę włączone i akurat pajączek zaindeksował WAZNE.txt – a jak już zaindeksował, to potem tylko sprawdzał, czy nadal istnieje i czy się zmienił.

“Ciekawe, jak Google natrafiły na ten plik. ”

Np. przez Chrome’a na androidzie z włączonym oszczędzaniem danych. Bo jaką masz pewność, że tych skompresowanych stron na pewno potem nie indeksują? :)

A wystarczyłyby cztery linijki kodu w htaccess.

Albo jeden tag META

Ale głębokie ukrycie to dalej głębokie ukrycie ;)

Za Password:1 to ktoś powinien polecieć, bo tu najpodlejsze zgadywanie daje radę. No chyba że hasło to było całe “Password:1”, wtedy szacunek xD.

Nie zmienia to faktu, że chyba każdy miał gdzieś taki plik, tylko pewno nie każdy pakował go na serwery xD

ja mam taki plik tylko….

1. zaszyfrowany GPG

2. na własnym dysku

ok z kopią na mega.nz no ale wciąż…

teraz serwer otrzyma świecenia i będzie świety serwer niepokalanego poczęscia.

Pielgrzymki już bookują bilety na nocne czuwanie

Jak

“Do POCZT” -.-

Jedna poczta, wiele…

“Eter” również musi być objęty ochroną Opatrzności. Parę dni temu byłem świadkiem jak prowadzący audycję z udziałem Szacownych Słuchaczek pod koniec rozmowy odpytywał je o numer telefonu. Bez większego skrępowania podawały :)

Ktoś jest w stanie oszacować na przykładzie danych z cache, w jak dalekim zakresie mogłyby zostać wykorzystane te dane?

Np. co można by nimi nawywijać?

Z czystej ciekawości.

Ktoś mógł to robić, tylko się nie ujawniać. Ciekaw jestem zatem co mógł robić.

re Dtn 2018.06.14 17:35

Wystarczy, że mieli dostęp do gmaila.

Odpowiednio spreparowana wiadomość z oficjalnego wewnętrznego maila mogła by być bardzo skutecznym i wysoce uprawdopodobnionym narzędziem do infekowania innych osób i innych kompów przez jakąś akcję mailingową.

“Bo przecież to makro wysłał jeden z “naszych”. W dodatku Pan Stasiu – ten informatyki co nam stronę utrzymuje. To jak napisał, żeby otworzyć makro to znaczy, że trzeba je otworzyć”.

Wyobraź sobie na ile sposobów można zrobić spektakularnego deface’a mając dostęp do oficjalnego konta Twittera Radyja? :) I szerowanie linka do gejowskiego porno w wersji roleplay z dwoma facetami przebranymi za księży jest tylko ułamkiem tego, na co mógł wpaść śmieszek mający złośliwe zamiary. Wyobraźni brakuje!

A jak był dostęp do CMSa to aż można gęsiej skórki dostać.

Gdzie tag “głębokie ukrycie”? ;)

Nitro 2018.06.14 16:50

Gdzie popełniłem błędy ort?

Gdyby wróg był inteligenty znalazłby plik ,a miał na to 4 lata :)

Po co ukrywać coś co i tak nikt nie potrafi wyszperać? ^^

Drugi powód to taki ,że Oni i tak nic nie mają do ukrycia to po co się pocić?

Sam mogę ci dać dostęp do np. mojego konta bankowego , podać numer telefonu itd. bo i tak nic nie zrobisz z tymi danymi.

To trzeba było ich uprzedzić zamiast z nich szydzić i się naśmiewać. Lepiej żeby mieli pod górkę i bolszewia wygrywała???

Szydzenie jest niezbedne aby jakiś decyzyjny przygłup nie zignorował tego. Nic tak nie podnosi świadomosci jak orientacja że coś jednak jest chyba nie tak skoro wszyscy sie śmieją. Widziałem to tak wiele razy że można traktować to jako jedyną skuteczną metode zwracania uwagi na problem w miejscach gdzie na stołkach decyzyjnych siedzą ideologiczni tumaniści.

A co do bolszewii to obecna prawa strona polityki jest daleko po lewej stronie w każdym aspekcie więc troche trudno ocenić co masz na myśli.

Ppzed skomentowaniem tekstu, warto by było żebyś go przeczytał ze zrozumieniem.

Toć przecież ostrzegli 16 maja. Czytajmy ze zrozumieniem :-)

A poza tym artykuł naśmiewa się (trochę) z błędu informatyka a nie z RM jako całości, nie ma co się spinać!

Jak to się mówi – “dobry haker to taki, o którym nikt nie słyszał” ;)

Dlatego wg mnie ktoś na pewno już to znalazł, tylko albo nie ma pomysłu, jak to “fajnie” wykorzystać, albo sprzedał po cichu komuś innemu i temat umarł po drodze. Albo może wszystko jeszcze przed nami :)

A teraz wyświetla się inny tekst w tym pliku :)

Niech was ręka boska broni

Plik nadal istnieje, ale teraz ma następującą zawartość:

“dziękujemy za zainteresowanie portalem Radia Maryja. :) :D”

:-) Poczucie humoru mają

Usunęli , taki komunikat:

“dziękujemy za zainteresowanie portalem Radia Maryja. :) :D”

A trzeciego dnia zastali pusty GRUB i rzekli “objawil nam sie bug prawdziwy”.

Jakby tak zostawili hasła do kont bankowych to w końcu opinia publiczna dowiedziałaby się skąd i na co idą pieniążki w tej toruńskiej grupie kapitałowej. Co prawda nie będzie tam nic o gotóweczce noszonej w reklamówkach ale zawsze coś! :)

Wątpliwe.

Chyba że ów ‘włamywacz’ byłby dobry z infiltracji maryjnego środowiska, które tam pracuje, a które to dodatkowo jest podatne na socjotechnike (o co myśle raczej tam nie trudno).

Jakie radio, taki admin.

Czyli admin też ma ryja? :)

@Marcin Maziarz: Nope. Admin ma brodę ;o)

root i shell od dluzszego czasu wykonany i publiczny w necie….wystatczy poszukac…

Kiedy zamykano odwilż Gomułki, dano komentarz: odwilż była nie po to, aby było błoto, ale by wiedzieć, kto to. , a nie wiem co to ubecka republika ludowa i jak sie pisze popolsku, ale wiadomo oco chodzi i o to własnie chodxiło w tem kumotarz u . pozdrawiam .

[…] raz dzwoniliśmy do kogoś ze zgłoszeniem wycieków (raz nawet do Radia Maryja). Nigdy nie liczymy na wdzięczność, ani nawet miłą atmosferę rozmowy. Nauczeni […]