22/1/2020

Jak informuje Reuters, Apple, które wciąż nie szyfruje kopii bezpieczeństwa iPhonów wgrywanych przez klientów do chmury iCloud, planowało takie szyfrowanie wdrożyć ale plany zarzuciło. Rzekomo po rozmowach z FBI. Tak twierdzi “6 źródeł” agencji prasowej, wszystkie anonimowo a dziennikarze Reutersa sami przyznają, że nie wiedzą co jest prawdziwą przyczyną braku szyfrowania kopii bezpieczeństwa na iCloud.

Apple bardzo stawia na prywatność, ale…

Apple technologicznie i marketingowo w ostatnich latach mocno stawia na prywatność, jako wartość która ma płynąć z usług i produktów firmy. Firma faktycznie — ku wielkiemu smutkowi reklamodawców — obcina funkcje iOS, które są nadużywane przez twórców aplikacji do profilowania użytkowników iPhonów (tutaj można się zapoznać z bogatą bazą szczegółowych opisów technicznych stosowanych przez Apple zabezpieczeń).

Niestety — co nie było żadną tajemnicą dla specjalistów ds. bezpieczeństwa — w arsenale funkcji prywatnościowych od dawna brakuje jednego, tzw. zero knowledge encryption, czyli takiego szyfrowania danych przechowywanych na serwerach Apple, żeby nikt poza użytkownikiem nie miał dostępu do klucza szyfrującego.

Brak zero knowledge security to niewątpliwie wygoda dla zapominalskich użytkowników, ale i duże ryzyko dla poufności i prywatności danych klientów. Bo “zły pracownik”, włamywacz lub służby także mogą uzyskać dostęp do klucza kryptograficznego użytkownika — ten w końcu jest przechowywany po stronie dostawcy usługi bez zabezpieczeń, a nie generowany za każdym razem na urządzeniu użytkownika w wyniku znanego tylko użytkownikowi hasła.

Ci, którzy zdawali sobie sprawę z tego, że Apple nie korzysta z zero knowledge encryption od dawna unikali chmury iCloud i teraz, kiedy “wybucha afera” są zaskoczeni zdziwieniem niektórych komentatorów, bo brak “zero knowledge encryption” nie był przecież żadną tajemnicą. Nie do końca natomiast było wiadomo, dlaczego Apple nie decyduje się na jego wdrożenie, które przecież firma zapowiadała. I tu artykuł Reutersa w końcu przekazuje jakieś nowe informacje i choć są to raczej domysły a nie fakty, to warto im się przyjrzeć.

Strzelaniny i FBI

Po każdej strzelaninie w USA, w której giną ludzie a sprawca ma iPhona FBI zwraca się do Apple z prośba o jego “odblokowanie”, chociaż doskonale wie, że od kilku lat i modeli firma nie może tego zrobić. Celem FBI jest jednak wywołanie publicznej debaty i przekonanie Apple, aby w swoje telefony wbudowało backdoora, po którego służby mogłyby wygodnie sięgać podczas innych spraw.

Paradoksalnie jednak, taki backdoor wcale nie jest FBI potrzebny, bo jak pokazał przypadek strzelaniny z San Bernardino, FBI poradziło sobie z dostępem do telefonu terrorysty bez pomocy Apple, a z pomocą izraelskiej firmy Cellbrite (por. Jak FBI pozyskało dane z iPhona terrorysty bez pomocy Apple oraz 3 sposoby na odblokowanie zablokowanego iPhona)

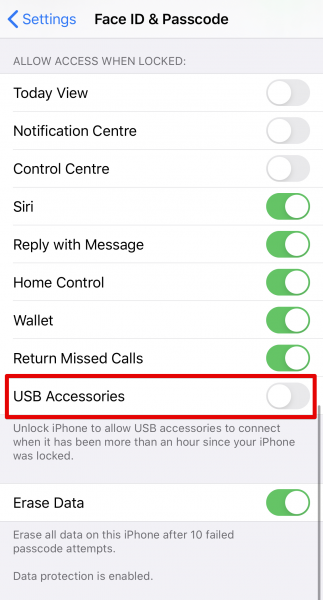

Teraz też FBI dysponuje narzędziami, które — pod pewnymi warunkami — są w stanie odblokować niektóre z iPhonów, zwłaszcza jeśli ich właściciel korzystał ze słabego hasła i nie włączył opcji ochrony akcesoriów USB.

Tak czy inaczej, wedle Reutersa, dwa lata temu po strzelaninie w San Bernardino, kiedy Apple walcząc w sądzie z FBI zapowiadało wdrożenie “zero knowledge” encryption, miało odbyć się prywatne spotkanie pomiędzy FBI a przedstawicielami Apple, po którym Apple porzuciło plany wdrożenia zapowiadanego “zero knowledge” encryption, ale — co kuriozalne — Reuters nagłaśniający tę sprawę twierdzi, że “nie jest w stanie ustalić czy to właśnie rozmowy z FBI spowodowały zmianę planów Apple“.

When Apple spoke privately to the FBI about its work on phone security the following year, the end-to-end encryption plan had been dropped, according to the six sources. Reuters could not determine why exactly Apple dropped the plan.

Może jednak Chiny?

Wprowadzenie takiej zmiany, abstrahując od wątku terrorystów i wypinania się na FBI, co oczywiście generuje poważne kłopoty, ma jeszcze szereg innych konsekwencji. Nie tylko znaczące uprzykrzenie życia użytkownikom, którzy zapomną hasła (brak ścieżki resetu i automatyczna strata danych). Także — a być może przede wszystkim? — ban na obecność na rynku Chińskim.

Cokolwiek jednak nie byłoby prawdziwym powodem porzucenia przez Apple planów wdrożenia zero knowledge security — decyzja jest godna potępienia i ujawnia hipokryzję firmy. Doszukując się na siłę plusów w tej aferze, można mieć nadzieję, że nagłośnienie tej tajemnicy poliszynela spowoduje teraz silne naciski ze strony użytkowników na Apple, które w końcu domknie furtkę w swoim łańcuchu bezpieczeństwa.

Mam sprzęt Apple, czy służby mają dostęp do moich backupów

Nie, jeśli na iPhonie nie korzystasz z kopii bezpieczeństwa na chmurze iCloud. Jeśli chcesz zachować prywatność i najwyższy stopień bezpieczeństwa, kopie bezpieczeństwa urządzeń z iOS (iPhone, iPad) wykonuj lokalnie i trzymaj na swoim komputerze (np. przez iTunes lub Findera).

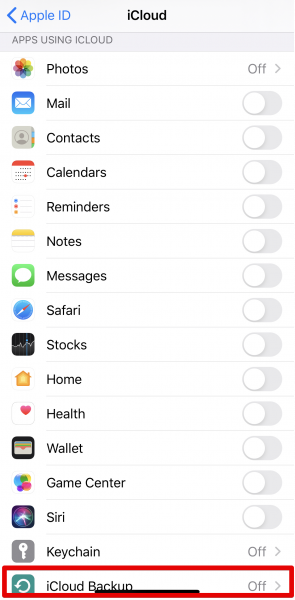

Oto poprawna (tj. bezpieczna i gwarantująca poufność) konfiguracja iCloud:

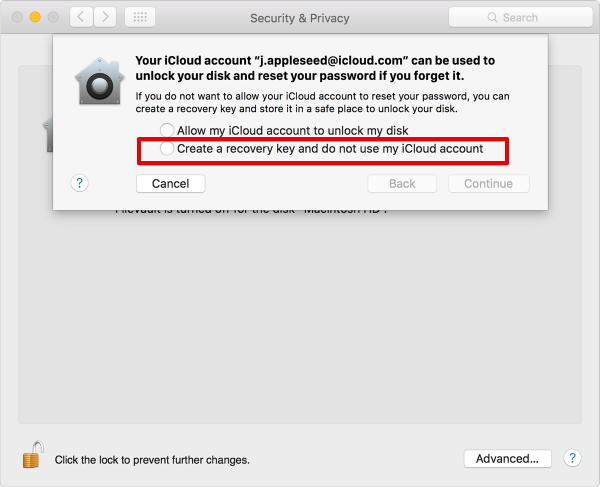

Na komputerze na który zgrywa się backupy z iPhona warto włączyć pełne szyfrowanie dysku twardego. Na macOS każdy może aktywować to aktywować włączając FileVaulta — przy czym podczas pytania o to czy tworzyć klucz awaryjny, należy wybrać opcję, która NIE WGRYWA GO NA iCLOUD:

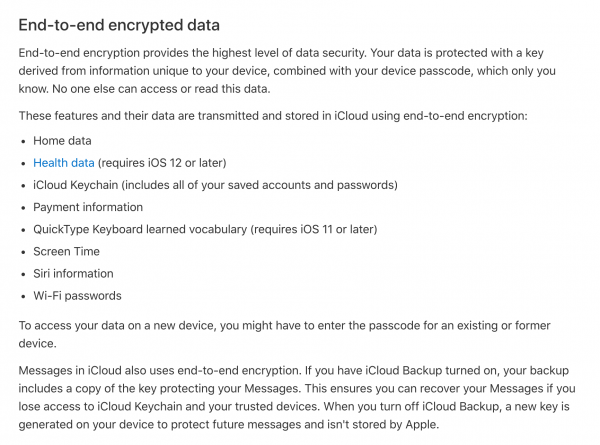

Ci którzy trzymali kopie bezpieczeństwa na iCloudzie nie muszą od razu wpadać w panikę. O ile backupy faktycznie mogą zostać odzyskane przez służby z Waszych kont, to cześć z danych w kopiach bezpieczeństwa na szczęście jest zaszyfrowana w modelu “zero knowledge” i przykładem tego jest Keychain (tzw. Pęk Kluczy). To znaczy, że Wasze hasła i klucze kryptograficzne są bezpieczne, dopóki służby nie znają Waszego “passcode”, którym odblokowujecie iPhona.

Ale zdjęcia i nieszyfrowane dane z poszczególnych aplikacji mogą pozyskać i bez tego. I tu znów nie zawsze będzie powód do paniki, bo nie każda aplikacja backupuje dane do chmury Apple. Signal tego nie robi (WhatsApp i iMessage niestety tak).

If you have iCloud Backup turned on, your backup includes a copy of the key protecting your Messages.

To czy jakaś aplikacja “odkładała” dane na iCloud możecie sprawdzić w menu “AppleID -> iCloud”. Warto też kliknąć na Manage Storage”, aby zobaczyć ile danych zajmują pliki poszczególnych aplikacji.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Jakie to ma znaczenie czy szyfrują czy nie skoro służby specjalnie i tak mają dostęp.

Takie, że do zaszyfrowanych danych się nie dostaną bez złamania hasła, co — w zależności od hasła — może się udać w 10 minut lub nigdy.

@pek

Dane sa szyfrowane dopiero po przeslaniu?

Piotr Konieczny

Po co mają łamać hasło skoro wiadomo ,że jest na 100% tylna furtka. Chyba nie myślisz ,że apple nie zrobiło sobie tylnej furtki i nie współpracuje ” po cichu” z amerykańskimi służbami.

A możesz ten dowód na tylną furtkę pokazać? Dyskutujmy na poziomie pls.

Czy w przyszłości planowane są wykłady “Nie daj się zhakować”?

Tak, niebawem opublikujemy listę nowych terminów.

@Piotr Konieczny: Jeżeli chodzi o kryptografię to sprawdza się stare powiedzenie: nigdy nie mów nigdy.

@Piotr Konieczny: hm… to hasło, to najczęściej 6-cyfrowy PIN, jesteś pewien, że brute force na coś takiego zajmie sporo czasu służbom? OK, w przypadku samego iPhone, można ustawić, że po 10 próbach dane zostaną wymazane (cokolwiek to znaczy, bo nie wiemy na ile to “wymazywanie” jest skuteczne, biorąc pod uwagę specyfikę działania “dysków” na pamięci flash). Natomiast, jeśli chłopaki otrzymają kopię z iClouda, to IMHO nie muszą się martwić ilością prób, więc… :(

Jak bazujesz na błędzie to po kazdej próbie musisz robić “pewna tajna długotrwałą rzecz” właśnie po to żeby ci się ta próba nie zliczyla do “kasuj po 10 błędnych” i żebyś nie dostał forced delaya n minut.

@Piotr Konieczny

dyskusja na poziomie? Heh… niestety weszliśmy w epokę ciemniaków (por.: romantyzm, średniowiecze itd.) i z poziomu faktów weszliśmy na poziom emocji i wiary. :(

Vide: anty-5G, antyszczepionkowcy, chemitrails, rząd światowy i wiele więcej.

A fakty? Nuuuuuuuuda.

Pozdrawiam.

> tzw. zero knowledge encryption

“zero knowledge encryption” is not a thing. Zero knowledge to zero knowledge proof. Jak już coś, to jest to przypadek E2E szyfrowania, gdzie obydwoma końcówkami jest ta sama osoba.

[…] Apple w dodatku faktycznie daje użytkownikom narzędzia pozwalające chronić dane. Co prawda wymaga to rezygnacji z iCloud, ale jest wykonalne. Zresztą nawet w ramach iCloud część wrażliwych danych jest szyfrowana w modelu end-to-end, a dokładnie te mechanizmy opisuje serwis Niebezpiecznik.pl. […]

[…] Apple w dodatku faktycznie daje użytkownikom narzędzia pozwalające chronić dane. Co prawda wymaga to rezygnacji z iCloud, ale jest wykonalne. Zresztą nawet w ramach iCloud część wrażliwych danych jest szyfrowana w modelu end-to-end, a dokładnie te mechanizmy opisuje serwis Niebezpiecznik.pl. […]

@PKonieczny

a propos naszej wymiany myśli w tym temacie pod poprzednim? wpisem:

to, że piszę szybki wpisik “skrótem dla ludu” nie oznacza, że nie znam tematu.

Tak, Apple nie szyfrowało clouda, ale zarzekało sie, że nigdy nie odda danych dobrowolnie.

…no i przez 2 lata oddawało.

I w tym wic cały.

Poza tym obaj jesteśmy w materii zgodni.

Podejrzewam też, że jednak wejście sprzętowe na telefony też jest lecz wymaga fizycznego wpięcia się wampirkiem w ktorąś z ścieżek…

Apple nie oddaje danych “dobrowolnie”. Oddaje w zgodzie z prawem po otrzymaniu odpowiedniego wniosku (zatwierdzonego przez sąd) i to też nie zawsze. Jeśli zadasz sobie trud zajrzenia w podlinkowane w artykule transparency reports, to nie tylko poznasz zasady i zakres przekazywanych danych, ale na pewno zauważysz też rubrykę z % pomyslnie rozpatrzonych wniosków, co zasugeruje Ci, że nie na każdą prośbę Apple odpowiada.

Stwierdzenie “przez 2 lata oddawało” też nie jest zgodne z prawdą, bo Apple (i inne firmy) w ten sposób dane na temat użytkowników oddają organom ścigania od początku swojego istnienia.

PS. Nie pisz “skrótami dla ludu”, bo nawet jak znasz temat to wyjdziesz na takiego, który go nie zna.

@PKonieczny – “zgodnie z prawem” amerykańskim służby amerykańskie oficjalnie mogą mieć dostęp do danych użytkowników nie będącymi obywatelami USA bez takiej zgody sądów.

@PKonieczny

Rozumiem Twoją postawę – chciałbyś, jak każdy, żyć w przewidywalnym i pewnym jutra świecie. To jest OK; ja też bym chciał.

Ale: każdy kraj – oprócz ustaw jawnych – ma też ustawy tajne (czasem na poziomie rozporządzeń też). Te akty NIE SĄ publikowane.

Kilka razy widziałem to w akcji przy okazji dużych inwestycji.

Apple nie szyfrowało Clouda z dwóch powodów:

1. sami dzięki temu robili z danymi co zechcieli, np budują metabazy i szkolą na nich AI.

2. służby tajne (nie specjalne, ale tajne) mogły tam robić co zechciały (zgodnie z porozumieniami na poziomie nazwijmy to ‘rad nadzorczych’ – nie udowodnię Ci tego, ale chyba nie muszę, bo chyba sam rozumiesz, że tam siedza ci sami ludzie, co w Grumanie, BlackRocku, itp).

To, co opisujesz jest OK, ale dotyczy służb mundurowych i specjalnych. To oni muszą uzyskiwać ‘sądowe’ zgody i to z tych zgód Apple się potem publicznie spowiada.

PS

Popatrz – Apple szyfruje dane składowane na lokalnym sprzecie (telefonie), ale zanim to zrobi przesyła sobie samemu do chmury kopię nieszyfrowaną (co prawda ‘bezpiecznym’ protokołem, czyli byle dzieciak nie podejrzy).

Nie bądźmy też naiwni – burze medialne o ‘walce’ z systemem w wykonaniu megakorporacji są obliczone na tłum. Tłum ma się czuć pewnie, ale nie zdziw się jeśli skany Twoich tęczówek “już tam są”.

@Veder – zgadzam się w 100% :) . Problemem jest, że tak wiele osób, w tym również uważających się za ekspertów, żyje w tej “mainstreamowej” bańce informacyjnej/teatrzyku, w której zwalcza się wszelkie “teorie spiskowe” (tak jak by historia świata polityki, w tym tej ostatniej, w większości nie składała się ze spisków wszelakiej maści). Np. to czego można było się dowiedzieć z Wikileaks, od Snowdena itd. wcześniej było uważane za teorie spiskowe. W gruncie rzeczy znowu powoli nimi się stają. Oczywiście niektóre, ewidentnie fałszywe “teorie spiskowe” tworzy się specjalnie jako metoda deprecjonowania innych.

A tyle było piania, nawet na niebezpieczniku, jakie to apple jest bezpieczne. Marketing omamił wszystkich.

https://www.androidcentral.com/apple-may-have-ditched-encrypted-backups-google-hasnt

Jak skonfigurujesz tak ja radzimy e artykule to będzie. My nigdy nie zachęcaliśmy do iclouda.

Wielką naiwnością jest myślenie, że służby amerykańskie nie mają dostępu do danych użytkowników Apple i innych. Po informacjach ujawnionych przez Wikileaks, Snowdena itd. w prawie amerykańskim pojawiły się jakieś ograniczenia na dostęp do danych użytkowników, ale nie dotyczy to użytkowników spoza USA. Nie jest tak bardzo istotne, czy dane w iCloud są szyfrowane czy nie, skoro system Apple niej jest systemem otwartym i nad którym Apple ma pełną kontrolę, więc poznanie hasła szyfrującego nie jest problemem. Zresztą większość użytkowników nie tworzy haseł, które byłyby niepodatne na różne ataki. Nie na darmo co roku z budżetu wojskowego USA kilkadziesiąt mld $ trafia do NSA, które jest centrum zbierania informacji i kontroli świata. Czy jakakolwiek amerykańska firma może sprzeciwić się służbom amerykańskim w realizacji utrzymania przewagi USA nad resztą świata?

Ciekawi mnie jak to jest w przypadku Androida i konta Google.

Dane kopii zapasowej w chmurze google są przechowywane bez szyfrowania.

Nie ma to żadnego związku z szyfrowaniem samego urządzenia, o którym decydujesz sam czy włączyć czy nie.

Nie robic backupu do chmury Google. Ogólnie dobra zasada nie wierzyć żadnemu dostawcy chmurowemu.

Zwyczajnie szyfrować samodzielnie lokalnie przed wysłaniem do chmury, wówczas mamy pewność, że nikt oprócz nas nie posiada klucza do deszyfracji danych.

Jeśli chcesz dalej korzystać z Google Drive lub innych darmowych usług chmurowych, to mogę Ci polecić rclone. Szyfrujesz lokalnie dane i wrzucasz je gdzie chcesz. Możesz też go zainstalować na Androidzie (nie wymaga roota) – potrzebujesz tylko Termux (możesz pobrać z sklepu Googla).

Backup telefonów w systemie android jest w pełni zabezpieczony szyfrowaniem end2end.

Tylko właściciel danych ma o nich dostęp.

https://www.androidcentral.com/apple-may-have-ditched-encrypted-backups-google-hasnt

https://security.googleblog.com/2018/10/google-and-android-have-your-back-by.html

https://www.androidcentral.com/how-googles-backup-encryption-works-good-bad-and-ugly

Audyt rozwiązania:

https://www.nccgroup.trust/us/our-research/android-cloud-backuprestore/

“Starting in Android Pie, devices can take advantage of a new capability where backed-up application data can only be decrypted by a key that is randomly generated at the client. This decryption key is encrypted using the user’s lockscreen PIN/pattern/passcode, which isn’t known by Google. Then, this passcode-protected key material is encrypted to a Titan security chip on our datacenter floor.”

https://www.androidcentral.com/apple-may-have-ditched-encrypted-backups-google-hasnt

Ludzie wszędzie jest tak samo, sami chcecie wejść w AID a on/ona niby książki z biblioteki ma czytać te z przed 60 lat ?.

Banki zbierają twoje dane

Sieci komórkowe zbierają dane

Samochody odpalane na głos dotyk zbierają dane

Urzędy zbierają dane od waszych narodzin.

Kościoły zbierają wasze dane od chrztu.

Policja zbiera wasze dane przy mandatach.

Czym ty się przejmujesz takie czasy, używaj ale nie nadużywa. Ale dla tych co chcą być bezpieczni i pewni swego.

Przestańcie jeździć samochodem, telefon po kabelku (a najlepiej to budka telefoniczna pamiętacie to :))), bilety tylko jednorazowe jeśli jeździsz komunikacją, zasłoń twarz bo wszędzie są już kamery, nie korzystaj z dowodu osobistego i prawa jazdy, najlepiej wyjedź na Alaskę :)))

W artykule jest błąd:

„(…) zwłaszcza jeśli ich właściciel korzystał ze słabego hasła i nie włączył opcji ochrony akcesoriów USB”.

Ta funkcja jest domyślnie włączona. Włączenie opcji „Akcesoria USB” powoduje WYŁĄCZENIE OCHRONY.

“W artykule jest błąd:

„(…) zwłaszcza jeśli ich właściciel korzystał ze słabego hasła i nie włączył opcji ochrony akcesoriów USB”.

Ta funkcja jest domyślnie włączona. Włączenie opcji „Akcesoria USB” powoduje WYŁĄCZENIE OCHRONY.”

Kurcze, po artykule aż odpaliłem instrukcje obsługi bo zdębiałem ! i mam dobrze, bo mam wł…zrobione jak kolega napisał. Opcja WYłączona… nas chroni. Opcją włączono (podswietla na zielono) nas nie chroni !

Jak wszyscy wiemy Bezos dał się wyje.ać ibn Saudowi przy pomocy Pegassusa (podobno).

I teraz pytanie – prawdopodobnie Bezos używał marki Apple, a jak wiemy marka szyfruje lokalnie. No to jak arabskie książątko (spokrewnione z Mossadem) dało radę?

Ktoś teorie ma?

Moja teoria jest taka, że powinieneś wypisywać mniej bzdur w komentarzach, a czas ten poświęcić na douczenie się.

W kwestii (także) służb izraelskich i rzekomego “pokrewieństwa” z Saudami, polecam – na przykład – znakomitą i przetłumaczoną na polski książke (pod polskim tytułem) “Powstań i zabij pierwszy”.

KURNA ! Jaka kurna znów teoria !?! do zaatakowania brezors wykorzystano “luke” w whatsapp. Jak kogoś stać to każdy se kupi odpowiednie narzędzie. Komuś się najwidoczniej opłacało.

@CatLady. Konkretasami koteczko, pluć to nawet lama potrafi. Kobiecie chyba nie wypada. Wpierw wykaż bzdury, zamiast tylko wysoko unosić ogon, potem polecaj literaturę typu harlequine dla patrioty :-)

@ehh. Wytłumaczenie “luką w whatsappie” jest pozornie właściwe. To tak, jak tłumaczyć coś niezrozumiałego zwrotem “pewne specjalne cechy pozwalają” albo “naukowcy stworzyli specjalne…”. Często to widzę. Tłumaczenie wycieku dziurą.

Dobrze: whatsapp ma dostęp do dysku, odszyfrowuje dane i trzyma dostępne odszyfrowane. Saud podrzucił zdjęcie z niespodzianką. Niespodzianka zhackowała program. A teraz konkret: dlaczego programik wykonał się przesyłając zawartość dysku na konkretny adres?

Czy teraz pytanie zadane wystarczająco precyzyjnie?

@CatLady

cytat z recenzji tej książki: “Znakomicie napisana, uczciwa książka, która pozwoli lepiej zrozumieć niesymetryczny konflikt arabsko-izraelski”.

Powiedz, jakim sposobem Bergman przeżył napisanie tej książki? Jak nie wiesz, to Ci powiem: przeżył, bo napisał dokładnie to, co mu KAZANO i co mu do główki odpowiednio inputowano.

Możesz też poczytać np Biuletyn Żydowskiego Instytutu Historycznego. Tam też jest wiele historii i ciekawych rozważań.

Warto też: “Idea spisku i teorie spiskowe w świetle analiz krytycznych…”

Dziennikarze, którzy piszą to, czego im nie wolno pisać umierają lub trafiają do czubków. Jak pewien Niemiec (Udo Ulfoktte) , który już nie zyje lub pewna Austryjaczka (Jane Burgermeister), ktora swoje w wariatkowie odsiedziała.

Jednej Bułgarki jeszcze nie rozwalili…

…może dość tego – jak widzę – offtopa :-)

Zauwazylem ze Signal z defaultu korzystal z iClouda, ciekawe co tam zostawial. Czy cala kopie korespondencji ktora jest na iphonie. Czy rowniez rozmowy?

https://support.signal.org/hc/en-us/search?utf8=%E2%9C%93&query=Icloud

Widać że to specjalnie wszystko ustawione bo nawet google czy facebook czy microsoft mają podejrzane wycieki ale jak dla mnie to też motywacja do posługiwania sie wygenerowanymi tożsamościami jak i do tworzenia własnych aplikacji i zabezpieczeń

Cieszę się, że istnieje taki portal i cenię artykułu i wiedzę jaką tutaj można znaleźć. Jednak ciągle mi w uszach zostało, jak w którymś z artykułów przeczytałem, że iPhone jest bardziej bezpieczny, lepiej zabezpieczony niż telefony z Androidem, i porównuje tutaj np. Pixela z Titan M. Patrząc na to, że Android Backu oferuje szyfrowanie całościowe, a klucz jest przechowywany w czipie Titan na telefonie, zastanawiam skąd wzięło się takie przeświadczenie. Brakuje mi obiektywności co do urządzeń z Androidem. Nie mówię o tanich telefonach, tylko np. Pixelu. Pozdrawiam!

Tez mnie to intryguje od dluzszego czasu poniewaz zawsze mowi sie ze iOS jest bezpieczniejszy i przytacza sie ze sklep play i wirusy albo nie zaktualizowane telefony.Jednak jak to wyglada jesli chodzi o porownanie Iphone do Pixela i mowimy o uytkownikch ktorzy maja podstawowa wiedze na temat bezpieczenstwa i nie klikaja w podeslane linki i nie wchodza w podejrzane strony ani nie sciagaja szemranych aplikacji.Czy wtedy mimo wszystko Iphone jest bezpieczniejszy ?Na zerodium wiecej placa za 0 day na androida…moze przez to ze wiecej utzedzen na rynku.Pozdrawiam czytelnik.

Szanowna Redakcjo,

wspominacie o tym, iż Apple nie szyfruje danych End-to-End w iCloud . Artykuł ciekawy, lecz czy Wy jako redakcja zakładam walcząca o prywatność i cyberbezpieczeństwo w interncie wystosowaliście oficjalne pismo do Appla z opisem problemu? Czy pisząc o tym, iż “nagłośnienie tej tajemnicy poliszynela spowoduje teraz silne naciski ze strony użytkowników na Apple, które w końcu domknie furtkę w swoim łańcuchu bezpieczeństwa”. Zrobiliście coś w tej sprawie? Wy jako redakcja macie większą możliwość wpływu na Apple niż przeciętny użytkownik telefonu. Liczą na Waszą reakcję i skierowanie swoich wątpliwości w zakresie bezpieczeństwa iCloud w przedmiocie zero knowledge security.

Jeszcze się zdziwicie wszyscy jak wyjdzie na jaw, że apple handluje waszymi danymi na prawo i lewo a Wy nic nie możecie z tym zrobić, ślepo wierzycie w ich uczciwość, a to najgorsza firma świata.

Fajnie, że wyrażasz swoje zdanie, tylko czy masz na to dowody? O Google już wiadomo. O Apple jeszcze nie. Dlaczego uważasz, że Apple to najgorsza firma świata

[…] Różnica? Apple skanowanie przeprowadza na urządzeniu klienta, przed “chmurą”, no bo tak zaprojektowało swoje usługi, że treści składowane w iCloud są szyfrowane inaczej niż w przypadku ww. firm. Apple faktycznie nie ma do nich dostępu (a przynajmniej do części z nich — zobacz czego nie trzymać na iCloud, bo nie jest szyfrowan…). […]