31/5/2012

Jak poinformował nas 3 dni temu użytkownik Mackaron, na stronach internetowych banku Getin Bank pojawił reklamowy spam Viagry. Kto włamał się na serwery Getinbanku i dlaczego zamiast bardziej dochodowego ataku wykradającego dane klientów banku wybrał spamowanie?

Getin Bank zaatakowany

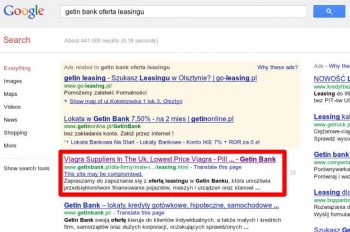

Oto link do Google Cache, jaki 28 maja podesłał do nas Mackaron i na wszelki wypadek screenshot tego, co aktualnie pokazuje cache Google:

Wydaje się, że na ślad nieautoryzowanych treści dodanych na strony banku Getinbank jako pierwszy trafił internauta Radek Gilowski z serwisu Infocast (por. “strona getinbanku została zhackowana”), który zwrócił uwagę na dziwny tytuł strony Getin Banku w wynikach wyszukiwania Google dla zapytania “getin bank oferta leasingu“.

Wysłaliśmy do Getinbanku prośbę o wyjaśnienie — jak tylko dostaniemy odpowiedź, zostanie ona tu opublikowana. Wszystko wskazuje na to, że Getin Bank padł ofiarą ataku masowego, automatycznego zapewne w wykonaniu jakiegoś robaka, którym zainfekowany mógł być np. komputer webmastera opiekującego się stroną Getin Banku na którym w kliencie (s)FTP zapamiętane mogło być hasło dostępowe.

Za powyższą hipotezą przemawia również fakt, iż człowiek atakując bank raczej wybrałby bardziej ukrytą i bardziej dochodową technikę ataku (modyfikacja kodu formularza logowania w celu kradzieży loginów/haseł klientów).

PS. Ciekawe czy viagra podniesie Getin Bankowi …liczbę klientów ;)

Aktualizacja 1.06.2012, godz. 11:53

Wojciech Sury, rzecznik Getin Banku odpowiedział na nasze pytania:

W odpowiedzi na przesłane pytania uprzejmie informuję, iż w minionym tygodniu zanotowaliśmy atak złośliwego oprogramowania na serwer informacyjny www.getinbank.pl. Ze względu na architekturę zastosowanych rozwiązań informatycznych incydent ten nie miał i nie mógł mieć żadnych negatywnych skutków dla Klientów Banków oraz bezpieczeństwa ich środków. Witryna informacyjna Banku nie jest w żaden sposób powiązana z systemami transakcyjnymi i bankowością elektroniczną.

Złośliwe oprogramowanie zaburzyło jedynie wynik wyszukiwania w czołowych wyszukiwarkach internetowych. Skutkiem tego było czasowe prezentowanie strony Banku w wyszukiwarkach wraz z błędnym opisem. Dla bezpośrednio odwiedzających witrynę www było to praktycznie niezauważalne.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

musiala to byc jakas standardowa luka skoro z automatu bot ją wylapal

Jeśli myślisz, że nie ma automatów, które pracują na nieznanych wrażliwościach, to mam dla Ciebie złe wieści…

Jeżeli myślicie zamiast pisać kod, to mam dla Was gorsze wieści

Może to była jakaś promocja?:P

a może bot strzelał słownikowo…admin1?

dupa.8

:)

Faktycznie dupa.8 z tego admin1…

If domain = ‘pl’ then password := ‘admin1’

Teraz będzie musiał postawić wszystkim pączki…

mniam! :)

I dlatego wszystkie hasła trzymam w… notesie. ;-))

Oczywiście notes jest zabezpieczony Kokardką v2.0 RSA Edition :)

Wszyscy nie możemy się już doczekać tej zakrapianej imprezy u Ciebie! Tej, no wiesz, z okazji… uh… tego dorocznego święta… jak mu tam… Zresztą,czy to ważne?

Nie było też przypadkiem na przeciwko Ciebie jakiegoś fajnego mieszkania do kupienia, czy najmu? Lubię podziwiać okolice podczas zwiedzania takich mieszkań. Na ogół z pomocą lornetki.

A może chciałbyś zatrudnić pokojówkę? Tak na jeden raz choćby. Pewnie znalazłbym niejedną chętną.

Aha i mam dla Ciebie paczkę, na której zamazał się adres. Mógłbyś mi go podać? Jak wpadnę, to zaproś i poczęstuj mnie czymś w ramach przyzwoitości! Przy okazji przyjrzę się jak sobie urządziłeś swoje lokum. :>

Jeszcze przed dotarciem do konkluzji autora artykulu mialem wrazenie, ze to mogl byc robak. Wskazywaloby na to chocby zamieszczenie kodu spamowego na poczatku strony [chyba, ze layout w cache sie zmienil], no i dobor tresci i celu dzialania. Prawdopodobnie zautomatyzowane wykorzystanie jakiejs podatnosci.

Ja jestem zachwycony tym, że na stronach, które służą do logowania się do banku jest pełno badziewia. Animacje flashowe czy podlinkowane skrypty z Google Analytics. Za przykład niech posłużą strony mBanku i ING.

Przecież to nie jest strona do logowania się. Na niej są tylko odnośniki do stron logowania. Sprawdź sobie poprawnie.

Moze programista uzywal starej wersji total commandera …

A atak nastąpił emacsem przez sendmail xD …

“W odpowiedzi na przesłane pytania uprzejmie informuję, iż w minionym tygodniu” (szybko!, to co tu robi kod viagry?) “…zanotowaliśmy atak złośliwego oprogramowania na serwer informacyjny http://www.getinbank.pl. Ze względu na architekturę zastosowanych rozwiązań informatycznych incydent ten nie miał i nie mógł ” (mógł. use your imagination) “…mieć żadnych negatywnych skutków dla Klientów Banków oraz bezpieczeństwa ich środków. Witryna informacyjna Banku nie jest w żaden sposób powiązana z systemami transakcyjnymi i bankowością elektroniczną.” (nie szkodzi uansegen.)

“Złośliwe oprogramowanie zaburzyło jedynie wynik wyszukiwania w czołowych wyszukiwarkach internetowych. Skutkiem tego było czasowe prezentowanie strony Banku w wyszukiwarkach wraz z błędnym opisem. Dla bezpośrednio odwiedzających witrynę www było to praktycznie niezauważalne.” a mogło, bo… wracając do wyobraźni.

Od kiedy to ktokolwiek może mieć dostęp do produkcyjnego FTP-a strony internetowej BANKU…? Ci, którzy psioczą na złożone procedury aktualizacyjne w bankach, powinni teraz zobaczyć ich pozytywne strony.

Może, bo taka strona “produkcyjna” nie ma związku z systemami produkcyjnymi banku, więc nie mają zastosowania zasady PCI-DSS. W praktyce oznacza to, że nie ma problemu z zatrudnieniem gimnazjalistów do zakodzenia takiej strony promocyjno-informacyjnej :-)

Od czego to skrót PCI-DSS – czy polską bankowością rządzi coś zewnętrznego do ustawy prawo bankowe?

A Orange?

http://fundacja.orange.pl/index.php?objectId=761&categoryId=35160

screen: http://minus.com/mGc5gxUnd/1f

Racja Orange też promuje Viagrę :)

https://www.google.pl/search?sourceid=chrome&ie=UTF-8&q=site%3Aorange.pl+viagra&hl=pl

Już jakieś 2-3 tygodnie temu Google informowało na stronie wyszukiwania “ta strona jest niebezpieczna” (Viagry nie było jeszcze w temacie).

Myślałem że Sofort ma pewne zwyciestwo w kategorii Security Fail roku, ale tu rośnie poważna konkurencja ^^

Jak się wrzuci do Google’a np. ‘site:gov.pl cialis’ albo ‘site:edu.pl cialis’, to wychodzą różne ciekawostki.

mirror: http://i.imgur.com/iZQ7c.png

signed, mirror: http://i.imgur.com/iZQ7c.png

– Szefie, tu dział IT. Zanotowaliśmy atak na naszą stronę.

– Siedzieć cicho i zneutralizować.

– Dobrze.

2 dni później

– Szefie, piszą z Niebezpiecznika o tym ataku. Co mam im powiedzieć?

– A co piszą?

– Że zaburzyło wyniki wyszukiwania.

– To odpisz im to, co wiedzą.

– Ale to nie tylko wyniki wyszukiwania…

– To niech nam to udowodnią.

[…] Sam Getin odnotował także wpadkę 2 lata temu, kiedy nagle na stronach banku pojawiły się reklamy …medykamentów skierowanych do mężczyzn mających kłopoty z erekcją. Problemy nie ominęły także lidera internetowej bankowości, mBanku. Kilka miesięcy temu błąd […]