19/4/2010

Według kwartalnego raportu firmy Panda, w pierwszym kwartale br. wzrosła liczba tradycyjnych wirusów, a ulubionymi strategiami cyberoszustów były ataki przez sieci społecznościowe oraz techniki Black Hat SEO z wykorzystaniem tematów dotyczących Apple i Facebooka. Początek 2010 roku przyniósł także zamknięcie jednej z największych sieci botnet w historii – Mariposa.

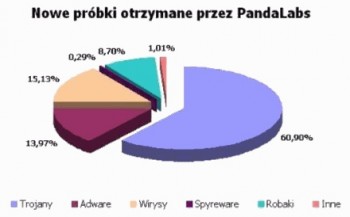

PandaLabs opublikowało raport za pierwszy kwartał 2010 roku, analizujący wydarzenia w branży zabezpieczeń informatycznych w pierwszych trzech miesiącach bieżącego roku. Zgodnie z przewidywaniami ilość złośliwego oprogramowania w obiegu wzrastała. W pierwszym kwartale najliczniejszą kategorią były po raz kolejny trojany bankowe, które stanowiły 61 proc. wszystkich nowych złośliwych kodów. Co ciekawe, drugą najliczniej reprezentowaną kategorią były tradycyjne wirusy (15,13 proc.), które w ostatnich latach praktycznie zaniknęły.

W rankingu infekcji opracowanym na podstawie danych z bezpłatnego skanera internetowego Panda ActiveScan pierwsze miejsce ponownie zajęła Hiszpania, w której odsetek zainfekowanych komputerów przekroczył 35 proc. Na kolejnych miejscach znalazły się USA, Meksyk i Brazylia.

Pierwszy kwartał 2010 r. przyniósł również znaczące wydarzenia w innych obszarach bezpieczeństwa IT, m.in. zamknięcie sieci Mariposa, jednego z największych botnetów w historii, wykrycie złośliwego oprogramowania w urządzeniach oferowanych przez Vodafone oraz odkrycie kilku krytycznych luk w zabezpieczeniach.

W atakach z użyciem technik Black Hat SEO wykorzystywano popularne tematy takie jak iPad firmy Apple czy aplikacje w serwisie Facebook. Do oszukiwania użytkowników w celu rozpowszechniania złośliwego oprogramowania nadal wykorzystywane są sieci społecznościowe i jest to trend, który będzie utrzymywał się w tym roku.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Genialnym przykładem takich przekrętów są grupy tematyczne na FB dotyczące popularnych gier. Bawią się nimi (grami) miliony ludzi z całego świata, więc potencjalnych celów jest wiele.

Najczęściej dostaję (yup, mam konto na FB…) zaproszenia do grup, które oferują jakieś cudowne sposoby na pomnożenie gotówki w tych grach, punktów za które normalnie płaci się w $$ itd.

Schemat zawsze jest ten sam: dołącz do grupy, zaproś WSZYSTKICH swoich znajomych (nawet podpowiadają jak to zrobić w Firefoxie przez wklejenie do paska adresu krótkiego skryptu) a dane ci będzie poznać te wszystkie genialne metody oszukiwania.

Takie grupy liczą sobie kilkaset tysięcy ludzi (sic!).

Jak już się nałapie takich naiwniaków, wystarczy im wysłać wiadomość, że odkryliśmy nowego buga i aby z niego skorzystać, trzeba wejść na pewną stronę www. I pozamiatane.

Na dzień dobry można sobie zrobić botnet składający się z min. tysiąca komputerów (zakładając że infekcja będzie ‘transparentna’ dla usera, stronę odwiedzi przynajmniej 1/10 członków grupy, a infekcja powiedzie się na 1/50 komputerów).

To wszystko da się zrobić w przeciągu kilku dni…

Strach się bać…