9/2/2021

CD Projekt wystosował oświadczenie dotyczące ataku ransomware. Trafia do nas dużo zapytań w tej sprawie, od mediów i graczy. Poniżej zbieramy to, co wiadomo na temat incydentu i interpretujemy komunikat, bo trochę słabo nam się robi patrząc na niektóre teorie spiskowe, jakie internauci publikują w tej sprawie.

Atak na CD Projekt

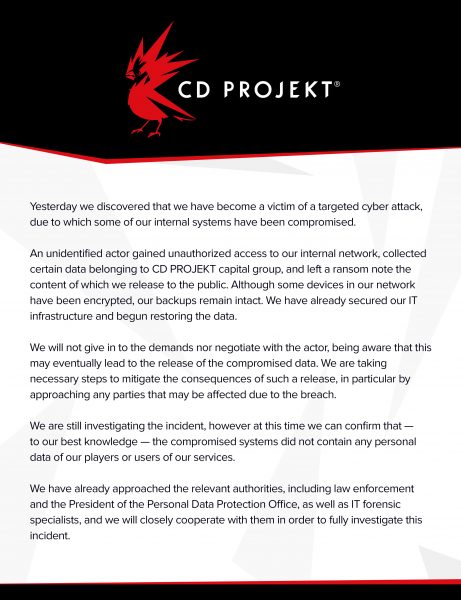

Jak wynika z oświadczenia spółki, dane na niektórych serwerach firmy zostały zaszyfrowane w poniedziałek. Z oświadczenia wynika, że nic nie zostało utracone, bo spółka wykonuje regularne kopie bezpieczeństwa i rozpoczęła odtwarzanie danych z backupów. I to pierwszy duży plus dla CD Projektu, bo nie każda firma:

- robi backupy,

- robi backupy dobrze,

- robi backupy dobrze i potrafi je poprawnie odtworzyć.

Drugi plus dla CD Projektu to brak chowania głowy w piasek. Firma nie zdecydowała się na negocjowanie z przestępcami. Wręcz przeciwnie — ujawniła ich notatkę i zakłada, że jeśli jakieś dane zostały wykradzione (do tego wątku jeszcze wrócimy) to mogą zostać ujawnione. Serio, za to należą się gromkie brawa, bo to rzadko spotykana postawa. Żeby też tak móc, trzeba jednak mieć backupy, więc róbcie backupy (i sprawdzajcie czy się dobrze odtwarzają)!

Do jakich danych mogli mieć dostęp atakujący?

Z oświadczenia można wywnioskować, że maszyny które zostały zaszyfrowane to nie były maszyny, które przetwarzały dane klientów. CD Projekt nie precyzuje jakie dane znajdowały się na serwerach. Atakujący z kolei wskazują, że były to serwery zawierające kody źródłowe gier “Cyberpunk 2077, Witcher, GWent, Witcher 3” oraz dane finansowo księgowe i kadrowe.

Czy faktycznie te właśnie dane, a jeśli tak, to jak dużo zostało wykradzionych? Tego nie da się stwierdzić, bo przestępcy nie pokazali żadnych dowodów na poparcie swoich tez. Niestety w sieci jest już wielu “ekspertów”, którzy na podstawie powyższego wypisują takie głupoty 🤦♂️:

Warto podkreślić, że jeśli włamywacze coś twierdzą w notatce, której jedynym celem jest zmusić do zapłaty okupu, to często jest to element gry polegający na uzyskaniu jak największej kwoty okupu. Dlatego nie zawsze warto w wierzyć w każde słowo z takiej notatki, zwłaszcza jeśli została ona sporządzona przez …no właśnie, przestępcę.

Przy okazji zauważmy, że wiadomość od przestępców nie przypomina żadnej innej “automatycznie generowanej” notatki tej czy innej rodziny ransomware’owej, co pozwalałoby przypisać atak do któregoś ze znanych, dużych gangów ransomwarowych, jak np. Dopple, Ragnar, czy Avaddon, o których wiadomo, że “nie żartują” i jak mówią, że mają czyjeś dane, to mają.

Analiza trwa i trwać musi

CD Projekt wskazuje, że poinformował już odpowiednie służby o incydencie a na miejscu pracują eksperci, którzy analizują incydent. Najbliższe dni pokażą, co faktycznie mogło paść łupem szantażystów. Trzeba czekać na dalsze informacje, od CD Projektu albo włamywaczy.

Jak doszło do ataku?

Jest za wcześnie aby cokolwiek stwierdzić, można tylko spekulować. Skoro pliki zostały zaszyfrowane, to wiadomo, że miał miejsce nieautoryzowany dostęp do serwerów. Ale niekoniecznie maszyny te musiały być podłączone do internetu, zresztą zazwyczaj systemy finansowo księgowe nie są. Możliwości jest wiele: atak mógł więc być wynikiem kliknięcia w jakiś złośliwy załącznik przez któregoś z użytkowników ww. systemów albo efektem przejęcia danych dostępowych uprawnionego użytkownika jakiegoś podpiętego do internetu systemu (np. jednego z zewnętrznych dostawców rozwiązań IT, niekoniecznie CD PRojektu) i dalszej penetracji sieci.

Jak widzicie, możliwych scenariuszy i wektorów ataku jest wiele. Trzeba poczekać na wyniki analizy incydentu. Proces tzw. reakcji na incydent, polegający m.in. na zabezpieczeniu i przeanalizowaniu śladów zazwyczaj zajmuje kilkanaście do kilkudziesięciu godzin. Patrząc na otwartość komunikacji CD Projektu (co nie jest regułą w tego typu przypadkach i za co jak najbardziej CD Projekt należy się pochwała) należy się spodziewać kolejnych oświadczeń w tej sprawie.

Kupiłem Wiedzmina i Cyberpunka — co robić, jak grać?

Grać jak dawniej. Póki co, nic nie wskazuje, że dane graczy znajdowały się na serwerach do których dostęp miał szantażysta.

Ale na marginesie, skoro już pytacie, to najwyższa pora, aby każdy — czy jest graczem, czy nie — uświadomił sobie, że jeśli komukolwiek przekazuje jakiekolwiek swoje dane, to nigdy nie może “spać spokojnie”. Nie ma znaczenia, czy to producent gier, szpital, czy bank. Ostatnie lata pokazują, że ataki i wycieki danych zdarzają się każdemu i wycieka wszystko, co jest przetwarzane w systemach IT.

Nasza rada jest niezmienna:

Podawaj minimum danych, a jeśli twoja etyka Ci na to pozwala, kłam.

Robiąc zakupy w sklepie internetowym z odbiorem przez paczkomat nie ma sensu podawać adresu zamieszkania, bo nie jest on do niczego potrzebny chociaż, niestety, czasem formularz jest tak skonstruowany, że wymaga wpisania czegoś. Pamiętaj, że dziś możesz prosto i tanio pozyskać tymczasowy numer telefonu komórkowego czy adres e-mail, a nawet kartę płatniczą, właśnie na czas zakupów (i tylko na ten czas).

Nie zawsze potrzebne jest też prawdziwe imię i nazwisko, których to danych nikt zazwyczaj i tak nie weryfikuje. No i wreszcie — hasła. Hasła najczęściej interesują włamywaczy, bo otwierają im drogę do innych naszych kont. Dlatego do każdego konta musisz mieć inne, znacząco różne od pozostałych hasło — po prostu skorzystaj z managera haseł, a tam gdzie się da, skonfiguruj sobie U2F, bo na najpopularniejsze ataki phishingowe i wycieki danych nie ma lepszej metody ochrony.

Jeśli zastosujesz się do tych rad, to gdy twoje dane wyciekną z kilku różnych usług (a prędzej czy później wyciekną, ba! na pewno skądś już wyciekły) to nikt w sieci nie będzie w stanie “połączyć” tych wycieków ze sobą i uzyskać kompletu twoich danych.

To powinno być Twoim celem na dziś, Samuraju.

PS. Jeśli czytając ten tekst pomyśleliście, że Wasza firma też może stać się ofiarą takiego ataku, to dobrze pomyśleliście. Co robić, żeby wzorowo go obsłużyć, nie narażając się na wysokie koszty techniczne (i utraty wizerunku) oraz brak odpowiedzialności karnej — tego dowiecie się z naszego vide-szkolenia pt. “Zhackowali Ci firmę — co teraz?” dedykowanego zarządom, prawnikom, pracownikom działów IT i PR-u. Prześlijcie im linka, zanim będzie za późno…

Aktualizacja 9.02.2021, 14:52

Skorygowaliśmy artykuł w jednym zdaniu o słowo “okup”. Za bardzo się rozpędziliśmy. W notatce NIE było informacji o okupie, a jedynie prośba o kontakt. O ile można się domyślać, że celem szantażystów nie jest “miła rozmowa przy herbatce” a uzyskanie jakiejś korzyści, to zakładanie że chodzi o okup jest prawdopodobne, ale bez pokrycia w faktach. Dziękujemy Czytelnikowi Karolowi, który zwrócił nam na to uwagę.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

> w naszej opinii, szantażyści nie będą w stanie sprzedać tych danych “konkurencji”

Wydaje mi się, że inne studia mogą być zainteresowane zerknięciem na jakieś rozwiązania czy optymalizacje. Ale czy ktokolwiek zaryzykuje i ile chciałby płacić… nie mam zielonego.

optymalizacje?chyba wysla im swoje jak zobacza kod cyberpunka :D

Optymalizacje (jak dobre lub złe by nie były) nie są łatwo portowalne do nowych produktów, szczególnie jeśli jesteś z innej firmy i używasz innego stacka technologicznego. Interesujący mógłby być kod silnika, gdyby cdprojekt istotnie takowym dysponował – AFAIK używali gotowych rozwiązań :P

Biorąc pod uwagę, że CP jest na własnym silniku CDPR to nawet podpatrywanie wszelkich możliwych rozwiązań może mieć ograniczoną wartość. Jeżeli wpadły również jakieś kody źródłowe autorskich narzędzi biorących udział w produkcji gier to może zainteresować konkurencję ale z drugiej strony przepływ pracowników między topowymi firmami jest tak duży, że jeżeli studio A użyje jakiegoś nowetorskiego autorskiego rozwiązania do produkcji gry to za rok pół branży rozważa zastosowanie czegoś analogicznego.

@sdomi

O ile nie umknął mi jakoś skandal z tym że kłamali co do tego, to CDPR korzysta z własnego silnika REDEngine w Wiedźminach i Cyberpunku (chyba w mniejszych grach jak Gwint korzystali z Unity).

Nawet gdzieś po premierze Wiedźmina 2 była beta REDKit pozwalającego tworzyć własne gry w REDEngine, ale chyba nie wyszło to poza betę i nie było aktualizowane do następnych wersji silnika przy trójce i Cyberpunku.

CD Projekt Red source code reportedly sells for millions in dark Web auction

Pewnie nikt tego wpisu już nie ujrzy, ale cóż, sprzedało się dobrze.

Moje źródło to artykuł w arstechnica dot com.

Notatka to coś co zostawił zapewne program szyfrujący dysk (świadczy o tym nazwa pliku).

A to trochę inny temat niż wyciągnięcie plików na zewnątrz, chociaż to też nie jest wyluczone.

Ogólnie to jak się komuś wykradnie pliki, to przynajmniej przesyła się ‘ls -lR’ jako rodzaj dowodu.

można też udawać że się coś ukradło. a tak w ogóle to się zastanawiam co oni zrobili z firewall że wszystko ot tak wypuszczał i wpuszczał przez stację roboczą. wjazd do neta a to jest głównie WWW, można zrobić choćby przez usługę typu citrix, aby przeglądarka web była odizolowana od komputera z którego się korzysta.

jest też wiele innych w miarę nieuciążliwych rozwiązań które nie są jakieś mega drogie, ale bardzo skuteczne.

Bez przesady, ta gra to optymalizacyjny ściek. Jak kod źródłowy wycieknie, to dobrze bo fani grę w końcu załatają :D

o ile będzie się dao to jakoś sensownie łatać, bo wątpie żeby fanow się chciało odwalać czarną robotę za CDPR.

Dodatkowo, to że fan coś załata i będzie chodzić dobrze na jednym kompie, to nie znaczy że tak samo będzie chodzić na pozostałych.

No a przy okazji wlasnie to, że zainteresuje się tym scena modderska (a na pewno się zainteresuje) oprócz dobra może też spowodować zło, jeżeli wśród nich będzie czarna owca, która będzie znała potencjalne dziury w grze.

Wiesz jakich rozmiarów jest ta gra? Ile tam jest assetów? Ile różnych interakcji itp? Takiego kodu nie nie zmienia się w prostu sposób.

Pewnie parę tygodni, a nawet miesięcy musiałbyś spędzić na poznanie silnika i narzędzi zanim mógłbyś cokolwiek zacząć zmieniać. A jeszcze masz kwestie działania na różnych kartach graficznych. W tym na lekko już archaicznych sprzed ponad 8 lat i tych najnowszych z RT. W stockowym, że tak powiem, Unity byś tego nie ogarnął. Co dopiero w customowym silniku z bliżej nieokreślonym narzędziami.

Przykład z innego świata to choćby to co scena modderska zrobiła z Falconem 4.0 po upadku MicroProse.

Jeśli atakujący opublikuje kod źródłowy za free, to z pewnością wielu innych game devów chętnie na niego zerknie. Jakiekolwiek płacenie, czy to bezpośrednie czy też pośrednie nie wchodzi raczej w grę. Zbyt dużo jest do stracenia, a zbyt mało do zyskania. Przecież silnik CP77 nie jest Świętym Gralem tworzenia gier, cierpi na masę technicznych bolączek, co widać było po premierze gry i nadal jest widoczne. Włamanie w tym konkretnym momencie czasowym nie stanowi takiego ciosu dla CDR. Gra miała już swoją premierę, CDR zarobił na niej solidne pieniądze. Co innego gdyby wyciek nastąpił 2-3 miesiące przed premierą, wtedy wpływ na sprzedaż mógłby rzeczywiście być odczuwalny.

Moja (zupełnia amatorska) analiza tekstu “szantażysty” – tego CO i JAK napisał kieruje mnie w kierunku sfrustrowanego (byłego) pracownika

RED Engine używali… ciekawym skąd nazwa, jak myślisz?

Świetna postawa CD PROJEKTU. Z przestępcami pójdą na wojnę i ci hakerzy robią już w gacie za to, co im teraz grozi. Chcieli okupu, będą płacić odszkodowanie XD. Redzi poza tym zyskają szacunek za otwartą komunikację i twarde stanowisko.

Ten atak na CD Projekt przejdzie do histrorii.

Nie do końca widzę co by tu miało przejść do historii, już kilka lat temu mieli wyciek i dzisiaj praktycznie nikt o tym nie pamięta :v

“Podawaj minimum danych, a jeśli twoja etyka Ci na to pozwala, kłam.”

Słuszne hasło :) Dla większości osób, które choćby w minimalnym stopniu interesują się bezpieczeństwem swoich danych, powinno być oczywiste, że wszędzie gdzie możesz unikasz podawania prawdziwych danych. Bo czy jak idziesz na zakupy do Lidla, to legitymujesz się kasjerce? Opowiadasz jej gdzie mieszkasz? Dlaczego miałbyś to robić podczas zakupów zdalnych, jeśli nie jest to niezbędne do realizacji zamówienia? Jeśli niektóre dane trzeba już podać, to ograniczasz się do absolutnie niezbędnych. Np. zamawiając do paczkomatu musisz podać jedynie numer telefonu, z którego faKtycznie skorzystasz aby dostać kod odbioru. Sam osobiście stosuję to od początku istnienia paczkomatów w Polsce i ani razu nie miałem żadnych problemów, a zapewne zamawiam niemało, jak większość z nas ;)

Ale oczywiście to nie jedyna “ochrona”. Nie zakładaj kont, jeśli nie będziesz z nich aktywnie korzystać; jak zakładasz, to fake’owe; nie stosuj tych samych haseł do różnych serwisów; pomyśl o płatności gotówką “przy odbiorze”; etc.

Sposobów jest wiele i są całkiem skuteczne, ale trzeba chcieć z nich skorzystać :)

Wszystko pięknie, ale jak zapobiec wyciekom z urzędów państwowych i służb?

Przecież podanie policjantowi w trakcie legitymowania fałszywego adresu zamieszkania jest czynem zabronionym.

Tak samo wyrabiając paszport muszę podać nie tylko imiona rodziców, ale i nazwisko panieńskie matki (chore!) – jakby to miało jakiekolwiek znaczenie, skoro legitymuję się dowodem osobistym o unikalnym przecież numerze.

Takich przykładów jest więcej. Zresztą ja bym w ogóle nie chciał, żeby państwo trzymało aż tyle danych o mnie. Teraz jeszcze ABW i CBA mają dostać dostęp do wszystkich baz danych ZUS-u w trybie teletransmisji.

Do tego blokowanie rachunków bankowych, każda faktura wysyłana na serwery skarbówki, każdy paragon wysyłany w czasie rzeczywistym, służby grzebiące w naszych danych, dane nigdy nie usuwane z baz…

Czy w tym kraju da się pracować legalnie i prowadzić biznes bez bycia ciągle inwigilowanym?

Poważnie rozmyślam, z tego powodu właśnie, nad emigracją. Ktoś może polecić jakiś kraj gdzie prywatność jest na wysokim poziomie?

“Nie zakładaj kont, jeśli nie będziesz z nich aktywnie korzystać; jak zakładasz, to fake’owe;” Ja nawet jak korzystam z płatności, to używam tylko cudzych kont, i nigdy nikt mi pieniedzy z konta nie ukradł :)

@Siss

“Ktoś może polecić jakiś kraj gdzie prywatność jest na wysokim poziomie?”

– obejrzyj serial dokumentalny Boso przez świat. Cejrowski pokazuje wiele takich krajów gdzie można spokojnie żyć bez bycia nękanym przez aparat państwowy. Co nie oznacza, że nie będą cie nękać lokalni miglance.

Od chatki w dżungli, czy spokojnych wysepkach obfitych w zwierzynę i owoce po kraje trochę bardziej cywilizowane. Ogólnie Ameryka Południowa.

Tylko wtedy nie będziesz mógł raczej czytać niebezpiecznika ;) ale i cyber ataki nie będą problemem.

Do komunikowania się wystarczy hiszpański wersja latynoska (bardzo łatwy język, łatwiejszy niż angielski) od biedy może być nawet bislama czyli uproszczony do granic przyzwoitości angielski.

Bardzo fajna postawa CD Project Red, szanuję. Niestety widziałem dziś masę negatywnych artykułów na ich temat, niebezpiecznik nie zawiódł :D

ja bym daleko nie szukał …zacząć mozna od byłych pracowników.

Mnie zastanawia inna rzecz. Na ile prawdopodobne jest, że przestępcy podmienili jakieś pliki w paczkach instalacyjnych gier CDP bądź ich aktualizacjach? Bo jeśli tak zrobili, i te paczki zostały wysłane dalej w świat, to potem każdy kto ściągnie lub zaaktualizuje sobie ich grę np. poprzez Steama, wgra jednocześnie na swoją maszynę jakiegoś wirusa. Wtedy to będzie masowy atak na wszystkich graczy grających w gry CDP.

Mało prawdopodobne. Takie rzeczy trzeba robić po cichu, a oni zaszyfrowali im firmę xD

Rada o podawaniu minimum danych bardzo ok.

Gorzej jednak z danymi pracowników i kontrahentów, które także mogły wyciec.

Zastanawiam się czy jak ludzie masowo zaczną podawać nieprawdziwe dane do wystawiania faktur VAT przez sklepy internetowe, to te zaczną mieć problemy z urzędem skarbowym? Warunkiem sprzedaży w internecie bez paragonów fiskalnych jest wystawianie imiennych faktur VAT wszystkim kupującym i przyjmowanie płatności w formie bezgotówkowej. Czy przypadkiem kupujący w takiej sytuacji też nie mógłby być potraktowane przez urząd skarbowy jako oszust?

Dodatkowo czy ktoś wie jak wygląda kwestia gwarancji, czy rękojmi towaru zakupionego jako Kubuś Puchatek?

Czy od strony prawnej coś grozi za wcześniejsze podanie sklepowi fałszywych danych, jeśli przy okazji reklamacji towaru będziemy musieli podać prawdziwe dane?

Tylko ze wiesz, podstawowe informacje i tak sa juz czescia tranzakcji bezgotowkowej – nie myl wyludzania danych osobowych/osobistych przez niektore podmioty (w celach marketingowych czy innych). Jesli supermarket spozywczy, wstawi sobie w formularzu tranzakcji wymagane pole w stylu: “dlugość prącia we wzwodzie” to czy niedokladnosc przy podawaniu tej informacji czyni mnie przestepca skarbowym? moze tak raczej nie (^_^)

Co do gwarancji/rekojmi – po pierwsze tranzakcja na Kubuś Puchatek raczej nie przejdzie, ewentualnie twoj kontrahent (i urzad skarbowy) bedzie cie widzial jako “Jan Kowalski” aka. “Kubus Puchatek”. Ale musze zapytac, kupowales juz kiedys cos przez internet? (na prawdziwe dane). Bo jesli nie, to zdecydowanie sugeruje zaczac od miejsc w ktorych nie wyludzaja danych (poza tymi koniecznymi do identifykacji w tranzakcji) wystarczajaco solidnych zeby im powierzyc az imie i nazwisko…

Ps-Ad. Moj troche wczesniejszy post (jesli przejdzie :p) – tego typu bezpodstawne zbieractwo (niewymaganych) danych mozna wykorzystac przeciwko wyludzajacym, wystarczy na przyklad tylko podac troszke inna dlugosc roznym podmiotom (sztuczka ktora wykozystal tyrion w grze o tron), jak wycieknie przynajmniej bedziesz wiedzial od kogo (plus podejrzewam, ze da sie to wykorzystac informacje skad przestepcy zdobyli twoje dane, jesli zostana wykorzystane w wyludzeniu/oszustwie itp.)…

A czemu od razu Kubuś? Jak dostaniesz coś w prezencie i chcesz to zareklamować to tylko darczyńca to może zrobić? Ważne że w momencie zgłaszania reklamacji masz dowód zakupu, ale tak na prawdę i to nie jest zawsze potrzebne. Zachęcam do przeczytania odpowiedniego przepisu. Możesz kupować jako ten mityczny “zły” Sebastian który stoi za wszelkim złem i podkłada sprzętowe keyloggery ;)

@Ciekawy

> A czemu od razu Kubuś? Jak dostaniesz coś w prezencie i chcesz to

> zareklamować to tylko darczyńca to może zrobić?

> Ważne że w momencie zgłaszania reklamacji masz dowód zakupu,

> ale tak na prawdę i to nie jest zawsze potrzebne.

Dokladnie! Dlatego wydaje mi sie, ze “Marian” nie ma wielkiego doswiadczenia z tego typu zakupami a takie teoretyzowanie nie ma wielkiego sensu – rownie dobrze mozemy rozmawiac o dobrych (bezpiecznych) praktykach programistycznych z starsza pania ktorej ekspertyza konczy sie na obsludze pralki.

Niech ogarnie jak dziala sam proces sprzedarzy/rekojmi, a potem mozemy rozmawiac o potencjalnych problemach bezpieczenstwa z nim zwiazanych – inaczej bedziemy odpowiadac na setki pytan w stylu: “a co jesli smok zje osobe ktora wyslala mi paczke” (i tak, gdyby smok zjadl osobe ktora wyslala ci paczke, nie stracilbys mozliwosci otrzymania zwrotu/naprawy z tytulu gwarancji/rekojmi, ale taka sytuacja raczej na pewno nigdy nie zaistnieje).

PLS wrzućcie sobie jakiś prosty JS do obsługi obrazków na nowej warstwie.

Popieram – najlepiej z zewnętrznego rosyjskiego CDNa po http:// :)

Hm, widzę że połowa żyje kodem gier. Ja bym bardziej sie zastanawiał o pozyskane informacje handlowe, zaś dostep do danych hr otwiera pole do nadużyc- maja imiona,pesele,numery tel, nr kont na wyplate itp.

pracownicy cdp podobno zaczeli zastrzegac dowody, informacja ze środka firmy

Historia lubi sie powtarzac, bo juz raz byla ta sama sytuacja 2017, zrodlo: https://mobile.twitter.com/CDPROJEKTRED/status/872840969795899394

Ciekawe czy komus to na reke?

Jak to systemy finansowo-księgowe nie są podpięte do netu? A jak będą wysyłać JPK, składki, podatki, deklaracje, wysyłać przelewy, odbierać wyciągi, sprawdzać NIP, itd.?

Nawet serwery najczęściej są, bo to w większości Windows, który bez aktualizacji i dostępu do netu żyć nie może….

Możesz mieć centralny serwer do aktualizacji dla Windowsa. Nie wiem jaka jest popularność takich narzędzi (zwłaszcza w firmach programistycznych takich jak CD RED), ale masz możliwość ustawienia kiedy i jak dana grupa użytkowników domenowych dostanie update.

Inna sprawa jest jeszcze czy pracownik księgowości ma dostęp bezpośredni do komputera z systemem księgowym. Za pewne nie ma. O ile system jest serwerowy. I taki serwer już w ogóle nie musi mieć wyjścia na świat. Przynajmniej nie bezpośrednio.

Piszecie, żeby używać jednorazowych kart płatniczych tylko na czas zakupu

Po usunięciu karty odpada możliwość charge-back więc informujcie o tym.

>Pamiętaj, że dziś możesz prosto i tanio pozyskać tymczasowy numer telefonu komórkowego >czy adres e-mail, a nawet kartę płatniczą, właśnie na czas zakupów (i tylko na ten czas).

Nie mam pojęcia jak uzyskać tymczasowy nr tel. (zakładam, że chodzi o coś innego niż kupowanie prepaida). Z emailem pewnie są jakieś skrzyki tymczasowych adresów, ale bardziej interesuje mnie ten nr tel.

Ktoś pomoże mniej ogarnietemu technicznie koledze?

aplikacja 2nr, ale niestety od wersji 13 iOS przestała tam działać.

oraz aplikacja mySudo – iOS, ale dostępne tylko w koncie zarejestrowanym w US.

A mnie interesuje, jak pozyskać anonimową kartę płatniczą?

Jak wiem że są Paysafecardy, ale karta taka z numerem i CVV ogromnie by mi się przydała. Nie chcę, płacąc przez Internet, korzystać z mojej imiennej karty albo mojego imiennego rachunku bankowego.

Możesz wykupić dodatkowy, tymczasowy numer do obecnej karty GSM. Koszt 3-5 zł za miesiąc w zależności od sieci. Bardzo przydatne w przypadku dawania ogłoszeń w lokalnej prasie.

Po Pierwsze: Uleganie tego typu szantazom tylko motywuje przestepcow.

Do Drugie: Jaka mamy gwarancje tego, ze ktos nie sprzeda tych danych 2(~n) raz(y), jakas przestepcza unia gwarantuje, ze nie niszcza rynku kolegom dla wlasnego zysku (gdzie nawet w “uczciwych” branzach jest to notoryczne).

Jako facet z zasadami, powiem, ze sam stosuje tego typu podejscie do roznych nieciekawych praktyk – wszyscy sa zawsze w tym “ze mna” – a koniec koncow zawsze k* jestem sam xD (gorzki smiech zrezygnowanego czlowieka). Takze fajnie by bylo gdyby niezaplacili, ale jak bedzie…

Chwalicie postawe cd projekt – ja tu nie widze nic co warto pochwalic. Firma jest notowana na gieldzie i musiala podac informacje o tym wycieku, nie miala innego wyjscia.

Może wykradli kod i go poprawili, a teraz chcą odsprzedać :D

Czy tylko mnie zastanawia, w jaki sposób atakujący uzyskali dostęp zarówno do kodu źródłowego wszystkiego, jak i do plików finansowo-księgowych? Brzmi jakby dostali się do maszyny jakiejś ważnej osoby, albo jakby dany deweloper miał zarówno dostęp do kodu wszystkiego (mało granularne uprawnienia do repozytoriów albo deweloper-VIP) i do np. udziałów plikowych na SMB, gdzie były wszystkie docsy.

W każdym razie, to dość podejrzane – raczej bym się spodziewał, że od programisty wycieknie tylko kod, a od księgowego – tylko docsy, ale nie to i to naraz.

Np. scenariusz taki: do pracowników przyszedł mail z prośbą i otwarcie załącznika. Przeszedł przez dziurawy system ochrony poczty, trafił na podatną osobę która otwarła jakiegoś worda albo pdfa z zaszytym makro. makro się odpaliło i otworzyło furtkę do internetu (połączenia inicjowane od strony komputera są rzadziej monitorowane). Przez furtkę można już infiltrować np. AD, odpytując o grupy administracyjne. Z Windows można spróbować “zrzucić” zsachowane hasło np. administratora. A to hasło może ma większe uprawnienia i można nim wjechać na inny komputer? Np. administratora AD i z niego zrzucić hasło Domain Admin? Itd… ale co ciekawe NIKT i chyba nawet Niebezpiecznik tez nie zwrócił uwagi, iż wyprowadzono całe GIGABAJTY danych. To nie jest zrzut jednej tabeli z SQLa z danimi teleadresowymi ale kody źródłowe, dane finansowe i Bóg wie co. Zatem atakujący musieli zestawić niezłą RURĘ której nie wykryły systemy monitorujące. Pytanie dlaczego? Bo programiści tez mają dostęp po VPN do kodów źródłowych i całych serwerów? Ale to już dywagacje, domysły, wróżenie z fusów.

Mam nadzieję że będą mieć wystarczające straty żeby nie wyszli na plus z tymi swoimi wypocinami, bo to że ludzie to kupili jest straszne. Co do potencjalnych wycieków, oby. Własność intelektualna to chory pomysł.

Hej, ponoc juz cos zostalo opublikowane na forum, a tu cisza.

Podobno już puścili kod źródłowy do gwinta. I chwała się nie tylko kodami do gry, ale również danymi wrażliwymi. Kosz to wie, ile czasu buszowali zanim zaszyfrowali… Czas pokaże

Musk 5 BTC. Damnnnn!!!

O co chodzi? Musk zalicytował 5 BTC za te kody?

“Nasza rada jest niezmienna: Podawaj minimum danych, a jeśli twoja etyka Ci na to pozwala, kłam.” Czy możecie stworzyć poradnik na czas nadchodzącego Powszechnego Spisu, w ktorym rachmistrze (trwa nabór kandydatów) będą wypytywać o stan majątkowy, wyposażenie mieszkań… jestem w trakcie lektury na co się szykować i jestem przerażony. Pilne!

A w jakimś rejestrze publicznym masz wyposazenie mieszkania żeby ktoś to zweryfikował? Odpowiadaj, że śpisz na sienniku, a cały hajs wydajesz na dziwki.

> w naszej opinii, szantażyści nie będą w stanie sprzedać tych danych

Haha i jak tam wasza opinia eksperci?

https://www.dobreprogramy.pl/Wykradzione-dane-z-CD-Projektu-zostaly-sprzedane-prawdopodobnie-za-7-mln-dolarow,News,113295.html

Taka, drogi Czytelniku: https://niebezpiecznik.pl/post/czy-ktos-faktycznie-kupil-dane-cd-projektu-na-internetowej-aukcji/

Podawanie tymczasowego numeru telefonu jest fajne ale pamiętajcie, że każdy kij ma dwa końce ( a proca ma trzy). Np rejestrując swoją fizyczną kartę z Biedronki na jakiś tymczasowy numer telefonu (chyba na 99% tymczasowych numerów telefonu są zarejestrowane jakieś karty biedronki) ryzykujesz że ktoś taki jak np ja sprzątnie Ci promocję sprzed nosa :) Ostatnio była jakaś fajna promocja ale z limitem 3 szt na kartę Biedronki to skorzystałem 6x podając na automacie samoobsługowym (bo przy kasjerze tak głupio strzelać w ciemno numerami) na numery z pewnej strony z numerami tymczasowymi :)

“Ale niekoniecznie maszyny te musiały być podłączone do internetu, zresztą zazwyczaj systemy finansowo księgowe nie są” – autor nie ma pojęcia o tych systemach. W takim dzikim kraju jak Polska przepisy zmieniają się tak często, jak również listy “białych” i “czarnych” podatników VAT, kursy walut, podstawy i składniki wynagrodzeń, składek, wykładnie ministerstw, sądów i skarbówek itp. że systemy finansowo-księgowe ani kadrowe bez podłączenia do internetu i bez internetowych aktualizacji co parę dni nie mogłyby działać… Same przepisy o VAT w tym dzikim kraju III Świata jakim jest III RP to ok. 2 mln kartek A4 – jak autor wyobraża sobie ogarnięcie tego bez dostępu do internetu?

Nie rozumiem czemu Wy sie zastanawiacie co ktos moze zrobic z calym kodem gry i jak na tym zarobic czy zaszkodzic CDP??

hipotetycznie: jakbym ja chcial zaszkodzic CDP majac pelny kod gry i innych ich wydan, moze mialbym nawet inne dane poterzebne do utrzymania gry online to bym przeswietlil wszystkie ich zabezpieczenia i na ich podstawie stworzylbym update ze zlosliwym kodem ktorym moglbym zepsuc zabawe graczom i/lub CDP… to tylko laicki przyklad ale za pewne dalobys sie zrobic wiecej ;)