1/8/2018

Tor przypomina internet z lat 90. i są obszary, w których można go ulepszyć – ten ciekawy wniosek przedstawili badacze Princeton University, którzy przyjrzeli się wiedzy i sposobom działania “zwykłych użytkowników” sieci Tor.

Badacze z Princeton opublikowali raport pt. How Do Tor Users Interact With Onion Services?. Bazuje on na ankiecie, w której wzięło udział 517 osób oraz na 17 głębszych wywiadach i analizie zapytań DNS (sic!). Raport pokazuje braki w wiedzy użytkowników Tora, a także problemy z jakimi się zmagają.

Niekompletne wyobrażenia

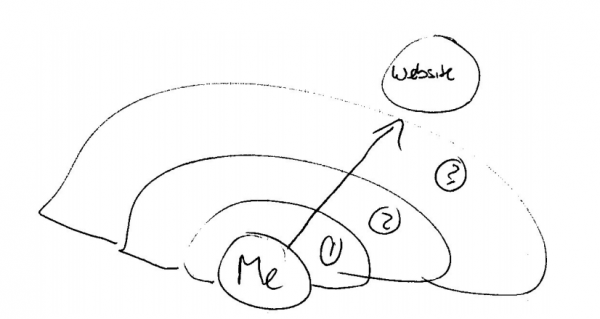

Rysunek poniżej prezentuje jedno z przykładowych, subiektywnych wyobrażeń działania sieci Tor. Jego autor założył, że sieć Tor daje “dodatkowe warstwy ochrony” i tak często Tor jest postrzegany. Nie wszystkie przepytane osoby rozumiały, że np. anonimowość w sieci Tor jest obustronna (tzn. dotyczy także dostawcy strony, a nie tylko użytkownika). Osoby udzielające wywiadów miały generalnie problem z wyjaśnieniem koncepcji Tora czy definicji z nim związanych.

Wśród osób udzielających wywiadów tylko 9 na 17 skojarzyło Tora z anonimowym dostępem do stron internetowych. Niestety dla wielu ludzi koncepcja “anonimowości” oznacza ukrycie swojego adresu IP, a przecież są to dwie różne rzeczy (por. FBI ujawnia jak namierzyło prawdziwy adres IP narkotykowego forum Silk Road, które było hostowane w sieci Tor).

Ufają Torowi, ale onionom nie

Niektórzy uważają, że korzystanie z Tora może wpływać na dostęp do zwykłych usług. Jedna z osób udzielających wywiadu opowiedziała historię o dezaktywowaniu konta na Facebooku po zalogowaniu się na niego przez Tora. Chyba nie wszyscy rozumieją, że Facebook wie o swoim adresie w sieci Tor i wcale z tą siecią nie walczy.

Wśród uczestników sondażu 71% twierdziło, że używa Tora dla zapewnienia anonimowości. Aż 62% respondentów łączyło go z bezpieczeństwem. 27% użytkowników wykazuje zainteresowanie tzw. dark webem. Co ciekawe, większy jest odsetek osób korzystających z Tora w celu dotarcia do konkretnych treści (46%) niż tych, którzy robili to dla zabawy lub aby zaimponować znajomym.

Istotnym problemem dla użytkowników wydają się kłopoty z wyszukiwaniem i zapamiętywaniem stron onion, co oszuści mogą wykorzystać do ataków phishingowych. Na 15. stronie raportu znajdziecie ciekawą analizę dotyczącą podobieństw między różnymi adresami onion i wydaje się, że potencjał phishingowy jest duży.

Jak już wspomnieliśmy, w ramach badań sprawdzono zapytania DNS o adresy onion. Ludzie nierzadko wprowadzają te adresy do “zwykłej” przeglądarki co pozwala badaczom oceniać popularność pewnych domen. Badacze z Princeton uważają, że wpisywanie adresów onion do zwykłych przeglądarek również jest dowodem braku wiedzy.

Z drugiej strony “zwykli użytkownicy” nie ufają stronom onion, spodziewają się na nich treści nielegalnych i mają świadomość, że nie potrafią weryfikować ich autentyczności. Niektórzy uważają, że nie można się nigdy logować na takie strony. Tak więc z jednej strony TOR jest postrzegany jako warstwa ochrony, ale strony onion nie wzbudzają zaufania. Nie wszyscy też wiedzą, że Tor i pseudodomena onion są ze sobą ściśle powiązane.

Niczym sieć Web lat 90-tych

W podsumowaniu raportu znalazło się ciekawe spostrzeżenie.

Onion services resemble the 1990s web: Pages load slowly, user interfaces are clumsy, and search engines are inadequate. Users appreciate the extra security, privacy, and NAT punching properties of onion services, which gives rise to a variety of use cases. Yet, users are confronted with a variety of privacy, security and usability concerns that should be addressed in future generations of onion services.

Potrzebne są wysiłki w celu zwiększenia świadomości, ale badacze widzą rzeczy do zrobienia po stronie TORa. Nie powstrzymamy przecież ludzi przed korzystaniem z niego. Zainteresowanie wynika z obaw o prywatność i bezpieczeństwo, co samo w sobie nie jest złe. Być może pewne rzeczy trzeba będzie ułatwić “zwykłym użytkownikom”. Potrzebne są działania edukacyjne. Już wcześniej sygnalizowano, że przydałyby się lepsze procedury zgłaszania problemów technicznych z Torem (por. 3 błędy przeglądarki TOR Browser pozwalają (pozwalały?) śledzić użytkowników).

Ludzie narzekają także na wydajność Tora. Niestety organizacje udostępniające swoje serwery na rzecz tej sieci nie zawsze mają łatwo.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Ludzie powtarzają slogany, że tor nie jest wydajny.

Pokażcie te przykłady z niewydajnością.

Korzystam trochę z tora i nie widzę żadnych problemów.

pewnie tylko text ci idzie przez tor, reszta przecieka.

Mam nadzieję, że “sieć Web” to celowe nawiązanie do lat 90….

Do internet Explorera XD

Tutaj ciekawy (na razie w bet’cie) konkurent TORa połączony z kryptowalutą (dla zachęcenia do utrzymywania działającego “węzła”): substratum.net

Projekt dobrze sprawdziłem. Wygląda interesująco i solidnie. Otwarty kod źródłowy. Ponad 200 mln USD kapitalizacji. Interfejs ma być przejrzysty i łatwy w obsłudze. W sekcji “Resources” tzw. “whitepaper” (szczegółowy opis założeń).

W “bet’cie”? O rany, kto by to tak wymawiał? :)

„Projekt dobrze sprawdziłem. Wygląda interesująco i solidnie. Otwarty kod źródłowy.” – znaczy się: przejrzałeś kod źródłowy na obecność „niespodzianek” ? Czy może będzie tak jak ostatnio z repozytoriami linux’owych pakietów?

Doskonale oddaje to pojęcie o współczesnych rozwiązaniach takich jak tor czy bitcoin. Każdy słyszał, wielu czytało na wiki a kilku używało. Wszyscy uważają się za specjalistów od .onion czy działania kryptowalut, ale jak tak tak się zgłębić to rzeczywiście mało kto potrafi wyjaśnić jak to naprawdę działa.

Można rzecz jasna z tego się podśmiewać, ale w gruncie rzeczy – czy kogoś naprawdę interesuje jak działa np. silnik spalinowy? Mnie interesuje gdzie lać paliwo i gdzie wciskać żeby jechać, więcej to jakieś datasheety dla nerdów :-) Podobnie Tor – jest to coś co pozawala być anonimowym, kupić dragi na lewo i poczytać wywrotowe treści. Bitcoin to jakiś pieniądz cyfrowy któy póki co kojarzy się z przekrętami i którym można płacić za dragi w Torze. I w 90% przypadków będą mieli rację.

No i nie oszukujmy się że Torbrowser wygląda nowocześnie, zaprawdę przypomina on funkcjonalnie NetscapeNavigatora :-D

Bo to JEST przebrandowany firefox z dorzuconymi paroma pluginami ;)

Na dobrą sprawę do Tora można podpiąć zresztą każdą przeglądarkę, która obsługuje proxy SOCKS (czyli na przykład niemal każdego forka Chromium, z opcją –proxy-server z linii poleceń).

Doskonale oddaje to pojęcie o współczesnych rozwiązaniach takich jak tor czy bitcoin. Każdy słyszał, wielu czytało na wiki a kilku używało. Wszyscy uważają się za specjalistów od .onion czy działania kryptowalut, ale jak tak tak się zgłębić to rzeczywiście mało kto potrafi wyjaśnić jak to naprawdę działa.

Można rzecz jasna z tego się podśmiewać, ale w gruncie rzeczy – czy kogoś naprawdę interesuje jak działa np. silnik spalinowy? Mnie interesuje gdzie lać paliwo i gdzie wciskać żeby jechać, więcej to jakieś datasheety dla nerdów :-) Podobnie Tor – jest to coś co pozawala być anonimowym, kupić dragi na lewo i poczytać wywrotowe treści. Bitcoin to jakiś pieniądz cyfrowy któy póki co kojarzy się z przekrętami i którym można płacić za dragi w Torze. I w 90% przypadków będą mieli rację.

No i nie oszukujmy się że Torbrowser wygląda nowocześnie, zaprawdę przypomina on funkcjonalnie NetscapeNavigatora :-D

A jak działa sieć TOR ktoś na prawdę to wie? Nie chodzi mi o to jak powinna działać i jakie są jej szczytne założenia tylko jak to działa na prawdę? Ktoś mądry się wypowie? Jakiś znawca?

Powielonych opisow jak to dziala jest miliony. Internetu nie masz, czy co?

Akurat co do nawigacji stron z lat 90-tych to była o wiele wydajniejsza niż dzisiejsze estetycznie białe-na-białym (bo reklama musi być najbardziej wyróżniającym się elementem strony), animowane i zżerające CPU menu (bo tak, niech użytkownicy Noscripta włączą i dadzą się szpiclować) i dynamicznie doładowywane scrollowanie, którego pozycji nie można zapisać na później bo przemysł wyszukiwarek musi zarobić. Tu raczej nic bym nie ulepszał.

Ja się tylko zastanawiam, po kiego piernika pchać skrypty do animacji “estetycznych” menubara i podobnych… przecież to można zrobić w czystym CSS (transition jest już chyba obsługiwany wszędzie), tak samo, jak nie rozumiem “fenomenu” pchania wszędzie tego starego jak świat jquery. Przecież to nawet nie jest “użytecznie poprawny” JS!

I nawet nie chodzi tu o jakąś “wojnę frameworkowców” (fakt – kiedyś robiłem dużo na Moo, a dziś (jak już trzeba mi jakiegoś FW) to Ramdy używam), ale o zwyczajną zasadę minimalizmu – po co mam strzelać do muchy z CKM-u?

Najgorsze w sieci TOR jest to, że UDP nie jest szyfrowane. Można puścić dnscypta przez tora i problem rozwiązać. Ale nie ma co liczyć, że szaraki dostaną to w zestawie z Tor Browser.

Spróbujcie odpalić poprzez TorBrowser coś na YT – strasznie przycina i rwie połączenie.

Masakra.

Moim zdaniem sieć Tor przykuwa w dużej mierze uwagę osób młodych – wiadomo, wynika to z ciekawości – może też czasami jej “zacofany” wygląd jest jakąś formą przykucia uwagi dla nowego pokolenia. Jednakże czy sądzicie, że sieć z której potrafią korzystać nawet dzieci z podstawówki, zachowuje anonimowość, nie macie wrażenia, że niektóre informacje zawarte na forach tor’a wyglądają jak czysta kreacja? Nikt tego nie moderuje pod względem niedozwolonych treści, jak w “normalnym” internecie, w związku z czym to jest jeden atrakcyjny aspekt dający nam jakieś poczucie wolności i braku odpowiedzialności za to co publikujemy na Torze.

TOR owiany jest wieloma legendami, ale nie ma tam nic dla ludzi, którzy nie wiedzą jak z niego korzystać…

smieszy mnie takie demonizowanie TORa, wiele osob mysli ze to tylko dragi, handel ludzmi i inne zlecenia zabojstw. za duzo filmow.

Tor sam z siebie zapewnia anonimowość, wszytsko zależy od użytkowaników jak i po co chcą się tak komunikować… Każdy może mieć własną opinie na temat tego typu oprogramowań