1/6/2020

Aktualna sytuacja na świecie wymusiła na wielu firmach przejście na pracę zdalną. Niekiedy taka decyzja podjęta została z dnia na dzień, bez testów systemów bezpieczeństwa danych lub sieci. Skąd to wiemy? Według raportu firmy Netology, aż 38% ekspertów bezpieczeństwa z największych firm w Polsce potwierdza, że zajmuje się tematem bezpieczeństwa danych dopiero po wykrytych incydentach.

Grupa 2000 ekspertów bezpieczeństwa z największych firm w Polsce wzięła udział w badaniu do raportu It is Security Report, Sir, odpowiadając na pytania, których celem była charakteryzacja stopnia zabezpieczeń danych w ich firmach. Co ważne, badanie zostało przeprowadzone jeszcze przed rozpoczęciem pracy zdalnej na masową skalę. W ten sposób możliwe jest pokazanie jak i czy o bezpieczeństwie myślimy bez presji czasu.

Najsłabszy element łańcucha bezpieczeństwa

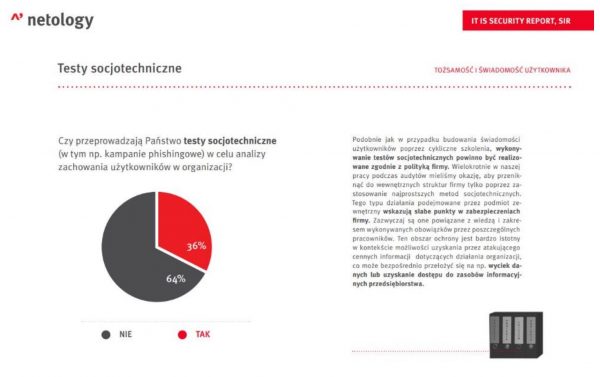

Jedną z podstawowych form przeniknięcia do struktur firmy jest phishing. Tutaj problemem nie jest oprogramowanie, a człowiek. Aż 64% pytanych przyznało, że w ich firmach nie są przeprowadzane testy socjotechniczne. Co to może oznaczać? Łącząc brak wzorców postępowania z przymusową, często nagłą koniecznością pracy zdalnej, pracownik może okazać się zdecydowanie najłatwiejszym do złamania elementem całego systemu (nie)bezpieczeństwa. Szczególnie w sytuacji, w której nigdy wcześniej nie spotkał się z zagadnieniem wyłudzenia danych.

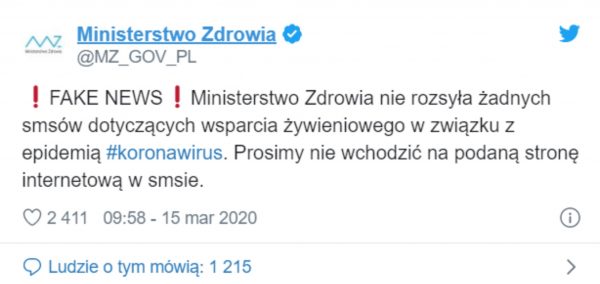

Nie trzeba daleko szukać – oszuści potrafią wykorzystać absolutnie każdy pretekst do podszycia się pod firmę, osobę publiczną czy instytucję zaufania społecznego. Niedawno Ministerstwo Zdrowia informowało, że w ich imieniu wysyłane są fałszywe wiadomości SMS, w których obiecywane są szczepionki na koronawirusa. Link w wiadomości prowadził do fałszywej strony, na której oszukany miał dokonać przelewu drobnej kwoty na wskazane konto. Jeżeli przestępcy próbują w ten sposób oszukiwać zwykłych ludzi, tym bardziej pracownicy, którzy mają dostęp do kluczowych danych firmy muszą być odpowiednio przeszkoleni i wyczuleni na próby oszustwa.

Źródło: Twitter Ministerstwa Zdrowia

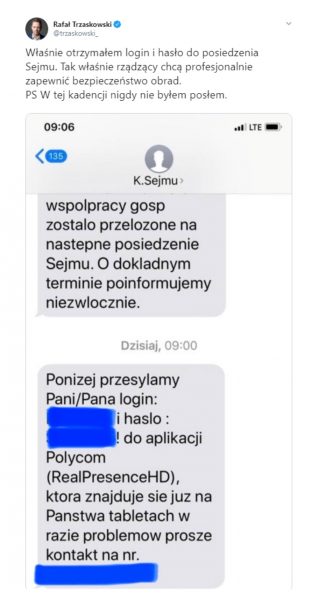

Błąd ludzki to również przekazywanie loginów i haseł w sposób niezabezpieczony, często w jednej wiadomości. Poniżej jeden z przykładów. Prezydent Warszawy, Rafał Trzaskowski, otrzymał login i hasło umożliwiające udział w posiedzeniu Sejmu. Błąd miał dwa poziomy. Rafał Trzaskowski od 1,5 roku nie jest już Posłem na Sejm. Drugi poziom błędu to umieszczenie zarówno loginu i hasła do wewnętrznego systemu Sejmu w jednej, niezabezpieczonej wiadomości SMS. To są właśnie podstawy postępowania, o których istnieniu powinny wiedzieć absolutnie wszystkie osoby zatrudniane w firmach.

Jak budowana jest świadomość pracowników? Zdecydowanie najpopularniejszym rozwiązaniem – w 83% odpowiedzi – jest stworzenie polityki bezpieczeństwa. Niestety tylko 40% pytanych raz w roku organizuje szkolenia z zasad bezpieczeństwa, a 38% szkoli pracowników dopiero po incydencie z danymi w roli głównej.

Ufając swoim pracownikom, trzeba mieć jednocześnie na uwadze najlepsze zabezpieczenie danych, uniemożliwiając ich odczyt nawet po dostaniu się do wewnętrznego systemu przez osobę nieuprawnioną. Rozwiązaniem tego problemu są klasy RMS. Niestety dwóch na trzech ekspertów przepytanych w ramach raportu firmy Netology przyznało, że nie stosuje takiego rozwiązania w firmach, w których pracuje. Dlaczego to tak ważne? Nadawanie odpowiednich uprawnień dostępu do danych uniemożliwi ich odczyt nawet w przypadku przesłania ich na zewnątrz. Niezbędna jest jednak bieżąca i rygorystyczna kontrola kto, kiedy i w jaki sposób uzyskuje dostęp do danych.

Zabezpieczenie urządzeń mobilnych

Praca zdalna w dużej mierze opiera się na urządzeniach mobilnych. Kluczowe jest jednak zabezpieczenie urządzeń mobilnych przed nieuprawnionym dostępem lub uniemożliwienie odczytu danych po przypadkowym utraceniu. O ile ta ostatnia kwestia w obecnych warunkach jest mało prawdopodobna, to wykorzystywanie laptopów do zdalnego łączenia się z firmowymi serwerami jest czymś powszechnym.

Zdecydowanie najpopularniejszym rozwiązaniem, stosowanym w przypadku 74% specjalistów, jest szyfrowanie dysków. 38% badanych zabezpiecza urządzenia za pomocą systemów MDM, 32% stosuje mechanizmy Data Leak Prevention, zaś 23% zdecydowało się na wirtualizację stacji roboczych lub kontenery bezpiecznie przetrzymujące dane w urządzeniach mobilnych. Niepokojący jest fakt, że aż 13% pytanych przyznało, że w ich firmie nie ma żadnych narzędzi technologicznych, które zabezpieczałyby dane na urządzeniach.

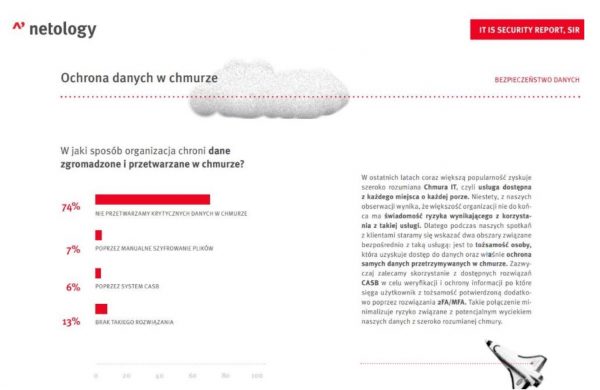

Ochrona danych w chmurze

Jak najłatwiej zarządzać plikami w sytuacji, w której nie przebywa się w biurze? Oczywiście za pomocą chmury. Niestety w wielu przypadkach nie jest to najbezpieczniejszy sposób na przechowywanie danych – aż 13% firm, w których pracują badani specjaliści nie stosuje żadnego zabezpieczenia! Mimo, że aż 74% uczestników badania przyznało, że jego firma nie przetwarza danych w chmurze, to warto przyjrzeć się w jaki sposób można zadbać nie tylko o bezpieczeństwo danych, ale również komunikację z chmurą.

Bezwzględnie najważniejszą kwestią jest prawidłowa identyfikacja tożsamości osoby, która uzyskuje dostęp do danych. Rozwiązaniem może być zastosowanie CASB, które monitorują wszystkie działania i pilnują przestrzegania zasad bezpieczeństwa. To oczywiście uzupełnienie do Firewalli, DLP i innych zabezpieczeń. Jedynie 6% badanych stosuje takie rozwiązania, a 7% manualnie szyfruje pliki.

Bezpieczna sieć

Problem złośliwego oprogramowania jest jednym z kluczowych na drodze do bezpiecznej sieci. Najbardziej popularnymi rozwiązaniami są ochrona na poziomie proxy przy ruchu webowym oraz ochrona na poziomie protokołu DNS. Odpowiednio 55% i 53% pytanych ekspertów bezpieczeństwa stwierdziło, że stosują takie sposoby ochrony. Inną opcją na skuteczną ochronę jest skorzystanie z danych Threat Intelligence, dostarczanych przez producentów systemów bezpieczeństwa. W ten sposób potencjalne złośliwe oprogramowanie identyfikowane jest jeszcze zanim rozpoczęło działanie w sieci firmowej.

Nie tylko licencje, ale także wiedza

Przygotowanie się do sytuacji, w której wszyscy lub zdecydowana część firmy pracuje poza biurem na pewno nie jest łatwe. Kluczowe jest nie tylko wybranie odpowiedniego oprogramowania, ale systemowe podejście do sprawy bezpieczeństwa danych i skorzystania z wiedzy ekspertów, którzy za owym oprogramowaniem stoją. Klienci często oczekują rozwiązań perfekcyjnie dopasowanych do ich potrzeb i pomocy w sytuacjach kryzysowych. Jak wynika z raportu, dla 68% badanych dostawca to osoba przekazująca licencję na oprogramowanie, 53% dostawców odpowiada również za konsultację projektową, a 45% badanych odpowiedziało, że dostawca to również partner wdrożeniowy.

Ufaj, ale sprawdzaj

Stare jak świat powiedzenie ufaj, ale sprawdzaj w obecnej sytuacji jest aż nadto aktualne. Pierwszym krokiem do zwiększenia bezpieczeństwa danych bezsprzecznie jest edukacja pracowników. Ostatnie wpadki Kancelarii Sejmu czy próby wyłudzeń opierające się na strachu przed koronawirusem pokazują jak kluczowa jest to kwestia. Mimo, że praca zdalna jest w toku, nigdy nie jest za późno na szkolenie, nawet w formie videokonferencji. Drugi etap do umiejętne dobranie technologii zabezpieczeń zarówno sieci, jak i samego dostępu do danych. Nie można zapominać, że jedną z najcenniejszych walut jest obecnie informacja, dane. Odpowiednie zabezpieczenie się przed nieautoryzowanym dostępem uchroni firmę nie tylko przed problemami wizerunkowymi, ale przede wszystkim finansowymi.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Przygotowane na bezpieczną pracę zdalną? powiem tak

MSWiA, praca zdalna, wchodzisz na pocztę rządową i jest blokowana. Strona bez certyfikatu, bez zabezpieczenia, bez kłódki bez niczego. Trzeba wciskać zaawansowane i wchodzić na własną odpowiedzialnosć :D

Czy blad w standarcie okreslajacych GSM umozliwiajacy praktycznie dowolne manipulowanie wygladem SMS to blad Ministerstwa Zdrowia?

Why not…

> Czy polskie firmy są gotowe na bezpieczną pracę zdalną?

I tak, I nie :p

# Nie moglem juz patrzec na te [2] w komentarzach ;)