8/8/2011

Zdalne, bezprzewodowe ataki na ludzi to nie fikcja. Na konferencji BlackHat zaprezentowano jak włamać się na wszczepione ludziom implanty medyczne (np. pompy insulinowe). Zmiana dawki leku przez atakującego może spowodować śmierć ofiary.

Ataki na implanty medyczne

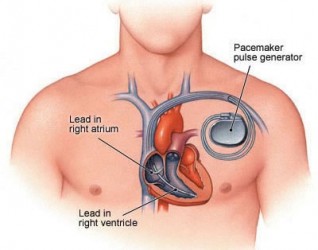

Przejmowanie kontroli nad implantami medycznymi to żadna nowość — wspominałem o tym już 2 lata temu. Implantami zazwyczaj steruje się bezprzewodowo (np. podczerwień). Urządzenia te występują w dwóch odmianach:

- pasywnych; monitorujących stan zdrowia pacjenta

- aktywnych; mających możliwośc dawkowania leków i pobudzania narządów wewnętrznych człowieka

Aby zaatakować implant, wystarczy kupić odpowiedni pilot (w sklepie medycznym) i przeczytać instrukcję obsługi (dostępną w internecie). Dzięki temu dowiemy się jaki “kod” należy wysłać do implantu, aby odczytać zebrane przez niego dane lub wydać mu konkretne polecenie (por. ataki bezprzewodowe na implanty).

Efektem nieautoryzowanego igrania z implantami może być nawet śmierć “nosiciela” implantu, będąca wynikiem przedawkowania leku, np. insuliny. Jak zauważa Jerome Radcliffe, który na konferencji BlackHat zaprezentował analizę pompy insulinowej, z której sam korzysta na codzień, człowiek z implantem to chodzący system SCADA.

Ochrona przed atakami na implanty jest ciężka

Dlatego tak ważne jest, aby producenci wszelkich urządzeń mających wpływ na zdrowie i życie ludzi poddawali je nie tylko odpowiednim testom funkcjonalnym, ale i penetracyjnym. Część z nich zdaje sobie z tego sprawę i niektóre modele implantów wymagają sparowania z pilotem (konieczna znajomość numeru seryjnego), zanim pozwolą się przeprogramować. Z kolei inne implanty pozwalają na sterowanie jedynie z kilku centymterów. Ale i te zabezpieczenie czasem można ominąć; albo atakami bruteforce (numer seryjny) lub dostatecznie silną anteną…

Jest jeszcze jeden, kluczowy problem — brak możliwości łatania, czyli aktualizacji firmware’u w większości implantów. One po prostu nie zostały do tego zaprojektowane…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

A w pompie insulinowej amerykańskiej firmy zaczynającej się na M modelu 722 jest opcja zdalnego sterowania można włączyć i wyłączyć więc czuję się bezpiecznie :) (pewnie także trzeba sparować pilota i pompę ale nie mogę sprawdzić gdyż nie mam pilota)

Proponuję sprostowanie – pisanie o pompie insulinowej jako implancie jest trochę na wyrost :) Pompy insulinowe wymienione w artykule nie są w żaden sposób wszczepiane pacjentom :)

Tak więc tytuł powinien być “Ataki na urządzenia medyczne ;-)”. Co więcej – dostępne na polskim rynku pompy insulinowe komunikują się w miarę standardowo – łączność jest przez IrDA (starsze modele) lub Bluetooth (nowsze) – tej informacji zabrakło w artykule.

Z tego co wiem to nie ma jakiegoś standardowego protokołu wykorzystywanego przy transmisji/pobieraniu danych – każdy z producentów (a jest ich na świecie może z 5?) ma własny. Co do łatania firmware – producenci pomyśleli i o tym – pompa ma “licznik

życia”. Nowy firmware == nowa pompa ;>

@nickname, oczywiście masz rację – pompy insulinowe ciężko nazwać implantami, ale już rozruszniki serca, o których artykuł również traktuje, możemy potraktować jako implanty ;)

Ciekawe spojrzenie na sprawę firmware’u ;) Możesz zdradzić ile kosztuje taka pompa na polskim rynku? AFAIR samo leczenie miesięcznie 500PLN z refundacją 300PLN — zakładam że sama pompa to też wydatek kilkuset złotych i pewnie wiele osób ucieszyłoby się z możliwości zmiany firmware’u a nie zmiany urządzenia na nowy model.

Zależy jakiej firmy… Ametykańskie M to od 7 do 12 tyś (ok. 5 lat temu, bo tyle ją użytkuje), zależy czy wybierzemy model 722 czy 715 i czy chcemy mieć monitorowany poziom glukozy przez kolejny czujnik..

Pompy (chyba) nie są refundowane, dla dzieci pozostaje WOŚP który w samym Gdańsku co jakiś czas rzuca kilkadziesiąt pomp rocznie lub inne fundacje typu Polsat czy Tvn (wbrew opinii społeczności dość hojnie dofinansowują od 50 do 80% zakupu).

A wie ktoś, jak to jest z neurostymulatorami firmy Medtronic?

Jak użytkownik takiego rozrusznika serca ma się zabezpieczyć?

Ołowiana kamizelka?

AVE…

Kilka lat temu wszyscy używali przy rozrusznikach serca tylko pętli indukcyjnej, i jedynym sposobem włamania się było przyklejenie cewki do gołego ciała “ofiary”. Ale to był za duży problem dla leniwych amerykanów, którzy nie potrafią dotrzeć do sklepiku osiedlowego bez samochodu, a co dopiero jechać do lekarza na badania i odczytanie danych o pracy rozrusznika. Dlatego wymyślono wstawianie modułów Bluetooth, by taki leń mógł przesłać wyniki do lekarza za pomocą laptopa lub komórki. Teraz za to płacą. I dobrze im tak…

Kill people! Who killed them? No one, the computer failed.

Niedługo będzie pewnie możliwe:

cracker$ emacs /dev/mikrofala | sendmail jan.kowalski@marszalkowska.warszawa.pl

mikrofala$ su

mikrofala# set frequency = XYZ MHz

mikrofala# send 1100010101010101 | /dev/aerial &

mikrofala# ping rozrusznik

64 bytes from rozrusznik (10.0.0.2): icmp_req=1 ttl=250 time=3.1ms

64 bytes from rozrusznik (10.0.0.2): icmp_req=1 ttl=250 time=3.1ms

…

Error: destination unreachable

mikrofala# dmesg

[207450.617201] rozrusznik: no response from rozrusznik; user died

Kolejny portal, kolejna bzdura… Proponuję przeczytać ripostę Hanselmana, który z pompą insulinową żył kilkanaście lat:

http://www.hanselman.com/blog/HackersCanKillDiabeticsWithInsulinPumpsFromAHalfMileAwayUmNoFactsVsJournalisticFearMongering.aspx?utm_source=feedburner&utm_medium=feed&utm_campaign=Feed%3A+ScottHanselman+%28Scott+Hanselman+-+ComputerZen.com%29

@ex: kolejny komentarz, kolejna bzdura, parafrazując Ciebie… ;)

Czy zauważyłeś, że blog do którego linkujesz:

a) jest autorstwa jednej z osób tworzącej oprogramowanie do pomp insulinowych, a zatem bez czytania łatwo można przewidzieć, jaka będzie jego wymowa.

b) na końcu (w końcu!) owy autor wkleił koresponencję z autorem prelekcji na BlackHat — przeczytaj ją proszę i powiedz co z niej wynika ;) Był atak, czy nie było? Mógł sterować parametrami pompy i zakłucać jej pracę, czy nie mógł? Podpowiem Ci — odpowiedź na oba pytania to TAK, źródło sam autor, a świadkowie to uczestnicy jego prelekcji (“I *can* hack an insulin pump. I can suspend it, change all the settings remotely. I did that on stage.”).

Abstrahując już od tematu pomp, w swoim artykule skupiam się ogólnie na urządzeniach medycznych (implantach) i ryzyku jakie mogą one stanowić dla ludzkiego życia, jeśli technologia w nich użyta nie została przetestowana pod kątem “bezpieczeństwa”. Pokazuję też inne badania, “naśmiewając” się niejako z tegorocznego blackhatowego prelegenta, że Ameryki, to on nie odkrył, bo problem jest znany od kilku lat i niektórzy potrafią się już zabezpieczyć — w artykule podaję przykłady takich zabezpieczeń. Ale OK, rozumiem, że bezrefleksyjnym osobom mogło to umknąć ;)

Masakra lekka, elektronika w naszym życiu zaczyna być co raz bardziej niebezpieczna, a wszędzie znajdzie się zawsze jakaś luka bo chyba nie ma niczego doskonałego.

Problem polega na czymś innym. Na pytaniu czy etyczne, moralne i odpowiedzialne jest publikowanie takich prac dotyczących hakowania urządzeń medycznych. Od zawsze wiadomo iż każde urządzenie elektroniczne komunikujące się z otoczeniem jest podatne na atak. Rozruszniki serca, implanty słuchowe, protezy bioniczne, szpitalne respiratory. Jakiś czas temu był opisany atak na samochód w którym atakujący mógł wyłączyć ABS. Dobrze że znajdowane są takie dziury w sofcie, który ma bezpośredni wpływ na bezpieczeństwo, ale czy dobrze iż takie wyniki oglądają światło dzienne? Moim zdaniem nie gdyż wyniki prac nad przełamywaniem zabezpieczeń właśnie takich urządzeń które mogą zabić – powinny być udostępniane TYLKO producentom sprzętu aby eliminowali dziury!!!! Zachowanie autora hacka jest głęboko nieodpowiedzialne bo już widzę tych zaślinionych script kiddies którzy tylko marzą aby wyłączyć kolegę na zawsze bo ma wszczepiony jakiś kawałek elektroniki która ratuje mu życie.

Mnie nasuwa się inne pytanie: na ile etyczne jest *produkowanie* niebezpiecznego sprzętu, niechlujstwo i oszczędność powodowana chęcią zysku?

Dobrze, że są takie prezentacje nie można udawać, że problemu nie ma a za ataki odpowiadają źli hakerzy.

@nobody

Pompy są refundowane do 18 roku życia, leczenie do 26 roku. Sam się załapałem w ostatniej chwili(miesiąc przed 18.:) )

@Piotr Konieczny

Koszt to ok 8000-12000

Dodam jeszcze, że pompa pewnej francuskiej firmy na R, IrDA ma zasięg ok 10 cm, ale znam też inne, które mają zasięg do 2m.

a moze zastanowcie sie nad soba? po pierwsze rozmowa o hackowaniu zeszla na ich cene urzadzen ratujace zycie? z ego co widze, drogie urzadzenia sa prymitywne koszmarne ze sam bym sie wstydzil cos takiego projektowac .. to jakies tragiczne podejscie do profesjonalizmu. Kolejna sprawa, kto chcialby realnie hackowac masowo jednak zadko stosowane urzadzenia .. wiec w czym problem? Aha .. nie ma profesjonalistow ktorzy wylapia osoby wykorzystujace hakerskie rozwiazania .. ale temad mozna ciagnac, na zasadzia gonmy krolika po co go zlapac .. podpowiem .. by cieszyc sie zyciem :)

ps. spraszny bedzie swiat jesli sie okaze ze jedynymi profesjonalistami beda hackerzy i stara dobra fachowa literatua!

sorry za literowki, w efekcie czasem ortografy .. jesli mozna prodze admina o korekte

“kto chcialby realnie hackowac masowo jednak zadko stosowane urzadzenia ..”

Zartujesz sobie? Tu chodzi o ludzkie zycie, a nie o hakowanie total commandera…. Slabo mi….

http://kopalniawiedzy.pl/Jay-Radcliffe-pompa-insulinowa-atak-Medtronic-13768.html

[…] na to, że z atakami na implanty medyczne, o których niedawno pisaliśmy można walczyć przy pomocy osobistego zagłuszacza. Działanie […]

[…] Także destrukcyjnie. Pomyślmy teraz o inkubatorach w szpitalach, o przepompowniach wody, o rozrusznikach serca… — wszystkim tym do pewnego stopnia da się zdalnie sterować. Jak duże jest to […]

Złota łopata wędruje do mych rąk.

Coś nowego w temacie?

Naszła mnie taka rozkminka. Wśród urządzeń wszczepialnych są takżę ILR (takie pendrajwy-holtery wszczepiane na 2-3 lata). Pacjent do takiego dostaje pilota, którym może nakazać zrzut do pamięci (zwykły zapis jest w pętli, a do pamięci z automatu idą wykryte arytmie).

ILR Medtronica jest wykrywany i czytany przezrz urządzenie do kontroli rozruszników.

Zatem, czy “elektronik-amator” o zapędach hakerskich, crackerskich czy innych erskich, jest w stanie z takiego pilota (który musi mieś jakiś moduł i protokół komunikacji) wydłubać sobie co trzeba i zrobić pilota do hackowania?