26/10/2022

Każdy z Was może sobie kupić domenę “.pl”. Niewielu z Was jednak wie, że kiedy taką domenę zarejestruje, może ona zostać sprawdzona różnymi skryptami i “oflagowana” jako podejrzana. Zwłaszcza, jeśli w jej nazwie znajduje się takie słowo jak “gmail”… Poznajcie Huberta, który domenę ze słowem “gmail” kupił. I długo się nią nie nacieszył. A teraz dodatkowo stracił kontrolę nad serwerem i pozostałymi swoimi projektami, co sparaliżowało jego biznes.

Serwer przestał mi działać w niedzielę…

W piątek, 21 października, Hubert, który jest freelancerem i sprzedaje różne rzeczy w internecie, kupił sobie trzy domeny:

gmail-poczta[.]pl

gmail.edu[.]pl

apoczta[.]pl

Wszystkie te domeny przekierował na swój serwer w firmie Contabo, korzystając z DNS-ów Cloudflare (bez maskowania). Dwa dni później, Contabo zablokowało mu konto i wysłało takiego e-maila:

We would appreciate your immediate attention to this matter.

Original complaint from “operator43 via RT” cert@cert.pl

Subject: [CERT.PL #1873617] [phishing] hosted on 62.171.140.36: targeting webmail

> Dear Sir/Madam,

> we are the Computer Security Incident Response Team CERT Polska. You have received this message, because you are the WHOIS contact for the network mentioned below. This message is intended for the person responsible for computer security at your site. If this is not the correct address, please forward this message to the appropriate one.

> We have detected phishing content hosted on 62.171.140.36, accessible with following URLs:

> http://gmail-poczta.pl

> This is a fake website with the intent of committing fraud against the organization webmail and/or its users.

> We kindly ask you to verify this problem in secure environment and block the phishing website.

> We would also appreciate a reply that the problem has been resolved.

> Best regards,

> CERT Polska

> www.cert.pl/en/

Jak widać, zespół CERT Polska uznał domenę gmail-poczta.pl za złośliwą i poprosił Contabo o “weryfikację problemu” i zablokowanie strony phishingowej. W efekcie jednak, zablokowany został serwer Huberta, na którym hostował więcej usług. Także tych, na których zarabia i które świadczy swoim klientom.

“Niekompetencja CERTu i Contabo sprawiła, że w chwili obecnej kilkanaście moich stron leży. Teraz nie mam do nich dostępu ([ani] kodów źródłowych nawet jakbym chciał przenieść pliki). Siedzę i czekam na jakąś reakcję ale jak wiadomo, zepsuć coś łatwo ale naprawić już nie. Oczywiście wraz z moimi żalami wysłałem również wezwanie do zapłaty na kwotę 1000pln, do tego momentu cisza. “

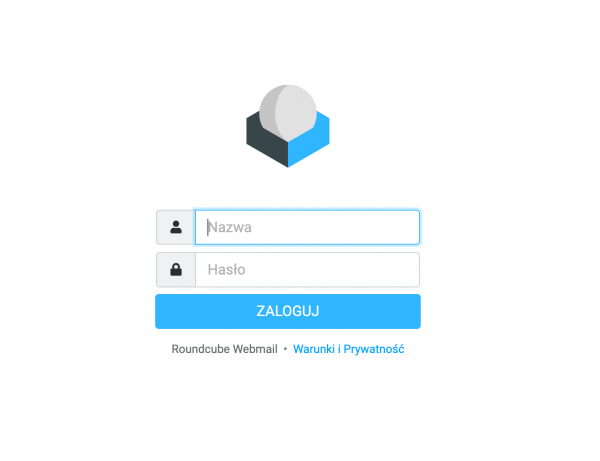

Zapewne ciekawi Was to, co znajdowało się pod tą domeną, że została uznana przez analityków CERT Polska za phishing? Otóż, pod tym adresem Hubert wystawił …standardowego webmaila RoundCube. Wygląda to mniej więcej tak:

Skąd pomysł na taką domenę i czy miała być ona wykorzystywana do phishingu? Oddajmy głos Hubertowi:

często korzystam z temp-mail a na większości stron internetowych szybko blokują ich nowe domeny więc chciałem mieć swoje prywatne z catchall.

Fakt, nazwa domeny zawierająca cudzą markę jest prawnie “ryzykowna”, ale tu jedynym kto mógłby mieć pretensje do Huberta mógłby być tylko Google. I to wyłącznie w kwestii ochrony “marki”, a nie w kontekście phishingu. Bo o ile jesteśmy pewni, że Hubertem totalnie przegrałby spór z Google o tę domenę (tłumaczenie, że nazwa dotyczy “kółka literatów” tym razem nie przejdzie, bo suffix wyraźnie wskazuje na “pocztę”), to nawet Googlowi ciężko by było na podstawie panelu logowania do RoundCube udowodnić, że Hubert chciał wykonywać ataki “phishingowe”. Ciężko też przypuszczać, że analitycy CERT Polska nie potrafią odróżnić panelu RoundCube od panelu udającego GMaila.

Więc może w chwili analizy domeny przez analityków CERT Polska było tam coś innego? Coś groźniejszego? Mirror/phishlet ze stroną logowania GMaila? Nie. Był RoundCube. Zapytaliśmy CERT Polska i potwierdzili nam wersję Huberta.

Dlaczego więc CERT Polska, mimo wszystko, wysłał do Contabo prośbę o “weryfikację (…) i blokadę strony“? O to też zapytaliśmy i otrzymaliśmy następującą odpowiedź:

Dlaczego CERT Polska uznał tę domenę za podejrzaną?

Zespół CERT Polska wielokrotnie odnotowywał w przeszłości przypadki faktycznych działań o charakterze phishingowym, w których występował panel logowania do poczty (webmail Roundcube), przy równoczesnym wykorzystaniu domeny o nazwie przypominającej domeny popularnych dostawców poczty internetowej. To skłoniło ekspertów CERT Polska do przeprowadzenia analizy danych abonenta podanych w rejestrze domen “.pl”, które okazały się nieprawdziwe

Kiedy zapytaliśmy Huberta, jakie dane podał podczas rejestracji domeny, okazało się że faktycznie, nie były to jego dane osobowe. Z racji swojej pracy, domeny często rejestruje dla klientów i do rejestru WHOIS wielokrotnie wprowadzał cudze dane, z czym nigdy nie było problemu.

Odblokowanie konta nie wystarczy…

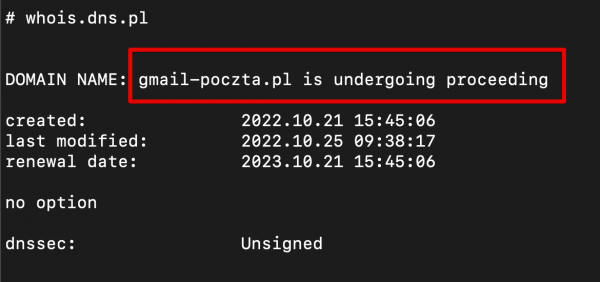

Analizując ten incydent, zauważyliśmy, że CERT Polska nie tylko zgłosił sprawę do Contabo (które zablokowało serwer Hubertowi), ale także wciągnął domenę Huberta na listę ostrzeżeń. To oznacza, że domena została zablokowana na DNS-ach wielu polskich dostawców internetu i bez usunięcia z tej listy, domena nie będzie zbyt użyteczna nawet po przeniesieniu na inne serwery. Dodatkowo, aktualnie WHOIS dla tej domeny zaczął zwracać następujący status, choć jeszcze wczoraj domena poprawnie rozwiązywała się na IP:

gmail-poczta.pl is undergoing proceeding

Jak często myli się CERT Polska?

Przy okazji tej sprawy, w trakcie kontaktu z CERT Polska, nie wiedząc jeszcze że Hubert podał “nieprawdziwe” dane abonenta dla spornej domeny, zakładaliśmy, że ten incydent może być zwykłym false-positivem, wynikiem działań jakiegoś nieprecyzyjnego rozwiązania automatycznego bazującego na poszukiwaniu wzorców phishingowych. Dlatego też zapytaliśmy CERT Polska o to ile razy okazało się, że zablokowali coś, co nie powinno zostać zablokowane.

W przeszłości pojawiały się przypadki błędnego uznania zgłoszonych do zespołu CERT Polska stron za niebezpieczne. Według naszych danych, liczba tego typu sytuacji jest jednak bardzo niewielka (poniżej 0,1%). W przypadku dostrzeżonego błędu po naszej stronie lub po rozwiązaniu problemu przez właściciela strony (np. usunięciu treści umieszczonych przez przestępców) domena jest niezwłocznie usuwana z listy ostrzeżeń. Warto podkreślić, że zgodnie z projektowaną ustawą o zwalczaniu nadużyć w komunikacji elektronicznej, oficjalną ścieżką odwoławczą będzie zgłoszenie do Prezesa Urzędu Komunikacji Elektronicznej.

Na marginesie, zespół prasowy NASK-u, który obsługuje CERT Polska, należy pochwalić za szybkie i rzeczowe odpowiedzi. Zresztą, nawet Hubert kilka razy podkreślał, że CERT Polska szybko odpowiadało na jego próby kontaktu telefonicznego i mailowego. Inna sprawa, że dla Huberta na razie te odpowiedzi nie są zbyt satysfakcjonujące… CERT Polska nie udziela mu informacji w sprawie domen, bo jego “dane nie zgadzają się z danymi abonenta domeny” 🙃

Mam domenę .pl — co robić, jak żyć?

Aby uniknąć tego, przez co przechodzi Hubert, jeśli posiadasz polską domenę:

- sprawdź poprawność danych w rejestrze WHOIS. Jak widać, ich “nieprawdziwość” może być powodem zablokowania Twojej domeny, przynajmniej do czasu wyjaśnienia całego zamieszania. To w przypadku Huberta trwa już 3 dzień…

- upewnij się, że regularnie robisz kopie bezpieczeństwa swoich serwerów. Obowiązkowo do infrastruktury innego usługodawcy. Bo jak ten pierwszy ubije Ci całe konto, to zostaniesz z niczym.

Bardzo niefortunna sytuacja

Podsumowując historię Huberta, trudno się dziwić zespołowi CERT Polska, że zareagował jak zareagował. O ile możemy się spierać, czy panel logowania RoundCube można uznać za “wiarygodny wzorzec oznaczający phishing”, o tyle połączenie tej przesłanki ze słowem “gmail” w domenie i “nieprawdziwymi” danymi abonenta domeny to już “krotka”, która — w naszej opinii — uprawnia do podjęcia takich działań dążących do blokady dostępu do domeny. Nawet jeśli później te działania miały by się okazać działaniami na wyrost, z tego 0,1% błędu. W końcu CERT Polska jest od tego, aby chronić polskich internautów nie tylko post factum.

Czy można się dziwić reakcji hostingodawcy? Z naszego doświadczenia wynika, że większość hostingodawców nie wnika za bardzo, czy abuse request jest zasadny czy nie i prewencyjnie blokuje konta. Swoją drogą, mamy nadzieję, że sprawdzili wcześniej czy to faktycznie e-mail od CERT Polska, a nie kogoś kto się podszywa pod “jakiś polski CERT”.

O ile nie dziwimy się reakcji hostingodawcy, to nie znaczy, że się z nią zgadzamy. Tu przychylamy się do argumentacji Huberta, że Contabo powinien zareagować precyzyjniej. Zwłaszcza, że CERT Polska de facto nie żądał blokady konta Huberta. Proszono o usunięcie “phishingowej” strony (a uważni Czytelnicy zauważyli pewnie, że po uprzedniej weryfikacji). Czy ta weryfikacja ze strony Contabo nastąpiła? Czy pracownicy firmy hostingowej w panelu RoudCube też widzieli phishing? Tego nie wiemy, czekamy na ich odpowiedź na nasze pytania i kiedy je otrzymamy, zaktualizujemy ten artykuł.

Wreszcie, czy można dziwić się Hubertowi? Niech pierwszy rzuci kamieniem ten, kto zawsze podawał tylko swoje dane podczas rejestrowania domeny. A drugim rzucającym niech będzie ten, kto ma kopie bezpieczeństwa wszystkich swoich danych na każdym z serwerów w infrastrukturze innego usługodawcy…

Czy można lepiej/bezboleśniej?

Na koniec zastanówmy się, czy coś w takim procesie blokowania stron podejrzanych o phishing można ulepszyć? Jedyne co nam przyszło do głowy, to zmiana kolejności działań.

Wygląda na to, że w przypadku Huberta CERT Polska najpierw skontaktował się z hostingiem (co w konsekwencji spowodowało problemy po stronie Huberta, które raczej nie były celem tej akcji), a dopiero potem nałożono “blokadę” na domenę na poziomie Rejestru Domen, który prowadzony jest przecież przez ten sam NASK, w ramach którego CERT Polska działa. Czy samo działanie od razu na poziomie NASKU nie byłoby skuteczniejsze, szybsze i wystarczające? (Zapytaliśmy o to CERT Polska wczoraj, ale dopiero o 16:55 i do momentu publikacji tego artykułu nie otrzymaliśmy odpowiedzi. Kiedy nadejdzie, zaktualizujemy ten tekst).

Oczywiście to ulepszenie ma sens jedynie w przypadku domen “.pl”. Pytanie, co z innymi?

Aktualizacja (26.10.2022 13:36)

Niespodzianka! Hubert właśnie dał znać, że jego serwer został odblokowany:

Dziś odblokowali mi nagle serwer 😄 Tylko o co chodzi z dochodzeniem do rozwiązania problemu, jak problemu nie było, Contabo nadal twierdzi, że to moja wina 😅

Dear Hubert, Thank you for your reply. We have unsuspended your VPS. Please immediately start the investigation and take adequate action to stop the server misuse. It is required that you solve the problem within the next 12 hours, and that we receive your reply within this period, too. Your reply must contain all information which enable us to understand exactly which measures you took to stop the abuse and prevent such or similar incidents in the future. We will suspend VPS access once again if there is no solution and response from you within the given time frame. If so, we will have to charge another reactivation fee.

Aktualizacja (26.10.2022 15:30)

Otrzymaliśmy stanowisko firmy Contabo, które cytujemy w całości poniżej:

0. Jesteśmy zobowiązani do podjęcia akcji w przypadku zgłoszeń dokonanych przez organizacje takie jak CERT,PL

1. Nasi klienci często mają wiele usług na jednym VPS. Dlatego zawsze kontaktujemy się z klientem wyznaczając mu termin na rozwiązanie problemu zanim zablokujemy VPS (w tym wypadku było to 12h). Dopiero po upływie tego terminu VPS został zablokowany.

2. Blokujemy tylko dany serwer. Konto użytkownika i inne usługi pozostają aktywne.

Na koniec chciałbym podziękować Hubertowi za zaufanie jakim nas obdarzył wybierając Contabo. Mam nadzieję, że dane nam będzie współpracować jeszcze przez wiele lat.

Wynika z niego, że serwer Huberta nie został zablokowany od razu, a otrzymał on informacje o nadchodzącej blokadzie. Co prawda czasu nie było wiele (12 godzin) i był to weekend, ale wciąż warto to docenić. Dla osób prywatnych, taki czas reakcji w naszej opinii jest zbyt krótki, ale dla osób świadczących usługi biznesowe, jest jak najbardziej do zaakceptowania.

Jednocześnie zauważyliśmy że domeny zostały przez Huberta przeniesione na adres IP 62.171.140.36. Patrząc na to, jakie jeszcze domeny są tam hostowane, jako komentarz mamy tylko dwa słowa: odważny ruch.

Aktualizacja (26.10.2022 17:59)

Hubert ma czas do 23:59 na potwierdzenie danych dla swojej domeny. Będzie to trudne, bo otrzymaliśmy informację, że podany adres abonenta wskazuje na ulicę i numer budynku, który nie istnieje… Wygląda na to, że domena po północy znów zmieni swój status.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

A jak w whois masz zaznaczone brak upubliczniania danych to co wtedy?

Jeśli się nie mylę, dla domen .pl nie ma czegoś takiego jak “ukrycie danych abonenta”. Właściciele .com i .net mogą taką opcję aktywować u większości dostawców, natomiast polskie domeny to jedne z tych, które na to nie pozwalają.

Mylisz się. Zarejestrowałem domenę *.pl, na firmę. W danych abonenta jest tylko informacja, że jest to firma a nie osoba fizyczna i link to rejestratora domeny, gdzie otwiera się strona do kontaktu z rejestratorem i formularz do kontaktu ze mną i informacja, że rejestrator robi tak z uwagi na ochronę danych osobowych, co jest trochę śmieszne, bo raz, firma nie jest osobą, dwa, domena wiedzie do domowej strony firmy będącej własnością domeny i tam są wszystkie dane kontaktowe. Ale taka możliwość jest. Inna sprawa, że rejestrator jest za granicą (choć jak łatwo się domyślić po ochronie danych, w UE), w polskich firmach nie rejestrowałem, bo zdzierają i jak je bliżej poskrobać, to nawet nie są polskie, tylko mają zagranicznych właścicieli…

I nie aktywowałem żadnej opcji – rejestrator domeny ukrył moje dane sam z siebie, nie pytając się czy chcę…

W przypadku domen .pl dla osób prywatnych dane są zawsze ukryte, a dla firm dane można sprawdzić na https://dns.pl/whois , w innych miejscach (whois na porcie 43) widać tylko, że jest organizacja. Dodatkowo np. Aftermarket ma opcję anonimizacji danych. Oczywiście jak ktoś ma problem prawny z domeną to żadne ukrywanie nic nie da.

Zgłoszenie cert do contabo z ewidentną prośbą o blokadę z powodu phishingu to całkowite przegięcie:

“We kindly ask you to verify this problem in secure environment and block the phishing website.”

Ale gdyby w cert nie mieli mentalnych blokad proceduralno-urzędniczych i zgłosili się najpierw do Huberta (wysyłając np. zwykłego maila na adres abonenta) wszystko można było załatwić już na pierwszym etapie procedury…

Wydawało mi się, że są właśnie od myślenia, a nie tępego działania.

Zapytać, potencjalnego oszusta, czy jest oszustem? Co to ma dać? Poza tym rejestracja poczta-gmail to proszenie się o kłopoty.

To może jeszcze policja zacznie wysyłać takie emaile do podejrzanych o dilowanie narkotyków: przepraszamy czy Pan przypadkiem nie handluje narkotykami na terenach wokół szkolnych? Uważasz że znajdą się tacy co czasami potwierdzą i to rozwiązanie okaże się skuteczne? Ha ha

Jakby policja pytała złodzieja czy przypadkiem nie widział skradzionego samochodu to już byś go nie zobaczył. To jest kwestia cyberbezpieczeństwa, nie można sobie pozwolić na spokojnie negocjowanie. Już nie mówiąc o naruszeniu własności intelektualnej.

a.mnie cieszy zarówno reakcja CERTu, jak i hostingodawcy. Hubert się tłumaczy, że to wina osób trzecich, ale sam na własne życzenie został sprowadzony do pionu.

Może, gdyby Hubercik podał prawdziwe dane przy rejestracji to by się z nim skontaktowali.

Niestety, domena była zarejestrowana na słupa.

Oczywiście dla niektórych fakt rejestracji domen wykorzystujących nazwy powszechnie znanych usług na nieprawdziwe dane nie jest żadnym problemem, ale CERT zadziałał jak najbardziej prawidłowo.

Fakt, że pod wskazaną domeną *teraz* jest interfejs Roundcube niczego nie dowodzi. Wystarczy przecież podmienić standardową stronę, by pozyskiwać dane logowania i przejmować ludziom konta.

Cieszę się, że CERT zadziałał sprawnie i zablokował domenę *zanim* doszło do (potencjalnego) oszustwa.

Rozumiem też płacz autora i próbę wykorzystania znanego portalu do przyspieszenia reakcji usługodawcy.

A ja wręcz przeciwnie, cert co najwyżej, powinien skontaktować się z właścicielem domeny (lub ogólnie znanym technicznym kontaktem, w rodzaju postmaster@domena).

A najlepiej jakby nic nie robił, tylko przeprosił po krótkim okresie obserwacji.

Ale CERT próbował skontaktować się z abonentem. To tylko wina Huberta, że rejestrował domenę na słupa i nie istniejący adres, co tylko utwierdziło Cert, że planowane jest przestępstwo. Nawet nie przypominający oryginału panel logowania, można wykorzystać do phishingu.

Takie pytanie od 30 lat jest na karcie pokl adowej samolotow do USA :)

“Czy zamierza Pan/Pani na terytorium USA kolportować nielegalne substancje, prowadzić działalność terrorystyczną lub inną zabronioną prawem USA?” :D

@Zdenek: “Czy zamierza Pan/Pani na terytorium USA kolportować nielegalne substancje, prowadzić działalność terrorystyczną lub inną zabronioną prawem USA?” – może będzie Ci mniej do śmiechu, jak po pierwsze, nie znasz prawa USA, więc nie wiesz czy go nie złamiesz, po drugie, w przeciwieństwie do Polski, gdzie do wyroku bierze się najcięższe przestępstwo (więc drobniejsze po jego popełnieniu można popełniać bezkarnie), tam kara za różne przestępstwa się sumuje, a fałszywe oświadczenie urzędowi to przestępstwo federalne karane do 5 lat więzienia i do 250 000 $ grzywny, więc jak prokurator udowodni, że już w momencie przekraczania granicy planowałeś kradzież batona za 1,5$ i nie przyznałeś się do tego, to za batona dostaniesz “probation” ale za fałszywe zeznanie możesz dostać do 5 lat + grzywnę. I dalej Ci do śmiechu?

A są jakieś podstawy prawne do blokowania komuś opłaconej usługi na podstawie podejrzenia? Regulamin NASK o tym coś mówi? Jakie narzędzia ma CERT do sprawdzania czy czyjeś dane osobowe są prawidłowe? Czy legalne jest przez nich sprawdzanie ludzi?

Pewnie regulamin hostingu na to pozwala przy “prawdopodobnym podejrzeniu”, a list z CERT wystarczająco uprawdopodobnił.

brawo dla certu! gmail[.]edu[.]pl na pewno miał nie służyć do phishingu – jasne ;)

Myślałem, że domen *.edu.pl nie dają pierwszym lepszym osobom.

Domena .edu.pl nie jest powszechnie dostępna. Hubert (czy to aby prawdziwe imię, czy kolejne kłamstwo?) celowo podał nieprawdziwe dane, żeby móc uzyskać taką domenę.

Słucham? Można sobie edu.pl kupić bez żadnego problemu. Ostatnio kupiłem w home.pl Spróbuj to się przekonasz.

Szkoda, ze google sie w to nie wmieszalo, bo by bylo po problemie.

Moim zdaniem CERT i hosting zadziałały prawidłowo i należą im się brawa! Jak ktoś chce rejestrować domeny z cudzymi markami, to POWINIEN SIĘ LICZYĆ Z TEGO KONSEKWENCJAMI. Pan Hubert nie wyjaśnił po co mu domeny z cudzymi markami, w najlepszym przypadku co mi przychodzi do głowy, to spamowanie… Jestem za tym, by odpowiednie instytucje takie domeny i hosting (CAŁY, łącznie z “koszernymi” usługami właściciela) blokowały na ewentualne zagrożenie cyberprzestępczością, by ograniczyć ilość ofiar i możliwość transferu środków przez przestępcę. W przypadkach, gdy sprawa jest czysta, to niech właściciel tych domen odkręca sprawę a nie ofiary cyberprzestępczości, których potencjalnie jest dużo więcej, szukały wiatru w polu. Jak napisałem na początku: p. Hubert jest na tyle kumaty w sprawach IT, że powinien się liczyć z konsekwencjami rejestracji domen z gmail w nazwie. I śmiem głęboko wątpić, by te domeny miały służyć do zacnych celów… Z uwagi na postępujące stosowanie technik AI w cyberbezpieczeństwie, takie działanie jak zaprezentował CERT będzie się powtarzać z automatu i chwała im za to!

Domena z marką znanego korpo nie powinna być powodem do blokowania jej lub całego vps czy innego serwera. To inny przypadek ale czasami ktoś wcześniej zarezerwował sobie nazwę i taka blokada nie powinna mieć miejsca.

@MB. W oczywisty sposób nie masz racji.

Uniform Dispute Resolution Policy (UDRP) Complaints:

To make a successful claim under the UDRP, a company or individual must establish three things:

That the domain name in dispute is the same as, or confusingly similar to, one of their registered or unregistered trade marks, such as an actively used business name. The business name category can extend to performers, writers and artists whose personal name has brand value.

That the domain name registrant does not have any legitimate rights to it, e.g. there is no “bona fide” offering of goods or services.

That the registered domain name was registered is being used in bad faith – i.e. to illicitly target the trade mark owner in some way.

For the purposes of the UDRP, bad faith is likely to be established if the domain name was initially registered, and has since been used, for the sole purpose of:

Selling or renting it back to the owner of the related trade mark at a profit, even if they have not actually approached the trade mark owner at the time of the complaint

To prevent the owner of the related trade mark from using it

To disrupt the trade mark owner’s business

To confuse potential customers looking for the trade mark owner’s business

The above is not an exhaustive list. Other factors can be taken into consideration, such as registrants being uncooperative, not responding to legal emails or letters, or registering multiple questionable domain names.

A domain name owner who can demonstrate legitimacy has a good chance of defending their case, – if, for example, they are using a non-misleading domain name to operate a genuine fan site that is not being used for commercial gain.

Obviously, circumstances will vary widely. But, in any case, you have to provide sufficient information and evidence to cover all of the points required under the UDRP. Otherwise the UDRP complaint will fail.

Dziwne, sam obsługuje domeny klientów i siebie podaje jako techniczny, także domena jest na kogoś innego, ale w sprawach tech jestem ja i w przypadku problemów z domeną nie ma problemu bym zajmował się sytuacja. Dlaczego Hubert tak nie robi, że podaje się jako techniczny?

Bo to niezły cwaniak, może nawet spamer lub scamer. Podawanie nieprawdziwych danych rejestracyjnych jest już choćby powodem wypowiedzenia umowy wynajęcia domeny (bo jej się nie kupuje, a wynajmuje).

Wystarczyłoby, aby Hubert podał swoje dane jako techniczny. Domena na 3 osobę, a on techniczny i nie byłoby problemu.

Jak widać pod Waszym postem na fb mieszane uczucia. Jedni są za, drudzy przeciw. Zależy od doświadczeń i zrozumienia skali phishingu. Wszyscy trąbia z brańży, że to ponad 80-90%.

Korzystam z temp mail lub 10 minut mail i rzadko miewam problemy. Ewentualnie mam spamowe maile + alias do gmail. Dam innym tipa. Jak nie chcecie podawac numeru tel przy zakladaniu konta google, to dalej mozna je zakladac na telefonie z android bez podawania numeru telefonu. Warto do tego wykorzystac jakis stary tel z android ;) Moze komus sie przyda.

Mimo, że nie lubię państwowych pisowskich instytucji, to tutaj muszę przyznać rację cert i nask. Mój ojciec stracił przez głupi phishing kilkadziesiąt złotych, bo domenka była podobna. Strona została zablokowana po fakcie. Lepiej dla użytkowników, jak takie syfy będą blokowane wcześniej. A dlaczego?

IMO dlatego, że w tym przypadku gość:

1. założył domenki na lewe dane (nie swoje przynajmniej),

2. wrzucił w nazwę `gmail` (pewnie najpopularniejsza poczta) i postawił tam coś ala poczta. Co takie wygodnego w nazwie gmail? Mógł dla wygody napisac ‘qwert’. A większość osób faktycznie przeczyta gmail i tyle.

3. Postawił tam panel logowania. Ludzie nawet w firmach nie rozpoznaja swojej platformy pocztowej, wpisuja czasem dane logowania byle gdzie. Po drugie po kilku dniach panel mogl wygladac jak google’owy.

Sam się prosił o kłopoty. To już było zbyt perfidne z huberta strony.

To jest dobry case na Waszego bloga. IMO w takiej sytuacji lepiej blokować wcześniej, zanim ktoś zostanie oszukany. Od razu pewnie takie orleny, inposty czy olxy spadałyby szybciej. A jak gość potwierdzi realne dane i postawi normalną nazwę domenki to mu zwrócą. Userzy musza miec swiadomosc, ze jak beda tworzyc takie nazwy domenek to moga blokowac. To nawet nie chodzi o obrone jakis korporacji czy pisowskich instytucji, ale o to by chronic innych uzytkonikow przed strata pieniedzy czy danych logowania, bo dadza sie nabrac.

Wasz portal ma ogrom informacji o tym, jak domenki moga byc ludzaco podobne i mnostwo info czym jest phishing.

Uważajcie, bo gość może też założył domenki pod Was. Sami zobaczcie jak niektóre domenki mogą być podobne: niebezpieczniki.pl, wwwniebezpiecznik.pl, niebespiecznik.pl, niebezpjecznik.pl, niebezpieczn.ik.pl, ni.ebezpiecznik.pl, niebezpiecnzik.pl, neibezpiecznik.pl ;) A kiedys pamietam, że pisaliście jeszcze, że może być inne kodowanie znaków, wtedy taka domenka jest jeszcze bardziej podobna.

Pozdro!

Wkradły mi się nie domówienia i błędy:

“Zależy od doświadczeń i zrozumienia skali phishingu. Wszyscy trąbia z brańży, że to ponad 80-90%.” – tutaj miałem na myśli, że 80-90% cyberzagrożeń / cyberoszustw to phishing.

“Mój ojciec stracił przez głupi phishing kilkadziesiąt złotych, bo domenka była podobna.” Miałem na myśli kilkadziesiąt tysięcy złotych. Nie udało się odzyskać pieniędzy. Dopiero po tym zaczeliśmy w rodzinie na biezaco sledzic niebezpiecznika i cert pl.

Swoją drogą zobacz redakcjo ile osób jest już świadomych takich zagrożeń i dostrzega wątpliwości w postępowaniu Huberta i jego podejrzanych zamiarów. Nie chcę się podlizywać, ale widać, że Wy i cert realnie poprawiacie świadomość wśród użytkowników. Coraz więcej ludzi wie, że jest coś takiego jak phishing, że są fałszywe strony internetowe, fałszywe smsy, spreparowane okna logowania do banku czy na pocztę.

I cieszy, ze patrzyce na rece cert jako panstwowej (obecnie pisowskiej) instytucji. Wasze pioro jest lajtowe, nie oficjalne, z jajem. Ich pioro jest oficjalne, urzedowe. Dobrze sie uzupelniacie.

Lubie Was czytac. Szkoda, ze od poczatku nie wiedzielismy co to niebezpiecznik i co to cert.

serio? tez bym go zablokował, jesli nie chce scammować to po co robił takie “głupie” domeny?

Do normalnych rzeczy taka domena jest wręcz niewskazana. Gdyby napisał do mnie jakiś jan.kowalski z gmail-poczta to pierwsza mysla byłoby czy aby ktoś nie podszywa się pod kowalskiego z Gmaila.

Rzucam kamieniem jako pierwszy :) Jako drugi już nie.

Akurat tym czy jest panel do logowania taki, czy inny za bardzo bym się nie sugerował. Co to za problem podstawiać różne panele w zależności od sytuacji? IP, ataki targetowanie w konkretnych użytkowników itd. – np. jak masz taki a taki system, z przeglądarką w konkretnej wersji to masz panel łudząco podobny do gmaila, a jak nie to masz RoundCube, albo zdjęcia kotków…

Możliwości jest wiele, wszystko zależy czego chce atakujący i jak długo pozostać niewykrytym. Jak dla mnie to taka domena + nieprawidłowe dane – powinna się równać zdecydowanej reakcji, tym bardziej że jak podajecie błędne blokady to 0,1%…

Domena podszywająca się pod gmail, zarejestrowana na lewe dane. W imieniu moich dziadków, babć i dziesiątek tysięcy nieświadomych użytkowników internetu oczekuję, że organy ścigania i CERT będą eliminowały takie domeny i strony ZANIM dojdzie do popełnienia oszustwa przy ich użyciu.

Tak samo jak oczekuję, że z ruchu drogowego Policja wyeliminuje pijanego kierowcę, ZANIM on kogoś rozjedzie.

A ja oczekuję, że jeżeli okaże się, że kierowca jednak nie jest pijany i nie popełnił wykroczenia, to policja nie tylko go wypuści, ale też za własne pieniądze przewiezie jego i jego samochód tam, gdzie kierowca jechał. Tak aby nie stracił ani złotówki i ani sekundy.

Do Artnooooor w tym przypadku facet jechał na lewych blachach i okazał cudze prawko. Więc taki czysty to on nie jest. Inna sprawa facet albo ma tupet albo głupi. Robić burze o to że mu konto zablokowali kiedy za chwilę Alphbet może go wziąć na rogi

jak ktoś jedzie zygzakiem z tablicą która pokrywa się z tablicą mojego sąsiada to tak należy go.orzukac i sprawdzić czy jakiś pijak nie udaje sąsiada żeby kogoś odszukać.

Tylko że po sprawdzeniu i prawko i blachy okazały się prawdziwe, a facet jechał zygzakiem w ramach swojego pasa. Rozumiem zatrzymanie, nie rozumiem, dlaczego to zatrzymany ma ponosić jego koszty.

Artoooooor nie, nie okazały się. A PN Hubert powinien mieć jeszcze rozmowę z dzielnicowym.

“Niech pierwszy rzuci kamieniem ten, kto zawsze podawał tylko swoje dane podczas rejestrowania domeny. A drugim rzucającym niech będzie ten, kto ma kopie bezpieczeństwa wszystkich swoich danych na każdym z serwerów w infrastrukturze innego usługodawcy”

UWAGA !!! RZUCAM !!!

Sorry ale rejestrowanie domen na nie swoje dane to proszenie się o problemy . Tym bardziej domen “potencjalnie problematycznych” jak ta . Domene albo rejestruję się na siebie albo na klienta na koncie klienta .

a 2 RZUCAM 2 RAZ !!!

Standardowo każdy ogarnięty freelancer którego znam robi raz na 2 miesiące kopie zapasową

“Teraz nie mam do nich dostępu ([ani] kodów źródłowych nawet jakbym chciał przenieść pliki)” Poważanie ? Żadnych okresowych kopii stron klientów ? Żadnego GITa ?

Jakoś wersja Huberta jest dla mnie ciężka do uwierzenia. Rejestrowanie podszywających się pod gmail domen (nie jednej!), na nie swoje dane i umieszczanie pod nią formularza logowania do systemu poczty nie jest wcale podejrzane. Nic a nic.

Podsumowując

– freelancer, kilkanaście stron leży, straty oszacowano na 1000zł

– domena z cudzą nazwą i perfekcyjnie pasująca pod phishing

– dane osobowe rejestratora nieprawdziwe

Ja tak tylko jedno pytanie – serio?

Wszystko byłoby ok gdyby podał prawdziwe swoje dane

Jak widzę, gównoburza się zaczęła :D

“Prewencyjne” blokowanie dostępu do domeny czy hostingu, hmmm….

Może tak prewencyjnie sprawdzimy każdy dom każdego obywatela w Polsce bo może ma coś nielegalnego? Może prewencyjne zablokujemy każdą domenę, która w swojej nazwie posiada nazwę znaku towarowego lub jego skrót bo przecież domena może służyć do oszustw?

Jak widać w Polsce prewencyjnie można dużo rzeczy ale czemu nie zgodnie z prawem reagować na incydent kiedy faktycznie ma on miejsce? Domeny były zarejestrowane ze stałego adresu IP, nie przez VPNy czy proxy, adres IP serwera również nie był za proxy więc nic nie było ukrywane.

CERT, NASK i usługodawca zareagowali prawidłowo? To stwierdzenie głupiego obywatela, którego Policja zatrzymuje do “rutynowej kontroli”

Hubert, ale to Ty dzwonisz… xD

Oczywiście, z tym, że nie tyle “prewencyjnie”, ile dla uniknięcia ryzyka własnej odpowiedzialności (art. 14 ust. 1 ustawy o świadczeniu usług drogą elektroniczną).

Jeżeli zgadzamy się, że policja może robić kontrolę trzeźwości (w USA nie może) to NASK może blokować domeny pocztowe z gmail w nazwie.

I dla każdej osoby z branży powinno być to jasne, że takich rzeczy się nie robi.

Jest takie powiedzenie, że informatycy dzielą się na tych co robią backupy i na tych co będą robić backupy.

Jak rozumiem właśnie przeszedłeś z kategorii “będą robić” do “robią”.

Powodzenia na nowej drodze życia :)

> Może prewencyjne zablokujemy każdą domenę, która w swojej nazwie posiada nazwę znaku towarowego lub jego skrót […]?

EUIPO już lobbuje za narzuceniem takiego prawa w całej UE. Ciesz się ostatnimi chwilami wolności. Użyjesz słowa podobnego do zastrzeżonego to zablokują domenę, kartę kredytową, którą płaciłeś i odetną Ci łącze internetowe. I to wcale nie jest żart:

EU toolbox against counterfeiting.

To step up the fight against counterfeiting, this initiative will clarify the roles & responsibilities of right holders, intermediaries (e.g. online platforms, payment and transport services, domain name registries/registrars) and public authorities.

> To stwierdzenie głupiego obywatela, którego Policja zatrzymuje do “rutynowej kontroli”

Jak obywatel jedzie zygzakiem i obija się o krawężniki to “rutynowa kontrola” jest wskazana. Może jest pijany a może ma zawał i trzeba mu pomóc. A Twoja domena dokładnie tak się zachowywała.

“Domeny były zarejestrowane ze stałego adresu IP” – ale co ty za kocopoły opowiadasz? Co to ma w ogóle wspólnego? Registrar wymaga podania prawdziwych danych i tyle, jesteś freelancerem IT i takie rzeczy powinieneś mieć w małym palcu. Tych danych są generalnie 3 zestawy (klient, płatnik oraz techniczny), więc powinieneś się zarejestrować jako techniczny, wtedy CERT zgłosiłby się do ciebie.

> Jak obywatel jedzie zygzakiem i obija się o krawężniki to “rutynowa kontrola” jest wskazana. Może jest pijany a może ma zawał i trzeba mu pomóc. A Twoja domena dokładnie tak się zachowywała.

Nie uważam, że samo posiadanie domeny świadczy o tym, że jest ona wykorzystywana do złych zamiarów. Oczywiście, że jazda zygzakiem jest przesłanką do zatrzymania ale czy posiadanie domeny podpiętej pod serwer już tak? Fakt zainstalowania roundcube w głównym katalogu wskazuje na korzystanie z poczty w tej domenie ale jest też dowodem na złe zamiary? Wydaje mi się, że wiele osób czytających artykuł nadinterpretuje jego treść.

Co do blokad EUIPO, to obywatele zgadzają się na skracanie smyczy, jakich przedstawicieli rządu wybieramy, tak później widać jak ograniczają nasze prawa.

> Jest takie powiedzenie, że informatycy dzielą się na tych co robią backupy i na tych co będą robić backupy.

Jak rozumiem właśnie przeszedłeś z kategorii “będą robić” do “robią”.

Powodzenia na nowej drodze życia :)

Dziękuję ślicznie, nową drogą życia tego nie nazwę ale cennym doświadczeniem już tak :)

Co do większości Januszy internetów twierdzących jak to świetnie zareagował CERT. Z domeny nie wyleciał ani jeden email (poza sprawdzającym czy dobrze skonfigurowałem skrzynkę), strona nie była podobna do logowania na gmaila, twierdząc, że strona mogła zostać w przyszłości wykorzystana do phishingu to jak stwierdzenie, że każdy kupujący nóż ma zamiar popełnić nim przestępstwo. Dodatkowo dlatego napisałem do niebezpiecznika, żeby w przyszłości może mieć reklamę strony phishingowej? Ile ludzi tyle pomysłów i teorii. Ja tam wiem swoje, posiadając takie domeny, będąc trzeźwo myślącym człowiekiem, uważam, że powinniście ładnie podziękować gdyż domenę posiada osoba czytająca niebezpiecznika niemająca złych intencji a nie jakiś “typ spod ciemnej gwiazdy”

Swoją drogą, CERT działa w ramach NASKu, który to obsługuje polskie domeny, które są dzierżawione, mogą w każdym momencie po prostu zablokować te domeny i koniec. Dlaczego ciągle trafiają do puli domen wolnych do rejestracji?

Hubercie – xD

Chciałbym od Ciebie usłyszeć dlaczego na tym samym IPku, na który aktualnie wskazują te domeny są również domeny, które śmierdzą scamem na kilometr?

IMHO zarówno CERT jak i Contabo zachowały się wzorowo – argument o tym, że roundcube nie wygląda jak logowanie do Gmaila to możesz sobie wsadzić między bajki, bo oboje wiemy, że ofiarami tego typu scamów są zwykle ludzie mało techniczni, którzy nie zrozumieją, że to nie jest “ich poczta”.

A kto wie czy nie próbujesz zbierać wszystkich nieudanych prób logowania…

Pomyśl o takiej typowej “babci” i co ona by zrobiła trafiając na tę domenę.

Argument, że chcesz mieć temp-maila odbijam pytaniem: dlaczego musi zawierać słowo “gmail”?

Z mojego doświadczenia jak już jakiś serwis robi ograniczanie maili podczas rejestracji do dużych providerów jak Google, Microsoft, etc. to ichniejszy regex wymaga dokładnego match na domenie a nie jest /.*gmail.*/i

> Chciałbym od Ciebie usłyszeć dlaczego na tym samym IPku, na który aktualnie wskazują te domeny są również domeny, które śmierdzą scamem na kilometr?

O i słuszna uwaga, śmierdzą scamem na kilometr a zdecydowana większość już sobie tak leży i śmierdzi kilka lat :) Chyba o czymś to świadczy?

Resztę wypocin aż szkoda czytać, o odpisywaniu nie wspomnę, dawno się tak nie uśmiałem :D

@ wer: W USA policja MOŻE robić kontrolę trzeźwości, tylko musi mieć UZASADNIONY powód. Takim powodem może być np. jazda zygzakiem, niezatrzymanie się na stop, jazda bez świateł itp. Takim powodem może być słynne z filmów przejście po linii prostej z rozpostartymi rękami (przeciętny Polak wykonuje to na luzie po obaleniu 0,5l, więc na Polaków to nie działa) – jak komuś się nie udaje, to jest powód uzasadniony do kontroli trzeźwości. W przypadku Huberta jak ktoś rejestruje domenę na lipne dane, jak domena ma przypominać cudze renomowane domeny, to jest to też UZASADNIONY powód. Jak mówią w USA: “If it looks like a duck, swims like a duck, and quacks like a duck, then it probably is a duck”…

Nask zareagował super. Usługodawca trochę nad wyraz, ale stwierdził, że skoro jest podejrzenie phishingu (a tutaj było ogromne), to od razu zablokuje dostęp, by ewentualnie utrudnić zacieranie śladów przestępstwa. Hostingowi łatwiej blokować i potem przeprosić, niż tłumaczyć się z zatartych dowodów. Ogromny plus dla usługodawcy!

Była domena podszywająca się i był panel pocztowy. To już podwaliny phishingu. Ciesz się panie Hubercie, że tylko tak się skończyło.

O ile dobrze pamiętam kodeks karny, to nawet nieudolne przygotowanie do popełnienia niektórych przestępstw jest karalne. Ten Wasz “Hubert” powinien się cieszyć, że nie musi się tłumaczyć ludziom pana Zbyszka Null. A następnym razem, niezależnie od intencji, więcej pomyśleć.

Penalizowane też jest posiadanie wytrycha, więc, z uwagi na defekt wielu wkładek, aresztujmy wszystkich mających zapasowe szprychy do roweru (pewnie przygotowują włam, bo wystarczy ją odpowiednio wygiąć).

1. Zarejestruj domenę z gmail w nazwie, na lewe dane.

2. Podstaw tam klienta poczty.

3. ?

4. PROFIT… wróć! LOSS, nie PROFIT :D

5. Pobiegnij do niebezpiecznika i napłacz, że zablokowali ci konto.

6. Wystaw wezwanie do zapłaty za swoją głupotę :D

Podsumowując: Hubercik, przestań ćpać ;)

Zapomniałeś dodać punk o próbie naciągnięcia operatora na 1000zl może o taki był plan od samego początku.

Jak dla mnie taka domena z nazwą gmail w ogóle nie powinna zostać odblokowana. Zaraz pojawi się więcej tego typu domen i nie wszystkie będą miały czyste zamiary… Według mnie powinno się blokować wszystkie domeny ze zbliżoną nazwą, zwłaszcza w usługach krytycznych typu banki, email itd.

Niebezpieczniku, a jak Wy robicie testy odpornosci na phishing u swoich klientow, to jak hostujecie strone?

Zgaduję: ze swoimi prawdziwymi danymi, danymi kontaktowymi i informacją z whois do czego domena ma służyć i zgłaszając urzędowi rejestracyjnemu cel takiej a nie innej nazwy?

Brawo CERT!!!

Niebezpiecznik.pl – wstydźcie się!

Tyle lat (skutecznego) budowania szacunku i pozycji w polskim Internecie i zaprzepaszczacie to takim tekstem, gdzie próbujecie usprawiedliwić pana Huberta i (co gorsza) wykpić słuszną postawę CERT. Warto było…?

No chyba, że to jakiś eksperyment socjologiczny, gdzie chcecie sprawdzić, jak sposób przedstawienia sprawy przez niekwestionowany autorytet wpływa na ich postrzeganie przez odbiorców?

Przeczytaj sobie wszystko jeszcze raz na spokojnie, bo my nigdzie nie widzimy “kpienia” z kogokolwiek, a tym bardziej z CERT-u

To teraz co… rejestrujemy domeny z gmail w nazwie, dodajemy rekord wskazujący na IP serwera webmailowego ofiary (jak ma vhosta na całe IP, a nie tylko “name based”), zgłaszamy do certu i patrzymy jak go blokują?

Niekoniecznie, certyfikat, który przedstawia serwer umożliwia powiązanie domeny z nim

Jaki certyfikat? Przecież nie musi mieć certyfikatu.

Nie musi, ale jak ma to wtedy to potwierdza. W dzisiejszych czasach zdecydowana większość powinna mieć.

W tym przypadku strona ma certyfikat. Z resztą serwer poczty bez certyfikatu SSL jest wybitnie słabym pomysłem.

I bardzo dobrze, że go zablokowali. Za próbę postawienia domeny mogącej służyć do phishingu powinien pójść siedzieć

> Za próbę postawienia […] mogącej służyć […] powinien pójść siedzieć

Ej no, przy takim podejściu to każdy impotent wchodzący z kobietą do windy byłby skazywany za gwałt.

Pochwała zespołu prasowego Nasku chyba okazała się przedwczesna. Nie znalazłem w tekście odpowiedzi na drugie pytanie które im zadaliście.

To prawda, na to pytanie jeszcze nam nie odpowiedzieli. Ale mamy nadzieję, że wkrótce odpiszą.

Zastanawiam się, o jakie “różne rzeczy w internecie” chodzi, że potrzebny jest do tego temp-mail? I do tego pan się określa jako freelancer a nie sprzedawca, a klientów nie odstraszają maile z dziwnych adresów. Co to za działalność?

Kolego, temp-mail jest potrzebny do ograniczania spamu. Dzisiaj każda durna stronka, urząd, czy jakaś firma żeby podpisać umowę albo żeby się skontaktować woła “dej imejl”. No to daję hulagulaXX34@mojadomena.tld i wpisuję do bazki: co, komu, po co, kiedy. Catch all na moją skrzynkę. I teraz:

1. To była jednorazowa akcja typu zakup bulgulatora za ćwierćstówki w januszeksie (ryzyko straty akceptowalne) albo pytanie o ofertę ryksztosowania holajzy: po załatwieniu sprawy ten email trafia na murzyńską listę i do widzenia, ślepa Gienia. 550 5.1.1 nimo takiego juzera.

2. Być może coś będę od nich jeszcze chciał w przyszłości – zostawiam. Jak zaczną spamować i mnie wnerwią: na listę kacapską i koniec biznesu z nimi. 554 5.7.1 spieprzaj dziadu.

3. Jak coś przyjdzie na ten adres od kogoś innego niż ten, któremu ten adres dałem -> j.w. + UODO.

No, ale to się robi na domenie specjalnie zarejestrowanej w tym celu, będącej jakimś w miarę losowym identyfikatorem.

Dziękuję za wyjaśnienie, bardzo pomocne :-) Chodzi zatem o zachowanie prywatności nie tylko w niecnych (a może wstydliwych) celach, ale też w celu zbierania dowodów na nieuczciwe serwisy, które mają gdzieś RODO i dobre praktyki i próbują handlować moją tożsamością. Zakładając uczciwy zamiar popełnił duży błąd, bo ta domena powinna być jak najdalej (IP, dostawca) od mojej tożsamości (domen), które próbuję chronić. To jednak nadal nie tłumaczy, dlaczego użył nazw podszywających się pod inne serwisy. Jeśli chciał zmylić filtry antyspamowe, to ma to sens, kiedy jest się nadawcą, a nie odbiorcą korespondencji. Nadal też nie wiem, jaki to ma związek z rodzajem prowadzonej działalności pana Huberta.

Zarejestrował domenę gmail.edu.pl. Kiedyś było tak (a może gdzieś nadal jest?), że resolver próbował dopasować nazwę odejmując kolejne człony domeny, czyli szukał gmail.uj.edu.pl, gmail.edu.pl, gmail.pl. I to jedyny powód, jaki widzę, by taką domenę rejestrować. Jedno jest właściwie pewne – nie zarejestrował jej po to, by postawić na niej legalną stronkę.

A ja podejrzewam, że chciał postawić na tych domenach wiele stron do podnoszenia rankingu (farmy linków) z nadzieją, że gmail w nazwie podniesie ranking bardziej niż zwykle.

Tlumaczenie tego kolesia jest dziwne i bez sensu – zarejestrowal domene gmail.edu.pl i tlumaczy ze nie chcial jej wykorzystywac do phishingu – wg mnie chcial, a to ze wykorzystal roundmaila jako klienta webmailowego nie swiadczy ze tak nie mialo byc – chodzi mi o rozsylanie maili z tej domeny i np. jako mzimniakpl@gmail.edu.pl – zawsze sie ktos zlapie….

Cert chce chronić ludzi przed ich własną lekkomyślnością i pod tym płaszczykiem można zrobić wiele nadużyć, można wyłączyć każdego…

To jak zarejestruję domenę np. buyDellNotebooks.com to też mi powiedzą, że podszywam się pod della?

Takie sprawy rozstrzygać się powinno indywidualnie, w procedurze cywilnej, z wniosku domniemanego pokrzywdzonego…. Ew z urzędu jeśli rzeczywiście jest jakaś perspektywa przestępstwa i ktoś na tym właśnie cierpi.

Przypomnę, że taka jest różnica między religią, a prawem, że religia uważa za grzech który należy ukarać / odpokutować samą myśl czy chęć popełnienia czegoś złego, zaś prawo każe jedynie za zmaterializowanie tego zamiaru…, a chęci popełnienia czynu zabronionego ma co do zasady w głębokim poważaniu…

A tu widać prawdopodobnie działa automat, który leci regexy i pewnie wysyła półautomatem maile po kliknięciu przez studenta przycisku… Student wyrobił dniówkę, dostanie 5,5 PLN premii za ‘skuteczny’ alert…

PS A MAŁO TO RAZY SERWERY Z KORPO SŁAŁY SPAM, PHISHING ITP BO KTOŚ SIĘ WBIŁ NA WORDPRESSA W KORPO? MOŻE TAM TEŻ CERT ZACZNIE BLOKOWAĆ SERWERY, DOMENY…. Nie słyszałem aby tam cert zachowywał się podobnie… czy może cert się boi, że jak korpo przyjdzie po odszkodowanie to cert pójdzie z torbami… więc może łatwiej im ponabijać statystykę na małych przedsiębiorcach… (smutek)

> to jak zarejestruję domenę np. buyDellNotebooks.com to też mi powiedzą, że podszywam się pod della?

Kulą w płot, ponieważ nawet na gruncie tego kulawego prawa jest dozwolone korzystanie z cudzych znaków towarowych przez podmiot sprzedający jego towary (hint: sprzedajesz piwo “Ż”, możesz mieć na sklepiku szyld “Ż” i nie musisz się pytać browaru o zgodę).

Sęk w tym, że gmaila nie da się sprzedawać, no i czymś innym jest “sprzedajęnotebóki.com.pl”, a czymś innym poczta-która-udaje-inną.pl…

PS2 mam propozycję aby cert zamknął domeny rządowe, ponieważ regularnie – zgodnie z informacjami niebezpiecznika regularnie uświetniają nas malware, spamem, itp. podmienionymi treściami, lukami bezpieczeństwa, wyciekami danych, oferują api które można wykorzystać np. do pobrania danych obywateli, … etc.

Kierując się tym standardem ministerstwo otrzyma od cert-u, nasku czy innego podmiotu zapytanie i jeśli nie otrzyma w 12 godzin odpowiedzi to zablokuje witrynę *costam*.gov.pl – no czekam czy któryś urząd wyprodukuje odpowiedź z podpisami i pieczątkami i aprobatami w 12 godzin, niech będzie dla pikanterii w piątek o 16stej dla dowolnej witryny *costam*.gov.pl i jak nie ma odpowiedzi to ban, mój faworyt *.mf.gov.pl – bo zbierają podatki…

Podniosą się głosy, że tak nie można, bo to Państwo, ale są to w istocie podwójne standardy – ciułacza można spuścić po brzytwie, a urzędnik przecież nie może zadzwonić do kolegi 2 piętra niżej by się ‘ogarnął’, bo koledzy potrzebują więcej czasu niż 12 godzin, przecież to urząt… ;-)

To może niech cert ‘uelastyczni’ stoje standardy tak aby traktować równo – taka moja propozycja, bo niedługo jeśli będę chciał wyprodukować maila co agreguje maile z gmail, microsoft, o365 itd to dostanę bana z urzędu, bo mi “nie wolno” wprodukować, sprzedać takiego agregującego webMaila, produktu… Przecież nie mogę zarabiać produkując innowacyjne produkty, usprawnienia…. A jak banki czy firmy pożyczkowe oferują ‘zdrapywaczki’ (często z outSourcingu) historii z rachunków bankowych do scoringu kredytowego to jest git ;-)

Wierzę w Wasz intelekt i mam nadzieję, że przekonałem lub przynajmniej zasiałem ziarnko niepokoju

@do tych tak zdecydowanie piszą że to phishing, to mocno CHYBIONE podejrzenie, ponieważ Hub. ma to na VPS z który przecież płaci kartą, więc równie dobrze by mógł podać swoje nazwisko w domenie.

kiedy ludzie mają sklepy, biznesy i to wszystko zależy od domeny blokowanie domen i całych serwerów jednym mailem to KPINA , odgórnie i bez możliwości obrony to zamordyzm i tyle.

a prewencyjnie to mogliby zrobić wszystkim Polakom miedzy 18-50 rokiem przeszukanie w domach, u każdego u którego znaleźliby jakiekolwiek narkotyki, lub ślady po nich, prewencyjnie 3 m-c paki, i będziemy sobie wyjaśniać czy to dealer czy narkoman i od kogo kupił. komu to pasuje? bo mi bardzo, narko biznes w ciągu miesiąca zlikwidowany, dealer siedzi, narkoman może by się wyleczył przez 3mce, delar który jednak się uchroni straci klientów, UCZCIWY OBYWATEL NIE MA SIĘ CZEGO BAĆ! tysiące dzieci uratowanych od nałogu, dzieci bezpieczne w szkołach, co złego w takiej prewencji? serio to świetne pomysł, samo dobro wynika jednak każdy czuje że trochę nie bardzo, i tak samo w tym przypadku zrobili ok jednak nie za bardzo to jest fair.

nie bronie huberta, coś kombinował to jasne, phishing bardzo wątpię, ale coś na pewno. CERT dobrze zrobił, ale centabo nie, pogwałcili jego prawa, potratowali jak szmatę, zablokowali wszystko, bo komuś było żal 7 minut roboty i zablokowanie tylko danych adresów.

Jeżeli później, po uniewinnieniu, dostanę nie tylko odszkodowanie, ale też przywrócenie mojej pracy, stanu zdrowia, reputacji u wszystkich ludzi (oczywiście to państwo ma znaleźć wszystkie osoby, które myślały, że jestem przestępcą) – nie ma sprawy. Pomyłki się zdarzają, ale trzeba za nie płacić. Jeżeli robi je firma – płaci firma. Jeżeli robi je urząd państwy – koszt rozkłada się na wszystkich w podatkach.

Wprowadźmy to i dosyć szybko okaże się, że społeczeństwo wcale na tym tak dużo nie zyskuje. A wręcz traci. I bardziej opłaca się od obywatela odwalić.

Coś ten pan Hubert w mętnej wodzie pływa.

No niestety, nie wygląda to dla Huberta pozytywnie,gmail w nazwie, rejestracja na obce dane… może blokada poszła dość szeroko, ale nie bez przyczyny.

Jeżeli rejestrował domenę dla klienta, to wiedział co klient zamierza z tym zrobić ? Jeżeli na siebie to dlaczego podał dane klienta… szemrana sprawa.

Mój adres na duckdns na którym jest webgui serwera automatyki domowej też zablokowali

Posiadam podobną stronę, z tą różnicą, że odnoszącą się do polskich realiów. Pan Hubert chciał mięć w nazwie “Gmail”, a ja posiadam nazwę trzyliterową, która jest plątaniną dwóch bardzo popularnych serwisów pocztowych w Polsce, które jednocześnie są dużymi portalami informacyjnymi. Również postawiłem serwer pocztowy oraz RoundCube, tylko że dostęp do strony dodatkowo zabezpieczyłem “Basic” HTTP authentication, aby nie była widoczna z przeglądarki, chciałem tylko “pobawić się” – bez złych zamiarów. Nigdy nie miałem zamiarów dotyczących phishingu i nigdy nie zamierzam takich mieć, chociaż mógłbym zrobić to bez problemu, prawdopodobnie z efektem dużo lepszym niż potencjalne zastosowanie domen Pana Huberta. Ponadto na moją przewagę przemawia fakt, że kilka, kilkanaście lat temu na tej domenie rzeczywiście istniał ogólnodostępny serwis pocztowy.

Phishing – nie, ale funkcja “catch-all” (przekierowanie wszystkich wiadomości pod dany adres domenowy, na jeden e-mail) czemu nie?

Domenę posiadam już rok, jakie tam przychodzą wiadomości, to jest temat na osobny artykuł. 90% to oczywiście SPAM, reklamy itp., ale reszta to ewidentne pomyłki (tzw. literówka w adresie), bądź pozostałości po dawnym serwisie. Mamy wiadomości od wierzycieli, po anonse towarzyskie, gdzie pijany amant najwidoczniej popełnił literówkę, błędne płatności PayPal, które można przechwycić, korespondencje z Banków, Ubezpieczycieli (widać jak na dłoni, które są godne zaufania i np. pliki PDF dodatkowo wymagają hasła), zniżki na Ubera i Glovo, kody do odbioru paczek w Paczkomatach, wiadomości od firm kurierskich z możliwością przekierowania paczki (chociaż może to mieć jakieś dodatkowe zabezpieczenie w postaci kodu SMS), maila dotyczące bezpieczeństwa konta Gmail, gdzie ten drugi adres jest pomocniczy, bilet w PDF za kilkaset złotych (z kodem QR, bez żadnego zabezpieczenia) na duży ogólnopolski koncert muzyczny. Tutaj wystarczyłoby się pojawić na koncercie odpowiednio wcześniej. Wypowiedzenia umów z pracy, tysiące danych osobowych, faktury i wiele, wiele innych rzeczy.

Nigdy nie wykorzystałem tej wiedzy do niecnych celów. To przecież nie moja wina, że ktoś się myli i zamiast do adresata wysyła wiadomości do mnie?

Mi pozostaje jedynie usuwać te wiadomości.

BTW. Chętnie sprzedam tę domenę. Serghio@protonmail.com

Art. 107. ust 2 ustawy o ochronie danych osobowych,

Art. 269b. § 1 Kodeksu Karnego…

@Serghio Czasem trzeba się zastanowić zanim coś zrobisz. Sorry, ale to co ty robisz jest przestępstwo. Z twojej wypowiedzi wynika, że dobrze wiesz co robisz i reklamujesz sprzedaż domeny z danymi.

Mylisz pojęcia, jak sama domena ma przechowywać dane? Przecież dane przechowywane są na serwerze. Nie sprzedaje serwera, tylko domenę, którą można podpiąć pod dowolny serwer i wyświetlać nawet śmieszne obrazki. Na serwerze mam serwer pocztowy z moją pocztą. To, że ktoś myli adresatów to nie moja wina. Pozostaje mi usuwać takie e-maile, natomiast opisałem tylko jakiego typu wiadomości dostawałem, bez wchodzenia w szczegóły.

Przez analogię, to tak jakby mi ktoś do skrzynki w mieszkaniu wkładał różne dziwne listy adresowane do różnych osób, które mieszkały wcześniej lub pomyliły adres. Listy i tak muszę wyrzucić, ale przed wyrzuceniem muszę sprawdzić, czy któryś jest do mnie.

Nic nie przechowuje, bo skrzynka jest codziennie czyszczona.

No niestety, w Twoim przypadku CERT i dostawca hostingu przespały sprawę i Cię nie zablokowały. A powinny! Idąc Twoim tokiem rozumowania, gdybym postawił fałszywy automat biletowy z drobnymi literkami “to nie jest” i dużymi “SPRZEDAŻ BILETÓW” a reszta wyglądu jak koszerny automat, to mógłbym zatrzymać wrzuconą kasę “bo ludzie powinni uważnie czytać”?

Józef, błędna analogia. Nie wystawiam żadnej usługi na zewnątrz dla ludzi. W jaki sposób CERT miałby zablokować domenę, której dostęp do zwartości jest zabezpieczony hasłem? Hosting nie ma znaczenia, bo może znajdować się poza jurysdykcją polską. Ponadto nazwa domeny sama w sobie nie jest ewidentną pułapką, jak w przypadku Pana Hubert “gmail-poczta.pl”.

Bardziej dosadna analogia wyglądałaby następująco. Istniał sobie kiedyś budynek, blok, w którym mieszkało kiedyś 1000 ludzi, ale wszyscy się wyprowadzili, bo budynek groził zawaleniem. Blok został wystawiony na sprzedaż, kupiłem, wyremontowałem i postawiłem szlaban, zakaz wejścia. Sam natomiast zacząłem korzystać z kilku mieszkań, bo to już moja własność. Chcący mieszkać, muszę udostępnić adres, żeby przychodziła do mnie korespondencja, ale oprócz przychodzących do mnie listów, okazało się, że przychodzą także do osób, które wcześniej mieszkały w budynku. Przez kopertę widzę, że są to wiadomości z banków, ubezpieczycieli itp. Tyle, że nie otwieram, tylko wyrzucam do kosza. W tej sytuacji jedynie opisuję, że mógłbym otwierać i próbować wykorzystywać tą sytuację, a tego nie robię.

Gdzie tutaj jest łamanie prawa? Nie ma żadnego.

I bardzo dobrze, że zablokowali. Jak coś nosi minimalne znamiona phishingu/oszustwa, powinno być blokowane niezwłocznie do wyjaśnienia. Trzeba być nienormalnym, żeby kupić taką domenę. On na pewno coś knuł. Mam wrażenie, ze służby blokują i kontrolują zbyt rzadko w tym kraju i mamy wiele oszustw, których można by uniknąć taką właśnie szybką reakcją i bezdyskusyjnym zablokowaniem. Pozdrawiam CERT, a Hubert może iść sobie pobiegać. W ogóle uważam, że domeny i serwery powinny być wydawane na zasadzie whitelist tylko i wyłącznie po pełnej weryfikacji, tylko i wyłącznie na firmę. Wiele patologii by zniknęło z internetu. I każdy DNS i nie tylko, powinien być bardzo restrykcyjny.

Już za dużo usług jest zarezerwowanych dla firm. Spróbuj gdziekolwiek kupić stały adres IP. Z jakiegoś powodu numer NIP vs. numer PESEL robi dostawcom wielką różnicę. A byłem skłonny płacić jak za usługę biznesową. Oszust znajdzie drogę, a szary Kowalski jak zwykle ma pod górkę.

ja sobie zarejestrowałem @kope.lat na jednorazówki. efektem ubocznym jest że dużo sklepów dzwoni i upewnia się że mają dobry email, więc wynosi to doświadczenie ze sprzedawcami na wyższy poziom. niemal jak usługa consierge. polecam :D

i nie wiem po co komu gmail w nazwie domeny. chyba że planuje coś podejrzanego.

W świetle pojawiających się tu i ówdzie domen wykorzystywanych do fraudu, w zasadzie jak grzyby po deszczu, wcale nie dziwię się, że organizacja zablokowała domenę z gmail w nazwie. Nie twierdzę, że to jest OK, jednak to wskazuje na bezsilność tego typu organizacji, które nie są w stanie zrobić nic innego jak tylko blokować coś co może zostać wykorzystane inaczej niż jak to chciał p. Hubert. Nie wiem w jakim celu p. Hubert w ogóle taką domenę zakupił, gdyż słowo gmail jest praktycznie od dawna utożsamiane z usługami Google.

A co jeśli najpierw stawia niewinnego roundcube a po miesiącu robi stronke udającą gmaila?

Zaraz zaraz, czyli “Hubert” podał jak ODPOWIEDZIALNEGO za domenę nie swoje dane, to jakie dane podał w technicznej opiece?

Skąd w ogóle współczucie, jeśli podaje nieprawdziwe dane?!? Czuję się jakbym czytał posta o tym czy czasem nie można już jeść muchomorów.

Podał fałszywe dane. Czym to się różni od podawania gdzie indziej danych? W szpitalu, w urzędzie – nigdzie z defaultu nie dostanie informacji i nie będzie stroną bo takie jest po prostu prawo.

A mnie interesuje w jaki sposób stwierdzono, że nie są to dane prawdziwe?

Piszecie w komentarzach o domenach podpiętych pod adres ip.

Przez wiele lat wydawało mi się, że sprawdzenie tego nie jest możliwe, jak to zrobić? TJ. Gdzie szukać informacji do jakich domen przypisany jest adres ip?

Reverse DNS.

Zly i glupi pomysl. Zaraz bedzie sobie calkowicie niewinnie rece ogrzewal w kieszeniach przypadkowych osob jadacych z nim w autobusie (co bylo by duzo mniej szkodliwe bo jego niezlapanej reki nikt mu nie przejmie w celu zajumania komus portfela), ze zlego powodu (wyjasnienie wskazuje, ze chcial ominac zabezpieczenia ktore z jakiegos powodu przeciez sa w miejscu w ktore chcial sie dostac, a nawet jesli powod byl calkowicie racjonalny i rozwiazanie naruszalo jakies jego prawa to rozwiazanie jest conajmniej niewlasciwe) a na koniec koles jeszcze ma tupet sie burzyc… Masakra.

Słabo podawać lewe dane pod domenę.. Blokada uzasadniona.

Nie ma tak dużego X i tak dużego D, żeby wyrazić xD

1. Domena z gmail – już sam pomysł genialny milordzie. Szkoda, że nie google od razu. Albo jakieś PKO i postawić zaślepkę z fotką panelu logowania do banku :D

2. Stawia poniekąd coś związanego z pocztą.

3. Okazuje się, że na nieswoje dane.

4. Na koniec, że jeszcze na lewy adres.

5. Dostał info 12 godzin przed, ale nie zareagował, choć jak sam twierdzi ma strony klientów i tyle czasu mu nie starczyło, także słaby support bym powiedział.

6. Cantabo – dej mje 1000.

C-C-C-Combo Breaker :)

Ja bym raczej powiedział, że ludzie z Contabo wykazali tu anielską cierpliwość i złote serduszko przy tak przytłaczającym failu autora akcji. Na jego miejscu jedyne co bym zrobił, to grzecznie szybko zabrał pliki, bo tu jest spalony, zupełnie zasłużenie.

Stary, to jest twoja wina jak Rogers Cole-Wilson.

A jak wygląda aspekt prawny tej sytuacji?

CERT nie działa w ramach ustawy o Policji, zatem, w moich oczach mamy do czynienia z sytuacją, kiedy jedna prywatna firma nakłania drugą prywatną firmę do zerwania umowy z trzecią. Przy czym narusza dobra trzeciej firmy oskarżając ją o nielegalną działalność i czerpie z tego korzyści (bo takie zachowania to podstawa działalności pierwszej firmy).

Czy może się mylę i CERT ma umocowanie prawne? Wtedy jednak musiałby działać w ramach i granicach prawa, a żaden z popełnionych czynów zdaje się prawa nie narusza, choć, przyznaję, czyni zasadnym podejrzenie przygotowania do naruszenia prawa. W naszym kodeksie istnieje jednak tylko jeden przypadek, w którym samo podejrzenie wystarcza do nałożenia kary i ta sytuacja niewątpliwie nią nie jest.

Więc jak to wygląda od strony prawnej?

Od strony prawnej możesz komuś zablokować domenę, m.in. z powodu, że zarejestrował ją:

To confuse potential customers looking for the trade mark owner’s business

Jak się wczytasz w warunki UDRP, to można nawet zabrać komuś domenę, gdy rejestrator uważa, że jedynym prawdziwym celem jej rejestracji jest jej rejestracja celem odsprzedaży z zyskiem…, gdy rejestrator uzna, że jedynym celem rejestracji jest zablokowanie możliwości rejestracji tej domeny przez podmiot, który chciałby tą domenę zarejestrować, a ogólnie UDPR zawiera KLUCZ WYTRYCH pozwalający odebrać domenę:

jeśli domena została zarejestrowana W ZŁEJ WIERZE.

Pewnie wyjdzie na to, że się nie znam, ale czy CERT jest jak piszesz “rejestratorem”? Innymi słowy, czy CERT zawierał umowę z Hubertem? Jeżeli tak, to oczywiście ma prawo zrobić to, co w umowie stoi. Jeżeli nie, to jest stroną trzecią.

Poza tym CERT nie skierował żądania do rejestratora obsługującego domenę tylko do dostawcy usług hostingowych. Czyli nie zmierzał ku zabraniu domeny, a zabraniu klientowi możliwości udostępniania danych niezależnie od tego, w jaki sposób przekierowałby klientów na IP serwera za który zapłacił.

Nadal wydaje się więc być stroną trzecią sprawiającą wrażenie, że uzurpuje sobie uprawnienia Policji.

Tak, CERT działa w ramach NASK (jest więc rejestratorem!) i ma nad domenami pl władzę większą niż polska policja! Zgodnie z ustawami i umowami ma za zadanie:

monitorowanie zagrożeń cyberbezpieczeństwa i incydentów na poziomie krajowym;

przekazywanie informacji dotyczących incydentów i ryzyk podmiotom krajowego systemu cyberbezpieczeństwa;

wydawanie komunikatów o zidentyfikowanych zagrożeniach cyberbezpieczeństwa;

reagowanie na zgłoszone incydenty;

klasyfikowanie incydentów, w tym incydentów poważnych oraz incydentów istotnych, jako incydenty krytyczne oraz koordynowanie obsługi incydentów krytycznych;

współpracę z sektorowymi zespołami cyberbezpieczeństwa w zakresie koordynowania obsługi incydentów poważnych, w tym dotyczących dwóch lub większej liczby państw członkowskich Unii Europejskiej, i incydentów krytycznych oraz w zakresie wymiany informacji pozwalających przeciwdziałać zagrożeniom cyberbezpieczeństwa;

prowadzenie zaawansowane analizy złośliwego oprogramowania oraz analizy podatności;

monitorowanie wskaźników zagrożeń cyberbezpieczeństwa;

rozwijanie narzędzi i metod do wykrywania i zwalczania zagrożeń cyberbezpieczeństwa;

prowadzenie działań z zakresu budowania świadomości w obszarze cyberbezpieczeństwa;

tworzenie i udostępnianie narzędzi dobrowolnej współpracy i wymiany informacji o zagrożeniach cyberbezpieczeństwa i incydentach;

udział w Sieci CSIRT;

koordynację obsługi incydentów zgłaszanych przez:

jednostki sektora finansów publicznych, o których mowa w art. 9 pkt 2–6, 11 i 12 ustawy z dnia 27 sierpnia 2009 r. o finansach publicznych,

jednostki podległe organom administracji rządowej lub przez nie nadzorowane, z wyjątkiem jednostek, o których mowa w ust. 7 pkt 2 ustawy o ksc,

instytuty badawcze,

Urząd Dozoru Technicznego,

Polskie Centrum Akredytacji,

Narodowy Fundusz Ochrony Środowiska i Gospodarki Wodnej oraz wojewódzkie fundusze ochrony środowiska i gospodarki wodnej,

spółki prawa handlowego wykonujące zadania o charakterze użyteczności publicznej w rozumieniu art. 1 ust. 2 ustawy z dnia 20 grudnia 1996 r. o gospodarce komunalnej,

dostawców usług cyfrowych, z wyjątkiem wymienionych w ust. 7 pkt 5 ustawy o ksc,

operatorów usług kluczowych, z wyjątkiem wymienionych w ust. 5 i 7 ustawy o ksc,

inne podmioty niż wymienione w lit. a–j oraz ust. 5 i 7 ustawy o ksc,

osoby fizyczne;

Dzięki. I o takie wyjaśnienie mi chodziło. Niestety oznacza to, że nie tylko musi działać zgodnie z prawem, ale i w granicach prawa.

Mam nadal wątpliwości jaka konkretnie reguła prawna pozwoliła im skierować żądanie do dostawcy hostingu zamiast po prostu wyłączyć domenę, którą, jak piszesz zarządzają.

Dwa, działanie w ramach NASK nie oznacza, że CERT jest NASK. Innymi słowy nie oznacza to, że jest stroną umowy. Gdyby był, to po prostu zrobiłby to o czym piszę powyżej i po kłopocie. Mimo to jednak zachował się inaczej, co budzi wątpliwości.

No, ale myślę, że to nie jest właściwe miejsce na zadawanie takich pytań.

A, no i proszę, nie zrozum mnie źle. Nie twierdzę, że CERT zachował się nieprawidłowo od strony merytorycznej. Ja jednak sobie cenię bezpieczeństwo prawne prowadzenia działalności i lubię wiedzieć kto, kiedy i za co może mi zrobić kuku. Zacytowana przez niebezpiecznik korespondencja ani słowem nie wspomina o podstawach prawnych stawianych żądań, a to budzi mój skrajny niepokój, jeżeli, jak piszesz CERT ma umocowanie prawne.

No i domeny znowu działają, wszystkie trzy.

Ale mam nadzieję, że to rodzaj honey trap dla p. Hubercika i że są monitorowane przez CERT i Contabo i, daj Boziu, przez Wydział do Walki Z Cyberprzestępczością policji, i jak tylko p. Hubercik zrobi coś na tym nielegalnego, to tym razem nie poprzestaną na wyłączeniu domen, ale sprawdzą też klientów p. Hubercika i zrobią im wszystkim z d… jesień średniowiecza! :)

Uważam, że słusznie zareagowali. Dobrze mu tak.

Prefix “poczta” jest często wykorzystywany.

poczta.wp.pl

poczta.onet.pl

Nie raz z rozpędu wpisałem poczta.gmail.com, a to już niedaleko tego co Hubert chciał uzyskać.

zablokujmy sobie domenę bo może być groźna xD ale vodka w sklepie dostepna bez problemu, mimo że skutki picia, rocznie kosztuja zycie setek ludzi i straty materialne warte miliony xD zaraz jakiś dureń napisze że noże siekiery i piły mechaniczne to też problem

Wódka w sklepie szkodzi głównie pijącemu. I zyski podatkowe z niej z gigantycznym naddatkiem przekraczają straty z pijaństwa (inaczej państwa zabroniłyby jej sprzedaży a opozycja, chcąca obalić władzę nie nawoływałaby do wstrzymania się z zakupami alkoholi). Tymczasem domeny o mylącym adresie, zarejestrowane na lipne dane (producent alkoholu jest na etykiecie), mają służyć do okradania już bez tego biednych emerytów i innych osób słabo biegłych w IT, więc cienki ten twój argument, popleczniku oszustów… NIE PRZEKONASZ mnie, że ktoś domenę o mylącym adresie rejestruje na lipne dane na IP hostującym szemrane usługi w godnym celu a nie w złej wierze. A jak regulamin UDRP wyjaśnia, do odebrania domeny wystarcza adres, który myli klientów szukających adresu uznanej marki czy po prostu adres “zarejestrowany w złej wierze”. Hubercik dostał ponownie swój hosting i domeny, ale jak napisałem, mam nadzieję, że to rodzaj honey trap i są one monitorowane i zobaczymy jak Hubercikowi uda się je wykorzystać…

> Niech pierwszy rzuci kamieniem ten, kto zawsze podawał tylko swoje dane podczas rejestrowania domeny

I cyk! Szyba do wymiany

Kto pracował w NASKu pod wodzą politruków panującej nam partii, ten się w cyrku nie śmieje. Wystarczy wspomnieć zdarzenie wywalenia kompetentnego dyrektora i zastąpienie go znajomym królika. Do tego rozwalanie zespołów przygotowujących wysokiej klasy projekty, na rzecz swoich miernych, biernych, ale wiernych. Ryba psuje się od głowy, a tu już nawet ogon śmierdzi.

A jakie to ma znaczenie jak wygląda w danej chwili strona logowania do poczty?

Przecież zmiana tego jest banalna, a CERN nie będzie sprawdzał co 5 minut, czy może nie pojawił się w tym miejscu klon gmaila.

Moim zdaniem jak najbardziej słuszne działanie z blokowaniem takich domen.

Trzeba mieć mega niefart bo jest x doment rejestrowanych z podobnymi nazwami do gmail i nie tylko i są miesącami w necie jak nie dłużej i nikogo nie obchodzą więc lipa i współczucie dla Hubertusa. Lipa z hostingówką, że bloknęła bo wiadomości certu ale tak to jest z słabymi hostingami. Warto używać hostingów z segmentu privacy jak np njal.la wtedy nawet wniosek prokuratury olewają i nic nie blokują klientowi sprawa DNS na poziomie krajowym to inna bajka ale z DNS to i tak jest temat bardziej skomplikowany bo nie zawsze to jest takie proste.

Nazwę “gmail” należy traktować jako nazwę własną!!!

Co do zastrzeżeń jej użycia może się pewnie wypowiedzieć samo Google.

Jest wiele innych nazw usług pocztowych które można użyć zamiennie.

“poczta”, “mail”, “webmail” etc.

zwłaszcza jako poddomenę własnej domeny a nie krajową.

Czy Pan Hubert świadczy usługi pocztowe dla szerszego grona klientów/obywateli?

Jak dla mnie to sam prosił się o kłopoty, i powinien być zadowolony , że skończyło się na blokadzie a nie np. wizycie groźnie wyglądających panów o 06:00 rano.

A NASK powinien szerzej monitorować tego typu działalności – brawo.

I przede wszystkim zawiązać ściślejszą współpracę z policją/prokuraturą.