14/8/2019

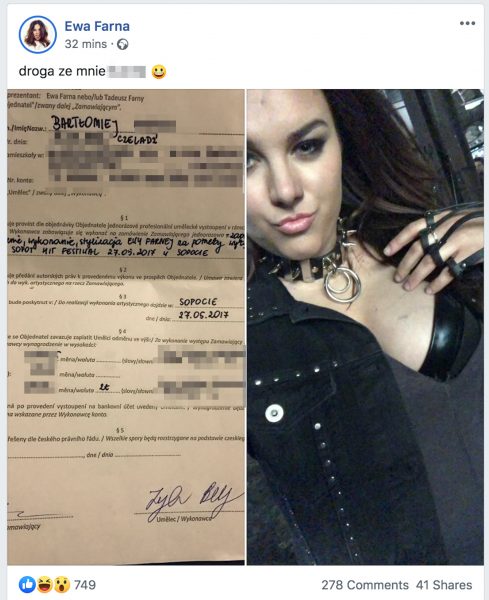

Nie do końca wiemy, kim jest ta Pani, ale chyba jest znana, bo podsyłacie nam w zastraszających ilościach linka do jej — wszystko na to wskazuje — zhackowanego Facebooka. Oto posty, które pojawiły się na tablicy Ewy Farny (Farnej?):

Ponieważ wiele osób zastanawia się jak to możliwe, że celebryta traci kontrolę nad swoim kontem na Facebooku (lub w innym serwisie społecznościowym) — wyjaśniamy możliwości:

- Ewa kliknęła na linka (otrzymanego e-mailem lub na Messengerze) i wprowadziła swój login i hasło, bo wydawało jej się, że wiadomość/link pochodzi od Facebooka. Popularne jest wysyłanie komunikatów z kont o nazwie np. “Facebook Abuse Team” z “poważnie brzmiącą wiadomością”:

Ktoś zgłosił Twoje zdjęcie jako naruszające standardy społeczności Facebooka. Skasowaliśmy je. Zapoznaj się ze szczegółami i potwierdź, że rozumiesz zasady publikacji zdjęć na naszej platformie. W PRZECIWNYM RAZIE ZABLOKUJEMY CI MOŻLIWOŚĆ PUBLIKACJI NA 14 dni.

[Tu link wyglądający jak “do Facebooka” i proszący o login i hasło]

- Ewa miała słabe hasło, które odgadł atakujący.

- Ewa miała mocne hasło, ale takie samo jak na jakiejś innej stronie internetowej, z której właśnie wyciekły dane (np. ostatnio z Canva lub wcześniej z LinkedIna lub z tej firmy cateringowej, z której usług korzystała). Ktoś poznał hasło Ewy do tamtych stron przeglądając opublikowane w internecie wykradzione bazy danych ww. serwisów i sprawdził, czy pasuje ono do konta facebookowego Ewy. Pasowało

- Ewa miała mocne hasło do Facebooka, takie którego nie używała nigdzie indziej. Ale jej hasło do e-maila było słabe (i zostało odgadnięte) lub takie samo jak w jakimś wycieku (patrz punkt poprzedni). Atakujący przejął kontrolę nad e-mailem Ewy i zresetował hasło do Facebooka (a być może także do innych kont Ewy). Publikowane na profilu Facebookowym Ewy zdjęcia pochodzą z jej e-maila.

- Ewa kliknęła w złośliwy załącznik dołączony do jakiegoś e-maila i zainfekowała sobie komputer/telefon. Ktoś podsłuchiwał “podglądał” wprowadzane przez nią hasła, m.in. do Facebooka. Publikowane na profilu Ewy zdjęcia i umowy pochodzą z jej komputera/telefonu.

- Ewa zalogowała się na swoje konto na Facebooku na cudzym komputerze. Np. w hotelowym lobby. Komputer był zainfekowany keyloggerem. Zdjęcia publikowane na profilu Ewy na Facebooku pochodzą z jej historycznych rozmów na Messengerze do których włamywacz ma przecież dostęp.

Jak widzicie, możliwości jest wiele. Tak samo wiele jest miejsc, z których mogą pochodzić fotografie publikowane przez włamywacza na przejętym profilu Facebookowym celebrytki.

Trzeba też zadać sobie pytanie, czy to Ewa samodzielnie prowadzi swój profil na Facebooku. Jeśli nie, podejść mogła się dać nie ona, a osoba, która ogarnia jej media społecznościowe.

Mam konto GDZIEKOLWIEK W INTERNECIE, co robić, jak żyć?

W dużym skrócie: ustaw dwuetapowe uwierzytelnienie po kluczu U2F. W nie skrócie, przeczytaj te artykuły, te artykuły, a zwłaszcza ten artykuł.

PS. Jak wznowimy nasz wykład “Jak nie dać się zhackować?” po wakacjach, to Ewa ma wejściówkę do odebrania za darmo :-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Gościu, który przejął konto to jakiś idiota. Konto można było wykorzystać do wałów, trzepania kapuchy. O ile konto rzeczywiście przejęte, a nie przejęte na niby, żeby w sieci więcej o niej gadali :). Taka darmowa akcja promocyjna.

“Lisowskiej też się włamali”

Czyli padło konto PRowe a nie prywatny funpage / profil.

https://www.wykop.pl/link/5089303/comment/68199465/#comment-68199465

Czemu ludzie piszą FUNPAGE zamiast FANPAGE?!

Bo to strona pełna dobrej zabawy, pupedup ;).

Co do samego artykułu to istnieje prosty sposób na zabezpieczenie bez żadnych yubikeyów czy innych password managerów. Poprawna końska zszywkobateria i jedziem.

Jest jeszcze jedna możliwość: Ostatnio YouTuber Krzysztof Gonciarz opowiadał, że jedna z agencji reklamowych dla której miał realizować film, w umowie zawarła zapis że K.G. poda im swoje dane logowania do FB, YT oraz Instagrama. Agencja dostarczyła draft umowy na dzień przed zaplanowanym nagrywaniem materiału. Wywołując presję, że niby szybko, że niby wszystko cacy “tu Pan szybciutko podpisze i nagrywamy” a potem bach “dawaj passy bo komornik Cię dojedzie”. Ciekawy manewr ze strony agencji a cel posiadania tych danych jest w sumie zagadką. Może Ewcia właśnie taką umowę podpisała i wypełniła jej zapisy, nie konsultujac tego z prawnikiem.

A można podać dane dostępowe, ale Yubica trzymać w swojej szafce?

Raczej stawiałbym na utratę telefonu – takich zdjęć nie trzyma się na fanpage czy mailu. Wystarczy, że telefon miał kod 1234 czy inny prosty i ktoś mógł robić co chciał.

A dlaczego miałaby mieć jakieś zabezpieczenie? Przecież nie ma paranoi i nie ma nic do ukrycia

Lisowskiej też się włamali, a po ataku obie ogłosiły to na insta więc odpada.

Wystarczy, że wysyłała te foty do kogoś na messengerze. FB wystarczy

@John Sharkrat

:D

w punkt

Farnej. To nawet popularna w Polsce i Czechach piosenkarka z Zaolzia, zaczynała jako nastolatka piosenkami na Vivie.

A jak mi się ktoś na jakieś moje konto włamie to czy też otrzymam darmową wejściówkę na wasze wykłady? czy tylko celebryci tak mają? ;)

taki celebryta to potencjalnie świetna reklama nie zapominaj, że chłopaki robią tu biznes ty raczej reklamy mu nie zrobisz na tysiące potencjalnych klientów także musisz swoje zapłacić :)

No dobra, włamanie włamaniem, ale prędzej chyba włam na e-mail, bo skąd by ktoś miał jej prywatne zdjęcia? no chyba że ktoś znajomy jej się włamał?

To na mailu trzyma się prywatne zdjęcia?

Z messengera, mogła komuś wysyłać.

Ja nie wiem, nie trzymam nigdzie, dlatego się pytam. Po wykopie latają foldery z nudesami od niej teraz

Kolega pyta o linki do wykopów z rzekomymi nudesami.

Pragnę przypomnieć o akcji “The Fappening” gdzie w prawie wszystkich przypadkach zdjęcia wyciekły z iCloud’a ;-)

Te nudesy na Wykopie wyglądają tak, że każdy mówi, że je ma, a nikt tak naprawdę ich nie widział. Świetna troll akcja ;)

Brawo za reakcję – zdaje się niecałą godzinę po strzale jest juz artykuł :)

…przypadek ?

Czy ze smartfona można odczytać hasła do aplikacji? Zainstalowałem sobie mDokumenty, wymyśliłem oryginalne hasło które oczywiście zapomniałem. :) I musiałem cały proces przeprowadzać od nowa. Można takie hasło podglądnąć tak jak np. w Firefoxie hasła do stron?

A propos haseł. Zakładając konto na Lotto.pl by grać online hasło nie może mieć polskich liter i znaków specjalnych. Dlaczego takie ograniczenie? W czym to może przeszkadzać?

Jak logujesz się do aplikacji to ona koduje hasło tylko w jedną stronę (hashowanie), nie da się tego odwrócić i odczytać go z powrotem. Przy ponownym logowaniu znowu hashuje tekst który wprowadziłeś i sprawdza czy ten i pierwszy # się zgadzają. A przeglądarka internetowa przechowuje hasła jako zwykły tekst, żeby go właśnie potem odczytać i wprowadzić na stronie.

Owszem, w Firefoxie da się odczytać pod warunkiem, że nie jest zabezpieczone hasłem. Wówczas hasła są zaszyfrowane a ich odczyt będzie możliwy po podaniu hasła zabezpieczającego, weryfikowanego metodą porównywania hashy …

Moje hasło do mDokumentów trzymam w LastPassie – daje radę, choć nie jest w stanie samo uzupełnić pola.

Najśmieszniejszy by był jej kawał gdyby okazało się że to ona takie coś zrobiła. Będzie teraz o niej głośno może to ulepszy jej karierę. Na FB założy nowe konto a głośno się o niej zarobiło. Inna sprawa skąd w ludziach taka nienawiść aby kogoś naszyć, tego nigdy nie zrozumiem.

Jeśli chodzi o pochodzenie zdjęć to mogą być i z FB, z rozmowy z kimś tam, ktoś jechal po multimediach w rozmowach i znalazł, albo rzeczywiście z maila, jeśli np. Gmail to i dostęp byl i do dysku i do zdjęć google, bo jakoś szczerze wątpię że wysypała maile z takim czymś…

Lepiej napiszcie co zrobić jak już zhackują nam konto. Ostatnio jak mojej mamie przejęli konto do BLIKa i pozmieniali wszystkie hasła, na mailu również (chyba mieli dostęp z bazy Morele bo żadnego phishingu nie było) i pojechaliśmy na komisariat to policjant kazał czekać kilka godzin aż przyjdzie ktoś od internetu. Oczywiście nikt nie przyszedł i zgłoszenia nie przyjęli. Emaila odzyskaliśmy dopiero po kilku dniach pisząc do supportu GMaila, potem reset hasła do Facebooka.

No i czy haker poniesie w ogóle jakiekolwiek konsekwencje czy będzie jak z tym gościem który dodawał pedofilie na przejęte konta Wykop, niby go ujęli https://www.wykop.pl/link/5088407/zatrzymany-25-letni-poznaniak-rozpowszechnial-dziecieca-pornografie-na-wykopie/ a on dalej pisze na polskim ukrytym forum w sieci TOR http://lolifoxrbkd6r7u4dnxzsmnxgotwxuia6jizvhzotoc6mqjyov3w2syd.onion/b/res/5996.html

Tylko pokazałeś, że nie dbasz o swoją mamę i jej zabezpieczenia.

Facebook to chyba nie problem. Moje konto zhakował jedenastolatek. Założyłam drugie i od jakiegoś czasu na nie też nie mogę się zalogować. Przypomnienie wysłane wciąż milczy. Poddałam się, nie korzystam

Nasuwa się myśl, że zhakował Ci komputer/maila a nie samego Facebooka.

Zapomnieliście o najbardziej prawdopodobnym wektorze:

– przejęcia konta dokonano z użyciem odzyskiwania hasła (lamerska odpowiedź na pytanie) lub

– wykorzystano konto znajomego na wypadek utraty dostępu do konta, na co wskazuje że w tym samym czasie ktoś tam z bliskiego kręgu jej znajomych również stracił FB.

Na morele nie mieli haseł do emaila czy fb.

Mieli, jeśli ustawiłeś sobie do Moreli takie samo jak do maila czy fb.

Jedyny pożytek z tego wpisu to przypomnienie pięknej, ale zapomnianej legendy o Tomisławie Apoloniuszu Curusiu Bachledzie Farrell

Moim zdaniem fizyczne przejęcie telefonu, bo zdjęcia nie wyglądają na oficjalne albo nawet półoficjalne, ani tym bardziej na namalowane z kunsztem. Ktoś skądś je miał i najprędzej z telefonu właśnie.

Może jeszcze jakieś inne miała, ja poczekam :)

“Nie do końca wiemy, kim jest ta Pani, ale chyba jest znana”. Nie trzeba być fanem (ja nie jestem), ale po co robić z siebie – i jeszcze w tak prymitywny sposób – bywalca wyższej kultury i posiadacza lepszego gustu? Słabiutko. Naprawdę słabiutko. Reszta artykułu bez polotu, było wiele razy. Widać, że pisane w zmęczeniu i na siłę, bez autoregulacji :). Bywał tu humor i często wyższego lotu. Coś się porobiło jakby na gorsze.

Michu pewnie słucha Comy ;)

Ojej, bo ktoś nie zna jakieś piosenkarki, to już ma się za nie wiadomo kogo? Obecnie różnego rodzaju celebrytków i celebrytek, znanych głównie z tego, że są znani, jest takie zatrzęsienie, że na prawdę, trzeba nie mieć innego życia, żeby nadążyć za tym, kto akurat jest modny.

A skąd niby mam ją znać i w ogóle kojarzyć? Radia nie słucham, bo można się nabawić różnych dziwnych chorób od reklam albo popaść w lekomanię. TV praktycznie też nie, bo nic nie ma. A na HBO, Netflix-ie jej nie puszczają. Typ muzyki uprawianą przez tą panią mnie nie interesuje i pomijam, że jest słaby, bo nikt tego ni słucha poza Polską i Czechami.

https://www.youtube.com/watch?v=JG-wWoq7TQ0

Pomyślałem to samo. Nie jestem jej fanem, ale chyba każdy ją zna.

@Napster od kiedy to co ty znasz jest znane innym? Ja nie znam i średnio mnie interesuje ona i jej muzyka,.

@John Sharkrat a słyszałeś o czymś takim jak wyszukiwarka internetowa?

@blbl a w jakim celu w tym przypadku miałbym używać wyszukiwarki? Wali mnie kim ona jest.

Przydałby się jakiś artykuł o 2FA, wiem że już bywało o tym ale zwłaszcza o kluczach bezpieczeństwa przydałoby się więcej. Sporo szukałem w internecie i brakuje poradników po polsku jak konfigurować np.yubikey 5 ich autorską aplikacją personalization tool który ma sporo ciekawych opcji.Ja na przykład nie mogłem go skonfigurować z keepassem mimo wielu prób. Interesujący jest też temat jak kongigurować konta aby nie można było obejść 2FA lub klucza bezpieczeństwa co okazuje się nie jest takie oczywiste np. w FB aby nie dało się obejść klucza trzeba usunąć alternatywny email, numer telefonu a i tak zostają kody awaryjne których wyłączyć sie nie da.Z powodu możliwosci zaginięcia klucza obowiązkowa jest możliwość zalogowania inną metodą niż klucz co uważam za słaby punkt tego rozwiązania i zniechęca to do używania kluczy sprzętowych. Chciałbym sam móc decydować że np. jedynie kluczem można się zalogować Podobnie jest na innych kontach, na każdym koncie wygląda to inaczej nie ma standaryzacji. Konto microsoft-można obejść logowanie kluczem przez sms kod i nie da się tego wyłączyć. Klucz w tym przypadku jest potraktowany jest jako szybsza alternatywa zalogowania a nie jako element zebzpieczający co jest jakimś kuriozum. Logowanie do W10-microsoft przestał wspierać swoją aplikacje do tego (ciekawe dlaczego?) ale zamiast tego można skorzystać z yubike logon administration. Przydałby się jakiś kompletny poradnik jak żyć z kluczem sprzętowym skoro prawie zawsze można go obejść? bo temat jest ciekawy i ważny a mozliwości kluczy bezpieczenstwa wciąż mało wykorzystane, jedynie gmail oferuje po podpięciu dwóch kluczy i włączeniu ochrony zaawansowanej brak możliwości zalogowania w inny sposób.Pozdrawiam

@Wojciech skoro nie wiesz gdzie się trzyma, to po co piszesz “No dobra, włamanie włamaniem, ale prędzej chyba włam na e-mail, bo skąd by ktoś miał jej prywatne zdjęcia? ” Nie znasz się to wracaj na wykop.

PS.

Pokazywanie własnej ignorancji to jakiś nowy sport z szansą na paraolimpiadę.

> Wywołując presję, że niby szybko, że niby wszystko cacy “tu Pan szybciutko podpisze i nagrywamy

Na coś takiego nigdy nie można się zgadzać. Podpisuje się tylko to, co się przeczytało i *zrozumiało*.

Ewa powiedziała, że najpierw włamano się na konto osoby, która dla niej pracuje i miała dostęp do jej strony – dlatego to samo spotkało inną polską gwiazdę, dla której pracowała ta sama osoba.

Czegoś nie ogarniam (sobotni wieczór, ciężka głowa). Gdzie ta osoba trzecia przechowywała dane dostępowe do zarządzanych przez siebie kont, że wyciekły łącznie? Chyba że to były fanpejdże?

A co miała powiedzieć, że miała hasło, którego używała wszędzie i całe to zamieszanie to jej wina? Gdyby tak było, to osoba odpowiedzialna byłby już bezrobotna, a nie jest.

Tak właśnie wyglądają współczesne ataki hackerskieod których kara pozbawienia wolności na 6 miesięcy bawi……traktują to jako urlop

A w trakcie wypoczynku pomyślana kolejne plany….

10 do 15 lat za taki proceder powinno być podstawą

Pytanie czemu to opisuje….

To właśnie za roota nowego telefonu , ostrzegalem przed tym doskonale…. wyraźnie napisałem dość

Każdy anonimowi ma się za jak mają którego nie widząc A co dopiero roota……

A tak wyglądają efekty….

Nazwała się płoński Robert by nie było….

Że lekami się tego

Z czym spotkałem się jeszcze

Tn3270 i tj 53250 pod ardiuno terminale Bluetooth

Którymi również atakują

W co jeszcze są wyposażeni

Auto by Sander- tak to komunikacja radia samochodowego z telefonem….

Uzyskuje to bezproblemowo , mała przeróbka i nawet pozwoleń i wywołań nie potrzebuje by się połączyć….

Po to kradzione są radia samochodowe … demontaż tych elementów….

Niestety znajomość wielu anonimowi ogranicza się to wstrzykniecia pliku, sygnału….

Zaś znajomość informatyki jest beznadziejna …..

Potrafią zniszczyć ale nie potrafią naprawić….

Czemu ja to wszystko znajduje ?????

Smart watch są też poważnym zagrożeniem dla telefonów, można je pasować……

No i właśnie dzięki nim system zarządzania zająć może 26mb bo to aplikacje zegarkowe ……

A dokładniej sterowanie niż w telefonie …..

Szykują akcję

Ale mimo to nie potrafią uszanować ludzi którzy nic im nie zrobili…..

Tylko za to zniszcze to…..

Za krzywdę jaką robili mi przez lata z uśmiechem na twarzy

Dziś wiem dlaczego ktoś wyszedł na ulice i strzelał do każdego- doświadczył eksperymentu Google….

Ale winny był tylko i wylacznie on bo uzyl broni palnej

Usunol streczyczycieli bo policja z tym walczyc nie potrafi…..

Nawet mając ip nie potrafią to odnaleźć…..

Np 2.czy.axxx.xxx

To wcale nie usa tylko karty GSM o2 w Niemczech

A co dopiero ruchome ip….które się przemieszczają…

Protokoły……serwisowe mają początek mają odejście cała trasa jest możliwa do odczytu

Ale gogle współpracować nie ma zamiaru ……

Milczą od lat a kradzieże włamania się szerzą……

Skąd miał miejsce wyciek…..

Wstyd pisać…..

Twój styl wypowiedzi przypomina wynaturzenia schizofrenika. Zadbaj o zdrowie psychiczne kolego zanim podzielisz los Terry’ego Davisa.

Nie wygląda jak schizofrenik ? Nie wygląda.

To bardziej wygląda jak by było wpierw napisane w polsku, a następnie kilkukrotnie “tłumaczone” na rożne języki za pomocą google translatora po to aby na końcu znów stać się “polskim tekstem”.

Nie pisz tak w sieci bo cię wykryje sztuczna inteligencja i … na początek dostaniesz tryb pełny telemetrii.

@Michał. Nie wiadomo czy Davisa zniszczyła choroba czy lekarze mu tak “pomogli”. Także lepiej wstrzymaj się z takimi poradami.

Widze was.

Trochę to w sumie wygląda jak zemsta – deface zamiast osiągania korzyści finansowych.

A może paniusia sama generuje fejki aby było było głośniej i jaśniej bo celebrycka aureola przygasa????

Jak otworzę pierwszego screena w nowej karcie to jest cenzura, a w artykule normalnie widać co tam jest napisane…

Zabrakło najbardziej prawdopodobnej wersji. Hasło do jej konta posiada agencja, która udostępnia je pracownikom. Wystarczy, że zwolniła jednego z nich, a ten postanowił się zemścić.

znacznie bardziej prawdopodobna jest wersja ze operator konta uzywal tego samego hasla wszedzie

cyt. “ustaw dwuetapowe uwierzytelnienie po kluczu U2F. W nie skrócie”

Skoro klucz U2F w skrócie jest słaby, to w czym będzie mocniejszy, jeśli będzie połączony z innym słabym zabezpieczeniem? Tak mnie naszło przed chwilą, to nie pytanie, tylko wyrażenie myśli.

Ciekawym zabezpieczeniem FB poza 2FA czy U2F jest możliwość dodania swojego klucza publicznego GPG, w przypadku próby resetu hasła przez email to nawet jeśli atakujący dorwał sie do emaila nie zresetuje hasła. FB wysyła bowiem linka do resetu hasła na skrzynke pocztową w załączniku który jest zaszyfrowany kluczem publicznym właściciela konta. Ciekawe rozwiązanie.

Ciekawym rozwiązaniem w FB jest możliwość dodania swoego klucza publicznego GPG którym to kluczem FB będzie szyfrował wiadomości wysłane do nas w emailu. Testowałem. W przypadku próby resetu hasła FB wysyła do nas link do resetu hasła ale link jest ukryty w załączniku zaszyfrowanym naszym kluczem publicznym. W przypadku gdy atakujący ma dostęp do nasze skrzynki i tak nie zresetuje hasła bo nie odczyta linka.

[…] tracimy dostęp do naszego Fanpage. Tak było np. w przypadku Ewy Farny (o czym przeczytacie na niebezpieczniku, na którego nota bene warto zaglądać). Włamywacz skończył swoją zabawę na wrzucaniu […]