23/9/2014

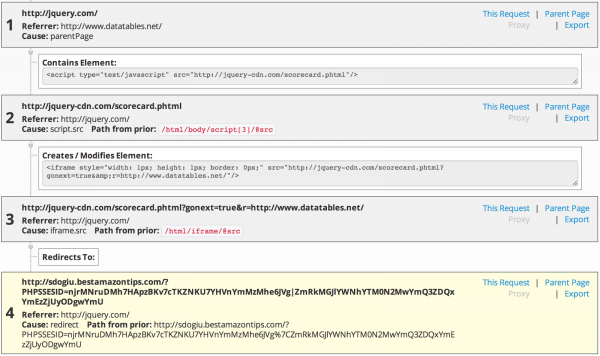

Problem nie dotyczył na szczęście samej biblioteki, którą niektórzy includują bezpośrednio z serwerów firm trzecich, ale serwisu internetowego jQuery.com — dodano na nim złośliwy znacznik generujący iframe’a przekierowującego użytkownika na exploit packa o nazwie RIG próbującego wykonywać ataki drive-by download infekujące komputer ofiary złośliwym oprogramowaniem.

Atak serwowano z domeny hxxp://jquery-cdn.com, którą założono tego samego dnia (tj. 18 września).

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Łał

Richard Stallman: “I generally do not connect to web sites from my own machine, aside from a few sites I have some special relationship with. I fetch web pages from other sites by sending mail to a program (see git://git.gnu.org/womb/hacks.git) that fetches them, much like wget, and then mails them back to me. Then I look at them using a web browser, unless it is easy to see the text in the HTML page directly. I usually try lynx first, then a graphical browser if the page needs it (but I make sure I have no net connection, so that it won’t fetch anything else).”

Zamiast mailować można napisać program który ściągnie stronę, którą można odpalić w notepad++ i sobie patrzyć ;) Oczywiście na maszynie wirtualnej na laptopie, który jest zdalnie sterowany przez nasz PC za pośrednictwem softu na maszynie wirtualnej. In your face inwigilacja!

A jak wychodzi do sklepu, to zakłada kosmoskafander i teleportuje się do swojej samobieżnej śluzy ciśnieniowej.

Buahaha. Ktoś jeszcze ego gościa traktuje powaznie?

$(function() {

alert(‘nie qmam :/’);

});

Brawo! Dostało się tym wszystkim durnym programistom-hipsterom którzy robią strony internetowe kompletnie niedziałające bez JavaScriptu. Tępić to ścierwo. Heil NoScript!

Nie rozumiem hejtu na JS i jQuery w tym momencie.

Żyjemy w XXI wieku, strony można już robić lepiej to dlaczego z tego nie korzystać. Ja ze swojej strony zawsze walczę z tym, aby strona działała z JS i bez, ale czasami odgórnie jest powiedziane, że fundusze na to nie pozwalają ;)

Chociaż są wyjątki, gdzie byłbym za tym, że strona może działać tylko z JS, bo bez nie ma ona racji bytu.

@ShataN: co tu rozumieć, hipsterzy zawsze będą modni. ;)

Sam używam noscript, ale raczej po to, by nie byś “analizowanym” przez trzy tysiące skryptów trackingowych, nie musieć oglądać śmiesznych okienek “polub nas na fejsie aby czytać” ani innych reklamek typu onclick ;)

czyli ktoś ich zainfekował czy oni to rozpowszechniali?

Tutaj stanowisko jQuery:

http://blog.jquery.com/2014/09/23/was-jquery-com-compromised/

https://niebezpiecznik.pl/post/jquery-dojechane-po-raz-drugi/

[…] nie do końca wyczyścili środowisko po ostatnim włamaniu (przypomnijmy: kilka dni temu serwer infekował złośliwym oprogramowaniem odwiedzających go klientów). Jak informuje nas jeden z czytelników, dziś api.jquery.com zwraca taki […]

[…] nie do końca wyczyścili środowisko po ostatnim włamaniu (przypomnijmy: kilka dni temu serwer infekował złośliwym oprogramowaniem odwiedzających go klientów). Jak informuje nas jeden z czytelników, mmos, dziś api.jquery.com zwraca taki […]