14/2/2019

Wyobraź sobie sytuację w której Twoje hasło do pewnego rozrywkowego portalu — do którego nie przywiązujesz większej wagi — nagle dostaje się w ręce cyberprzestępców. Zdarza się — wycieki danych to dziś codzienność. Pech, że identyczne hasło ustawiłeś także do swojej skrzynki e-mail. Cyberprzestępca z wykradzionej bazy serwisu rozrywkowego odczytuje twój adres e-mail i postanawia sprawdzić, czy do e-maila masz takie samo hasło jak to do serwisu rozrywkowego. W ten sposób przestępca uzyskuje dostęp do Twojego konta mailowego, a to oznacza przejęcie całego Twojego wirtualnego życia. Bo wystarczy że przestępca kliknie ‘zapomniałem hasła’ we wszystkich serwisach jakie wpadną mu do głowy, poda twój adres e-mail, a linki do ustanowienia nowych haseł w serwisach w których posiadasz konta zostaną podesłane jeden za drugim, na Twoją skrzynkę do której on ma już dostęp.

3 rady, które pomogą w takiej sytuacji

Na naszych szkoleniach, zawsze doradzamy po pierwsze uruchomienie uwierzytelniania dwuskładnikowego w każdej usłudze, która je obsługuje. Po drugie stosowanie dobrej i bezpiecznej skrzynki pocztowej. A po trzecie, używanie unikalnego hasła dla każdego konta w internecie.

O ile dwie pierwsze rady są całkiem dobrze przyjmowane, o tyle trzecia budzi niemałe poruszenie, zwłaszcza u mniej technicznej części naszych kursantów. I nie ma się co temu dziwić. Wymyślenie i zapamiętanie dziesiątek różnych haseł, to nie lada wyczyn…

Niektórzy próbują więc wymyślić jedno silne hasło, np. ‘B4n4n00w3L00dy’, a później na jego podstawie generują hasła do kolejnych usług, np. ‘B4n4n00w3L00dyFacebook’, ‘B4n4n00w3L00dyGmail’, ‘B4n4n00w3L00dyWykop’ itd. To nie jest dobry pomysł. Przejęcie jednego z takich haseł ujawni “wzór” na stworzenie hasła do pozostałych serwisów.

Tylko używanie haseł unikatowych, czyli naprawdę różnych od siebie, jest poprawną metodą ochrony. Ale jak je wszystkie zapamiętać? Otóż wcale nie musisz ich pamiętać…

Używaj managera haseł

Można powiedzieć nawet więcej: czasami bezpieczniej jest nie znać niektórych swoich haseł — uodpornisz się w ten sposób na kryptograficzny atak za pomocą gumowej pałki ;)

Do generowania, bezpiecznego przechowywania i automatycznego wprowadzania haseł na stronach WWW warto wykorzystać managera haseł, czy to w formie osobnej aplikacji czy jako moduł wbudowany w każdą przeglądarkę internetową.

Nie wiesz który manager haseł wybrać? Zdecyduj się na Keepass.

Korzystanie z managera haseł to tylko jedna z rad, która zwiększa Twoje bezpieczeństwo. Gdybyś chciał poznać kilkadziesiąt innych, praktycznych porad odnośnie tego jak pozostać bezpiecznym w internecie, to wpadnij na nasz wykład “Jak nie dać się zhackować?“. Przez ponad 3 godziny przystępnym językiem pokazujemy jak za darmo możesz ochronić Twoje pieniądze, dane i tożsamość przed cyberprzestępcami. Wykład przeplatamy widowiskowymi demonstracjami ataków na żywo; wykradamy dane z sieci Wi-Fi, łamiemy hasła, podglądamy przez kamerkę, inwigilujemy i włamujemy się na telefony komórkowe. Niebawem będziemy w tych miastach (alfabetycznie):

- BIAŁYSTOK, 9 kwietnia 2019

- GDAŃSK, 9 maja 2019

- KATOWICE, 10 lipca 2019

- KRAKÓW, 3 kwietnia 2019

- LUBLIN, 29 maja 2019

- ŁÓDŹ, 26 czerwca 2019

- POZNAŃ, 16 maja 2019

- RZESZÓW, 27 maja 2019

- SZCZECIN, 13 maja 2019

- TORUŃ, 14 maja 2019

- WROCŁAW, 26 marca 2019

Wejściówki szybko znikają, więc już teraz zarezerwuj miejsce dla siebie.

Dlaczego Keepass?

Staraliśmy się znaleźć jedno rozwiązanie, które dogodzi wszystkim, a jednocześnie spełni kilka naszych warunków:

- działa na Windowsie, Linuksie i Macu

- współpracuje z Androidem oraz iOS

- potrafi synchronizować swoje dane pomiędzy urządzeniami

- daje możliwość integracji z dowolną (współczesną) przeglądarką internetową

- oferuje mocne algorytmy szyfrowania

- jest aplikacją otwartoźródłową (unikniemy podejrzeń o ingerencje służb w kod)

- najlepiej gdyby rozwiązanie było darmowe

Nasz wybór padł na Keepassa z którego korzystają wszyscy pracownicy naszej redakcji. Najpopularniejszą instalowaną przez nas na komputerach (głównie ze względu na swoją wieloplatformowość) wersją Keepassa jest KeepassXC.

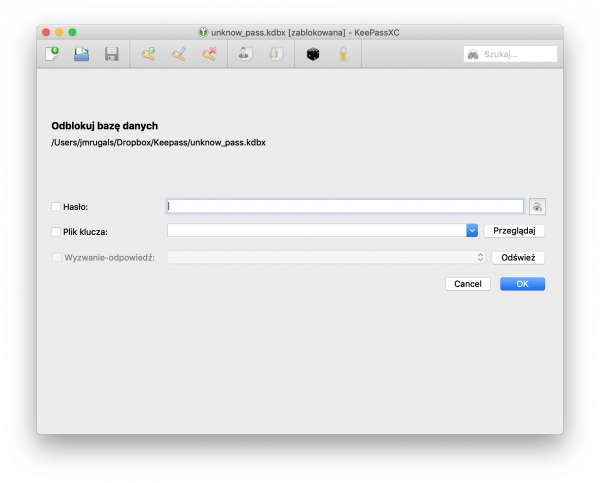

Gdy uruchomisz KeePassa, zobaczysz taki oto ekran logowania. To jedno z trzech haseł, jakie od tej pory będziesz musiał pamiętać — hasło logowania do KeePassa. Dwa pozostałe które warto “wykuć” na pamięć, to hasło do skrzynki e-mail i hasło logowania do systemu operacyjnego.

Podstawy używania Keepassa

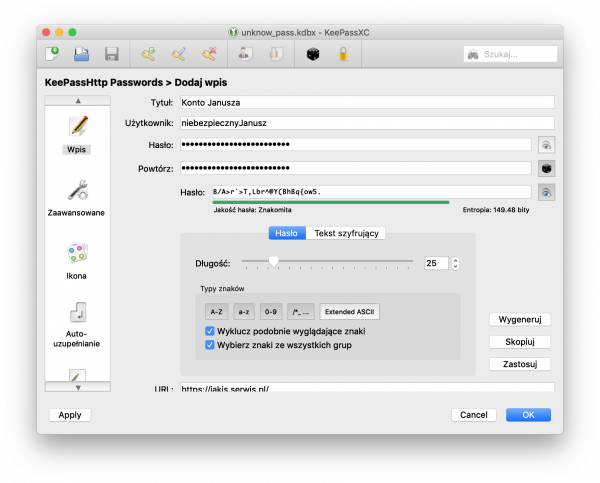

Podstawową rzeczą jakiej się musisz nauczyć jest rezygnacja z wymyślania nowych haseł. Za każdym razem gdy zakładasz konto w nowym serwisie, powinieneś użyć opcji “generuj nowe hasło” w Keepass (ikona czarnego sześcianu).

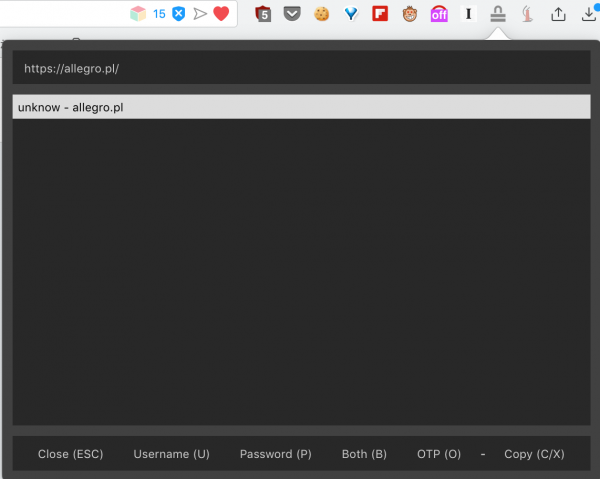

Kiedy już stworzysz wpis dla danego serwisu, to za każdym razem gdy będziesz chciał się do niego zalogować, umieść kursor w polu loginu na stronie i wciśnij CTRL+ALT+V. Keepass pokaże Ci parę login i hasło, które pasują do adresu serwisu do którego się logujesz. Kliknięcie na nie spowoduje automatyczne ich wpisanie.

Możesz też, będąc w polu login, przejść do aplikacji Keepass (ALT+TAB) i podświetlić ręcznie wybrane dane logowania których chcesz użyć, a następnie nacisnąć kombinację “CTRL+V” (CMD+V na MacOS). Spowoduje to wklejenie loginu do wybranego pola tekstowego, przejście do kolejnego pola w formularzu, wklejenie hasła i zatwierdzenie enterem.

Zintegruj go z przeglądarką!

Keepassa można też wywoływać z poziomu rozszerzenia do przeglądarki, które samo wyciągnie z bazy Keepassa odpowiednie hasło. Zaleta tego rozwiązania jest taka, że rozszerzenie po prostu nie zadziała na stronie phishingowej, stosującej np. literówki w nazwie domeny.

Rozszerzenie które sugerujemy to KeepassHelper – polecamy je ze względu na to, że działa na Chrome, Firefoxie, Operze i Safari, czyli obsługuje wszystkie znaczące przeglądarki. Możesz oczywiście stosować inną wtyczkę na każdej platformie, ale dość szybko przyzwyczaisz się do jednego interfejsu zarządzania hasłami i prawdopodobnie wszędzie będziesz chciał aby wszędzie działało to podobnie.

Po zainstalowaniu wspomnianego rozszerzenia, musisz jedynie wykonać dwie czynności:

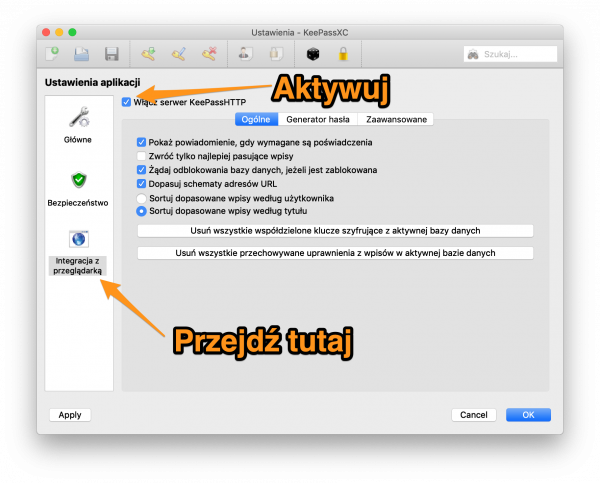

- Uruchomić integrację KeePassXC z przeglądarką (patrz screen niżej)

- Skonfigurować rozszerzenie, aby korzystało z połączenia z Twoją bazą (jeśli nie zmieniałeś domyślnych numerów portów, to powinno się to wykonać samodzielnie)

Gdy wszystko będzie już skonfigurowane poprawnie, za każdym razem gdy będziesz chciał użyć bazy Keepassa, klikniesz po prostu na ikonę KeePassHelper na pasku przeglądarki, a rozszerzenie samo podpowie Ci jakiego loginu/hasła powinieneś użyć. Jeśli któregoś dnia zobaczysz, że to okno jest puste (na stronie na której na 100% miałeś konto), to znaczy, że powinieneś zacząć się martwić, ponieważ prawdopodobnie trafiłeś na stronę phishingową.

Pamiętaj, że aby rozszerzenie do przeglądarki działało, Twój KeePass musi być odblokowany, a blokuje się on automatycznie np. po każdorazowym wylogowaniu się, czy zamknięciu klapy laptopa (możesz to zmienić w ustawieniach KeePassa).

Wymieniaj dane między urządzeniami

Doszedłeś już do etapu w którym nie znasz ani jednego swojego hasła z wyjątkiem danych dostępowych do swojego komputera oraz do samego Keepassa. Ale co jeśli jesteś poza domem (bez komputera) i musisz gdzieś zalogować się do jakiegoś serwisu z komórki? Nie pamiętasz hasła, bo jest ono losowe i przechowywane w Keepasie na komputerze.

Ten problem rozwiązuje synchronizacja bazy Keepassa pomiędzy urządzeniami (np. laptopem i smartfonem). Zacznij od instalacji wersji mobilnej Keepassa. Polecane przez nas rozwiązania mobilne:

- Keepass Touch (iOS)

- KeePass2Android (Android)

Aplikację już masz, to teraz czas zadbać o to, aby baza danych z której korzysta mobilna i desktopowa wersja KeePassa była wspólna. Masz w zasadzie trzy wyjścia (z czego dwa działają z Keepassem):

- każdorazowe wrzucanie bazy Keepassa na urządzenie mobilne gdy coś w niej modyfikujesz (mało wygodne),

- synchronizacja przez chmurę iCloud, Google Drive czy Dropbox,

- korzystanie z usług synchronizacji dostarczonych przez producenta (tylko płatne rozwiązania. Keepass tego nie obsługuje, ale jego konkurencja np. 1Password czy LastPass tak).

Jeśli chcesz pielęgnować swoją paranoję kosztem wygody obsługi komputera/smartfona, to koniecznie wybierz pierwszą z możliwości.

Dla reszty polecamy skorzystanie z usługi dowolnej chmury. Może to budzić Twoje obawy, bo jakby nie patrzeć, powierzasz komuś WSZYSTKIE swoje hasła do WSZYSTKICH usług. Pamiętaj jednak, że baza danych którą hostujesz w chmurze jest szyfrowana naprawdę mocnym algorytmem i jeśli tylko ustawiłeś jej dostatecznie mocne hasło dostępowe, to ani dostawca chmury ani ktoś, kto “włamie” się na Twoje chmurowe konto nie pozna zawartości Twojej bazy KeePassa.

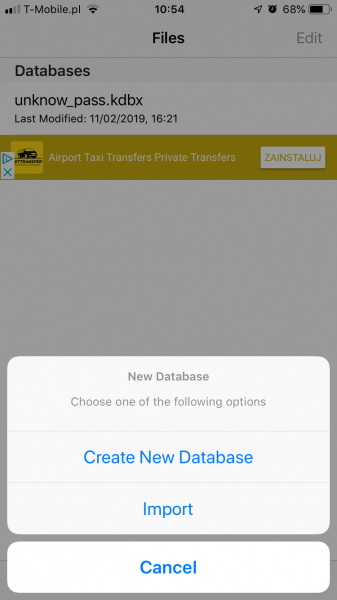

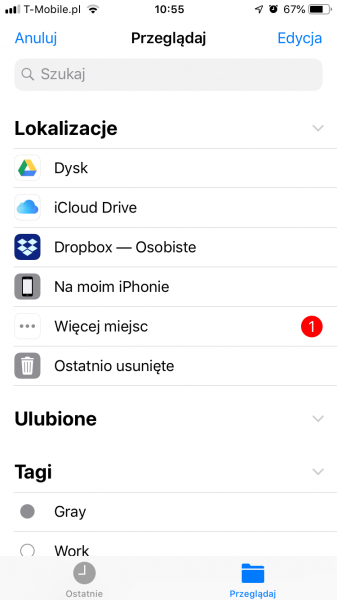

Aby korzystać z tej samej bazy na komputerze i smartfonie, bazę na komputerze zapisuj w katalogu, który synchronizujesz z chmurą. A na telefonie, podczas uruchomienia KeePassa wybierz “Import” i wskaż plik z katalogu danej chmury:

Używanie aplikacji mobilnej Keepassa jest stosunkowo proste, ale różni się to od tego, do czego przywykłeś na desktopie. Rozwiązanie mobilne nie wypełni za Ciebie pól login/hasło. Skopiuje za to do schowka dane logowania których masz użyć. Twoim zadaniem będzie tylko wybranie opcji ‘wklej’ w odpowiednim polu (np. hasło). Pamiętaj, aby się pospieszyć z wklejaniem, bo ze względów bezpieczeństwa, zawartość schowka jest czyszczona przeważnie po 15-30 sekundach od skopiowania danych logowania (zależnie od użytej aplikacji).

A co, jeśli stracę bazę lub zapomnę hasła do KeePassa?

“Co się stanie jeśli stracę bazę danych Keepassa?” albo “co kiedy zapomnę hasło do mojego menedżera?”. To najczęstsze czarne myśli towarzyszące początkującym użytkownikom rozwiązań tego typu.

Po pierwsze dbaj o to, aby uwzględnić swoją bazę danych w regularnych backupach. Uchroni Cię to przed jej utratą. Po drugie, hasło do menedżera oraz hasło do Twojej skrzynki pocztowej to dwa hasła, które OBOWIĄZKOWO muszą znajdować się w Twojej głowie. Nawet jeśli utraciłbyś dostęp do wszystkich haseł z bazy Keepassa, a nadal pamiętałbyś jak dostać się na własnego maila, to będziesz w stanie odzyskać hasła dostępowe do większości usług.

Jak wygenerować i zapamiętać hasło do poczty/keepassa? Posłuż się mnemotechniką i wymyśl coś, czego nigdy nie zapomnisz, a co będzie mocne pod względem kryptograficznym. Hasło “TRuDn3!%_” wyglada na skomplikowane i prawdopodobnie je zapomnisz. W praktyce jest ono wielokrotnie prostsze do złamania od hasła “BardzoLubięArtykułyNiebezpiecznikaOrazIchSzkolenia“. To drugie jest złożone, łatwe do zapamiętania i wyraża Twoje prawdziwe przekonania, więc raczej go nie zapomnisz – prawda? ;)

Korzystanie z managera haseł to tylko jedna z rad, która zwiększa Twoje bezpieczeństwo. Gdybyś chciał poznać kilkadziesiąt innych, praktycznych porad odnośnie tego jak pozostać bezpiecznym w internecie, to wpadnij na nasz wykład “Jak nie dać się zhackować?“. Przez ponad 3 godziny przystępnym językiem pokazujemy jak za darmo możesz ochronić Twoje pieniądze, dane i tożsamość przed cyberprzestępcami. Wykład przeplatamy widowiskowymi demonstracjami ataków na żywo; wykradamy dane z sieci Wi-Fi, łamiemy hasła, podglądamy przez kamerkę, inwigilujemy i włamujemy się na telefony komórkowe. Niebawem będziemy w tych miastach (alfabetycznie):

- BIAŁYSTOK, 9 kwietnia 2019

- GDAŃSK, 9 maja 2019

- KATOWICE, 10 lipca 2019

- KRAKÓW, 3 kwietnia 2019

- LUBLIN, 29 maja 2019

- ŁÓDŹ, 26 czerwca 2019

- POZNAŃ, 16 maja 2019

- RZESZÓW, 27 maja 2019

- SZCZECIN, 13 maja 2019

- TORUŃ, 14 maja 2019

- WROCŁAW, 26 marca 2019

Wejściówki szybko znikają, więc już teraz zarezerwuj miejsce dla siebie.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Czy aby na pewno chcę uodpornić się na kryptoanalizę metodą gumowej pałki?

https://niebezpiecznik.pl/wp-content/uploads/2010/06/xkcd-on-crypto.gif

Każde super zabezpieczenie w końcu trafia na słaby punkt w postaci użytkownika. Co z tego, że uodparniam się na shackowanie poprzez nieznajomość pojedynczych haseł, jeżeli znam hasło do keepasa? Jeżeli ktoś chciałby wyciągać ze mnie hasło przy użyciu gumowej pałki, to znaczy że ma wystarczającą determinację i marne to pocieszenie, że prędzej mi czaszka pęknie niż ktoś wyciągnie ode mnie hasło – wszystko jedno czy je znam, czy nie.

Prawdziwy problem jest w tym, do czego to hasło broni dostępu. Jak do pieniędzy w banku – odpowiedzialność za zabezpieczenia jest przynajmniej dzielona z bankiem (także w rozumieniu dopuszczenia do użytku przez Bank słabych haseł). Cała reszta to już kwestia tego, jak dalece uzależniliśmy swoje życie od elektroniki.

Cały czas prawdziwe jest stwierdzenie, że komputer pomaga rozwiązywać problemy, których bez jego posiadania w ogóle byś nie miał.

Tutaj dużo zależy od zapotrzebowania. Większość ludzi bardziej boi się utraty komputera czy telefonu i tortur niż złamania hasła, nawet tego do banku (z resztą to inna sytuacja pod względem prawnym, jak włamią ci się na konto, bo masz słabe hasło lub zdublowane pomiędzy serwisami, a jak ktoś przystawi ci pistolet do głowy i karze zrobić przelew na wskazany rachunek).

Co innego jak jesteś szpiegiem i przechowujesz tajemnice wagi państwowej, ale wtedy nie radzę robić co piszą w komentarzach na Niebiezpieczniku

> Co innego jak jesteś szpiegiem i przechowujesz tajemnice

> wagi państwowej, ale wtedy nie radzę robić co piszą w

> komentarzach na Niebiezpieczniku

\

Ostrożności nigdy nie za mało ale jakie komentarze masz na myśli do których nie warto się stossować?

Dodacie info na temat uwierzytelniania dwuskładnikowego w KeePass? O ile jest to możliwe? Fajnie byłoby też gdybyście wspomnieli o menadżerach haseł w popularnych przeglądarkach – plusach i minusach.

KeePass oferuje uwierzytelnianie za pomocą pliku, jako metodę wyłączną lub drugi składnik. Może to być cokolwiek, np jakieś zdjęcie, ale musisz ten plik trzymać na każdym ze swoich urządzeń. Nie używałem tego nigdy, więc bliższych szczegółów nie podam, ale w pomocy programu na pewno znajdziesz wyczerpujące informacje.

do keepassa można też podpiąć klucz fizyczny

Oryginalny keepass bez pluginów pozwala na kombinację 3 składników:

– Hasło (zawsze lepiej używać)

– plik klucza

– klucz szyfrujący usera na Windows (działa tylko na Windowsie i to na jednym kompie, chyba że w AD jakoś to się ogarnia)

Do swojej prywatnej bazy ja proponuję użyć dwóch pierwszych. Hasło to wiadomo. Jako klucz najlepiej wygenerować nowy plik (keepass ma opcję do tego) i taki klucz można umieścić na każdym urządzeniu – wgrywa się to raz i warto to zrobić bez użycia sieci (przez pendrive/kabel/bluetooth itp.). Dzięki temu poza dostaniem się do bazy (która jest w chmurze) i zgadnięciem/podejrzeniem hasła będzie jeszcze potrzebny dostęp do któregoś z urządzeń – jednorazowo poświęcone 5 min, a wyższe bezpieczeństwo.

Keepass z pluginami obsługuje inne tryby szyfrowania jak np. HOTP, które można powiązać z kluczem generującym kody jednorazowe – ale jako że baza jest po prostu plikiem to nie rotuje się klucz po złym wpisaniu, więc nie wiem, czy jest to dużo bezpieczniejsze od pendrive z plikiem…

Używam Hasła+Key wygenerowany i trzymam go na dedykowanym pendrivie a hasło w głowie. Do bazy z hasłami można się tylko dostać teoretycznie jak podam hasło i podepnę nośnik z kluczem.

dopisuje sie do prosby Andy, czy jest mowliwosc zrobienia krotkiego podsumowania zalet i wad mengareow hasel uzywanych w przegladarkach vs Keepas np?

A jak w świetle tego managera wyglada LastPass? Nie chce mi się zmieniać anii analizować plusów i minusów obu rozwiązań. Gdyby był jakiś jeden ważny powód do zmiany?

1. LastPass jest programem komercyjnym i ma zamknięte źródło w przeciwieństwie do Keepass’a, co pozwala zweryfikować czy program rzeczywiście robi to co twierdzi jego twórca, a nawet samodzielnie go skompilować. Daje to ochronę społecznościowa.

2. Dane trzymane w LastPass sa tylko na ich serwerach, można je eksportować, ale dalej sa one na tych serwerach. Z koleji w KeePass możesz te dane trzymać zarówno na wszystkich swoich urzadzeniach, w chmurze, własnym serwerze itp.

3. Mimo tego, że komercyjne usługi (np. LastPass) twierdza, że nie znaja twoich haseł, bo sa zaszyfrowane, to jednak za każdym razem kiedy się logujesz (szczególnie na stronie internetowej) możesz zostać poddany targetowanemu atakowi, aby twoje hasła zostały wysłane gdziekolwiek w formie plain text. W przypadku KeePass to nie możliwe.

4. Lastpass oferuje bogatsze możliwości wieloskładnikowego uwierzytelniania.

5. Lastpass oferuje możliwość dzielenia się hasłami z innymi użytkownikami, oraz opcję emergency, która w “bezpieczny” sposób przekaże twoje hasła zaufanej osobie, gdy ci się coś stanie (wysyła prośbę, oraz otrzymuje dostęp po określonym czasie). Bezpieczeństwo tych funkcjonalności opiera się na kluczu asymetrycznym, który posiada dana osoba i wysyłamy na serwer dane zaszyfrowane kluczem tej osoby, a usługa sama przekaże dane danej osobie. Co jeśli przekaże je wcześniej? Co jeśli serwer podmieni klucz publiczny tej osoby?

6. Keepass jest w pełni darmowy, a LastPass ma wersję premium.

https://niebezpiecznik.pl/tag/lastpass/

Różnica między opisywanym a Lastem jest taka, że Last trzyma bazę w chmurze producenta, a nie na dysku – jest wprawdzie równie silnie szyfrowana i producent nie ma jak podpatrzyć jakiegokolwiek hasła z bazy nie znając hasła broniącego bazę, jednak niektórzy paranoicy często nie ufają jakiemukolwiek hostingowi innemu niż własny :)

Różnica jest taka, że Keepass jest dla ludzi którzy kochają dłubać, a lastpass dla normalnych.

Trzymanie databazy na dropboxie jeśli chcesz mieć hasła na np 2 laptopach i komórce. I nagle dropbox który stwierdza, że za dużo urządzeń. Więc szukasz innej chmury na której trzymasz to. No i drugą chmurę w której trzymasz klucz.

Lastpass nie jest idealny. Bitwarden jest pod wieloma względami lepszy, chociaż nie ma niektórych funkcjonalności.

W skrócie, jeśli wczoraj właśnie skompilowałeś jądro systemu swojego Arch Linuxa, to proszę bardzo keepass jest idealny. Jeśli chcesz co nie wygląda jak windows 2000 i nie ma funkcjonalności win2000, to Lastpass albo bitwarden.

W tym artykule jest jeden fałsz – tytuł.

KeePass absolutnie nie nadaje się do “rozpoczynania przygody”. Wymaga wyboru odpowiedniego forka, wersji, pluginu, konfiguracji miejsce gdzie trzymana jest baza danych, walki z synchronizacją… coś dla fanów bezpieczeństwa, którzy wiedzą czego chcą.

Nie mając wcześniejszego doświadczenia po kilku godzinach przedzierania się przez milion stron z różnymi informacjami i pluginami nadal nie udało mi się doprowadzić do tego by działał tak by spełniać podstawowy wymóg – na tyle wygodnie, by chciało się z niego korzystać, zamiast wrócić do menedżera haseł z Chrome’a.

Z BitWardenem zajęło to jakiś kwadrans (na kilku urządzeniach), więc uważam, że dla początkujących nadaje sie dużo lepiej.

Swoją drogą przydał by się artykuł “Menedżer haseł z Chrome/Opery/Firefoxa – dlaczego nie jest to bezpieczne rozwiązanie i warto się postarać bardziej”. Znaczy mam parę pomysłów dlaczego, ale może jest więcej powodów.

Wolę roboforma, bo oprócz haseł obsługuje tez formularze.

Czy KeePass jest dużo bezpieczniejszy od trzymania haseł w icloudzie?

… albo w Firefox Lockbox ?

Albo w zwykłym Menedżerze poświadczeń Windows ;)

Świetny artykuł! Bardzo przystępny.

Odnośnie aplikacji mobilnej (Android) polecanej przez Was – mnie jednak trochę mierzi, kiedy muszę ponownie podać wszystkie dane logowania do OneDrive, zatwierdzić logowanie, a następnie dać KeePassowi dostęp do WSZYSTKICH plików w chmurze. Inne aplikacje nie wymagają ponownego logowania.

Ale może czytam za dużo Niebezpiecznika i jestem – jako nietechniczny – lekkim paranoikiem.:)

A mocno reklamowany Roboform to dobra alternatywa? Czu Keepass to jedyny słuszny wybór.

No właśnie ! promujcie proszę uwierzytelnianie dwuskładnikowe gdzie tylko się da ! a tu (KeePass) się da :o)

A co sądzicie o https://keepass.info/ w połączeniu z chmurą i MiniKeePass w wersji na iOS? To dobre rozwiązania?

Strona do której linkujesz to oryginalny KeePass. Przeszedł profesjonalny audyt i jest na nim bug bounty czego nie można powiedzieć o opisywanej wersji XC. Ma też więcej funkcji niż XC.

Nie wiem niestety jak się sprawdzi z ios.

A czy możliwa jest opcja 4. Umieść bazę KeePass na share w LAN? I wtedy Windows i Linux sobie ją zaciągną ale z telefonem może być gorzej. Ale to teoria :)

Możesz na telefonie użyć jakiegoś narzędzia do dwukierunkowej synchronizacji plików – oczywiście na serwerze plików też trzeba ją uruchomić. Popularne NASy mają takie możliwości, ewentualnie inne rozwiązanie typu Resilio (dawny bittorrent sync).

Warto też wspomnieć o konieczności cyklicznego wykonywania kopii zapasowej takiego pliku z bazą, bo utrata wszystkich haseł może zaboleć :/

Polecam do tego zadania użyć oprogramowania typu Syncthing: https://syncthing.net

Fajnym managerem haseł jest tez Bitwarden

I co ciekawe, można postawić całość u siebie.

Właśnie miałem o niego zapytać – spełnia jakby wszystkie warunki wymagane przez niebezpiecznik.

Właśnie miałem wspomnieć Bitwarden. Fajnie gdyby powstało jakieś porównanie. Za i przeciw.

Biwarden dopiero poznaję. Plus w KeePass to możliwość trzymania bazy offline, lub w jakiejś usłudze hostingowej. Bitwarden trzyma bazę na własnych serwerach, przynajmniej tak to wygląda, ale może nie odkryłem jeszcze wszystkich opcji. Jest też podobno możliwość ustawienia własnego serwera.

Pobawię się tym i być może zmienię KeepAss na Bitwarden

Haha hasło może i łatwe do zapamiętania ale już widzę jak ktoś to wpisuje za każdym razem żeby odblokować bazę:D:D

“Haha hasło może i łatwe do zapamiętania ale już widzę jak ktoś to wpisuje za każdym razem żeby odblokować bazę”

Moje haslo ma dokladnie 39 znakow (rowniez znaki specjalne) i wpisuje je na komputerze i telefonie z Androidem. Na kompie szybko i bez pomylek, na telefonie zdecydowanie wolniej.

Zapraszam do mnie. Zobaczysz, jak to się robi. ;)

Hasło wpisujesz raz dziennie i potem już nie męczysz się z innymi serwisami. Wbrew pozorom oszczędza to czas a nie zabiera.

Zawsze się zastanawiam, jakie jest prawdopodobieństwo, że ktoś w jakiś sposób wykradnie dane z takich managerów… Nie wiem, pewnie moja wiedza jest tutaj niepełna, z pewnością, ale takie właśnie myśli zawsze mnie uprzedzają do managerów haseł…

A te stosuję skomplikowane i inne dla każdego ważnego serwisu. Wypracowałem swoją metodę, aczkolwiek taki manager na pewno jest prostszy i bardziej skuteczny :)

Dużo mniejsze niż wyciek z jednego serwisów gdzie masz konto i odhashowanie nielosowego hasła.

Zalezy jak czesto usuwasz wirusy z urzadzenia.

Ktoś mi wyjaśni, dlaczego odkąd zacząłem ostatnio oglądać kanał na youtubie o naprawach ciągników (kanał zasubskrybowałem), to zacząłem otrzymywać sms-y ze sklepu (poltechparts.pl) oferującego mi sprzedaż części do ciągników rolniczych? Youtuba oglądam w domu na komputerze jako zarejestrowany użytkownik, ale do rejestracji na google jeszcze wiele lat temu podałem fałszywy numer telefonu. Facebooka nie mam. Telefon mam zwykły, nie smartfon, internet na nim nie chodzi (nokia 3310).

Poczytaj o tym jak działają i co sprzedają takie firmy jak np. Palantir:

https://en.wikipedia.org/wiki/Palantir_Technologies

Podales komus nr. telefonu i zgodziles sie na reklamy.

Posrednika reklam nie interesuje ze udzieliles zgody w sklepie A, jak mozesz dostac reklamy ze sklepu B.

Porada dobra. Korzystam z tego na kompach, baza i aplikacja “portable” leży na OneDrive. Działa super.

Problem jest z telefonem. Piszecie, żeby kopiować plik ręcznie na telefon i faktycznie jest to bezpieczne tylko mało wygodne.

Aplikacja, którą polecacie na Android nie potrafi poprosić OneDrive o plik, Sama się loguje i zapamiętuje dostęp. A to niestety otwiera dziurę bo dostęp wtedy jest do całego dysku.

Użycie dedykowanego konta ewentualnie rozwiązuje sprawę ale na kompie komplikuje.

Podsumowując dalej używam KeePass ale wciąż tylko na kompach.

Lepiej używaj aplikacji syncthing – idealna do synchronizacji tysięcy plików z binarnymi danymi, pełne źródła, self hosted.

Świetny artykuł. Dzięki.

A ufacie temu dodatkowi do przeglądarki? A tym aplikacjom mobilnym? To są punkty, w których widzę tutaj zagrożenie.

Apki są akurat chyba open source.

@CluelessKiwi źródła są otwarte ale nie przeszły żadnego audytu, nie słyszałem, żeby ktoś zaglądał do tych źródeł.

Z drugiej strony zastanówmy się nad naszym modelem zagrożeń, co jest bardziej prawdopodobne – że ktoś zrobi Ci wjazd na bazę przez dziurę w dodatku czy że wylądujesz na stronie phishingowej (na której bez dodatku hasło z bazy wpisało by się z automatu)?

“KeePassHTTP został porzucony i zostanie usunięty w przyszłości. Proszę zamiast tego przejść na KeePassXC-browser!” – to w wersji 2.3.4-Win64. To by znaczyło, że część tego artykułu _już_ jest nieaktualna.

https://github.com/pfn/keepasshttp/issues/258

https://github.com/keepassxreboot/keepassxc/issues/147

przy kopiach zapasowych keepassa, warto zastanowić się gdzie jest wykonywania i gdzie mamy zapisane hasło do odzyskania kopii zapasowej i co się stanie gdy stracimy np jednocześniej telefon i komputer na raz. Sam migrując z lastpass natknąłem się na problem, gdzie hasło do serwisu z kopiami zapasowymi (jak i moje hasło którym szyfrowałem te kopie, miałem zapisane w keepass) i w przypadku utraty kontenera z hasłami – traciłem dostęp do wszystkiego.

Nie bój żaby! Ty do tego nie dojdziesz, ale oni też do tego nie dojdą :D

Zasada 3-2-1 backup jest jak najbardziej aktualna również w przypadku kopii bazy haseł.

Wszystko fanie, dopóki jakaś mądra głowa nie wpadnie na sposób złamania tego managera, albo zmusi do ujawnienia backdora :)

Niby wszystko bezpieczne, szyfrowane, ale też synchronizowane, przesyłane i nie wiadomo gdzie jeszcze trzymane. TrueCrypt też miał być superfajny i bezpieczny :)

I dalej jest.

Piotr K: https://niebezpiecznik.pl/wp-content/uploads/2014/05/TrueCrypt.png

a dasz jakieś CVE?

Jeśli dobrze pamiętam sprawę, to nawet po porzuceniu TrueCrypta przeprowadzono wcześniej zaplanowany audyt i nie znaleziono problemów w szyfrowaniu.

Znaleziono w tym samym roku podatności w instalowanym przez TrueCrypta sterowniku, ale to znowu nie były problemy z samym szyfrowaniem, a możliwość wykorzystania go do privelage escalation.

Więc dowody na to, że nie jest bezpieczny są zbyt małe. Raczej lepszą wydaje mi się hipoteza, że zamknęli projekt zmuszeni przez FBI – jeśli nawet nie do samego zamknięcia, to do dodania backdoorów i ta ostatnia aktualizacja była takim “w sumie to nie” wysłanym do służb. W końcu gdyby po niej kontynuowali, to nikt by już temu nie ufał :)

dokladnie, bardziej bałbym sie o veracrypt :)

I właśnie o to mi chodzi. Możliwych “podatności” jest zbyt dużo, żeby “wrzucać wszystkie jajka do koszyka” :)

To jakieś FBI czy inny NSA się za bardzo uśmiechnie do twórców, albo ktoś okaże się za bardzo pazerny na pieniążki, albo w kodzie pojawi się jakiś bug… Za dużo niewiadomych.

To jak oddanie kluczy do domu, samochodu, biura razem z kartami kredytowymi, podpisami cyfrowymi itd., nieznajomemu, tylko dla tego, że mówi, że jest uczciwy, rzetelny i inni już mu oddali ;]

Menedżer haseł ma jedną zasadniczą wadę: wystarczy poznać / złamać jego hasło aby mieć dostęp do wszystkich haseł i kont użytkownika w różnych serwisach. Jedno hasło. Oczywiście, gdy ktoś i tak używa jednego hasła wszędzie to żadna różnica.

Przy czym, aby tego dokonać, trzeba mieć dostęp do urządzenia ofiary — a wtedy to już nie ma znaczenia, czy hasła wpisujesz “z głowy”, przepisujesz z żółtej karteczki, itp. — atakujący który ma dostęp do Twojego urządzenia i tak je pozna. KeePass nie powstał po to, aby chronić przed tym zagrożeniem. On powstał po to, aby chronić przed popularniejszym problemem — wyciekami baz danych i reusem haseł.

Też mnie to nurtuje od dłuższego czasu. Zdobywając dostęp do pliku keepass atakujący od razu zyskuje dostęp do WSZYSTKICH naszych kont i haseł. Nawet takich gdzie logujemy się raz na kilka miesięcy lub rzadziej. Oczywiście atakujący, który ma dostęp do naszego urządzenia może poznać część haseł, ale nie od razu i nie wszystkie.

Są takie konta na które nie logowałem się ponad rok. A tu ma wszystkie na tacy.

Inny przykład:

Ja np. mam konto z oszczędnościami “na tzw. czarną godzinę” gdzie (po założeniu i przetestowaniu) logowałem się może ze 3 razy. Jak mam wolne środki to przelewam, zasilając konto. Więc nie mam potrzeby, by logować się tam za często.

Przykładów można podać więcej.

Żeby nie było: od lat korzystam z keepass, ale zarówno zanim zacząłem z niego korzystać, jak i obecnie, mam te wątpliwości.

@Jarek – Dokładnie!!!

O tym się kompletnie nie mówi! Nikt nie robi tabelki “za i przeciw”. Wiadomo – ciężko przekalkulować co dla kogo jest ważniejsze. Niewątpliwą zaletą jest to, że menedżer generuje _skomplikowane_ i _niepowtarzalne_ hasła. Ale wadą jest potencjalny wyciek _wszystkiego_, w tym haseł do rzadko używanych serwisów*.

*) oczywistością jest, że nie mam do każdego z 50 serwisów osobnego hasła. Ale mam grupy haseł: hasła do usług: 1. ważnych, 2. średnich, 3. nieistotnych. Więc może mi wyciec tylko jedno z nich. A jeśli złapię parcha na kompie i coś podwędzi mi kontener z hasłami i hasło główne, to mają wszystko.

“Wyciek wszystkiego” jest możliwy, jak będziesz mieć malware na komputerze. Jak masz malware na komputerze to i tak masz wyciek wszystkiego. Malware przejmie Twoje hasło do każdego miejsca, do którego się logujesz, niezależnie, czy je wpisujesz z pamięci, czy przepisujesz z kartki pod monitorem. Dlatego lepiej mieć Managera Haseł niż nie mieć, bo mając go chronisz się przed częstszym atakiem — password reuse.

@Jarek

Do ważniejszych rzeczy zawsze możesz pamiętać część hasła albo je posolić. Z loginu możesz usunąć numerek i go pamiętać więc nie koniecznie musisz być na straconej pozycji jak ci cała baza zobaczy światło dzienne.

Używam KeePass od lat. Lepiej działa na firefox niż z chrome, co mi akurat pasuje bo FF używam jako głównej przeglądarki.

W FF jest np bardzo przydatna opcja, gdzie po zalogowaniu plugin sam stworzy wpis w bazie z loginem, hasłem i adresem strony.

Na Chromie dodatek biedniejszy w opcje i przez jakiś czas miałem z nim problem w oknach incognoito.

Wersja na androida już trochę gorzej – przy logowaniu można włączyć klawiaturę KeePass aby nie kopiować haseł do schowka, ale trzema samemu podać, który ma wpis zastosować.

Nie udało mi się natomiast zrobić haseł maskowanych. Jakieś podpowiedzi?

Możesz użyć {PICKCHARS} w Auto-Type.

O którym dodatku do FF piszesz?

Dodatek to Kee.

https://www.kee.pm/

Ja jeszcze tylko dodam, że tak jak to widać na pierwszym załączonym slajdzie, można mieć hasło dwuskładnikowe. Pierwszy składnik to hasło które pamiętamy, a drugi składnik, to hasło plik. Generuje się ono losowo poprzez ruszanie kursorem myszko po ekranie. Tego hasła pliku nigdy nie synchronizuję przez chmurę, dzięki czemu baza danych w chmurze jest w zasadzie nie do otworzenia, nawet jeśli ktoś pozna hasło wpisywane, bo i tak nie będzie miał drugiej części hasła czyli pliku z hasłem.

Czwartą możliwością wymiany bazy danych z hasłami pomiędzy urządzeniami może być Syncthing – darmowy, otwartoźródłowy i zdecentralizowany system do automatycznej wymiany plików w tle. Wystarczy odpowiednio skonfigurować aplikacje i dane będą się aktualizować już po połączeniu z na przykład siecią domową. Oczywiście pod warunkiem, że oba urządzenia są włączone.

To chyba taka alternatywa dla ludzi obawiających się inwigilacji, ale ceniących sobie jednak nieco komfort. Działa na Windowsie, Linuxie i Androidzie. O jabłku nic nie wiem bo nie posiadam.

A jak oceniacie rozwiązanie apple – keychain? Oprócz oczywistej wady, że jest tylko na ekosystemie apple ma jakieś poważne wady?

Podczas zakładania nowej bazy danych w apce mobilnej (Keepass Touch) jest opcja wyboru 1.x 2.x i KDBX 4, którą najlepiej wybrać i dlaczego?

OK, ale na ile bezpieczne są menadżery haseł? LastPass został shackowany kilka lat temu. Skąd wiemy, co można wykraść w takim przypadku. Możecie zrobić o tym artykuł? Czy mając mocne hasło o wysokiej entropii można spać spokojnie? Co, jeżeli ktoś wykradnie naszą bazę danych z takiego Dropboxa? Dadzą radę złamać szyfrowanie? Z kolei 1Password bardzo brzydko potraktował osoby, które kiedyś zakupiły aplikację na zasadach licencji dożywotniej a oni przeszli na abonament. I nagle tracisz budowaną latami bazę i przyzwyczajenia, jeżeli nie zgadzasz się na nową politykę cenową.

Ja sobie zrobiłem sam szyfrowaną bazę haseł na komputerze. W sieci jej nie udostępniam, więc największym minusem jest jej przywiązanie do jednego urządzenia i ewentualne skorzystanie z jakiegoś mniej uczęszczanego przez mnie serwisu z dala od komputera (np. na komórce). Do podstawowych serwisów hasła pamiętam ;)

Więc jeżeli taki menadżer zapewni odpowiedni poziom bezpieczeństwa i o wiele większą wygodę, to czemu nie.

Jeśli skorzystałeś z dobrego hasła o sensownej długości, to przechwycenie bazy KeePassa niewiele da atakującemu. Jeszcze mniej jeśli skorzystałeś z jakiegoś 2FA.

Jeśli nie ufasz szyfrowaniu, to zawsze możesz je sprawdzić – KeePass jest open source.

To jest też zaletą, która eliminuje drugą podaną przez ciebie wadę – tak długo jak jest open source, nagła zmiana modelu finansowego nic nie da, bo może się zwyczajnie znaleźć ktoś kto znowu zbuduje darmową aplikację w oparciu o kod KeePassa.

Albo w najgorszym wypadku (brak nowego darmowego projektu) możesz korzystać ze starej wersji i nic się nie powinno stać :)

“zrobiłem sam szyfrowaną bazę haseł”

AUĆ!! Robienie takich rzeczy samemu zawsze źle się kończy! Zadbałeś np. o to, żeby przy Odszyfrowywaniu bazy, na dysku nie zapisywały się żadne pliki tymczasowe z plain textem?

Przecież 1pass nadal sprzedaje standalone licencję – Ci co mieli ją, a 1pass przeszedł na subskrypcję, mieli 1 miesiąc na przejście w subskypcję lub pozostanie na biurkowej wersji.

@Marek – bez prób i błędów nie ma innowacji. A na pewno nie w IT.

1. Sprawdziliście czy dane logowania do usług KeePass “latają” w sposób szyfrowany czy zwykłym tekstem (jak np. do Facebook?)?

2. Sprawdzaliście kto ma dostęp do serwerów KeePass? Ja nie wiem, nie znam tych ludzi, nie wiem czy można im zaufać.

Pytam bo tak sobie myślę, że wystarczy gdzieś na głównym węźle odpalić na jakiś czas jakiegoś sniffera… i wszelkie dane logowania mamy jak na tacy. Jakie by one nie były… Na przykład uruchamiając przeglądarkę z Facebookiem, logując się, nasze hasło sobie leci jawnym tekstem – sprawdziłem sam siebie na swoim prywatnym routerku w domu, logując się na smartfonie jak i na komputerze…

… czasami lubię sprawdzić samego siebie żeby wychwycić takie “wisienki”…

1. Nie latają

2. Nikt

Bowiem KeePass jest hostowaby zupełnie lokalnie, bez żadnych serwerów. To gdzie przechowujesz bazę to twoja sprawa, więc chyba większość osób wrzuca ją na jakiś dysk w chmurze (np. Dropbox).

Jest szyfrowana, a hasło nigdy do internetu nie trafia, więc nie jest to niebezpieczne.

Do tego można jeszcze się bawić np. w 2FA z plikiem i tego pliku nie dawać na chmurę, a jedynie przechowywać lokalnie. Wtedy nawet z hasłem i plikiem z chmury nic się nie zrobi.

Ale z wspomnianymi przez ciebie problemami radzą sobie nawet oparte na chmurze menedżery haseł open source.

Np. Bitwarden – hasło też nie lata na stronę (odszyfrowywania następuje lokalnie – serwer ma dostęp tylko do zaszyfrowanej bazy), a jeśli nie ufasz twórcy, to możesz się bawić w self-hosting – instrukcje jak postawić oficjalną implementację serwera Bitwarden są nawet na oficjalnym blogu, a do tego istnieją nieoficjalne implementację stworzone przez społeczność.

Jakby co, to zamiast hostować bazę na komercyjnej chmurze, można sobie dość łatwo uruchomić własną chmurę NextCloud lub ownCloud (oprogramowanie open source):

https://hub.docker.com/_/nextcloud

Można też postawić w VMie, albo u dowolnego providera VPSów. Instaluje się bardzo łatwo. Jakaś firma daje nawet gotowe obrazy do VirtualBox, VMWare i Hyper-V:

https://www.hanssonit.se/nextcloud-vm/

Z tego, co kojarzę, OVH dawało kiedyś gotowe szablony VPS z zainstalowanym ownCloudem, ale chyba już tego nie wspierają.

Z innych ciekawych rozwiązań: BitWarden, rozwiązanie webowe, też open source. Wspiera współdzielenie haseł (master key system) i, co ciekawe, przeszło audyt bezpieczeństwa, którego wyniki są publicznie dostępne. Sam nie używam, bo nie chcę hostować bazy MS SQL, nawet w Dockerze (nie wiem, jak się tym administruje).

Bitwarden_rs (nieoficjalna implementacja serwera napisana w Rust) korzysta z sqlite3, jeśli to preferujesz :)

Nie ma wszystkich opcji (brakuje np. 2FA z wykorzystaniem Duo lub e-maili. Jest jednak “zwykły” mobilny authenticator, u2f I Yubikey OTP, więc to nie jest duży problem. Ogólnie brakuje naprawdę niewielu rzeczy), ale za to jest lżejsze od oficjalnej wersji.

Używam bitwardena i jest idealny dla mnie, dane w chmurze, niestety docker jest zbyt obciążający dla mojej maszyny. Posiada Authy lub Google Authenticator, YubiKey Duo FIDO U2F w wersji premium. Plugin do przeglądarki jedyny tak prosty.

Bitwarden ma jedną znaczącą wadę. Brakuje mu Auto-Type poza przeglądarką.

A aplikacji na iOS opcja importu widzi plik z bazą danych na dysku OneDrive jako “szarą” ikonę, której nie da się zaimportować. Jaka może być przyczyna?

Przyznaję – do tej pory nie zdecydowałem się na taki menedżer haseł, gdyż obawiam się tworzenia tak potężnego single point of failure. Złamanie mojego hasła do Keepassa nie byłoby niemożliwe, a to dawałoby dostęp do wieeeeelu kont.

Pozostaje zdobycie mojej bazy – i niestety, apka mobilna / wtyczka do przeglądarki / usługa synchronizacji między komputerami wyglądają jak zagrożenia dla bezpieczeństwa. A biorąc pod uwagę jak cennym łupem dla różnej maści przestępców (bądź trójliterowych agencji) byłby łup w postaci baz haseł użytkowników takich programów – obawiam się, że poświęcają oni sporo czasu akurat na szukanie podatności menedżerów haseł. A biorąc pod uwagę jak często wyciekają bazy danych różnych “wielkich” – od morele po yahoo – nie ufam na tyle jednemu programowi, by powierzyć mu dostęp do wszystkich moich kont.

Zmień pieluchę i jeszcze raz to przeanalizuj

Aha – z jakiś przyczyn skrót podany przez Was Ctrl+Alt+V nie działa…

Keepass czy KeepassXC? I dlaczego?

Czy ich bazy są w pełni kompatybilne i jak to się ma do użycia tych samych baz na jabłku czy androidzie (czy np baza Keepass będzie widoczna dla wersji Keepass2Android)?

Keepass to oryginał.

KeepassXC i Keepass2Android to klony.

Wszystkie wymienione klony obsługują takie same pliki.

KeepassXC nie obsługiwał haseł maskowanych. A większość polskich banków się w takie bawi. Więc osobiście wybrałem oryginał. Z kolei sam oryginalny Keepass jest napisany w .NET, więc pod Linuxem średnio to działa (tzn. działa bez problemu pod Mono, ale wygląda jak kupa).

Z własnej, długiej przygody z keepassem

1. Baza jest na dropboxie (samo się synchronizuje), backupy lokalnie

2. Logowanie do bazy przez hasło i plik klucza, który pomiędzy urządzeniami osobno przenoszę. Pozwala to na dokładną kontrolę dostępu do bazy, jak pliku klucza mi nie zwędzi ktoś to znajomość hasła nie pomoże

3. @Kansuke: Dodatek do przeglądarki łączy się z bazą keepass przez HTTP. Do keepassa instalujemy wtyczkę, która wystawia endpoint (serwerek) i pozwala lokalnie odpytać o hasło. Jak jest to za dużo dla Ciebie, to nie instalujesz tego i możesz przez skróty klawiszowe triggerować wpisanie loginu/hasła (sam, keepass ma taką funkcję), ewentualnie po prostu 2x klik na login/hasło i paste w przeglądarce (sam tak korzystałem).

4. Na mobilce (android) najtrudniej korzystać z keepassa, może to moja apka, setup, coś, ale gubi ścieżki (sądzę, że dropbox ma wirtualne ścieżki i to jest problem.

5. Da się autentykacje do bazy przez windows AD zrobić, jak wszędzie macie to samo konto, ale zmniejsza to imo bezpieczeństwo, ktoś z dostępem do komputera ma całą bazę automatycznie

6. Da się zrobić autentykacje do bazy przez yubikey, ale to przedemną dopiero.

Sam sobie odpowiem, bo nie wyedytuje a źle wkleiłem coś

Z własnej przygody z keepassem kilka doświadczeń

1. Bazę trzymam na dropboxie (samo się synchronizuje), i robię backupy lokalnie. Nigdy nie miałem problemów z synchronizacją/stratą czegoś, etc a korzystam od lat na kilku urządzeniach/platformach

2. Logowanie do bazy przez hasło oraz plik klucza. Sam klucz przenoszę osobno, nigdy nie trzymam tam gdzie bazę, co pozwala na kontrolę dostępu. Praktycznie uspokaja to moje sumienie, że trzymam plik z wszystkimi hasłami w chmurze.

3. Najwygodniejszy sposób korzystania z keepassa do oficjalna apka. Inne działały różnie dla mnie. Oficjalna działa na Win/Linux (mono jest bodaj) z czego na linuksie zdarza się, że trzeba poczekać aż coś zadziała

4. Dostęp do haseł przez wtyczkę keepass-http, która wystawia lokalnie serwerek. W przeglądarce jest wtyczka, która może jedynie czytać. Jak ktoś (@Kansuke), nie czuje się z tym pewnie, to hasła można kopiować przez 2klik. Apka sama czyści schowek. Ma też skróty klawiszowe do autofill, ale to mnie jakoś nigdy nie kręciło

4. Na mobilce (android) najtrudniej korzystać z keepassa, a to chyba przez dropboxa i to, że ścieżkę do bazy którą wystawia do apki keepassa, jest chyba tmp i zmienia się. Nie korzystam na mobilce dużo z keepassa, więc nigdy nie poświęciłem czasu na inwestygacje.

5. Da się autentykacje do bazy przez windows AD zrobić, jak wszędzie macie to samo konto, ale zmniejsza to imo bezpieczeństwo, ktoś z dostępem do komputera ma całą bazę automatycznie

6. Da się zrobić autentykacje do bazy przez yubikey, ale to przedemną dopiero.

7. Ustawienia apki na różnych komputerach mogą być różne i nie są powiązane z bazą. Ma to o tyle znaczenie, że np laptopa którego używam w pracy, traktować mogę jako potencjalny wektor ataku i zbudować inną politykę blokowania bazy, a maszynę która stoi w domu traktuję luźniej (mniej upierdliwie)

Redakcjo droga, co powiecie o BitWardenie, padł już tutaj dwa razy jako ciekawe kompleksowe rozwiązanie dla osób w ogóle nie technicznych.

Keepass a keepassxc jaka różnica?

Są w innych językach napisane KeePassXC jest napisane w C++, KeePass w .NET. Później są małe pierdoły w konfiguracji oraz w KeePassXC jest kolumna, w której jest jest widoczna data ostatniego użycia danego hasła.

Jak się ma korzystanie z Keepass + Yubikey (o ile pamiętam, działa z Keepass tylko w trybie challenge) vs korzystanie z Keepass na telefonie? Da się to jakoś pogodzić?

Hasła zapisane w chromie i firefox są bezpieczne? Z tego co pamiętam było takie pytanie tutaj, ale chce się upewnić + czy jest to aktualne?

… zwłąszcza gdy używane jest Master Password w Firefox ?

Hasła przechowywane w FireFox’ie nawet z Master password nie są szczególnie bezpieczne.

https://nakedsecurity.sophos.com/2018/03/20/nine-years-on-firefoxs-master-password-is-still-insecure/

Ale do tego trzeba fizycznego dostępu do pliku.

a co myslicie o Myki?

No to teraz hasło “BardzoLubięArtykułyNiebezpiecznikaOrazIchSzkolenia” trzeba będzie wpisać na listę najczęściej stosowanych haseł :D

A co powiecie o aplikacjach jak np. Master Password lub My1Pass, gdzie hasła nie są zapisane w bazie, ale są generowane na żądanie po wpisaniu hasła głównego i na podstawie nazwy użytkownika oraz nazwy serwisu? Wadą takiego rozwiązania jest to, że trzeba pamiętać nazwy użytkowników oraz nie zawsze te aplikacje są dla wszystkich systemów operacyjnych.

Trochę słabo, bo nie ma jak zmienić tylko 1 hasła po wycieku. Rolujesz albo wszystkie, albo żadne.

ale fajnie, że o tym piszecie :)

Czy ktoś mógłby mi powiedzieć jak to wygląda w przypadku gdy kilka osób korzysta z tej bazy danych jednocześnie? Ona się aktualizuje live czy trzeba ją za każdym razem ponownie otwierać?

W wypadku otwarcia pliku bazy na kilku urządzeniach, tylko jedna osoba może edytować wpisy, reszta ma bazę tylko do odczytu

Polecam spiąć keepassxc z yubikey i wykorzystać challenge-response, najlepiej z tzw macaniem. Wówczas w miarę bezpiecznie można trzymać plik z hasłami w chmurze.

A da się wtedy korzystać z Keepass + Yubikey na Androidzie?

Skonfigurować rozszerzenie, aby korzystało z połączenia z Twoją bazą (jeśli nie zmieniałeś domyślnych numerów portów, to powinno się to wykonać samodzielnie)

Proszę o pomoc. Jak to zrobić bo rak synchro.

Konieczność ręcznego przeklejania loginów i haseł do odpowiednich inputów to moim zdaniem duża wada dyskwalifikująca Keepassa. Trochę słabo to wygląda w porównaniu do darmowej wersji LastPass, którą można zintegrować z Firefoxem i która od razu wkleja dane do pól, a nawet potrafi za nas kliknąć przycisk logowania.

Niestety Lastpass na androidzie to porażka – dodatek do FF nie działa, a natywna wersja aplikacji kompletnie nie potrafi się dogadać z Firefoxem i narzuca własną przeglądarkę (ewentualnie pozwala na ręczne przeklejanie loginów i haseł).

ależ keepass też to posiada, ale jako wtyczkę. Podstawowa wersja jest mocno dla paranoików (jak ja), ale bez problemu dodajesz tą funkcję do apki i formularze same się wypełnią

@Michal G: Na androidzie też potrafi?

Tak jak użyjesz ich (Keepass2Android) klawiatury.

Drogi autorze. Najpierw piszesz, iż KeePass “potrafi synchronizować swoje dane pomiędzy urządzeniami”, a dalej:

> Masz w zasadzie trzy wyjścia (z czego dwa działają z Keepassem):

> 1. każdorazowe wrzucanie bazy Keepassa na urządzenie mobilne gdy coś w niej modyfikujesz (mało wygodne),

> 2. synchronizacja przez chmurę iCloud, Google Drive czy Dropbox,

Czyli tak naprawdę KeePass nie obsługuje synchronizacji, a trzeba go “żenić” z dodatkowymi rozwiązaniami, które są upierdliwe do bólu, a propozycja importowania bazy przy uruchamianiu aplikacji mobilnej prosi się o karnego jeżyka.

Jak już wielokrotnie pisałem, Bitwarden rozwiązuje powyższe problemy, a paranoik nawet może postawić całość u siebie bez dostawców zewnętrznych (czy to zamkniętego softu, czy sprzętu).

Co więcej, Firefox mobilny obsługuje dodatki, więc ten potrafi wklejać od razu pola do stron web, więc nie trzeba nic kopiować i się bawić dookoła.

ostatnio zacząłem używać Bitwardena i jestem bardzo zadowolony: dwa telefony, kilka stacji roboczych, laptop – aplikacja na linuksa i androida, wtyczka do Firefox – ogarnia cały mój ekosystem bez kombinowania.

Od dziś przestawiam żonę i nie wygląda na przerażoną.

Jedną z opcji jest współużytkowanie kolekcji haseł, więc jakieś wspólne serwisy udostępniłem jej od razu – bardzo zadowolona. Ta opcja (współdzielenia) jest darmowa dla dwóch osób.

Polecam Bitwardena, bardzo dobre narzędzie.

“czasami bezpieczniej jest nie znać niektórych swoich haseł — uodpornisz się w ten sposób na kryptograficzny atak za pomocą gumowej pałki”

a może właśnie bezpieczniej je znać?

dla mnie największym problemem jest potencjalna sytuacja, gdy muszę skorzystać z jakiegoś serwisu nie mając dostępu do menedżera

Ty to zawsze masz nieistniejące problemy?

1. To uzywaj zaszyfrowanego notesu.

Notes musi byc tak zaszyfrowany abys ” w locie ” mogl odczytywac hasla.

Jesli to dla Ciebie zbyt trudne, to uzyj szablonow do dekodowania.

Bedzie to dzialac jak klucz do menadzera hasel z kluczami, ktorym takze trzeba umiec sie poslugiwac.

Jak dostaniesz amnezji to zadnego hasla nie odzyskasz, wiec uzywaj pomyslow roztropnie.

Zapisywanie haseł w przeglądarce może nie być najlepszym pomysłem

freedom-to-tinker.com/2017/12/27/no-boundaries-for-user-identities-web-trackers-exploit-browser-login-managers

Korzystanie z inrernetu nigdy nie bylo bezpieczne, ale po to ktos wymyslil szyfrowanie,

zeby sie troche pomeczyc zanim kiedykolwiek komus uda sie rozszyfrowac , dane, hasla.

Nawet gdyby niektore szyfry lub programy mialy luki ulatwiajace rozszyfrowanie w ciagu 5 min. To dobre i tyle.

Już od dosyć dawna korzystam z KeePass, wszystko było fajnie aż do momentu kiedy na stronie banku BGŻ wprowadzono nowy sposób logowania, no i nie wiem czy jest jakiś menadżer haseł który by z tym sobie radził. Hasło musi być trudne ale jednocześnie łatwe do zapamiętania, dla tego że za każdym razem wprowadza się losowo wybrane pojedyncze litery z hasła.

Nie napiszę, że to idiotyzm, ale… atakujący albo po prostu poprosi o wszystkie znaki, albo sam wejdzie na stronę banku, sprawdzi, które znaki są wymagane i o to samo spyta ofiarę (oczywiście automatyzując cały proces). Ktoś kiedyś wymyślił, że pytanie tylko o niektóre znaki zwiększy bezpieczeństwo, ale nie rozważył typowych modeli ataku. Zazwyczaj atakujący nie potrzebuje być zalogowany przez dłuższy czas, niż ten wymagany do wyczyszczenia konta.

Keepass ver 2 bez problemu sobie z tym radzi. Nie wiem jak keepassxc. Poczytaj sobie https://keepass.info/help/base/placeholders.html#pickchars sekcja o poleceniu pickchars

A nie lepiej to:

https://keepassxc.org/docs/keepassxc-browser-migration/

a jakie sa szyfrowania haslowanych plikow/pliku oraz iloma bitami ?

chcialbym to porownac z roboformem i innymi programami

Tutaj masz info o algorytmach szyfrowania i funkcjach haszujących

https://keepass.info/features.html#lnksec

dzieki, a czy sa jakies programy do pamietania hasel z wieksza iloscia bitow kryptograficznych niz 256 ? powiedzmy 1024 albo i wiecej ?

Zacząłem ostatnio powoli używać i na desktopue wybrałem wygodnego w synchronizacji klienta KeeWeb. Co wy na to ?

No dobrze, a co z najprostszym rozwiązaniem czyli managerem Google?

co w nim niby wygodnego jak na desktopie nie działa?

A co z recaptcha, KePass wpisuje automatycznie i loguje, ale nie może zalogować gdyż pomija zaznaczenie pola recaptcha ( już nie mówiąc o zaznaczeniu trzech podobnych obrazków itp.)

Pozostaje kopiowanie do schowka i wklejanie, chyba że coś pominąłem.

Dla tego typu akcji zmieniasz ustawienia autotype i wpisujesz manualny sposob. Przydaje sie rowniez na niektorych ekranach logowania, gdzie np po polu nazwa uzytkownika tab przenosi do opcji info o polu, etc.

Wtedy robisz sekwencje z dodaniem odpowiedniej liczby {TAB}

Fajnie, że to opisaliście.

Czy moglibyście też spróbować opisać jakiś pomysł jak podejść np do dostępności swoich danych/e-mail, przez to też minimalizacji phisingu

Np czy lepiej mieć kilka skrzynek pocztowych per różne usługi (np socials / shops / …)

czy lepiej używać aliasów itd.

Fajny artykuł, ostatnio szukałem właśnie takiego niezależnej rekomendacji. Keepass’a za bardzo nie brałem po uwagę bo nie wiedziałem o tych rozszeżeniach.

A co powiecie do Dashlan

Zanim poznałem keepass’a miałem następującą metodę na hasła:

echo “Pornhub.com(+sól np. członek na 4 litery)” > hasło

md5sum hasło

1e074f5836e21cc66af07c81708c313a i mamy hasło.

Pewien problem był z serwisami które miały mniej znaków niż suma kontrolna.Ale to miałem zapisane w pliku, znaczy ile liter nie hasło.

Świetny program, sam go bardzo lubię i używam, propsy za ten artykuł :)

W czym Lastpass jest lepszy od zapisywania haseł na koncie google? Jedno hasło mniej do zapamiętania, pare programów mniej do zainstalowania

Last przynajmniej oficjalnie nie współpracuje z NSA.

Promujecie takie programy , a skąd macie pewność co ich bezpieczeństwa.A może te aplikacje własnie służą do wypływu haseł w internet?

KeePass ma bug bounty od niedawna, jeżeli podejrzewasz, że wysyła hasła do internetów to mam dobrą wiadomość – czekają na ciebie dziesiątki tysięcy euro nagrody, musisz tylko pokazać dowód.

Hej, ja używam LastPass, trzymam tam hasła no cóż mało ważne, ale pomimo wszystko baza haseł zredukowała mi się ze 100 do 3 sztuk. Hasło do lastpass, hasło do banku, hasło do poczty, o reszcie zapomniałem wszystko siedzi tam. Jak tylko wprowadzili włączyłem dwuetapową autoryzację. Dodatek przechodzi w przeglądarkach chrome i firefox jak się zalogujesz. Zapomniałem o instalacji czegokolwiek i myślenie o kopiowaniu bazy. Na iPhone otwarcie aplikacji trzeba przyłożyć paluszek i po sprawie wszystko widać jak na dłoni. Tu obawiam się bardziej uszkodzenia bazy danych, wykonywaniu jej kopii. Masakra w kepass jest z czcionką na różnych urządzeniach nie wiadomo co to jest czy duże O czy 0, małe L czy duże L. W lasspass jest tak czcionka dobrana , że nie ma możliwości się pomylić. Zero jest przekreślone w środku i cyfry są dodatkowo na czerwono oznaczane. Jak dla mnie bomba. Ale to nie zwalnia z myślenia, hasło zmieniam co 5 miesięcy.

Polecam Lastpass

Keepass ma możliwość wyłączenia używania podobnie wyglądających znaków (1l, 0O itd.) przy generowaniu hasła (jest to w opcjach zaawansowanych generatora haseł). Może się komuś przyda ta wiedza.

PS. Ktoś serio ręcznie przepisuje hasło z Keepassa, że to w ogóle jest problem?

Przecież czcionkę zmienia się w opcjach KeePassa. “Wybierz czcionkę hasła”.

a czy ktos uzywa rozszerzenia Blur Abine ?

tez wydaje sei ebzpeiczne

Blur miał wyciek ostatnio, plus coś jest z nimi nie tak pod względem prywatności (nie pamiętam szczegółów)

Z jakiegoś powodu Bank Millenium blokuje wklejanie haseł na stronie logowania, co uniemożliwia sensowne użycie menadżera haseł. Czy moglibyście zapytać ich, dlaczego na to się zdecydowali i czy nie uważają, że obniżają tym samym poziom bezpieczeństwa?

No ale KeePass “wpisuje” hasło na stronę, a nie wkleja.

Na blokowanie wklejania zapewne zdecydowali się, by wyciąć ruch z sofortu i innych “pośredników” :p

Witam,

chciałbym zacząć używać tej aplikacji lub czegoś podobnego ale zupełnie tego nie rozumiem. Po co on generuje hasła jeżeli i tak muszę się logować na moje stare hasło?

Generuje Ci hasła do nowych stron, które wprowadzasz.

Wygeneruje Ci też nowe hasła do stron, z których korzystasz obecnie, o ile zechcesz te hasła sobie zmienić (polecam). Samo to się nie zrobi.

Polecę jeszcze program KeeWeb z strony https://keeweb.info. Jeśli mamy bazę udostępnioną w chmurze możemy awaryjnie zalogować się przez przeglądarkę. No i jako jedyny mi znany potrafi synchronizować się z chmurami czołowych dostawców pod Linuxem.

A co sądzicie o managerze wbudowanym w macos/ios? ładnie się synchronizuje, odblokowuje fingerprintem.

KeePass i hasła w chmurze :)

Dziękuję, postoję

Podpisuje się pod pytaniem Tomka, jeżeli ktoś zdecydował by się z jakiegoś powodu na ogranicznie do ekosystemu apple, czy keychain jest rownie/bardziej/mnie bezpieczny w porownaniu do aplikacji trzecich? w waszej opinii oczywiście.

KeePass odpada. Synchronizacja przez samodzielne męczenie się z plikami i wrzucaniem ich na chmurę jest okropieństwem. LastPass ma synchronizację wbudowaną w aplikację – wystarczy, że cokolwiek gdziekolwiek zmienię i od razu mam to na wszystkich urządzeniach i wcale nie muszę o to dbać, gdyż LastPass synchronizuje wszystko za mnie.

I o ile to byłoby to przebolenia, o tyle to, że nie mogę się zalogować nigdzie na obcym komputerze, jest absurdem. A w LastPassie? LastPass.com i jedziemy :) Jeśli KeePass zrobi dostęp przez stronę internetową, to może się przeniosę. A póki co… niech się walą.

> niech się walą

KeePass nie będzie miał dostępu przez stronę, bo nie taka jest filozofia działania KeePassa.

Chcesz mi powiedzieć, że wpisujesz swoje hasło do bazy haseł na obcym komputerze?!

Nie boisz się keyloggerów?

> Synchronizacja przez samodzielne męczenie się z plikami i wrzucaniem ich na chmurę jest okropieństwem.

Jeżeli nie potrafisz sobie ustawić synchronizacji jednego malutkiego pliczku, to masz wiele większy problem niż zabezpieczenie Twoich haseł…

> wcale nie muszę o to dbać

… a i lenistwo połączone z ignorancją szkodzi cyberbezpieczeństwu.

>KeePass nie będzie miał dostępu przez stronę, bo nie taka jest filozofia działania KeePassa.

A to tym bardziej dyskwalifikacja. Nie mam własnego komputera, laptop jest jeden na całą rodzinę i głównie młodsza siostra go okupuje niczym Hitler Polskę, więc dlatego niestety jestem głównie smartfono-centryczny. Niestety, ale moja baza haseł musi być w chmurze. LastPass spełnia te wymagania, KeePass nie. Na całe szczęście baza szyfrowana bardzo mocnym hasłem.

>Chcesz mi powiedzieć, że wpisujesz swoje hasło do bazy haseł na obcym komputerze?!

Nie boisz się keyloggerów?

A mam jakieś inne wyjście, żeby się zalogować? I tak muszę wpisać hasło do usługi, do której muszę się zalogować. A menedżer haseł jest zabezpieczony nie tylko hasłem, ale też kodem TOTP.

>Jeżeli nie potrafisz sobie ustawić synchronizacji jednego malutkiego pliczku, to masz wiele większy problem niż zabezpieczenie Twoich haseł…

Wygoda. Chodzi mi o wygodę. Każda zmiana będzie wymagała piep***nia się z synchronizacją manualną i grzebaniem się z plikami.

Czy keePass działa dla haseł maskowanych?

Tak, ale trzeba się trochę pomęczyć.

https://keepass.info/help/base/placeholders.html#pickchars

A moja babcia pin do karty ma zapisany na kartce: Dentysta 22 762 1234 :) sam bym na to nie wpadł

U mnie to keepass2 na kompach, Keepass2Android na tel.

Baza siedzi na w chmurze dostęp https webdav + oba programy wykonują sobie kopie lokalną

Dostęp hasło + plik

“jest aplikacją otwartoźródłową (unikniemy podejrzeń o ingerencje służb w kod)”

Oczywiscie, jak wiadomo sluzby bezpieczenstwa maja zakaz modyfikowania kodu FLOSS.

“Jeśli chcesz pielęgnować swoją paranoję kosztem wygody obsługi komputera/smartfona, to koniecznie wybierz pierwszą z możliwości.”

Przecież to najlepsza opcja. Sugerujecie, że jest ona paranoiczna, że człowiek z niej korzystający jest chory, jest głupia. Skoro tak dbacie o bezpieczeństwo, to przyznajcie co jest najbezpieczniejsze. Nie ma czegoś takiego jak chmura, jest tylko cudzy komputer!

Na prawdę nie widzisz tu poczucia humoru?

W Abine był wyciek. Nie dostałeś maila?

To Schneier’owy Password Safe już odszedł w zapomnienie?

Ja używam Enpass, też dostępny na wszystkie platformy

super materiał -proszę częściej o takie poradniki

A co myślicie o używaniu menadżera haseł wbudowanego w Safari i iOS ? Wydaje mi się, że bardzo dobrze działa, a apple raczej dba o bezpieczeństwo. Jedyną wadą jest brak wsparcia dla innych przeglądarek na desktopie.

Czy wy macie jakąś opinię na ten temat?

Pozdrawiam

Kilka istotnych informacji o KeePessie:

1. Jeżeli synchronizujemy naszą bazę haseł z innymi plikami, np. we współdzielonym katalogu, cron’owanym rsync, Dropbox, Synthing itp., starajmy się zawsze zamykać całkowicie KeePass’a po skończeniu z nim pracy. Jeżeli tego nie zrobimy a pamiętamy, że na jakimś komputerze zmienialiśmy bazę, dokonajmy na komputerze z pozostawionym KP synchronizacji otwartej bazy z otwartą bazą. To głupie, ale działa i dzięki temu nowe hasło wskoczy we właściwe miejsce. Najgorsze co możemy zrobić to edytowanie tak otwartej i pozostawionej bazy, bo stracimy nowe hasła.

2. Integracja z przeglądarką. Tutaj mamy problem, bo albo dodatek, który zaraz stanie się nieaktualny, albo schowek. Autotype na Linuksie w wielu przypadkach po prostu nie działa. Metod, jakie stosowały np. programy Quarterdecka usprawniające schowek w czasach Win95, czyli zapis wartości do kontrolki programu, po prostu jeszcze nie wymyślono, a gdy taką samemu zaimplementować, twórcy programów robią bardzo duże problemy z jej pozostawieniem w następnej wersji (w każdym razie w Firefoksie staje się to coraz trudniejsze). Ja wybieram schowek, bo często zmieniam przeglądarki a nie do każdej jest dodatek. Wskutek tego należy pamiętać, by nie mieć uruchomionych podczas korzystania z KP programów mogących ten schowek przechwycić: Na Linuksie korzystajmy z KP na własnej maszynie z wyłącznie swoją sesją X’ową, na Windowsie unikajmy otwartych połączeń pulpitu zdalnego (w ramach remote desktop schowek można często przechwycić w obie strony).

Używam na lapku [Wndows] oraz telefonie [Android]. Synchronizacja pliku z hasłami na GoogleDrive i wszystko działa. Problem pojawia się na iPadzie [IOS]. Aplikacja Keepass Touch nie potrafi zaimportować bazy *.kdbx z GDrive, pomimo tego że widzi plik (nie można go wybrać). Nie mówiąc o całkowitym braku synchronizacji z GDrive. Dostępna jest tylko opcja LocalSync, FTPSync, DropboxSync.

Być może czegoś nie widzę, coś źle robię :/

Integracja z przeglądarką za pomocą KeePassHTTP jest już nieaktualna

Artykuł wprowadza w błąd. Trzeba pamiętać jeszcze jedno hasło – do chmury, w której trzyma się bazę haseł keepass’a :P

Jak najprościej wytłumaczyć, że hasło “BardzoLubięArtykułyNiebezpiecznikaOrazIchSzkolenia“ jest cięższe do złamania od “TRuDn3!%_”?

Czy to znaczy, że jako hasło lepiej ułożyć długie zdanie niż ciąg cyfr, znaków specjalnych i liter ale o połowie albo 1/3 długości tego zdania?

Poczytaj o entropii haseł.

Piotr, co z managerem haseł Dashlane, którego w jednym z wpisów sugerowałeś jako lepsza alter alternatywę dla KeePass? Czy z jakiegoś powodu Dashlane nie jest już wart rozważenia?

Od lat korzystam z KeePass przenosząc bazę ręcznie. Po lekturze tego artykułu postanowiłem umieść bazę we własnej chmurze opartej na Nextcloud. Nie mogę jednak synchronizować bazy bo KeePass natywnie nie wspiera Nextcloud czy Owncloud a wtyczki odpowiedniej też nie ma…

Czy trzymanie klucza na poczcie protonmail,tutanota w postaci zaszyfrowanej wiadomości jest do przyjęcia ?

Czy menadżer haseł w Bitdefender to dobre rozwiązanie?

Hej,

Czy ktoś ma jakiś pomysł, dlaczego po skopiowaniu mojej bazy haseł do aplikacji mobilnej, baza danych staje się pusta i nie mam dostępu do żadnego wpisu?

Jako niedoświadczona osoba mam do Was pytanie :

Chciałem zacząć używać Bitwardena ze względu na łatwiejszą synchronizacje pomiędzy urządzeniami. Przeczytałem raport z audytu Bitwardena (Cure 53) i m.in znaleziono w nim poniższą lukę. Czy oznacza to że Bitwarden będzie w mniejszym stopniu chronił przed pishingiem i podstawieniem fałszywej strony przez atakującego ?

To dla mnie ważne bo własnie manadżerem haseł zamierzam chronić swoich rodziców którzy z jednej strony potrzebują łatwej synchronizacji pomiędzy urządzeniami stacjonarnymi i mobilnymi a z drugiej strony są potencjalnie łatwym celem pishingu.

będę wdzieczny za komentarze :

Luka :

BWN-01-001 – Browser extension autofill only checks top-level website address

When viewing a website, the Bitwarden browser extension provides autofill functions based on the URL

shown in the browser’s address bar. It is possible for a website to include additional webpages inside of it

by implementing embedded iframes. Bitwarden does not check the URL of these embedded iframes and

assumes that they rightfully belong to the “top-level” website.

Impact

Since Bitwarden does not check each iframe’s URL, it is possible for a website to have a malicious

iframe embedded which Bitwarden will autofill with the “top-level” website credentials. Unfortunately,

there are legitimate cases where websites will include iframe login forms from a separate domain than

their “parent” website’s domain. One specific example of note is the login form on icloud.com which

embeds its login form from an iframe sourced to apple.com. While this is definitely not a common

occurrence across the web, other legitimate examples are also known to exist.

Który dodatek polecacie do zintegrowania Keepassa z najnowszym Firefoxem?

PassIFox nie obsługuje FF Quantum. Znalazłem coś takiego:

KeePass Tusk

https://addons.mozilla.org/en-GB/firefox/addon/keepass-tusk/

KeePassHttp-Connector

https://addons.mozilla.org/en-US/firefox/addon/keepasshttp-connector/

Kee

https://addons.mozilla.org/pl/firefox/addon/keefox/

Czy któryś z nich ma możliwość dodawania haseł do bazy Keepassa?

Kee ma. Wiem, bo używam.

Innych nie sprawdzałem.

Polecam Kee. Dodatek może zapisywać dane do bazy KeePassa i nie miałem z nim problemów. Pozostałych nigdy nie używałem, więc nie mnie je oceniać.

Również korzystam z Kee.

Za sprawa dodawania do bazy nowo zarejestrowanego użytkownika (nowych wpisów) czy edytowania obecnych (np. zmiana hasła).

A co sądzicie o dodatkach, które generują hasło w taki sposób:

trim(md5(HASLO_GLOWNE + domena)), 16)

Mamy zawsze unikalne hasło, a jednocześnie nigdzie nie zapisujemy haseł.

Co z serwisami, gdzie hasło musi mieć znak specjalny, albo nie więcej niż 14 znaków?

Ta regula szybko stanie się nieskuteczna.

Zla szkola dla zlodziei. Tylko w glowie a na palke skojarzenia a tak naprawde to tylko one-time (czyt dobra pamiec przy krotkich wiadomosciach)..

Przyznam, że artykuł pobudził mnie do tego żeby w końcu użyć managera haseł. Od dawna wiedziałem, że są, ale jakoś mi się nie chciało. Więc do dziełą… I… no fatalnie. Nie dość, że w artykule jest mnóstwo skrótów pomijających istotne szczegóły, to jeszcze opisuje nieaktualną wersję oprogramowania. Jestem wielce rozczarowany.

I pomimo, że jestem dość zaawansowany użytkownikiem komputera, to po zainstalowaniu KeePassXC, skonfigurowaniu połączenia w przeglądarce przez aktualnie rekomendowany KeePass-Browser dalej nie udaje mi się w jakiś sensowny i wygodny sposób zmusić całej tej maszynerii do działania. :(

To jak na “dość zaawansowanego użytkownika komputera” wyjątkowo słabo.

tylko keeeepass!!! jest bardzo funkcjonalny! dzięki bogactwu funnkcji można go obudować:

– biometrią

– dzięki wyzwalaczom 3mać statycznie bazę w automatycznie (biometria/klucze USB-fizyczne) rozkodowywanym kontenerze TC/VC

– dzięki wtyczkom obsługiwać wszelkie klucze TOTP (np. google, dropbox etc)

Program został napisany w języku C#. To już powinno dawać do zastanowienia. Kiedy znajduję w pamięci procesu 13-14 kopii hasła, doznaję szoku. Do wymazywania schowka jest używana funkcja API EmptyCliboard… PasswordSafe może nie jest doskonały, ale nie posiada tylu podatności i potrafi wymazać hasło z okienka EDIT… Podatności mało istotne, gdyż nie można czytać pamięci, funkcja malloc została poprawiona w systemach operacyjnych i pamięć przed alokacją jest zerowana… NIE POLECAM!

Ja osobiście używam bitwardena. Co o nim sądzicie? Jest darmowy. Dopiero chęć użycia tokena u2f spowodowałaby konieczność kupienia pełnej wersji. A ta jest super tania.

a jaka jest gwarancja że ten keepass ( w sumie słaba nazwa w tłumaczeniu – kiepas – ale skoromamy super żrówki osram to czemu nie) – wracając do tematu – jaka mamy gwarancję że ten soft skoro tak wymienia dane w lewo i prawo – nie udostępnia tych dancyh komuś ? – szczególnie jak jest openźrodłowy

Jak może coś komuś udostępniać ZWŁASZCZA dlatego, że jest otwartoźródłowy?

“Firefox mobilny obsługuje dodatki, więc ten potrafi wklejać od razu pola do stron web, więc nie trzeba nic kopiować i się bawić dookoła”

Mam nadzieję, że te dodatki nie pobierają pasków logowania i nie idą one w niepowołane ręce jakiegoś hackera czy hashera. Mam na myśli tu np. taki keepass browser.

Dzięki, tym artykułem natchnęliście mnie, by w końcu zacząć korzystać z tej zacnej aplikacji ;-)

a nie lepiej i łatwiej, poprostu napisać sobie hasla na karteczka żółtych i przyczepic do monitora, albo maty korkowej ? Ja tak mam i dla zmyłki np. przy haśle do poczty, napisalam, ze to haslo do fejsa :) proste i skuteczne

Jeśli Twoja tablica wisi w wystarczająco bezpiecznym miejscu, nikt tam oprócz Ciebie nie ma wstępu i haseł do zapisania jest pięć, to ok.

Jeśli haseł jest pięćdziesiąt i potrzebujesz ich używać w różnych sytuacjach, w podróży itp. to jakaś forma elektronicznego i w miarę bezpiecznego repozytorium haseł zaczyna być użyteczna. Tablica za duża, notesik niebezpieczny (ktoś może ukraść lub skopiować/sfotografować).

Ja mam w swoim zbiorze sto kilkadziesiąt pozycji. Sporo jest już zamkniętych serwisów lub dawno nie używanych (trzymam historię), lecz aktywnych, używanych przynajmniej od czasu do czasu będzie właśnie coś koło pięćdziesięciu lub niewiele mniej.

W głowie i tak trzeba sporo trzymać:

1. Hasła do kompów mojego, żony (bo jak zapomni?) i służbowego, zarówno do szyfrowania dysku jak i logowania do systemu (2 * 3 = 6), plus login w pracy (losowy ciąg znaków)

2. Hasła do kluczy ssh (prywatny, służbowy)

3. Hasła administratora do systemów w domu (router, serwer) i w pracy (kilka)

4. Loginy i hasła do banków (dwóch) w kilku kanałach dostępu

5. Hasło do poczty mojej i żony (znowu…)

6. Do odblokowania telefonu mojego i żony

7. PINy do kart (do dziesięciu jeszcze nie dobiłem)

8. Do domofonu (no dobra, nie muszę, noszę klucz jako backup)

9. Coś jeszcze zapomniałem?

A tych sekretów jest ze czterdzieści,

Sam nie wiem, jak się to we łbie mieści.

A im człowiek starszy, tym gorzej… Kiedyś pamiętałem także numery kart (jakby trzeba było z marszu zastrzec), rachunków, telefonów do krewnych i znajomych, itd., ale teraz już nie daję rady. Co to będzie za dwadzieścia – trzydzieści lat?

Boję się, że wasze podcasty zawierają moduł czytający w myślach… tydzień temu zastanawiałem się czy można Was prosić o jakiś poradnik do KeePassa, żeby wiedzieć czy na coś trzeba zwrócić uwagę…

Czy to jest ten sam program? I który wybrać?

https://keepass.info/index.html

A jak w porównaniu z Keepass wypada 1Password? Tylko z punktu widzenia bezpieczeństwa.

A co powiecie na temat managera haseł w chrome? Też potrafi genreować hasła i jest jeszcze bardziej wygodny. Minus taki, że może być problem, żeby zapisywać hasła które są do innych rzeczy niż aplikacje webowe, np. WiFi.

Jak ktoś się włamie na czyjeś konto google to i tak nie potrzebuje łamać hasła do keepassa, bo może skorzystać z opcji odzyskiwania haseł. W ten sposób może uzyskać dostęp do wielu portali.

Jakieś przeciwwskazania dla managera haseł, który jest w chrome?

Kiedyś miałem również wzór. Wyglądał on tak.

1(liczba)2(słowo)3(3 cyfry)4(znaki specjalne)

-liczba mówiąca o ilości liter w nazwie serwisu

-słowo nie występujące w słowniku pisane wspak, kilak znaków miało :)

-3 cyfry nawiązujące do tematyki strony (np. muzyka 178, film 701, itd)

-dwa znaki specjalne

/między każdą “kombinacją cyfry 1,2,3,4

To pozwoliło na niemal zawsze i wszędzie bezbłędne zapamiętanie hasła.

Od dłuższego czasu jadę własnie na KeePass v2.

A podejście z innej strony …. Co sądzicie o korzystaniu z “wbudowanego” menadżera haseł w telefonach blackberry ?

Oczywiście nie mówię tu o wygodzie stosowania – żeby się dostać trzeba najpierw odblokować telefon, potem odblokować menadżera haseł. Hasło trzeba przepisać ….

W teorii 10 prób powoduje wykasowanie bazy.

Nistety nie ma uwierzytelniania dwuskładnikowego.

Pytam pod względem bezpieczeństwa tego rozwiązania.

Przyznaję bez bicia, że jeśli chodzi o obeznanie w tych wszystkich komputerowych sprawach, to niewiele lepiej z tym u mnie niż u przeciętnej staruszki/staruszka, więc proszę o wyrozumiałość. Ale np. nie rozumiem, dlaczego po pobraniu rozszerzenia (i na Operze, i na Chrome) wyskoczył mi taki komunikat: “Otrzymałeś żądanie skojarzenia powyższego klucza. Jeżeli chcesz zezwolić na dostęp do twojej bazy danych KeePassXC, nadaj unikatową nazwę do zidentyfikowania i zaakceptuj”, chociaż wy pisaliście: “2. Skonfigurować rozszerzenie, aby korzystało z połączenia z Twoją bazą (jeśli nie zmieniałeś domyślnych numerów portów, to powinno się to wykonać samodzielnie)” – a nie zmieniałam nic. W mojej głowie od razu pojawiły się pytania: “Dlaczego mam wpisać w tym okienku, które wyskoczyło, jakąś nową nazwę? Dlaczego nie nazwę bazy haseł? Czy muszę pamiętać tę nową nazwę? Po co im ona? Do czego to służy? Będę musiała coś jeszcze z tym zrobić?” Wasz artykuł nie odpowiada na żadne z tych pytań. Ostatecznie wpisałam nazwę mojej bazy, zastanawiając się, czy to ma jakiekolwiek znaczenie i dlaczego.

W innym fragmencie piszecie, jak KeePass działa (i demonstrujecie to na przykładzie logowania do Allegro): “Kiedy już stworzysz wpis dla danego serwisu, to za każdym razem gdy będziesz chciał się do niego zalogować, umieść kursor w polu loginu na stronie i wciśnij CTRL+ALT+V. Keepass pokaże Ci parę login i hasło, które pasują do adresu serwisu do którego się logujesz. Kliknięcie na nie spowoduje automatyczne ich wpisanie.”

Na próbę weszłam na Allegro, by sprawdzić, czy i jak to będzie działać, no i u mnie stało się trochę inaczej, mianowicie wyskoczył kolejny komunikat (znowu coś, o czym Wasz artykuł nie wspomina): “allegro.pl zażądał dostępu do haseł dla następujących element(ów). Wybierz, czy chcesz zezwolić na dostęp” – i poniżej nazwa serwisu oraz użytkownika oraz opcja zaznaczenia, żeby tę decyzję zapamiętało. Po zastosowaniu tego skrótu, który podajecie (CTRL+ALT+V), nie stało się to, co powinno, tylko po prostu wkleiło tekst ze schowka (cytat z waszego artykułu w tym przypadku ;)). Musiałam kliknąć znowu na ikonę rozszerzenia, żeby tam kliknąć “both”, i dopiero wtedy mnie logowało. Nie jestem pewna, czy to tak powinno być, i jak to naprawić, jeśli nie powinno. Bo w opisie KeePassHelpera piszą z kolei: “Once a credential is selected, press Alt + U to insert username or press Alt + P to insert password or even press Alt + B to perform {USERNAME}{TAB}{PASSWORD} autotype rule.” Czyli idk, chyba ten skrót, który podajecie w artykule, jest błędny…?

W tym samy opisie KP Helpera piszą też: “When a login is required, you can press the toolbar button (you can also assign a keyboard shortcut for this action)” jak? gdzie? po przejściu do “Keyboard Shortcut Settings” wywala mnie do zakładki Rozszerzenia w ustawieniach przeglądarki, gdzie mogę albo wyłączyć KPH, albo kliknąć “Opcje” (do których idzie się przecież dostać szybciej po kliknięciu PPM na ikonę KPH na pasku), no i tam zauważyłam, że pod “AutoFill (for one credential)” pole przy “Fill login form and close the panel” było odznaczone, a przy poniższym “Then submit the form” – zaznaczone. Więc to pierwsze też powinnam zaznaczyć? Czy może nie, bo skoro tak jest, to tak ma być? Ratunku :”)

Ostatnia uwaga, jaką mam, to że nie piszecie, czy przy tworzeniu nowego wpisu w bazie haseł należy w polu “URL” podać zwykły adres strony, czy ten prowadzący konkretnie do panelu logowania. Może to dla wielu oczywiste, ale dla Laika Bojącego Się Coś Zepsuć/Zrobić Źle – to oczywiste wcale nie jest.

Mam nadzieję, że nie uznacie mojego komentarza za “wyjątkowo bzdurny” i że jednak dostanę odpowiedź, jeśli nie od Was, to może przynajmniej od Waszych czytelników. :)

Z góry dzięki, jeśli ktoś dobrnął do tego miejsca, i jeszcze raz proszę o wyrozumiałość.

Najlepiej zrobisz nie sugerując się tytułem artykułu, który mówi o programie KeePass, a w rzeczywistości o jednym z jego forków – czyli o KeePassXC.

Zainstaluj oryginalnego KeePassa z oryginalnej strony i po prostu sobie poeksperymentuj z przykładową, nową bazą haseł, załóż nic nie znaczące konto na nic nie znaczącej dla Ciebie stronie. Przejrzyj opcje programu, pobaw się. W żaden inny sposób i lepiej nie nauczysz się korzystać z nowego oprogramowania. Tym bardziej, że to nie jest pilotowanie wahadłowca i nic się nie stanie jak sobie najpierw poćwiczysz.

Korzystam z KeePassa od kilkunastu lat i to naprawdę wartościowy program, prosty w obsłudze. Sążniste artykuły są miłą ciekawostką, ale też u większości ludzi wywołują wrażenie “skoro piszą taki długi artykuł to pewnie sprawa jest skomplikowana”. Nie jest. To bardzo prosty program, który warto poznać, bo zwiększa Twoje bezpieczeństwo jeśli dasz sobie szansę.

Czy natywne rozwiązanie – pęk kluczy – nie jest wystarczające, przy założeniu, że korzystamy tylko z urządzeń tego producenta?

A jednak nie jest tak różowo z KeePass’em…

https://antyweb.pl/menadzery-hasel-podatne-na-ataki/

“Wystarczy bezposredni dostep do konputera” i tu juz mozna przestac czytac, rozesmiac sie glosno o dalej korzystac ze swojego managera hasel. Jest bezpieczny do celu do jakiego zostal stworzony.

Jakiś bzdurny artykuł po łebkach.

Ja używam darmowego i open sourcowego Padlock (padlock.io). Bardzo fajny interfejs, wspiera wszystkie sensowne platformy, możliwa synchronizacja wielu urządzeń. Do tego dostępne są źródła serwera, więc dobra sprawa dla zwolenników private cloud. Oczywiście jest szansa, że nie oferuje żadnego bezpieczeństwa, ale z zaufaniem zawsze jest problem w wypadku tego typu aplikacji.

A jak redakcja odbiera email. Używacie klienta typu thunderbird z zapamiętanymi hasłami czy za każdym razem gdy ktoś chce odebrać pocztę wklepuje ctrl+alt+v, to trochę nierealne.

Droga redakcjo, “od wieków” komentujecie różne metody szyfrowania i przechowywania haseł, ale nigdy nie natknąłem się na opis iclouda i keypassa. Co Wy na to? Keepass jest ok jako manager haseł, a co z Pękiem kluczy i integracją z Safari.

Rzucam rękawicę, mam nadzieję że podejmiecie; kiedyś przedstawiliście Gmaila jako pocztę “the best” a co z icloudem?

Może warto zrobić konfrontację?

Czekam na odpowiedź.

Tomasz S.

“Eksperci z grupy Independent Security Evaluators (ISE) przeprowadzili audyt czterech popularnych menedżerów haseł dla systemu Windows 10: 1Password, Dashlane, KeePass oraz LastPass. Wyniki badania nie napawają optymizmem.