15/4/2019

W marcu 2019 Microsoft wykrył, że nieznani włamywacze przejęli kontrolę nad systemami biura obsługi klientów Microsoftu. Dzięki temu byli w stanie zaglądać w skrzynki e-mail dowolnych, niekorporacyjnych użytkowników Outlooka, MSN oraz Hotmaila i czytać ich wiadomości.

Microsoft najpierw: treści wiadomości nie wyciekły

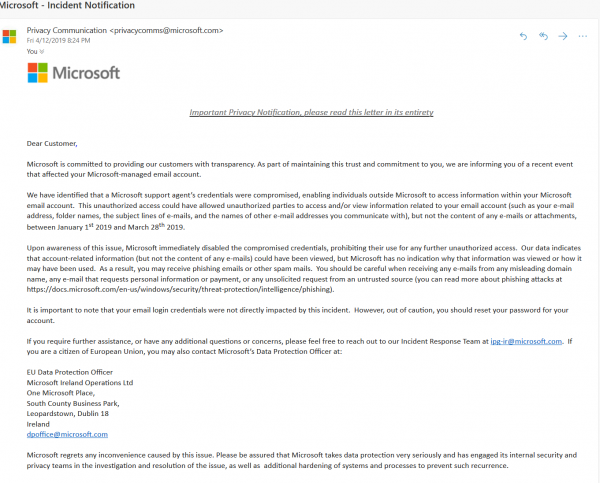

Microsoft potwierdził włamanie dziennikarzom, ale zataił przed nimi zakres incydentu. Firma twierdziła, że atakujący mieli dostęp jedynie do zawartości nagłówków e-maili klientów, tj. tematu oraz tego KTO i z KIM wymieniał wiadomości.

Poszkodowani otrzymali taką wiadomość (zwróćcie uwagę na frazę “but not the content”):

Ale jak się okazuje, Microsoft nie powiedział dziennikarzom całej prawdy. Po artykule przedstawiającym niepełny zakres incydentu, z dziennikarzami redakcji Vice skontaktowała się osoba “blisko zaznajomiona z incydentem”. I przekazała pewne screenshoty dowodzące, że atakujący jednak mieli dostęp do zawartości skrzynek, a więc także i treści e-maili.

Microsoft potem: treści wiadomości wyciekły

Firma, postawiona pod murem, po okazaniu screenów przyznała, że włamywacze jednak mieli dostęp do skrzynek użytkowników szerszy, niż początkowo twierdziła, zaznaczając jednak, że problem dotyczył 6 procent z grupy poszkodowanych użytkowników.

Cyfrę 6 warto zapamiętać z jeszcze jednego powodu. Okazało się, że atakujący podglądali skrzynki e-mail klientów Microsoftu przez 6 miesięcy zanim sprawa wyszła na jaw…

I kalendarze i daty urodzenia również

Na domiar złego, atakujący miał — poza zawartością skrzynki e-mail — także dostęp do kalendarza ofiary i jej danych osobowych, w tym daty urodzenia.

Nie jest to zadziwiające, skoro przejęte zostało konto wysokopostawionego pracownika supportu. Od tego są tacy pracownicy, żeby pomagać klientom. Muszą więc dysponować możliwością wglądu w ich dane. Dziwne jednak, że wewnętrzne audyty nie wychwyciły “innego niż zwykle” sposobu pracy tego pracownika Biura Obsługi Klienta.

Powodem ataku jest …Apple

Co ciekawe, motywem działań włamywaczy miała być chęć odblokowywania kradzionych iPhonów. Skradziony iPhone jest bezużyteczny dla złodzieja, dopóki ten:

- nie odblokuje ekranu (jeśli ktoś nie ma kodu “1234” to ominięcie blokady jest w zasadzie niemożliwe),

- a następnie nie wyloguje telefonu z konta iCloud właściciela (do tego potrzebne jest hasło).

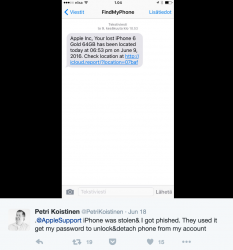

Złodzieje więc kontaktują się z ofiarami, które straciły swoje iPhony (na numer telefonu, który ofiary ustawiły w usłudze FindMyiPhone) i podszywając się pod Apple, twierdząc, że “telefon został zlokalizowany, zobacz na mapie gdzie” wyłudzają od nich hasło do iCloud. Ten atak opisywaliśmy w tym artykule i warto się z nim zapoznać, jeśli masz urządzenie Apple.

Drugą skuteczną metodą przechwycenia konta do iCloud będzie jego reset. A tego można dokonać zaglądając użytkownikowi na e-maila. Ci którzy stracili iPhone od września 2018 do marca 2019 i mieli konto iCloud założone na adres w usługach Microsoftu, dzięki opisanemu w tym artykule atakowi, najprawdopodobniej na zawsze stracili swoje iPhony.

Pożegnajmy się starym powiedzeniem, że (Białe) kłamstwo ma krótkie nogi. Czy Microsoft miał jakiś interes, aby nie przyznawać się do szerszego zakresu włamania? Może rzeczywiście nie był świadomy, że atakujący podglądali też zawartość wiadomości? Trochę ciężko w to uwierzyć, bo firma dysponuje świetnymi specjalistami, którzy z pewnością potrafiliby rozłożyć ten incydent na czynniki wstępne. Nie wątpimy też, że loguje to, co robią pracownicy supportu. Dlaczego więc dziennikarze początkowo nie usłyszeli całej prawdy? 🤷♂️

PS. Dla tych, którzy przegapili słowo “niekorporacyjnych” w pierwszym akapicie, jeszcze raz podkreślmy, że ten atak nie dotyczy kont firmowych, a jedynie kont prywatnych.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Jak widać, włamać się można wszędzie i zawsze. Nie ma zabezpieczeń ani metod w 100% pewnych – co oznacza że zamiast wymyślać coraz bardziej skomplikowane, coraz droższe i coraz bardziej nieżyciowe metody zabezpieczeń trzeba się po prostu nauczyć z tym żyć. Zamiast zabezpieczać dane elektroniczne – prościej jest trzymać we własnym mózgu lub zamknięte w dobrze strzeżonej szafie pancernej. Do niedawna było to normalne i nikt sie takim prostym rozwiązaniom nie dziwił. Dopiero po wejściu w życie masowej komputeryzacji… tajemnice i prywatność danych przestały istnieć.

> “Dopiero po wejściu w życie masowej komputeryzacji… tajemnice i prywatność danych przestały istnieć.”

Jak dla mnie stało się to raczej dopiero po wymyśleniu trzymania danych “gdzieś tam” zamiast u siebie.

To ze dziury się zdarzają to nie znaczy ze,

wolno się zgadzać na dziury w oprogramowaniu lub w schemacie zabezpieczeń.

Ponieważ ryzyko często można ograniczać i nie trzeba tu jakichś zaawansowanych technik,

a trochę wysiłku od “sprzedawcy” i pracowników.

Nie chce obwiniać “sprzedawcow” za brak pomysłowości lub głupotę, lub za skąpstwo.

Nie chce obwiniac klientow za brak przezornosci i za brak checi posiadania czegos lepszego, czy bezpieczenstwa i wygody.

Ale chce Cie uswiadomic ze jesli np. masz problem z dziurami na drodze to wymieniasz asfalt na lepszy, a nie przyzwyczajasz sie do dziur az popsujesz zawieszenie od auta.

Ale sam tej drogi nie zmienisz. A rozmowa z innymi niestety kosztuje czas. A jesli ktos ma malo czasu, to ten czas kosztuje.

Fajnie tylko jak udało im się podglądać “przez 6 miesięcy” skoro kontrolę przejęli w marcu 2019?

Świento prawda, tys prawda i g***o prawda! :)

Wszędzie, gdzie piszą o tym incydencie, informują że hasła nie wyciekły. Zastanawiam się czy należy je jednak zmienić?

Trzaba teraz uważać z aktualizacjami. CCleaner, Asus, Microsoft. Zaraz podmienią pliki pod windows update i będzie ciężko.

No proszę, czyli gigantom też się takie rzeczy mogą zdarzyć? Czyli Googlowi też? Czy może w przypadku Gmaila to niemożliwe i nadal zalecacie wszystkim trzymać wszystkie swoje dane pod kontrolą jednej firmy?

Piorun też może Cię strzelić. Ale zamiast non stop chodzić w klatce Faradaya, zabezpieczając się przed piorunami, to lepiej jednak rozglądać się przy przechodzeniu przez ulicę, bo mimo wszytko większa szansa, że coś Cię potrąci.

Tylko czekam tego dnia, gdy GMAIL zaliczy epic faila i się zrobi smród. To będzie ozdrowieńczy dzień gdy ludzie w końcu na poważnie zaczną traktować szyfrowanie komunikacji w necie – również emaili.

https://niebezpiecznik.pl/post/techniczne-szczegoly-ataku-na-google/

>To będzie ozdrowieńczy dzień gdy ludzie w końcu na poważnie zaczną traktować szyfrowanie komunikacji w necie

Nie będzie żadnego ozdrowieńczego dnia.

Jak mówisz ludziom, że firmy szpiegują, to mówią, że to teorie “spiskowe” którymi nie warto się zajmować.

Jak im udowodnisz, że szpiegują, to wtedy twierdzą że właściwie to “nic nie mają do ukrycia”.

A jak z kontami tzw szkolnymi na platformie microsoft office? Mnóstwo szkół korzysta z tego typu kont pocztowych.

Zależy o czym mówisz, bo O365 jest ultraszerokim pojęciem, biorąc pod uwagę ich schematy konfiguracji różnych domen.

Szkoły wyższe (z reguły) korzystają z podejścia Exchange Server + OWA na placówce + integracja AAD typu federated. Tu MS chmurowo niewiele świadczy, a i haseł nie trzyma u siebie. Nawet przy podejściu hosted mailbox + AAD w trybie federated nie ma ryzyka, bo nie ma haseł. Ryzyko może być przy pracy w trybie hosted/manager, czyli w najbardziej “wychmurowanym”, niewymagającym na miejscu ani jednego serwera :)

Rozumiem, że włam tyczy się kont Microsoft u, a aplikacja z innymi kontami jest niezagrożona?

Poprawcie footer strony bo aktualnie coś się parser wysypał xD

`Wszelkie prawa zastrzeżone © 2009- echo date(“Y”); `

Podnieś skill debuggowania ;P

Zadziało się coś więcej, bo miałem 2 tygodnie temu próbę logowania na moje konto ms z Brazylii. Na szczęście mam logowanie dwuetapowe i się komuś nie udało. Co najciekawsze to ktoś próbował użyć loginu że Skype, który jest u mnie inny niż wyświetlana nazwa użytkownika, login jest niewidoczny.

Czy to oznacza, że włamywacze mieli też dostęp do plików w onedrive?

Wynika z tego że nie pomoze ci hasło zmieniać jak konto pomocy technicznej z odpowiedziami uprawnieniami może czytać twoje maile.

“dowolnych, niekorporacyjnych użytkowników” “Microsoft potwierdził włamanie dziennikarzom, ale zataił przed nimi zakres incydentu” ciekawe, czy fakt dostępu do usług korpo też był w zakresie zatajonym.

Masakra.. Wiedziałem że ktoś ma dostęp do mojego maila bo wysyłałem czasem wiadomości i nie wszystkie się pojawiały w wysłanych poza tym aplikacja Outlook na telefonie często traciła notyfikacje – musiałem co kilka dni resetowac konto ale to wszystko się działo nawet po zmianach hasła – dzisiaj jeszcze miałem 4 outlooki na androida w połączonych urządzeniach, natomiast kilka miesięcy temu ktoś sobie activesync połączył z moim mailboxem – jeden wielki bajzel!!