15/1/2022

Wczorajszy dzień obfitował w informacje dotyczące Polski, które zostały rozpropagowane na cały świat. I nie stawiają nas w korzystnym świetle. Najpierw ktoś zhackował kilka rządowych stron internetowych w Ukrainie, a potem Onet poinformował o “gigantycznym wycieku danych z polskiego wojska”. W tym artykule zajmiemy się pierwszym z wydarzeń, a “gigantycznemu wyciekowi” poświęcimy kolejny tekst.

Co zhackowano w Ukrainie?

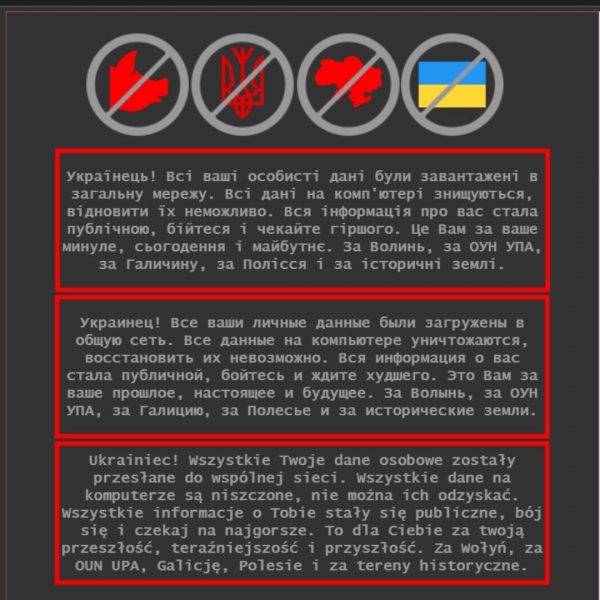

Atakujący, w nocy z 13 na 14 stycznia podmienili treści (tzw. deface) wielu serwisów rządowych na ten obrazek (podkreślamy, obrazek, a nie tekst — to ważne, zapamiętajcie ten fakt, wrócimy do niego za chwilę):

Poniżej podajemy nazwy instytucji, które oficjalnie potwierdzono jako ofiary:

-

Ministerstwa Spraw Zagranicznych

Ministerstwa Obrony

Ministerstwa Edukacji i Nauki

Ministerstwa Rolnictwa

Ministerstwa Sportu

Ministerstwo Finansów

Rządowego Centrum Bezpieczeństwa

Rady Ministrów

Ministerstwa Energii

W wyniku ataku niedostępna była też aplikacja Diia (odpowiednik naszego mObywatela), ale nieuprawnione osoby nie pozyskały dostępu do jej serwerów — wyłączono ją prewencyjnie. Ukraińskie służby poinformowały, że próbowano podmienić 70 stron internetowych, ale finalnie udało się to tylko w przypadku 10 serwisów.

Jak doszło do ataku? Jaką dziurę wykorzystano?

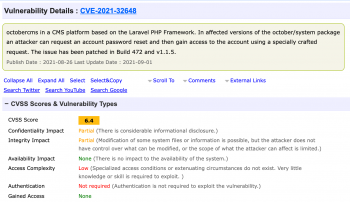

Tuż po ataku, szybko zauważono, że wszystkie podmienione serwisy internetowe pracowały pod kontrolą octobercms. Podejrzewano, że ich podmiany dokonano wykorzystując, ten, znany od sierpnia błąd.

Trochę ciężko było nam w to uwierzyć, że Ukraina, będąca w stanie gotowości, od sierpnia nie załatała publicznie znanej podatności w aż tylu rządowych serwisach lub że nikt wcześniej tego błędu nie wykorzystał.

Nasze wątpliwości potwierdzają ustalenia ukraińskich służb, które pod koniec dnia, po przeprowadzeniu analizy ataków, poinformowały, że faktyczną przyczyną było przejęcie infrastruktury firmy zewnętrznej, która miała uprawnienia do edycji treści na podmienionych stronach (nie zostało to potwierdzone, ale nieoficjalnie mówi się o firmie Kitsoft).

Now, at the end of the day, we can say with high probability that there was a so-called supply chain attack, among others. The attackers hacked the infrastructure of a commercial company that had access to the rights to administer the web resources affected by the attack.

Atak przypomina więc bardzo to, co zdarzyło się w marcu 2021 w Polsce, kiedy to na kilku polskich serwisach rządowych pojawiły się fałszywe komunikaty dotyczące wzrostu promieniowania. Ustaliliśmy wtedy, że zhackowane serwisy są obsługiwane przez ten sam CMS i tę samą firmę (por. Polskie rządowe strony zhackowane – rozsiewają fake newsa)

To Polacy zhackowali Ukraińców!

A teraz wróćmy do komunikatu, który pojawił się na zhackowanych serwisach w trzech językach, także po polsku:

Ukrainiec! Wszystkie Twoje dane osobowe zostały przestane do wspólnej sieci. Wszystkie dane na komputerze są niszczone, nie można ich odzyskać. Wszystkie informacje o Tobie stały się publiczne, bój się i czekaj na najgorsze.To dla Ciebie za twoja przeszłość, teraźniejszość i przyszłosć, za Wołyń, za ON UPA, Galicje, Polesie i za tereny historyczne.

Chyba nie trzeba nikogo przekonywać, że nie jest to za bardzo po polsku napisane. Nie wiemy, czy osoby stojące za atakiem faktycznie wierzyły, że w ten sposób uda się zrzucić odpowiedzialność za atak na Polaków i naprawdę nie miały pod ręką nikogo kto mówi dobrze po polsku? Czy może zupełnie świadomie pokaleczyli nasz język, chcąc puścić w ten sposób oczko do wszystkich:

“i tak wiecie, że to my, a nie Polacy, ale zobaczmy ilu zagranicznych dziennikarzy się nabierze”

A dziennikarzy zagranicznych nabrało się wielu… I żeby było weselej, to nie koniec zabawnie-nieudanej próby “przypięcia” Polakom ataku na Ukrainę.

Tajemnica zakodowana w obrazku

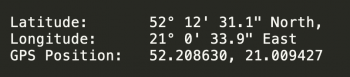

Wspomnieliśmy na początku artykułu, że na stronach umieszczono obrazek. Kiedy zajrzy się w jego metadane, można odczytać “długość i szerokość geograficzną”,

która wskazuje na…

…parking SGH. Ale obok jest <teoria_spiskowa_start> Sztab Generalny Wojska Polskiego! :D <teoria_spiskowa_stop>

Albo się atakującym podszywaczom paluszek lekko omsknął, albo mają naprawdę ciekawe poczucie humoru. Nie ma to jednak większego znaczenia, bo wszystko wskazuje na to, że znaczniki są fałszywe i podstawione ręcznie.

Na naszym internetowym szkoleniu OSINT-u (na marginesie, zaraz rusza jego druga edycja, ale już na zasadach comiesięcznej subskrybcji — to ostatnia chwila jeśli ktoś chciałby uzyskać wieczysty dostęp do wszystkich materiałów) zawsze zwracamy uwagę na to, że dane w metadanych mogą być sfałszowane. Pokazujemy nawet przykład zdjęcia z polskiego Sejmu, którego lokalizacja jest ustawiona na rosyjską Dumę ;) I to chyba dobry moment aby płynnie przejść do tego, kto za atakiem faktycznie stoi.

Kto stoi za atakiem?

W internecie każdy może być …Polakiem. Ale także Włochem, Marokańczykiem i Tajem. Nikt nikogo za rękę nie złapał, więc nie wiadomo kto wczoraj zhackował ukraińskie serwisy internetowe. Służby Ukrainy analizują ślady zostawione przez atakujących i być może niebawem zobaczymy z tego jakiś raport. Póki co, ich wstępne ustalenia brzmią tak:

At present, we can say that there are some signs of involvement in the incident of hacker groups associated with the Russian secret services.

Przyznajcie, że wcale się tego nie spodziewaliście ))) Autorom, kimkolwiek by nie byli, dajemy solidne 3+ za tę akcję dezinformacji. Głównie za to, że część zagranicznych mediów, niestety trochę łyknęła narrację ze złymi Polakami. Przynajmniej na początku.

Aktualizacja 15.01.2022, 20:39

Ujawniono najnowsze ustalenia Ukraińskich specjalistów analizujących atak. Informują, że do przeprowadzenia ataku użyto złośliwego oprogramowania, z którego wcześniej korzystała białoruska grupa UNC1151. To ta sama grupa, która jest odpowiedzialna za ataki na polskich polityków (por. To Białoruś a nie Rosja stoi za atakami na polskich polityków).

Dodatkowo, Serhiy Demedyuk poinformował, że podmiany stron internetowych były tylko zasłoną dymną i miały na celu odwrócenie uwagi od poważniejszych ataków. Nie wskazał jednak o co konkretnie chodzi, choć wspomniał, że dane na niektórych serwerach zostały zaszyfrowane.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Prawdziwe ruskie używają))) bez spacji… wink wink

Czym oni to tłumaczyli? Yandexem? Google translator z j. polskim radzi sobie trochę lepiej

Jak na lata trollowania w polskim internecie, nieźle sklecili te kilka zdań. Metadane w zdjęciach, grafikach, dziś to żaden dowód. Jest wiele bezpłatnych programików, gdzie każdy może dowolnie zmieniać wszelkie zapisane dane.

Wpisywanie takich komentarzy wskazuje, że sprawcami są hakerzy z Rosji. Kto zagląda na rosyjskojęzyczne kanały propagandowe np. na YouTube, ten musiał widzieć wiele podobnych wpisów.

Niedawno czytałem w komentarzach YouTube kanału Russia24, że ginący w Polsce Ukraińcy są zabijani i w ukrytych klinikach ich organy pobiera się dla bogatych i w potrzebie zleceniodawców z Zachodu. Bez kłamstw i propagandy putinowska Rosji by nie istniała.

Google translator świetnie sobie daję gdy rzeba tłumaczyć rosyjski na polski.

Wynika to z tego, ze mamy praktycznie taką samą gramatyke (3 czasy, 7 przypadków) więc przy tłumaczeniu nie tracimy niuansów, które gubimy tłumacząc z angielskiego gdzie wiele wynika z kontekstu.

To trochę jak w dowcipach o Stirlitzu:

Stirlitz szedł ulicami Berlina, coś jednak zdradzało w nim szpiega: może czapka-uszanka, może walonki, a może ciągnący się za nim spadochron?

Niestety, Google Translate w tłumaczeniach między polskim i rosyjskim stosuje pośrednio angielski. Wpisz do przetłumaczenia “sprężyna wiosna”, a sam się przekonasz.

[…] wskazuje, że to o właśnie o działaniach tego wipera wspominały wczoraj ukraińskie służby, które po analizie piątkowych podmian 10 rządowych stron internetowych oświadczyły, że miały […]

Zamiast podpisywać się jako ministerstwo mogli podpisać się jako wkurzeni z olx‘a to my Artiemy i Mychajły zrozumieli delikatną aluzję ;)

Do tłumaczenia została użyta aplikacja offline. Tak aby nie zostawić śladów na serwerach google.

[…] były działania w cyberprzestrzeni. Zaczęły się już 15 stycznia, kiedy informowaliśmy o ataku na kilkanaście sieci rządowych (tzw. Deface). Włamywacze, którzy skorzystali z narzędzi powiązanych z tymi, jakie […]