12/1/2021

Ten tytuł to nie clickbait. Okazuje się, że jest całkiem spora grupa mężczyzn, która korzysta z gadżetu o nazwie Cell Mate, który jest czymś na kształt pasa cnoty dla mężczyzn używanym podczas praktyk BDSM. Przy czym jest to pas cnoty inteligentny, czyli podłączony do internetu i sterowany przez aplikację mobilną. Domyślacie się więc, co mogło pójść nie tak…

Your cock is mine now!

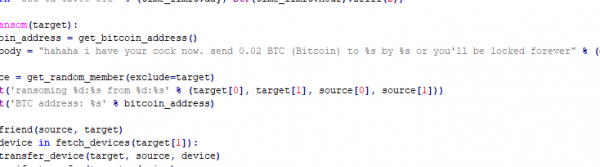

Smelly, twórca znanego w branży bezpieczeństwa repo z malwarem (vx-underground) pochwalił się kilka dni temu screenshotem przedstawiającym fragment kodu złośliwego oprogramowania, w którym jednym z komunikatów jest:

“hahaha, teraz twój fiut jest mój, prześlij 0.02 BTC (bitcoin) albo będziesz uwięziony na zawsze”

Sprawa zainteresowała dziennikarzy Vice, którzy dotarli do kilku ofiar tego złośliwego kodu i porozmawiali z nimi. Jedną z ofiar był “Robert”, który zdradził, że szczęśliwie dla niego, nie nosił on w chwili ataku pasa cnoty, ale faktycznie jego sex zabawka została zablokowana. Zdalnie. Jak to możliwe?

Na czym polegała dziura?

Okazuje się, że atakujący skorzystał z “niedopatrzenia” producenta sex-gadżetu. To niedopatrzenie zostało opisane już w październiku 2020, kiedy jeden z testerów penetracyjnych odkrył, że producent seks zabawek, firma Qiui niewystarczająco zabezpieczyła swoje API. Gadżet jest sterowany przez Bluetooth z poziomu aplikacji mobilnej, ale ta łączy się z chmurą producenta, a wykryty błąd pozwalał tę część komunikacji zmodyfikować tak, żeby aplikację ogłupić. Przy okazji badacz pozyskał nazwy 40 000 zabawek, ich numery seryjne oraz pobrać lokalizacje użytkownika (ujawnianą przez smartfon właściciela):

Producent w odpowiedzi na zgłoszenie badacza wypuścił aktualizację aplikacji, ale nie usunął starego, dziurawego API. I właśnie to do ataku wykorzystali twórcy “ch###wego ransomware”. Domyślamy się, że za pomocą API nie tylko przesłali komendę “zablokuj” ale także wymuszali zmianę hasła, klucza API, albo w inny sposób przepinali czyjeś urządzenie na siebie, zostawiając jego właściciela z zatrzaśniętym pasem cnoty, który nie ma żadnego “fizycznego” przycisku do awaryjnego odblokowania.

Sytuacja nie jest jednak beznadziejna. Jak informuje badacz, okazuje się, że aby się uwolnić, trzeba podważyć wierzch blokady i przeciąć biały przewód :)

Kolega ma… sami wiecie co — co robić, jak żyć?

Wiele razy, przy wielu okazjach radziliśmy (por. bepieczeństwo pracy zdalnej), aby nie podłączać do internetu rzeczy, które nie muszą być do niego podpięte i aby wyłączać bluetooth, kiedy nie jest on wykorzystywany, bo w krytycznym przypadku lodówka zhackuje Twój samochód.

Dziś, w kontekście tego ataku, ograniczymy się jedynie do prostego:

Jeśli w jakiejś rzeczy umieszczasz swoje przyrodzenie, nie podpinaj jej do internetu. Nawet jeśli praktykujesz BSDM. Hackerzy nie usłyszą Twojego “safe word”.

Wygląda na to, że rok 2021, jeśli chodzi o ataki, zaczyna się dość ch…owo.

PS. Czekamy na odpowiedniego moda do Cyberpunka ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

jeden z testerów penetracyjnych :):):)

No przecież nie napisali ” jeden z testerów nomen omen penetracyjnych”, to o co Ci chodzi?

Cock blocker

“Ktoś hackował mężczyznom penisy” – dobrze że nie kobietom ;-)

Ale, heh, przechodzi ludzkie pojęcie na podpinanie jakich urządzeń przez BT człowiek wpadnie…

działa, dzięki

i ten jeden gość w Quatarze który mógłby za taki cockblocker pójść do pierdla XD

Islam potrafi być społecznie bardzo opresyjny, ale raczej nie interesuje się tym, co robią mąż i żona w łóżku, więc więzienie nikomu nie grozi.

W Cyberpunku jest już misja gdzie gościowi wychucha wszczep k*tasa i trzeba go wieźć to lekarz

Nie wszczep tylko urywa mu go Stud, czyli taka seks lala :u

Niby człowiek wie co robi tester penetracyjny, ale w takich wypadkach mam wątpliwości czy znam 100% zakresu obowiązków.

Bad Ex Girlfriend exploit

To nie się nie stało gdyby zamiast BDSM zajął się *BSD ;)

Rozumiem sterowanie przez BT, ale nie rozumiem po co się łączyć do Internetu?

Zapewne do zdalnego uprawiania seksu :)

Po to, że jak byłeś grzeczny, to Twoja Pani po kilku godzinach może Ciebie wypuścić jak jesteś w pracy powiedzieć, że masz 2 minuty aby się zadowolić po czym znowu go włożyć a ona zamknie.

Mogłaby być taka misja w Cyberpunku. Tytuł oddaje nieodpłatnie: “Uwolnić orkę” :D

Dawno się tak nie uśmiałem! :)

Nie śmiej się dziatku z czyjegoś przypadku. ;)

All your cock are belong to us :)

“… rok 2021 zaczyna się ch…wo”

Jak to się ma do tego, że na BBC informacja o tym pojawiła się już w październiku 2020?

https://www.bbc.com/news/technology-54436575

To proste. I zostało opisane w drugim rozdziale naszego artykułu.

No nieźle, przeczytałem cały artykuł a to mi umknęło. Dzięki

Wsród użytkowników tego ustrojstwa ze zdjecia nie spodziewałbym sie znaleźć nawet jednego *mężczyzny*…

Pewnie jeszcze RODO popierają a tfu, a tfu, atfu, a ftu :D

Nie no, smieszki smieszki – ale mezczyzny nie identyfikuje tylko to co zwisa mu miedzy nogami. Pozatym o ile oddanie dziewczynie kontroli w łożnicy :p jeszcze ujdzie, to rozciagniecie jej poza nia (zwlaszcza w “pasem cnoty”) jest już troche żałosne…

Czekam aż wyjdzie jakiś gadżet na głowę, zamiast rozwijać mózg będziemy mogli swoim IQ sterować smartfonem, bandem itp

troche ch….y ten biznes :)

“jeden z testerów penetracyjnych”… Zapytam niedyskretnie co on testował penetrując i czy aby na pewno kod aplikacji….

Na filmach w bombach zwykle przecina się czerwony, żółty lub zielony..

W cyberpunku była nawet podobna misja, jak V musiał dostarczyć pacjenta do riperdoka w celu uwolnienia członka ;)

To coś dla podejrzliwych żon, matek i kochanek.

“Nawet jeśli praktykujesz BSDM”

To jest jakaś nowa odmiana BSD?

fork FreeBSD

a co z solarleaks.net

Czy aby na pewno nie chodziło wam o DBMS (Database Management System)? xD

Mieli szczęście, że ta zabawka miała tylko tę jedną funkcję i nie szła znacząco dalej w perwersji…

Ciekaw jestem, czy atak był skuteczny. Sprawdzaliście, czy na adres BTC przyszło coś? Skoro są tacy, co to kupują, pewnie na średnio wiarygodnych webstronkach, to już oczyma wyobraźni widzę jakieś podróby na ali – skrzyżowane z USB killerem. Byłby znacznie większy urobek na bitcoinach *evil grin*

Netrunning IRL

https://m.youtube.com/watch?v=DzV1bE3ityg

Dj łysy przewidział

[…] z odpowiedzią: Jest to mapa użytkowników klatek na penisy [za: Niebezpiecznik] z łącznością Bluetooth, które wymknęły się spod kontroli […]

po przeczytaniu tego artykulu smiem stwierdzic iz okreslenie “test PENETRACYJNY” nabiera zupelnie nowego znaczenia.

niektóre na internetach mają tak wielkie sami wiecie co, że ta zabawka może im służyć co najwyżej za kondom

Dziwe, biały się przecina a nie ten czerwony obok. To nie jest zgodne z kanonem “filmów z dreszczykiem” :-(

“Mapa potencjalnych ofiar, fot. Pentest Partners” – już wiadomo gdzie i w jakim nasileniu mieszkają świntuszki :-D

Aż dziwne, że tak mało w Australii skoro tak dużo “tuż obok” w południowej Azji.

No chyba, że akurat inny producent jest tam bardziej popularny :-)

Okazuje się, że historia z pierwszej części artykułu to fejk, i dziennikarz Vice został wkręcony: https://www.youtube.com/watch?v=vEM6SHbjY7Y :D

[…] więcej niż tylko ze słabością efektownego gadżetu w rodzaju inteligentnej toalety albo podłączonej do sieci zabawki erotycznej. Mówimy o możliwości zhackowania narzędzia, które pracuje na liniach produkcyjnych i wpływa […]