25/3/2019

Przez kilka miesięcy użytkownicy sprzętu marki ASUS otrzymywali złośliwe aktualizacje. Wprost od producenta! Ale to nie firma ASUS infekowała swoich klientów a przestępcy, którzy przejęli kontrolę nad oficjalnym serwerem aktualizacji ASUSA i po cichu modyfikowali nowe wersje oprogramowania, które automatycznie i regularnie ASUS wgrywał swoim klientom na kupiony przez nich sprzęt, m.in. laptopy.

Atak wykrył Kaspersky, który ataku nie wykrył

Złośliwe oprogramowanie, któremu badacze nadali nazwę ShadowHammer, trafiało na sprzęt klientów ASUS-a przez aplikację ASUS Live Update Utility, która jest przez producenta instalowana domyślnie. Innymi słowy, jeśli kupiłeś laptopa ASUS-a, to zapewne w tle chodzi na nim właśnie ta aplikacja. Regularnie łączy się do internetu i pobiera oraz instaluje na komputerze użytkownika aktualizacje takie jak nowe wersja oprogramowania, sterowników czy BIOS/UEFI.

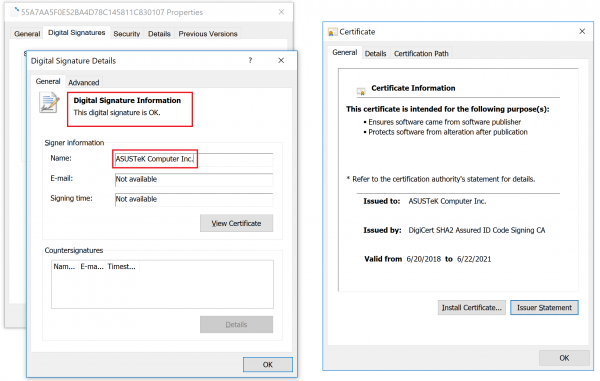

29 stycznia pracownicy firmy Kaspersky zorientowali się, że pobierane przez sprzęt ASUS-a aktualizacje, choć podpisane poprawnym certyfikatem tej firmy, są złośliwe. Przystąpiono do analizy i ustalono, że zainfekowane aktualizacje spływały na urządzenia klientów ASUS aż od czerwca do listopada 2018. Wprost z oficjalnych serwerów producenta: liveupdate01s.asus[.]com oraz liveupdate01.asus[.]com.

Antywirus Kasperskiego (podobnie jak i inne antywirusy) początkowo nie wykryły tego złośliwego kodu (tak właśnie skuteczne są antywirusy…), ale kiedy firma zorientowała się, co przegapiła, to odpytała odpowiednią sygnaturą swoich klientów i wyszło na to, że takich, co byli klientami ASUSA, zainstalowali malware jest wśród klientów Kasperkiego aż 57 000. To oznacza, że faktycznie ofiar będzie o wiele, wiele więcej.

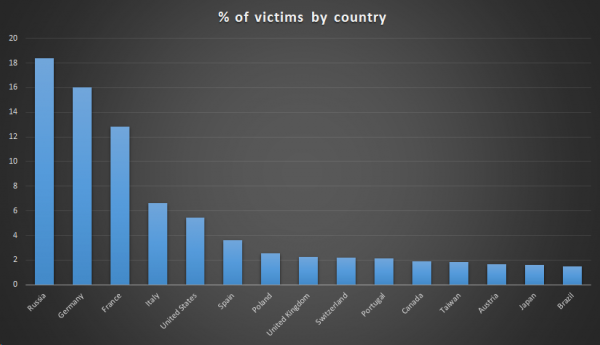

Kaspersky przygotował taki wykres (bazując na danych tylko i wyłącznie własnych i przez siebie “chronionych” klientów).

Rosja jest wysoko, bo tam Kaspersky jest popularny. To nie oznacza, że po dodaniu pozostałych ofiar, które Kasperskiego nie mają, proporcje będą takie same.

Symantec, który potwierdził atak dziennikarce Vice, poinformował że wśród jego klientów jest 13 000 ofiar. W tym samym artykule pojawia się link do Reddita, gdzie już 9 miesięcy temu właściciele laptopów ASUS-a podejrzewali na podstawie komunikatów z ASUSFourceUpdater.exe, że coś jest nie tak. Ale ponieważ ani VirusTotal, ani Malwarebytes nie zgłaszały żadnych zastrzeżeń, temat “umarł śmiercią naturalną”.

Jak to możliwe, że antywirusy przegapiły ShadowHammera?

Zawsze to powtarzamy, że antywirusy reagują na znane zagrożenia i są raczej słabe w wykrywaniu złośliwego oprogramowania, które ktoś umiejętnie przygotuje (a nie jest to trudne). W przypadku tego ataku, złośliwy kod dołączony do prawdziwych aktualizacji był dość cichy i przede wszystkim dlatego tak długo pozostał niewykryty — prawie nie łączył się z siecią. Choć infekował setki tysięcy ofiar, to bardzo złe rzeczy robił tylko wybranym. A wybranych określał na podstawie zahardcodowanej listy MAC adresów.

Sprawdź czy jesteś ofiarą!

Kaspersky przeanalizował 200 próbek (miały różne listy celów) i skompilował listę ponad 600 adresów MAC urządzeń, na które polowali atakujący. Badacze stworzyli serwis, w którym możecie wpisać swój MAC i sprawdzić, czy byliście na liście — wystarczy kliknąć tutaj.

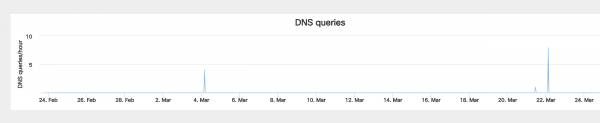

Jeśli ktoś był na tej liście, to backdoor ShadowHammer łączył się z domeną:

asushotfix.com (rejestracja: 3 maja 2018)

IP: 141.105.71[.]116

i dociągało kolejny wariant złośliwego kodu. Niestety, jest co najmniej kilku Polaków, którzy zostali zainfekowani drugim etapem ataku. Dzięki uprzejmości firmy Cisco, której rozwiązania są używane w części polskich sieci, możemy pokazać Wam liczbę zapytań DNS o ww. domenę z ostatnich 30 dni. Nie ma tego wiele, ale — urządzenia Cisco nie widzą całego ruchu DNS z Polski, no i mówimy jedynie o 30 ostatnich dniach, a apogeum ataku przypadało na czerwiec-listopad 2018.

Jeśli nie znajdziecie w swoich logach połączeń do powyższej domeny, to wcale nie oznacza, że nie jesteście/byliście zainfekowani. Oto sumy kontrolne zbackdoorowanego instalatora ASUS-a. Sprawdźcie, jakie ma Wasz:

aa15eb28292321b586c27d8401703494

bebb16193e4b80f4bc053e4fa818aa4e2832885392469cd5b8ace5cec7e4ca19

ASUS milczy

Choć ASUS dostał cynka od Kasperskiego dokładnie 31 stycznia 2019 roku, to do tej pory nie poinformował swoich klientów i co gorsza, nie odwołał nawet certyfikatów, którymi przestępcy podpisywali oprogramowanie. Co więcej, ASUS dalej z nich korzysta…

Kontynuacja ataku na CCleanera?

Dwa lata temu pisaliśmy na Niebezpieczniku o ataku na CCleaner, który jest bardzo podobny do tego, co zdarzyło się w ASUS-ie. Co więcej, sam ASUS był ofiarą ataku na CCleanera! Czy to ta sama grupa? Kaspersky sądzi, że tak i zwraca uwagę, że działania osób stojących za ShadowHammerem są bardzo podobne do grupy, którą rozpracowywał ESET (a która atakowała “graczy”) oraz do działań grupy, jaką Microsoft ochrzcił mianem Barium.

Jeśli macie laptopy (i inne urządzenia od ASUS-a) to współczujemy. Pocieszające jest to, że nie każdy zainfekowany był aktywnie atakowanym celem. Jeśli nie macie laptopów i urządzeń od ASUS-a, to macie niewielki powód do radości. To że teraz żaden z antywirusów Wam nie piszczy, to — jak widzicie powyżej — wcale nie oznacza, że ktoś Was już nie zhackował ;)

Napisalibyśmy na koniec poradę w stylu — najlepiej nie trzymać istotnych rzeczy na komputerach podpiętych do internetu, ale… każdy z redaktorów Niebezpiecznika, który próbował to zdanie tu wpisać, umierał ze śmiechu…

Aktualizacja 26.03.2019, 07:29

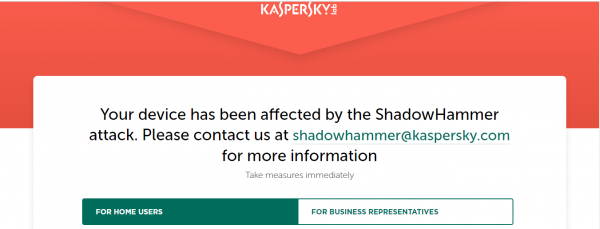

Kilku Czytelników skontaktowało się z nami po weryfikacji swoich MAC adresów na stronie Kasperskiego. Zobaczyli taki komunikat:

Jeśli i wy go widzicie, napiszcie na redakcja@niebezpiecznik.pl — zadamy Wam kilka pytań, które być może pomogą ustalić okoliczności i wspólne cechy wszystkich ofiar.

Aktualizacja 28.03.2019, 08:18

Na adres redakcji spłynęło oświadczenie firmy ASUS o poniższej treści:

ASUS Live Update jest zastrzeżonym narzędziem dostarczanym z notebookami ASUS, aby zapewnić, że system zawsze korzysta z najnowszych sterowników i oprogramowania firmy ASUS. Pewna liczba urządzeń została zainfekowana szkodliwym kodem poprzez wyrafinowany atak na nasze serwery Live Update, próbując dotrzeć do określonej i wąskiej grupy użytkowników. Obsługa klienta ASUS kontaktuje się z dotkniętymi użytkownikami i zapewnia pomoc w celu usunięcia zagrożeń bezpieczeństwa.

Firma ASUS zaimplementowała także poprawkę w najnowszej wersji (wersja 3.6.8) oprogramowania Live Update, wprowadziła wiele mechanizmów weryfikacji bezpieczeństwa, aby zapobiec wszelkim szkodliwym manipulacjom w postaci aktualizacji oprogramowania lub innych środków, a także zaimplementowała ulepszony mechanizm szyfrowania. Jednocześnie zaktualizowaliśmy i wzmocniliśmy naszą architekturę oprogramowania typu serwer-klient, aby zapobiec podobnym atakom w przyszłości.

Ponadto stworzyliśmy narzędzie do diagnostyki zabezpieczeń, aby sprawdzić systemy, których dotyczy problem. Zachęcamy użytkowników do uruchomienia go jako środek ostrożności. Narzędzie można znaleźć tutaj.

Użytkowników, którzy mają dodatkowe obawy, prosimy o kontakt z działem obsługi klienta ASUS.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Gdyby to nie była prawda, to byłby to fantastyczny tekst na za tydzień…

Chyba sobie jaja robicie. Od jakiegoś czasu mój gamingowy super Asus działa jak śmieć, ale żadne oprogramowanie antywirusowe czy antymalware się nie skarżyło. Myślałem, że może system plików jest popsuty od resetów, ale teraz zaczyna się u mnie paranoja

@Brrr

Przeskanuj niezabootowany system antywirem z jakiegoś live CD/DVD/USB. Pamiętaj ściągnąć do lajwa aktualne bazy wirusów – jeśli Internet masz po kablu, zadziała od razu, natomiast po WiFi może nie pójść, bo zwykle nie wykrywa karty sieciowej – wyjściem jest pośrednictwo udostępnienia neta przez telefon po USB.

Może nieco Cię pocieszy, że miałem teraz do naprawy jeden lapek ASUSa, który ostatnio działał rzeczywiście wyjątkowo niedobrze (o wiele wolniej, antywirus orał jak szalony i bez konkretnych rezultatów) ale akurat po ogłoszeniu tych rewelacji się uspokoiło. Adresów MAC kart sieciowych nie ma wśród “dotkniętych ShadowHammerem”. Przypuszczam, że wytwórca antywirusa robił ostatnio jakieś dodatkowe zintensyfikowane sprawdzenia ASUSów. Aha, nie ma na tym lapku oprogramowania ASUS Live Update Utility, bo trzy kwartały temu wymieniałem mu dysk i system zainstalowałem goły (a nie wgrałem archiwalny obraz systemu jak klejęnt chciał).

Całe szczęście że po pierwszej wysiadce windowsa, nie zainstalowałem ponownie tego syfu od Asusa…

Ok i co dalej jeśli jestem użytkownikiem asusa. Mam odinstalować aoke czy co.. bo e sumie brakuje jakby zakończenia arta, co zrobić?

Nic nie zrobisz bez oficjalnego stanowiska firmy Asus.

A nie bylo nawet informacji od Asusa czy zagrozenie faktycznie istnieje.

Mozesz zrobic rutynowa kontrole.

Np. sprawdzic czy masz otwarte porty w systemie.

Ale musisz sie liczyc z tym ze dowolnej osobie mozna bylo podstawic podrobiana strone z wirusami. Morał na końcu: żyj tak jakby wirus mógłby być nie wiadomo gdzie i skąd.

1. Format i instalacja czystego w10 ze strony MS.

2. Pozwolić by W10 sam zainstalował brakujące sterowniki.

3. Nigdy nie instalować nic od producenta (czy to Lenovo, czy Asus, czy Acer), bo z zasady to sam crap.

Czy to przypadkiem nie dotyczy tylko komputerów z windowsem 7? Po aktualizacji do windowsa 10 zniknął ten program live update.

Mam laptop Asusa, ale nigdy nie instalowałem tych śmieci “Live Update Utility” i innych, tylko po zakupie postawiłem świeży system i sterowniki instalowałem ręcznie. Zawsze jak komuś konfiguruję system to odinstalowuje te programy, bo po prostu są zbędne.

” i co gorsza, nie odwołał nawet certyfikatów, którymi przestępcy podpisywali oprogramowanie. Co więcej, ASUS dalej z nich korzysta…” – to może jednak nie jest zainfekowane ;)

Mam laptopa ASUS ale … MAC zmieniony bezpośrednio za pomocą zmodyfikowania informacji w BIOS (klasycznym). Profilaktycznie zmieniane akarty WLAN. Pozostają jeszcze dwa istotne identyfikatory … ale to już inna sprawa i również zmienione. Jedno jest pewne, to działania wojskowe/wywiadowcze, a nie złodzieje bitcojnów czy innych wytworów blokczejnów ;)

Art. 306. Kto usuwa, podrabia lub przerabia znaki identyfikacyjne, datę produkcji lub datę przydatności towaru lub urządzenia, podlega karze pozbawienia wolności do lat 3.

Które BIOSy pozwalają zmienić MAC?

Dlaczego zmianę MAC należy uznać za wypełnienie przesłanek z art. 306 kk?

@Lukasz032

“Art. 306. Kto usuwa, podrabia lub przerabia znaki identyfikacyjne, datę produkcji lub datę przydatności towaru lub urządzenia, podlega karze pozbawienia wolności do lat 3.”

Rownie dobrze mozna probowac karac ludzi za obcinanie sklepowych metek z ubran na podstawie tego przepisu – bzdura. Natomiast twoj post tutaj, podpada pod groźbe (i to juz nie tylko na podstawie skrawka papieru).

Czy te inne urządzenia to są również routery?

Czy zainfekowane były tylko urządzenia, które miały firmowy bloatware od asusa? Zastanawiam się, czy użytkownicy, którzy wymieniają dysk od razu po zakupie sprzętu i instalują od nowa system też są potencjalnymi celami tego ataku?

Dlatego właśnie pierwsze co robię jak przychodzi komputer od producenta to format i postawienie czystego windowsa

A czy wiadomo coś na temat smartfonów Asusa?

A gdzie informacja “jak zyc?”

Nic po takiej instrukcji. Czy ktoś mógłby mi wytłumaczyć co konkretnie mam zrobić? Jestem laikiem, nie znam tematu. Proszę prościej :-) Paweł

1. kliknij na ikonkę Windows (takie cztery kwadraty) w lewym dolnym rogu

2. znajdź wyszukiwarkę, pole do wpisania tekstu

3. wpisz cmd

4. wpisz ipconfig /all

5. znajdź linię Physical Address

6. skopiuj to co jest tam napisane w formacie FF:FF:FF:FF:FF:FF

7. wejdź na stronę https://shadowhammer.kaspersky.com/

8. wklej to co skopiowałeś w formacie FF:FF:FF:FF:FF:FF

9. kliknij CHECK NOW

10. zobacz czy jesteś ofiarą ataku

11. jak jesteś to napisz na shadowhammer@kaspersky.com albo redakcja@niebezpiecznik.pl

spróbuj wykonać po kolei, tylko nie pomiń żadnego punktu, jak będziesz miał problemy to napisz do którego punktu dotarłeś, postaram się wyjaśnić

1. kliknij na ikonkę Windows (takie cztery kwadraty) w lewym dolnym rogu

2. znajdź wyszukiwarkę, pole do wpisania tekstu

3. wpisz cmd

4. wpisz getmac

5. skopiuj jeden napisany w formacie FF:FF:FF:FF:FF:FF (moze byc wiele tych adresów)

6. wejdź na stronę https://shadowhammer.kaspersky.com/

7. wklej to co skopiowałeś w formacie FF:FF:FF:FF:FF:FF

8. kliknij CHECK NOW (dla kazdego z adresów)

9. zobacz czy jesteś ofiarą ataku

10. jak jesteś to napisz na shadowhammer@kaspersky.com albo redakcja@niebezpiecznik.pl

spróbuj wykonać po kolei, tylko nie pomiń żadnego punktu, jak będziesz miał problemy to napisz do którego punktu dotarłeś, postaramy się wyjaśnić

Akurat teraz!?!?! Wczoraj skończyłem formatować na piechote lapka bo odmawiał posłuszeństwa i zabrał mi uprawnienia administratora!!!

Tydzień temu kupiłem lapka Asusa i na razie leży jeszcze nierozpakowany. Poczekam na rozwój sytuacji.

a ja mam ASUSa i mam na nim FreeBSD. żadne wirusy i infekcje mi nie straszne lamerki

Zdajesz sobię sprawę, że twój koment nic kompletnie nie wnosi?

@Zygmunt

Wnosi. Odczytuję go jako głos za eliminacją produktów Microsoftu, wymaganych do działania dużego procentu różnego typu malware. I popieram – oczywiście, tam gdzie to możliwe, z zastrzeżeniem, że niestety nie wszędzie możliwe.

FreeBSD to nie jest żadna alternatywa dla Windowsa. Do połowy sprzętu nie ma sterowników, softu też mało dostępnego. Z wyjątkiem softu FOSS, który działa na wszystkim zazwyczaj, to nie ma żadnych komercyjnych programów dla FreeBSD. Poza tym system niewspółmiernie skomplikowany w obsłudze w stosunku do swoich możliwości. Dla Windowsa bardziej alternatywą są distra Linuksowe, a w szczególności Manjaro. Aczkolwiek ja i tak wolę Windowsa, bo więcej softu dostępne oraz potrzebuję softu typowo pod Windowsa, np. Visual Studio. Ale gdybym chciał mieć Linuksa to wybrał bym Manjaro albo Linux Mint, bo to takie najbardziej dla ludzi distra są. Mają binarne sterowniki i aktualizacje mikrokodu. Można pobrać komercyjny soft z oficjalnych repozytoriów i ogólnie są proste w obsłudze.

A co ze smartfonami ASUSa?

Czy problem dotyczy też routerów i czy dla takich urządzeń również można sprawdzić MAC?

Ciekawe czy dotyczy to też ruterów Asusa, miałem kilka ruterów Asusa i po pewnym czasie większość zaczęła się “dziwnie” zachowywac. Ale być może to tylko niedopracowane oprogramowanie . Patrząc na milczenie ze strony Asusa śmiem twierdzić że to kompletna katastrofa i dotyczy to także ruterow

A co z podzespołami ASUSA, pieca zbudowałem na mobo i grafice od nich?

Jak sprawdzic ta sume kontrolna i ktorego dokladnie pliku? LiveUpdate.exe?

“każdy z redaktorów Niebezpiecznika, który próbował to zdanie tu wpisać, umierał ze śmiechu…”

Prostsza metoda: Pozbyć się elektroniki i zamieszkać w jaskini.

Wszystko jak widać jest do zainfekowania, nie ważne jak i kogo się przeszkoli.

Jestem użytkownikiem starszych sprzętów od Asusa. Przerzuciłem sporo ich płyt głównych i parę laptopów. Aktualnie śmigam na jednej z topowych płyt jeszcze pod s775 z xeon modem i mam też podrzeźbionego, w sumie 10-letniego laptopa. Systemy różne. Windowsy, linuxy. Nigdy w życiu nie instalowałem tych ich przeróżnych narzędzi, utility i innych wodotrysków. Ale jest pewna ciekawostka, którą zauważyłem już parę lat temu. Z ich serwerów znikają różne sterowniki, wersje biosu (do mojego laptopa npusunięto ostatni wypust bios). Sterowniki potrafią znikać w całości np do siódemki w wersji 64, gdzie dalej występują w komplecie w wersji 32 bitowej. Widziałem takie cuś w jednej z moich statych płyt, która aktualnie kręci się u kumpla. Tu problemu nie było, bo mam je zahomikowane. Ale ostatnio naprawiałem jednego takiego laptopa i musiałem posiłkować się sterownikami bezpośrednio od producentów danych układów. Ciekawie się dzieje na tych ich serwerach.

To się akurat nazywa “wypięcie dupskiem w stronę klienta”. Powód jest banalny – zarobić więcej hajsu zmuszając klienta do zakupu nowszego sprzętu.

Co się działo z komputerem ofiary?

hmm.. ciekawe po co Kasperskiemu adresy MAC sprzętów ASUSa

Wydaje mi się, że nie tylko laptopy i wcale nie trzeba było mieć zainstalowanego softu do updatowania od Asusa:

https://www.techpowerup.com/248827/asus-z390-motherboards-automatically-push-software-into-your-windows-installation

“ASUS Z390 Motherboards Automatically Push Software into Your Windows Installation”

Sorry, ale rosyjski szpiegulec Kaspersky to również śmiech na sali. Chociaż taki Putin korzysta i ceni.

Byłbym wdzięczny za rozwianie kilku wątpliwości.

Czy do zainfekowania komputera tym wirusem trzeba było manualnie pobrać plik instalacyjny z serwerów ASUSa i go manualnie zainstalować uruchamiając instalatora ?

Czy może jak na komputerze już był ten program w starszej wersji to on się samoczynnie bez wiedzy użytkownika co jakiś czas sam aktualizuje w tle ?

Czy aktualne wersje popularnych antywirusów wykrywają już to zagrożenie ?

Czy niebezpiecznik.pl mógłby przygotować przystępną instrukcję jak sprawdzić czy się ma tego wirusa ? To co jest teraz napisane to zwykły zjadacz chleba w życiu nie zrozumie.

@Adam

1) Do infekcji nie było potrzebne manualne działanie użytkownika.

2) Można przypuszczać, że na dniach zaktualizowane antywirusy coraz częściej wykryją to zagrożenie, przy czym zazwyczaj największą skuteczność ma skanowanie niezabootowanego systemu antywirusem z live CD/DVD/USB (jeśli nie wiesz jak to zrobić, zwróć się do serwisu).

3) Instrukcje sprawdzania / usuwania na razie są niejasne, bo nadal w trakcie wyjaśniania jest, co dokładnie ta infekcja robi i jak ją usunąć. Możesz się spodziewać, że w najbliższych dniach będzie wiadomo więcej.

Ja na szczescie po zakupie nowego laptopa ASUS z salonu w pierwszej kolejnosci rozkrecilem g, wyjalem HDD, wsadzilem SSD i zainstalowalem Linuxa. Szczerze mowiac nawet nie wiem, gdzie mam ten HDD z windowsem 10 :D

Linki na stronach WWW powinny być pisane w taki sposób, by były zrozumiałe wyrwane z kontekstu — jest to ważne dla niektórych osób niepełnosprawnych. Dlatego zamiast linku o treści „wystarczy kliknąć tutaj”, lepiej zrobić „kliknij tutaj, by sprawdzić, czy jesteś na liście”.

Jeśli z winy software nastąpiły jakieś problemy, do kogo można kierować skargę? Do sądu, UODO, Rzecznika Praw Konsumenta, /dev/null?

Tylko czekam, aż komuś uda się podszyć pod aktualizacje windowsa i niech pali się świat…xd

Nie rozumiem rady dotyczącej sumy kontrolnej instalatora. Rozumiem, że ta rada dla tych, którzy dla sportu regularnie ściągają i archiwizują instalki tego asusowego oprogramowania, które im się samo aktualizuje w tle?

tak na pewno juz spiesze przekazac swoj adres MAC ruskim -,-

Jeśli pobierałem bios i sterowniki bezpośrednio ze strony Asusa do starej płyty jeszcze pod s775, to też mogły być zarażone?

Jest reakcja ASUSA.

Dzisiaj dostałem aktualizację “Critical”.

@Lukasz032 2019.03.26 10:38 | # |

“Art. 306. Kto usuwa, podrabia lub przerabia znaki identyfikacyjne, datę produkcji lub datę przydatności towaru lub urządzenia, podlega karze pozbawienia wolności do lat 3.”

Przecież zacytowany artykuł dotyczy produktów wprowadzanych do obrotu, a nie modyfikowania posiadanego sprzętu.

Czy po takiej akcji, moge próbować zwrócić laptopa i żądać zwrotu kosztów? Jest to idealny gwóźdż do trumny, bo w moim asusie średnio działa touchpad, i akurat w mojej dysrtybucji dali matryce TN, gdzie miesiąc później były z IPS…

JCieżko teraz zaufać prowiderowi, tym bardziej, ze na laptopie mam prace, którą wykonuje dla klientów…

Co robić jak żyć?!

Według strony jestem czysty niby.

Oczywiście używałem programu do live update.

Po tym co ostatnio odstawial GigaByte zaczalem sie przerzucac powoli na ASUSa a tu cos takiego. Do tego ostatnio doszly bethesda, bioware i blizzard. Swiat sie konczy…

Przydala by sie instrukcja for dummies – “Oto sumy kontrolne zbackdoorowanego instalatora ASUS-a. Sprawdźcie, jakie ma Wasz” zwyklemu uzytkownikowi nic nie powie.

A co jeśli:

Mam płytę główną Asusa, kartę graficzną asusa i nie mam żadnych programów do aktualizacji (tylko Windows Update) i stronka kasperskiego daje wynik ujemny?

Mogę spać spokojnie (oczywiście z zachowaniem dozy czujności)?

Asus przygotował narzędzie do sprawdzenia czy dotyczy nas zagrożenie:

https://www.facebook.com/plugins/comment_embed.php?href=https%3A%2F%2Fwww.facebook.com%2FASUS.Polska%2Fposts%2F10156500783979332%3Fcomment_id%3D10156501013509332&include_parent=false

ASUS wydało oświadczenie w tej sprawie:

https://www.asus.com/News/hqfgVUyZ6uyAyJe1

Atak wykrył Kaspersky, który ataku nie wykrył. Hmmm ktoś chyba w google translator tłumaczył.

A gdzie sprawdzić kiedy ASUS Live Update ostatnio się aktualizował?

Mój MAC jest na czerwono :(

@Niebezpiecznik

W artykule nie ma informacji o tym, co właściwie robi ten syf w praktyce i na ile może być groźny. Może udałoby się zaktualizować artykuł i dopisać kilka zdań na ten temat?

czyli zachecacie żeby kasperski miał sparowany mój mac adres z adresem ip i ustawieniami przeglądarki?

nie mogli wrzucic listy mac-ów gdzieś do sieci?

Hmm. To dyskwalifikuje tę firmę. Indolencja aż boli. :-(

Mój asus na zielono. To wydane przez nich narzędzie mówi, że też nie ma problemu.

Wiem jednak, że już więcej żadnego asusa nie kupie. Tym bardziej, że nie jestem z niego zbyt zadowolony.

A sam Kacpersky mial swój duży epizod ze jego aplikacja zawierała rozszerzenie szpiegujące dla Służb rosyjskich.

Poproszę o źródło, bo z tego co pamiętam to nie było żadnych dowodów a tylko nagonka medialna

Officjalny komentarz asusa:

Adrian, poniżej oficjalny komentarz w sprawie ataku na narzędzie ASUS Live Update przez grupy Advanced Persistent Threat (APT):

Ataki Advanced Persistent Threat (APT) to często ataki organizowane na poziomie krajowym, zwykle inicjowane przez kilka konkretnych krajów, skierowane do określonych organizacji międzynarodowych lub podmiotów zamiast konsumentów.

ASUS Live Update jest zastrzeżonym narzędziem dostarczanym z notebookami ASUS, aby zapewnić, że system zawsze korzysta z najnowszych sterowników i oprogramowania firmy ASUS. Pewna liczba urządzeń została zainfekowana szkodliwym kodem poprzez wyrafinowany atak na nasze serwery Live Update, próbując dotrzeć do określonej i wąskiej grupy użytkowników. Obsługa klienta ASUS kontaktuje się z dotkniętymi użytkownikami i zapewnia pomoc w celu usunięcia zagrożeń bezpieczeństwa.

Firma ASUS zaimplementowała także poprawkę w najnowszej wersji (wersja 3.6.8) oprogramowania Live Update, wprowadziła wiele mechanizmów weryfikacji bezpieczeństwa, aby zapobiec wszelkim szkodliwym manipulacjom w postaci aktualizacji oprogramowania lub innych środków, a także zaimplementowała ulepszony mechanizm szyfrowania. Jednocześnie zaktualizowaliśmy i wzmocniliśmy naszą architekturę oprogramowania typu serwer-klient, aby zapobiec podobnym atakom w przyszłości.

Ponadto stworzyliśmy narzędzie online do diagnostyki zabezpieczeń, aby sprawdzić systemy, których dotyczy problem. Zachęcamy użytkowników do uruchomienia go jako środek ostrożności. Narzędzie można znaleźć tutaj:

https://dlcdnets.asus.com/…/ASUSDiagn…/ASDT_v1.0.1.0.zip

Użytkowników, którzy mają dodatkowe obawy, prosimy o kontakt z działem obsługi klienta ASUS.

Więcej informacji o grupach APT: https://www.fireeye.com/current-threats/apt-groups.html

Wiem co ASUS powiedzial, ale bezpieczenstwo nie dziala w ten sposob. Sterowniki (i aplikacje je instalujace) maja olbrzymie uprawnienia.

Co za problem zainstalowac aktualizacje X otwierajaca dziury w systemie, a krotko po niej normalna aktualizacje Y ktora usuwajac X zatrze wszystkie slady.

Postawienie systemu na nowo (o ile uzytkownicy maja dostep do normalnego installatora windowsa) jest jedyna wzglednie bezpieczna opcja (chociaz dzieki “wspanialemu” UEFI nawet tp moze nie wystarczyc).

A co do “kogo obchodzi zwykly kowalski” ~ zwykly kowalski jest idealnym celem, do bogactw najlatwiej dochodzi sie kosztem maluczkich. I moze jeden wyciek tutaj nie wyglada na cos powaznego, ale wyciek tutaj, wyciek tam, odpowiedzialnosc winnych sie rozmywa i nagle nikt juz nie musi ponosic kosztow zwiazanych z zapewnieniem “Kowalskim” wzglednego bezpieczenstwa – i nagle to juz jest moj i twoj problem.

Podejrzewam ze spora liczba ofiar przestepstwa nie zdaje sobie sprawy ze sa ofiarami – a juz praktycznie nigdy nie sa wstanie wskazac skad wyszedl cios. Pech, przypadek, zly swiat a moze nawet karma…

“tak właśnie skuteczne są antywirusy…” – taki właśnie jest poziom merytoryczny artykułów na niebezpieczniku od jakiegoś czasu. Jeden antywirus nie wykrył jakiegoś zagrożenia, więc według was żaden nie wykrywa nic i najlepiej to cytując internetowych dzbanów już sprzed dekady “najlepszy antywirus to zdrowy rozsądek, wystarczy, że wiem co klikam”. Piszecie bzdury na poziomie antyszczepienkowców. Antywirusy działały, działają i działać będą. Strona typu virustotal nie jest porównywalna z rzeczywistym produktem zainstalowanym na rzeczywistym komputerze, który robi o wiele więcej niż skanowanie samego pliku. Przestańcie szerzyć takie brednie.

@x

Bo antywirus jest jak admin – póki wszystko działa, nie widać jego skuteczności pracy, a widać zużycie zasobów ;)

W swojej praktyce widzę, że jeśli ktoś używa Windows do czegoś poza graniem, warto zainstalować dobry program antywirusowy lub lepiej rozwiązanie typu security (czyli kombajn antywirus + firewall + ochronabankowości + ochronaprzedransomware + innedodatki). OK, może nie wyeliminuje wszystkich zagrożeń, zwłaszcza jeśli użytkownik jest uparty i ignoruje komunikaty. Ale większość zneutralizuje, a to już duża różnica; dla niektórych mikrofirm być albo nie być. Prezerwatywa też czasem pęknie, a mimo to dość powszechnie zgadzamy się, że zwiększa bezpieczeństwo ;)

Przykładowo, co widziałem u jednego z klientów prowadzących dg: jeden antywirus w jednym miesiącu zneutralizował 13 maili typu “załącznik-z-zastraszającym-tytułem.pdf.rar”, plus dwa razy zablokował pobranie malware’owego pliku z neta. Tak, oczywiście, można mieć pocztę od skuteczniej odsiewającego spam dostawcy, można przejść na linuxa i można lepiej patrzeć, co się klika. Ale koleś nie jest z IT, więc wtedy miał windę, na jedynym kompie biuro+produkcję, i rozpropagowany adres poczty od jednego z polskich “gigantów”. I antywirusa (celowo nie piszę, którego). Były konkretne próby infekcji i zostały zneutralizowane.

Droga redakcjo jak dla mnie zabrakło kilku ważnych informacji. Przede wszystkim opisujecie oprogramowanie Asusa,które jest dołączone do laptopów tej marki. Do wszystkich modeli? Na jakim poziomie jest dołączone? Na poziomie systemu operacyjnego czy może niezależnie od niego? Co w przypadku jeśli ktoś przeinstalował system na inny? Czy w takich wypadkach oprogramowanie Asusa dalej działa? Podejrzewam, że chodzi o coś zainstalowanego pod jedynie słusznym systemem? Trochę nierzetelny ten artykuł.

Jest reakcja Asusa https://www.notebookcheck.pl/Asus-Live-Update-3-6-8.415154.0.html

Tutaj znajduję się plik do pobrania z oficjalnej strony, zabrakło tego w artykule:

https://www.asus.com/News/hqfgVUyZ6uyAyJe1

Przydałoby się aktualizować tytuł podczas każdej aktualizacji – tak samo jak dla innych Waszych tematów.

nawet jak nie ma danego maca na liscie to i tak zlosliwy kod byl zainstalowany i kto wie co jeszcze mogl zrobic.

wypuscili update ale jakis syf mogl zostac.

[…] Niebezpiecznik, Kaspersky […]

Ufff na obu laptopach Asusa które mam wyszło na stronie kasperskiego że nie są zainfekowane

Po takiej akcji pytanie jest inne – jak na laptopach asusa zweryfikować binarkę biosu. O ile mam mobo w stacjonarce gdzie cały bios mogę odczytać flashromem, to w laptopie nie znalazłem sposobu żeby zweryfikować czy bios jest nienaruszony. Czyli laptop za xxx kpln do kosza?

Mam ASUSa, ale go od dawna nie aktualizuje – więc jestem bezpieczny.

[…] WannaCry, który rozpoczął się od modyfikacji ukraińskiego oprogramowania Medoc. Albo atak na ASUS-a lub CCleanera, którego zainfekowaną wersję wykorzystano do ataku na inne […]