2/11/2022

W Halloween minęło 13 lat od pierwszego artykułu, który opublikowaliśmy na Niebezpieczniku. Dla większości naszych Czytelników jesteśmy wyłącznie serwisem piszącym o bezpieczeństwie i nawet ci, którzy czytają Niebezpiecznika regularnie, często dziwią się, kiedy idąc na firmowe szkolenie z bezpieczeństwa, spotykają kogoś od nas w roli trenera. Nie wszyscy wiedzą, że poza pisaniem o bezpieczeństwie szkolimy i włamujemy się do firmowych sieci oraz prowadzimy inne tajne projekty.

Przez ostatnie lata trochę się rozrośliśmy, a trzynaste urodziny, to chyba dobra okazja aby pokazać Wam kulisy naszego niebezpiecznikowego życia, od kuchni. A dokładniej od 5 kuchni. Bo na tyle “działów/zespołów” podzielony jest aktualnie Niebezpiecznik. Tak, czasy kiedy Niebezpiecznika współtworzyły tylko 3 osoby już dawno minęły… Na pokładzie mamy aktualnie kilkadziesiąt osób!

Dział I: Włamania, czyli testy penetracyjne

Zaczniemy od opisu pracy kolegów i koleżanek, którzy realizują testy penetracyjne dla naszych klientów. Bo to będzie krótka piłka ;) Z racji podpisanych umów NDA, za których złamanie możemy pójść z torbami, pracę tego działu opiszemy jednym słowem: pomidor. A specjalniee dla tych, którzy widzieli wykład Kuby na Confidence, przetłumaczymy to na niemiecki: Tomate (#pdk)

Brak informacji z działu pentestów zrekompensujemy w kolejnym akapicie:

Dział II: Szkolenia i eventy dla firm

Ostatnie miesiące, w tym dziale były pracowite. Po dwóch latach lockdownów i pracy zdalnej, widzimy szczyt tzw. eventów, czyli konferencji i spotkań integracyjnych. Różne firmy coraz częściej zapraszają nas, abyśmy wygłosili wykłady poświęcone cyberbezpieczeństwu.

Tematów wystąpień mamy sporo (tu znajdziecie te najpopularniejsze), więc zawsze udaje się nam dopasować coś do branży, którą reprezentuje klient i do poziomu technicznego publiczności. Niezależnie od tego, czy są to wszyscy pracownicy klienta, sam Zarząd, czy spotkanie organizowane dla kontrahentów i partnerów klienta.

Aktualnie w zespole trenerskim, który obsługuje takie imprezy i wygłasza podczas nich “cyberwykłady“, mamy 6 osób.

Ale ciągle szukamy kolejnych ludzi, którzy potrafią z charyzmą opowiadać o cyberbezpieczeństwie, więc jeśli spełniacie ten warunek i macie prawo jazdy, to wysyłajcie CV.

Żebyście mieli pogląd tego co robimy, poniżej kilka niedawnych eventów, w których brali udział nasi trenerzy (tylko tych, którymi nasi klienci pochwalili się publicznie):

- Piotrek pokazywał jak hackować systemy bezpieczeństwa budynków, w tym kamery monitoringu wizyjnego na eventach dwóch firm, które dostarczają rozwiązania z zakresu BMS, jedną z nich był Bosch.

- Jeden Mateusz miał wykład o bezpieczeństwie smartfonów na Infoshare:

- …ale poza wycieczkami nad morze, zrealizował też sporo szkoleń. M.in dla Autenti:

- Drugi Mateuszów też nie próżnował. Pokazywał na co uważać w cyberprzestrzeni m.in. pracownikom Warbudu:

- Po raz kolejny braliśmy udział w evencie, który bank ING zorganizował dla swoich pracowników. Tym razem spotkanie było poświęcone prywatności i bezpieczeństwu danych.

Czy otworzyliśmy samochód jednego z uczestników naszych zeszłotygodniowych eventów Flipperem Zero? Tego napisać nie możemy. W temacie samochodów — bardzo miłą częścią pracy trenerów jest testowanie różnych samochodów z lokalnych wypożyczalni. Bo na niektóre eventy dolatujemy lub dojeżdżamy pociągiem, ale “ostatnią milę” trzeba pokonać samochodem — nie wszędzie są taksówki. Na marginesie, czy poznacie markę jednego z samochodów, który wypożyczyliśmy, po częstotliwości pracy jego kluczyka?

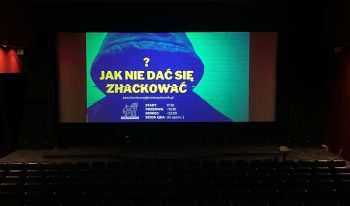

Wykład “jak nie dać się zhackować?”

Jeśli czytając poprzednie akapity, było Wam smutno, że Wasza firma nigdy nie zaprosi nas do Was z wykładem o cyberbezpieczeństwie, to możecie przestać żałować. Bo sporo z tego co pokazujemy na eventach dla firm znajduje się w naszym superwykładzie, dostępnym dla każdego.

Przedrostek super nie jest tu przedrostkiem na wyrost. Ten wykład jest naprawdę super — po pierwsze, to jest nasz najlepiej oceniany materiał (średnia 9,38/10), a po drugie ten wykład to aż 3,5h samego mięcha, naszych najlepszych fragmentów z różnych wystąpień, ułożonych tak, aby przekazać wszystko co jest niezbędne dla zwykłego człowieka, aby mógł bezpiecznie korzystać z internetu na smartfonie lub komputerze. Z pokazami ataków na żywo. I z humorem, który powoduje, że kilka godzin wykładu przelatuje jak błyskawica.

We wrześniu i październiku, z tym wykładem Piotrek odwiedził Warszawę, Kraków i Wrocław, a Marcin Poznań i Gdańsk. Tutaj opinia jednego z uczestników, a tutaj opinia kolejnego.

Tę serię wykładów po raz pierwszy promował filmik z poprzedniej edycji, wraz z wypowiedziami uczestników:

Dział III: Szkolenia otwarte (techniczne)

W czasie kiedy trenerzy “eventowi” podróżowali po Polsce, nasz dział szkoleń we wrześniu zorganizował kilkadziesiąt szkoleń, na których łącznie przeszkoliliśmy kilkaset osób. Z OSINT-u, atakowania i ochrony webaplikacji, bezpieczeństwa sieci komputerowych, forensica, testów QA z uwzględnieniem cyberbezpieczeństwa, bezpieczeństwa Windowsa i bezpieczeństwa aplikacji mobilnych. Realizowaliśmy je wszystkie zarówno zdalnie jak i w Krakowie, Warszawie, Poznaniu, Gdyni, Wrocławiu.

Do naszej oferty na dobre trafiło też nowe szkolenie — z SDR, uczące coraz bardziej przydatnych umiejętności rozpoznawania sygnałów radiowych, które nas otaczają i ich przydatnego modyfikowania. Tu znajdziecie artykuł na temat tego, co można zhackować za pomocą SDR-a. A poniżej fotka z jednego z terminów tego szkolenia. Jak widać, są ćwiczenia w plenerze ;)

Webinary

Poza całodniowymi (jedno-/dwu-/trzy-dniowymi) szkoleniami, nasz Dział Szkoleń Otwartych jest też odpowiedzialny za realizację webinarów. Wrzesień rozpoczęliśmy webinarem z cyberbezpieczeństwa dla rodziców, na którym pokazaliśmy jakimi rozwiązaniami i na jakich poziomach można realizować kontrolę rodzicielską, czyli ograniczać dzieciom dostęp zarówno do konkretnych treści jak i całkowicie do ekranów. Tu możecie zobaczyć nagranie tego webinara.

Kolejnym webinarem jaki zrealizowaliśmy we wrześniu były “Podstawy Analizy Złośliwego Oprogramowania“. Nie spodziewaliśmy się, że takim specyficznym tematem będzie zainteresowanych aż tyle osób! Na webinar w ciągu trzech dni zapisało się ponad 2000 osób, a sesja pytań po webinarze trwała tyle samo co część warsztatowa. Webinar pokazał jak szybko, za pomocą kilku narzędzi, zorientować się co w systemie robi dany (złośliwy lub nie) program. Jakie pliki odczytuje, gdzie się łączy i co wysyła. Ta wiedza to coś, co w sumie powinien posiadać każdy ze współczesnych adminów i devopsów/programistów. Więc nawet jeśli nie zamierzacie analizować malware’u, to warto rzucić okiem na nagranie tego spotkania.

Kuchnia biurowo-redaktorska

W redakcji wrzesień też był pracowity. Wycieków do opisywania niestety nie brakowało. Liczba otrzymanych bezpodstawnych lub zaowalowanych gróźb od prawników różnych firm, które chciałyby ocenzurować jakiś z naszych tekstów: w normie. Liczba usuniętych artykułów: dalej zero 😎.

W samym biurze natomiast dokonywaliśmy testów różnych wykładzin. Niebawem przenosimy do nowego, większego biura i wybieramy taką, na której plamy po kawie będą najmniej widoczne lub całkowicie usuwalne. Może coś polecicie?

A skoro jesteśmy przy kawie, to w ramach integracji wzięliśmy biurowo udział w warsztatach z lepszego robienia kawy. Aktualnie na młynku mamy ziarna z cudownego poznańskiego Straganu: Bonzo. I testujemy sobie na nich turboshoty.

Odkryliśmy też, że w naszym drewnianym stole, który znacie z teł do produktów w naszym sklepie, mieszka spuszczel. W odgłosie chrupania, który wydaje, jest coś uspokajającego. Więc otoczyliśmy go ochroną:

Apka CyberAlerty

Na koniec tego posta musimy wspomnieć o projekcie, który zajął najwięcej czasu w minionych miesiącach: naszej aplikacji mobilnej CyberAlerty. Ta bezpłatna apka odniosła spory sukces. W miesiąc pobrało ją 40 000 osób. Pisały o niej różne serwisy, wspominały o niej telewizje i radiostacje.

Przez apkę wysłaliśmy już kilka alertów i ustrzeliliśmy parę błędów (kochane Androidy!). Dorobiliśmy też funkcje, o które najczęściej prosiliście (tryb mroczny, udostępnianie alertów bliskim). Niebawem wrzucimy obiecany artykuł z Piotrkiem, który tworzył kod CyberAlertów. Opiszemy w nim jak apka powstawała i generalnie — na co trzeba uważać tworząc (i korzystając) z aplikacji mobilnych.

Jeśli jeszcze apki nie macie, możecie ją zainstalować tutaj.

I to chyba tyle relacji “od kuchni”. Ten post jest trochę testowy. Nie wiemy, czy takie opisy Was w ogóle w ogóle interesują, ale jeśli tak, będziemy serię “od kuchni” kontynuować, może nawet co miesiąć. Dajcie znać w komentarzach.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Życzę kilku kolejnych trzynastek i następnych kuchennych artykułów.

To już 13 lat Was czytam? O Boziu, ale zleciało…

Ale przynajmniej dostarczyłem tutaj weny twórczej hakerom, zawsze coś :-)

czestotliwosc troszke mi sie piata cyfra nie zgadza: ktorys z nowych Citroenow albo jeden z Jeepow?

Czytam od pierwszego artykułu. I zarażam Wami kolegów z każdej nowej pracy. Gratuluję wytrwałości i życzę 0x64 lat. Z niecierpliwością czekam na kolejne wpisy z serii “od kuchni”. Fajnie patrzeć, jak się rozwijacie i co robicie. Takie luźniejsze treści możecie wrzucać na “stories” na Instagramie. Sporo firm tak robi.

piękna okrągła rocznica.

PS tyle lat a nadal dałem się złapać na rickrola…

Byłem na wykładzie Pana Mateusza w naszej firmie. Bardzo mi się podobało. Wiedza, praktyczne rady i humor który sprawił że ten trudny temat łatwiej było nam przyswoić. Często nas szkolą z różnych tematów, ale to o prezentacji Niebezpiecznika do dziś dyskutuje się w kuchni choć minęło pół roku. Dobra robota! Życzę Wam dalszych sukcesów, Wasza działalność jest potrzebna.

Po łacinie spuszczel też brzmi bajecznie: hylotrupes bajulus :)

No to smacznej kawusi i kolejnych owocnych/owocowych lat!

Tej, ja myślałem że dłużej już Was czytam ;-)

Gratuluję!

PS Kto jeszcze należał do Ojców Założycieli oprócz PiotraK?

Gratulacje dla całego Zespołu ikony, wiodącej prasówki cyber. Wiele lat temu zaczynałem od Was, jako Auditor z wykształceniem prawniczym. Dzięki Wam rozumiem sporo z tego, co mówią do mnie ludzie z IT, cyber i krypto. To Wy pomogliście mi wchodzić w ten świat i podpowiadacie jak się uczyć- BRAWO i wielkie DZIĘKI! Wszystkiego najlepszego!

Dziękuję za wspaniałe 13 lat! Wszystkiego co najzdrowsze!

13 lat! Ależ to zleciało :) Wiernie czytam i dokształcam się od początku, jesteście Niezłą Ekipą, świetnie Was się czyta i… ogląda, oby tak dalej. Powodzenia!

PS. Pozytywną emocją wobec Was zaraziłam już parę osób i nie poprzestaję na tym ;)

Do robienia kawy używacie kawiarki czy kamiry?

Serdeczne gratulacje! Wszystkiego naj… Samych sukcesów!

Gratulacje, sto lat.

Gratulacje. Po tych 13 latach jesteście dobrze znani. Sama nazwa jest odpowiednia ! Życzę kolejnych lat dobrej i twórczej pracy.

gratuluję tych 13 lat! i sto lat sto lat!

z wykładzin polecam szare, w ciemniejsze i jaśniejsze ciapki wielkości ziarnka kawy (tak 70% szarości i 30% kropek szarych, szarawych, czekoladowych) – na takich najmniej widać kawę, bo po prostu kapki kawy są zawsze takie wielkości 10-20 groszy i wśród innych ciapek giną. Cała jest technologia (w sensie szmatka z zimną wodą) wycierania i usuwania plam – ale to znowu moje zawodowe skoszenie ;) powodzenia!!!! a gdzie to nowe biuro?

Szybko zleciało :) mam nawet waszą koszulkę z Rzeszowa! Pozdrawiam!

Tak, interesują nas (a przynajmniej mnie) takie posty :). Nawet udostępnię innym. I wszystkiego dobrego, kolejnych nie 13 a 130 lat życzę!

Setki luk

https://pagespeed.web.dev/report?url=https%3A%2F%2Fprzetargi.tvp.pl%2F&form_factor=desktop

https://pagespeed.web.dev/report?url=https%3A%2F%2Fca24.credit-agricole.pl%2Fweb-ca24%2F&form_factor=desktop

https://pagespeed.web.dev/report?url=https%3A%2F%2Fwww.uw.edu.pl%2F&form_factor=desktop

Ja czytam niebezpiecznika od 01.04.1666 roku :)

Macie drona szpiegowskiego w stole :P

Fajnie że to już 13 lat, gratulacje. Nie podoba mi się jednak polityka serwisu – ciagle opisujecie ataki SMS, Olx te same scenariusze do znudzenia. Jak były głośne sprawy z padkiem luny albo aresztowaniem tworcow miksera krypto, ewentualnie jakieś większe awarie na świecie to tutaj cisza. Jedynie “ukradli mi pieniszki z olx” ;-). Gdzie te dawne artykuły w stylu ratowania uszkodzonej macierzy z użyciem helikoptera. To tak jakby pisać ciągle o kieszonkowcach a morderstwa pomijać.

Ja wiem coś jak toczy się włos wiedzy. Sam pod dyktandem byłbym otarty. Tak jak wybierając na pierwszy chwyt smartfon i wolny czas. Ja, wybór, granice spraw w czytelnie i likwidację zainteresowania na bezpańskim bólu zęba nad decha, postanowiona oświadczeniem tj. pan. Interesujące się oparciem rąk o brak jakichkolwiek funkcji laptopa w pozagranicy duchów i omam z kruchością serc wyznałem że o nic się nie boje i odnajdą mnie. Wnoszac więcej niż całe krwiostado szukan. A po latach mam czasem ochotę z pierwszorzędna szczerością na położenie nóg na całych zbiorach wyczynów. Krętactwa nie lubię, staram się przykręcić z głową. Szczery i do bólu,sam sama powiedz…