6/9/2013

Gorsze od świadomości zagrożenia jest tylko fałszywe poczucie bezpieczeństwa …a jeśli korzystasz z szyfrowanych protokołów SSL, 4G, VPN, SSH (a korzystasz zapewne codziennie) to niestety jest duża szansa na to, że tylko wydaje Ci się, że przesyłasz swoje informacje w sposób bezpieczny. NSA wraz z brytyjskim wywiadem GCHQ potrafią bowiem rozszyfrować te protokoły, korzystając z backdoorów umieszczonych w wykorzystywanym przez Ciebie oprogramowaniu lub po prostu włamując się do Twojego komputera i wykradając klucze kryptograficzne lub hasła. Kulisy tego procederu ujawniają opublikowane wczoraj analizy kolejnych ujawnionych przez Snowdena dokumentów.

Kryptografia jest OK, ale tylko ta “dobrze” użyta

Żeby zapobiec panice, jaka zaczyna przelewać się przez Internet po publikacjach Guardiana, NY Times i Propublica warto na początku podkreślić, że matematyka stojąca za kryptografią jest poprawna. NSA nie odnalazło nowego prawa fizyki ani uniwersalnego operatora deszyfrowania ;). Sowicie finansowane działania zarówno amerykańskiego NSA jak i ich brytyjskiego odpowiednika GCHQ polegają na:

1. Znanych przez wszystkich atakach słownikowych mających na celu odgadnięcie hasła

(często mylnie nazywanych atakami brute-force). NSA ma zapewne mocny klaster obliczeniowy pozwalający im testować setki milionów, jeśli nie miliardy kombinacji haseł na sekundę. GCHQ przyznaje, że dąży do rozszyfrowywania ruchu przechwytywanego z globalnych punktów wymiany ruchu w czasie rzeczywistym.

2. Wprowadzaniu backdoorów do oprogramowania lub urządzeń, zazwyczaj poprzez oficjalny kontakt z producentami

Przywołajmy oczywisty przykład backdoora NSA w Lotus Notes, nie tak oczywisty w Windowsie, lub świeższe wyznanie autora microsoftowego BitLockera, który ujawnił, że w 2005 roku był proszony o wprowadzenie backdoora do kodu, odmówił. Faktem jednak jest, że NSA prowadzi rozmowy z Microsoftem odnośnie umożliwienia nieautoryzowanego dostępu do danych użytkowników Outlooka, Skype’a i SkyDive’a. Co ciekawe, kiedy wprowadzony na prośbę NSA backdoor/słabość zostanie zidentyfikowana przez niezależnych badaczy bezpieczeństwa, wtedy tłumaczy się błąd przeoczeniem zespołu programistów.

Jak stoi w dokumentach:

NSA obtains cryptographic details of commercial cryptographic information security systems through industry relationships

W grę oprócz wprowadzania backdoorów wchodzi także pozyskiwanie “głównych kluczy” kryptograficznych. Drżyjcie użytkownicy Dropboksa i innych serwisów, które zapewniają “szyfrowanie” waszych danych!

Jak wskazuje NY Times, w jednym przypadku, kiedy NSA dowiedziało się, że inwigilowanych przez nich cel (a mogło to być np. któreś z państw UN) zamawia u amerykańskiego producenta nowe komputery (lub drukarko-faksy), na ich producencie wymuszono wprowadzenie sprzętowego backdoora.

3. Przekabacaniu pracowników firm IT

Z kolei brytyjskie GCHQ wprost przyznaje, że rekrutuje swoich tajnych agentów z pracowników dużych firm telekomunikacyjnych i internetowych. Podobno niedawno agencja wyrobiła sobie nowy, obiecujący sposób dostępu do GMaila… brak jednak informacji, co miałoby to oznaczać, czyżby “odwrócili” któregoś z pracowników Google, który — w przeciwieństwie do opisywanego powyżej programisty Microsoftu, zgodził się na umieszczenie backdoora w systemie?

4. Projektowaniu słabości w standardach i naciskach, które umożliwią wejście tych słabości do powszechnego użytku

Zmiany mogą być subtelne, prawie niezauważalne (spowodowanie ujawnienia części klucza, użycie słabego generatora PRNG). To podejście jest jeszcze gorsze niż poprzedni punkt, bowiem każdy developer na świecie implementujący “wadliwy” standard stworzy podatne na atak oprogramowanie.

Znana jest historia manipulacji NSA w algorytmach generatora liczb pseudolosowych wchodzącego w standard NIST 800-90. Z kolei wczorajsze publikacje przywołują przykład włamania się przez NSA do wewnętrznych sieci 3 linii lotniczych dzięki …wcześniejszemu podsłuchaniu ruchu VPN-owego i jego przełamaniu (mocno sugerujemy odejście od MS-CHAP-a przy realizacji dostępu do VPN). Gazety nie zdecydowały się na ujawnienie z jakich klientów VPN korzystały linie lotnicze.

5. Włamywaniu się do twojego komputera i uzyskiwaniu dostępu do zaszyfrowanych treści przed ich zaszyfrowaniem lub po ich rozszyfrowaniu

Dokładnie tym, wg Bruce’a Schneiera, który asystował w analizie dokumentów Snowdena, zajmuje się specjalna komórka NSA o nazwie TAO mająca rzekomo dostęp do exploitów zarówno na Windowsa, Linuksa jak i Mac OS X.

Celem komórki jest instalacja niewykrywanego przez antywirusy trojana na sprzęcie “ofiary” — Bruce odniósł wrażenie, że jeśli TAO chce się dostać na czyjś komputer, to się tam dostanie. Oczywiście aby zaangażować tę elitarną jednostkę, trzeba być “celem wysokiej rangi“. Warto jednak pamiętać, że szyfrowana komunikacja wymaga nadawcy i odbiorcy, TAO niekoniecznie więc musi “atakować” swój dobrze zabezpieczony sprzęt swojego celu, a gorzej zabezpieczony sprzęt osoby, z którą cel się kontaktuje.

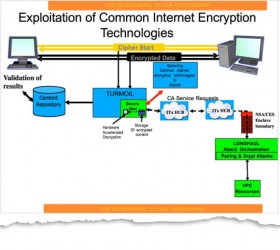

Schemat przechwytywania ruchu zaszyfrowanego i jego skierowania na serwer z którego NSA exploituje ofiarę

Oby Bullrun i Edgehill nie wyszły na jaw…

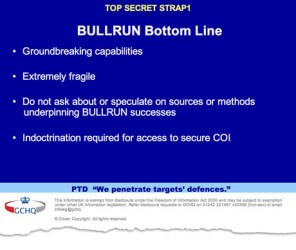

Tajne programy kryptoanalizy nazywają się Bullrun (NSA) i Edgehill (GCHQ). Poza USA i UK mają do nich dostęp tylko Kanadyjczycy, Australijczycy i Nowozelandczycy.

Jak zostało napisane w jednym z analizowanych dokumentów, wywiadowi bardzo zależy na tym, aby zachować ich możliwości w tajemnicy:

Knowledge that GCHQ exploits these products and the scale of our capability would raise public awareness generating unwelcome publicity for us and our political masters.

Wszystkie trzy gazety opisujące najnowsze rewelacje przyznają, że na prośbę NSA i GCHQ zgodziły się na cenzurę swoich artykułów i usunęły z nich pewne szczegółowe informacje (zapewne nazwy konkretnych słabych szyfrów lub oprogramowania zawierającego backoory). Agencje podnosiły, że pewne informacje oryginalnie znajdujące się w artykułach Guardiana, NY Times i Propublicy mogłyby spowodować, iż infiltrowane przez wywiad grupy “terrorystyczne” przejdą na bezpieczniejszą formę szyfrowania i wywiad straci możliwość kontroli ich poczynań. Guardian, NY Times i Propublica nie zastosowały się natomiast do zakazu publikacji całości tekstu, twierdząc że należy ujawnić fakt tak szeroko zakrojonego podsłuchu szyfrowanej komunikacji aby rozpocząć debatę publiczną.

Co robić, jak żyć?

Czy powyższe oznacza, że mamy przestać korzystać z SSH, SSL, VPN i sieci telefonii komórkowej 4G? Niezupełnie. O ile NSA rzeczywiście może mieć backdoory do pewnych VPN-ów (nie wierzymy, że do wszystkich) lepiej jest dalej z nich korzystać, pamiętając, że dla większości z nas zapewne realnego zagrożenia nie stanowi pracownik amerykańskiej agencji wywiadu, z wypiekami na twarzy oglądający przesyłane przez nas raporty finansowe, a np. pracownik konkurencyjnej firmy — ten jednak nie będzie w stanie rozszyfrować naszego VPN-a (chociaż nie jest powiedziane, że o backdoorach NSA wie nie tylko NSA, i ktoś oprócz ich z nich korzysta ;). Dlatego warto mimo wszystko rozważyć przejście na rozwiązania Open Source (np. OpenVPN) — w nie dużo trudniej w niezauważalny sposób wprowadzić złośliwy kod.

Jak pisze Bruce Schneier,

We can make surveillance expensive again. In particular, we need open protocols, open implementations, open systems – these will be harder for the NSA to subvert.

Jeśli chcesz chronić swoje dane, korzystaj z GPG, Truecrypta, TOR-a, a te najbardziej wrażliwe generuj i przechowuj wyłącznie na komputerze nigdy niepodłączonym do internetu.

NSA jest skuteczna

Patrząc na powyższe i mając w pamięci lata ’90, kiedy to NSA wpadło na na szczęście zakończony fiaskiem pomysł wstrzykiwania sprzętowego backdoora w każde rozwiązanie kryptograficzne produkowane w USA (oficjalnie o to poproszono!), nie da się oprzeć wrażeniu, że to co oficjalnie NSA chciała uzyskać już 20 lat temu, przez ostatnie lata “nieoficjalnie” i po cichu implementowała, zgodnie ze zmienioną szyfrem przestawnym na potrzeby pointy tą oto maksymą: wyrzucą cię przez okno (Windows), wejdź drzwiami (Door, Backdoor).

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Operatorem deszyfrowania jest bałwanek UTF-8. Może też odwracać funkcje hashujące. Wszyscy to wiedzą przecież…

Ale tylko ten, którego kod znaku wpisuje się w rytm przeboju Queen – “I WANT IT ALL”

☃

Tak na marginesie, to zauważcie, że jeśli kontroluję ruch w iksach (zakładając, że nie tylko mirroruje, ale i mogę modyfikować) to NSA, o ile ma klucze kryptograficzne CA (wspomniane i wynikające z dokumentów “partnerstwo”), może robić *globalny* MITM (oczywiście do pewnego stopnia).

Nie zawsze trzeba “łamać”, wystarczy ominąć. A z punktu użytkownika, on dalej sie cieszy HTTPS-em ;)

No cóż – centralne modele zaufania to do siebie mają, jak sama nazwa wskazuje, że ufamy jakiemuś centralnemu podmiotowi. Dlaczego mu ufamy? Bo to ekonomiczne i proste. Czy, w świetle faktów, jakie się ostatnio pojawiają, powinniśmy nadal takiemu CA ufać? Nie sądzę…

Świat, zamiast jakichśtam SPDY i innych arachnidów, potrzebuje nowego modelu zaufania dla sieci WWW – Web of Trust w powszechnym użyciu. Aktualnie używane protokoły same w sobie są bezpieczne, łącznie z tymi mniej oczywistymi częściami protokołów, które nie są formatami pakietów i transportami: magazyn kluczy, wycofywanie, itp.

Problem w tym, że model użycia tych komponentów posiada kluczową wadę – przez delegację poświadczeń na kogoś innego, utraciliśmy pewność. Teraz mamy tylko domysły i zaufanie, które mogą być nadużyte.

Dopóki istnieje centralny model zaufania, nikt, kto z niego korzysta, nie jest bezpieczny przed nadużyciami płynącymi z tego centrum. Ponadto, państwa mogą interferować z normalnym działaniem centrów poświadczeń w imię “bezpieczeństwa narodowego”, dzięki czemu cały proces nabiera cech legitymizmu i szlachetności.

W modelu rozproszonym, państwo musiałoby torturować ludzi, żeby wydobyć z nich klucze prywatne, dzięki czemu może w końcu ktoś by zauważył, kto tu jest terrorystą. A tak – wszystko ładnie i czysto.

A co do samych Internet Exchange Points (IX), to fakt, że jest ich dość mało i są mocno kontrolowane. Sieci mesh są jednym rozwiązaniem, ale do czasu pojawienia się jakiegoś szeroko zakrojonego projektu, są one raczej poza zasięgiem zwykłego zjadacza chleba. W końcu z kim tu się meshować, jak może 5 ludzi w kraju coś takiego praktykuje, i wszyscy są w 1 mieście, t.j. korzystają z tego samego IXa do komunikacji ze światem?

To dlatego stare railsy przesyłały bałwanka! Genius!

Hehe.. życzę im sukcesów. :)

“a te najbardziej wrażliwe generuj i przechowuj wyłącznie na komputerze nigdy niepodłączonym do internetu.”

i do tego umieszczonym w klatce Faradaya i odłączonym od sieci energetycznej, żeby zapobiec przechwytywaniu informacji przy użyciu promieniowania elektromagnetycznego…

W sumie to tak.

Podłączonym do akumulatora, zasilanym falownikiem własnej roboty.

Komputer też powinien być własnej roboty – w końcu może być coś w sprzęcie.

A co najważniejsze, ten komputer nigdy nie może opuścić tej klatki. Chyba że zmielony na drobny pył (oczywiście w klatce….).

I zmien ksywe na Brill… ;D

Pozdrawiam.

Andrzej

Niestety klatka tylko przed częścią elektryczną pola EM, do zabezpieczenia się przed polem magnetycznym proponuję sejf wykonany z żelaza ze ścianami grubości 2m.

Dodatkowo proponuję obłożyć nasz dysk termitem z zapalnikami, tak na wszelki wypadek gdyby ktoś próbował się w nieautoryzowany sposób dostać do nich. :))

Co ważne. Nigdy nie wpisuj tych haseł na komputerze podłączonym do sieci!

Śmiej się, ale ibn laden wlasnie tak uzywal komputera. nigdy nie podlaczal go do internetu.

Co wiecej nie wysledzili go przez komputer, ale przez wspolpracownikow.

Czyli metoda dziala (chyba, ze chcesz byc anonimowy, a nie uniemozliwic innym dostep do danych)

Zastanawia mnie ile z open-source’owych organizacji będzie miało po takiej informacji dostatecznie dużo determinacji by zrobic całkowity przegląd kodu w poszukiwaniu tylnego wejscia. I ile (nie ‘czy’) tych wejść znajdą…

Żadna. Po pierwsze większość z tych aplikacji ma ogromne rozmiary, a liczba osób pracujących przy tych projektach z odpowiednią wiedzą do wykrycia zakamuflowanych dziur często jest bliska zera (choć oczywiście wszystko waha się od projektu do projektu – np. łatwiej te problemy będzie wykryć ekipie TrueCrypta niż GIMPa, albo innych projektów bezpośrednio nie związanych z bezpieczeństwem).

Właśnie z tym open sourcem mam wątpliwości – niby otwarty, ale ile osób z oficjalnej ekipy mogło zupełnie niepostrzeżenie dodać do kodu coś od siebie… Pytanie ilu “niezależnych ekspertów” chce przeglądać taki kod, a ile osób ufa bo “to w końcu open source”?

Nawiązując do podatnych systemów, w szczególności VPN-ów: http://marc.info/?l=openbsd-tech&m=129236621626462&w=2

Ten backdoor powstał w latach kiedy nie było wystarczająco dużej społeczności do sprawdzania kodu i narzędzi do tego. Teraz takie afery są wykrywane po paru dniach.

Ciekawe kiedy uda im się podkupić kogoś z ekipy tworzącej truecrypta…

TC jest open-source. A jak chcesz rozwiązania linuxowego to jest dm-crypt.

http://www.truecrypt.org/downloads2

Skąd wiesz że nie ma? kod źródłowy kodem , ale póki sam go nie skompilujesz to nie wiesz co zainstalowałeś na kompie

Nigdy nie uważałem TrueCrypta za bezpiecznego. Zwłaszcza ich binarek pobieranych ze strony.

@trolo z kompilowaniem jest pewien problem… nawet jeśli wiesz, jakie źródła kompilujesz, to zawsze na początku musisz pozyskać binarki.. samego kompilatora i stosownych bibliotek. Słowem, wystarczy, że coś będzie zaszyte w tych narzędziach i nie chce Ci się disasemblować i debugować całego kompilatora i wszystkich bibliotek, które linkujesz w znanych Ci źródłach.. i już możesz mieć kłopot, bo one mogą Ci wstawić backdoora do wyniku Twojej kompilacji. Niestety.

Mało tego, musisz to uruchomić na jakimś procesorze… :>

Podkupic? Zabawne. Przeciez TC to projekt jakiejs agencji typu NSA, a kto wie czy nie samego NSA. Chlopie…

no ładnie , poddajemy pomysły do wykorzystania dla NSA

Loongsoon Yeeloong is loooooooooooong….

Just sayin’.

(A tak na serio – macie wybór: backdoory Chińczyków + USA, czy tylko Chińczyków?)

Czyli co Panowie, od jutra każdy polski geek zabiera się za pierwszą lekcję kursu “From nand to Tetris” czy wracamy do elementów dyskretnych, elektroniki analogowej i skrzyni przekaźników? A może po prostu jacyś zaufani społeczności ludzie zrobią porządny audyt paru najważniejszych aplikacji i zrobią swoje porządne binarki, najlepiej nie tylko z USA, ale z krajów bardziej cywilizowanych i niekoniecznie zaprzyjaźnionych z jankesami?

A może wrócimy do prostych programów bez zbędnych wodotrysków jak Workbench ważący z dodatkami mocarne 260kB na 48kBajtowym kernelu?

A może najlepiej wypytać Snowdena czego używa,co buguje i w czym grzebie NSA, a co jest w miarę zdrowe? Pytanie czy będzie na tyle wylewny, bo ta opcja wydaje się najlepsza.

@Chris

W takiej sytuacji można pobawić się Gentoo/LFS. Fakt – potrzeba jakiegoś LiveCD, żeby zrobić cokolwiek, ale sam system jest zbudowany w całości ze źródeł. Mnie osobiście bolą tylko dwie rzeczy:

– kompilowanie LibreOffice’a – kilka godzin i min 6,5GB miejsca na dysku (w sam raz, żeby skorzystać z ‘at 2:00AM TOMORROW’ ;),

– konfiguracja kernela – choć to w zasadzie tyczy się tylko pierwszej konfiguracji na danym sprzęcie (regularny make oldconfig przebiega dość szybko).

@DVDos

Co cię boli w konfiguracji kernela? Prościzna, trochę czasu zabiera i nie masz zbędnych rzeczy w środku. Tyle, że trzeba wiedzieć, co się ma w skrzynce.

Ja to nawet sobie źródła zmodyfikowałam, bo mi fbcondecor mrygał przy zmianie VT, to parę linii wykomentowałam i działa jak należy. ^_^

No, LibreOffice trochę zajmuje, ale pakietu biurowego akurat nie używam. :p

Co prawda, ja to i tak głównie siedzę na konsoli na terminalu w trybie tekstowym na framebufferze i w Vimie sobie program piszę, i pushuję do lokalnego gita. X-y włączam tylko jak potrzebuję GIMP-a odpalić, video obejrzeć albo Firefoksa włączyć. Czekam też, aż działający light compositor na Wayland jakiś będzie. ^^

@DVDos

i to jest właśnie złudne poczucie bezpieczeństwa… wydaje Ci się, że jak masz gentoo, sam skompilowałeś obcy kod na obcym kompilatorze, to jesteś bezpieczny… zauważ, ze nawet RH udostępnia .spec’e do swoich paczek (tych na etapie open source), jak i wszystkie patche (również otwarte), które na nie nakłada…korzystanie z systemów paczkowych nie zmienia zbytnio Twojego położenia.

A co da korzystanie z komputera nigdy nie podłączonego do Internetu – skoro jak wiadomo dane z niego i na niego jakoś trzeba przenieść… a jak wiemy ta droga infekowania i pozyskiwania informacji była już wykorzystywana.

hmm… słowo klucz – wygenerować.

Ja już od dawna używam Open Source

Ubuntu? :]

@x

Przez ciebie się poplułem, chyba będę musiał zainwestować w śliniaczek i zakładać go podczas czytania komentarzy :)

To powiem jedno: jak teraz kierwa ma żyć ktoś “normalny”?

Wiecie, taki człowiek co nie chce się uczyć Linucha, chce grać, instalować programy klikając “Dalej” aż do padnięcia myszki, albo taki, który chce mieć dysk C: a nie /media/sda1?

Przerąbane…

Tacy normalni ludzie niedługo będą ekono-dronami do nieświadomego wyzysku – ktoś musi generować PKB ;)

“Skoro nie robią nic złego to…”

Ale twoje C to / a nie żadne /media ;)

“…chociaż nie jest powiedziane, że o backdoorach NSA wie nie tylko NSA, i ktoś oprócz ich z nich korzysta”

W (dla) NSA pracuje ponad 100 000 ludzi (większość z prywatnego sektora), a wielu z nich nie mieszka nawet w USA, więc druga część owego zdania jest delikatnie mówiąc zbędna.

BTW, do diabła z niektórymi dziennikarzami, a mówią, że to zawód publicznego zaufania. Dozują jeden dokument tygodniowo, a kluczowe dla bezpieczeństwa użytkowników sieci informacje wycinają. Zważywszy, że pakiet Edka zawiera kilkanaście tys. plików można przyjąć że będą tak dziubać przez najbliższe 20 lat dla podtrzymania oglądalności a za 5 lat dowiemy się że wszystkie telefony, tablety, telewizory czy ekspresy do kawy są sprzętowo zabugowane a cała kryptografia symetryczna i asymetryczna od 12 lat jest psu na buty. :(

Od 2 miechów tona ogólników co jest groźne i zero konkretów co jest bezpieczne! Jedyny efekt to krecia robota, napinanie mięśni NSA, sianie strachu przed wujkiem Samem i ani cal do przodu w kwestii lepszej prywatności i bezpieczeństwa (naszego).

Co do publicznej debaty z której by coś wynikało to widzieliście jakąś?

Dokładnie. Jak na razie robią tylko wielką sensację, a tak naprawdę nic nie wiemy. Sam czuję niedosyt i chciałbym wiedzieć więcej na ten temat. Obawiam się, że w komputerach i tak są sprzętowe backdoory (przykłąd kart Intela z pakietem “śmierci” – nie wierzę w taki błąd).

Amen to that…

Jesteśmy w ciemnej dupie i nie ma perspektywy na wyjście…

Czekam na Prometeusza…

Jestem już. Poświecić? :) A tak na serio czemu ten cały Snowdean przekazuje info jakimś dziennikarzom a nie np wikileaks czy coś. Albo rozesłać ludziom. Raz wrzucone do internetu nie zginie, tak mówią.

Może nie chciał żeby wypłynęło to co nie trzeba dlatego podesłał sprawę Greenwald’owi który jest prawnikiem.

Problem w tym, że Ci ludzie to totalne nogi techniczne (nie wiedzą co to GPG) a wszystko przed publikacją konsultują z ….NSA.

To co mnie uderza, to forma tych ultratajnych dokumentów. Zamiast przynajmniej paczki plików pdf podpisach cyfrowo mamy zestaw prawie jak z projektora managera MLM nowej linii kosmetyków do higieny intymnej.

Prezentacje PowerPoint, screenshoot jakiegoś newslettera bez żadnych tagów, detali rodem z początków usenetu i strona głównego bohatera PRISM wyglądająca jak cesarskie cięcie pierworodnego HTML 2.0 z lat dziewięćdziesiątych. Dalej nie wiadomo które narzędzia są bezpieczne, a ta cała afera (i jej przebieg) zaczyna wyglądać jak marketing szemrany NSA tak, że zastanawiam się czy NSA w ogóle cokolwiek może i cokolwiek wie.

Niesamowite. Coz za zaskoczenie.

Teraz czekam na “wielke zaskoczenie” zwiazane z AES, TC itp.

o boziu. znowu pieprzysz te swoje farmazony i siejesz fud. alek jak i inni dochodza do wniosku ze nic narazie nie jest jasne, co oczywiscie jest frustrujace.

ale ty jako spec od wszystkiego i prawa reka snowdena juz wiesz lepiej.

trololo, idz pan w chuj!

@recyclebin Tylko idiota dyskutuje z faktami, ergo recyclebin – jestes idiota. Co gorsza, jestes idiota, ktory nie potrafi przyjac tego faktu do wiadomosci (ale to juz typowe). Ech, i znow wyszedles na glupka… Przykre.

Oooo, to dawaj tego backdoora w TC, jestem glodny sensacji. Jak nie masz to zamknij jape raz na zawsze bo tylko sie blaznisz. Nie pierwszy raz. Fakty srakty – jak zwykle zadnego faktu nie podajesz.

No i co mi jeszcze na poziomie powiesz? “Jestes u Pani”??

Ja szyfruję wszystko 3x. Pierwszy raz programem amerykańskim, drugi rosyjskim a trzeci chińskim. Odporność na złamanie rośnie niewyobrażalnie. :)

Pierwsze szyfrowanie amerykańską tworzy kopię zapasową otwartego tekstu na~/.dont-look-gdmiit/nsa-bkdr/

Nie zdziwiłbym się gdyby w bibliotekach kompilatorów były zaszywane takie backdoory. Wtedy dowolny program miał by już swoje tylne drzwiczki. Microsoft przecież współpracował z NSA wcześniej, czemu ich kompilatory miały by nie mieć takiej funkcjonalności?

Możliwe, tylko pytanie co by w nich miało być.

A! To dlatego hello_world.c zajmuje po skompilowaniu 69 MB …

bp,nmsp.

Historia jak z “Cyfrowej Twierdzy” D.Browna ;) –> (można byłoby wykorzystać pomysł z tej książki :P)

Dlatego OpenSource jest lepsze, od razu można zauważyć manipulację kodem ;)

Rząd USA jest tak potężny, że pod jakimś pozorem mógłby wejść do serwera SourceForge i do każdego projektu dopisać backdoora.

http://cm.bell-labs.com/who/ken/trust.html :>

‘czy to koniec Internetu’ tytul jak z wp :)

lrn2 c&p :)

…w realu XXI wieku nie ma żadnych świętości…

inwigilacja jest dniem codziennym, normą tak jak śniadanie obiad czy kawa, przy czym z tego wszystkiego Kawa jest najlepsza…

Czy teraz gdziekolwiek można czuć się bezpiecznym…

A tak na marginesie, to cycki. Tylko po to, aby moderator przeczytał mój komentarz :)

Jak avatar dodać? Bo nie umiem. :(

załóż konto na https://pl.gravatar.com/

to zbudujmy swoja web of trust jak w malym bracie doctorowa…. kazdy zna kazdego…

tylko jak tu ufac ludziom. sprzedadza nas za srebrniki (niektorzy, wg rachunku prawdopodobienstwa)

kurcze … kupuję gołębia pocztowego … ale jak zaszyfrować na nim wiadomość ?

… wiem ilość nasionek jakiegoś konkretnego zboża w żołądku to liczba przesunięć w kodach ASCII ….:)))))))))))))))))))). Cezar wiecznie żywy.

Tyle, że nawet dla niekoniecznie miłośników tegoż sympatycznego gatunku ptactwa, (choć gołębie ponoć smaczne) taka przesyłka będzie wraz z lotnym kurierem – jednorazowa. No chyba, że planowałeś grzebać w jego …obfitości perystaltycznej.

Trzeba iść z postępem i sięgnąć po steganografię i drukarkę 3D! Ostatecznie, ciekawy stylowy deseń szmuglowany na T-shircie przeleciany David-scanerem u kontrahenta, czy nawet awangardowa dziara (wersja dla hardcorowców) w miejscach do tego nieprzeznaczonych – dla tych z obawami kontroli osobistej i konfiskaty wszelakiego ekwipunku mogłaby zdać egzamin.

Apropos kontrabandy, to temat zasługuje na główną niebezpiecznika. Otóż z relacji brytyjskiej policji wynika, że pan Miranda miał hasło do zaszyfrowanego dysku zapisane(a jakże)… odręcznie na karteczce razem z nośnikiem. KLASYK!

“NSA na walkę cele związane z kryptoanalizą (czyli technikami łamania szyfrów) przeznacza 250 milionów dolarów rocznie.”

Pieniądze podatników lecą…

Ciekawi mnie tylko czemu dodatkowo całej wiadomości którą cenzurują nie wrzuca np. na pastebin ? choćby to zdjęli to by już wystarczyło. Co z tego że dają informacje ale nie do końca je przekazują wtedy człowiek wiedział by jakiego syfu nie używać.

Mam pytanie, czy ktoś ma jakieś zdanie/wiedzę na temat tego dodatku?

https://disconnect.me/

Czy jest to coś sensowenego czy jakaś podpucha?

Owszem, bardzo fajny dodatek kasujacy wszystkie gogle, fejsbuki i inny syf – ale jak uzywac to z adblockiem i https everywhere :)

Też dziwne że snowden przekazuje tylko mediom a nie np na pastebina wtedy by nie było że coś z textu uwala np jakie jest “wadliwe” oprogramowanie

” lub po prostu włamując się do Twojego komputera i wykradając klucze kryptograficzne lub hasła.”

przecież taki program jak Kaspersky ma wbudowany system wykrywania włamań który nie dopuści do wycieku danych z komputera na którym jest zainstalowany. nie rozumiem by wykrasc dane NSA musi ominąć zabezpieczenia komputera w tym przypadku ochornę fimy Kaspersky która nie została nigdy złamana . myle się ?

Mówisz o tej samej firmie Kaspersky, która stojąc u skraju upadku została uratowana (oczywiście bezinteresownie) przez Rosję? Wiem, że Putin jest bardzo dobrodusznym człowiekiem ale tego się po nim nie spodziewałem.

Wiesz co łączy Putina i założyciela Kaspersky? Obaj byli (?) oficerami KGB.

I mieściła się w tym samym budynku co centrala FSB. Przypadek?

@michal

O tym właśnie mowa – że globalnie ufamy czemuś czemu tak naprawdę nie powinniśmy ufać

W tym przypadku firmie zajmującej się tworzeniem oprogramowania AV, która ma ‘jakiś’ związek z określonymi służbami danego kraju ;)

W każdym kraju, w którym ma siedzibę, Kaspersky podpisuje umowę o nie wykrywaniu trojanów policji i służb specjalnych… ;]

Szkoda, że nie mam takiej siły przebicia jak Snowden. Oświadczyłbym wówczas publicznie, że NSA podsłuchuje kosmitów i wstrzykuje im do statków wirusy. Z pewnością jakaś część opinii publicznej rozkminiałaby czy aby nie ma w tym ziarna prawdy.

Tak mnie naszło :

Nie można by jakiegoś komunikatora zbudować który by wysyłał wiadomość powiedzmy, minutę ( mamy erę ze wszystko jest coraz szybciej coraz większym kosztem bezpieczeństwa ) i po prostu przez tą minutę by się mieliło żeby ostatecznie otrzymać wiadomość :)

Wtedy można się spodziewać, że nagle ni stąd, ni z owąd, pojawiłyby się w USA różne dziwne podatki “na cele obronności”, finansującę klastry obliczeniowe wymagające ogromnych środków i powierzchni.

Btw. chodzą słuchy, że jeden taki klaster już działa. Nazywa się North Dakota i oficjalnie to stan USA. Kiedyś był tam tylko las…

Przeniose sie na bsd na ktorego nie maja exploitow i niech mnie pocaluja w ….

Ostatnia eskalacja przywilejów na poziomie kernela była chyba z miesiąc temu. Good luck :)

I znowu USAńce strzelają w stopę (a może i w głowę) swojemu przemysłowi. Bo kto będzie chciał sprzęt i oprogramowanie przez nich robione, skoro we wszystkim palce macza NSA i dziurawe to wszystko jak sito. Poza tym backdoora zrobionego dla NSA mogą przecież inni odnaleźć i po cichu wykorzystać.

Taakk… cóż… nie zupełnie… może to nie najlepsza reklama, ale nadal obowiązują pewne normy, a produkty z USA niestety zazwyczaj je spełniają… no, i o dobrą alternatywę raczej nie łatwo…

/sam staram się korzystć z chińskiego softu/sprzętu, a i tak nie da się uniknąć wszędobylskich ‘USAńców’ ;)

#RED Ty tak serio o tym chińskim sofcie i sprzecie? :)

Bo z dwojga złego wolę USA niż komunistyczny, ludobójczy system totalitarny ChRLD. Staram się nie używać chińskiego sprzętu, a tym bardziej softu. Natomiast gdzie się tylko da, korzystam z naszego, zachodniego Open Source.

@Chris: “zachodni” sprzęt i soft. Taa. W ciągu ostatnich 10 lat wyprodukowano chociaż jedną płytkę drukowaną wchodzącą w skład Twojego komputera na Zachodzie? :P

A co do software – polecam przegrepować `git log` pod kątem chińskich nazwisk. Lektura będzie dość ciekawa…

Czas zacząć się uczyć, co te prostokąty znaczą.

@wegg widzisz, paradoksalnie nie jest to takie proste. Ten sprzęt (niezależnie od tego, gdzie jest składany) ma najczęściej podpisany firmware, który jednak pisany jest w USA czy UE, a nie w Chinach. Nie twierdze, że Chińczyk nie może się bardzo uprzeć i czegoś tam zaszyć, ale… po pierwsze składa to co powstało na deskach np. w Kalifornii, po drugie, do czego napisano soft tamże i z procesorem, którego póki co – san nie umie rozgryźć, ani skopiować. Dalej.. zamiast tylko bać się NSA (a co każdy z nas takiego robi, że musi się bać NSA… tak na serio?), można też liczyć, że ta agencja sprawdza, czy Chińczyk nie wkłada jakichś świństw np. do routerów, które będą sprzedawane firmom w USA – przynajmniej tych, które tam zostały zaprojektowane.

Jeśli natomiast chodzi o Open Source i ściągany z sieci kod, to jednak jest trochę “maniaków”, którzy ten kod czytają/modyfikują itd. Ukrycie skutecznego backdoora w kodzie Open Source jest jednak o rząd wielkości trudniejsze niż w zamkniętym oprogramowaniu dostarczanym w wersji binarnej. Jeszcze raz – nie jest niemożliwe, ale jest trudniejsze. Jeśli teraz zaprojektujesz środowisko z głową i z odpowiednią dozą paranoi :), to jesteś jednak w stanie przygotować naprawdę trudną do spenetrowania sieć, korzystając z różnych produktów Open Source, najlepiej pochodzących z od różnych autorów. Bez przesady.. jeśli nawet ktoś ominie jedno, drugie, czy trzecie zabezpieczenie, to wtopi na czwartym czy na piątym. Tego jednak nie tworzą bogowie – co najwyżej inni ludzie. :D

“jan3sobieski 2013.09.06 21:20 | # |

załóż konto na https://pl.gravatar.com/

”

a jak juz zalozysz to dodaj persistent xssa i schakuj nnas wszystkich!#hej.

To by trzeba tak, z jednej grupy sprzętu korzystać jak ‘normalny’ szary zjadacz dla podpuchy, a dla konspiracji i kontrabandy używać konkretnego sprzętu nad którym nie trzymają (jeszcze) łapy :D

Ja mysle ze na panike juz nawet za pozno. Nie wierze, ze

NSA nie zalatwila sobie sprzetowych backdoorow do urzadzen

mikroprocesorowych. Juz kilka lat temu slyszalem jak NSA alarmowala

w sprawie sprzetu Made in China. Skoro pare lat temu Chinczycy

zrobili takie cos to USA musi te mozliwosci miec od dawna.

Szczerze, to juz chyba wole chinskie backdoory. A na rzekome MITM

na poziomie IXow -wystarczy generowac wszystkie klucze w 1 miejscu

i umieszczac je na maszynach docelowych recznie. Jak lokalizacje sa

nasze to problemu nie ma. Tylko agencja zawsze moze cos ci wsadzic

do komputera. Nie ma opcji w 100% bezpiecznych i pewnych.

Po co się ludzie męczą. Skoro istnieje już mechanizm odczytywania myśli werbalnych z ludzkiego mózgu z 92% trafności, to wystarczy wprowadzić ustawę o zmianie ustawy o zmianie ustawy która pod karą pozbawienia wolności zmusza do zainstalowania sobie elektrody powiązanej z systemem do odczytywania myśli.

I społeczeństwo sobie na to pozwala w imię czego? Rzekomej walki z przestępczością. Ha ha ha. Jakiś Gargamel albo paru gargameli po prostu chce zapanować nad głupim plebsem. Pytanie – jak długo jeszcze ludzie sobie na to wszystko będą pozwalać? Na NSA i inne PRISmy? Czy są aż tak tępi, by nie widzieć co się dzieje? Chyba jednak są…

83% wszystkich statystyk jest wyssane z palca.

(A tak na serio, masz jakieś źródła co do tego “odczytywania myśli werbalnych”?)

[…] co informowaliśmy Was, że NSA potrafi obejść większość szyfrowanych protokołów (HTTPS, SSH, VPN, 4G), a już Spiegel wszedł w posiadanie nowych dokumentow, które potwierdzają, że w NSA działają […]

To ja się chyba jednak przeprowadzę w Bieszczady..

Mam nadzieję, że to całe zamieszanie z NSA, podsłuchami i łamaniem zabezpieczeń będzie motorem napędowym do poprawienia jakości i skuteczności ochrony prywatności (m.in. szyfrowania) oraz zwiększy świadomość społeczeństwa w tym temacie.

“przestać korzystać z SSH, SSL, VPN i sieci telefonii

komórkowej 4G”, nie! Wystarczy zrezygnować z Windows i przejść na

Linux’a oraz przekompilować własne jądro systemu bez backdoor’a

SELINUX.

ok.Tylko Truecrypt należy przecież do Microsoftu….

Wyrzucam telefon i laptopa, likwiduję konto w banku, wyrzucam konsolę, telewizor z kamerką za to biorę dziecko za rękę i idę na spacer do parku – może następne pokolenie się opamięta ;)

Nie rozumiem calej tej paniki Waszej i innych. Mi to powiewa czy NSA ma backdora czy nie, nawet jak chinczyc go odkryje, to tez mi powiewa. Piszecie o strachu, a czego sie boicie, ze przeczytaja super tajna wiadomosc, ktora dostaniecie na iPhona, ze mama kaze Wam kupic bulke, czy jeszcze bardziej tajna, ze zarabiacie szalona kwote 1500 zl. A moze boicie sie, ze NSA zainteresuje sie, ze Franek kocha Kaske.

Litosci, przeciez NSA ma powyzej dziurek takie wiesci, jak i to co u Was jest na kompie i po ktorych stronkach lazicie, dopoki nie wyslecie receptury na zrobienie bomby, ani nie bedziecie sie umawiac z Al Zawahiri, czy jak mu tam. Skad ta panika, jak tak poczytalem komentarze, to pomyslalem sobie, ze mamy samych przestepcow…

Piszecie, jakie sa bezpieczne, czemu nie napisali, a dlatego, ze oprocz Was niegorznych i malo interesujacych Żuczkow, te wynurzenia czytaja gangsterzy i terrorysci i chodzi o to, zeby oni nie wiedzieli co jest bezpieczne, chodzi tez o to, ze nawet jesli uzywaja bezpieczne, to zeby zaczelo ich zastanawiac czy to dalej bezpieczne i zaczeli wykonywac nerwowe ruchy. NSA i inne sluzby monitoruja, kto i skad czyta te wynurzenia Snowdena w wydawnictwach i namierzaja nerwowych ludzi, nie takich jak Wy co nerwowo spanikowali i martwia sie o swoje super prywatne wiadomosci, ale tych co po cichu zagladna i znikaja. Pozniej sie sprawdza, gdzie taki ludek zaczyna zagladac po artykule, czego zaczyna szukac i juz maja potencjalnego przestepce.

A Wy… nie pochlebiajcie sobie, nikogo nie obchodzicie, jestes malo dla sluzb interesujacy. Oni naprawde maja co robic. I nikt i nic tego nie zmieni, ze tak jest, bylo i bedzie, ze beda sledzic, namierzac i tworzyc backdory i inne narzedzia. Bez paniki, troche psychologii i logiki… DZIECIAKI :D

O, dżejms bąd nad odwiedził … ;)

bp,nnmsp

Zupełnie nie rozumiesz problemu. Dla NSA nasze prywatne wiadomości są nieciekawe, mogą jednak stanowić instrument do docierania do bardziej interesującej treści. Po co łamać zabezpieczenia firmy X/państwa Y, skoro można złożyć propozycję nie do odrzucenia szeregowemu pracownikowi, szantażując go, że żona dowie się, że ogląda porno dla pedałów?

@roger ja wiem, że może to trudno sobie wyobrazić.. ale wiesz, naprawdę można przeżyć życie:

– nie mając kochanki…

– nie oglądając “porno dla pedałów”,

– nie ćpając, nie handlując prochami, nie kradnąć itd…

I wówczas, nie można Cię zaszantażować, nawet szpiegując Cię 24h/7. Proste.

@Chris

Ty tak dla podtrzymania dyskusji czy na poważnie?

Czy zdajesz sobie sprawę, że to co teraz robisz (legalnie) może być podejrzane lub nielegalne za 10-20 lat? Nie wiesz jaka będzie sytuacja, kto będzie rządził krajem/Europą/światem. Że może to być wyciągnięte z tysiąca różnych powodów? Że – tak jak inni pisali – może być użyte do dotarcia do innych osób/firm? Do wywarcia nacisków na kogoś? Takie informacje raz zdobyte zostaną na zawsze. Nie wiadomo kto będzie miał do tego dostęp, kto to wykupi lub wykradnie.

Naprawdę Ciebie to nie martwi? Jeżeli nie to gratuluję dobrego samopoczucia.

@ja

Czyli wszyscy są głupi i śmieszni bo mają obawy i wątpliwości, a tak naprawdę nie mają się czego obawiać bo są mało ważni.

Rispekt!

[…] jest natomiast to, że takie prośby kierowano w stronę developerów BitLockera, narzędzia do szyfrowania dysku twardego dla […]

Osobiście mam tylko nadzieję, że z polskim wywiadem współpracuje przynajmniej co któryś polski informatyk pracujący za granicą, dzięki czemu polskie służby mają świadomość, czego można bezpiecznie używać.

[…] Ataki client-side NSA realizuje w oparciu o serwery o kryptonimie FoxAcid (CNE) (Computer Netowork Exploitation System). Mają one odbierać przekierowane na nich wybrane połączenia i odpalać dobrane odpowiednio pod konkretny cel exploity (coś jak metasploitowe browser-pwn) — krytyczne cele mają “przyjemność” bycia atakowanymi przy pomocy 0day’ów. Atakami zarządza podgrupa TAO (Tailored Attack Operation), o której Bruce Schneier, mający pełny wgląd w wycieki Snowdena, już miesiąć temu napisał, że “jeśli chcą się do kogoś włamać, to się do niego włamią“. […]

[…] Zidentyfikować nowe metody dostępu, zbioru i ataku poprzez wykorzystanie wpływów na globalne trendy biznesowe w dziedzinie komunikacji i danych. (Czyżby chodziło o naciski, jakie NSA może wywierać np. przy pracach projektowych nad algorytmami kryptograficznymi, aby celowo umieszczać w nich słabości?) […]

Chcecie gwarancji bezpieczeństwa i prywatności? Nic z tego! Przy telekomunikacji nie ma czegoś takiego – nieważne, czy ta telekomunikacja jest realizowana falą akustyczną, ustnie na odcinku 20cm z żoną w łóżku, czy za pośrednictwem jakiegoś super-rozbudowanego systemu telekomunikacyjnego z wodotryskami. Nikt nie zagwarantuje, że nie ma “pluskwy”. Liczy się fakt, że nie mamy właściwie żadnej kontroli nad transmisją i zawartą w niej informacją od momentu jej nadania, a skoro transmisję może odczytać adresat, to mogą i wszyscy inni – kwestia nakładu sił, środków i czasu. Tyle słowa Bożego.

Prawda jest taka, że cenne dla Was (niekoniecznie dla innych) dane sami mnożycie i sami rozdajecie do nich dostęp na prawo i lewo, a z powodu paniki rozkręconej przez NSA na spółkę ze Snowdenem i mediami martwicie się tematami istotnymi dla dyplomatów, wojskowych czy naukowców, którzy rzeczywiście mają cenne dla wywiadu informacje. NSA na prawdę nie jest zainteresowane Waszymi relacjami z koleżanką, korespondencją z klientem czy listą ulubionych stron porno. No, chyba, że ktoś należy do jakiejś większej, politycznie umotywowanej bojówki albo jest kumplem Asange’a, a chyba raczej niewielu tu takich.

Chcecie mieć bezpieczeństwo i prywatność, to sami o nie zadbajcie. Póki co sami siejecie informacjami o sobie bez zastanowienia, na prawo i lewo. Zakładacie konta na portalach społecznościowych, w sklepach internetowych, bankach itd., które są bardziej narażone na inwigilację, niż Wy sami, a odpowiedzialność za bezpieczeństwo tych danych powierzacie na niejasnych zasadach jakiejś firemce, o której wcześniej nawet nie wiedzieliście, że istnieje. Dopóki tak robicie, to całe to pieprzenie bezpieczeństwie informacji niejawnej i szeroko pojętej prywatności pozostaje tylko bezmyślnym pieprzeniem od rzeczy, bo największym zagrożeniem własnej prywatności jesteście Wy sami.

Ciekawy artykuł. Kiedy pierwszy raz oglądałem film pt. “Public Enemy” z Gene Hackmanem to po jego zakończeniu pojawił się ciekawy komentarz: “technika zaprezentowana w filmie pochodzi z lat ’70”

Tak myślę sobie, czy w tym przypadku jaki ostatnio opisują media, czyli podsłuchiwanie przez cały Świat nie jest tak samo. Co i róż wyciekają fajne materiały dotyczące kolejnych złamanych systemów i dziur, czy czasami nie jesteśmy manipulowani aby odwrócić naszą uwagę w inną stronę? Zostawiam to pod rozwagę czytelników.

Na marginesie ostatnio zauważyłem, że do Polski wchodzi fajna aplikacja do szyfrowania rozmów i wiadomości tekstowych na smartfony oraz przesyłania plików safender.com

Producenci chwalą się, że brak jest “back Dor” No zobaczymy?

Witam. Może trochę podobny temat.

Kupiłem ostatnio ładowarkę do smartfona, podłączam i …

Przestaje działać ekran dotykowy zarówno w samsung galaxy jak i sony xperia.

Oba telefony pokazywały ładowanie i na obu zamierał ekran dotykowy. Klawisze fizyczne działały. Po odłączeniu wszystko wraca do normy. Czyżby jakiś “robak” w ładowarce?

Wymieniłem na markową (samsung). W niej “robal ” działa niezauważenie :-) ???

mogła zwyczajnie “siać” tak że pojemnościowe ekrany z nią nie działały a rezystancyjne pewnie by nie miały problemu

[…] na naciski służb na programistów jest kilka, np. próba przekupienia programisty Microsoftu pracującego przy projekcie Bitlockera (narzędzie do szyfrowania dysku) do wprowadzenia backdoora. Ponoć służby o to samo prosiły […]

Bezpieczeństwo cyfrowe:-)

Obecnie prawie wszystkie programy, które instalujesz dają możliwości dostępu legalnego do TWOJEGO urządzenia i dodatkowych dysków, które są podłączone do owego urządzenia na którym program jest zainstalowany. Instalując oprogramowanie zgadzasz się na regulamin i licencję tym samym zgadzasz się na dostęp do haseł, kluczy i certyfikatów. To daje możliwość współpracy producentom oprogramowania z agencjami i innymi przedsiębiorstwami zainteresowanymi danymi z owego urządzenia. ;-)

Jeżeli chcesz mieć bezpieczny komputer polecam wyłączyć wszystkie urządzenia komunikacyjne typu wifi, sieć, inne.

Wiemy, że jest to nie możliwe, a więc możemy się pogodzić z faktem dostępu lub skonstruować prawo, które będzie zabraniało wpisów w regulaminach do oprogramowania “klauzul” nie dozwolonych. Wykonać odpowiednią listę klauzul i przepchnąć w Ministerstwie Cyfryzacji. Jak zmusić do takowych działań Ministerstwo C. pozostawiam mądrzejszym…

Wyjaśniłem wszystkim, że Pan Edek S. nic nowego nie wnosi do życia publicznego ;-)

Apeluje pogodzić się z faktem udostępniania wszystkich treści prywatnych i tajnych na urządzeniach podłączonych do internetu. Oczywiście dla rządu USA i Urzędów Patentowych po między dużymi państwami może to mieć znaczenie ale nasz rząd Polski i tak nie dba o przedsiębiorstwa, które mogą przynosić zyski, lepiej przejść na usługi ;-)

Ale Ty tak serio..? :D

(Zawsze gdy czytam o wszechwładzy i wszechwiedzy tajnych służb, które bez problemu inwigilują każdy komputer, przenikają jakiekolwiek zabezpieczenia – nawet te open source’owe – jak chcą i mają backup wszystkich naszych danych.. dręczy mnie to samo pytanie: czy mamy do czynienia z agentami służb, które to służby chcą celowo siać taką propagandę, aby przekonać maluczkich, że służby są wszechwiedzące… czy też po prostu z ludźmi, którzy nieco za dużo naoglądali się produkcji SF o tajnych agentach i wierzą we wszystko, co jest pokazywane w tych filmach? :)

Tak serio to jest PRAWO, które reguluje, aby każda jednostka telekomunikacyjna posiadała systemy do inwigilacji na życzenie S. Bezpieczeństwa. ;-)

Poczytaj regulaminy i licencje, które akceptujesz przy instalacji oprogramowania godząc się na legalne pozyskiwanie danych z twojego urządzenia ;-) obecnie zbierają to wszystko automaty tak zwane roboty booty jak zwał tak zwal kawałki baz i skryptów. ;-) Ciebie to może nie dotyczyć ale powiąż kilka słów, które będą zagrażały głowie Państwa lub politykom wyższego szczebla to zobaczysz co będzie się działo, często są weryfikowane osoby, często przemieszczające się powyżej XXX kilometrów ;-) BTS’y.

Zrób testy :-)

@Mariusz

Licencję GPL znam praktycznie na pamięć i nie ma tam nic z rzeczy, o których piszesz. Podobnie zresztą w przypadku licencji BSD i kilku innych – podobnych.

Dwa.. nie będzie dwa, bo nie będę pisał publicznie instrukcji dla przestępców czy terrorystów. Powiem natomiast tyle: nie ma najmniejszego problemu, żeby korzystać z sieci, komórki czy też przesyłać dane (dowolne) w taki sposób, aby nikt poza odbiorcą ich nie rozpoznał, nie mówiąc o odczytaniu treści. Więcej powiem – to jest naprawdę proste. I nie wymaga ani drogiego oprogramowania, ani tym bardziej kosmicznych technologii. Wręcz odwrotnie. :) Gdyby było tak, jak wierzysz, że jest – dawno już nie miałoby sensu działanie wywiadów ani też nie byłoby zorganizowanej przestępczości. A w realnym świecie… Amerykanie i ich sojusznicy dowiadują się o inwazji na Krym w chwili, gdy ta się zaczyna (a tam nie chodziło o jednego człowieka, tylko o ruchy sporej armii), a wszelakiej maści międzynarodowe kartele i mafie również mają się dobrze, pomimo wysiłków służb i ogromnych budżetów wydawanych corocznie na walkę z takimi grupami.

Słowem.. chyba jednak służby nie są wszechwiedzące. Serio.

@Chris

Po pierwsze Primo: Wiesz, że całe Państwa utrzymują się z handlu i wytwarzania białego proszku, dodruku dolarów i nielegalnego wprowadzania do obiegu przez banki.

Po drugie Primo: zawsze są dwie strony mocy, to nie znaczy że nie współpracują, to zależy w jakim Państwie się znajdujesz.

Po trzecie Primo: lepiej zalegalizować i pobierać korzyści w postaci licencji podatków, pochodnych ;-) co się dokonuje obecnie na naszych oczach.

Po czwarte Primo: nie jest sposobnością wszystko ogarnąć, nie zawsze algorytm może poradzić sobie z zagrożeniem, czasami brak komunikacji, szumy komunikacyjne, błędne zrozumienie…

Po piąte Primo: nikt nie jest wszechwiedzący to się zgadza.

Po szóste Primo: wszytko zależy od tego przed kim chcesz się zabezpieczać ;-)

[…] Być może jednak nie jest to żart ani atak deface — a jeśli tak, to całkiem nieźle przygotowany deface. Na stronach należących do TrueCrypta, oprócz ostrzeżenia, że TrueCrypt nie jest bezpieczny umieszczono bowiem dość precyzyjne instrukcje migracji danych z TrueCrypta do alternatywnych, wbudowanych w odpowiednie systemy operacyjne rozwiązań (tj. do BitLockera na Windows i dla Mac OS X wykorzystując Disk Utility i szyfrowany typ partycji) — co w sumie jest ciekawe, bo NSA chciało namówić twórcę BitLockera do wstrzyknięcia backdoora. […]

[…] Nowe prawo ustanawiane w Chinach będzie wyamgało obecności backdoora dostępnego dla rządu w każdym produkowanym i sprzedawanym na terenie Chin urządzeniu. Amerykanie oczywiście próbują przekonać Chiny, że to kiepski pomysł, ale żeby było śmieszniej, sami chcą dokładnie tego samego — zresztą nie od dziś, Bitlockera chcieli zbackdoorować już dawno temu. […]

[…] Microsoft odmawia komentarza w tej sprawie, ale już w 2013 roku wiadomo było, że jeden z programistów Microsoftu był proszony o wbudowanie backdoora do kodu Bitlockera… […]

Mariusz,

nikogo nie obchodzi Twoja wiedza, dlatego info od Snowdena jest wiarygodniejsze, media otrzymaja potwerdzenie, zawsze kilka zrodel, tak dzialaja media, tylko wiarygodne gazety moga nas przekonac.