4/7/2022

Analiza szumu na zdjęciu lub nagraniu wideo to znane od lat zagadnienie. Warto jednak odnotować, że badacze z Uniwersytetu w Groningen zaprezentowali właśnie system, który ten szum lepiej wyodrębnia i całkiem skutecznie pozwala odpowiedzieć na pytanie, czy różne zdjęcia pochodzą z tego samego urządzenia. A to dla organów ścigania (i nie tylko) bardzo, bardzo cenna informacja, często pozwalająca ustalić sprawcę.

Fingerprinting aparatów (i kamer) na podstwie szumu sensora

Sensory w cyfrowych aparatach i kamerach mają pewne niedoskonałości, które pojawiają się na etapie produkcji. Te niedoskonałości powodują, że na zdjęciu pojawia się charakterystyczne szumienie, niewidoczne gołym okiem i nie zawsze stałe (może zależeć od “parametrów” sceny). Tu nie chodzi o martwego piksela czy kurz na sensorze, który powoduje, że zawsze ten sam obszar kadru jest lekko przyciemniony.

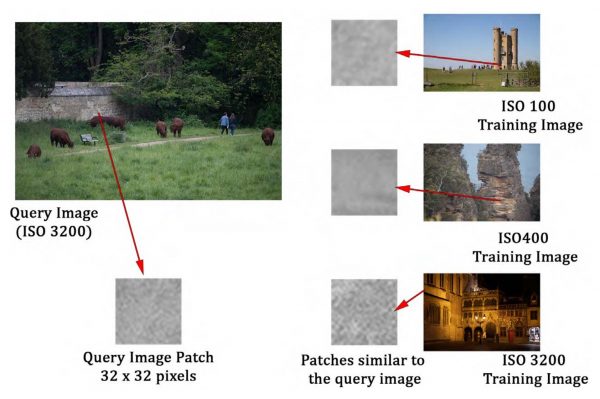

Badacze stworzyli oprogramowanie, które ten szum wyodrębnia. Zaobserwowali, że po szumie można rozpoznać:

- różne marki kamer (sensory danego producenta szumią w podobny sposób)

- konkretny model (dany model szumi w charakterystyczny sposób)

- konkretną kamerę (tu wchodzą właśnie te najcenniejsze niedoskonałości etapu produkcji)

Oprogramowanie jest szalenie skuteczne: rozpoznało poprawnie 99% zdjęć jako zdjęcia pochodzące z tych samych modeli aparatów. Wydajność też nie jest najgorsza — program analizuje 5 nagrań na sekundę, a do sprawnego działania wystarczy mu analiza pięciu losowych ramek z każdego nagrania. Co więcej, rozwiązanie całkiem nieźle radzi sobie z “przekompresowanym” obrazem, np. tym wgranym na media społecznościowe, np. YouTube. A to oznacza, że sygnatura szumu jest możliwa do wyodrębnienia nawet na “zmodyfikowanym” obrazie, dzięki deep learningowi, choć skuteczność spada wtedy do ~75% . Szczegóły tutaj.

Do walki z wykorzystującymi dzieci i …piratami

Badacze swoją technologią zasilili europejski projekt 4NSEEK, który skupia się na budowie “inteligentnych” narzędzi do walki z wykorzystywaniem nieletnich. Ich oprogramowanie może pomóc w potwierdzeniu, że materiały video/foto znalezione przy zatrzymanej osobie zostały stworzone na jej urządzeniach, co nie zawsze jest możliwe do stwierdzenia na podstawie analizy samych metadanych czy tego, co widać w kadrze. To dobre zastosowanie tej technologii.Ale walka z wykorzystaniem nieletnich to nie jedyne zastosowanie. Te algorytmy mogą pomóc w identyfikacji “kradzionych” zdjęć, czy namierzeniu materiału w którym użyto danego materiału wideo bez odpowiedniej licencji. To też dobre zastosowanie tej technologii. Ale…

Do walki z każdym?

Oczywiście, tego typu rozwiązania, to także zagrożenia dla prywatności nas wszystkich. Ktoś w jakimś reżimowym państwie wrzuci nieprzychylny dla władzy komentarz? Może zostać namierzony.

Co robić, jak żyć?

Na razie zostaje mieć świadomość tej techniki. Nie istnieją jeszcze żadne narzędzia które modyfikują szum tak, aby zmienić go na charakterystyczny dla innego urządzenia. Są różne narzędzia do “odszumiania”, ale ich skuteczność nie została przebadana w tym przypadku. Trzeba też pamiętać, że zwykłe modyfikowanie “tego co widać” nie do końca może się sprawdzić, bo jak wskazują badacze, nawet algorytmy kompresji nie zawsze są przeszkodą by utrudnić fingerprinting szumu. No i jest jeszcze jeden problem. Narzędzie do zatarcia fingerprintu szumu, jeśli powstanie, nie powinno wskazywać na to, że materiał poddany był jego działaniu. Bo to też może być problemem.

Zobacz nasz darmowy webinar z OSINT-u o analizie obrazu

Na koniec, wszystkim zainteresowanym namierzaniem osób i firm na podstawie materiałów foto i video polecamy nagranie naszego bezpłatnego webinaru z OSINT-u poświęconego właśnie analizie obrazu.

Technik namierzania osób (i firm) w internecie (po różnych śladach, nie tylko szumie z sensora) jest więcej. Poruszamy je w trakcie naszego Internetowego Kursu OSINT-u. Osoby, które wykupią do niego dostęp do 7 lipca otrzymają wieczysty dostęp do materiałów i zamkniętego forum, do którego dostęp ma ponad 2200 fascynatów tematyki OSINT. Po tej dacie obowiązywać będzie dostęp abonamentowy, który trzeba będzie regularnie odnawiać, aby mieć wgląd w nowe materiały i utrzymać dostęp do zamkniętego forum. Nie przegap tej daty i zapoznaj się z pełną agendą kursu oraz opiniami jego uczestników.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

A jak temu przeciwdziałać ?

Nie wrzucać zdjęć bezpośrednio z aparatu do Internetu ?

Zapisać na dysku i prze kompresować do .jpg jeszcze raz ?

Dobrze wiedzieć :)

Jak będę chciał kogoś w coś wrobić, a mam zdjęcie od niego to mogę sam zrobić zdjęcie, wrzucić jego szum zamiast swojego, zmienić exify i wrzucić do neta.

Później już tylko czekać aż ktoś nawiny użyje osintu :)

W tekście jest mowa o tym, że “przekompresowany” obraz np. przez FB też można wykorzystać, więc kompresja JPG raczej nie za wiele da. O ile nie powstanie program do usuwania tego szumu to pozostaje jedynie psucie zdjęć np. za pomocą filtru zmieniającego zdjęcie w “obraz ojelny” czy sztuczne dodawanie szumu do zdjęć. Pytanie dlaczego ktoś miałby się aż tak przerabiać swoje zdjęcia?

Po pierwsze, wywalamy lub kopiujemy skądś exifa.

Po drugie, Gimp, selektywne rozmycie Gaussa, przy typowej rozdzielczości ok. 2048×1600 z parametrami zaczynamy od ok. 2px promienia / 0.12 delty. To wyczyści szum a po rekompresji do jpega będzie obraz mniejszy. Efekt jest zadziwiająco podobny do Guetzli, ale szybciej zastosować ten efekt niż użyć metamodelu, który robi niemal to samo :).

Po drugie, nie korzystamy z wyrobów aparatopodobnych. Digik-i czyli procesory najtańszych aparatów kompaktowych kompresują wewnętrznie obraz czymś podobnym do JPEG-a, ale wygląda na to, że ??bloki mają jakieś kierunki, w których są zwielokrotniane?? – to tak przeglądając obrazki – taka “kompresja” powoduje dodatkowo, że łatwiej ukryć wciskanie klientom odpadów z uszkodzonymi pikselami. Takie zdjęcie jednak jest trudniej odszumić.

Po trzecie, jak sprzedają nam bubel z badami na matrycy to idziemy do sprzedawcy i domagamy się sprawnego wyrobu.

Hmm, skoro te szumy nie są widoczne gołym okiem to może zrobić jakiś shuffle przy konwersji do JPEG/innego formatu?

A jak sobie ten system radzi z bardzo zaawansowanymi algorytmami odszumiającymi, np. w Topaz DeNoise AI?

W artykule jest przecież napisane, że materiał do badania nie obejmował zdjęć przetworzonych przez algorytmy odszumiające. Nie czytałeś całego artykułu a zabierasz się za komentowanie…

Wystarczy, że ktoś robi w formacie RAW i je wywołuje z różnymi ustawieniami. Wtedy nie do rozpoznania.

W RAW matryca nie ma szumów? No to żeś powiedział….

Wtedy robi się kombinacja matryca + wołaczka RAW + ustawienia wołaczki. W przypadku JPEG mamy z aparatu od razu komplet identyfikujący egzemplarz. W przypadku wyciągnięcia wołaczki RAW na zewnątrz zaczyna się robić to zależne od niej, w tym jej ustawień.

Zapomniałeś, że algorytmy RAW mają denoising wbudowany najczęściej przed poziomem wołania z matrycy Bayera.

Wywołanie RAWa nic nie zmieni. Redukcja szumu czy jego dodanie nie zmieni za bardzo jego charakterystyki. Tu algorytm szuka części wspólnych i nie tylko koncentruje się na samym szumie. Szum na zdjęciach jest tylko potwierdzeniem, że na 100% jest to ten sam model. Myślę, że tu trzeba połączyć wiele metod i najlepiej w Photoshopie, by algorytmy nie były w stanie tego wyłapać. Np. różne obiektywy, wspomniane różne ustawienia szumu przy wywoływaniu RAW, inne ustawienia kolorów, balansu bielu, kontrastów, dodanie różnych filtrów w PS (rozmycia, szumy itp.), publikacja w mniejszej rozdzielczości i w mniejszej ppi/dpi. Zmiana obiektywu też by się przydała.

Dla fotografów/grafików jest to stosunkowo łatwe do ominięcia, ale zabawy trochę jest. Patrząc ogólnie to mały procent społeczeństwa. Reszta jest łatwiejsza do namierzenia czy identyfikacji. Myślę, że te algorytmy koncentrują się przede wszystkim na aparatach w telefonach. Tu zdecydowanie łatwiej jest ich wszystkiego nauczyć, bo ludzie nawet kadru nie zmieniają.

Denoise ai ?

Nie widzę dobrego zastosowania dla tego typu technologii. Przy okazji, czy lekkie rozmazywanie zdjęć nie będzie wystarczającą obroną? Czy to narzędzie jest publicznie dostępne, pod testowanie i szukanie opcjonalnych metod obrony?

Zrób zdjęcie zdjęcia innym aparatem ;)

Odszumianie i zaszumianie danych to temat stary jak transformata Fouriera :-D

Filtrów jest całe mnóstwo, do wyboru do koloru.

Na różne rzeczy trzeba uważać: jeśli urządzenie nagrywające jest zasilane z sieci lub filmujące filmuje scenę oświetloną LED lub świetlówkami zasilanymi z sieci, to do nagrania audio lub video przedostaje się jako “szum” sygnał czasu z sieci energetycznej, bardzo dokładny, z zegara atomowego, podającego nie tylko czas nagrania, ale też pozwalający biegłemu stwierdzić, czy nagranie nie było cięte i montowane. Dodatkowo jak na scenie widać np. cień słońca czy słońce, to wraz z dokładnym czasem znanymi od stuleci metodami nawigacji można obliczyć miejsce wykonania nagrania.

Cień słońca :)

@Rafał

Widziałem ooooooooooooooooooorła cieeeeeeeń:D

sygnał czasu z sieci energetycznej

Ahahah jako elektryk to sie uśmiałem

Jemu chodziło o fluktuacje w gridzie (jak najbardziej unikatowe i nagrywane). Also: https://niebezpiecznik.pl/post/jak-podgladac-ludzi-i-wykradac-hasla-mikrofonem/

@Rafał – a chciałbyś pozycję wyznaczać na postawie cienia z latarni lub odbicia od szklanej fasady pobliskiego biurowca?

@Józef – no Słońce cienia na pewno nie rzuca… ;))

@Waldek

no rzuca, rzuca tylko jakby w zakresie innego promieniowania lub innej gwiazdy ;)

Tylko co może powiedzieć Ci model aparatu o osobie która robi zdjęcie? Bo są miliony ludzi którzy mają taki sam aparat.

Nie czytało się całego artykułu, co?

To jest jak z odciskami palcow. Dopoki nie masz bazy, z ktora mozesz porownac to nic ci po nich. Oczywiscie zbieranie takiej bazy szumow jest sporo latwiejsze bo “potencjalni przestepcy” sami te swoje szumy pokazuja na social mediach :)

Przy obecnych trendach “chronienia” spoleczenstw przez ich rzady, moze tez niedlugo producenci aparatow beda zobligowani do rejestrowania szumu z kazdego wyprodukowanego aparatu a sklepy rejestrowania komu zostala sprzedana kazda sztuka. brrr…

“sensory danego producenta szumią w podobny sposób” nie do końca ścisła informacja.

Są oczywiście różnice między sensorami (których producentów jest mniej niż aparatów i takie Sony potrafiło zaopatrywać 2 firmy oprócz siebie w identyczny sensor), ale większe znaczenie ma chyba wbudowane oprogramowanie w aparacie które przetwarza kolory (wszak następuje interpolacja bo na poziomie matrycy piksel ma jeden kolor – RGB zyskuje dzięki danym od sąsiednich, ba raczej wypadałoby go nazwać subpikselem) i szum redukuje, bywa że nawet w RAWach.

PS: zmiana rozdzielczości mocno redukuje cyfrowy odcisk palca, ten prawdopodobnie też. No i jedną wadę tej metody pominięto – matryce się starzeją, prawie na pewno mając wyłącznie zdjęcia które dzieli kilka lat możliwa będzie co najwyżej identyfikacja producenta.

Skoro można zidentyfikować telefon po szumie na matrycy aparatu, to być może można też namierzyć “nowego” właściciela kradzionego telefonu. Pewnie dla naszej policji to było by za dużo roboty ale myślę, że za jakiś czas pojawi się usługa, albo firma, która na podstawie zapisanego zdjęcia będzie w stanie odnaleźć skradziony telefon (a przynajmniej jego matrycę ;) ) przeszukując social media.

Znajac zycie to zostanie to wykorzystane glownie do walk z przeciwnikami politycznymi i sledzeniem/kontrola obywateli a nie sciganiem przestepczosci…

Krotko mowiac, szybciej cie namierza i zamkna za zdjecie demonstracji anty rzadowej na anty-rzadowym portalu niz znajda zlodzieja, ktory ci ukradl telefon.

Czy odciski palców są wykorzystywane do walki z opozycją? W autorytaryzmach na pewno, ale nie widziałem dowodów, żeby robiono to np. w Polsce. Z tym “odciskiem matrycy” pewnie będzie podobnie

W astrinomii gdzie każdy piksel ma znaczenie już dawno sie odszumia zdjecia, także z takiego szumu matrycy.

Wreszcie zaczną łapać watykanistów i ich kolegów biskupów pakować do ciupy za ich ukrywanie?

Ziobro już na klęczkach biegnie to odkręcać bo kocha …. biskupie berła

kolega chyba lekow dzis nie wzial?

Podany link prowadzi do jakiegoś losowego patentu ;)

Tytuł złowieszczy, jednak technologia bardzo przydatna.

Policja nie będzie mnie namierzać za to, że zrobię zdjęcie kwiatka, ulicy, czy zachodu słońca.

Jednak w przypadku namierzania przestępców seksualnych i temu podobnych rewelacja. Tak powinno być.

I ty w to wierzysz… Naiwniak, żeby nie napisać ignorant.

> Policja nie będzie mnie namierzać za to, że zrobię

> zdjęcie kwiatka, ulicy, czy zachodu słońca.

Policja będzie gromadzić dane według widzimisię policji i rządzących, w tym także dane o unikalnych sygnaturach szumu. A sięgnie do tego za 5 czy 10 lat, gdy trzeba będzie coś znaleźć na tego, kogo nie lubi władza.

> Jednak w przypadku namierzania przestępców seksualnych

> i temu podobnych rewelacja. Tak powinno być.

Po pierwsze: nie ma żadnego powodu, żeby “przestępców seksualnych” uważać za jakiś gatunek nadprzestępcy, przy ściganiu którego państwu i jego służbom wolno więcej.

Po drugie: ściganie przestępstw przez policję nie może być zbyt łatwe, bo inaczej przeradza się w inwigilację masową, a nie celowaną. Ten postulat jest słuszny nawet z uwzględnieniem nieuchronnie niższej wykrywalności przestępstw.

Czy ktoś zawczasu ( 20 lat wstecz) myślał że taka technologia się pojawi?

Nie bardzo.

Idą żniwa i złoty sezon dla prokuratorów, skarbówki, wydziałów śledczych.

Te latami zbierane petabajty danych w archiwach policyjnych i serwisach internetowych czekające na analizę danych.

Nakazać informatykom śledczym wyciągnąć ze zdjęć będących dowodami rzeczowymi odpowiednie dane i zapukać do Googla czy i gdzie te dane pojawiły się w sieci.

Przestępca zrobił zdjęci bądź nakręcił filmik, identyfikuje się sprzęt, łączy profile, nazwiska dane geolokalizacyjne, adresy itd

> Te latami zbierane petabajty danych w archiwach policyjnych

> i serwisach internetowych czekające na analizę danych.

Co do serwisów internetowych to się zgodzę, ale policja? Naprawdę ma petabajty danych w archiwach?

Zebrało by się w magazynach dowodów rzeczowych policji zrzeszonych w Interpolu.

Nośniki danych zabezpieczone na potrzeby śledztw i procesów sadowych.

Archiwa własne z kopiami procesowymi.

A może jakaś trzyliterowa agencja rządowa robi sobie backup danych upublicznianych w internecie.

Aha, niech udowodnią ponad wszelką wątpliwość że nie ma 2 identycznych, pod względem szumów, matryc w telefonach czy aparatach. Zresztą szumy nie powstają tylko i wyłącznie na matrycy ale oprogramowanie także robi swoje. Głowę daje że to nie przejdzie, taki pić na wodę.

Łatwiej będzie, jak Ty udowodnisz, że SĄ takie dwa różne urządzenia, które szumią tak samo.

Polska policja to ma problem ze znalezieniem poszukiwanego gdy nie ma go w domu :)

Mam pytanie z innej beczki, ale podobnej…. :)

W androidzie wykonałem komendę:

adb shell settings list global

i wklejam kilka linijek które wzbudziło moje zainteresowanie…

call_forwarding_card1_number=1197961746

call_forwarding_card1_setting=

call_forwarding_card2_number=-1654624435

call_forwarding_card2_setting=

call_forwarding_card_mode=259

call_forwarding_key=[ムvᄁᄆユ{|¢gヌᅬレ

call_forwarding_switching_new_mode=5

Telefon z dwoma sim, działa na wyspach poza EU :)

Czy to nadaje się do CSI?

Wszystkie przekierowania mam usunięte w ustawieniach…

> Policja może Cię namierzyć po szumie sensora twojego aparatu

I bardzo tak jak zawsze :p

“całkiem skuteczniem” – ktoś się naoglądał Króla Juliana ;3

Fajny artykuł, ale jak dla mnie takie coś nie ma przyszłości bo trzeba mieć pełne zdjęcie.

Technika jest taka, że każda robi jakieś charakterystyczne rzeczy. Kiedyś czytałem, że po pracy komputera można identyfikować maszynę. Tak samo jak po dźwięku auta. Każdy ma inny dogłos co da się wyłowić na dużym skanerze dźwięku.