12/4/2017

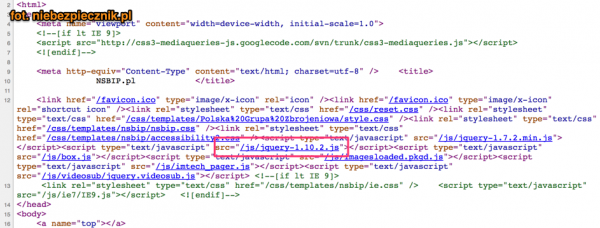

Jeden z naszych czytelników, mushira, fan losów Pana Bartłomieja Misiewicza, postanowił przyjrzeć się serwisowi spółki, w której od poniedziałku Pan Bartłomiej Misiewicz objął stanowisko pełnomocnika zarządu ds. spraw komunikacji. I w kodzie strony Polskiej Grupy Zbrojeniowej ujrzał takie nietypowe coś:

A kiedy zajrzał pod wskazany URL, zobaczył:

var state = '';

var check = 0;

var jsq = '';

var s = '4561737465724567672062792043726f6e6f78284d696368

616c204a61676f647a696e736b69293c62723e0d0a63726f6e6f782e6

261736540676d61696c2e636f6d';

$(document).on("keyup", function(e) {

jsq = jsq + (e.keyCode);

if (check == 0) {

if (jsq.indexOf("678279787988697171") != -1) {

for (var i = 0; i < s.length; i += 2) {

var v = parseInt(s.substr(i, 2), 16);

if (v) state += String.fromCharCode(v);

}

$('html').html('<font style="font-family: fantasy;">▒█▀▀█░█▀▀▄░█▀▀█▒█▄░░█░█▀▀█▒█▄▒▄█<br>▒█░░░░█▄▄▀░█░▒█▒█░█░█░█░▒█░▒▒█░░

▒█▄▄█░█░▒█░█▄▄█▒█░▒▀█░█▄▄█▒█▀▒▀█<br>' + state);

check = 1;

}

}

});

Jeśli chcecie przekonać się o tym, co robi ten fragment kodu, to wejdźcie sami na BIP PGZ i wpiszcie na klawiaturze:

cronoxegg

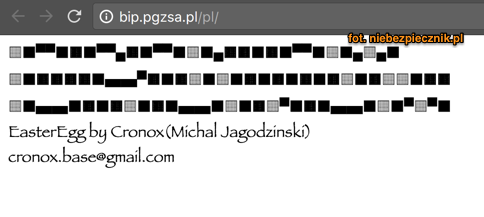

Waszym oczom powinno ukazać się:

Kod oczywiście nie jest złośliwy i nikt nie zabrania nikomu umieszczać w źródłach swojej strony easter eggów. Ale nie wydaje nam się, żeby PGZ wiedziała o tym “kwiatku”.

Możliwe więc, że ta biblioteka znalazła się na stronie w sposób nieautoryzowany (tj. nie dodał jej twórca serwisu). Obecność tego kodu może być wynikiem włamania, np. wstrzyknięcia za pomocą jakiejś podatności. W końcu za pomocą bardzo podobnego wstrzyknięcia, stronę — także z sektora zbrojeniowego, tyle że z USA — swego czasu zhackował nasz rodak, porky the pig — pisaliśmy o tym w artykule pt. Polak zhackował amerykańską stronę rządową. Po wpisaniu jego nicka na klawiaturze, pojawiała się piosenka “Jestem wesoły Romek”.

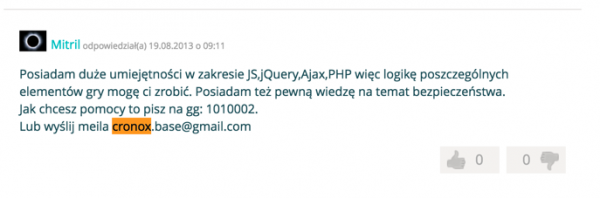

Przeszukanie internetu pod kątem nicka bohatera easter egga zwraca jego stronę internetową (ale w portfolio nie ma PGZ) jak i odpowiedź na ogłoszenie. Oba zasoby potwierdzają, że osoba ta interesuje się bezpieczeństwem IT:

Ale przecież podpisanie się swoimi danymi, nie jest najrozsądniejsze. Być może więc PGZ nie zauważyło, budując stronę w oparciu o gotowe kawałki, że na swój serwer przemyciło taki “kwiatek”. To by bardzo źle świadczyło o PGZ — to jak ważne jest monitorowanie swoich stron pod kątem “obcego” kodu i co z tego może wyniknąć obszernie pisaliśmy w artykułach pt. Jak przeprowadzono atak na KNF i polskie banki oraz Kradzież danych klientów Plusbanku: złodziej opublikował je w internecie.

Czy więc Biuletyn Informacji Publicznej PGZ został zhackowany — padł ofiarą włamywacza, który umieścił w jej kodzie easter egga, wrabiając cronoxa? Nie wiemy — ale wysłaliśmy zapytania, zarówno do autora easter egga jak i do PGZ. Być może odpowie nam nowy pełnomocnik zarządu ds.komunikacji? :-) Kiedy tylko to nastąpi, zaktualizujemy ten artykuł.

Aktualizacja 18:30

Informujemy, że już po przesłaniu naszych pytań do PGZ, a zaledwie 2 minuty przed publikacją niniejszego artykułu, Polska Agencja Prasowa poinformowała, że umowa z Panem Misiewiczem została rozwiązana. W trakcie publikacji, nie byliśmy tego świadomi, dlatego z tekstu wykreślone zostało przedostatnie zdanie.

Aktualizacja 19:00

Otrzymaliśmy odpowiedź od Cronoksa. Przyznaje on, że kod został umieszczony na stronach PGZ “ok. 5 lat temu”, kiedy Cronox “był młodszym programistą pewnej firmy”.

Tworzyliśmy wtedy NSBIP. Najwidoczniej PGZ korzysta z tego serwisu. Kiedy pracowałem przy tym projekcie to w sumie dopiero zaczynałem przygodę z front jak i back-endem, a jako że był to mój pierwszy “większy” projekt przy jakim pracowałem więc nie mogłem się oprzeć pokusie.

Fajnie że po ~5 latach ktoś to wykrył. Byłem pewien że oni sami to już dawno usunęli.

A więc wszystko wskazuje na to, że przez 5 lat, nikt z PGZ nie zauważył tego tego zupełnie niepotrzebnego i bądź co bądź wyglądającego podejrzanie skryptu. Warto monitorować zawartość swoich stron regularnie, bo jak wiemy, metoda wodopoju przynosi całkiem niezłe żniwo. A strona PGZ nadaje się na tego typu atak idealnie…

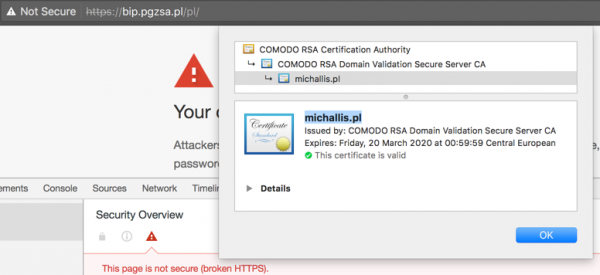

Dodatkowo, jeden z naszych czytelników zauważył, że PGZ korzysta z certyfikatu SSL wystawionego na bardzo ciekawą domenę: michallis.pl

To każe zadać nam pytanie, czyje jeszcze nick lub imię i nazwisko znajdziemy w kodzie stron PGZ?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Na lepszej ;-) przeglądarce obrazek wygląda tak:

http://obrazki.ga/image.php?di=2GI8HJYP

Nom, nie wiem jakiego gówna nb użył że taki ładny ascii art rozwaliło.

No ale wielkanoc, to ludzie znajdują pisanki (easter egg=pisanka po polsku).

http://zapytaj.onet.pl/Category/007,022/2,7704875,Pomoc_przy_stronie.html#showAnswer79784997

W sumie to samo na http://www.wojsko-polskie.pl/pl/

Może faktycznie robił te strony?

http://www.wykop.pl/ludzie/Cronox/

to znowu ci z wykopu… ja nie czuję się bezpieczny w takim państwie, przecież mógł sprzedać wykradzione bazy polskiej grupy zbrojeniowej rosjanom…

404

Może na IT tną koszty skoro konsultanci do spraw mediów ich tyle kosztują ? :)

Patrząc jedynie po samych nagłówkach widać, że lekko zaniedbane to mają: X-Powered-By: PHP/5.4.45

Raczej nie mają pojęcia co zamawiają, odbierają, a koszty to tną wykonawcy.

Ale by miał ładny numer gg gdyby zamiast dwójki na końcu była jedynka albo zero.

Tak, na pewno autor zhakował stronę i podpisał się imieniem i nazwiskiem.

Możliwe że ktoś w PGE zajumał jego kod razem z EasterEggiem. Ale teraz pewnie się nie przyznają, a autor nie odpowie Wam, bo go 6 rano zgarną panowie smutni.

Autor jest fanem Daniel Magical, od tygodnia tylko tym się interesuje. Dotarcie do niego nie jest trudne.

“16:52” a Wy wrzucacie wczorajszego fakenews (por. Misiewicz zarobi więcej niż prezes spółki PGZ).

“Być może odpowie nam nowy pełnomocnik zarządu ds. komunikacji? :-)”

http://wiadomosci.onet.pl/kraj/umowa-o-prace-miedzy-pgz-a-bartlomiejem-misiewiczem-rozwiazana/eh0e1np

Niestety chyba nie odpowie :D

Komentarz cronoxa

http://www.wykop.pl/wpis/23337161/#comment-83934635

Zobaczcie dane certyfikatu na https://bip.pgzsa.pl/pl/

:-)

To chyba nawet lepsze niż ten easter egg…

Śmieszne, ale zwykle takie rzeczy zostawiają autorzy stron, kiedy nie mogą się normalnie podpisać.

Jak tam idzie aktualizacja? ;)

Autor sugeruje że to nie on, chociaż WebArchive mówi co innego :) No chyba że ktoś zhaczył bip już na starcie :)

https://web.archive.org/web/20150106183247/http://bip.pgzsa.pl/pl/

Ja mam całkiem ładne ASCIIart

http://imgur.com/a/ZA9RA

To nie jest ASCII Art, widać w JS’ie wrzucony font-style: fantasy; więc to zaimportowany font po prostu. No i nazwa ASCII Art wskazuje że taka grafika jest złożona ze znaków ASCII.

Pozdrawiam :-)

To jet ascii art, można wkleić do notatnika

▒█▀▀█░█▀▀▄░█▀▀█▒█▄░░█░█▀▀█▒█▄▒▄█

▒█░░░░█▄▄▀░█░▒█▒█░█░█░█░▒█░▒▒█░░

▒█▄▄█░█░▒█░█▄▄█▒█░▒▀█░█▄▄█▒█▀▒▀█

EasterEgg by Cronox(Michal Jagodzinski)

cronox.base@gmail.com

moderatora prosze o wycięcie adresu mailowego, dziekuje, dobranoc

hahaha michallis.pl LOL

Teraz już wiadomo jaka firma robiła strone :) idąć za certyfikatem ssl

https://www.versite.net/en/portfolio/

Akurat chodzi tutaj o nabino sp. z.o.o. zresztą oni też robili wojsko polskie i na początku na końcu jquery było to samo. https://web.archive.org/web/20140415023107/http://www.wojsko-polskie.pl/pl/

Nabino? Ta sama firma od słynnego Kalkulatora Wyborczego? http://wiadomosci.dziennik.pl/wydarzenia/artykuly/475955,wprost-o-firmie-nabino-kalkulatorze-dla-pkw-i-informatykach.html

Ciekawa ta firma versite.net – nie potrafię znaleźć jej danych w CEIDG.

Pewnie dlatego, że to spółka z ograniczoną odpowiedzialnością…

W CEIDG raczej ich nie znajdziesz, ale w bazie GUS owszem.

https://wyszukiwarkaregon.stat.gov.pl/appBIR/index.aspx

I wystarczy po lewej wpisać ich numer Regon, NIP lub KRS.

Numery znajdziesz tutaj https://www.versite.net/en/contact/

“A więc wszystko wskazuje na to, że przez 5 lat, nikt z PGZ nie zauważył tego tego zupełnie niepotrzebnego i bądź co bądź wyglądającego podejrzanie skryptu. Warto monitorować zawartość swoich stron regularnie, bo jak wiemy, metoda wodopoju przynosi całkiem niezłe żniwo. A strona PGZ nadaje się na tego typu atak idealnie…”

Wszystko wskazuje na to, że od 5 lat, nikt z BIP-ie nie monitorował niczego.

Proszę wykasować powyższy komentarz, bo to spółka zoo.

Nie działa ani na FF ani na IE – zmienili już kod strony?

no bo to multidomain cert :D admin podwyżki nie dostał dlatego michalisy z domeną rządową na jednym cercie latają, i na bank jedna regułka chwyta to configu, a tak swoją drogą to zastanawia mnie dlaczego wybyli do ovh? od stycznia zmienił się ip’ek z lokalizacji pl na fr właśnie

Dlaczego OVH? A moze dlatego ze Home ‘wywiezli do rzeszy’ i teraz pewnie bedzie wywieszka ‘Haus’? :)

a co niebezpiecznik ma w stopce? Wszelkie prawa zastrzeżone © 2009- echo date(“Y”);

;D

zajrzyj do źródła ;)

“Polska Grupa Zbrojeniowa ma w kodzie swojej strony coś dziwnego…” nie wiem czemu was to dziwi. Przecież to standard. Wujek, szwagier, kuzyn załatwiają fuchy lub pracę znajomym lub rodzinie. Słyszałem o kimś kto budował sieć dla budżetówki na ponad 200 hostów, a miał problem z wyliczaniem maski podsieci. Zero serwerów, a switche najtańsze i broń boże nieprogramowalne. Co ciekawe wszystkie hosty miały mieć na sztywno ustawioną konfigurację IP. Można? Można, tylko jak tym zarządzać.

Ps.

Osobiście znam “informatyka” z jednego z urzędów, który miał dylemat czy rozbudowę sieci zrobić na switch-ach czy na przełącznikach.

Budowanie sieci na samych switchach to norma w budżetówce. I nie zawsze jest to wina informatyków. Najczęściej chodzi o koszty. Sam stawiałem sieć w dużej szkole i też nie mieli serwera, dyrektor powiedział, że zabrakło kasy w budżecie na ten rok, a w przyszłym 100% idzie na budowę sali sportowej.

Ja tylko chciałem zwrócić uwagę, że switch i przełącznik to jest to samo. Najpewniej chodziło tobie o switch i koncentrator.

to jest raczej zele skonfigurowany apache

jak dodamy www po https to widać ze idzie ruch na co innego https://www.bip.pgzsa.pl/pl/

tez jest błąd ale juz nie michallis.pl

pytanie dlaczego urzad ma storny na jakis prywatnych serwarch czy robi to porostu im ktos kto nie wiem jak ssl konfigurowac ?

IP BIP’a i michalisa sa takie same, wiec dziela ten sam serwer i zarazem certyfikat :v

czy źle skonfigurowany apache? bardzo możliwe, ale na moje nie na tym ip’ku co domena o której mówi ten art, szczegóły tutaj: https://pastebin.com/dDQ7C9rb

odnośnie test-page’a to może ktoś zadziałał zgodnie z ‘security best practice’ stosowanymi w instytucjach publicznych i wrzucił po prostu apaczowe ‘Testing 123’ dla zmyłki gdzie content serwowany jest z nginx’a hehe

z certyfikatami za to jeszcze ciekawsza sprawa na głównej PGZ, chyba ktoś zapomniał wrzucić intermediate ca do łańcuszka i rozwiązał to tak:

https://pgzsa.pl -(301)-> http://pgzsa.pl/

http://www.pgzsa.pl -(301)-> http://pgzsa.pl/

https://www.pgzsa.pl -(301)-> http://pgzsa.pl/

szkoda…

Swoją drogą, ładnie wygląda supervising w firmach informatycznych, skoro nikt nie wykrył żartu “młodszego programisty”. Może należałoby wymusić na branży IT stosowanie jakichś norm jakościowych, gdzie działanie programisty byłoby sprawdzane przez kogoś od jakości.

Branża IT ma to do siebie, że bardzo często testuje jakość nowego pracownika. Branża pseudo IT ma to do siebie, że bardzo rzadko testuje jakość nowego pracownika.

Normy jakościowe są zbędne.

Czy jak raz wejdziesz w błoto to czy też będziesz wymagał norm jakościowych chodników?

Po prostu trzeba zrezygnować z klapek do oczu i patrzeć na jakość za każdym razem.

Od jakości czego? Backdoorów? Ci od jakości nie rozumieją kodu, a Ci co rozumieją, wiedzą ile zarabia młodszy programista i jeżeli kod nie jest szkodliwy – przymruży oko. W końcu to Easter Egg.

Jakiej jakosci? Doslownie kilka dni temu pewien bank na ‘m’ (wlasnosc niemiecka) niewrasobiwie przekazal dane finansowe klientow dla firmy od ‘big data’. Dlaczego? Bo nikt kodu dobrze nie sprawdzil przed wpuszczeniem na serwer produkcyjny. Mozna? Mozna. Co za problem.

Co do hostingu – trzymanie stron na wlasnych serwerach przez urzedy to proszenie sie o prokuratora (niegospodarnosc, zagrozenie infrastruktury firmy itd.).

Inna kwestia to wlasnosc i certyfikatu. Tu nie ma ‘sheringu klucza’.

“Supervising”?

Wklep w google nazwę “NSBIP”, którą przytacza autor easter egga, przeczytaj, która firma go robiła, a potem przypomnij sobie https://niebezpiecznik.pl/tag/nabino/ i przemyśl, czego od niej wymagasz :)

powazne firmy nie zatrudniaja takich dowcipnisiow zostawiajacych cos po sobie

hr powinno wylapac

Saudi Sh3ll v2.0

Widze wzmozenie wlascicieli Niebezpiecznika… Sprawa sprzed kilku lat ale skoro mozna pojechac po Misiewiczu to hajda. A ze bez sensu i wychodzi brak umiejetnosci profesjonalnych redakcji to inna sprawa…

Jak tak dalej pojdzie to Niebezpiecznik spadnie do poziomu Faktu i Pudelka

dobra, dobra… wszyscy wiemy, że to ty pisałeś Misiek :)

Nawet się podpisał: Ja :)

No zdecydowanie to on.

Widzisz “wzmożenie właścicieli” !? Ty raczej podszkól język polski bo dostaniesz “dwóję” ze sprawdzianu…

Faktycznie ten “cronoxegg” działa też na innych stronach w domenie nsbip.pl:

https://www.google.com/search?q=NSBIP&ie=utf-8&oe=utf-8&client=firefox-b-ab#q=nsbip.pl

▌▌„Być może odpowie nam nowy pełnomocnik zarządu ds.komunikacji? :-)”

„Polska Agencja Prasowa poinformowała, że umowa z Panem Misiewiczem została rozwiązana. W trakcie publikacji, nie byliśmy tego świadomi, dlatego z tekstu wykreślone zostało przedostatnie zdanie.”

W sumie dlaczego? Zdanie stało się tylko jeszcze bardziej prawdziwe — „nowego pełnomocnika” zastąpi po prostu „jeszcze nowszy pełnomocnik zarządu ds. komunikacji?” :)

Warto byłoby też przyjrzeć się stronie zakładów Mesko:

http://wiadomosci.onet.pl/kraj/hasla-dzihadystyczne-na-witrynie-polskiej-firmy-zbrojeniowej-atak-hakerow/ygtygs

Ciekawe czy czegoś tam nie zostawili…

Ten easter egg działa na wszyskich BIP’ach robionych przez

http://www.nsbip.pl/pl/ – to jest dość duż o BIP’ów

Firma wykonująca to nieistniejąca już KOMUNIX sp z o. o zresztą powiązana

z nabino sp. z o.o (to ta od PKW :)

Fakt że EEG zostało niezauważone przy odbiorze ale dla mnie to wada ukryta którą dopiero teraz ujawniono=antyreferencje dla firmy Zleceniobiorcy i pracownika który się namaścił. Nie rozumiem dlaczego Wykonawcy wykorzystując nieudolność urzędników mogą się potem bezkarnie chwalić referencjami z realizacji takich projektów i wszyscy ich podziwiają ja to full profeska bo wykiwali urzedasów. Przykład informatyzacja ZUSu, Elektroniczna Platforma Usług Administracji Publicznej i wiele innych również mniejszych na które realizację ochoczo się narzeka ale trzeba rozdzielić kiepskie Zlecenie za kiepską kasę od tych wręcz celowo zwichrowanych wykonań. Dla mnie pomysł na taką sygnaturę swojej pracy to amatorka

Zwykle “młodszy programista” oznacza niezbyt doświadczona osobę :)

Wspomniany plik JS został już usunięty.

po 5 latach :D

dobre :D

Moze tak zrzeszylibyscie sie w jakies porzadne stowarzyszenie i wspomogli ta upadajaca na kolana Polske? Chyba wystarczy ze Macierewicz zaczal rozbrajac realnie ten kraj?! Jesli cos sie teraz zacznie (duzo na to wskazuje), na latane wirtualnych dziur bedzie juz za pozno…

Wszystko idzie w dobrym kierunku. Firmy przenoszą się na spółki ltd ;-)

Hmm a czemu strona naszych sił stoi sobie na hostingu nazwa.pl ???