13/2/2014

W ostatnich dniach coraz więcej słyszy się o “nowym” typie wolumetrycznego ataku DDoS, który do amplifikacji ruchu wykorzystuje przestarzałe oprogramowanie zainstalowane na serwerach czasu NTP. Wczoraj polscy ISP byli masowo DDoS-owani, a niektórzy nie wytrzymali ruchu, zaliczając “awarie”. Na świecie z kolei właśnie odnotowano rekordową przepustowość ataku DDoS NTP amplification: 400Gbps. Poniżej opisujemy na czym polega ten atak i jak sprawdzić, czy serwer NTP może posłużyć do wzmocnienia DDoS-a.

“Kontrowersyjne” funkcje NTP są znane od lat

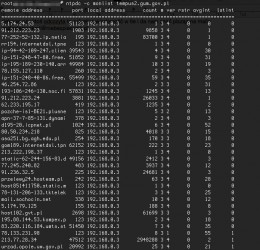

Zacznijmy od tego, że na złośliwe wykorzystanie serwerów NTP przez atakujących zwracaliśmy uwagę na Niebezpieczniku już 4 lata temu w tekście pt. “NTP, czyli zabawa serwerami czasu” — opisywaliśmy wtedy jak można wykorzystać polecenie “monlist” lub “peers” protokołu NTP do testów penetracyjnych. Na celownik wzięliśmy wtedy oba polskie, oficjalne, urzędowe serwery czasu tempus1.gum.gov.pl oraz tempus2.gum.gov.pl, wskazane w rozporządzeniu Ministra Gospodarki, Pracy i Polityki Społecznej z dnia 19 marca 2004 r.

Teraz, po 4 latach, za sprawą ostatnich doniesień i namową kilku czytelników postanowiliśmy sprawdzić, czy serwery te nie są przypadkiem tak skonfigurowane, aby ułatwiać DDoS-erom ich wykorzystanie w atakach. Szczegóły poniżej — zanim jednak do nich przejdziemy, objaśnijmy na czym polega atak DDoS z wykorzystaniem wzmocnienia przez NTP.

Na czym polega atak DDoS z wykorzystaniem NTP?

Serwery czasu NTP komunikują się po protokole UDP. Dzięki temu, że jest to protokół “bezpołączeniowy”, do komunikacji z serwerem nie jest wymagane zestawienie sesji — możemy więc wysłać do serwera NTP zespoofowany datagram UDP (w którym podmienimy adres źródłowy z naszego na adres ofiary). Dzięki temu serwer prześle swoją odpowiedź nie do nas, a do ofiary.

Zespoofowany datagram UDP możemy wygenerować np. za pomocą hpinga

hping -2 -a

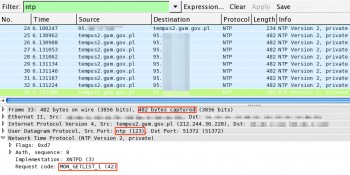

Jeśli wysłany przez nas pakiet UDP będzie zawierał komendę protokołu NTP o nazwie “monlist“, służacą do pobrania listy max. 600 ostatnich hostów, z jakim łączył się serwer NTP, to w odpowiedzi na nasz 1 datagram otrzymać możemy aż 100 datagramów (w każdym znajdować się będzie 6 hostów). Ta własność (długiej odpowiedzi na krótkie zapytanie) wykorzystywana jest właśnie do amplifikacji, czyli wzmocnienia ataku DDoS.

Dokładnie rzecz ujmując, 234 bajty zapytania wymusiły w naszym przypadku 98 * 482 bajtów odpowiedzi (łącznie 47236 bajtów, czyli 46 kilobajtów) — a zatem mówimy o 200x wzmocnieniu ataku.

Prawdziwy atakujący oczywiście nie skupia się na jednym serwerze, a znajduje sobie ich więcej. Można to zrobić przy pomocy skryptu do nmapa lub serwisu openntpproject.org.

Polskie, urzędowe serwery czasu ułatwiają ataki

Dziś rano sprawdziliśmy, czy polskie, oficjalne, urzędowe serwery czasu działają pod kontrolą przestarzałego oprogramowania, które ułatwia przeprowadzanie ataków DDoS NTP Amplification. Jak widać na screenshotach powyżej — tak.

Zapytaliśmy więc zarówno właścicieli serwerów tempus?.gum.gov.pl o to, czy zamierzają usunąć usterkę. Jednocześnie zapytaliśmy rządowy CERT, czy być może prowadził pod tym kątem analizę polskich domen rządowych. Do momentu publikacji artykułu, otrzymaliśmy odpowiedź wyłącznie od ppłk Macieja Karczyńskiego, rzecznika prasowego ABW:

1. Czy rządowy zespół CERT przeprowadzał w ostatnim czasie badania serwerów NTP w domenie gov.pl pod kątem ułatwienia przeprowadzenia ataku DDoS lub ostrzegał instytucje rządowe przed tego typu błędami konfiguracyjnymi?

Rządowy Zespół Reagowania na Incydenty Komputerowe CERT.GOV.PL przeprowadza testy bezpieczeństwa tylko i wyłącznie na oficjalną prośbę instytucji administracji publicznej. Jako podsumowanie testów przesyłana jest lista znalezionych podatności oraz wytyczne dotyczące ich usunięcia.

2. Czy otrzymali Państwo jakiekolwiek zgłoszenia dotyczące serwerów tempus1.gum.gov.pl oraz tempus2.gum.gov.pl?

Zespół CERT.GOV.PL nie uzyskał informacji o podatności serwerów tempus1.gum.gov.pl oraz tempus2.gum.gov.pl.

3. Na czym, w przypadku otrzymania zgłoszenia dotyczącego podatnego serwera NTP w domenie gov.pl polega rola rządowego zespołu CERT?

W przypadku otrzymania zgłoszenia np. o podatności, instytucja której to dotyczy jest niezwłocznie powiadamiana wraz z informacją o sposobie zniwelowania zagrożenia (o ile jest to możliwe). CERT.GOV.PL pozostaje w stałym kontakcie z instytucją, którą poinformowaliśmy o incydencie. W przypadku konieczności udzielamy dodatkowego wsparcia.

Nadeszła odpowiedź od Albina Czubli, Kierownika Laboratorium Czasu i Częstotliwości:

1. administracją (zarządzanie i aktualizacja oprogramowania) serwerów czasu tempus1.gum.gov.pl i tempus2.gum.gov.pl zajmuje się Laboratorium Czasu i Częstotliwości Zakładu Elektrycznego Głównego Urzędu Miar,

2. nie zamierzamy wykorzystywać ani świadomie umożliwiać osobom trzecim wykorzystania serwerów czasu tempus1.gum.gov.pl i tempus2.gum.gov.pl do udziału w atakach DDoS (funkcja “monlist” została w obu serwerach zablokowana),

3. nie stwierdziliśmy wykorzystania serwerów czasu tempus1.gum.gov.pl i tempus2.gum.gov.pl do udziału w atakach DDoS.

Wzmocnionego NTP DDoS-u nie można ignorować — w poniedziałek padł rekord: 400Gbps

Do tej pory ataki DDoS-y wzmocnione przez NTP były wykorzystywane przez grupę DERP do paraliżowania serwerów gier (okolice sylwestra 2013/2014). Ale zaledwie w poniedziałek Cloudflare poinformowało o nowym rekordzie w atakach DDoS: 400Gbps. Atak ten wykorzystywał wzmocnienie poprzez NTP (co oznacza, że atakujący aby go przeprowadzić potrzebowali dostępu jedynie do łącza 2Gbps).

Z analizy ataku wynika, że wykorzystano 4,529 serwerów NTP z 1,298 różnych sieci. Tu przypomnijmy, że poprzedni rekord w atakach DDoS to 300Gbps skierowane w stronę Spamhausu. Atak ten wykorzystywał wzmocnienie przez DNS i potrzebował 30 000 serwerów DNS (a więc 7 razy więcej maszyn dało o 25% mniejszy atak).

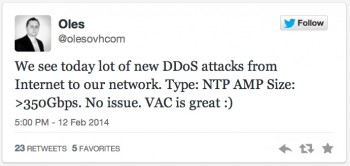

Wypowiedź pracownika OVH …o tyle zabawna, że serwerownia ta jest celem a jednocześnie serwery w niej ulokowane są “wzmacniaczami” tego ataku…

Polscy operatorzy pod DDoS-owym ostrzałem w tym tygodniu

Co ciekawe, wygląda na to, że metoda “na wzmocnienie NTP” zyskuje na popularności. Wczoraj i przedwczoraj odbieraliśmy od naszych czytelników sygnały chwilowych “braków dostępu do internetu”. Sygnały pochodziły od różnych operatorów, a czytelnicy w biurze klienta otrzymywali odpowiedzi, że przyczyną jest “atak DDoS” (związany z ruchem NTP). Być może na kanwie opisanego przez Cloudflare “rekordu” niektórzy polscy “badacze bezpieczeństwa” zaczęli implementować ataki NTP do swoich DDoS-owych toolkitów? ;-)

Oto wypowiedzi niektórych operatorów odnośnie niedawnych “awarii internetu”, być może spowodowanych tymi atakami, a być może korzystających z globalnego problemu do przykrycia innych awarii?

Subject: informacje w sprawie ataku DDOS na sieć firmy Horyzont TI – 12.02.2014

Szanowni Państwo

Informujemy, że w dniu 12.02.2014 od godzin porannych ma miejsce atak sieciowy typu Distributed Denial of Service (http://pl.wikipedia.org/wiki/DDoS) na infrastrukturę sieciowo – serwerową naszej firmy.

W szczycie ataku nasza infrastruktura sieciowa otrzymywała ponad 20 gigabitów na sekundę ruchu internetowego co jest poziomem 8-10 razy większym niż normalnie. Skutkiem ataku było odcięcie wszystkich naszych klientów dostępu do Internetu jak również niemożliwość skorzystania z usług hostingowych takich jak poczta eletroniczna, serwisy web oraz bazy danych.

Skala ataku jest ogromna – z informacji uzyskanych przez naszą firmę wynika, że ofiarami ataku padli również inni krajowi dostawcy usług internetowych jak również sieci globalnych dostawców internetu w Polsce.

Więcej na temat ataku dostępne jest pod adresem: [link kierujący do ataku ujawnionego przez Cloudflare]

W tej chwili dzięki wysiłkom naszego zespołu odpieramy kolejną falę ataków i utrzymujemy maksymalnie możliwą dostępność sieci i usług, jednak ze względu na rozległość zjawiska (atakowane są oprócz naszej sieci również sieci naszych klientów) oraz ilość ruchu, która do nas napływa mogą okresowo występować zakłócenia w dostępie do sieci.

Liczymy na zrozumienie w tych ciężkich chwilach.

Piotr Szałamacha

prezes zarządu

I Oktawave:

Jak zabezpieczyć serwer NTP?

Wystarczy zaktualizować demona NTP do wydanej już w 2010 roku wersji 4.2.7p26 lub wyższej (to właśnie w nich usunięto błąd, czyli zablokowano opcję “monlist”, zastępując ją komendą “mrulist”, która przy pomocy “nonce” uniemożliwia spoofing.

Można też ręczne zablokować tę opcję w pliku konfiguracyjnym /etc/ntp.conf poprzez dodanie wartości:

restrict default kod nomodify notrap nopeer noquery

restrict -6 default kod nomodify notrap nopeer noquery

Na marginesie, ciekawe wskazówki konfiguracyjne dotyczące NTP (nie tylko serwerów, ale i klientów) znaleźć możecie na stronie Team Cymru.

Właścicielu sieci, pomóż innym!

Wszystkim właścicielom sieci proponujemy również wdrożyć egres filtering, czyli blokowanie ruchu wychodzącego zawierającego adresy źródłowe, które nie należą do ich sieci. To pozwoli wyeliminować spoofing. Egres filtering może nie być możliwy, jeśli operator udostępnia usługę tranzytową przez swoją sieć i nie ma pełnej informacji na temat wszystkich adresów źródłowych klientów.

Chcesz przetestować swoją sieć kontrolowanym atakiem DDoS?

Na marginesie, od początku tego roku, do naszej komercyjnej oferty usług związanych z testowaniem bezpieczeństwa sieci komputerowych dołączyliśmy testy obciążeniowe będące symulacją ataku DDoS (zarówno w podejściu wolumetrycznym jak i aplikacyjnym).

Jesteśmy w stanie za wygenerować ruch o charakterystyce następujących ataków: SYN Flood, ICMP Flood, UDP Flood, HTTP(S) Connect, HTTP(S) Post, SSL Handshake (exhaustion/renegotiation), oraz inne (do ustalenia). W trakcie ataków możliwe jest dowolne “spoofowanie” pól pakietu/datagramu (np. pól z adresem źródłowym). Zainteresowanych zapraszamy do kontaktu, ale przestrzegamy, że w przypadku klientów nieposiadających własnej serwerowni i łączy, czyli korzystających z cudzego hostingu wymagamy przedstawienia zgody na testy podpisanej także przez firmę hostingową ;-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Niezwykle trafne pytania do CERT.GOV.PL. Czemu nie mogli sami przeskanować i wysłać monitu ministerstwom i urzędom, tego nie rozumiem. Nie jest to dużo roboty. Mogliby według mojego zdania nie tylko reagować ale i zapobiegać. A z amplifikacji ddos to fajne jest jeszcze snmp :]

Paragrafy. Nawet CERT nie może atakować infrastruktury rządowej w celu poprawienia jej bezpieczeństwa bez odpowiednich papierów które z własnej inicjatywy muszą wystawić odpowiednie jednostki.

@sky w takim razie jest to jednostka bezużyteczna (i w praktyce tak wlasnie jest). Skoro sami nie mogą podjąć żadnych działań tylko czekają aż urzędas im powie podczas kiedys ludzie w instytucjach państwowych nie posiadają odpowiednich kompetencji i nie są świadomi, że coś się dzieje lub może zdarzyć. Kiedy zgłaszają potrzebę? Pewnie po fakcie, jak wyciekną dane albo zobaczą wielki napis, że ich zchakowano.

Śmieszą mnie polskie władze. Żyją w swojej utopijnej świadomości o byciu bezpiecznym podczas gdy blog przeciętnego kowalskiego jest lepiej zabezpieczony niż instalacje rządowe. I jeszcze ta propaganda arrakis. płakać mi się chce jak to wszystko widzę.

[…] Sam serwer NTP można także wykorzystać do 200 krotnego wzmocnienia ataku DDoS […]

W Netii przedwczoraj wszystko flapowalo.Ponoć tyż ddosy.

To akurat proste. Nie mogli bo żaden urząd nie pozwoli sobie na wytykanie sobie niedociągnięć. Urzędy mają wielką autonomię a panowie z certu nie zamierzają karku nadstawiać – zaraz by jakiś dyrektor się rzucał, że mu ABW kontrole robi bez sensu itp :(

Tak wygląda polityka w praktyce :(

A Niebezpiecznik sie nie boi, ze zostanie oskarzony o dawanie script kiddies instrukcji? :P

Co do testowania DDoS to jest duzo booterow, ktore pomagaja atakowac (tfu, testowac) server np RageBooter

Sorry za polskie znaki, ale bootuje Linuxa z pendrive i jestem za leniwy i nie chialo mi sie dodawac obslugi polskich znakow :/

Oczywiście. Godzinę DDoS-u można też kupić u Wasyla na rosyjskim forum ;) Ale są to działania dość ryzykowne. Bo problem w tym, czy przypadkiem ataki nie polecą z …botnetu, czyli zainfekowanych złośliwym oprogramowaniem komputerów nieświadomych niczego ludzi. Dodatkowo, tego typu rozwiązania nie nadają się do profesjonalnych testów — brak/trudności w szczegółowej kontroli wolumenu/rodzaju ataku (czasem zachodzi potrzeba “oberwania” pakietem o konkretnej, specyficznej, niestandardowej budowie). No i ze spoofingiem różnie to bywa, nie wspominając już o sterowaniu routingiem (a co jeśli cel peeruje się z kilkoma sieciami i należy “minimalizować” albo odpowiednio rozkładać obciążenie?).

A można jakieś bliskie namiary na Wasyla? :P

Hack forums w google i pierwszy wynik ;)

@PK Czyli jak nie Wasyl, to znaczy że macie własny botnet?;D W waszych “testach obciążeniowych” musicie wyciągać kilka giga. DNS/NTP Amplification?:)

ixia, spirent czy agilent?

Podobne ataki (DRDoS) były w ostatnim czasie przeprowadzane z wykorzystaniem serwerów gier opartych na Q3. Atakujący najpierw odpytywał master serwery o listę wszystkich serwerów gier, następnie wysyłał zespoofowany pakiet “getstatus” do każdego z nich, który generuje zazwyczaj wielokrotnie większą odpowiedź.

Interesujący wektor ataku.

Aj, za szybko kliknąłem. Ciekawe czy by się dało coś takiego zrobić z użyciem serwerów CoD-a, CS:GO czy jakiejś innej popularnej strzelanki…

Widze że już mnie ktoś wyprzedził, jeśli chodzi o silnik Q3 nadal większość serwerów jest na to jak najbardziej podatna i prawdopodobnie będzie. Dodatkowo wszystkie gry oparte na silniku Q3 mają dużo więcej ukrytych opcji niż tylko ‘getstatus’, ‘getinfo’… Jeśli chodzi o spoofowanie UDP nie jest to też takie łatwe rzecz biorąc w Europie, większosc routerow filtruje nagłówki adresów i szuka właśnie spoofowanych pakietów. Jednak gdy atak uda się jest praktycznie nie do namierzenia.

Akurat mialem okazje siedziec w Poznaniu na dwoch sieciach. Inea w prywatnym mieszkaniu, pierwszego dnia miala lekka czkawke, praktycznie niezauwazalna. Horyzont drugiego dnia przez caly bozy dzien nie byl wstanie uporac sie z problem na tyle, aby zapewni choc minimalny poziom uslugi klientom biznesowym…

od paru tygodni obserwuję w swojej sieci nagłe strzały pakietów UDP idących z dziurawych serwerów – gigabit-dwa – minuta-dwie i koniec – co ciekawe, najczęściej o pełnych godzinach.

Pewnie ktoś testuje grunt przed poważniejszym atakiem. Radziłbym w CloudFlare zainwestować, albo inny system chroniący przed DDoS.

Cloudflare ogłasza nowy wynik ddosa, ale pewnie sami ddosują, by ludzie wykupywali ochronę przed ddosami w ich Cloudflare

Jest to rekord tych czasów, od kiedy istnieją analizy ale chyba nie rekord od początku istnienia sieci…

Podejrzewam że analizowana sieci jest wystarczająco długo żeby uznać że jest to rekord wsze-czasów. Wcześniej przepustowość samej sieci nie pozwalała na przeprowadzenie takiego ataku – według szacunków cisco w 2007 roku przepustowość całej sieci wynosiła 2000 Gbps

A rozwiązanie problemu było by takie proste.. dlaczego ISPs nadal pozwalają na wysyłanie spoofowanych pakietów? bezsensowne.

Ja bym poszedł trochę w inną stronę. Skoro znana jest lista serwerów NTP to wystarczy na poziomie ISP filtrować adresy do iluśtam “zaufanych”. Zwykły Kowalski nawet nie wie co skrót oznacza i jeśli korzysta z opcji synchronizacji czasu w komputerze to robi to na serwery ms, apple czy inne które mu producent systemu operacyjnego wpisał w listę.

Oczywiście dla biznesu penwie trzeba by było to jakoś uelastycznić z możliwością dopisania na whitelisty na życzenie. Ograniczając listę do powiedzmy 100 NTP dla danego regionu geograficznego atakujący już nie będzie miał dużego pola do popisu i przejdzie do szukania innych metod ataku.

Aby na pewno bezsensowne?

@Kolo, a po co komuś kto nie zamierza nikogo hackować spoofowanie?

Czyli może m. in. w poniedziałek orange xdsl leżało i kwiczało, bo nie dało się zestawić sesji PPP? No i z niebiezpiecznikem w ten poniedziałek też widziałem problemy, a to ci heca..

Dzisiaj (sobota) chyba nadal lecą ataki bo np. onet kuca co chwilę i losowe strony się często nie ładują od razu. Pytanie tylko czy to mój ISP (Vectra) czy konkretne witryny dostają strzała.

Od kiedy Oles jest pracownikiem OVH? :D On jest dyrektorem tej firmy.

Dyrektor to też pracownik.

dziś znów widać na sieci spory ruch NTP amplification.

[…] opisywaliśmy jak do wzmocnienia ataku DDoS można wykorzystać serwery NTP oraz DNS. Dziś chcieliśmy zaprezentować małe case-study ataku, który nas spotkał kilka dni temu. Jest […]