3/3/2022

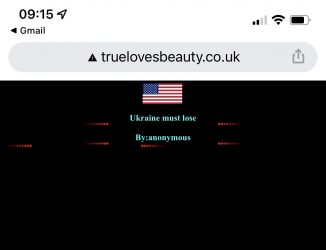

Dziś rano serwis Money[.]pl zaczął przekierowywać na komunikat “Ukraina musi przegrać” podpisany jako Anonymous (ta, jasne):

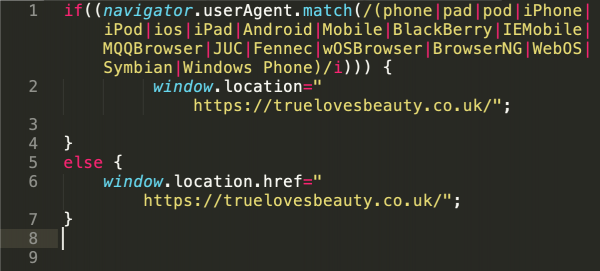

Powodem przekierowania jest dodanie tego skryptu w kod strony Money[.]pl:

https://www.money[.]pl/static/6.b9ef957e38295bf2fa36.js

W nim znajduje się następująca instrukcja, która w zamyśle atakujących miała przekierowywać tylko użytkowników mobilnych. Jak zauważył nasz Czytelnik, jest ona jednak błędna (warunek zawsze się wykona)), ale plik załadowany na urządzenia mobilne (bez aktywnego AdBlocka) działał:

Ciekawe obserwacje

- Po pierwsze, widać że nie tylko sympatycy Ukrainy są aktywni w internecie i rozjeżdżają rosyjską infrastrukturę. Rosjanie i ich sojusznicy, jak widać na przykładzie ataku na Money, nie próżnują. (Tak, tak nie można wykluczyć false-flag, że byli to Ukraińcy, którzy chceli zrzucić na Rosjan, albo Kongijczycy, który po prostu lubią trollować).

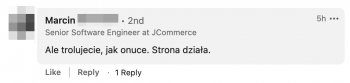

- Po drugie, to że atak nie pokazywał się każdemu wywołało zabawną dyskusję, kiedy jako pierwsi (?) wrzuciliśmy na naszego Twittera informację na temat złośliwego przekierowania. Niektórzy, bez wystarczającej wiedzy technicznej, zaczęli pisać, że to “fake”, bo sami nie potrafili “odtworzyć” efektu (tzn. wchodzili na stronę i “nic się nie działo”, więc “to musi być kłamstwo!”).

Pochwalamy nieufność — weryfikować informacje zawsze warto, nawet jak pochodzą z zaufanego źródła. Ale trzeba umieć to robić… a w przypadku ataku należy mieć kompetencje w obszarze analizy kodu, zanim krzyknie się “fake”. Na marginesie, posłuchajcie 8 rad Marcina, jak wykrywać fake-newsy i dezinformacje — bardzo wartościowy materiał, zwłaszcza teraz:

- Po trzecie, to że w ogóle wiele osób, pomimo ostrzeżenia, że serwis jest zhackowany, postanowiło go odwiedzić (i to prawdopodobnie ze swojego podstawowego urządzenia, być może nawet służbowego) jest samo w sobie przerażające. Wchodzenie na zhackowaną stronę, kiedy nie ustalono jeszcze dokładnie co robi złośliwy kod nie należy do najrozsądniejszych decyzji. Poza przekierowaniem złośliwy kod mógł przecież próbować jeszcze innych ataków, w tym na użytkowników (na szczęście takich śladów nie znaleźliśmy). Właśnie dlatego, adresy do takich “niepewnych” w danej chwili stron podaje się z [.] w nazwie, aby nie były klikalne.

Co do samego ataku. Nie jest on spektakularny. Typowy deface. Wektorem prawdopodobnie była złośliwa reklama. Gdyby atakujący mieli dostęp do serwera, mechanika ataku wyglądałaby inaczej.

Jak analizować takie ataki i zhackowane strony?

Na koniec (i na przyszłość, bo tych ataków będzie zapewne niestety więcej) kilka rad jak wykryć, który z plików na stronie odpowiada za przekierowanie. Ze względu na punkt 3 powyżej, nie rekomendujemy takiej analizy każdemu.

- Zweryfikuj, czy podejrzane zachowanie strony występuje na różnych User-Agentach (nie zawsze jest to regułą). W razie potrzeby zmień User-Agenta przeglądarki na iPhona/Androida albo w narzędziach deweloperskich kliknąć na ikonę urządzenia mobilnego, aby dostosować też rozmiar ekranu.

- W zakładce “Network” w narzędziach deweloperskich zobacz jak wygląda kolejność żądań, ustal moment w którym następuje przekierowanie. Nie musi pojawiać się zawsze, czasem jest wynikiem ładowania tylko jednej z wielu reklam i trzeba poczekać aż znów właśnie ta reklama zostanie zaserwowana.

- Ponieważ tu mamy do czynienia z przekierowaniem, poddaj analizie pliki JS. Poszukaj URL-a, na który zaobserwowałeś przekierowanie. Na macOS CMD+OPT+F – szukaj w źródłach – “truelove”. Na Windows CTRL+Shift+F.

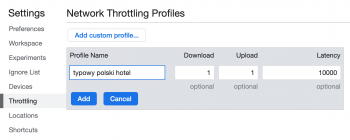

- Jeśli przekierowanie następuje zbyt szybko, abyś przy pomocy narzędzi deweloperskich zdążył wykonać analizę, możesz włączyć zapisywanie pełnego loga lub trochę “oszukać” system w ten sposób:

Oczywiście wiemy, że sposobów i narzędzi, jak dokonywać takich analiz jest wiele. Ta powyżej jest jedną z najprostszych / najszybszych, choć nie zawsze zadziała (np. jeśli URL jest kodowany). Dlatego jeśli ta tematyka Was interesuje i chcielibyście poznać więcej technik i narzędzi przydatnych programistom i testerom webaplikacji, to zapraszamy do zapisania się na poniższą listę. Niebawem planujemy webinar dotyczący analizy ataków na serwisy internetowe, który pokaże przydatne sposoby i kilka pomocnych tooli:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

JAKIŚ dostęp do serwera miał miejsce, nawet reklama 1p nie byłaby w stanie umieścić złośliwego kodu w podstawowej domenie*

*ok, teoretycznie reverse proxy może wszystkie requesty pod static przewalać gdzieś indziej, ale to nie ma większego sensu, i to “dzieś indziej” mogłoby być przejęte

Konstrukcja if Else odsyła do tego samego bo zapewne planowali zrobić stronę pod mobilne wyświetlanie i destkopowe, bądź kategoryzować wejścia. Przemyślane działanie.

“Po trzecie, to że w ogóle wiele osób, pomimo ostrzeżenia, że serwis jest zhackowany, postanowiło go odwiedzić”

To. Dokladnie to.

Sekunda, dokladnie tyle ponizsze zajelo mi po przeczytaniu naglowka: “O moze warto zobaczyc – Tylko co strace? Czas, zwlaszcza robiac to bezpiecznie. Co zyskam? Przyjemnosc z lampienia sie odziedziczona po dzikich przodkach bo nawet jesli mialo to jakas wartosc (dla wiekszosci minimalna) wczesniej to wiekszosc juz sie ulotnila…?”

Zhakowana strone moze odwiedzic bezpiecznie tylko osoba conajmniej wzglednie kompetentna technicznie (modyfikowane przez IQ) ~ komentarze “a wcale nie” sa dobitnym stwierdzeniem ze sie taka nie jest (poniewaz rozne wersje strony mozna serwowac roznym ludziom na naprawde wiele sposobow).

@Niebezpiecznik,

Moglibyscie walnac tez czarny bloczek na nazwe firmy Marcina, “Senior Software Engineer” w zupelnosci wystarczy, “Junior Software Engineer” albo sam “Software Engineer” jeszcze by uszedl z nazwa firmy ale wypowiedzi osob na stanowiskach powyzej pewnego poziomu (oczekiwanych) kompetencji potrafia (mocno) rzutowac na postrzeganie jej samej.

Ja na przyklad generalnie nie przyznaje sie gdzie pracuje – i moge wesolo robic z siebie glupka jesli mam ochote lub gorszy dzien :p

> zwlaszcza robiac to bezpiecznie

Ta jasne ;)

>> zwlaszcza robiac to bezpiecznie

>

> Ta jasne ;)

Jasne co? Ze strone mozna odwiedzac na sposoby roznice sie stopniem bezpieczenstwa czy to ze zrobienie tego na sposoby bezpieczniejsze zajmuje generalnie wiecej czasu?

Oczywiscie pomijam najwazniejsze – mogles tutaj odnosic sie do moich kompetencji w tym wzgledzie, tylko nie kojarze zebym kiedykolwiek zadeklarowal sie podjac takiego wyzwania i polegl sromotnie…

Czym wogole jest dla ciebie bezpieczenstwo? 6 weteranow spec-ops w kwiecie wieku ochraniajacych (ot tak) przecietnego kowalskiego podczas zakupow w dyskoncie, budzet ponizej 100 pln – czy jest on bezpieczny?

Nie wiem czy ja czegoś nie łapie czy wy. W tym całe piękno “anonymous”, że jest nim każdy kto chce, nie ma hierarchii, zorganizowanej grupy, szefa itd. Wystarczy się podpisać i tyle. Także “taa jasne” jest tam niepotrzebne.

Ten Wasz materiał o dezinformacji – naprawdę super! Mocno wartościowy. Połowie kumpli bym to wysłał. Tyle, że “najbardziej potrzebujący”, zwyczajnie przez niego nie przebrną, mimo krótkiej formy. Niestety.

Od początku ataku na Ukrainę obserwuję wzmożone działanie botnetów na usługi www na swoich serwerach – Wy też to u siebie zauważacie?

Nie. Dość zwyczajowo leci.

Drogi niebezpieczniku. Cenię waszą pracę, ale widzę u Was co jakiś czas wychodzący brak obiektywnej oceny różnych sytuacji. Napisaliście:

“Rosjanie i ich sojusznicy, jak widać na przykładzie ataku na Money, nie próżnują.”

Proszę udowodnijcie, że ataku dokonali rosjanie ;) Poważnie, tak mało Wam wystarczy aby obarczać kogoś winą?

Bo rozumiem, że całkowicie NIEPRAWDOPODOBNYM jest aby ataku dokonali “sympatycy Ukrainy”, którzy w ten sposób chcieliby wzmocnić niechęć Polaków wobec Rosji?

Sugeruję nie iść drogą tabloidów, które bezpodstawnie podają DOMYSŁY jako FAKTY lub wyciągają wnioski na podstawie niepełnych/nierzetelnych informacji. Sami to często piszecie.

I nie, nie jestem sympatykiem/sojusznikiem Rosji ;)

Pozdrawiam

“którzy w ten sposób chcieliby wzmocnić niechęć Polaków wobec Rosji”

Masz rację, bo to co się w tej chwili dzieje na Ukrainie sprawia, że wysyłam serduszka do Putina. A tak, niestety, po informacji niebezpiecznika przelała się czara goryczy. Po Ukrainie jeździ autobus z przebierańcami, którzy dla rosyjskiej telewizji udają cieszących się z wyzwolenia ukraińców, ale co tam… Błędnie przypisujemy ten atak rosjanom! Ten komentarz to chyba jakiś żart w obecnych czasach. I to mało śmieszny.

Jesli mamy doczynienia z dwiema zantagonizowanymi druzynami sportowymi A oraz B, i jacys zamaskowani pseudokibice dokopia druzynie A to nie powinnismy zakladac, ze to pseudokipice druzyny B bo to mogli byc ich wlasni (A) pseudokibice chcacy wzbudzic nienawisc do druzyny B? Raczej pokrecone i bardzo ryzykowne bo ostatnia rzecz ktora chcesz robic w warunkach wojny to dac politykom sojusznika wymowke do grania bardziej zachowawczo…

Tak wogole i po pierwsze niech ktos mi laskawie wyjasni jaki cel i skutek mialo by miec publikowanie takich “wiadomosci” na shakowanych stronach poza oznajmieniem swiatu ze strona zostala shakowana? Czy nie jest tak, ze praktycznie wszedzie znajda sie tak milosnicy jak i przeciwnicy kazdej nacji i ci ludzie tworza arcydziela nienawisci, ksiazki, filmy, publikacje wywiady jawnie, publicznie, spotkania autorskie od bunkrow po supermarkety, ciezko im zamknac geb* bo wolnosc slowa i te sprawy – a tu ktos sobie pier* przyslowiowe “death to ….” gdzies po skosie, w polowie nawet zakryte reklama dorsza na portalu u tadzia, i nagle to material opiniotworczy propagandowy i wola narodu? Zwyczajnie nie rozumiem.

W czasach wojny do wszelkich informacji nalezy podchodzic z dystansem. Jeszcze nie slyszalem o takim konflikcie w histori, zeby dobrzy walczyli ze zlymi, ale agresja stygmatuje zawsze niezaleznie od tego czy ma sie racje czy nie, dlatego lepiej rozwiazywac konflikty na poziomie dyplomacji czy ekonomicznie – zwlaszcza kiedy mamy doczynienia z duza dysproporcja sily, wiec nie rozumiem skat zdziwienie, ze rosji sie obrywa. Naprawde ktos sie spodziewa, ze jak wytatuuje twarz i zacznie naparzac staruszki na miescie to ludzie potraktuja to “zupelnie obiektywnie jako konflikt dwoch rownoprawnych podmiotow”?

Slyszac o ataku jak ten na money.pl mam absolutnie gdzies kim *twierdzi* ze jest atakujacy, to co robi troszeczke bardziej zajmnie moja uwage, natomiast to co mnie naprawde interesuje to jak wygladalo ich zaplecze informatyczne i w jaki sposob dokonano ataku, bo czym innym jest jak ktos napadnie wazywniak u Jadzi, obezwladniajac 80 letniego stroza emeryta uzbrojonego w ciety jezyk a czym innym napad na konwoj z banku z taka sama ochrona…

Ale słowo “anonymous” oznacza “anonimowy”, więc skoro włamywacz jest anonimowy, to użycie słowa jest jak najbardziej uzasadnione, nie? Jakby było z wielkiej litery, to można by się czepiać, że to nazwa własna.

Money ma trolla w srodku. Pewnie release robia przez scp i kazdy dev klucz :D, wiec pewnie nikt nie bedzie wiedzial kto to zrobil :D

No dobra, odwiedzanie strony www, to wysyłanie zapytania GET do serwera przez przeglądarkę. Przeglądarka nie potrafi innych zapytań poza getem. W jaki sposób to może być niebezpieczne?

Bo w odpowiedzi na tego geta dostaniesz jakiś kod, a większość przeglądarek jest tak skonstruowana że go w ten czy inny sposób uruchomi (inaczej byś nie pograł w gry webowe ani nie pogadał na Zoomie).

@fisz No i co dostaniesz? Odpali Ci się kalkulator po javascriptcie czy jakieś inne śmiertelne zagrożenie? Nie znam żadnej strony, która po wejściu zrobiła Ci szkodę, na przykład szyfrując dysk albo usuwając jakieś pliki. Głupotę szerzysz

To zrób lepszy research

@redakcja – no właśnie jeśli użytkownik nie uczyni żadnej akcji na zainfekowanej stronie, wiedząc, że jest zainfekowana, powiedzmy wejdzie z ciekawości, to nie grozi mu żadne niebezpieczeństwo. Przeglądarki są w dzisiejszych czasach bezpieczne, nie pozwoli na wykonanie żadnego “harmful” skryptu

No to ci pomożemy: drive by download, pwn2own browser full chain exploit. Szerzej taki sposób ataku opisywaliśmy przy analizie ulotki Pegasusa, bo tam exploitacja via browser była wektorem.

no i co, usuwamy teraz komentarze, droga Redakcjo?

@kondrad @feed

Ja piernicze. Nie odpisywalem od razu bo myslalem ze to podpucha – ale wyglada na to ze nie, jak mozna byc takim matolem? jedno to nie wiedziec, drugie to nie wiedziec kiedy dostep do informacji jest na wyciagniecie reki, jeszcze gorzej kiedy to ze gow* wiesz jest oczywiste w samym koncepcje (2) ale zeby jeszcze sie ku* przechwalac?

https://en.wikipedia.org/wiki/Browser_exploit

https://en.wikipedia.org/wiki/Browser_security

1. Dziury sa, wciaz. Szybko latane ale jednak. Nawet samo latanie generuje problemy, bo nikt nie mowi ze patch moze tylko dziury usuwac – gdzie niby jest napisane, ze takich podatnosci juz nie ma? gdzie gwarancje?

2. Ale przede wszystkim, skad wy ku* niby wiecie czym ludzie wchodza na jakakolwiek strone? Mozesz sie nadymac odnosnie swojego bezpieczenstwa (najprawdopodobniej bezpodstawnie – gdyby bylo w tym wystarczajaco duzo kasy, sposob by sie znalazl) ale pier* o bezpieczenstwie systemow o ktorych nie wiesz nic? Moze to sa Internet Explorery 7 z ActiveX’em z uprawnieniami wszyscy moga wszysko, odpalone na administratorze systemu?

A wy sobie wesolo deklarujecie ze te systemy sa bezpieczne. No krety* po prostu.

Ale jak mam byc szczery, to ciezko mi sobie wyobrazic ze ktos moze byc Az Tak Głupi.

To co ja tutaj podejrzewam to cwaniaka propagujacego durne teorie zeby znieczulic ludzi ktorych chce orznac gdzies indziej, jak ci goscie cisnacy ludziom kilka lat temu zeby ci oznaczali swoje domy jak wyjezdzaja gdzies na dluzej niz tydzien…

Moze jeszcze nam tu napiszesz jak to narkotyki sa “swietnym sposobem spedzania wolnego czasu bez zadnych skutkow ubocznych” a “twoj kuzyn prawnik gwarantuje, ze swiadome zakupienie przedmiotow pochodzacych z kradzierzy nie wiaze sie z zadnymi negatywnymi konsekwencjami”?

@feed

Jeszcze to “odpali ci sie kalkulator”… ty zdajesz sobie sprawe, ze ten kalkulator to nie jest fizyczny kalkulator?

“Kalkulator” to program jak kazdy inny, i to czy 2+2 rowna sie “4” czy “format c:” czy nawet “slij moje-nudes do wszystkich kontaktow” to tylko szczegol techniczny?

@feed

> @fisz No i co dostaniesz? Odpali Ci się kalkulator po javascriptcie

> czy jakieś inne śmiertelne zagrożenie?

…

> Przeglądarki są w dzisiejszych czasach bezpieczne,

> nie pozwoli na wykonanie żadnego “harmful” skryptu

Ktos odkryl nowy wariant spectre (BHI/BHB) a ze sam spectre da sie wykorzystac w javascripcie to troszke ponad tydzien na dziure wystarczajaco duza zeby pojawila sie na pozabranzowych (IT Security czy nawet IT) portalach, zadajaca klam twoim wywodom…

Widząc “przeglądarka potrafi tylko wysłać GETa” wiedziałem, że nie ma już co czytać dalej.

Ale polecam też np. przeczytać, jak przez takie pobrane GETem dane, udało się wyjść z piaskownicy przeglądarek na konsolach (przepełnienie buforów i inne) i w ten sposób pozyskać dane, które pozwoliły je złamać.

O, super przykład z tą konsolą. Smart TV też się w ten sposób rootuje: https://rootmy[.]tv/

Przeglądarka tylko “wysyła geta” a reszta dzieje się sama :)

Żołnierze rosyjscy na pewno są teraz w siódmym niebie

Tego akurat nie rozumiem. Gdy chodzi o armie zawodowa to ma to jakis sens, to jest twoja praca, dostajesz pieniadze i zakwaterowanie, wczesniejsza emeryture(?) jak skonczysz sluzbe ale w warunkach ryzykujesz zycie, cos za cos. Amerykanie dostaja wyksztalcenie, w kraju gdzie jest ono bardzo drogie (co tez jakos, sztucznie ale jednak, podtrzymuje jego wartosc).

Jesli natomiast idzie o armie poborowa, to o ile istnieje samodzielne uzasadnienie jesli chodzi o wojne defensywna, to podczas wojny ofensywnej umowa spoleczna wymaga zeby de facto strata (ryzyko smierci, inwalidztwa, wyzwania moralne) ktora ponosza zolnieze w warunkach wojny byla rekompensowana pozytywnym transferem kapitalu w zyciu cywilnym (jakims przed, wysokim po). Tylko czy nie jest tak obecnie ze poborowi wywadza sie z srodowisk z ktorych aparat panstwowy i biznes kapital aktywnie i wesolo drenuje? Czy to walcza ludzie ktorzy wczesniej wybierali jachty czy ci ktorzych jedyna perspektywe otaczaja scianki butelki z tanka wodka? Ci co wroca beda robic kariere w zawodzie? Wiekszosci z tych wyslanych na wojne miala szanse chociazby o relatywny chociaz sukces spoleczno-ekonomiczny? Co dokladnie dostaja oni w zamian za swoje poswiecenie?

Gdyby ktos bogacil sie moim kosztem “bo ze soba konkurujemy”, a potem powiedzial ze “w ramach solidarnosci” nagle mam ryzykowac za niego zycie “odzyskujac” ukraine i wlozyl mi bron w rece to nie wiem czy bym byl w stanie sie wstrzymac az sie nadazy sposobnosc, z tym wypadkiem przy czyszczeniu broni ktory usprawni ewidentnie szwankujaca wentylacje w tego jego glupim lbie…

Strony internetowe powinny zawierać jeszcze więcej javascriptu własnego jak i dołączanego z zewnętrznych źródeł. Wystarczy złośliwa reklama w wiodącej sieci reklamowej i wszystkie witryny które używają tej sieci będą serwować syf co zresztą już niejednokrotnie miało miejsce :) Kiedyś nie było js. Obecnie developerzy stosują więc js niż tagów html tak więc wektorów ataku będzie coraz więcej. Czekam na obrazy w js i video w js :)

Jakies alternatywy poza superbezpiecznymi frashem czy apletami javy? :p

Czy sugerujesz moze zebysmy wrocili do statycznego tekstu z okazjonalna ramka?

Co nie znaczy, ze niektore strony nie sa pod tym wzgledem tragiczne, ale sprawdzic jest dosc latwo – a rozwiazanie tez proste: wystarczy nieodwiedzac.