24/9/2018

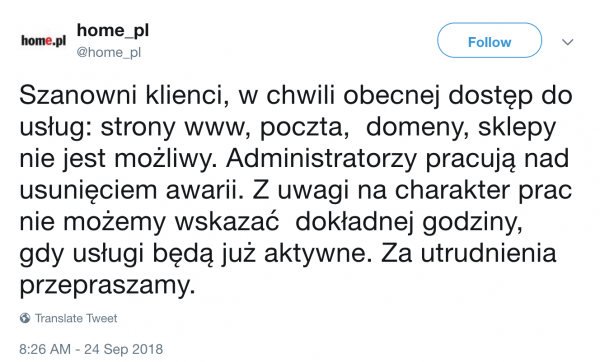

Jak wynika z setek informacji, jakie do nas podsyłacie, krótko po północy nastąpiła awaria DNS w Home.pl. Z tego powodu nawet usługi, które nie są utrzymywane na infrastrukturze home.pl, ale korzystają wciąż z DNS-ów tego dostawcy nie działają poprawnie. Choć klienci są zdezorientowani od wielu godzin, to Home.pl dopiero kilkadziesiąt minut temu przyznało się do awarii na Twitterze:

To co powtarza się w listach do redakcji, to nie tyle żal, że coś się zepsuło (bo psuje się wszystkim) a beznadziejna komunikacja awarii do klientów. Nie działa nawet infolinia a komunikaty w mediach społecznościowych są bardzo zdawkowe.

Co gorsza, nawet kiedy DNS-y wstają (co kilkanaście minut da się z nimi nawiązać połączenie), to reszta infrastruktury home.pl najwyraźniej nie wytrzymuje zwiększonego zainteresowania klientów (pewnie wszyscy trzaskają F5 ;).

Awaria ma wpływ na wszystkie usługi i aplikacje mobilne, których twórcy i właściciele oparli swój biznes o infrastrukturę home.pl. Więc jeśli dziś wam coś nie działa, to pewnie hostuje się (lub swoją domenę wraz z DNS-ami) w home.pl

Za kolegów z home.pl trzymamy kciuki i przypominamy, że rok temu padło OVH, a i Amazonowi zdarza się zaliczać wpadki. Co prawda trochę zaskakujące jest, że padły DNS-y, czyli system projektowany w taki sposób, aby zawsze był dostępny. Po to właśnie ma się kilka serwerów, hostowanych na różnych łączach i w różnych lokalizacjach geograficznych, aby awaria wszystkich jednocześnie była “niemożliwa by design” i nawet atak bombą atomową nie naruszył ciągłości działania. Dlatego też każdy z usługodawców (a szczególnie tych świadczących usługi DNS) powinien mieć gotowe procedury awaryjne na taką ewentualność. Ale niestety wpadki się zdarzają, a procedury wszystkiego nie przewidzą.

Tego posta dodajemy, abyście wiedzieli, że nie tylko Wy macie problem. Na chwilę obecną nie ma żadnych potwierdzonych informacji związanych z tym, że awaria jest wynikiem jakiegokolwiek ataku lub że w jej w wyniku Wasze dane mogły zostać utracone. Jeśli dowiemy się czegoś więcej w tej sprawie, artykuł zostanie zaktualizowany.

Co robić, nasza firma stoi?!

Wiele osób zadaje nam to pytanie. Macie teraz świetną okazję, aby sami u siebie poćwiczyć procedury BCP. Czasem wiadro zimnej wody na głowę się przyda ;)

Na przyszłość, wszystkim małym i średnim firmom polecamy:

- pocztę przenieść w chmurę do Google (Suite) lub Microsoftu (Outlook 365), co da Wam nie tylko wysoką dostępność ale także niezbędne dziś mechanizmy bezpieczeństwa.

- domeny firmowe przepiąć na Cloudflare lub podobną usługą świadczącą obsługę i ochronę DNS-ów, a przy okazji wiele innych mechanizmów bezpieczeństwa (filtrację spamu, ochronę przed atakami DDoS)

- serwery można dalej trzymać w home.pl, ale warto postawić sobie backup środowiska w innej serwerowni i w razie takich jak dzisiejsza awarii po prostu przełączyć na DNS ruch na “zapasowe data center”.

- przyzwyczaić swoich klientów do alternatywnych kanałów komunikacji na FB, Twitterze, etc., dzięki czemu możecie im zakomunikować, dlaczego chwilowo nie są w stanie skorzystać z Waszych usług

Aktualizacja 24.09.2018, 11:06

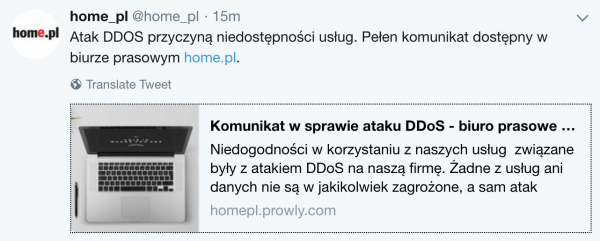

Home.pl informuje, że przyczyną niedostępności usług był atak DDoS:

Niestety, pełna treść komunikatu wpisuje się w temat przewodni — niedostępność — gdyż nie jest dostępna:

W każdym razie, jeśli powodem był atak DDoS, to wiadomo — na dobrego DDoS-a mocnych nie ma.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Na Twiterze, zapomnieli wrzucić, trzeba było im przypomnieć :) Informacja była od około 8 na wykop.pl i facebook. Na wykop.pl są najaktywniejsi, jeśli chodzi o informacje – i tam też najwięcej pretensji pewnie ;)

Trochę się działo z tym ich prefiksem 46.242.149.0/24…

https://stat.ripe.net/widget/bgplay#w.resource=46.242.149.0%2F24

Nic się nie stało ;) w sumie to powiadomienia SMS w sprawach reklam można wysyłać, ale info o awarii już niekoniecznie. Co za żenada w tym home.pl.

Pewnie dla tego że reklamy rozsyła ktoś inny, a komunikację “krytyczną” hostują u siebie

I cały małopolski NFZ leży – ciekawe czy mieli hosting na Home.pl…

Widać jacy u nas spece od dostawców są w Polsce. Co roku coś pada i pół Polski nie działa.

Szkoda, że infolinie tez wyłączyli. Można cjhociaż odtworzyć komunikat o awarii.

Naprawdę jestem zaskoczony, miałem o nich dobre zdanie.

Chyba jako jedyny.

wpisujemy miasta

https://www.cashless.pl/4776-Awaria-SkyCash-24-wrzesnia-2018

Panowie, to macie temat na nowy artykuł – jak posiadacz kilku serwisów mogę zabezpieczyć się przed takim padem. Konfiguracja DNS secondary? Gdzie? Jak? Od kogo kupić?

Pozdrawiam!

np. Hurricane Electric

Ja mam kupioną domenę w home.pl, ale DNS wydelegowane na Amazon Route 53.

redGuardian

Zastanawiam się, czy nie można dostać się w jakiś sposób do serwisu, który jest hostowany gdzieś indziej, a tylko domena jest zaparkowana na home.pl?

Jeśli próbujesz logować się po domenie, to się nie dostaniesz. Jeśli spróbujesz wejść na FTP(S)/SSH po IP, to nie powinno być problemu.

Polaczyc sie po ip. (Można wpisac sobie translacje adres-> ip w pliku hosts)

jak znasz adres IP to nie powinno być problemu

Może być zcachowany na innym DNSie (np. 8.8.8.8 albo 9.9.9.9)

Jesli znasz ip to dodaj sobie tymczasowo wpis w pliku hosts.

Ew zrob sobie wpisy w windows->system32>drivers>etc>hosts:

# ip domena

Na czas awarii, np żeby ew dostać się do serwisu, edytujesz tylko wspomniany plik,

usuwasz #, restart przeglądarki i powinno działać.

Już wstało

Znajomy gadał z kumplem z home i usłyszał że mają od wczoraj DDOS’a.

Porady nie są trafione. Jeśli chodzi o delegację domeny z home.pl np. do cloudflare jest problem taki, że jeśli ktoś korzysta z poczty home nie może rekordem MX przekierować do home, tylko domeny posiadające DNS w home moga korzystać z poczty home. Po drugie jeśli jest taka awaria jak dzisiaj i ma się DNS w home to nawet gdyby miało się backupowe serwey gdzies indziej nie można zmienić rekordów domeny.

Innymi słowy nie należy korzsytać z poczty w home.pl i przenieść obsługę domeny na zewnątrz.

To tym bardziej trzeba uciekać.

Wczoraj dziwnym trafem miałem też problemy z DNS w upc na dosłownie wszystko. Po południu wstalo

akurat UPC to jest jeden wielki zchiz. oni nawet w sobotę nie potrafią routera wymienić, bo nikt nie pracuje. wszystko z sob/niedz wypchają na poniedziałek, kiedy człowiek idzie do pracy.

to wszystko pokazuje, że nawet usługę poczty trzeba pchać na swój serwer, nawet jeśli to jest jakiś vps w chmurze. najlepiej u 2x różnych dostawców. wtedy sami decydujemy co przyjmujemy na takie serwery, ale też musimy je samodzielnie utrzymywać i synchronizować.

a jeśli chodzi o cache domen na 8.8.8.8 , pewnie home.pl ma domeny z bardzo któtkim TTL, więc szybko parują.

@Janusz biz: no patrz. Bo widzisz… oni też w poniedziałek idą do pracy – jak Ty.

A jak wykupisz usługę za 4000 zł / mies (zamiast 40), to będziesz miał wymianę routera nawet w nocy.

Dlatego na komputerach klienckich warto ustawiać dwa adresy serwerów dns od różnych dostawców. Np opendns 208.67.222.222 i cloudflare 1.1.1.1. Ona jednocześnie raczej nigdy nie padną.

Wysyłka JPK też nie działała… czyżby zbieg okoliczności…?

Komunikat w sprawie ataku DDoS

Opublikowany

24 września 2018

Niedogodności w korzystaniu z naszych usług związane były z atakiem DDoS na naszą firmę. Żadne z usług ani danych nie są w jakikolwiek zagrożone, a sam atak dotyczył blokowania infrastruktury sieciowej w następstwie czego serwisy utrzymywane w naszej sieci nie były widoczne.

Atak został przeprowadzony w dwóch etapach – po godzinie 22:40 odnotowano pierwszą próbę, której efektem była niedostępność usług. W wyniku prac administracyjnych atak został powstrzymany. W godzinach porannych nastąpił drugi atak, którego siła była największa w historii firmy. Skutkiem ataku była blokada ruchu sieciowego do usług takich jak domeny, hosting stron, poczta e-mail.

home.pl we współpracy z zewnętrznym dostawcą łącz nieustannie pracuje nad przywróceniem dostępu do wszystkich usług. Opisana sytuacja nie ma wpływu na bezpieczeństwo danych umieszczonych na serwerach użytkowników.

Pragniemy przeprosić wszystkich klientów za powstałe utrudnienia.

Udostępnij

No to ten komunikat home ciutkę mija się z prawdą. Mam monitoring na DNSy w home, są sprawdzane z kilku lokalizacji co 5 minut. Padły mniej więcej o 22.30 w niedzielę, a na dobre wróciły w poniedziałek o 9.50. Więc z tym powstrzymaniem tego pierwszego ataku to nie bardzo się udało …

Na Tweeterze jest data komunikatu 23.09.2018 23:26, a tutaj identyczny komunikat (zrzut ekranu) z datą 24.09.2018 08:26.

Przed chwilą dodany komunikat, tłumaczący przyczynę awarii (atak DDOS) ma datę 24.09.2018 01:52 (gdy się go otworzy, bo na stronie głównej tweet ma normalny czas, czyli kilka minut temu).

Dlaczego data i godzina jest modyfikowana na wsteczną?

To, czy jest 8:26 czy 23:26 (dnia poprzedniego) wynika z ustawienia/identyfikacji strefy czasowej oprogramowania. Cytuję z jednego z artykułów:

“Część użytkowników ma ustawioną inną strefę czasową, niż czas środkowoeuropejski. Najczęściej pada na czas pacyficzny, obowiązujący w zachodniej części USA, np. w San Francisco, gdzie siedzibę ma Twitter. Różnica między tymi strefami to 9 godzin. “

Komunikat w sprawie ataku DDoSOpublikowany24 września 2018Niedogodności w korzystaniu z naszych usług związane były z atakiem DDoS na naszą firmę. Żadne z usług ani danych nie są w jakikolwiek zagrożone, a sam atak dotyczył blokowania infrastruktury sieciowej w następstwie czego serwisy utrzymywane w naszej sieci nie były widoczne.Atak został przeprowadzony w dwóch etapach – po godzinie 22:40 odnotowano pierwszą próbę, której efektem była niedostępność usług. W wyniku prac administracyjnych atak został powstrzymany. W godzinach porannych nastąpił drugi atak, którego siła była największa w historii firmy. Skutkiem ataku była blokada ruchu sieciowego do usług takich jak domeny, hosting stron, poczta e-mail.

home.pl we współpracy z zewnętrznym dostawcą łącz nieustannie pracuje nad przywróceniem dostępu do wszystkich usług. Opisana sytuacja nie ma wpływu na bezpieczeństwo danych umieszczonych na serwerach użytkowników.

Pragniemy przeprosić wszystkich klientów za powstałe utrudnienia.

A czy Anycast DNS oni nie znają???

Pewna konkurencyjna i równie dobrze znana firma już to ma!

home.pl ma anycast DNS:

route: 46.242.149.0/24

descr: home.pl DNS AnyCast

problem polega na tym, że to tylko jedna sieć /24. Powinni mieć rozrzucone na kilka podsieci. Redundancja musi być na wszystkich poziomach, a tu jej brakuje.

Jeżeli chodzi o radzenie sobie z takimi atakami po drugiej stronie (tj. na resolverach u innych SP lub w firmach z własnym dns) to przydaje się fault-tolerant DNS caching, a więc trzymanie i udzielanie odpowiedzi z cache’a w przypadku niedostępności NSów przez pewien czas po upłynięciu TTL

Jeśli zapłacili okup to są frajerami i szkodnikami.

Tu chodzi o DDoS, okupy nie mają nic do rzeczy.

@Stukot.

A w jakim celu organizowane są ataki DDoS? Skript kiddies to jedynie mały ułamek. Reszta to dla wymuszenia zapłaty okupu za zakończenie ataku.

@MegaMan

Chodzi mi o to, że akurat w przypadku DDoS, inaczej niż w przypadku zaszyfrowania danych jakimś nietypowym syfem, generalnie dokładnie wiadomo jak uporać się z awarią i jest to tylko kwestia czasu oraz przytomności adminów (lub serwisantów jeśli admin nie jest na stałe). Oczywiście nikt nie lubi DDoS, ale nie jest to taka tragedia, żeby płacić za czyjąś deklarację wstrzymania się od dalszego ataku. Panikować w obliczu tego typu zdarzenia do stopnia by rozważać opłatę, to mogą ewentualnie 1) jacyś zupełnie początkujący “biznesmeni”, którzy są tak zajarani swoimi marzeniami, że parę godzin przerwy w widoczności online wydaje im się utratą wielomilionowych zysków, albo 2) mniej początkujący ale z odległych od IT branż. Ale przecież nie firma hostingowa która administracją stoi.

@stukot

“generalnie dokładnie wiadomo jak uporać się z awarią i jest to tylko kwestia czasu oraz przytomności adminów (lub serwisantów jeśli admin nie jest na stałe)’

Jestem szalenie ciekaw w jaki sposób admin miałby uporać się z trwającym atakiem DDOS. Kolega z góry ma rację, jeśli nie ma się odpowiedniej infrastruktury albo Cloudflare/Akamai/F5 na telefonie to jedynym wyjściem jest opłacić okup. Ewentualnie eskalować do ISP i liczyć że oni im wytną DDOSa.

Dla ciekawskich:

DOMAIN NAME: gum.gov.pl

nameservers: dns.home.pl. [46.242.149.10]

dns2.home.pl. [46.242.149.20]

dns3.home.pl. [46.242.149.30]

I oczywiście tempus1.gum.gov.pl i tempus2.gum.gov.pl – oba serwery czasu

urzędowego Głównego Urzędu Miar niedostępne po nazwie.

W trakcie przeprowadzonych testów podczas problemów z siecią home.pl zauważyłem że dla samej domeny home.pl jak i domen moich Klientów utrzymywanych na DNS home.pl zostały usunięte rekordy A. Przykład dla domeny home.pl:

$ host -t a home.pl 8.8.8.8

Using domain server:

Name: 8.8.8.8

Address: 8.8.8.8#53

Aliases:

home.pl has no A record

Ciekaw jestem skąd takie działania. Czy była to świadoma próba “obrony” przed DDoS?!

Na to wygląda :(

Error looking up host (A): domain has no A record’

Potwierdzam

Nie przenosić poczty do Google! Oni niemal non-stop są listowani przez wszelkiej maści RBLe i często poczta nie dochodzi od nich.

Potwierdzam, ze mi tez sie zdazylo ze emaile z jakiejs firmy nie trafialy do skrzynki google.

Na inny email trafily bez problemu.

Nie rozmawialem o tym problemie z google, moze maja u siebie jakis filtr i trzeba by im zglosic problem.

Potwierdzili mi w NFZ, że czekają aż Home się ogarnie… zatem usługi kluczowe NFZ wiszą tak długo jak wisi home. eWuś itd…

Co Ty mówisz… ewuś działał.

Czy mając domenę i hosting na home.pl cloudflare spowoduje że przy ataku DNS na home.pl domena i strony www będą działały ?

Home.pl to ulubiony hosting spamerów. Nie szkoda.

Co to znaczy “domeny firmowe przepiąć na Cloudflare”?

Zemsta nazwa.pl

“-domeny firmowe przepiąć na Cloudflare …”

Cloudflare … hmm … ja tam mam swoje zdanie na ten temat. Dwa miesiące temu można było ładnie podziwiać jak pół neta nie działało bo Cloudflare się “zesrało”.

Ogólnie dokładnie każda usługa może się wysypać, więc jedyną uniwersalną poradą może być budowanie redundantnych systemów opartych o różnych dostawców z możliwie niezależnymi infrastrukturami (żeby nie było jak przy niegdysiejszej awarii w stolicy kiedy kupione od dwóch dostawców “internety” szły jednym kablem pod Mostem Łazienkowskim ;)

> pocztę przenieść w chmurę do Google (Suite) lub Microsoftu (Outlook 365), co da Wam

> nie tylko wysoką dostępność ale także niezbędne dziś mechanizmy bezpieczeństwa.

Czy dając takie rady nie pomyśleliście że klienci firmy mogą sobie nie życzyć by firma udostępniała ich korespondencję i dane osobowe (a bywa że i dane wrażliwe) osobom trzecim, a zwłaszcza gwałcącym cudzą prywatność firmom Google i Microsoft???

Piszesz na Gsuite albo outlook365, ale kogo na to stać…? na pewno nie średnie firmy z poza branży IT. Za pracownika trzeba dać z 200-300zl = pare tysi, plus cala migracja, wez wytlumacz prezesowi ze warto, ze bezpieczniej, jak wystarcza hosting za 500zeta na wszystkich. Poczta w chmurze super ale drogo, ma ktos taniej i zeby samemu nie stawiac? Prywatnie korzystam z Interii i Gmail i wiadomo google docsy super ale dla firmy wystarczylby IMAP i po 5GB na glowe i tak wszyscy jadą na Excelu. Interia robi teraz niby takie cos w dowolnej domenie ale nie probowalem, ktos korzystal i moze potwierdzić ze dziala?

@Piotr

Rozważ mniej sławne firmy specjalizujące się nie w newsach, reklamach, czy byciu cool, ale konkretnie w hostingach; zazwyczaj mają lepiej dopasowaną ofertę do potrzeb małych przedsiębiorstw, a też w razie czego da się uzgodnić lepsze dopasowanie. Wykupujesz hosting zależnie od potrzeb i masz w ramach niego ileś tam adresów mailowych do wykorzystania. Z gigantami jest po prostu ten problem że pojedynczy user nie jest dla nich wystarczającym partnerem do rozmów.

Hosteam.pl polecamy z polskich sensownych.

@Piotr Konieczny,

a dlaczego akurat polecacie hosteam.pl? Jakie mają zalety?

Na http://hosteam.pl/pl nawet linki n astronie nie działają :D:D:D:D

@rege,

o to właśnie chodzi, jak można polecać stronę, na której nawet nie działają odnośniki.

Trochę smutek, co nie…?

Przenoszenie poczty do Gugla nie za bardzo mi się podoba ale jedno trzeba im przyznać: jeszcze NIGDY nie spotkałem się z sytuacją, żeby ich główna usługa czyli wyszukiwarka nie działała! Przerwy techniczne mają wszyscy: banki, Allegro, urzędy państwowe, agenci rozliczeniowi, inne korporacje a nawet operatorzy GSM. Tylko Gugiel zawsze działa.

Przenieść pocztę na wyszukiwarkę?

Wiadomo już jak duży był ten atak? Ile wystarczyło na home? Bo mam przeczucie, że to atak na poziomie 200-300 gbps położył ich na łopatki. ..

Nigdzie nie znalazłem informacji jak home zabezpiecza swoją sieć przed ddosem.

Jeśli zabezpieczają serwery tak samo, jak pocztę przed Spamem, to może się okazać, że położyło ich coś o wiele mniejszego.

Na DNSa to pewnie nie atak wolumetryczny tylko aplikacyjny.

Na to wskazuje też fragment artykułu “Co gorsza, nawet kiedy DNS-y wstają (co kilkanaście minut da się z nimi nawiązać połączenie), to reszta infrastruktury home.pl najwyraźniej nie wytrzymuje zwiększonego zainteresowania klientów (pewnie wszyscy trzaskają F5 ;).”

Albo skopiować ich wyszukiwarkę sobie na dyskietkę.

Nieprawda, że google nie miał nigdy awarii. Dwa lata temu była bardzo poważna awaria w wyniku której przez jakiś czas nie chodziła wyszukiwarka i youtube.

Trafiła kosa na kamień. Nie interesuje mnie firma którą nie interesuje się jakością usług dla klienta tylko jego kasą. Tam nie rozumieją prostej rzeczy -> komputery wymyślono po to aby rozwiązywały i pilnowały interesy i problemy ludzi szczególnie łatwe i niekosztowne do implementacji a nie żeby ludzie rozwiązywali proste problemy zaniechane przez home.pl które mogłyby dopilnować komputery. Często ryzyko braku rozwiązania takiego prostego problemu dla klienta jest bardzo kosztowne. Matoł bez empatii tego nie zrozumie.

A home należy do niemieckich providerow?

Ziew… a kto to wykupil Home i czy cos zainwestowal w infrastrukture czy tylko kasuje wiecej niz poprzednio?

Moze sie sam zdosowal bo ‘potanil infrastrukture’?

A w samym home wydają sobie książki kucharskie i świetnie się bawią zamiast zająć się prawdziwymi problemami z jakością i szybkością swoich usług.

W jaki sposob przepiac serwery dns na inna lokalizacje ? Skoro domene ma sie wykupiona w home i do panelu soe nie mozna dostac… Uderzac do nasku ? Nask nie pomoze. Wiec co nam da inna lokaluzacja jak nie zmienimy dnsow ?

jak? np.: zaangażować 3’cią stronę i wydelegować posiadane domeny do innego operatora tak aby to jego infrastruktura wskazywała SOA dla danej domeny – po padzie DNS’ów przepinamy autorytatywność….. kontrowersyjne? ale z lekkimi modyfikacjami :) się sprawdza….

W tej chwili znowu home.pl nie działa.

Jest komunikat: “Connection error. The service is not available right now”.

W nocy też były przerwy i nie można było się dostać do poczty. Podobnie zresztą jak w sobotę i niedzielę.

Znowu się wysypali :/

Dziś nie lepiej. Poczta nie działa a na profilu home.pl na FB od rana ludzie posty piszą że poczty nie ma.

Wygląda na to, że w dalszym ciągu jest tragedia. 25.09. 11:35: “Ups! Serwer napotkał na niespodziewane trudności. Dostęp do tej strony nie jest obecnie możliwy. Nasi specjaliści już pracują nad rozwiązaniem tego problemu. Przepraszamy i dziękujemy za wyrozumiałość.”

A ceny odnowień? Żenua! Porównajcie dla przykładu ceny w home i ovh! Dramat! (.com).pl +100% !!!

Moze dobrze jest wykorzystac ten caly haos i wspomniec poprosic o wprowadzenie dodatkowych zabezpieczen do wyboru ?

O ile z problemem z DNS nie potrafie nic poradzic, to chodzi i glownie o mozliwosc

– zastapienie hasla kluczem gpg

– zapisywanie 3 ostatnich logowan i zebysmy mogli to widziec wraz z IP zebysmy mogli stwierdzic czy to my. ( Wiecej chyba nie trzeba )

– wprowadzenie ” Two-factor authentication (2FA) ”

Ja znam 3 sposoby jego uzywania

1. USB z kluczem lub generatorem kluczy

2. Potwierdzenie kodem z sms

3. Blokowanie IP przy nie udanym logowaniu 3 razy na dzien i za 4 probe ewentualnie powiadomienie na email. ( jezeli stwierdzimy ze ktos obcy zdobyl nasz login, wiec musimy dostac powiadomienie zeby cos z tym zrobic )

3. potwierdzeniem kodu z aplikacji

Jego slaby punkt moze byc gdy dostaniemy np. 10 kodow awaryjnych w razie “w”

Czyli zamiast 1 szansy mamy 10 szans na zgadniecie kodu i sa one stale.

Nawet przy takim zagrozeniu wydaje mi sie ze jest to lepsze niz tylko haslo i login.

Poniewaz jest to dodatkowe zabezpieczenie, a nie cos co zastepuje.

Oczywiscie im wiecej utrudnien to i nam moze byc trudniej i z tym trzeba sie liczyc.

Problem w tym ze trzeba jakies oficjalne pismo napisac, chyba nie wystarczy tylko do admina, bo on tam tylko pracuje. A tylko osoba decyzyjna moze przeznaczyc pewna sume pieniedzy na rozbudowe serwisu, bo prawdopodobienstwo ze sie samo zrobi, to jest male.

Hakerzy zablokowali mój laptop. Myślałem, że się zepsuł i naprawiłem. Włamali się do modemu. Wykryła aplikacja do analizy Wi-Fi. Blisko lotnisko.

“pocztę przenieść w chmurę do Google (Suite) lub Microsoftu (Outlook 365)”

Z poziomu bezpieczeństwa danych, takie rozwiązanie jest bezpieczne? Wrzucanie danych wrażliwych na serwery zewnętrzne?

Na pewno jest to bezpieczniejsze niż w Twojej serwerowni. Choćby przez wzgląd na to, że tam (Office365) całe dyski na serwerach są zaszyfrowane Bitlockerem (raczej mało kto tak robi we własnych serwerowniach) a transmisja klient – serwer jest dopuszczalna tylko po SSL (bez względu na to jakiego klienta użyjesz). Reszta zależy od Ciebie – jak dane udostępniasz, jak zarządzasz autoryzacją (jest dostępne podwójne uwierzytelnienie) itp.

@Jimi – w swojej serwerowni też możesz szyfrować i zabezpieczać SSL. A do tego Twoje dokumenty są tylko Twoje, a nie w jakiejś chmurze.

Poza tym rozumiem, że byłeś osobiście i widziałeś jak zabezpieczają dyski Bitlockerem. Bo jak nie, i jest to wiedza wyłącznie na bazie obietnic dostawcy, to w takich przypadkach zaraz mi się przypominają wszystkie duże wycieki danych oraz przypadki trzymania haseł w plaintext – a przecież też zapewniali o bezpieczeństwie i szyfrowaniu.

Słyszałem,że to próba generalna jednej z partii przed wyborami?

Ja wybrałem małego dostawcę, którego żaden żądny sławy hacker nawet nie ma ochoty atakować DDOSem.

To samo dopadło NETIĘ?

Żaden z

Podstawowy (Primary) DNS: 62.233.233.233

Zapasowy (Secondary) DNS: 87.204.204.204

Zapasowy (Secondary) DNS: 83.238.255.76

Zapasowy (Secondary) DNS: 213.241.79.38

Zapasowy (Secondary) DNS: 213.241.79.37

nie odpowiada.

Tak to jest jak home.pl oszczędza na zabezpieczeniach jak mała firma…

Z pewnego źródła dowiedziałem się, że home miał tylko softwarowy firewall…

Aby obronić się przed atakiem prawdopodobnie przepuścili ruch przez nową zabawkę t-mobile o przepustowości 120 Gb/s

Dobrze, że mieli jak się ratować bo popłyneliby grubo :)

Podobno w niedzielę wieczorem już testowali atak. Widać, że ktoś bardzo dobrze to przemyślał żeby zrobić pośmiewisko z home.pl, ciekawe jaki był cel ataku, okup czy konkurencja?

dziwnym zbiegiem okoliczności nazwa.pl wysłał wczoraj maila z tematem: Infrastruktura nazwa.pl chroniona przed atakami DDoS :)

Szanowni Państwo,

ochrona przeciwko atakom typu DDoS jest dla nazwa.pl niezwykle ważna. Prace nad rozwiązaniami systemowymi, mające na celu zwiększenie poziomu bezpieczeństwa, trwały od początku tego roku i koncentrowały się na wykorzystaniu najnowszych technologii do ochrony Państwa usług przed zagrożeniami z sieci Internet.

Dziś nazwa.pl z dumą może ogłosić fakt, że jako jedyna firma hostingowa w Polsce posiada kompleksową ochronę przed atakami typu DDoS!

Infrastruktura firmy, a zarazem Państwa usługi są chronione poprzez dwa unikatowe rozwiązania:

Uruchomienie Scrubbing Center, czyli specjalnej infrastruktury, przy pomocy której dokonywana jest analiza ruchu IP w celu wykrycia w nim wszelkich zagrożeń, począwszy od ataków DDoS, poprzez wykrywanie ataków na serwisy internetowe, kończąc na zagrożeniach związanych ze szkodliwym oprogramowaniem. Głównym zadaniem rozwiązania jest filtrowanie z analizowanego ruchu IP zagrożeń, które mogą mieć negatywny wpływ na poprawne działanie serwisów internetowych czy serwerów DNS.

Technologię serwerów DNS Anycast, które zapewniają rozproszenie ataku DDoS na 15 lokalizacji na terenie całego świata. Dzięki temu serwery nazwa.pl mogą obsłużyć nawet do kilku milionów zapytań na sekundę. Technologia Anycast to rozwiązanie docenione przez niezależny instytut badawczy NASK jako istotny sposób walki z cyberatakami. Serwery DNS Anycast nazwa.pl uruchomione są na 6 kontynentach, na terenie: Europy, Azji, Ameryki Północnej i Południowej, Afryki i Australii, zapewniając tym samym pełne pokrycie geograficzne dla całego świata.

Wdrożenie obu rozwiązań w nazwa.pl poprzedzone zostało rozbudową sieci i łącz z innymi operatorami, zapewniając tym samym nadmiarowość infrastruktury sieciowej koniecznej do obsługi pojawiających się zagrożeń.

Nazwa.pl posiada obecnie bezpośrednie połączenia praktycznie ze wszystkimi sieciami w Polsce poprzez węzły wymiany ruchu operatorskiego: PLIX, TPIX, THINX i EPIX, oraz styki bezpośrednie, w szczególności z największym polskim operatorem telekomunikacyjnym Orange czy największą siecią kablową UPC.

Jako jedyna polska firma hostingowa nazwa.pl posiada również bezpośrednie połączenia z największymi światowymi punktami wymiany ruchu DE CIX we Frankfurcie i Nowym Jorku oraz z AMS-IX w Amsterdamie, generującymi ponad 12 Tbit ruchu na sekundę. Łączna suma przepływności styków nazwa.pl z siecią Internet przekracza 150 Gbps.

Obsługa tak dużego wolumenu ruchu stała się możliwa poprzez zastosowanie wysoko wydajnych routerów Juniper MX i przełączników sieciowych Juniper EX działających z szybkością do 960 Gbps. Urządzenia te zostały ulokowane w czterech Data Center, z których korzysta spółka nazwa.pl: w Krakowie, Warszawie, Amsterdamie i Frankfurcie, a koszt inwestycji sięgnął kilku milionów złotych.

Podjęte działania systemowe oraz wdrożone technologie zaowocowały tym, że klastry serwerów nazwa.pl są zabezpieczone zgodnie z najwyższymi światowymi standardami i stanowią bezpieczne miejsce do prowadzenia biznesu.

Gratulujemy właściwego wyboru i cieszymy się że są Państwo z nami!

Z poważaniem

zespół nazwa.pl

Co cóż, reklamy wszystko przyjmą.

No proszę, a jaka to firma ma nawet usługę ochrony przed DDoS:

https://homecloud.pl/uslugi/ochrona-ddos/

Tylko zanim się zacznie chronić klientów, może najpierw przydałoby się ochronić samego siebie? :)

A chmura jest niezniszczalna?

Nie wiem czy polecanie cloudflare jako ochrony jest takie najlepsze. 27 węzłów na świecie, w Polsce chyba jeden, w Warszawie, mnóstwo klientów, a przede wszystkim klientow o dużym ruchu, którzy potrzebują ochrony przed DDoS i innych korzyści z Reverse proxy.

W wyniku takiej sytuacji to cloudflare staje się wąskim gardłem.

Sam jakiś czas temu miałem długotrwały problem z dotarciem do polskiej domeny, z Polski, bo używali cloudflare. Pomogło mi skorzystanie z proxy za granicą.

Czyżby home.pl znów padło?

Znów atak

Od godziny 10:50 odnotowaliśmy utrudnienia wynikające z ataku DDoS na naszą infrastrukturę sieciową.

Udało nam się zminimalizować wpływ ataku na funkcjonowanie usług, które obecnie są w pełni dostępne. Żadne dane naszych klientów nie są w jakikolwiek sposób zagrożone.

Pragniemy przeprosić wszystkich Klientów za powstałe utrudnienia.

Lekarstwo jest tu: http://www.pmja.pl/iot.php

[…] Post, o którym mowa to screen shot skrzynki mailowej pełnej informacji od czytelników Niebezpiecznika donoszących o awarii serwerów Home.pl (o samej awarii tutaj). […]