10/8/2015

Jak informują badacze z FireEye, telefony z czytnikami linii papilarnych pracujące pod kontrolą systemu Android są podatne na kradzież danych biometrycznych swoich właścicieli. Możliwości ataku jest kilka, a błędy znajdują się w telefonach wielu producentów.

Najgorzej u Samsunga i HTC

Najbardziej poważną lukę odkryto w telefonie HTC One Max. Odciski palców były przechowywane na nim w sposób niezaszyfrowany, a dodatkowo plik BMP mogła odczytać (czyt. wykraść) dowolna inna aplikacja zainstalowana na telefonie.

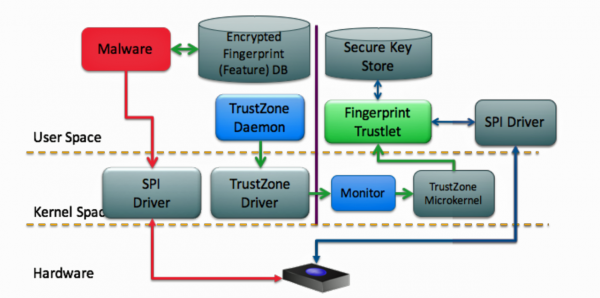

Druga z luk, umożliwiająca zewnętrznym aplikacjom na dostęp do API czytnika linii papilarnych dotyczy zarówno HTC One Max jak i Samsunga Galaxy S5. Błąd polegał na tym, że producenci nie skorzystali z tzw. TrustZone, dzięki czemu atakujący mogli w tle odczytywać linie papilarne każdego przykładanego do czujnika palca.

Zachęcamy do lektury raportu z całości badań nad bezpieczeństwem czytników linii papilarnych.

Przy okazji polecamy naszą analizę bezpieczeństwa TouchID, czyli czytnika linii papilarnych od Apple. Warto zauwazyć jak różnią się te — pełniące tę samą funkcję — mechanizmy pomiędzy iOS a Androidem.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Zastanawia mnie ten schemat, w jaki sposób SPI Driver uzyskuje dostęp do sprzętu z pominięciem jądra?

On po prostu jest w kernelu :)

Ze schematu jednak wynika że jest w user space.

Raczej to błąd w rysunku, ale technicznie jest to możliwe. Aplikacja z userspace musiałaby mieć dostęp do interfejsu i uprawiać bit banging. Tyle że skoro malware po lewej ma dostęp do sterownika SPI, po co robić o samo ręcznie. Szybciej malware mogłoby korzystać z surowego dostępu do portów żeby ominąć jakieś mechanizmy ochrony w sterowniku SPI.

Nie idźcie tą drogą, co clickbaitowe portale. To jest przecież dziura w oprogramowaniu producenta, nie w Androidzie. Czysty Andek ma dostać obsługę odcisków dopiero w 5.2.

Też mi się tak wydaje, mimo posiadania najnowszego CM 12.1 nie ma tam nic co by przypominało jakąkolwiek obsługę odcisków palców, a CM to taki zoptymalizowany stock

Bardziej ciekawi mnie kto ma odwagę w dzisiejszych czasach korzystać z takiego typu rozwiązań.

Ja, bo pod iOS :)

spisek-mode=on

Ciekawe komu takie dane mogłby być potrzebne?

S6 here, bezpieczny?

Więc zakładam, że mój czytnik w Galaxy Alpha chroni mnie tylko przed wścipską dziewczyną? Awesome :D

Wścibską. Przeglądarka Ci nie podświetla błędów? Lynksa masz?

“Najgorzej u Samsunga i HTC”

Dlaczego mnie to nie dziwi…

Agencje wywiadowcze przeżywają swoje złote czasy. Nie dość, że dostęp do próbek głosów większość mieszkańców ziemi mają na wyciągnięcie ręki, to teraz będą mieli i odciski palców. A wy dalej będziecie pieprzyć, że to dziura w oprogramowaniu, a nie celowe działanie. Ludzie są debilami.

1. A po co *DZIURA* o której będzie głośno, skoro mogą sobie wysłać po cichu na legalu?

2. TouchID od Apple ma już dwa lata i nie ma takich problemów z dziurami jakimś cudem.

Nie od dzis wiadomo, ze dzieki smartfonom NSA & Constortes maja najwieksza baze odciskow palcow na swiecie…

Jak obejsc czytnik linii papilarnych do modelu telefonu huawei 5x?