25/8/2016

Natychmiast zaktualizujcie swoje iPhony i iPady. Badacze odkryli ślady aktywnie wykorzystywanego w internecie ataku, który wykorzystując nieznane dotąd dziury w urządzeniach Apple obchodzi zabezpieczenia systemu operacyjnego iOS do wersji 9.3.4 włącznie i instaluje na urządzeniu oprogramowanie szpiegujące.

Trident

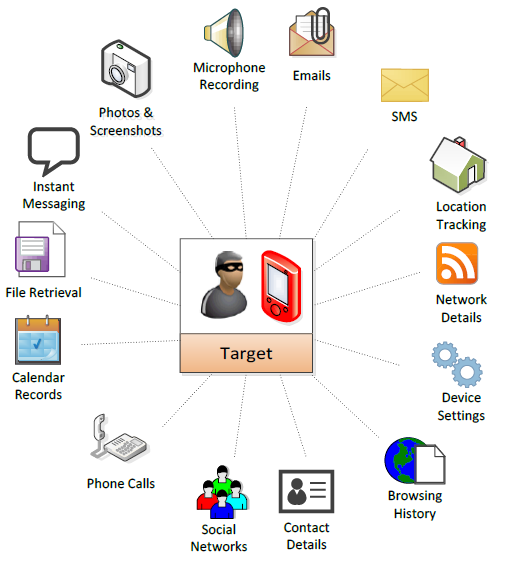

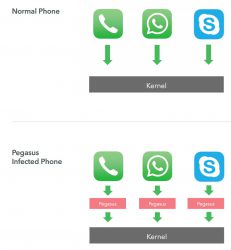

Badacze z Citizen Lab wpadli na ślad oprogramowania o nazwie Pegasus, które jest rozwijane przez izraelską firmę NSO Group, zakupioną w 2010 roku przez Francisco Partners Management. W oprogramowaniu tym zaimplementowano atak, który na iOS do wersji 9.3.4 włącznie jest w stanie ominąć wszystkie zabezpieczenia Apple i zainstalować na telefonie ofiary złośliwe oprogramowanie, które będzie mogło “po cichu” wykradać dane takie jak:

- treści wiadomości i e-maili,

- adresy oglądanych stron internetowych,

- zdjęcia

- dane aplikacji takich jak Facebook, FaceTime, Skype, GMail, Kalendarz, WhatsApp, WeChat.

Co więcej, ataki z wykorzystaniem oprogramowania Pegasus trwają od dość dawna (ślady sięgają iOS w wersji 7.0) i co gorsza, złośliwe oprogramowanie podrzucone na urządzenia Apple jest w stanie przetrwać nawet aktualizację systemu operacyjnego!

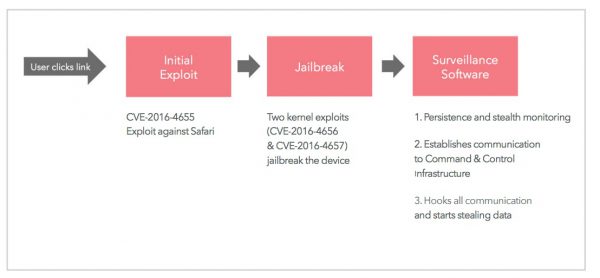

Aby zostać zainfekowanym, wystarczy wejść na odpowiednio spreparowaną stronę internetową, która w tle, po cichu wykona tzw. jailbreak i w niezauważalny dla ofiary sposób osadzi na jej sprzęcie złośliwe oprogramowanie służące do inwigilacji.

Atak nazwano Trident, ponieważ wykorzystuje 3 podatności:

- CVE-2016-4655: Information leak in Kernel – A kernel base mapping vulnerability that leaks information to the attacker allowing him to calculate the kernel’s location in memory.

- CVE-2016-4656: Kernel Memory corruption leads to Jailbreak – 32 and 64 bit iOS kernel-level vulnerabilities that allow the attacker to silently jailbreak the device and install surveillance software.

- CVE-2016-4657: Memory Corruption in Webkit – A vulnerability in the Safari WebKit that allows the attacker to compromise the device when the user clicks on a link.

Szczegółowa analiza exploitów została opublikowana w tym raporcie.

Wedle pozyskanych przez badaczy informacji, licencja na infekcję jednej osoby przy użyciu Pegasusa, to koszt 25 000 dolarów (ok. 96 000 PLN), a co najmniej jeden z klientów wydał 8 milionów dolarów na zakup 300 licencji.

Kto może być ofiarą?

Ataki z wykorzystaniem 0day’ów stara się przeprowadzać wyłącznie w ostateczności. Im większa ich ekspozycja, tym większa szansa, że w końcu ktoś je zauważy, da znać producentowi, a producent — tak jak Apple dziś — wypuści łatkę. I po zabawie. Znów trzeba ogłaszać nagrody w wysokości 1 miliona dolarów za błąd tej klasy w iOS (jak robi to Zerodium).

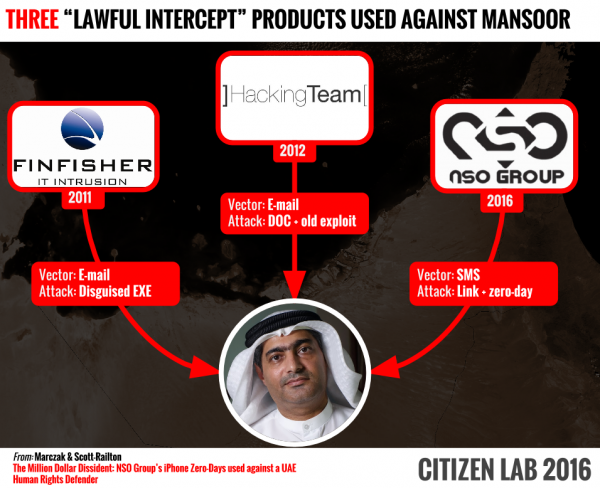

Citizen Lab opisuje jednak historie osób, które stały się ofiarą tego ataku. Jedną z nich jest Ahmed Mansoor, międzynarodowy obrońca praw człowieka ze Zjednoczonych Emiratów Arabskich. 10 sierpnia otrzymał SMS-a z linkiem do rzekomo tajnych dokumentów na temat osób torturowanych przez władze Zjednoczonych Emiratów Arabskich.

Mansoor zamiast kliknąć w link, przesłał wiadomość do członków Citizen Lab, którzy wraz z firmą Lookout przyjrzeli się podlinkowanej stronie internetowej, stwierdzając, że zawiera ona łańcuch exploitów wykorzystujących nieznane podatności, które wykonałyby jailbreak iPhona Mansoora i zainstalowały na nim złośliwe oprogramowanie.

Co ciekawe, był to trzeci atak na Mansoora, ponieważ w 2010 roku, ktoś zaatakował go FinFisherem, a dwa lata później próbowano go zainfekować oprogramowaniem autorstwa firmy Hacking Team (niech im ziemia lekką będzie), z którego korzystać miało także polskie CBA.

Zwłaszcza w przypadku tego aktywisty pięknie widać determinację, z jaką władza próbuje go inwigilować. Choć sposób wykonania ataku trochę nie przystoi służbom. Skoro za atakiem mają stać siły rządowe, to zdecydowanie lepszym (i cichszym) wyjściem byłby następujący scenariusz. Rząd wymusza na operatorze telefonii komórkowej przekierowanie ruchu z-i-do telefonu Mansoora przez swojego hopa. Następnie, w dowolnym responsie HTTP wstrzykuje kod exploita. Wtedy nie ma mowy o żadnym SMS-ie czy e-mailu, który mógłby wzbudzić podejrzliwość Mansoora — a pamiętajmy, że to nie “przeciętny Kowalski”, a człowiek od 6 lat atakowany przez rząd, świadomy ataków IT. Ciekawe, dlaczego służby UEA nie wpadły lub nie zrealizowały takiego wektora ataku. To pozwoliłoby ukryć fakt posiadania przez NGO exploita na iPhona.

Na marginesie, innym poszkodowanym Tridentu był meksykański dziennikarz, który ujawnił korupcję władz.

Nie tylko klienci Apple powinni się czuć zagrożeni

Citizen lab informuje, że choć obecnie udało im się przeanalizować wyłączenie klienta Pegasusa na iOS, to wszystko wskazuje na to, że są również jego wersje na Androida i Blackberry. Co więcej, to oprogramowanie nie jest wykorzystywane tylko przez rządy do walk ze swoimi politycznymi przeciwnikami i dziennikarzami. Niektóre ze śladów wskazują, że infekowani są także przedstawiciele biznesu…

Jedną ze wskazówek, że jest się ofiarą, jest obecność pliku /–early-boot w systemie plików na systemie iOS.

Na koniec przypomnijmy jeszcze raz — jak najszybciej wgrajcie najnowszą wersję iOS-a (9.3.5) na swoje urządzenia Apple. Za chwilę ten exploit będzie publicznie znany i wykorzystywany przez byle Wasyla na pierwszej lepszej stronie internetowej.

PS. Najnowsza wersja iOS 10 też zawiera poprawkę.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Wiadomo coś czy podatność dotyczy też iOS10? Pewnie sporo osób korzysta już z tej wersji systemu (zwłaszcza, że bety są dostępne publicznie).

Podejrzewam, że skoro dopiero dzisiaj wyszła łatka dla iOS9 to dotychczasowe bety 10 też to zawierają.

Chyba niekoniecznie…

Z tego, co pamiętam, to ostatnia beta iOS10 wyszła niewiele później po iOS 9.3.4 (który jest podatny). Więc iOS 10 beta też może być podatny. Dopóki nie dostaniemy oficjalnego potwierdzenia, albo nowej wersji iOS 10 beta – wypada się chyba wrócić do bezpiecznej 9.3.5.

https://9to5mac.com/2016/08/25/ios-9-3-5-serious-security-fix/

“The latest iOS 10 beta already includes the fix.”

iOS 10 Beta 8 jest już poprawiona (wyszła 26.08), tak jak iOS 9.3.5 (wyszło 25.08). Nie wiem jak publiczne bety iOS 10, chyba tylko różni się numerkiem (jest o jeden mniejsza, czyli iOS Open Beta 7 jest aktualna).

OK iOSa można zaktualizować do najnowszej wersji. A co z androidem? Co model telefonu to inna wersja androida….

Ten sam problem i u mnie,ale chyba czas się przenieść na Iphona.

Co do Androida – pamiętajcie że w jim łatki bezpieczeństwa wychodzą NIEZALEŻNIE od wersji oprogramowania. Mozna mieć starszy soft, ale nowsza wersję poprawek bezpieczeństwa niż najnowszy soft, któremu ktoś nie instalował minor updateów

Rada jest jak zwykle jedna – nie klikac w podejrzane linki. Zablokują ta metodę, to kiedyś wykryją nową – czy tego chcemy czy nie

(W sumie na Androidzie wystarczy sprawdzać jakimś checkrootem czy telefon jest zrootowany i zaglądać do recovery czy system jest “official” czy “customized”.)

No i pamiętajcie, że sprawny i MASOWY atak na androida jest ciężej przeprowadzić, bo systemy są tak różne – również w kwestii bezpieczeństwa. A na iOS jedna dziura i masz prawie wszystkie telefony. Na Androidzie jeden telefon ja ma, inny nie ma, trzeci nie ma tej, ale ma inną. Myślę, że jeśli nie jesteście poszukiwani przez rząd, to nie ma się czym martwić :P

@Paweł jak ktoś jest w kręgu zainteresowania rządu też nie ma się co martwić bo pewnie już dawno ma kilka fajnych robaczków ;)

@Paweł – a ja nie polecam tego pamiętać, ponieważ nie jest to prawdą. http://www.forbes.com/sites/ewanspence/2015/01/26/google-abandons-vulnerable-android-smartphones/#5b282f3b373e

Bez tego artykułu też można wpaść na to, że Android nie różni się od innego oprogramowania czy systemów. Nikt nie będzie w nieskończoność patchował.

Twoje twierdzenia o różnych wersjach Androida też nie są ani prawdziwe, ani logiczne. Między telefonami, w obrębie tej samej wersji systemu, może zmieniać się warstwa abstrakcji, ale system zostaje ten sam. W przypadku różnych wersji, nie są one pisane od zera, tylko są następcami poprzednich – często z tymi samymi błędami. Wystarczy pomyśleć o tym czemu przy błędach podaje się które wersje są podatne i czemu jest to najczęściej zakres, a nie tylko jedna. Android w niczym się nie różni od innych systemów, które też działają na różnych urządzeniach (ale od czegoś są abstrakcje, c’nie?) i mają różne wersje. No i na koniec: każdy producent sprzętu będzie zmuszał w różny sposób użytkownika, żeby kupił nowy sprzęt, a tym samym nie będą ułatwiać życia użytkownikom starego sprzętu. Google jest od tych producentów całkowicie zależny.

Jak jakiś androidowiec nie jest wspierany, możecie szukać pod niego CyanogenModa – do dzisiaj wiele modeli ma aktualizacje stamtąd :)

Jak mogę sprawdzić na iOS czy posiadam plik /-early-boot bez jailbreaka?

Wygląda na to że nie możesz

Wszystko zaczyna się od ataku na Safari – czyżby aby zneutralizować ten konkretny malware wystarczyło korzystać np. z Chrome’a?

W zasadzie od webkita w Safari. Chrome też korzysta z webkita, jeśli to jest ogólna podatność webkita a nie tylko jego implementacji w Safari to Chrome również może być na to podatny (ale niekoniecznie)

A kto powiedział, że Blink w Safari jest 1:1 tym samym, co w Chrome?

eRIZ: bo wszystkie przeglądarki na iOS i tak używają tego samego webkita, nawet Firefox https://en.wikipedia.org/wiki/Firefox_for_iOS

eRIZ – a czego nie rozumiesz w zdaniu “Chrome również może być na to podatny (ale niekoniecznie)”?

Iphonei ten cały ishit to narzędzia do inwigilacji, drogie narzędzia do inwigilacji

I dlatego Apple chciało hakować iPhone dla FBI. Oh wait…

Nie zrozum mnie źle – ja iZłomu nie cierpię i sam nie używam ani nigdy używać nie będę, ale tu raczej sprawa rozbija się o walled garden i konieczność bulenia co roku 99 dolcze gusto do Apple jak się jest developerem. Na androidzie opłata jest jednorazowa i dużo mniejsza (albo $50 albo $25, nie jestem pewny) jak chce się robić appki i można instalować appki ze wsząd, nie tylko z “oficjalnego” sklepu.

A do Windows Store 20$. I w tym są wszystkie platformy na których jest Windows Store, nawet Xbox One.

Srajdows store jest debilne. Nie dość że musisz użyć Spydows 10, który jest faktycznym narzędziem inwigilacyjnym NSA (nie tak jak iZłomy – Apple dba o bezpieczeństwo, niestety polegli na sprawach biznesowych dot. appstore i to jest moja główna krytyka co do nich), to jeszcze jakość jest gorsza niż ustawa przewiduje – jeśli myślisz że na iZłomach, AnDROIDZIE I Greenlightcie jest pełno shovelware, to nie widzieliście WStore.

Źródła jakieś może? Plotki powtarzać to trochę nie godzi się w tej branży, a akurat W10 znam już wręcz od podszewki i jak go dobrze ustawisz, to nic ci bez zgody nie wyśle :)

Międzynarodowy obrońca praw człowieka ze Zjednoczonych Emiratów Arabskich? Czyli na 99% muzułmanin. Są gdzieś informacje o tym, jakie ma poglądy na prawa kobiet? Warto byłoby je zestawić z jego poglądami na prawa obywateli i dowiedzieć się, czy tak samo jak większość muzułmanów tak naprawdę nie obchodzą go prawa kobiet.

“[Ahmed Mansoor] demanded constitutional and parliamentary changes in the Emirates, and free elections for all citizens.” Ty tępy islamofobie.

A polskich katotalibow obchodza? co to ma do rzeczy w ogole?

Czemu akurat “byle Wasyla” ej? XD

Czy opisaną w artykule dziurę w zabezpieczeniach można jakoś powiązać z głośnym sporem FBI z Apple?

Jest to wątpliwe, żeby wykorzystać tą dziurę ofiara musi kliknąć w link

Bo system za trudny, tak?

nie podniecaj sie tak bo ci pryszcze popękaja.

A co zrobic jak sie uzywa starszej wesji IP (4, 4S) ? Jak zainstaluje nowy IOS to bede bezpieczny, ale nie bede w stanie normalnie uzywac zamulonego telefonu.

Mam iPhonea jak żyć gdy chcę pozostać przy JB 9.3.3.

Jak zlokalizować ewentualny exploit (sądzę że z narzędziami z Cydia nie będzie to trudne)?

Gdyby Ci zależało na bezpieczeństwie to byś sobie nie robił JB…

“zdecydowanie lepszym (i cichszym) wyjściem byłby następujący scenariusz. Rząd wymusza na operatorze telefonii komórkowej przekierowanie ruchu z-i-do telefonu Mansoora przez swojego hopa. Następnie, w dowolnym responsie HTTP wstrzykuje kod exploita. Wtedy nie ma mowy o żadnym SMS-ie czy e-mailu, który mógłby wzbudzić podejrzliwość Mansoora — a pamiętajmy, że to nie “przeciętny Kowalski”, a człowiek od 6 lat atakowany przez rząd, świadomy ataków IT. Ciekawe, dlaczego służby UEA nie wpadły lub nie zrealizowały takiego wektora ataku”

A może skoro koleś od 6 lat jest atakowany przez rząd, to na przykład używa jakiegoś szyfrowanego VPN’a co najmniej? Wtedy zamiast kodu exploita, mogą sobie co najwyżej marihuanę wstrzyknąć. :)

*marihuanem :p

Nie, bo to drogie gówno, mniej mocy w porównaniu z podobnym cenowo telefonem z Androidem i do tego walled garden i cenzura aplikacji na appstore (jedynym kwalifikatorem powinna być “nie zawiera malware”, nic innego nie powinno Crapple obchodzić).

Czy jest jakieś rozwiązanie, które pozwalałoby mi na darmowe sniffowanie co i jak mój telefon wysyła? Chciałbym sobie tak przez dzień, dwa, trzy pozbierać logi z ruchu i sprawdzić czy nie ma tam czegoś niepokojącego. Podejrzewam, że złapanie tego co leci przez sieć to ciężka i droga sztuka? Ale może da się jakoś to wyczaić software’owo/po podpięciu do kompa jakie procesy są uruchamiane, co jest przygotowane do wypchnięcia, zanim w ogóle poleci w eter? Jak każdy mam sporo apek na Andku i zastanawiam się co one mogą robić…

Doprecyzuję, że używam Androida w wersji 5.x, ale pytanie jest natury ogólnej.

Zablokowali Ci dostęp do Google?

Pierwszy wynik po wpisaniu “android packet sniffer” – http://stackoverflow.com/questions/27887719/capture-packets-in-android

Tak, nie tylko klienci fapple są zagrożeni ale tylko klienci fapple są mamieni bzdurami na temat jaki to megabezpieczny jest ich fajfonek :-)

A więc jak fapple zamierza załatać te dziesiątki mln niesprzedawanych/sprzedawanych fajfonków :-) już widzę te aktualizacje modeli 4/4s które ciągle ktoś sprzedaje na allebublu

A przecież fapple jako producent odpowiada za aktualizacje do tych modeli

I tu taka mała uwaga do której owce fapple zaraz się przyczepią :-) 4/4s to modele które nie są w ofercie megabezpiecznego producenta – fapple

Ale są sprzedawane z gwarancją producenta :-) więc albo sprzedawca kłamie że są z gwarancją albo fapple nie jest w stanie zaktualizować 4/4s sprzedawanego z ich gwarancją :-)

O odpowiedz proszę jakieś fanatyczne owce fapple :-)

No i pewnie zaraz napiszą żeby kupić najnowszy “bezpieczny” model – tylko że takiego nie ma xD

Fanatyczną owcą apple nie jestem, ale już tyle czasu zmarnowałem na próbę rozszyfrowania tego co napisałeś (na początek polecam chociaż dodawać znaki interpunkcyjne: , . ! ? zamiast uśmieszków), że aż odpiszę:

Po pierwsze, pięcioletni iphone 4S dostał update 9.3.5 – jest to chyba jedyny telefon w tym wieku, który jest łatany przez producenta.

Po drugie, Iphone 4 dostał ostatni update ponad 2 lata temu, więc każdy ip4 który posiada obecnie gwarancję został kupiony już w okresie kiedy było wiadomo że żadnego supportu nie będzie. Na własne życznie.

Po trzecie, żaden producent, nie gwarantuje że wszystkie dziury będą łatane przez cały okres gwarancji. Inaczej już wszyscy producenci telefonów na androidzie już dawno by zbankrutowali od pozwów ;)

Wreszcie, po czwarte, na chybił trafił otworzyłem sobie parę aukcji na pewnym serwisie które są oznaczone jako “gwarancja producenta” i raptem jedna za 999pln wygląda jakby rzeczywiście mogła ją mieć. A jeżeli ktoś w 2016 wydaje 1kpln na sześcioletniego iphone to zasługuje na to by być zhackowanym, selekcja naturalna.

Apple podaje, że na tą samą luke podatny jest OS X/macOS. Wydali już krytyczną lukę bezpieczeństwa. Można prosić o aktualizację artykułu?

Dlaczego nie idziecie dalej tym tropem, jak juz podajecie nazwy firm, to sledzic mozna calkiem legalnie i bez hackowania. Ja bym szukala czegos o tej firmie Francisco Partners Managements, np. na stronie https://whalewisdom.com/filer/francisco-partners-management-llc#tabadv_ownership_tab_link sa podane NAZWISKA z tej firmy, np. EISNER, STEVEN, GLENN jest tam na stanowisku: GENERAL COUNSEL AND CHIEF COMPLIANCE OFFICER ale dopiero od 2017, jest jednoczesnie na stanowisku CHIEF LEGAL OFFICER/CHIEF COMPLIANCE OFFICER w firmie THE GORES GROUP, LLC (chyba ze brakuje informacji o koncu pracy na tym stanowisku, a brak daty nie oznacza, ze jest do dzisiaj, ale szukac mozna gdzie indziej) O firmie The Gores Group jest juz wiecej, nawet na Wikipedii, maja zwiazki z innymi firmami, mozna rozwijac sledztwo, a chyba warto, skoro firma kupuje taki szajs. Albo tutaj sa tez inne firmy powiazane osobowo https://www.corporationwiki.com/California/San-Francisco/francisco-partners-management-llc/46237048.aspx

Dalej mozna szukac czegos o tych osobnikach, itd. itp.

[…] na Niebezpieczniku regularnie. Opisywaliśmy kto kupił go w Polsce i za ile. Opisywaliśmy jego zagraniczne ofiary oraz w szczegółach pokazaliśmy co może i jak dokładnie infekuje smartfony. Z analizy […]

[…] jest głośno na temat Pegasusa – rządowego trojana, o którym po raz pierwszy pisaliśmy w 2016 roku, cytując raport […]

[…] znanym jest Pegasus, sztandarowy produkt izraelskiej firmy NSO Group, o którym Niebezpiecznik przestrzegał już w 2016 […]