20/9/2022

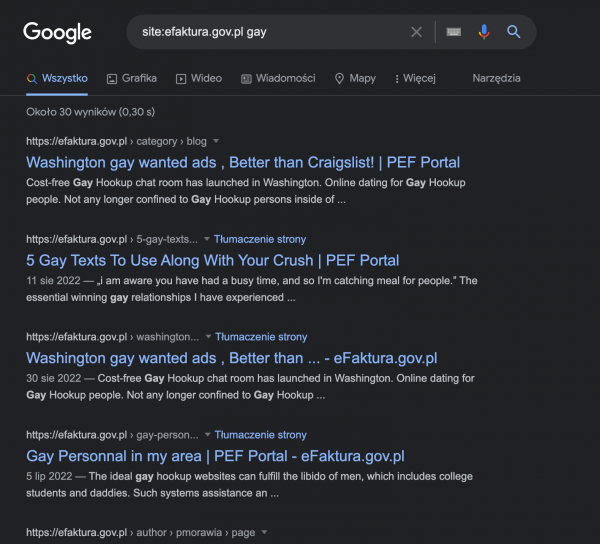

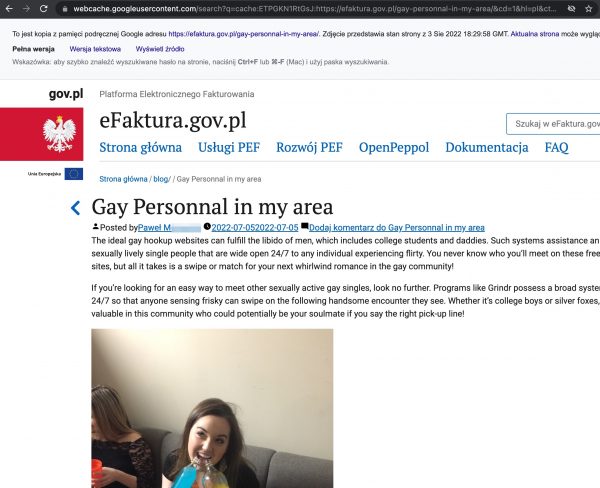

Jak informują nas czytelnicy, dziwne treści znajdują się — i najwyraźniej mogły znajdować się od ponad roku! — na serwisie eFaktura.gov[.]pl. Wyglada na to, że ktoś przejął konto jednego z pracowników i opublikował (lub podmienił) informacje, które dotyczą ciekawych tematów. Na przykład tego, jakie są najlepsze darmowe serwisy dla dorosłych. Po angielsku, niemiecku, rosyjsku. Wygląda to na typową “zapleczówkę” pod SEO. [UPDATE: niestety, serwis został też zhackowany (równolegle?) przez inną grupę. Więcej w aktualizacji].

Szczęśliwie, podmienione informacje nie są widoczne na głównej stronie serwisu eFaktura, bo zostały opublikowane w różnych “(pod)kategoriach”. Ale są widoczne dla Google i indeksowane w wyszukiwarce:

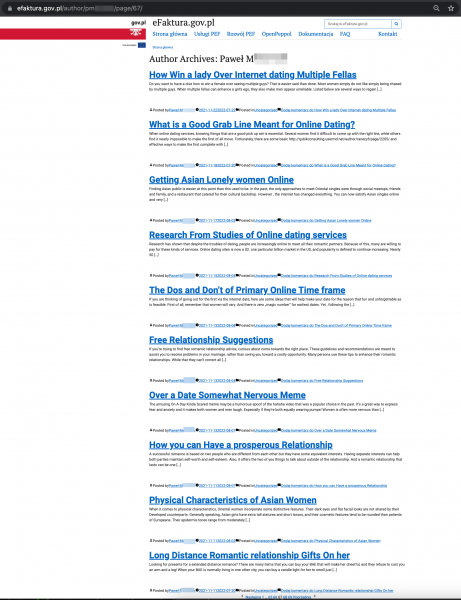

Problem dotyczy jednego użytkownika, który opublikował prawie 700 wpisów:

Pierwszy z dziwnie wyglądających artykułów datowany jest na czerwiec 2021 roku. To nie oznacza, że to czyjeś zaplecze SEO wisiało sobie na rządowej stronie od ponad roku. Treści prawdziwych newsów pana Pawła mogły zostać podmienione niedawno (lub antydatowane). Ale na pewno zhackowana zawartość wisi w serwisie eFaktura co najmniej od sierpnia, bo cache Google z takiej najdalszej daty udało nam się na szybko znaleźć. Niewykluczone, że jest gdzieś jeszcze starszy ślad, który potwierdzi, że nieautoryzowane treści wiszą od kilku(nastu) miesięcy, my zbadaliśmy wyrywkowo tylko kilka URL-i.

Nasz Czytelnik z kolei próbował przekazać informacje o tym włamaniu administratorom eFaktura, ale zobaczył to:

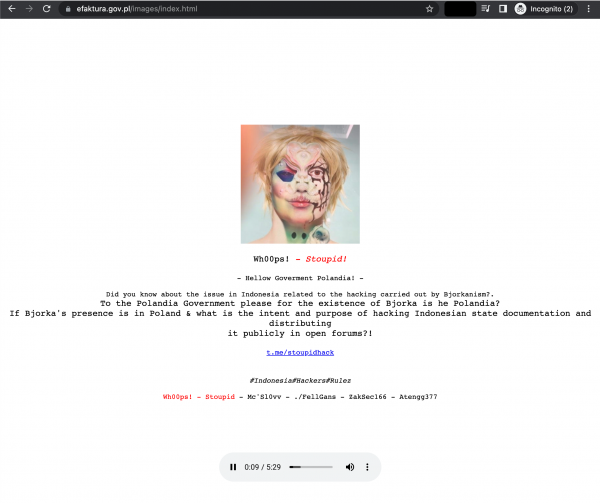

UPDATE: eFaktura zhackowana po raz drugi?

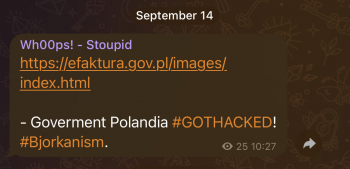

Jak zauważył nasz Czytelnik, serwis eFaktura został też zhackowany (równocześnie?) przez — jeśli wierzyć podpisowi — indonezyjskich hackerów, w odwecie za “Bjorkę”. Bjorka to hacker, który zhackował rząd Indonezji (i upublicznił ich dane). W prowilu na Twitterze miał ustawioną lokalizację jako Warszawa… (co nie znaczy, ze faktycznie jest Polakiem, ale jak widać Indonezyjczycy nie wnikali w to za bardzo ;).

Atak Indonezyjczyków nastąpił 14 września:

Miejmy nadzieję, że taki URL deface’a oznacza, że zbyt dużych uprawnień włamywacz nie miał i był w stanie jedynie uzyskać dostęp do tej ścieżki.

Korzystałem z eFaktura — co robić, jak żyć?

Warto póki co wstrzymać się z korzystaniem z tego serwisu. Ciężko powiedzieć, czy incydent jest wynikiem przejęcia uprawnień do czyjegoś konta, czy może wykorzystania jakiejś podatności (a jeśli tak, czy podatność ta została wykorzystana przez włamywaczy do czegoś więcej niż tylko wrzucenie treści pozycjonujących różne marki). Potencjalnie ktoś mógł umieścić w serwisie złośliwy skrypt, który mógłby przechwytywać dane wprowadzane lub wyświetlane przez użytkowników, ale na razie nie widać żadnych śladów, które wskazywałyby na to, że coś takiego miało miejsce. No i też na tej domenie zbyt wielu wrażliwych danych raczej nikt nie ma gdzie wprowadzić. Wszystko wygląda na typową “zapleczówkę” SEO, czyli użycie przejętego serwisu do pozycjonowania stron internetowych firm trzecich.

UPDATE: Biorąc pod uwagę, że WordPress na którym stoi eFaktura został zhackowany także przez Indonezyjczyków, to w zasadzie wariant optymistyczny “tylko zaplecze” stał się właśnie mniej optymistyczny…

Jeśli sytuacja ponownie się zmieni i okaże się, że incydent miał wpływ na Wasze dane, powiadomimy Was o tym w aktualizacji niniejszego artykułu. A jeśli sprawa będzie poważna, wyślemy do Was CyberAlert za pomocą naszej bezpłatnej aplikacji CyberAlerty ostrzegającej przed zagrożeniami dotyczącym Polaków w internecie. Więc warto naszą apkę zainstalować, jeśli jeszcze jej nie macie.

Jak analizować złośliwe oprogramowanie?

Jeśli kogoś interesuje analiza złośliwego oprogramowania, nie tylko takiego, które wstrzykuje się przez zhackowane serwisy internetowe, to zapraszamy w piątek, o godz. 20:00 na nasz webinar z podstaw analizy złośliwego oprogramowania. Pokażemy kilka przydatnych narzędzi, które pomogą Wam szybko ustalić co malware robi (co wykrada i gdzie to wysyła). Webinar jest dostępny w formule zapłać ile chcesz i mocno polecamy go wszystkim pracownikom SOC-ów ale także administratorom i DEVopsom/programistom, bo te umiejętności przydają się też podczas analizy niezłośliwych aplikacji. Zapisać można się tutaj.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Tak�długie wiszenie podmienionej treści pokazuje jak bardzo “poczytne i potrzebne” są tego typu serwisy.

ale wisz panie, od stycznia przyszego roku tamtędy mają latać wszystkie faktury w polskiej gospodarce

@benethor Nie tamtędy. Są integratorzy :) To “tylko” strona informacyjna.

@benethor – od 2024. ludzki pan znowu przesunął datę.

Po pierwsze mylisz PEF z KSeF.

Po drugie od 1 stycznia ale 2024.

Stanowczo nie bagatelizowałbym sprawy. Należy pamiętać o ogłoszeniu stopnia alarmowego BRAVO dotyczącego zagrożenia w cyberprzestrzeni. Służby powinny być więc w szczególnej gotowości. Tymczasem dochodzi do prostackich ataków na rządowe witryny internetowe. W kontekście wojny na Ukrainie wzbudza to uzasadniony niepokój co do bezpieczeństwa państwa.

Kolejny szpec nie odrożniający Charlie od Bravo :) nie znam się ale się wypowiem, będzie fejm !

Proszę darować sobie uszczypliwości o byciu “szpecem” i “fejmie”. To pański szyderczy komentarz można określić takimi przymiotami, wyłania się niego chęć zaznaczenia własnej wyższości. A można przecież kulturalnie, bez takich docinek. Widzę, że z Niebezpiecznika robi się kolejna Elektroda…

Byle nie doda elektroda…wyluzujta nieco, panowie. ;-)

A ja doda(m) : Od 3 miesięcy nie oglądam njusow, najprościej unikać radia , a tv nie mam od lat, w necie wciskajo się zewsząd, ale unikam , tylko nagłówki i te egregory straszenia,i w ramach tego mam dystans uff,

natomiast jak widzę frazy w wyszukiwarce świadczące o tym że Paranoja strachu rozwija się to współczuję tym niskowibracyjnym, mają teraz swój piekielny “raj”

bo np ktoś wpisał pierwszy takie zapytanie : atak rosji na Polskę to kwestia godzin, albo grupa na ejsie : 3 wojna, jak przetrwać, gdzie uciekać itd…

Co media z ludźmi zrobiły , smutne i straszne, a co najmniej 50% tych strachów to wirtual. Wake up , Neo…

Pozdrawiam normalsów.

syf wpadal od czercwa tego roku – mozna to bylo sprawdzci w sitemapie. w wp daty publikacji postow mozna cofac …. podobnie od czerwca zaczela masowo rosnac widocznosc serwosu na ciekawe slowa kluczowe

Wciąż się zastanawiam, dlaczego wciąż tego WordPressa tak kocham…

Ktoś zhakował stronę rządową i nawrzucał randomowych postów a za kilkanaście minut inni ją zhakowali? Przecież to od razu widać że login i hasło admina trafiło na jakąś combo listę i z automatu się zalogowali i wrzucili wpisy.

Co ma do tego WordPress jak strona rządowa nawet nie potrafi 2FA albo chociaż Captchy ustawić na stronie logowania?

Czemu nie było alertu w apce?

A dlaczego miałby być? Ten artykuł to nie jest cyberalert (a przynajmniej jeszcze nie spełnia warunków cyberalertu)

Też mam odczucie, że cyberalerty nie dostaraczają tego co powinny, ale potem sobie przypominam, że to jest usługa skierowana głównie do emerytów.

A co powinny wg Ciebie dostarczac?

Niektórzy myślą, że to RSS.

Również poniższe strony noszą znamiona włamań:

slupsk.po.gov.pl

budowlaneabc.gov.pl -strona archiwum

Domena znikła z DNSów…

[…] eFaktura już w połowie ubiegłego roku. Nie wiemy, jaki powód stoi za działaniami hakera. Według serwisu Niebezpiecznik, nie było to jedyne włamanie w ostatnim czasie. Strona została również zhakowana przez […]

Wygląda, na przypadek opisany tutaj: https://nfsec.pl/security/6427

Pomijając zabezpieczenia, mnie to zastanawia dlaczego rządowe strony stoją na WP, trochę jaja.

Taa… zróbmy narodowego CMS-a, będzie lepszy i w 100% wolny od błędów. Jaką nazwę proponujecie? – Jarosław? Lech? JP2.0?

Zobacz sobie na czym stoi https://www.whitehouse.gov/ :) Nie jest do końca ważna kwestia samego skryptu, a raczej dbania o niego – aktualizacje, firewalle etc.

Trzymając się faktów:

1. Śledzę tę stronę na bieżąco, przeglądałam ją w zeszłym tygodniu i nie było wspomnianych tu treści… nie wiem skąd teza że zhakowano to miesiąc temu ?

2. Tak jak ktoś wspominał – to nie jest strona która odpowiada za usługę faktur – to tylko strona informacyjna z dokumentacją i Faq

3. Nie mniej i tak wygląda to słabo, bo jednak w adresie gov jest …

Teza dotycząca czasu ataku jest dobrze udokumentowana w artykule. Wystarczy przeczytać tekst, który się komentuje.

Jak się ma do tego archiwum:

https://web.archive.org/web/20220000000000*/https://efaktura.gov.pl/

?

Ktoś to weryfikował? Czemu piszecie że “i najwyraźniej mogły znajdować się od ponad roku! ” ??

A czego ma dowodzić twój link do strony głównej jak podmienione treści były w podkategoriach i jak wół NBZ napisał że nie były widoczne na stronie głównej?

Sprawdź proszę link:

https://web.archive.org/web/*/https://efaktura.gov.pl/author/pmorawia/*

Podałem to jako przykład że można sięgnąć w historię. Jest to URL z zrzutu NBZ.

I czego ten Twój link ma dowodzić? “No URL has been captured for this URL prefix.

“

Wyłączyli domenę co za tym idzie spowodowali dodatkowe problemy. Pracuje w samorządzie i przy kwotach przetargowych musimy korzystać z PEF. Mam obieg dokumentów, więc zintegrowałem się z API które ma adres api-int.brokerinfinite.efaktura.gov.pl ;). Spowodowało to ciągłe odpytywanie serwisu i “zamulanie” naszego obiegu dokumentów. Dłuższą chwile zajęło nam ogarnięcie co się dzieje. Szkoda, że nie dostaliśmy żadnego info jako użytkownicy serwisu, o wyłączaniu i do kiedy domena będzie niedostępna.

tymczasowe obejściem może być wpis do etc/hosts:

193.202.117.182 api-int.brokerinfinite.efaktura.gov.pl

Jak się rządowe strony stawia na darmowych CMSach OpenSource, to #comozepojscnietak ?

Bo płatne są bugfree.

Nie działa DNS wraz z poddomenami, to skutkuje brakiem dostępności usług. Tymczasowo można problem niedostępności rozwiązać nadpisując wpisy we własnych lokalnych DNS-ach.

Jeden post od autora innego niż mmorawia:

https://webcache.googleusercontent.com/search?q=cache:4OtZ5HEThIwJ:https://efaktura.gov.pl/author/mmisiek/

– google pisze, że to z 31 lipca migawka

– może to nie jest pierwszy hack?

Poza tym, wyszukanie w ten sposób daje 3x więcej wyników:

https://www.google.com/search?q=adult+site%3Aefaktura.gov.pl

Pytanie tylko, czy przypadkiem nie wyłączono DNS-ów bo nie chciano aby korzystać z usług które też zostały zhackowane ? Jak mam coś ciągnąć za pośrednictwem tego API do swojego obiegu dokumentów, nie wiedząc czy jest to bezpieczne (przypomina się atak z dot. ukraińskiego odpowiednika Płatnika) to wole wyłączyć integracje niż dopisywać lokalnie hosty.

Dlatego uważam, że ministerstwo powinno wydać jakiś komunikat i instrukcję co robić.

Informujemy, że w dniu dzisiejszym serwis internetowy eFaktura.gov.pl został zablokowany z przyczyn od Infinite Sp. z o.o. niezależnych. W związku z tym Platforma Elektronicznego Fakturowania jest niedostępna. W tym momencie Ministerstwo Rozwoju i Technologii prowadzi prace, aby jak najszybciej przywrócić działanie usług PEF.

[…] wieczorem o zhackowaniu serwisu eFaktura.gov.pl poinformował Niebezpiecznik. W serwisie eFaktura.gov.pl od pewnego czasu (najprawdopodobniej od sierpnia, choć możliwy jest […]

Strona sejm.gov.pl też ma problemy. Przy wchodzeniu na info o posłach wyskakuje mi przed chwilą: Error 500 HTTP Web Server: Command Not Handled Exception

wow prawdziwi hakerzy zhakowali wordpressa, pewnie jakąś gownowtyczką, szok…