1/8/2018

Jeden z Czytelników stał się celem bardzo ciekawego ukierunkowanego ataku autorstwa polskiego atakującego. Oto wiadomość jaką otrzymał:

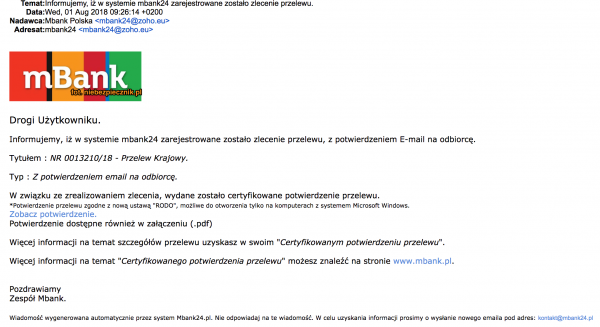

Temat: Informujemy, iż w systemie mbank24 zarejestrowane zostało zlecenie przelewu.

Data: Wed, 01 Aug 2018 09:26:14 +0200

Nadawca: Mbank Polska mbank24@zoho.eu

Adresat: mbank24 mbank24@zoho.euDrogi Użytkowniku.

Informujemy, iż w systemie mbank24 zarejestrowane zostało zlecenie przelewu, z potwierdzeniem E-mail na odbiorcę.

Tytułem : NR 0013210/18 – Przelew Krajowy.

Typ : Z potwierdzeniem email na odbiorcę.W związku ze zrealizowaniem zlecenia, wydane zostało certyfikowane potwierdzenie przelewu.

*Potwierdzenie przelewu zgodne z nową ustawą “RODO”, możliwe do otworzenia tylko na komputerach z systemem Microsoft Windows.

Zobacz potwierdzenie.

Potwierdzenie dostępne również w załączeniu (.pdf)Więcej informacji na temat szczegółów przelewu uzyskasz w swoim “Certyfikowanym potwierdzeniu przelewu”.

Więcej informacji na temat “Certyfikowanego potwierdzenia przelewu” możesz znaleźć na stronie www.mbank.pl.

Link w wiadomości prowadzi pod adres:

https://wrzucacz[.]pl/download/9191533107809

Skąd pobierany jest plik PDF (niegroźny) o nazwie:

Mbank -(cert) Potwierdzenie przelewu NR 00-01123-18.pdf

(MD5: 66ef173e1419751c1b784ab456e5b7b1)

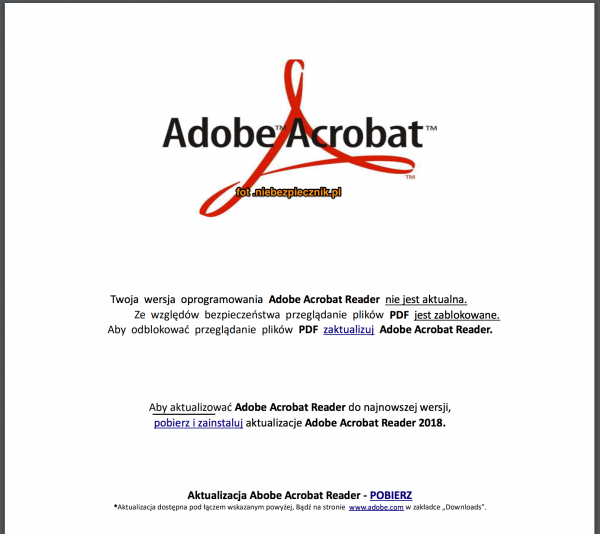

i zawartości jak niżej:

Link w PDF kieruje pod adres skracacza:

http://skroc[.]net/ddi

skąd ofiara jest przekierowywana do:

https://wrzucacz[.]pl/download/2581533059228

A stąd pobierany jest plik o nazwie:

Adobe Acrobat Reader Update - 2018.2.34.zip

MD5: 9787efccc106bfe284b42f23455e1743

zawierający plik .exe:

Adobe Acrobat Reader Update - 2018.2.34

MD5: 8f7664754db7652d04e844c70dd1ec15

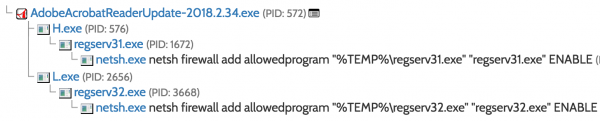

którego uruchomienie wcale nie zaktualizuje Acrobat Readera, a spowoduje infekcję komputera złośliwym oprogramowaniem, które obecnie jest dość słabo rozpoznawane przez antywirusy, ale zdetonowanie w sandboksie nie pozostawia złudzeń — to trojan.

Po uruchomieniu nawiązuje połączenie z adresem IP:

213.152.161.35 tcp/9187

oraz domeną:

watermellons.ddns.net

Co ciekawe, do tej samej domeny odwoływał się 2 miesiące temu plik:

InPost Opłata - 28.05.2018- Faktura.doc

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Powinien jeszcze dopisać do RODO, że wymaga Adobe ( ͡° ͜ʖ ͡°)

coś mBank ostatnio na fali..

Jak mBank jak to jakas podpucha… w sumie moglby probowac z kazdego… ale ze uzywa mBanku to moze klient? ;)

Ciekawe czemu atakujący wybierają najczęściej klientów mBanku.

Pewnie nie ma to nic wspólnego z tym, że to jeden z największych banków w Polsce i jest obsługiwany głównie przez internet.

Atakujący nie wybierają żadnych klientów – maile są wysyłane jak leci do losowych osób.

Bo pewnie ma bazę mejli klientów tego banku.

I pobrań coś było jak to jest to https://wrzucacz.pl/

W plikach L i H jest binarny .text a w nim pod koniec :

C:\Users\Kris\source\repos\Project7\Project7\obj\Debug\Project7.pdb – Czy to jest ścieżka na komputerze piszącego to cudo ?

Pewnie tak, zaraz sie okaze, ze robi te same bledy co ten idiota armagedon i tylko kwestia czasu jest kiedy sie przedstawi z imienia i nazwiska w swoich wypocinach.

To może być fake aby zkierować ślady na usera windowsa

I co robi ten trojan po nawiązaniu połączenia?

Oferuje zdalny dostęp do komputera, podglądanie przez kamerę, dostęp do plików itp.

Jakiej aplikacji używacie do “detonacji”? Resource Explorer?

Używają strony “hybrid-analalysis” czy jakoś tak

W przytoczonym obrazku trzy rzeczy podpowiadają, że jest to fake.

1. Domena.

2. Błędy.

3. Brak konsekwencji w pisowni.

Pojawiła się nowa wersja aktualizująca “Adobe Acrobat Reader – Aktualizacja 9188.02.18”.

Nowe pliki i “inflate 1.2.8 “-zapis w binarce można powiedzieć program się rozwija to chyba w tym przypadku źle.