12/4/2019

Google wprowadza nową formę logowania przypominającą klucze U2F, ale wymagającą jedynie telefonu. A właściwie nie tylko telefonu, ale też Bluetootha, odpowiedniej przeglądarki i systemu. Tak czy owak warto poznać tę nowinkę.

Telefon jako klucz bezpieczeństwa

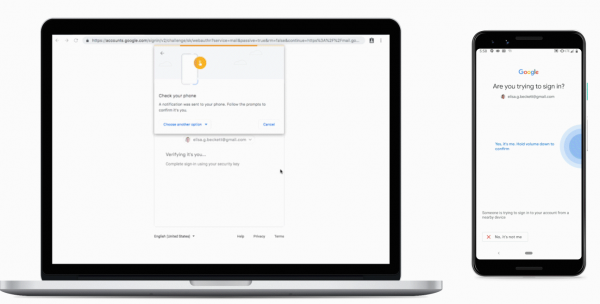

Firma Google ogłosiła, że urządzenia z Androidem 7.0+ mogą służyć jako klucze sprzętowe do logowania dwuskładnikowego (2FA). Samo promowanie tej formy logowania jest godne pochwały, a Google udostępnia różne opcje 2FA – kody SMS, potwierdzenie logowania w telefonie, klucze bezpieczeństwa. Do tej listy dochodzą teraz telefony w roli kluczy fizycznych,czego nie należy mylić z dostępną wcześniej opcją powiadomień wyświetlającym się na wszystkich urządzeniach, na których użytkownik był zalogowany.

W ramach tej nowej opcji po podaniu loginu i hasła użytkownik będzie musiał potwierdzić logowanie na konkretnym telefonie. Telefon-klucz będzie musiał w tym czasie połączyć się przez Bluetooth z urządzeniem, na którym dochodzi do logowania.

Nowe rozwiązanie korzysta ze standardu FIDO, czyli tego samego, który leży u podstaw innych rozwiązań U2F takich jak Yubikey czy Titan Security Key. Przy takim logowaniu dochodzi nie tylko do potwierdzenia, że użytkownik posiada określone urządzenie. Żeby logowanie zadziałało jak trzeba, użytkownik musi być również na właściwej stronie.

Na poniższym filmie Christiaan Brand z Google dokładniej wyjaśnia o co chodzi.

Ciekawostka: Google twierdzi, że żaden z ponad 85 tys. pracowników firmy nie padł ofiarą phishingu od roku 2017, kiedy to firma wprowadziła fizyczne klucze bezpieczeństwa jako obowiązkową formę logowania.

Ograniczenia

Telefon jako klucz sprzętowy ma niestety sporo ograniczeń.

- Jest dostępny tylko na Androidzie 7.0+.

- Wymaga połączenia Bluetooth.

- Wymaga przeglądarki Chrome.

- Wymaga urządzenia z systemem Chrome OS, macOS X lub Windows 10.

- Działa tylko z usługami Google (m.in. Gmail, G Suite, Google Cloud).

Z czasem część ograniczeń może zniknąć. Przybędzie użytkowników z nowym Androidem, a komputery coraz częściej mają Bluetooth, nawet te stacjonarne. Google deklaruje też, że pozwoli dostawcom innych usług online na zintegrowanie nowej formy logowania ze swoimi usługami. Z czasem ma być ona dostępna na innych przeglądarkach. Wreszcie trzeba przyznać, że rozwiązanie Google dobrze pasuje do urządzeń mobilnych, a przecież klucze U2F z łącznością bezprzewodową są droższe niż standardowe klucze USB.

Obecne już na rynku klucze U2F (takie jak Yubikey) właściwie nie są drogie i wydają się znacznie bardziej uniwersalne, ale Google ma ważny rynkowy atut. Większość ludzi nie wydaje pieniędzy na gadżety zabezpieczające, natomiast wielu ma już konto Google i telefon z Androidem. Pozostaje uświadomić tym ludziom, że telefon może być kluczem sprzętowym i jest to lepsze niż np. kody SMS (choć kody SMS nadal są lepsze niż logowanie z użyciem samego loginu i hasła – por. Zła decyzja Facebooka może spowodować, że ludzie nie będą chcieli korzystać z 2FA. A powinni).

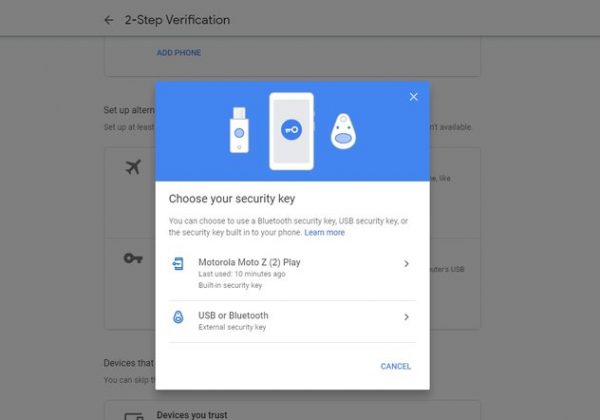

Gdzie to włączyć?

Jeśli już macie Androida 7.0, możecie udać się na stronę ustawień konta Google, wybrać zakładkę Bezpieczeństwo, oraz ustawienia 2FA. Włączcie weryfikację dwuetapową, jeśli jeszcze tego nie zrobiliście. Telefon pojawi się wśród dostępnych kluczy o ile został wcześniej połączony z kontem (szczegóły na stronie pomocy Google).

Korzystanie z kluczy bezpieczeństwa stanie się szczególnie dobrym zabezpieczeniem, jeśli skorzystacie z Programu Ochrony Zaawansowanej oferowanego przez Google. Program adresowany jest m.in. do dziennikarzy, aktywistów czy przedsiębiorców, ale można go na spokojnie polecić każdemu paranoikowi. Udział w programie wymaga zakupienia dwóch kluczy bezpieczeństwa, bo korzystanie z kodów SMS czy z aplikacji Google Authenticator jest w tym programie niemożliwe. Ochrona zaawansowana oznacza też ograniczenia w dostępie do plików użytkownika oraz wydłużoną procedurę odzyskiwania konta. Jeśli włączysz ochronę zaawansowaną i zgubisz dwa klucze, odzyskanie konta może zająć kilka dni.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Droga redakcjo, czytelnicy,

Polećcie jakiś sensowny klucz sprzętowy U2F, współpracujący z KeePass lub Bitwarden, którego da się używać w połączeniu z w/w aplikacjami na iOS (iPhone), macOS, Windows?

Nie ma takiego klucza sprzętowego. To muszą być conajmniej DWA klucze sprzętowe. Jeden używasz, drugi gdzieś zamknięty w bezpiecznym miejscu.

Rozważałem zakup Yubikey do używania z Lastpassem, ale to jest bez sensu. Przejście na klucz powoduje, że klucz jest JEDYNYM dostępem do konta i bazy danych. O ile stoją za tym rozsądne argumenty, to utrata lub awaria klucza (w końcu to tylko kawałek elektroniki w plastiku) powoduje całkowitą utratę konta.

Czyli trzeba jak wyżej, a to już robi się niemała kwota.

Yubikey 5 z USB-C, ma NFC więc działa z androidem i powinien z ip, jeśli nie masz USB-C na komputerze z Windowsem możesz użyć jednego z adapterów polecanych przez Yubico: https://bit.ly/2zrUr6D, a w Bitwardenie zawsze możesz wygenerować kod zapasowy który zapiszesz sobie na kartce, jeśli korzystasz z TOTP lub innych rzeczy w razie zagubienia klucza we większości stron możesz sobie wygenerować kody zapasowe które zapiszesz w Secure Notes w Bitwardenie lub na kartce.

Miało być USB-A, przepraszam, mój błąd ;)

Faktycznie, jeśli polegamy tylko na kluczach (np. U2f – przykładowo yubikey może także inne dane przechowywać, np. klucze PGP), musimy mieć co najmniej dwa (jeden zapasowy w bezpiecznym miejscu), natomiast innym rozwiązaniem jest wykorzystanie alternatywnej metody jako awaryjnej w przypadku logowania do systemów, w przypadku przechowywania kluczy kryptograficznych (do odszyfrowywania – w przypadku samego podpisu możemy nowe wygenerować w każdej chwili) bądź jakiś haseł na kluczach sprzętowych trzeba mieć ich kopie na wypadek awarii klucza bądź chociażby jego zagubienia.

Nie musimy mieć dwóch- przy podpisaniu serwisy generują kod “awaryjny” – wystarczy go zachować. Można nim jednorazowo ominąć podpięcie (zagubionego) klucza i po zalogowaniu go odpiąć.

O.. właśnie sprawdziłem i to się zmieniło. Jeszcze w Lastpass niedawno utrata aktywnego klucza oznaczała utratę konta. Teraz to się zmieniło i da sie dostać do konta.

https://lastpass.com/support.php?cmd=showfaq&id=2546

No i zapomniałem na śmierć – w przypadku Lastpass do yubikey wymagane jest konto premium. Kiedyś płaciłem, ale odkąd darmowe synchronizuje się po różnych urządzeniach – przestałem.

Po czesci sie da ale nie do konca. Yubikey posiada dwa sloty pamieci. Jeden uzywam jako 2FA a drugi to specialny zmienialny ciag znakow wygenerowany przez pewne magiczne slowo przepuszczone przez SHA256. Nie zapamietam go, ale jak sie zgubi Yubikey to z palcem w nosie bede mogl odzyskac magiczne hasełko do odblokowania mojej bazy w keepasie.

Pomysł dobry. Ale jak na razie jeszcze trochę za dużo ograniczeń. Jeśli chodzi o konto google to na razie zostanę przy tym wariancie weryfikacji jaki mam, czyli potwierdzenie na telefonie/tablecie, że loguję się w jakiejś aplikacji lub na jakimś urządzeniu. To mi działa niezaLeżnie od systemu choćby.

Mam pytanie do posiadaczy Yubikey. Czy gdy klucz się zgubi lub zniszczy to “amen amba bamba” czy mogą zakupić nowy i odtworzyć “wsad” i dalej korzystać bez zmian w usługach google, lastpass, ssh itd..? To mnie najbardziej nurtuje w tym całym kluczu.

Jedynym sposobem jest zakup dwóch kluczy i podpięcie obu pod dane konto.

niestety wszystko tracisz

W lastpass jeżeli włączysz yubikey i nie masz drugiego klucza, to utrata/awaria pierwszego oznacza bezpowrotną utratę konta. Nawet jeżeli znasz hasło itp.

Zazwyczaj robi się to tak, że najpierw musisz włączyć logowanie przez T/OTP (czyli np. aplikacja Google Authenticator), a potem dopiero dodać klucz U2F. Jak zgubisz klucz (albo nie chce Ci się sięgać, a masz pod ręką telefon), to możesz uwierzytelnić się kodem przepisanym z telefonu.

W razie czego, przy aktywacji 2FA dodatkowo są generowane Recovery Codes – jednorazowe kody odzyskiwania konta. Można je zapisać np. w KeePassie.

Najtańszy klucz U2F z amazona to $10. Do konta mozna dodać ich kilka. Problem zgubienia w zasadzie więc nie istnieje.

Jest tańszy – 8.99

Lastpass nie obsługuje tanich kluczy. Wymaga Yubikey, który nie jest taki tani. Dwa klucze Yubikey kompletnie nie są tanie

Lastpass wypiął tyłek na standard FIDO U2F. Pewnie na tym przegrają bo teraz praktycznie wszystkie klucze to FIDO a wysypała się ich ostatnio masa. Wniosek: nie używać Lastpass skoro podejmują idiotyczne decyzje biznesowe.

@Sebo

YubiKey 5 ma certyfikat FIDO U2F

Dla Yubikey – nie, ale są klucze obsługujące takie funkcjonalności jak backup/restore (w tym restore do innego egzemplarza), na przykład OnlyKey, który jest przy okazji managerem haseł, generatorem TOTP, obsługuje szyfrowanie PGP, jest zabezpieczony PIN-em wprowadzanym z klawiatury na tokenie itd.

W sumie nie rozumiem skąd ta “moda” na Yubikey, w którym samemu nie można wygenerować klucza (niby ilość możliwych kombinacji klucza jest ogromna ale… producent wie jakie klucze wygenerował :D). Do tego Yubikey jest stosunkowo drogi w porównaniu do oferowanych możliwości (a prosty klucz U2F można zrobić samemu na tanim mikrokontrolerze za ułamek ceny Yubikey jeśli ktoś nie jest na bakier z lutownicą :D).

Nie wszystkim chyba ta opcja się włączyła jeszcze.

Mi wychodzi tylko mozliwość klucza przez USB:

https://i.imgur.com/UuLl6O0.png

Czym to się de facto różni od opcji powiadomień wysyłanych podczas próby logowania? Tam też można ustawić tylko jeden telefon, nie trzeba wysyłać tego powiadomienia na wszystkie zalogowane urządzenia.

urządzenia muszą być sparowane po BT i w zasięgu

Dodatkowo weryfikowana jest tożsamość witryny na której się logujesz.

Znika ryzyko przechwycenia wiadomości SMS, niebezpiecznik pisał też o przypadkach podpięcia tego samego numeru pod dwóch klientów u różnych operatorów komorkowych. Możliwości jest kilka. No i klucze SMS są wciąż zdecydowanie prostsze do złamania niż klucz prywatny.

A może jakiś artykuł o nowych e-dowodach osobistych, czy taki e-dowód można wykorzystać do czegoś innego niż kontakty z administracją? np. podpisywanie emaili

Apple Maca można otworzyć przy pomocy zegarka już od dłuższego czasu. Nie wiem czy działa to w tej samej technologii, ale działa ;-)

Co się stanie, gdy ktoś ukradnie telefon będący kluczem? Noe ma zagrożenia utraty dostępu do konta Google?

Jak może być bezpieczna weryfikacja przesyłana przez dziurawego BT?

Nie wiem czy jest bezpieczna… ale na pewno może być. Tak jak VPNy tworzą bezpieczne połączenia na niebezpiecznych łączach.

Dla mnie jedynym ograniczeniem to konieczność korzystania z Chrome. :/

Czyli jednym słowem KOLEJNE miejsce gdzie Google (Alphabet) wbija ze swoimi usługami. Po co? Żeby gromadzić więcej danych o nas i zarobić więcej hajsu na naszym życiu. Ale to już nikogo nie martwi…? A to, że Google monopolizuje w tym momencie internet też nikogo nie martwi? Kiedy będzie opamiętanie?

no mnie to nie martwi wcale :) . bardziej marwi mnie nakladanie kar za niby monopol (np dla MS za promowanie SWOJEJ przeglądarki w swoim systemie ). Generalnie … nie kradnę , nie wchodzę na strony z pornografią dziecięcą, nie udostępniam nei swoich filmów, nie robię lewych interesów itd itd – więc szczerze mówiąc w nosie mam, że google wszystko o mnie wie. A przynajmniej mam większą pewność że konto mi nie “wyparuje” bo jakiś gamoń z firmy xyz zajmujący się bezpieczeństem systmu za 1500zł /miesięcznie , szyfruje hasla i loginy szyfrem podstawianym o haśle do sqla dla “sa” = dupa123.

Pracowałem w prywatnej firmie i wiem co chłopaki robili z bazami danych “Ty patrz co tu znalazłem ” i beka na 2 godziny. Teraz pracuję w korpo -i spróbuj tu zrobić select * na bazie danych klienta, gwarantuje “miłą zabawę i miłe spotkania”.

@freynir Każdy podręcznik do kryptografii omawia algorytmy bezpiecznego uwierzytelniania przez jawny kanał.

“Wymaga przeglądarki Chrome.”

a niech się wypchają

“Jeśli już macie Androida 7.0”

aż przewinąłem na górę żeby sprawdzić, czy wpis nie jest jakiś stary, OSTATNIA wersja Nougata ma 15 miesięcy

Wg. statystyk z internetu, jeszcze pół roku temu jedynie ok. 40% użytkowników Androida miało Nougata lub Oreo, a ok 60% niższe wersje.

Czy fakt, że klucz stanowi telefon pod kontrolą Androida nie oznacza czasem, że Google ma dostęp do prywatnej części klucza?

Mnożenie kolejnych składników do zalogowania to błędna droga. Niedługo trzeba będzie mieć przy sobie cały arsenał telefonów do otwarcia skrzynki pocztowej. Nie znają innej drogi do zabezpieczeń -to oznaka słabości

a to dlaczego ? stać mnie na klucz USB to kupuję klucz usb, wole autentykować telefonem to wybieram telefon. Preferuję kody to mam kody.

Osobiście mam klucz usb -ale tylko jeden -dostałem firmowy. I chcę mięc 2gą alternatywę, I to nie telefon czy broń Boże smsy tylko właśnie hasła jednorazowe. Mam je tak schowane ze sam Rydzyk czy inny detektyw ich nie wyczaruje :) a klucza używam na bieżąco i niestety mogę go zgubić zniszczyć ,albo po prostu oddać firmie gdy będę rezygnował z pracy (w takich przypadkach często nie zastanwia sie człowiek, że oto miał tam klucz spięty z googlem. Jaka to słabość?

iPhone obsługuje u2f jedynie przez bluetooth, więc opcje co do klucza są bardziej limitowane i droższe

Jedynym klucze bez bluetooth który działa na iPhone’ach jest YubiKey NEO po NFV, ale nie działa przez u2f a własny protokół OTP od Yubico (więc że wsparciem jest raczej gorzej niż w przypadku u2f).

Ale gdyby zapomnieć o wymaganiach co do działania na iPhone, to ciekawą alternatywą jest Solo – następca u2f-zero obsługujący nowsze standardy i niedługo NFC (Solo Tap). Jest to oywartoźródłowy projekt oferujący klucze nieco tańsze niż te od Yubico.

Do tego dochodzi możliwość łatwej aktualizacji oprogramowania (choćby by dodać wsparcie dla różnych innych standardów) i różne, łatwe do zmiany kolory (ale to już zupełnie kosmetyczny element oczywiście).

Ogólnie “zwykłe” klucze Solo z USB A albo C można już kupić, a wersję Tap mającą do tego NFC można zamówić przedpremierowo – ma być gdzieś w maju/czerwcu :)

Wszystko poza certyfikatami sprzętowymi jesteś w stanie wgrać na nowy klucz. Dotyczy: static password, challenge response, certyfikaty, zawartość NFC itp, itd. w aplikacji wszystko ładnie się zapisuje do csv, najlepiej kartkę wydrukować i schować, tak na wszelki wypadek, aby w ten czy inny sposób była offline

Android oznacza, że google może mieć dostęp do klucza prywatnego

Ubikey ma zamknięty hardware, więc nie wiadomo kto ma dostep

Nitrokey jest droższe, ale ma wszystko otwarte i sprawdzone

https://shop.nitrokey.com/shop

A w razie utraty telefonu lub checi zalogowania sie w bezpeczny sposob na tym samym telefonie po przywroceniu do ustawien fabrycznych jakie mamy sposoby autentyfikacji? Kod sms dziala bez problemu przy logowaniu sie na tym samym telefonie.

W jaki sposób wykorzystać Yubikey do Keepass’a?

Jest on “dodatkiem” do hasła głównego czy po wprowadzeniu go do USB i wciśnięciu na nim klucza hasło “się wpisuje” (taką informację znalazłem gdzieś na stronach keepass)

I czy musi być to ten droższy Yubikey czy ten najtańszy też da radę?

Jedyna wada (dla mnie) – brak współpracy z przeglądarką Brave.

Nabyłem klucz Yubico YubiKey Bio – Biometryczny klucz sprzętowy U2F FIDO/FIDO2 i kilku krotnie próbuję dodać do Google w weryfikacji dwuetapowej i nic odmawia ” w Windows 11 – Zabezpieczenia Windows Nie można użyć tego klucza zabezpieczeń ??”

To samo sprawdziłem z kluczem Yubico YubiKey Bio – biometrycznym w smartfonie, nie działa …

Zasadniczo może być klucz U2F i Google Authenticator jako druga metoda w razie zgubienia klucza.