27/10/2011

Firma ESET natknęła się na ciekawy przypadek malware’u. Ciekawy bo celem są posiadacze komputerów Apple, a kod backdoora jest stary (2002) i został przeportowany z Linuksa.

Tsunami

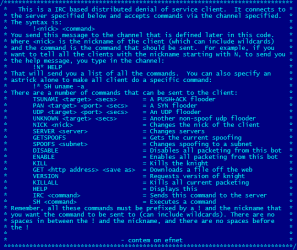

Tsunami podpina zainfekowany komputer do serwera IRC i czeka na komendy. Większość z nich umożliwia atakującemu przeprowadzanie ataków DDoS.

Tsunami, oprócz ataków DDoS, pozwala atakującemu na doinstalowanie dodatkowego oprogramowania i oczywiście wykonywanie dowolnych komend w shellu. Binarka, poza skompilowaniem pod Maka i zmianą C&C, nie różni się niczym od Linuksowej wersji z 2002 roku.

Eset nie podaje niestety w jaki sposób atakujący infekują systemy Mac OS X tym backdoorem ani jaka jest skala zjawiska.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

to nie zadne tsunami, tylko stary kaiten.c, ktory zostal przekompilowany (nie przeportowany) na OS X :p

kaiten

Eset z lekkim opoznieniem zorientowal sie o problemie.

W niektórych przypadkach nie potrzebna jest kompilacja na OS X,

ponieważ linuxowa binrka działa bez problemów. `przetestowane` :>

Problem stary jak `świat` w 2008 roku miałem okazję obejrzeć prezentacje :>

Jeżeli chodzi o skale problemu, hmm, w skali od 1 do 10, raczej mizner `1,5`

Pozdrawiam

zastanawiam się, czy ludzie jeszcze cokolwiek czytają czy czytają tylko nagłówki i komentują.

vi.curry pisze, że to staroć, a pod linkiem jest jak wół:

“backdoors that we have been detecting since 2002 as Linux/Tsunami.”

besides, jest apdejt:

http://blog.eset.com/2011/10/26/updates-on-osxtsunami-a-a-mac-os-x-trojan

a w nim:

“This threat does not have the sophistication or complexity of TDL4 or Win32/Duqu, so we think the risk to Mac users is limited. We will continue to watch the situation closely.”