13/11/2020

Firma House-Med prowadząca serwis upacjenta.pl, który ściśle współpracuje z diag.pl (Diagnostyka Sp. z o.o.) poinformowała właśnie o incydencie swoich pacjentów. Ktoś włamał się do systemu informatycznego “dostawcy” (jest nią firma RIOT Agency, powiązana kilkoma osobami z House-Medem). Intruz uzyskał dostęp do danych o zdrowiu pacjentów, a także ich danych osobowych, w tym PESELi oraz danych kontaktowych. Zdarzenie miało miejsce 10 dni temu, 3 listopada.

Oto dłuuuuga wiadomość, jaką otrzymują pacjenci. Wytłuściliśmy w niej istotne fragmenty:

W tym trudnym dla wszystkich okresie pandemii staramy się jak najlepiej odpowiedzieć na potrzeby wszystkich Państwa, zainteresowanych badaniami, przeprowadzanymi w bezpiecznej formie, w domach. Niemniej jednak jesteśmy zobowiązani, by poinformować Państwa o incydencie, który miał miejsce 3 listopada 2020 r. Tego dnia doszło do nieuprawnionego i nielegalnego dostępu do systemu naszego dostawcy usług teleinformatycznych – firmy RIOT Agency. W konsekwencji dostęp do Państwa danych mogła uzyskać nieznana nam osoba, która może próbować wykorzystać je we własnych celach. Wśród danych identyfikacyjnych, które mógł objąć ten incydent, mogą znaleźć się: imię, nazwisko, PESEL, informacje o stanie zdrowia czy informacje kontaktowe.

Niezwłocznie podjęliśmy wszystkie możliwe działania zmierzające do pełnego wyjaśnienia sprawy oraz do wykluczenia ryzyka wykorzystania danych w sposób nieuprawniony. W tym celu m.in. poinformowaliśmy i współpracujemy z Urzędem Ochrony Danych Osobowych. Obecnie wg. naszej najlepszej wiedzy, popartej dodatkowym przeglądem bezpieczeństwa naszych systemów, informacjami uzyskanymi od naszego dostawcy usług teleinformatycznych – firmy RIOT Agency, nie jest już możliwy nieautoryzowany dostęp do naszych baz.

Ponieważ w przypadku prób pozyskania danych osobowych przez osoby nieuprawnione zachodzi ryzyko złamania np. hasła do logowania się do danego systemu, zwracamy się do Państwa z prośbą i sugestią, dotyczącą podjęcia kroków dodatkowo zapewniających bezpieczeństwo Państwa danych. Szczególnie dotyczy to osób, które wykorzystują jedno i to samo hasło do logowania się u różnych dostawców usług internetowych, w tym do naszego panelu Pacjenta.

Zwracamy, także uwagę na ryzyko ujawnienia danych przez osobę, która mogła wejść w ich posiadanie w sposób nielegalny, innym osobom lub prób ich wykorzystania w celu wyłudzenia kolejnych danych, np. w drodze ataków phishingowych lub kradzieży tożsamości, tj. prób podszycia się w celu wyłudzenia świadczenia lub zaciągnięcia zobowiązania finansowego. Ryzyka te można zmniejszyć m.in. poprzez następujące działania: zmianę haseł na innych kontach (np. w portalach społecznościowych, poczcie email) aby uniemożliwić ewentualny dostęp osobom nieuprawnionym; nieodpowiadanie na podejrzaną komunikację (e-maile, smsy), gdyż może ona stanowić próbę phishingu, czyli podszycia się pod inną osobę (również uPacjenta.pl) lub instytucję w celu wyłudzenia od Państwa poufnych informacji; korzystanie z usług informowania o dostępie do informacji o wiarygodności kredytowej (np. alertu BIK); niezwłoczne poinformowanie operatora telefonii komórkowej w przypadku, gdyby Państwa numer przestał być aktywny, co może świadczyć o próbie wyrobienia duplikatu karty SIM.

W przypadkach dotyczących tego typu zdarzeń można kontaktować się z Inspektorem Ochrony Danych – Hanną Stańdą, która została włączona w proces wyjaśniania sprawy: za pośrednictwem poczty email: iod@upacjenta.pl korespondencyjnie na adres: ul. Pułkownika Ryszarda Kuklińskiego 17a, Kraków 30-720

Jest nam niezmiernie przykro, bo w sposób niezamierzony i całkowicie niezależny od nas staliśmy się uczestnikiem i ofiarą kryzysu naszego dostawcy usług.

Zapewniamy Państwa, że podjęliśmy wszystkie możliwe kroki mające na celu neutralizację tej sytuacji. Ich skala pozwala nam myśleć, że przyniosą zamierzony skutek.

Mamy nadzieję, że dotychczasowa współpraca z nami daje Państwu możliwość przekonania się o naszej najwyższej staranności w zakresie Państwa bezpieczeństwa i komfortu.

Licząc na Państwa zrozumienie i wyrozumiałość przesyłamy wyrazy szacunku

Zarząd uPacjenta

Jeśli macie odczucie, że zbyt wielu informacji się nie dowiedzieliście z tego oświadczenia i jest ono pełne zdań-wypychaczy oraz zwrotów rodem z marketing-bingo, to nie jesteście sami. Chyba w końcu zrobimy jakiś krótki wykład o tym jak poprawnie napisać komunikat do klientów o incydencie, tak żeby klienci byli rzetelnie poinformowani ale równocześnie, żeby pan prezes nie zszedł na zawał, czytając jak bardzo “tym razem nam nie wyszło”.

Tutaj nie wiemy:

- Jaka była skala incydentu, do ilu rekordów ktoś mógł uzyskać dostęp?

- Którzy z klientów otrzymali powiadomienie i dlaczego nie wszyscy klienci otrzymali tę wiadomość?

- Kiedy po raz pierwszy zauważono anomalie w systemie i nabrano podejrzeń, że miał miejsce nieautoryzowany dostęp do serwera?

- Jak doszło do incydentu, czy było to wykorzystanie podatności (w jakim oprogramowaniu?), która nie została załatana na czas bo administrator zaspał, czy “odgadnięcie” hasła do jakiegoś panelu administracyjnego, a jeśli tak — to dlaczego nie został on schowany przed “światem”.

- Jak wykryto incydent? Czy zdarzenie zostało ujawnione na skutek szantażu, a może naruszenia integralności danych (skasowanie, szyfrowanie). A może włamanie odkrył pracownik przeglądający w logi (ponoć tacy istnieją) lub system “monitoringu” (np. Host IDS).

- Z jakich zabezpieczeń korzystała infrastruktura w której przechowywane były dane i które z tych zabezpieczeń nie zadziałały oraz dlaczego?

- Czy system kiedykolwiek przechodził testy bezpieczeństwa i podlega regularnym sprawdzeniom pod tym kątem?

- Czy nieuprawniona osoba mogła poprzez przejęcie dostępu do systemów upacjenta.pl pozyskać dane umożliwiające jej pobranie danych z systemów diag.pl — a jeśli tak, to w jakim zakresie?

Powyższe pytania zadaliśmy zespołowi uPacjenta.pl i czekamy na odpowiedzi. Kiedy je otrzymamy, zaktualizujemy artykuł.

Zwrot “informacje o stanie zdrowia” używany w oświadczeniu jest bardzo nieprecyzyjny. Rozmawiając z pacjentami korzystającymi z usług upacjenta.pl ustaliliśmy, że wyniki badań otrzymują oni poprzez wpisanie na stronie internetowej diag.pl numeru zlecenia pozyskanego od upacjenta.pl, wraz z datą urodzenia (traktowaną jako “hasło”).

Wiemy, że system upacjenta.pl przetwarza PESEL, jeśli więc w systemie znajdowały się także numery zleceń, to włamywacz po ich pozyskaniu jest w stanie zapoznać się z wynikami badań danej osoby, które ta realizowała przez serwis upacjenta.pl. Dodatkowo, jeśli ta osoba miała założone konto w serwisie diag.pl (loginem tam jest PESEL, znany włamywaczowi) oraz korzystała z tego samego hasła co do upacjenta.pl (lub podobnego) to włamywacz mógł pozyskać wszystkie historyczne wyniki badań tej osoby z konta na diag.pl, także tych badań, które nie zostały zlecone przez upacjenta.pl

Nie taki znowu zewnętrzny ten dostawca…

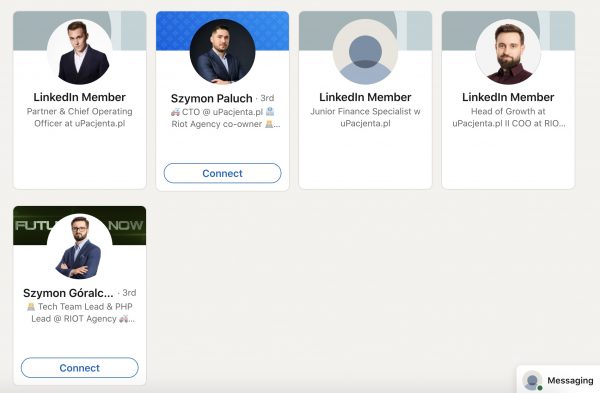

Zabawne jest też wskazywanie przez upacjent.pl, że źródłem problemu jest “kryzys u dostawcy usług”, zwłaszcza kiedy spojrzy się w KRS-y obu spółek i powiązania pomiędzy nimi, z których wynika, że obie firmy, tj. stojący za upacjenta.pl House-Med jak i będąca dostawcą RIOT Agency współdzielą pracowników…

…a Chief Technology Officer w serwisie upacjenta.pl to współwłaściciel RIOT Agency.

W tym kontekście te zdania z powyższego oświadczenia brzmią co najmniej wesoło:

Wg. naszej najlepszej wiedzy, popartej dodatkowym przeglądem bezpieczeństwa naszych systemów, informacjami uzyskanymi od naszego dostawcy usług teleinformatycznych – firmy RIOT Agency, nie jest już możliwy nieautoryzowany dostęp do naszych baz. (…) Jest nam niezmiernie przykro, bo w sposób niezamierzony i całkowicie niezależny od nas staliśmy się uczestnikiem i ofiarą kryzysu naszego dostawcy usług.

Zwłaszcza, że obie spółki mają siedzibę pod tym samym adresem, Kuklińskiego 17a w Krakowie.

Co robić, jak żyć?

Hasła zmienicie, adres i numer telefonu zmienicie, ale wyników niektórych badań, które mogą być dla Was “wstydliwe” — tego nie zmienicie.

Po co to komuś? Doskonałe pytanie. Zbiorów danych do credential stuffingu nigdy za wiele. Posłuchajcie więc naszej rady z tego darmowego webinara, którego zobaczyć powinien każdy i zacznijcie korzystać z managera haseł.

A dodatkowo, tam gdzie możecie, ustawcie sobie dwuetapowe uwierzytelnienie, najlepiej przy pomocy klucza U2F — naprawdę, warto raz zainwestować 150PLN w coś, co chroni przed phishingiem, nawet jeśli ofiara da się nabrać, bo każdy wyciek danych to z reguły dla ofiary strata i problem zdecydowanie bardziej kosztowny.

Rady uPacjenta dotyczące monitorowania wiarygodności kredytowej czy opisywane ryzyka dotyczące duplikatu karty SIM wydają się być nadmiarowe w stosunku do tego incydentu (albo raczej przeklejone z innych informacji o incydentach). Rozważcie je tylko jeśli przesyłaliście firmie skan dokumentu tożsamości.

Czy to musi być online i plaintekstem?

Generalnie, niech ten incydent będzie pewnym impulsem do przemyślenia dla wszystkich. Czy na pewno chcecie aby wszystkie typy danych powiązanych z Waszą osobą przybierały format danych cyfrowych? Może jednak pewne wyniki badań warto trzymać “nieprzypięte do konta”, z jednorazowym dostępem, za dwuetapowym uwierzytelnieniem, zaszyfrowane albo w ogóle, pozyskiwać je w formie wydruku papierowego otrzymywanego w okienku, generowanego z systemu offline (bo nie oszukujmy się, wszystko i tak dziś jest w komputerach, ale to nie znaczy, ze musi być w internecie).

PS. Czytelnicy z Polski, pamiętajcie o suplementacji witaminy D, bo mamy zimę.

Aktualizacja 13.11.2020, 22:01

Odpowiedzi od serwisu wciąż nie mamy, ale w międzyczasie przyjrzeliśmy się bliżej “dostawcy usług IT”, firmie RIOT Agency (upacjenta.pl twierdzi że jest ofiarą kryzysu u tego dostawcy). I zaktualizowaliśmy artykuł o rozdział “Nie taki znowu zewnętrzny ten dostawca”. Miłej lektury!

Aktualizacja 16.11.2020, 10:04

Pani Weronika Ulińska-Krycia z upacjent.pl, przesłała nam poniższe oświadczenie:

6.11 otrzymaliśmy pierwszą informację o możliwości zaistnienia incydentu bezpieczeństwa i możliwym wycieku danych. Mając na uwadze bezpieczeństwo danych użytkowników, będące dla nas priorytetem, niezwłocznie podjęliśmy działania mające na celu zweryfikowania tej informacji, wyjaśnienie sprawy i ustalenie skali ewentualnego wycieku. Na tę chwilę jesteśmy w stanie potwierdzić dostęp do bazy 51 tysięcy rekordów (nie użytkowników). W momencie, gdy tylko potwierdziliśmy ingerencję z zewnątrz w system dostawcy usług internetowych, a przez to możliwość uzyskania dostępu do naszych danych, zgłosiliśmy sprawę do Urzędu Ochrony Danych Osobowych oraz niezwłocznie w dniu 12.11 rozpoczęliśmy informowanie wszystkich pacjentów, których mogło dotyczyć to zdarzenie. Dostawcą naszych usług jest spółka Riot Agency, z którą jesteśmy związani osobowo. Jest to informacja ogólnodostępna. Fakt ten nie zmienia obiektywnej oceny sytuacji i faktów związanych ze zdarzeniem. To podmiot funkcjonujący na rynku od 5 lat. Posiada doświadczenie i rekomendacje wynikające z projektów realizowanych dla branży medycznej. Do tej pory, w naszej 4-letniej współpracy wszystko przebiegało pomyślnie i bez jakichkolwiek zarzutów. Tym bardziej jesteśmy zaskoczeni tym zdarzeniem, do którego wg opinii ekspertów doszło i mogło dojść bez względu na wszelkie starania i zachowanie przez strony najwyższych standardów bezpieczeństwa.

Obecnie nasze siły i działania skoncentrowane są na całkowitym zneutralizowaniu incydentu. Wszystkie nasze dane zostały przeniesione na naszą własną infrastrukturę, by uniknąć dostępu osób nieuprawnionych. Jesteśmy otwarci na Państwa pytania, prosimy jednak o zrozumienie, że w obecnej sytuacji wg opinii ekspertów niecelowe ze względu na bezpieczeństwo jest przedstawianie szczegółów dotyczących architektury oraz zabezpieczenia systemów, jak używane funkcje skrótów, mechanizmy szyfrujące, wersje systemu, aplikacji itp.). Możemy jednak zaznaczyć, że zarówno hasła jak i dane dotyczące wyników były szyfrowane. Najnowsze audyty bezpieczeństwa aplikacji oraz infrastruktury wykonywane przez zewnętrzne firmy zostały przeprowadzone w maju i czerwcu tego roku. Ponadto na bieżąco prowadzone są wewnętrzne testy bezpieczeństwa. Platforma jest rozwijana w myśl zasady Continuous Development, a kod źródłowy jest testowany na bieżąco w miarę wytwarzania nowego oprogramowania. Systematycznie prowadzimy także wewnętrzne szkolenia w zakresie bezpieczeństwa oraz testowanie aplikacji internetowych pod tym względem. Wspomniany incydent potwierdza, że mimo najwyższych starań i standardów, bez względu na skalę zabezpieczeń zawsze istnieje ryzyko w obszarze cyberbezpieczeństwa i prób ingerencji z zewnątrz. Jak wspomnieliśmy, dane są obecnie bezpieczne, przeniesione na nową, wewnętrzną infrastrukturę. Ponadto, rozpoznajemy rynek w kontekście uzyskania dodatkowej ekspertyzy, potwierdzającej nasze przekonanie o osiągnięciu maksymalnego poziomu zabezpieczeń.

Podsumowując, 6 dni od wykrycia incydentu do “upewnienia się że był” i informacji użytkowników. 51 tysięcy “rekordów” wyciekło (czymkolwiek jest rekord). Dane przeniesione z testowanej i dopieszczanej przez lata infrastruktury na nową, własną… Security by obscurity obraną strategią dot. zabezpieczeń, chociaż firma wspomina, że “hasła i dane wyników były szyfrowane”. To dobrze nie wróży, przynajmniej hasłom. Firma szkoli się wewnętrznie w tematach bezpieczeństwa.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Jeśli zgromadziliście wystarczającą bazę danych swoich klientów i chcecie ją z zyskiem odsprzedać, koniecznie poinformujcie ich potem o włamaniu do waszego systemu komputerowego aby transakcja mogła się zakończyć pełnym sukcesem. W końcu to naiwni klienci wierzą że mają do czynienia z czymś innym niż z “biznesową uczciwością”.

@Mariusz

Też racja…

Dlatego mam nadzieję, że UODO im przywali karę.

Za to w Alabie przekazujecie dobrowolnie swoje pesele, imiona i nazwiska skryptom Google ReCaptcha oraz Google Analytics obecnych także na stronach z wynikami. Ale o tym to nikt nie napisze. Zalecam odbiór osobisty wyników.

Nie ma co się martwić, Policja na pewno namierzy sprawców.

jasne, śnisz chyba, raczej uodo namierzy ofiarę bo tylko do tego się nadają

Po co straszyć powiązaniem z diag.pl (poza nabiciem wyświetleń) jeśli problem dotyczy samego uPacjenta.pl, który tylko korzystał z usług diag.pl? Jak uPacjenta.pl trzymało credentiale do diag.pl i był u nich wyciek to był tylko u nich, a diag.pl nie za bardzo miała jak tego bardziej zabezpieczyć…

Swoją drogą nawet dane na kartce z numerem zlecenia jaki się dostaje od Diagnostyki nie wystarczają do dostępu do danych.

Wskazanie powiązania jest słuszne. Mając PESEL i hasło z upacjenta można dostać się do konta na diag i zobaczyć wszystkie wyniki historycznych badań, także tych nie zlecanych na upacjenta. O ile użytkownik miał takie samo hasło.

@~Pacjent

“Po co straszyć” – nie policzę ile razy słyszałem taki tekst jako odpowiedź na analizę ryzyka. Dominuje bowiem u nas w PL myślenie życzeniowe – “(…) Nie przywołujemy tego złego, co może się wydarzyć, a przeciwnie. Jeżeli będziemy emanować optymizmem i będziemy nastawieni na pozytywne rozwiązania, to one takie będą. (…)”.

I potem klasyczne tłumaczenie “życzeniowców”, też słyszane setki razy, w tym często w mediach “Nie dało się tego przewidzieć”, “Nikt nie mógł tego przewidzieć”…

No więc, dało się przewidzieć. Materializacja ryzyka którym nikt się nie zajął, daje się przewidzieć.

Po to analizuje się powiązania i wynikające możliwe scenariusze, by skuteczniej zapobiec wystąpieniu zdarzeń niepożądanych. Tylko poznawszy “przeciwnika” można skutecznie z nim walczyć / bronić się przed nim.

Dlatego nie warto być tchórzem, który boi się pomyśleć, że coś mogłoby pójść “nie tak”, żeby “nie zapeszyć”. Trzeba analizować i na spokojnie odhaczać kolejne zagadnienia. Może z analizy się okaże, że ryzyko w opisywanej sytuacji jest niewielkie. Może przeciwnie. Zanim porządnie nie przeanalizuje się scenariuszy użycia tych serwisów, ich konfiguracji i elementów kodu, z góry nie da się rozstrzygnąć.

Czy osoby korzystające z Diagnostyka również mają problem? W artykule wspominacie, że jest jakieś powiązanie między upacjenta.pl a diagnostyką. Jeżeli ktoś korzysta z diagnostyki ale o serwisie upacjenta.pl słyszy po raz pierwszy to go to dotyczy czy nie? :)

Dostalem maila, w zyciu nie slyszalem o nich i nie korzystalem. Czy mogli swiadczyc uslugi dla innych podmiotow na rynku i stad oberwalem rykoszetem?

Ja tez otrzymalam. Jedyne powiazanie jakie widze to Znany Lekarz…

Jak to po co komu? Przefiltruje sie po HIV i zacznie zastraszac upublicznieniem

ja się zawsze zastanawiam co jest takiego w danych medycznych? no wiedzą, że nie mam nogi, fajnie, no i? bardziej martwią mnie dane finansowe, które powinny być ponad medycznymi głupotami.

Naprawde jestes taki glupi, tepy, ograniczony trollu?

Okreslasz sie mianem “finansisty” a nie zdajesz sobie sprawy z wartosci “zdrowia” czy informacji?

Dane o historii chorobowej (cukrzyca, choroby genetyczne).

Dane o wstydliwych nieuleczalnych chorobach (HIV, weneryczne) które można wykorzystać do phishingu albo upublicznić, przekazać pracodawcy, sprzedać.

Scenariusz 1:

Delikwent ma ciężką chorobę -> piszemy do pracodawcy albo do ubezpieczycial czy chcą się dowiedzieć za kasę i zwalniają pracownika (a udowodnij że to przez to) albo zwiększają składkę ubezpieczeniowa.

Scenariusz 2:

Grozimy upublicznieniem tych danych.

Scenariusz 3:

Sprzedajemy dane na czarnym rynku i ktoś je wykorzystuje do szantażu albo phishingu (link “Panie X piszę do Pana z przychodni XYZ po sprawdzeniu ponownie Pana wyników okazało się, że…”).

To spory problem.

A mówią mi, że mam obsesję, kiedy odmawiam zostania dawcą szpiku. Kradzież bazy danych zgodności tkankowej i wszyscy zarejestrowani stają się dawcami części zamiennych dla potrzebujących z dużą kasą.

Rozumiem, że CTO uPacjenta Szymon Paluch napisał maila z prośbą o wyjaśnienia do Head of Technology w RIOT Szymona Palucha. Potem Szymon Paluch wykonał audyt u swojego podwykonawcy Szymona Palucha? Trochę to śmieszne, ale raczej straszne.

P.S. Chyba to zarządzanie długiem technologicznym nie pykło instagram.com/p/CHH3MyIHf0n/

Współpracowałem z nimi 3 lata temu – byli podwykonawcami. Jednym słowem – tragedia. Skończyło się tym że musieliśmy prawie całkowicie przepisać aplikację.

Dane z systemów laboratoryjnych i tak są często online. Nawet jak nie mamy konta. Są udostępniane również lekarzom, gdzie z reguły cała przychodnia korzysta ze wspólnego.konta założonego przez przedstawiciela laboratorium. W lepszej wersji jest integracja gdzie wynik trafia od razu do kartoteki pacjenta w systemie gabinetowym.

No prawdę waść prawisz niestety… Obserwuję to samo…

> wszystko i tak dziś jest w komputerach, ale to nie znaczy, ze musi być w internecie

Czy nie uwazacie, ze powinien byc ustawowy obowiazek dla placowek medycznych umozliwienia pacjentowi zlozenia skutecznego sprzeciwu wobec przesylania/wrzucania jego danych w Internet? Na przyklad przy pierwszej rejestracji do danej poradni.

Pomysł, by odbierać wyniki w okienku jest może dobry dla mieszczuchów. Jeśli ktoś mieszka z dala od laboratorium, to musiałby drugi raz do placówki pojechać. Poza tym – nie wszystkie badania dostępne są w tym samym czasie, więc tyh wycieczek byłoby jeszcze więcej. Pewnym rozwiązaniem byłoby wręczanie jednorazowego poufnego kodu autoryzującego do każdego zlecenia (w wersji hard – wysyłanego przez system SMSem). Nr zlecenia jest jawny, a data urodzenia (pełniąca funkcję hasła) – łatwa do zdobycia.

To prawda, ale:

1) w rejestracji można by umożliwić pacjentowi decyzję, czy chce:

a) przechowywania jego danych tylko w postaci papierowej,

b) przechowywania jego danych tylko w postaci elektronicznej,

c) przechowywania jego danych w postaci elektronicznej z dostępem przez Internet (z udostępnionym mu jednorazowym kodem dostępu).

To jest do zrobienia, ale firmy medyczne (publiczna służba zdrowia też) mają w d… prywatność pacjenta.

Dzisiaj rano odebrałam właśnie takiego maila. Czy ktoś mógłby wytłumaczyć w prostych słowach, laikowi informatycznemu, co dalej powinnam zrobić? Zamawiałam badania dla rodziców, więc w bazie były dane moje i moich rodziców. Firma nie napisała nic konkretnego. Które dane wyciekły, dlaczego informują mnie o tym po 11 dniach? Porady żebym sobie Bik śledziła są śmieszne po takim czasie, jakby ktoś mógł wziąć kredyt z tymi danymi to już by to zrobił. W zasadzie zero wsparcia od firmy, jakiś adres mailowy podali lub mam wysłać zapytania pocztą!?, nawet numeru telefonu gdzie udzielonoby mi informacji nie podali. Jakie prawa mam jako poszkodowany w takiej sytuacji?

Jeśli ktoś pisze wyjaśnienie maksymalnie nieczytelnie to oznacza ze jest wiele do ukrycia, więc można zakładać najgorsze. Zgadywanie między wierszami:

1. Cała baza danych została wykradziona + wszystkie pliki.

2. Nie wszyscy bo nam to wisi i tylko udajemy że się przejęliśmy aby nie dostać kary, albo jak najmniejszą.

3. Zadzwonił do nas klient zaniepokojony dziwnym emailem/telefonem. Od jak dawna? Hmm nie wiemy jeszcze, a może się nie dowiemy bo logi czyścimy co miesiąc.

4. Patrz punkt 3 – jeszcze się nie połapaliśmy

5. Patrz punk 3

6. Patrz punkt 4

7. No przechodził testy. Pan prezes logował się i czasami jak wpisał błędne hasło to go nie wpuściło. Czyli zabezpieczenia działały.

8. Jak użytkownik jest lama i ma te same hasła do obu systemów to przecież nie my jesteśmy winni prawda?

Oczywiście forma żartobliwa, ale czytając takie marketingowe bzdety niestety taka wizja mi się w głowie tworzy.

Dokładnie tak to wygląda… teraz pożarro w bordello i kombinuja jak to przemianować na nieplanowe ognisko z kiełbaskami…

@Stefan

W Alab też wyniki trafiają automatycznie do sieci. Prośba o ich usunięcie kończy się na uprzejmej informacji IODO, że firma ma obowiązek przechowywać dane medyczne przez X lat i nie mogą one zostać one usunięte z systemu. Natomiast można uzyskać “zablokowanie dostępu” do danych przez internet – co wiąże się z brakiem możliwości dalszego korzystania z usług Alab (bo nie ma jak odbierać wyników).

Jak to się mówi “mleko się rozlało”. Można teraz jedynie bardziej uważać na próby nielegalnego wykorzystania swoich danych osobowych (to trudne). Natomiast jeśli chcemy, aby w przyszłości różne firmy podchodziły do ochrony naszych danych z większą odpowiedzialnością, osobom pokrzywdzonym proponuję skorzystać z oficjalnej drogi https://uodo.gov.pl/pl/83/155 . Jeśli odpowiednio wysoka kara popsuje bilanse wszystkich firm odpowiedzialnych za wyciek (administratorów danych i podprocesorów/podwykonawców) inne firmy może zrewidują swoje podejście do ochrony powierzanych im przez nas danych.

Takie to czasy, że chyba musimy pogodzić i przyzwyczaić się, że dane na temat naszego zdrowia, naszych dochodów, transakcji są “wycieknięte” i dostępne w sieci. Może nie najnowsze, ale przy tej ilości wycieków raz na 20 lat skądś nasze dane popłyną w świat. Chciałbym się mylić. I nic tu nie da co robić, jak żyć – bo nie zabezpieczymy sie przed cudzymi wyciekami.

System jest jeszcze tak u nich zaje*****e zrobiony, że zmiana hasła skutkuje utratą dostępu do konta, bo nie da się ponownie zalogować…. Reset hasła też nie pomaga..

Potwierdzam. Po zmianie hasla, nie mam dostepu do konta.

Ja napiszę trochę inaczej,

Są dwie sytuacje:

1. Placówka publiczna (umowa z NFZ) jest zobowiązania do przesyłania danych do nfz, tu odsyłam na stronę nfz jakie dane, można na stronie nfz.gvo.pl zobaczyć komunikaty XML jakie placówka przesyła i jakie dane są w nich zawarte, wszystko zgodnie z ustawami, więc placówka gromadzi dane i powinna je zabezpieczać, jak to robi to już leży po stronie placówki

Problem z laboratoriami jest taki, że dają jedno konto na całą placówkę i doproś się o oddzielne konta dla lekarza który kieruje, albo ostatecznie już o koncie do api by program integrować to czasami cud :)

2. Placówka prywatna – a tu jest samowolka, dopóki dane nie wyciekną, po co, na co, pieniędzy nie ma na it, jakoś działa byle fakturę wydrukować czy paragon wybić i kasa grała, resztę da się obejść, w tych mniejszych, w tych placówkach które wiedzą co i jak to naprawdę jest dobrze (szczegółowe polityki do poziomu grupy, klienta, pełny monitoring sieci, stanowisk pracy), dodatkowo szyfrowane bazy danych etc., np. rejestratorka ma dostęp tylko zarejestrwoać pacjenta, nie ma dostępu do danych medycznych, jak w innych placówkach zero kontroli nad uprawnieniami każdy użytkownik widzi wszystko, a jak się robi porządek z uprawnienami to afera wielka bo jakiś koleś od IT mówi jak mają pracować wieloletnim doświadczonym pracownikom, dlatego jak szefostwo, kierownictwo nie podejmuje działań wspólnie to uciekamy od takich placówek, bo tego nie przeskoczy, dopóki coś się nie wydarzy.

Ale to tylko moje doświadczenie

@cranky

Reprezentujesz dostawców usług internetowych, którzy mają już dość ciągłego poprawiania swoich wyrobów?

Przyzwyczaić się można do żony, a pogodzić z sąsiadem. Firmy, które biorą pieniądze za sprzedaż dziadostwa trzeba za pomocą instrumentów prawnych i fiskalnych zachęcać do wytężonej pracy.

@draft: Tylko że w 95% przypadków nie Ty jesteś klientem, tylko urzędnik w NFZcie. On płaci i nie wymaga bezpieczeństwa, bo jemu to rybka – wręcz przeciwnie, on PRAGNIE Twoich danych. A te 5% to taki margines, że wpada w ten sam system, bo tak wygodniej. W dodatku żont (nie Parlament! mało który poseł splamił się napisaniem projektu ustawy!) pisze ustawy, które zmuszają do udostępniania danych.

Do niedawna dało się znaleźć lekarzy, który przyjmowali prywatnie, za żywą gotówkę z rączki do rączki, a swoje bazgroty trzymali na papierze, w zamkniętych na jakiś tam zameczek szufladach. Recepty też wystawiali ręcznie, płaciłeś w aptece gotówką i szlus, ślad jest rozproszony i bardzo offline. Teraz nie ma huhu, każdy musi mieć kąputer. Jeśli chcesz leczyć się farmakologicznie, według obecnego stanu wiedzy, to wszystko na Twój temat jest w rządowej bazie danych – co przyjmujesz, kiedy, w jakich dawkach. Dla ceniących swoją intymność pozostają babki zielarki albo specjaliści od akupunktury.

Jesteś nagi. Zostałeś zasymilowany. Przyzwyczaj się.

>Do niedawna dało się znaleźć lekarzy, który przyjmowali prywatnie,

> za żywą gotówkę z rączki do rączki, a swoje bazgroty trzymali

> na papierze, w zamkniętych na jakiś tam zameczek szufladach.

Są jeszcze tacy lekarze.

> Recepty też wystawiali ręcznie, płaciłeś w aptece gotówką i szlus,

> ślad jest rozproszony i bardzo offline.

Tego już nie ma od dawna, bo apteki raportują od dawna do ministerstwa wszystkie recepty. Również te bez refundacji. W celu pełnego zamknięcia systemu ostatnio rząd zabronił realizacji (pełnopłatnych) recept które nie mają numeru PESEL.

Jedyne rozwiązanie które obecnie ma sens to kupienie fałszywego obcego paszportu i udawanie, że się jest cudzoziemcem bez PESEL-u.

> Jesteś nagi.

To prawda niestety. Im szybciej ludzie zrozumieją, do czego prowadzi – tfu – “cyfryzacja” w obecnym kształcie, tym lepiej.

> Przyzwyczaj się.

Nie, w żadnym wypadku nie przyzwyczajaj się!

Protestuj, informuj innych – zwłaszcza lekarzy, zwłaszcza przyjmujących prywatnie, próbuj ograniczać przepływ danych.

Defetyzm to zło.

Zasadniczo komunikaty o naruszeniach są tworzone pod art. 34 RODO i to, że nie spełniają Waszych wymagań, nie znaczy, że są błędne. Prawdopodobnie są one robione pod spełnienie wymagań prawnych.

Poniżej moje uwagi do Waszych oczekiwań:

Jaka była skala incydentu, do ilu rekordów ktoś mógł uzyskać dostęp?- moim zdaniem to bez znaczenia. Co Kowalskiego obchodzi czy wyciekło 1 mln czy 10 rekordów, ważne, że wyciekły JEGO dane.

Którzy z klientów otrzymali powiadomienie i dlaczego nie wszyscy klienci otrzymali tę wiadomość? – to chyba jasne, dostali ci, których dotyczy naruszenia. Dlaczego mieliby dostawać wszyscy?

Kiedy po raz pierwszy zauważono anomalie w systemie i nabrano podejrzeń, że miał miejsce nieautoryzowany dostęp do serwera? – a jakie to ma znaczenie, dla człowieka, którego dane wyciekły? Wyciekły i to jest najważniejsze. Zegar już bije i powinien podjąć kroki zaradcze.

Jak doszło do incydentu, czy było to wykorzystanie podatności (w jakim oprogramowaniu?), która nie została załatana na czas bo administrator zaspał, czy “odgadnięcie” hasła do jakiegoś panelu administracyjnego, a jeśli tak — to dlaczego nie został on schowany przed “światem”. – wydaje mi się, że wystarczy czy wyciekły hasła czy nie. Co za różnica jaka to była podatność dla osoby, której dane wyciekły. Czy to był atak socjotechniczny czy luka w systemie czy opublikowanie danych na stronie … bez znaczenia. Ważne co wyciekło. Co więcej, wskazanie podatności może być podpowiedzią dla przyszłych atakujących.

Z jakich zabezpieczeń korzystała infrastruktura w której przechowywane były dane i które z tych zabezpieczeń nie zadziałały oraz dlaczego? – kolejne informacje, które nic nie wnoszą a stanowią tajemnicę firmy. Serio mieliby to publikować? A jak napiszą, że mają szyfrowanie xyb123&* to co to powie Kowalskiemu, którego informują?

Ogólnie, mam wrażenie, że sami nie przemyśleliście tego co miałoby się znaleźć w komunikacie. To że Wy byście chcieli wiedzieć, nie znaczy, że oni powinni o tym informować. Nie bronią komunikatu, ale Wasze oczekiwania są moim zdaniem zbyt daleko idące i nie mające uzasadnienia. Czasami wręcz szkodliwe.

Skala incydentu – ma znaczenie i jest wymagana do określenia. Wynika z prawa do transparentności, jak komuś wyciekła cała baza, niezaszyfrowana to znaczy że firma jest niewarta zaufania – jako klient powinienem mieć prawo do wiedzieć zgodnie z ideą RODO w wersji UE.

Którzy klienci – jak firma ma tak badziewne zabezpieczenia że nie wie co wyciekło, to wysyła wszystkim… i warto wiedzieć czy byli w stanie określić CO wyciekło, dla mnie pracującego w administracji wiem że często to jest nie do zrobienia.

Kiedy – bo ma to znaczenie ile szkód mogło zostać narobionych. Jak ci powiem że “Panie X Pana dane wyciekły, prawdopodobnie 5 miesięcy temu, w tym pełne dane bankowe i pewnie ma Pan 20 kredytów na głowie” to zastrzeżenie dokumentów nic ci nie da, trzeba podjąć inne kroki. A więc czas WYSTĄPIENIA (nie wykrycia) incydentu = różnica w podjętych krokach.

Jak doszło do incydentu – zgadzam się w kwestii nie ujawniania infrastruktury. Ale polecam przeczytać o “security by obscurity”. Jak masz dobrze solone hasła i nie wyciekła sól jakimś cudem to sprawa jest inna niż jak masz je zahashowane w MD5. To ma DIAMETRALNE znaczenie dla zagrożenia danych klienta. Jak powiem, że hasła są wielokrotnie hashowane za pomocą bcrypta i są solone, sól jest przechowywana “gdzieś” i nie wyciekła to nic nie zdradzę atakującym może poza tym że może nie warto na mnie tracić czasu.

Więc stawiam że ekipa przemyślała. W sensie ja rozumiem twoje podejście “biznesowe/prawnicze” do tematu, ale dla kogoś kto zajmuje się security technicznym takie informacje to podstawowe elementy oceny ryzyka wycieku. Nie każdy wyciek to pełna panika – ważne co wyciekło, kiedy i jak.

Wyciekło to wyciekło, ale to zdanie jest cuuudowne

“Tym bardziej jesteśmy zaskoczeni tym zdarzeniem, do którego wg opinii ekspertów doszło i mogło dojść bez względu na wszelkie starania i zachowanie przez strony najwyższych standardów bezpieczeństwa.”.

A znajomi mi sie dziwia dlaczego nie podaje prawdziwych danych tylko uzywam zastepczej tozsamosci…

Zastępczej tożsamości? Masz fałszywe dokumenty?

Żeby to miało sens, to te dokumenty musiałbyś okresowo wymieniać na nowe.

Ręce opadają. Dane wrażliwe wyciekły.

zaszczepi sie i na to.. spokojnie. nikt nie bedzie zadawal pytan.

I tak bedzie dopoty ktos nie walnie piescia w stol i nie ZMUSI tak strategicznych przedsiebiorstw do wdrozenia FIDO2/U2F. Ale co ja pisze, panie, co ja pisze – przeciez nasz ukochany Profil Zaufany, posiadajacy dane wszystkich obywateli Polski, nie ma mozliwosci wlaczenia weryfikacji uzytkownika przez klucz sprzetowy (tylko podpis kwalifikowany, ktorym dysponuja wlasciwie wylacznie pracownicy przedsiebiorstw). Wiec czego ja oczekuje, no czego – przeciez banki weryfikuja OTP SMS, najbardziej g… metoda (ale za to najtansza!) majaca poczatki latach 80′ i jeszcze twierdza, ze to jest bezpieczne, a ludzie w to wierza.

To chrzanienie o zwiekszaniu bezpieczenstwa, o potrzebie poufnosci jest tylko medialne – gdy przychodzi co do czego liczay sie tylko i wylacznie opinia ksiegowych A to ze jakis tak glupi Kowalski straci pieniadze lub wyplyna jego poufne dane – pfff! – kogo to obchodzi, no kogo?

spoko ziomy mati się tym już zajmuje

git.riot.agency pod tym adresem znajduje się gitlab.

Można zarejestrować się na dowolny adres mail, ale musi być w domenie riot.agency i później bez problemu zalogować się do gitlaba.

Tak wygląda najwyższy poziom bezpieczeństwa…

Ale problemem NIE JEST umieszczanie wyników w Internecie. Problemem jest gromadzenie i umieszczanie na wynikach danych osobowych – imię i nazwisko, PESEL, adres. Nie potrafię pojąć po jaką cholerę się to robi. Słyszałem że tego wymagają przepisy, więc może wypadałoby je wreszcie zmienić. Ani laboratoria ani lekarze nie potrzebują moich danych żeby mnie badać i leczyć, poza wiekiem i płcią.

W zasadzie to nie potrzebują, dlatego uważam że powinna być opcja leczenia się bez podawania danych osobowych.

Tylko wtedy są 2 problemy:

1. lekarz nie ma jak się bronić gdy jest oskarżony o nadużycia; dokumentacja medyczna jest ważnym dowodem w takich sprawach,

2. nie da się wiarygodnie zlecić i wykonać żadnej zewnętrznej konsultacji, badania czy zabiegu – bo ich wyniki, niezawierające danych osobowych, nie byłyby przypisane do pacjenta.

Trzeci problem, nieoficjalny oczywiście, jest taki, że wtedy służby miałyby mniej haków i policja mniej punktów zaczepienia….

Witam.

Przy próbie zmiany hasła konto zostało zablokowane. Ale jeśli zalogujecie się na innej przeglądarce niż dotychczas, tyle że za pomocą opcji “nie pamiętam hasła” i utworzycie nowe, możliwe jest odzyskanie dostępu do swojego konta. Zastanawiam się tylko czy dalsze korzystanie z usług przez portal jest bezpieczne?

Dzien dobry,

Jesli Pani mysli o drodze sadowej z uPacjenta, to prosze o kontakt pod upacjenta.pozew@gmail.com.

Ciekawe czy aktualna serwis dostępu do wyników online w diag ma jakiś związek, wskazują na operatora telekomunikacyjnego

kabaret to jest, “specjaliści” od bezpieczeństwa z tych krosowych zależności biznesowych

czy tak trudno dzisiaj jest szyfrować dane w DB ?

> czy tak trudno dzisiaj jest szyfrować dane w DB ?

Trochę trudno, bo jeszcze trzeba bezpiecznie przechowywać klucze i zarządzać nimi.

Żeby było jasne: całkowicie popieram szyfrowanie rekordów, ale lenistwo lekarzy i pań w rejestracji jest niestety dużą przeszkodą.

Witam. Mnie ostatnio trafiła sytuacja w pewnym małym prywatnym gabinecie/lecznicy. Byłem tam pierwszy raz i na wejściu dostałem dwie kartki. Pierwsza Covidowa, już taką widziałem także ok. Druga, mnóstwo pytań ok 40, czy pale papierosy, czy przechodziłem operacje, czy mam raka itp. itd. Na niej trzeba było wpisać jeszcze imię, nazwisko, pesel. Była informacja, że to wszystko aby określić najlepszą metodę leczenia, tzn znieczulenia przy malutkiej zewnętrznej operacji. I na końcu, że zobowiązuje się do aktualizacji tych danych jakby się zmieniły. Już miałem ją oddać. I tak myślę, ale jak zaktualizować te dane jak nie mA napisane kto je przetwarza. ZERO informacji do kogo dane trafiają. Nawet brak było nazwy przychodni. To się pytam recepcjonistki, kto te dane zbiera. A ona, no przecież oczywiste że my. No dobra, to dlaczego nie jest to tutaj napisane. I pytam zaraz zaraz, ta kartka jest obowiązkowa ? Odpowiedź, no nie…., Więc bezpodstawnie zbierają wrażliwe dane, nie wiadomo gdzie trafiają, na dzień dobry sugerują, że kartka jest obowiązkowa do wypełnienia i tak golą klientów z danych. Potem sprzedają ubezpieczycielom po 100 za łebka. Jak twój ojciec to wypełnił i ma np. raka. I jesteś synem tego ojca, to się spodziewaj wyższej składki na ubezpieczenie….

[…] sposób niebezpieczny. Czasem dane zostaną wykradzione przez “złych hakerów” (por. Wyciek danych klientów uPacjenta.pl), ale czasem sam personel umożliwi w zasadzie każdemu pacjentowi pobranie danych innych […]

Jesli ktos zostal poszkodowany przez uPacjenta (wyciekly jego dane) i mysli o drodze sadowej, prosze o kontakt pod upacjenta.pozew@gmail.com