1/12/2018

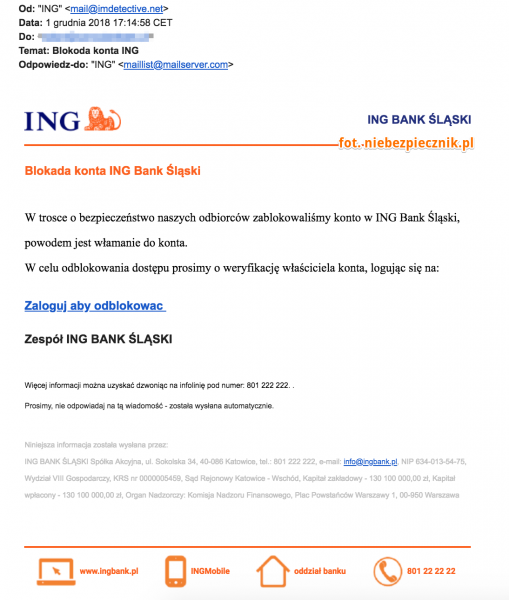

Niespotykane! Od dawna nie mieliśmy typowego, bezpośredniego ataku phishingowego wymierzonego w klientów banków. Aż tu nagle dziś… Od godziny co najmniej 17:00 do Polaków (nie tylko klientów ING) rozsyłana jest poniższa wiadomość:

Od: “ING” mail@imdetective.net

Data: 1 grudnia 2018 17:14:58 CET

Temat: Blokoda konta ING

Odpowiedz-do: “ING” maillist@mailserver.comBlokada konta ING Bank Śląski

W trosce o bezpieczeństwo naszych odbiorców zablokowaliśmy konto w ING Bank Śląski, powodem jest włamanie do konta.

W celu odblokowania dostępu prosimy o weryfikację właściciela konta, logując się na:Zaloguj aby odblokowac

Zespół ING BANK ŚLĄSKI

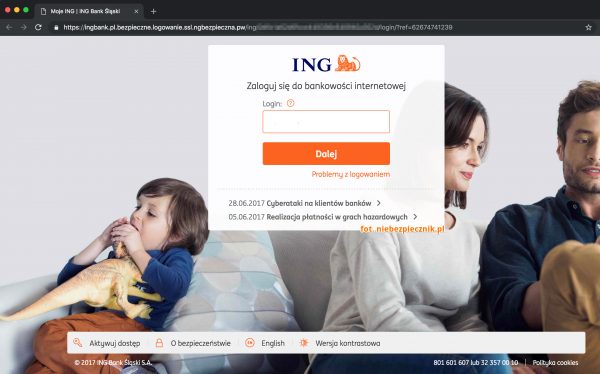

Link prowadzi do:

https://www.ospace.com[.]pl/code/style.html?id=1

który z kolei przekierowuje na:

https://ingbank.pl.bezpieczne.logowanie.ssl.ngbezpieczna[.]pw/ing/

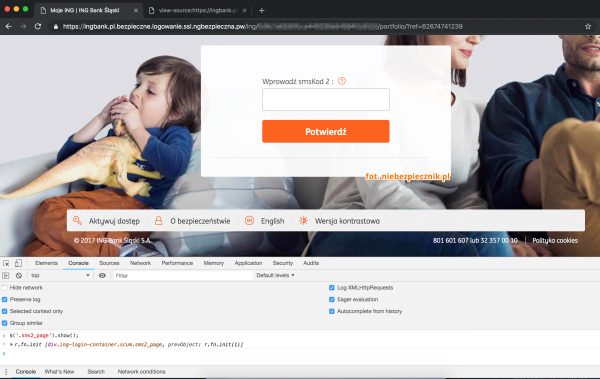

Gdzie ofiara ujrzy:

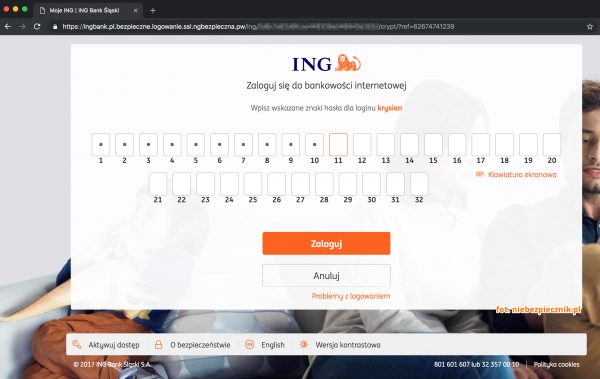

Jeśli ofiara nie zorientuje się że nie jest na poprawnej domenie banku i wprowadzi login, to w drugim kroku zostanie poproszona o wszystkie znaki z hasła maskowanego:

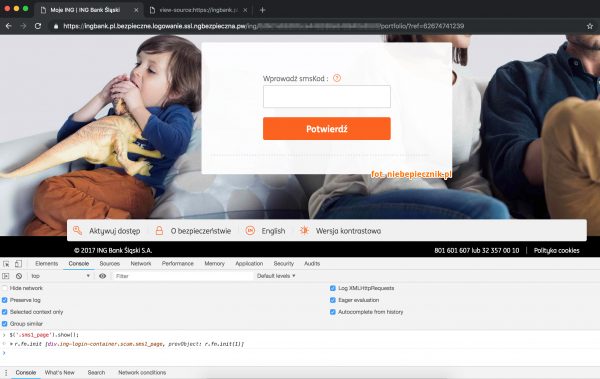

W tym momencie przestępca oczywiście loguje się podanymi przez ofiarę danymi na jej konto w prawdziwym serwisie ING. Aby ofiara nie uciekła (bo przecież jeszcze potrzebny jest kod z SMS-a), przestępca pokazuje jej taką odliczankę:

Jeśli przestępcy uda się zalogować na konto ofiary, to — w zależności od potrzeb i konfiguracji konta ofiary — przestępca albo zdefiniuje zaufanego odbiorcę, albo podmieni numer telefonu. Z kodu strony wyczytać można funkcję, która jest wtedy uruchamiana przez przestępcę i która wyświetla ofierze następujące okienko proszące ją o kod SMS:

Co ciekawe, w kodzie znajduje się też funkcja prosząca o ponowny kod SMS:

Do czego przestępca potrzebuje dwóch kodów? Możemy się tylko domyślać. Na niektórych kontach przestępca musi wykonać 2 operacje aby okraść ofiarę. Sama definicja odbiorcy zaufanego nie wystarczy — konieczne może być zerwanie lokaty na koncie ofiary, podbicie limitu dziennego przelewu lub przekazanie dodatkowego kodu autoryzacji (nawet przelewu do odbiorcy zaufanego!) jeśli systemy antyfraudowe banku stwierdzą anomalię.

Dowiedz się, jak zabezpieczyć swoje dane i pieniądze przed cyberprzestępcami. Wpadnij na nasz kultowy ~3 godzinny wykład pt. "Jak nie dać się zhackować?" i poznaj kilkadziesiąt praktycznych i przede wszystkim prostych do zastosowania porad, które skutecznie podniosą Twoje bezpieczeństwo i pomogą ochronić przed atakami Twoich najbliższych. Uczestnicy tego wykładu oceniają go na: 9,34/10!

Na ten wykład powinien przyjść każdy, kto korzysta z internetu na smartfonie lub komputerze, prywatnie albo służbowo. Wykład prowadzimy prostym językiem, wiec zrozumie go każdy, także osoby spoza branży IT. Dlatego na wykład możesz spokojnie przyjść ze swoimi rodzicami lub mniej technicznymih znajomych. W najbliższych tygodniach będziemy w poniższych miastach:

- WARSZAWA, 9 maja 2024 -- kliknij tu aby się zapisać!

- KRAKÓW, 18 kwietnia 2024 -- kliknij tu aby się zapisać!

- WROCŁAW, 20 czerwca 2024 -- kliknij tu aby się zapisać!

- ŁÓDŹ, 21 czerwca 2024 -- kliknij tu aby się zapisać!

- KATOWICE, 28 czerwca 2024 -- kliknij tu aby się zapisać!

Wiele błędów, ale pewnie ofiary się trafią

Ofiara ma kilka okazji, aby zorientować się, ze to atak. Po pierwsze e-mail przychodzi ze złego adresu, po drugie linkuje do niepoprawnego serwisu, w którym — po trzecie — trzeba wprowadzić wszystkie znaki hasła (a klienci ING używają hasła maskowanego). No i po czwarte — ewentualne fałszywe operacje potrzebują kodu z SMS-a, a tam jest napisane do czego on służy (“definiujesz odbiorcę zaufanego”, “zrywasz lokatę”, etc.).

Atak sprowokowany awarią?

Phishingów na klientów banków rozpoczynających się od e-maila dawno już nie widzieliśmy. Zagadką pozostanie więc, czy atak na ING jest przypadkowy, czy sprowokowany długą awarią tego banku w czwartek.

Niektórzy klienci na własnej skórze przekonali się w czwartek, że ich dostępy do serwisu i aplikacji a także karty nie działały. I choć było to spowodowane awarią, a nie atakiem hackerów, to po internecie — jak zwykle — krążyły też sugestie, że niedostępność może być wynikiem “ataku”.

Dzisiejszy e-mail od przestępców właśnie o ataku wspomina. Ofiary “na świeżo” po czwartkowych przeżyciach mogą więc właśnie teraz wziąć tę wiadomość bardziej na serio — choć zapewne w piątek wieczorem “success rate” byłby wyższy.

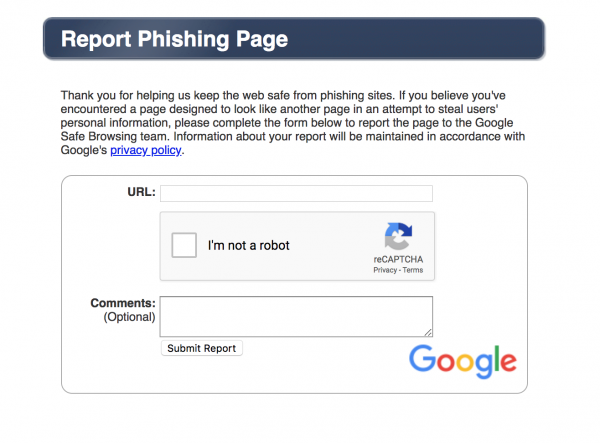

Pomóż innym, złoś tę stronę jako phishing

Jeśli zauważysz gdzieś fałszywą stronę (banku, sklepu, pośrednika płatności), to możesz ją zgłosić jako phishing — najlepiej tutaj:

Możecie to przetestować na tym urlu:

https://www.ospace.com.pl/code/style.html?id=1

Dzięki takiemu zgłoszeniu, przeglądarki Google i Firefox szybciej będą wyświetlały czerwone ostrzeżenie przed tą stroną, a w konsekwencji, mniej osób zostanie ofiarami.

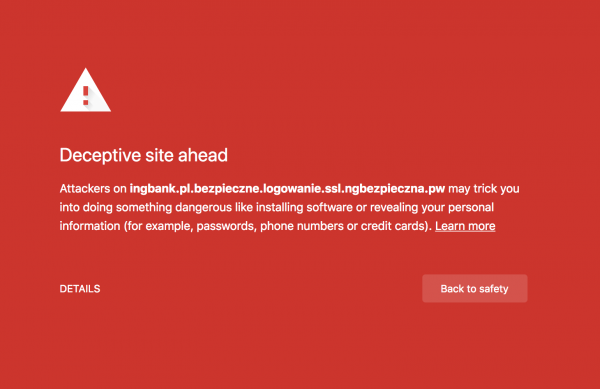

Aktualizacja 1.12.2018, 21:28

Wow, szybko poszło :D Chrome już wyświetla:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Malwarebytes też już blokuje tą stronę. Polecam to rozszerzenie.

Strony działają.

Można przekazać w haśle kilka informacji o np. matce osoby próbującej wpisać dane do prawdziwego konta :)

Już nie. A tak bardzo chciałem się pobawić wpisując bzdety żeby zanim doszli do “dobrych” danych dali sobie spokój (albo ING zbanował ich po IP za błędne loginy/hasła).

Do Aktualizacja:

FireFox również.

Co ciekawe Opera nie pokazuje ostrzeżenia a to przecież prawie to samo co Chrome.

Opera to Chromium, a nie Chrome. Właśnie w takich funkcjach wychodzą różnice między Chrome a Chromium.

Nic dziwnego, bo Firefox używa listy filtrów od Google do blokowania phishingu, badware i unwanted software.

Polecałbym zainstalować dodatkowo rozszerzenie do ochrony przed podejrzanymi stronami https://avlab.pl/test-rozszerzen-dla-przegladarek-do-ochrony-przed-szkodliwym-oprogramowaniem

W teorii Edge to też pochodna Chromium, tylko że bardzo mocno stuningowana – z EdgeHTML-em zamiast Webkita, Chakrą zamiast V8 i dostosowanym pod “dziesiątkę” UI :)

W ING system autoryzacji transakcji jest taki że czasem żąda hasła przy przelewie między własnymi kontami (z oszczędnościowego na ROR) a nie żąda przy przelewie na zewnątrz.

Świetnie zobrazowane: https://www.facebook.com/Bankobranie/photos/a.1406813172921411/1604119013190825/?type=3&theater

Bo dla FDS znaczenie ma nie tylko kwota przelewu ale i inne czynniki. I jesli ING ma dobry algorytm to na sms zaoszczedza wiecej niz traci na false negative

Jeśli macie tam konto, albo ktoś z waszej rodziny to dodajcie regułki *ingbank.pl.* i *ing.pl.*

do ublocka. (nie zapomnijcie o kropce za pl :P) Może powinni takie filtry dodawać ludzie którzy tworzą filtry do blokerów. Bo ludzie raczej nie myślą co robią przed komputerem, ale jakiegoś adblocka większość ludzi ma.

Osobiście nie używam konta bo go nie mam. Wypłatę dostaję w gotówce, wszelkie opłaty robi moja dziewczyna. Dla mnie gotówka to podstawa. Bankom się nie ufa szczególnie w Polsce.

Tinfoil motzno xD

“wszelkie opłaty robi moja dziewczyna”

No to faktycznie, jesteś cholernie niezależny ;)

A w temacie braku zaufania do banków – tu akurat zgoda. Od czasu, gdy w pewnym państwie – członku Unii Europejskiej, jak my – na niemal tydzień zablokowano ludziom dostęp do ich pieniędzy (przelewy, bankomaty), by po kilku dniach łaskawie wydzielać “drobne na opłaty” – a finalnie, okraść “najbogatszych” z 10% kapitału (łaskawie, bo początkowo, miano okraść *każdego* na 10%) – iMO każdy myślący człowiek powinien trzymać swoje pieniądze poza systemem, w ostateczności posiadać “drobne na obrót” na jakimś throw-away koncie.

Tyle, że duże dziewczynki i duzi chłopcy realizują to tak, by nie być zależnym od dziewczyny/męża/kota. Polecam – ja poza systemem od ponad 10-ciu lat.

No widac kto ma jaja w tym związku i nosi spodnie:)

W mBanku byłoby łatwiej dla przestępców – tam nie ma maskowania hasła, nad czym zresztą ubolewam niemiłosiernie.

maskowanie hasła to największa głupota jaką można było wymyśleć :(

– ograniczenie długości hasła!!!

– trudne do zapamiętania i wpisania

– a jak ktoś wpadnie na pomysł, że nie można 2 razy takiego samego znaku/litery użyć, to powyższe jeszcze bardziej daje się we znaki

– w praktyce marna implementacja, po błędnie wpisanych znakach, kolejna próba bardzo często/zawsze jest na tych samych znakach

moja wypowiedź nie dotyczy ING, tylko ogólnie banków

Sam nie lubię maskowanych haseł, choć uczestniczyłem w wymyślaniu cholerstwa. Podnosi istotnie upierdliwość z niewielkim zyskiem dla bezpieczeństwa.

> w praktyce marna implementacja, po błędnie wpisanych znakach, kolejna próba bardzo często/zawsze jest na tych samych znakach

Kolejna próba jest specjalnie na tych samych znakach. Inaczej mógłbyś wciskać Ctrl+F5 aż wylosujesz taką maskę hasła, którą umiesz pokonać. Dobra implementacja pokaże nawet taką samą maskę hasła dla nieistniejącego loginu, żeby nie dało się enumerować loginów.

Do maskowanych haseł polecam KeePass2 i jego specjalną do tego celu funkcję.

Ja osobiście lubię maskowanie hasła i nic mi ono nie przeszkadza. Wręcz przeciwnie, myślę sobie, że dziwnie bym się bez niego czuł przy logowaniu do czegoś tak ważnego jak bank.

Co w zasadzie stoi na przeszkodzie, żeby przeglądarki (zwłaszcza takie jak Chrome) mogły być wyposażone w funkcję wykrywania fałszywych stron banków wykorzystywanych do phishingu? Dlaczego przeglądarki nie reagują automatycznie, kiedy np. w adresie strony pojawia się fraza podobna do właściwe nazwy jakiegoś banku (np. mbąk.pl albo podobne) albo kiedy na stronie wyświetlane jest logo tegoż banku? Czy coś stoi na przeszkodzie dla stworzenia algorytmu, który automatycznie wykrywał takie strony i wysyłał ostrzeżenie dla użytkownika? Ilość dużych banków jest w końcu ograniczona, więc stworzenie bazy danych do takiego algorytmu nie stanowiłoby chyba dużego problemu?

Myślę, że dużo. Jeżeli przeglądarka miała by sprawdzać `live` to musiałaby korzystać z jakiegoś zaawansowanego mechanizmu sprawdzania treści strony, co mogłoby spowalniać działanie przeglądarki (nawet jeżeli cache’owało by się sprawdzone strony). Poza tym w większości przypadków nazwy domen mają niewiele co czynienia z prawdziwą nazwą banku.

Według mnie trudno byłoby rozpatrzeć również false positive i false negative (nie wiadomo, który gorszy). False positive byłby dość częstym przypadkiem, bo wszystkie porównywarki do lokat mogłyby paść pod topór. Logo banku można by też zniekształcić, niezauważalnie dla ofiary, ale zauważalnie dla algorytmów, które by ich wyszukiwały. A przestępcy pewnie dość szybko znaleźliby sposób jak obejść zabezpieczenia. Aktualne rozwiązanie blokowania stron na chrome dość rozsądnie.

Równie dobrze można by zapytać, kiedy wreszcie dorośli ludzie (bo tacy podobno mają konta w banku) wezmą odpowiedzialność za siebie i bezpieczeństwo swoich pieniędzy? Przecież są proste sposoby – wystarczy sprawdzić kłódkę w adresie a nie tworzyć kolejne skomplikowane rozwiązania. Tyle, że mało kto jest dorosły zatem dają się okradać a co gorsza nie biorą odpowiedzialności za swoje błędy tylko obwiniają bank. W ten sposób nigdy się nie nauczą a winę w Twoim rozwiązaniu będą zwalać na producenta przeglądarki.

A to nie widzisz, że na tych stronach też jest Twoja kłódka?

@Łukasz Autorowi komentarza wyżej chodziło raczej o certyfikat EV. Chyba wszystkie banki go mają. Zwykle w przypadku takich certyfikatów nie pojawia się sama kłódka, ale również zielony pasek i kilka innych informacji. Taki certyfikat znacznie trudniej dostać niż zwykły. Jeżeli jesteś w miarę ogarnięty to od razu poznasz różnicę. Dodatkowo jeżeli pojawiają się wątpliwości warto sprawdzić certyfikat (klikając na kłódkę – na kogo został wystawiony, przez kogo) ewentualnie dzwoniąc do banku. Wszelkie mechanizmy blokujące nie są dość dobrym rozwiązaniem. Zawsze najsłabszym ogniwem jest człowiek. Samemu musisz pilnować swojego bezpieczeństwa. Niezależnie jaki mechanizm wymyślisz przestępcy i tak znajdą na niego sposób. A jeżeli ludzie będą bardziej uważać trudniej będzie ich nabrać.

admin, divo – ludzie nie rozumieją kłódek, tym bardzej EV. Paradoksalnie im więcej zabezppieczeń byliby zobowiązani sprawdzać, tym większa szansa że przeoczą coś i że mniej będą rozumieć.

to bardzo poważny błąd, w sytuacji gdy mniejwięcej wiesz jakie są okolice wpisywanych znaków, wystarczyć może tylko kilka prób. wymuszenie wpisania innych pozycji za każdym razem, zdecydowanie utrudniałoby możliwość trafienia.

tak czy inaczej

Mojebazdzotrudnedozlamaniahaslodomojegobanku123!@#onedwatres

jest o 2nieba skuteczniejsze i łatwiejsze do zapamiętania.

No ale w Ing też zadziała to twojebardzotrudnehasloktorekazdyzna123456 ;)

ps.

f5 nie powinno zmieniać znaków, które należy wpisać, ale błędna próba już tak

Ale kto sie na to nabiera? JEsica i Bryan?

Swojego czasu dostalam na meila coś w stylu ankiety zadowolenia od ing z linkiem i zastanawia mnie do tej pory czy ing rozsyła coś takiego czy jest to chęć wyłudzenia danych.

Zwykła ankieta, dostajesz je w momencie np. brania pożyczki albo świeżo po założeniu konta. Oceniasz np. personel albo czas potrzebny na załatwienie sprawy.

Oczywiście nigdy nie można tracić czujności bo zawsze kolejna “ankieta” może już nie być zwykłą ankietą ;)

Dla mnie niesamowite jest to, że ING nie żąda kodu jednorazowego do operacji na mniejsze kwoty. Znając czyjeś hasło do bankowości ING z dużym prawdopodobieństwem sukcesu można wziąć kredyt. Np. w euro rt.. są raty przez internet. Po wysłaniu formularzy kredytowych musimy wykonać przelew autoryzacyjny na 1 zł z innego banku. No więc w ing taki przelew nie podlega autoryzacji kodem jednorazowym.

Oczywiście trzeba mieć sporo danych osobowych ofiary i taki zakup można anulować jeżeli ktoś w porę się zorientuje.

Próba odłowienia kilku rybek na lewe @ trwa nadal… dziś ok 30 min. temu dostałem na moją roboczą (brudną) pocztę. Swoją drogą skontaktowanie się z ING choćby w kwestii zgłoszenia tego ataku wymaga sporego samozaparcia.

Chyba wysylaja po spamlistach jak leci , a nie tylko do klientow, bo ja to dostalem dzisiaj chociaz nigdy nie mialem nic wspolnego z ing.

Ja jestem klientem tego banku i takiego maila nie dostałem.

Dziś dostałem takiego samego maila od rzekomo ING choć nie mam i nigdy nie miałem tam konta. Konto e-mail na które dostałem nie używam od kilku miesięcy w żadnym serwisie (ze wszystkim gdzie używałem zostało zamienione na inny email), ale kiedyś użyłem tego maila w serwisie Dailymotion, który został zhakowany w 2016 r. i był wyciek adresów mailowych.

Widać, że przestępcy wyciskają ze starych list ile się tylko da.

Do mnie dotarł w nocy mail z noreply@225556.com

Tytuł: ING Zablokowane Konto

A w treści link: https://multimedia.net.pl/wp-content/plugins/contact-form-7/layerslider.php/?id=1551231231

Mam konto w ing, ale nigdy nie korzystałem do kontaktów z bankiem maila, na który wiadomość przyszła.

Nowy adres z którego lecą wiadomości

“ING Weryfikacja” (ING)

Witam. Może ktoś pomoże wskazać co zaszło. Nie dostałem maila itp , rano po awarii 29 listopada zalogowałem sie jak zazwyczaj , wybrałem zapisanego odbiorce i zleciłem przelew po czym przyszedł kod autoryzacyjny z innym początkiem i końcem konta niż zapisane w stałych odbiorcach. Nieuważne zapoznanie się z SMS i przelew poszedł. Po ok 5ciu godzinach loguje się ponownie do konta i w historii widzę że wykonałem właściwą operację ale centrala widzi innego odbiorcę i inne konto i pieniądze poszły faktycznie do podmienionego konta. Co więcej będąc na stronie gdzie mam obraz z podmienionymi danymi strona jest stroną banku bo zarazem w trakcie rozmowy wysyłam informacje do centrali banku a konsultant je odbiera. Co się wydażyło? Czy można szukać winy po stronie banku? Ktoś miał ostatnio podobny przypadek? Chętnie poznam opinie.

Pozdrawiam Rafał

Chyba znowu problemy z ING. Przed chwilą po zalogowaniu do moje ing nie widać historii. Zamiast tego komunikat błędu.

Dziwna ta awaria banku… Mój bank też miał awarię (?) w tym samym czasie. Mam na myśli Credit Agricole.

Mnie zginęły pieniądze z konta w lipcu z w jednym z dużych banków na literę S…. sprawa umorzona w prokuraturze, brak sprawców, bank zwodzi pismami, pieniędzy brak. Dodatkowo zginęły pieniądze z banku z kart kredytowych i złożono wniosek o kredyt który całe szczęscie nie został przydzielony. Musieliśmy oddać do banku dodatkowo skradzione 13 tysięcy złotych wraz z odsetkami. Sprawa pewnie będzie miała finał w Sadzie. Pieniądze można było zatrzymać, reakcja blokowanie kont było praktycznie natychmiastowe, ale zabezpieczenia bankowe są za słabe i procedury zbyt wolne. Nie ufam bankom i ostrzegam.