25/11/2015

Na polskie numery telefoniczne rozsyłane są masowo wiadomości SMS sugerujące, że ktoś przesłał nam pieniądze. Zastosowanie się do instrukcji w SMS, czyli wejście na odpowiednią stronę, powoduje infekcję telefonu użytkownika złośliwym oprogramowaniem, które wyłudza dane do bankowości internetowej i może prowadzić do kradzieży środków z kont ofiary.

Przebieg ataku pay2mob

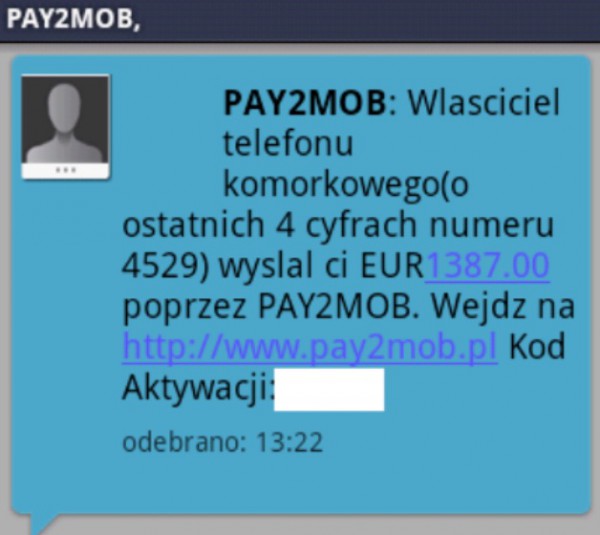

Oto SMS jaki otrzymują ofiary:

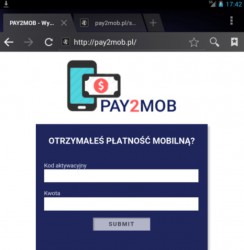

Aby odebrać “przelew” należy przejść na wskazaną w SMS stronę (hxxp://pay2mob.pl) i podać umieszczony w SMS PIN:

Jak pisze nasz czytelnik, autor zrzutów ekranu umieszczonych w tym artykule, kod aktywacyjny i kwota jest sprawdzana w bazie (plik „ajax.php”), co może wskazywać na personalizowanie ataku.

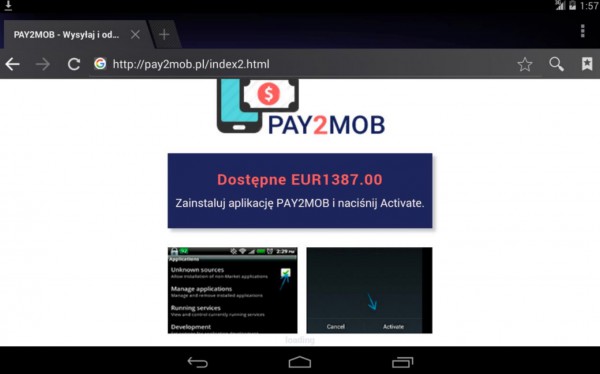

Da się jednak od razu przejść do index2.html (co jest równoznaczne z pozytywnym przejściem weryfikacji), gdzie wyświetla się taka strona i automatycznie pobiera plik PAY2MOB.apk:

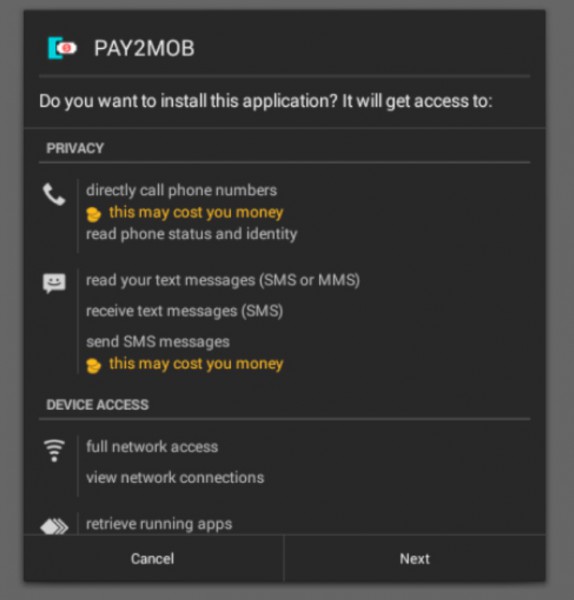

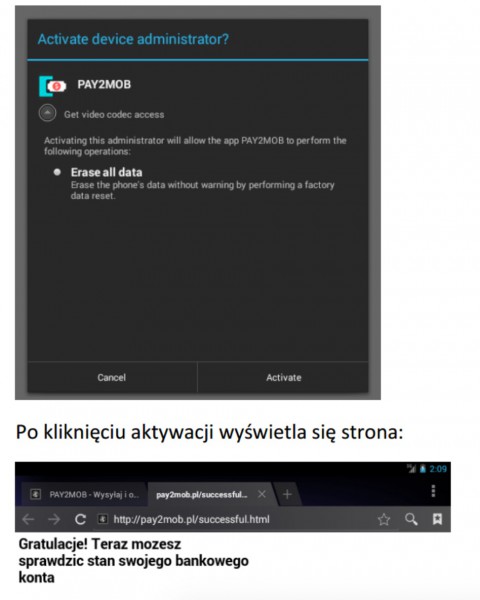

i prosi o odpowiednie uprawnienia:

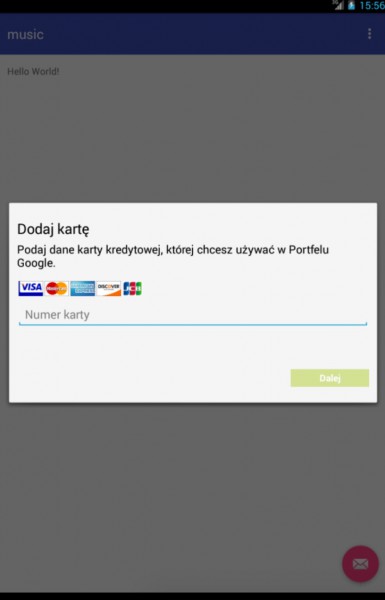

Po czym aplikacja nasłuchuje SMS, połączenia, uruchamiane aplikacje. W przypadku wykrycia uruchomienia sklepu Google Play lub Muzyka play użytkownik proszony jest o dane karty kredytowej:

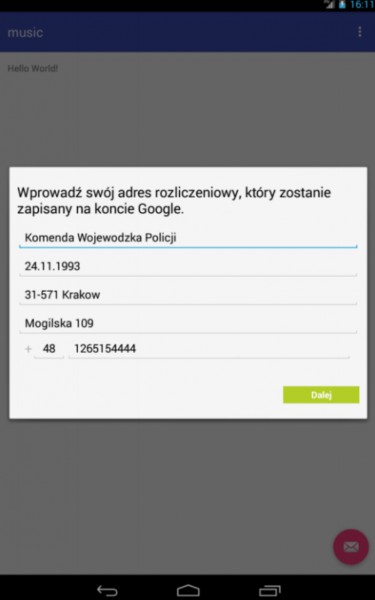

…oraz podanie swoich danych:

Wyłudzone dane wysyłane są na adres: hxxp://94.102.53.184:2080/

Dodatkowo, w przypadku wykrycia uruchomienia którejś z aplikacji bankowych:

org.stgeorge.bank

org.westpac.bank

com.commbank.netbank

com.anz.android.gomoney

wit.android.bcpBankingApp.millenniumPL

pl.ing.ingmobile

pl.mbank

pl.ipko.mobile

com.comarch.mobile

pl.bzwbk.bzwbk24

com.getingroup.mobilebanking

hr.asseco.android.mtoken.pekao

eu.eleader.mobilebanking.pekao.firm

eu.eleader.mobilebanking.pekao

au.com.nab.mobile

nz.co.kiwibank.mobile

nz.co.bnz.droidbanking

nz.co.anz.android.mobilebanking

nz.co.westpac

nz.co.asb.asbmobile

wyświetlana jest spersonalizowana nakładka na tę konkretną aplikację, np.:

Co robić, jak żyć?

Po pierwsze, nie ma nic za darmo. Jeśli nie spodziewaliście się przelewu — zapewne go nie otrzymacie, niezależnie od tego, co twierdzi ktoś w SMS-ie ;) Po drugie — aplikacja musi być zainstalowana, a więc użytkownik zostanie ostrzeżony przez system Android, co do uprawnień, o jakie aplikacja pyta — po raz koleiny apelujemy o uważne czytanie listy żądanych uprawnień i zastanowienie się, czy rzeczywiście dana aplikacja ich potrzebuje?

Za przesłane materiały dziekujemy czytelnikom, zwłaszcza Synowi Helmuta

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Smart-phones, stupid people. Jeśli ktoś si�?? daje nabrać na coś takiego to nie powinien nosić w kieszeni minikomputera tylko nokię 3310.

Umiesz IMHO przeanalizować firmłer etcetera?

A to się zawiodą. Mam Nokię X2 bez internetu :)

Twoja strata – nie dostaniesz pieniędzy.

“PAY2MOB” Skisłem hardo xD

Bzdura, na pewno nie hardo. CO najwyżej sromotnie skisłeś ;D

Jak to zwykle bywa w moim przypaku, to potrolluję :)

Nokia 3310 4ever :D i mało jaki atak przejdzie :)

Nikt cię nie zna, obudź się.

@Ninja, nikogo nie obchodzi twoje oderwane od tematu zdanie, a autor komentarza pewnie wolałby pozostać anonimowy. Takie pierdoły to możesz wypisywać przy zdjęciach kotów na Facebooku, nie na poważnym portalu.

Ja tez dostalem takiego smsa…nawet mi nie przyszlo do glowy zeby otwierac ta strone z telefonu…takie gowna jak ktos jest juz bardzo ciekaw, to niech uruchamia przez sandboxy.

chyba napiszę do nich że nie mogę odebrać przelewu, jestem posiadaczem Windows Phone ;<

W10M w deweloperskim potrafi transpilować w locie androidowe .apk na “swoje”, więc tu trzeba już uważać :)

Na WP są wirusy honorowe: usuń sobie sam parę plików i wyślij kilka esemesów premium.

:-)

“Jeśli nie spodziewaliście się przelewu — zapewne go nie otrzymacie (…)”

Może tylko ja tam mam ale często jak loguję się na konto bankowe to mam nadzieję że są tam jakieś dodatkowe pieniądze o których zapomniałem że miały przyjść ;)

To naiwność i bezmyślność użytkownika powoduje “infekcję telefonu użytkownika złośliwym oprogramowaniem” a nie strona, która jedynie taką infekcje umożliwia.

Takie pierdzielenie to może napisać chyba tylko ktoś, kto nie zna normalnego życia…

Nie, to sie nazywa Anroid. Jak to apilikacja moze ‘nasluchiwac smsow’, ‘wykrywac otwarice strony internetowej’, ‘wyswietlac spersonalizowana nakładka na tę konkretną aplikację’???

@jan: jak ktoś jej zezwoli (przy instalacji) to może.

Jak to nie spodziewamy się przelewu. Może to w końcu te obiecane pieniądze z Nigerii?

Ja nadal czekam na kasę z Nigerii – przecież ktoś tak uczciwy jak Pan Kossi Egesi nie mógł mnie oszukać

A ja dostałem spadek po katastrofie samolotu w Ghanie. Tylko nie mogę rozpocząć procedury przyznania bo trzeba opłacić prawników…

A ja wygrałem w loteriadzie w Iraku. Problem jest taki że, aby odebrać nagrodę trzeba się stawić osobiście pod konkretne miejsce.

Numery prawdopodobnie zostały pozyskane za pomocą bota użytego na serwisie olx.

Chyba ktoś nie przemyślał nazwy usługi. Pay2Mob = Pay2Mafia.

pewnie chodziło o mobile ;)

Pozdrawiam,

Kapitan Obvious

Albo to szczerość i żarcik twórcy tej akcji. Mówiąc szczerze mi się ten dowcip podoba :D

@B&B

Jeśli to żart. to naprawdę dobry :)

Z podkreśleniem na jeśli.

Poprosze numer z jakiego wysłają to gie to zablokuje wszystkim domownikom

Jasne że chodziło ;)

BTW “zastanowienie się, czy rzeczywiście dana aplikacja ich potrzebuje” A czy aplikacja, która ich rzeczywiście potrzebuje nie może być (przy okazji) złośliwa?

System uprawnień w Androidzie jest po prostu beznadziejny – tak naprawdę nie przyznajemy aplikacjom żadnych uprawnień tylko jesteśmy informowani jakie aplikacja ma wymagania i nasz jedyny wybór to zainstalować ją lub nie.

Czy autorzy Androida rzeczywiście nie wpadli na dwa banalnie proste rozwiązania:

– możliwość wybrania, które z żądanych przez aplikację uprawnień przyznać a które zablokować; jeśli zablokuje to najwyżej jakaś część funkcjonalności aplikacji nie będzie działać

– możliwość ustawienia “pytaj za każdym razem”?

Oba mechanizmy znane od bardzo dawna i stosowane np. w midletach j2me.

wpadli, ale dopiero oficjalnie pojawiło się to w ostatniej wersji (6.0) androida. Pozdro 700

Wpadli, implementuje to android 6.

@bla A sam prototyp nowego API występuje coś od Andka 4.4, tylko nie było interfejsu do konfiguracji. Cyanogeny wykorzystują to API i od dawna można tak skonfigurować system, że niezależnie od gruszek na wierzbie wymaganych przez aplikację, i tak zaraz po zainstalowaniu nie ma ona żadnych praw i dopiero można je ewentualnie nadać. Tyle, że do 6-ki aplikacja nie mogła sprawdzić rzeczywistych uprawnień (tj mogła, ale tego nikt nie robił), tylko zakładała, że ma takie, jak chciała w manifeście. Czyli aplikacja wykraczająca poza poletko wyznaczone przez usera była po prostu ubijana przez system albo “śmiesznie” działała.

Mechanizm został przeprojektowany prawie od zera w 6-ce. Według nowego API, aplikacje zgodne z nim po zainstalowaniu nie mają żądnych uprawnień (tak jak w CM w trybie “paranoid”), ale mogą poprosić o ich nadanie w trakcie pracy. Pojawiające się okienko pozwala dopuścić/odmówić daną akcję ten jeden raz, oraz ewentualnie zapamiętać wybór dla danej aplikacji. Jest też oczywiście całe menu konfiguracyjne do ustawienia w jednym miejscu uprawnień wszystkich aplikacji, plus możliwość zbliżona do CM – czyli dodanie/zablokowanie uprawnień aplikacjom pre-6 (kosztem ich ewentualnej niestabilności).

Zgaduje, że wpadli na to dawno temu, ale nie mieli jeszcze dość dużej przewagi rynkowej by to wprowadzić. Czemu miałoby coś takiego im zaszkodzi, skoro userzy tego chcą? Ale twórcy aplikacji mobilnych już niekoniecznie. Mało komu zależy by opcje mikropłatności czy zaciąganych z sieci reklam użytkownik mógł blokować. Dziś android ma już tak silna pozycję na rynku to, że to on może wymuszać na twórcach oprogramowania swoje praktyki, ale jeszcze 2 lata temu rywalizacja z OS była tak zacięta, że bojkot choćby części wytwórców oprogramowania mógł przeważyć szalę zwycięstwa.

Wow, JUŻ w wersji 6 (ile to lat? 10?) dodali? Super – to kolejne 10 lat, aż będzie użyteczne. Przez użyteczne rozumiem wygodne dla zwykłego użytkownika. Bo nie oszukujmy się, może z 1% ludzi jest w stanie (i ma świadomość) kontrolować taką masę uprawnień. Powinni już dawno temu wydzielić uprawnienia krytyczne, których prawie żadna aplikacja nie potrzebuje i w trybie nooba w ogóle ich nie dawać niczemu, co nie było w ROM-ie. Przykłady? proszę:

1. aparat – dostęp tylko z fabrycznej apki aparatu, mało kto go zmienia. Inne aplikacje, jeżeli potrzebują dostępu do obrazu, niech wykorzystują API udostępniane przez taką apkę, dzięki czemu będzie można zablokować robienie ‘cichych zdjęć’ (bez wywołania podglądu na ekran) oraz robienie ich automatycznie (każde zdjęcie czy nagranie wymaga pacnięcia w przycisk w aplikacji aparatu).

2. wysyłanie SMS-ów czy dialer – tak samo, wystarczy umożliwić tylko oryginalną apką, w końcu ile osób zmienia dialera? Te, co zmieniają, zrobią to razem z custom ROM-em, albo sobie wyłączą tryb nooba.

Z innej beczki – podejście do zamykania aplikacji, tj. “użytkownik puszcza w tło, a system decyduje, czy zamknąć, jeżeli potrzebne są zasoby, czy przytrzymać ‘na zaś'”; z technicznego punktu widzenia może to jest i poprawne, ale kompletnie rozmija się z oczekiwaniami co bardziej świadomych użytkowników. Gdy zamykam aplikację, której dałem dostęp do informacji o położeniu, to oczekuję, że nie jest już w stanie śledzić mojego położenia. Tymczasem bez jakiegoś proces killera nie wiem, co sobie nadal radośnie nasłuchuje w tle. Aplikacje z uprawnieniami krytycznymi powinny być bezwarunkowo zabijane bądź odcinane od dostępu w momencie, gdy nie są na pierwszym planie.

Dobra architektura nie polega na założeniu tysiąca zamków, bo nikt nie jest w stanie nad tym zapanować, tylko założenie ich tam, gdzie trzeba, a resztę wejść trzeba zablokować trwale. Z jednej strony można mówić, że analfabetom funkcjonalnym się należy – mogli czytać, co akceptują i w pełni popieram takie stanowisko w odniesieniu do osób poniżej 40 lat, ale osoby w wieku 50+ są zwyczajnie narażone.

@gotar. W Androidzie, aby kompletnie wyłączyć aplikację nie ma potrzeby używania menadżera procesów. Wystarczy przesunąć aplikację “na zewnątrz” listy ostatnio używanych.

W androidzie L (ja mam 5.1.1) jest coś takiego – wybierasz, które uprawnienia dostanie aplikacja, później też można je zmienić w ustawieniach (ustawienia -> aplikacje -> uprawnienia aplikacji)

Adres ip, gdzie idą te wszystkie dane z tej aplikacje został zgłoszony do providera z prośbą o zablokowanie. :)

Aplikacja aplikacją, jak jakiś osioł nie patrzy gdzie i w co wklepuje dane do logowania to powinien z grabiami chodzić a nie z telefonem.

mBank od jakiegoś już czasu ma sparowany telefon z kontem gdzie nie trzeba podawać identyfikatora a i okno z klawiaturą do hasła jest mBankowe a nie systemowe.

No cóż, jak powiedziałem niektórzy nadają się tylko do łopaty gdzie nie trzeba myśleć …

Przednia nakładka na bankowość – Hello World :P

Czytam i powiem tak:

Nie kazdy jest takim zaje…m znawca tematu jak Wy ! Osoby starsze, nie znają sie tak dobrze. Powinno byc coś takiego, że szybką ścieżką do providerów internetowych idze informacja, i tego typu adresy są natychmiast blokowane i po sprawie !

Koszty dochodzenia i szukania oszusta są większe jak zablokowanie stron.

Na jakiej podstawie provider miałby cokolwiek blokować? Szybkie blokowanie czegokolwiek na postawie zwykłego donosu to prosta droga do cenzury. Użytkownik jest sam winien przez swą niewiedzę. Po to są takie artykuły żeby edukować, a w wielu wypadkach wystarczy zwyczajnie czytać i myśleć zamiast tępo klikać “next”.

I tu mamy konflikt interesów, bo zawsze znajdzie się grupa (think: anonymous), która będzie chciała tam się mimo wszystko dostać, choćby w celu zajęcia się tym, czym nie chcą/nie mogą się zająć instytucje państwowe.

A koszt przeniesienia strony to grosze.

Malo ktora osoba starsza potrzebuje smartphona. A jak potrzebuje to znaczy, ze jest w stanie uczyc sie nowych rzeczy.

Ta witryna jest dzisiaj na twoim kompie jutro na teściowej.

Mój numer był również najprawdopodobniej wylosowany z Olx. panie Janie, czy uważa Pan, by rozsądnym było zainstalowanie trojana na telefonie i włączenie aplikacji bankowej? A może lepiej było zainstalować trojana na emulatorze i stworzyć aplikację hello World o nazwie pakietu jak z listy by wyzwolić trigger trojana???

iOS znowu górą.

Czekam na PAY2GANGSTA, bo aktualna nazwa nie budzi zaufania xD

Co to za protokół “HXXP”?

Hacker/eXploit – eXplosion Predicted (;

tak na serio – zawsze robią wrzuty z takim protokołem, jak strona jest “malicious” (:

to jest protokół idioto odporny :)

Odpaliłem w emulatorze z debugowaniem i… jestem trochę zaskoczony (:

To że zbiera numery kart, to mało powiedziane. Aplikacja podpina się pod dialer telefonu, nakładając swoje prefiksy na numery telefonów (think: połączenia międzynarodowe), do tego próbuje zestawić socketa z c&c botnetu. Jeżeli telefon ma roota to próbuje wykonać su, w przeciwnym wypadku próbuje zaciągnąć exploity. Tak się zastanawiam, do czego aplikacja potrzebuje uprawnień do formatowania telefonu, ale myślę, że do tego samego co robił zeus/zbot – zacieranie śladów.

Chce mi się jeszcze trochę “potestować” ten ich c&c, więc jak macie znajomych których “to” dotknęło, to zróbcie im backupy i przeinstalujcie telefony, bo za parę dni mogą w popłochu ubić botneta wraz ze wszystkimi userami.

Fajne mają zabezpieczenie na stronie przed wejściem z komputera – na szczęście w developer-mode można podmienić user-agenta :)

ja tez dostalem wczoraj takiego smsa jagorsze ze spodziewalem sie takiej kwoty 1700 euro z francji i dobrze sie zakrecilem jak wyladowal na skrzynce pobieglem na poczte odebrac pieniadze myslac ze to western union pani nie wiedziala co to jest ale sprawdzala ja nie wchodze na takie strony metne bo mam juz doswiadczenie ale na moim przykladzie moze sie udac bo sa osoby czekajace na pieniadze pierwszy raz w zyciu odbieraja i moga sie pomylic

Niestety już net::ERR_NAME_NOT_RESOLVED :-(

Domena została dziś nad ranem przejęta przez cert, zapewne spodziewali się ubicia urządzeń.

Do tego od dzisiaj rana ktoś urządził sobie ddos na c&c, w odwecie gdzieś koło 14 dzisiaj polecieli komendą ubicia wszystkich. Brawo.

clue: nie podpinajcie się do internetu zarażonymi telefonami, za to jak najszybciej zróbcie backupy – jak tylko trojan zestawi socket, telefon się sformatuje.

To oprogramowanie szpiegowskie ściśle związane z CERT Polska bo tam wysyła dane z telefonu ofiary.

Ujście danych wskazuje na: 148.81.111.112

czyli kolejna zabawka rządu, testują nowy Sinkhole, zapytajcie ich po co, macie dostęp do nich jako dziennikarze.

Wyżej już napisano, że przejęli domenę :)

Ha ha ha. Made my day :D

Oj. ktoś nas odkrył. A akcja miał być tajna. Zapomnieliśmy że wpisy w DNS nie są tajne i niewidoczne dla śmiertelników. Proponuję wyłączyć internet dla bezpieczeństwa.

Dziennikarze nie mają w tym przypadku większych praw.

Ciekawi mnie dlaczego nie zrobią w sofcie zwykłej prostej sprawy: blokowania sms od nieznanych numerów, przechodzą tylko te wysłane z numerów które mamy w książce. Wszelki spam leci w kosmos łącznie z reklamami – które dopiero zaczynają uprzykrzać nam życie.

Identycznie z telefonami – powinna być taka opcja automatycznego blokowania numerów spoza książki. Wszelkie babcie i dziadki maja od razu spokój bo może zadzwonić tylko rodzina.

To jest standardowo w każdym telefonie z Windowsem – nazywa się “filtr połączeń”. A od W10 można filtrować też wiadomości. Sęk w tym, że naprawdę nie ma w tym nic dobrego – nieraz nawet powiadomienia z różnych stron/systemów lecą sms-em od ascii-odbiorcy. Sam tak implementuję powiadamianie rodziców uczniów o nieobecnościach w systemie Internat.SMS.

Opcja Ustalone numery jest dostępna w telefonach od…zawsze? Tylko nikt już numerów na SIM nie trzyma w czasach smartfonów. Poza tym Android posiada listę blokowanych numerów (rozmowy i/lub SMSy), można wyłączyć połączenia od zastrzeżonych itp.

I nie ma to jak odrzucać wszystko spoza znanej garstki numerów. Oczywiście nic nie sprzedajesz, Twoi znajomi nigdy nie zmieniają numerów, Twoje dzieci nie chodzą do szkoły czy przedszkola itp. itd…

@Rafał, to o czym piszesz to krok wstecz. Równie dobrze możesz nie czytać wiadomości od osób nieznajomych, tylko każdorazowo kasować :)

http://natemat.pl/163443,wyciekla-lista-klientow-gejowskiej-agencji-towarzyskiej-to-zachwieje-polityka-bardziej-niz-tasmy-kelnerow

Jesteście prawdziwymi szczęściarzami, ja jeszcze nigdy żadnego przelewu ani spadku nie dostałem.

Ja dostałem SMSa, że mam nieodebrane AWIZO w skrzynce MMS czat i muszę odpisać SMSa na bezpłatny numer, żeby je zobaczyć. Proszą o szybki odbiór. Czego mógłbym się spodziewać, gdybym wysłał SMS?

Najprawdopodobniej aktywacji usługi subskrypcyjnej – czyli czegoś co zbiera ci z konta regularnie (lim(n->0+) 1/n) złotych :)

Wczoraj dostałem jeszcze bardziej perfidnego SMSa: “Na twój numer została udostępniona funkcja 50 darmowych smsów do WSZYSTKICH. Aby aktywować wyślij SMS o treści OK na darmowy numer…”

O dziwo dopiero teraz zauważyłem, że na samym końcu wiadomości jest jakiś adres www i linijkę niżej dopisek “potem 2,46/dzień”