19/12/2019

Nadchodzi koniec roku, czas intensywnej pracy w wielu branżach …i czas, w którym zawsze kilkadziesiąt osób dowiaduje się (za późno) że może jeszcze wydać pozostałe w firmowym budżecie środki na szkolenia. Jeśli Ty lub ktoś z Twojego zespołu nie zdążył zarejestrować się na ostatnie w tym roku terminy naszych szkoleń, to bez paniki! Przygotowaliśmy vouchery, które można nabyć teraz (w 2019), a wykorzystać przez cały 2020 rok.

Vouchery na 2020 (ale z datą sprzedaży z 2019)

Jeśli wciąż możesz wydać swój budżet szkoleniowy, ale musisz to zrobić jeszcze w 2019 roku, kup nasz voucher. Opłacisz go w grudniu 2019 i taka data sprzedaży znajdzie się na fakturze VAT. Voucher jest ważny przez cały 2020 rok i nie jest imienny. Może z niego skorzystać dowolna osoba z firmy, w dowolnym terminie tego szkolenia, którego voucher dotyczy.

Voucher to także gwarancja ceny — bo w 2020 roku planujemy ceny trochę podnieść…

Vouchery są dostępne na każde szkolenie, które mamy w ofercie — ich pełną listę znajdziesz poniżej.

W 2020 roku realizować będziemy następujące szkolenia, regularnie, co miesiąc, na zmianę w Krakowie i Warszawie, a niektóre także we Wrocławiu, Poznaniu, Łodzi oraz Gdańsku, a być może również w innych miastach.

Szkolenia dla osób technicznych

- Atakowanie i Ochrona Webaplikacji

— 2 dniowe szkolenie pokazujące jak poprawnie i kompleksowo przetestować serwis internetowy pod kątem bezpieczeństwa. Uczestnicy wykonują ataki własnoręcznie, włamując się na nasz testowy serwis internetowy, a potem uczą się jak poprawnie tworzyć webaplikacje i jakie zabezpieczenia mogą zaimplementować w kodzie oraz na serwerze, aby utrudnić życie atakującemu. Aż 80% szkolenia to praktyczne laboratoria. Prezentowane są zarówno techniki programistyczne jak i konkretne narzędzia ułatwiające ataki i ochronę przed nimi. To szkolenie to nasz bestseller. Uczestnicy (ostatnich kilku terminów) ocenili szkolenie na: 9,63/10. Nic dziwnego, szkolenie prowadzone jest przez osoby, które mają doświadczenie pentesterskie i w trakcie szkolenia ujawniają tajniki swojego warsztatu. - Bezpieczeństwo Sieci Komputerowych (testy penetracyjne)

— 3 dniowe mocno praktyczne szkolenie. Dajemy na nim samo mięso. Otrzymasz wszystko, co jest potrzebne, aby samemu przeprowadzać testy penetracyjne i analizy pod kątem bezpieczeństwa swojej sieci i maszyn w niej się znajdujących — zgodnie z naszą zasadą: “minimum teorii, maksimum praktyki”.

Wprowadzenie w świat pentestów, exploitów i narzędzi oraz moduł formalno-prawny, który może się przydać przy realizacji takich usług (lub ich zamawianiu) załatwiamy pierwszego dnia do lunchu. A potem zaczyna się prawdziwa jazda bez trzymanki! Do końca trzeciego dnia uczestnicy pracują w naszym labie, symulującym prawdziwą sieć firmową.

Zadaniem uczestnika jest wykonanie testu penetracyjnego krok po kroku i zakończenie szkolenia ze zrootowanymi wszystkimi hostami (poprzez różne techniki i metody ataku), czyli posiadanie uprawnień administracyjnych i totalnej kontroli nad całym środowiskiem :) Ale to nie koniec — trzeba jeszcze (jak w życiu!) omijać pułapki zastawione przez administratora atakowanej sieci, a czasem zmodyfikować exploita, aby zadziałał (bez obaw, pokażemy jakie to czasem proste).To szkolenie jest inne niż reszta szkoleń sieciowych/bezpieczeństwa na jakich byłeś. Na czas każdego labu otrzymasz narzędzia i instrukcje wyznaczające kierunek postępowania, ale nie dokładnie polecenia do bezmyślnego przeklejenia. Będziesz musiał sam zastanowić się i pokombinować. Nie martw się, jeśli się “zawiesisz”. Na koniec każdego labu wspólnie przechodzimy przez rozwiązania i cały czas trener jest do dyspozycji.Mocno stawiamy na realizm, a szkolenie prowadzą wspólnie Krzysztof Nowak i Piotr Konieczny, którzy od lat na zlecenie największych polskich i zagranicznych spółek wykonują testym penetracyjne i w trakcie szkolenia dzielą się historiami i problemami, które zdarzyły się naprawdę, a o których podręczniki do “hackingu” milczą.

To szkolenie nauczy Cię technik penetracji, z których korzystają prawdziwi włamywacze, dzięki czemu będziesz wiedział jak i gdzie szukać śladów włamania oraz co zrobić, aby poprawnie zabezpieczyć swoją infrastrukturę przed atakami. Realizujemy je regularnie od ponad 8 lat i do tej pory przeszkoliliśmy ponad 3000 adminów, devopsów, ptesterów a nawet programistów, którzy chcieli “wiedzieć więcej”.

I moglibyśmy tak opisywać to szkolenie jeszcze długo, bo jesteśmy bardzo wkręceni w ten temat, ale oddajmy na chwilę głos uczestnikom ostatnich terminów — oto, co napisali w ankietach poszkoleniowych:Bardzo dobre szkolenie i mnóstwo dodatkowych materiałów, które spokojnie można czytać przez kolejne trzy miesiące ;)

Dużo praktyki, która została wcześniej świetnie wytłumaczona. Przykłady z życia.

Zdecydowanie polecam szkolenie/warsztaty Niebezpiecznika. Przyjemna i przystępna forma prowadzenia całości sprawia, że przez całe 3 dni człowiek się nie nudzi a ilość wiedzy jest jednocześnie obszerna i przyswajalna. Zdecydowanie podnosi świadomość w temacie bezpieczeństwa sieci.

Podobała mi się forma prowadzenia, sposób przekazania wiedzy, krótkie ale treściwe wprowadzenie teoretyczne i później przystępnie poprowadzone warsztaty.

Mocne nastawienie na praktykę. Dobrze się słucha ludzi, którzy znają się na tym o czym mówią.

Przedstawiono dużo źródeł do dalszego samodzielnego kształcenia.

Szkolenie bardzo profesjonalnie prowadzone. Trenerzy świetnie przygotowani, będący jednocześnie praktykami w przekazywanej wiedzy. Informacie przekazane w sposób zrozumiały dla każdego i dający wiele satysfakcji (zdobywanie kolejnych maszyn)

Moja wiedza uległa dużemu zwiększeniu, dowiedziałem się jak naprawdę zabrać się do testów penetracyjnych. Dużo praktyki. Polecam.

- Bezpieczeństwo Systemu Windows

— 2 dniowe warsztaty, pokazujące jak można za darmo (a mimo to rzetelnie) zabezpieczyć system Windows przy użyciu w budowanych w to środowisko mechanizmów i dodatkowego (także darmowego) oprogramowania Microsoftu. Zabezpieczyć przed popularnymi atakami zarówno ze strony “włamywaczy” zewnętrznych jak i złośliwych (lub nieroztropnych) pracowników.

Uczestnicy na szkoleniu mają do dyspozycji kontroler domeny i “końcowkę” (Windows 10). W trakcie szkolenia za pomocą wbudowanych w Windows (choć nie zawsze popularnych) mechanizmów oraz dodatkowego zewnętrznego oprogramowania stworzą bezpieczną do pracy w środowisku biurowym konfigurację. Jeśli zastanawiałeś się kiedyś jak “zamknąć” użytkownikowi możliwość popełnienia błędu na stacji z Windowsem — to szkolenie jest dla Ciebie. Przy czym Maciek, który od kilkunastu lat opiekuje się bezpieczeństwem bankowych sieci pracowniczych pokaże Ci, że poprawnie zrobiony hardening stacji roboczej wcale nie oznacza paraliżu pracy pracownika i ciągłych telefonów do supportu, że czegoś nie da się zrobić. - Bezpieczeństwo Aplikacji Mobilnych (iOS i Android)

— 2 dniowe warsztaty, pokazujące błędy w aplikacjach mobilnych na Androida jak i iOS (wspominamy także o Windows Phone). Poza praktycznymi wskazówkami dla programistów jak unikać błędów i zapewniać bezpieczeństwo przetwarzanym przez aplikacje danym, na szkoleniu prezentowane są narzędzia i techniki służące do analizy aplikacji mobilnych pod kątem bezpieczeństwa. Każdy programista aplikacji mobilnych powinien móc samodzielnie sprawdzić czy tworzony przez niego kod i sposób komunikacji aplikacji z backendem w chmurze nie stwarza ryzyka dla danych użytkownika. Po tym szkoleniu będzie w stanie to zrobić, a nawet — jesteśmy pewni — będzie mu to sprawiać przyjemność :) Bonusem jest poznanie wielu narzędzi ułatwiających debugging aplikacji i diagnostykę w środowiskach mobilnych. - Informatyka Śledcza (tajniki służb — computer forensics)

— 2 dniowe warsztaty, których celem jest nauczyć jak poprawnie zbierać informacje na temat incydentów teleinformatycznych poprzez analizę sprzętu komputerowego “podejrzanego” (np. pracownika lub klienta). Trener Witek, to biegły sądowy, który kładzie nacisk na pracę zgodnie ze sztuką tak, aby zebrane dane można było wykorzystać jako dowód w trakcie ew. sprawy w sądzie. W zakres szkolenia wchodzą także kwestie odzyskiwania danych i ustalania tego, co “podejrzany” robił na komputerze poprzez analizę tzw. artefaktów w systemie operacyjnym i aplikacjach takich jak przeglądarki i komunikatory. Z racji bogatego doświadczenia Witka w pracy z polskim wymiarem sprawiedliwości, uczestnicy tego szkolenia otrzymają wiedzę, która uprości im każde “dochodzenie”. Wiedzy tej na próżno szukać w ustawach lub podręcznikach do informatyki śledczej.

Szkolenia dla każdego

- OSINT (Biały Wywiad) czyli techniki pozyskiwania informacji o ludziach i firmach

— to szkolenie trwa tylko 1 dzień, ale jest on zapakowany na maksa praktycznymi poradami dotyczącymi tego gdzie i jak szukać informacji. Nie tracimy czasu na mało istotne kwestie teoretyczne typu “czym jest OSINT?”. Od razu przechodzimy do praktyki ucząc konkretnych technik służących do zdobywania informacji na temat “celu” (osoby lub firmy) z setek publicznych i niepublicznych źródeł. Pokazujemy też dziesiątki narzędzi, z których można skorzystać aby sobie te poszukiwania (i późniejszą analizę danych) ułatwić.

Szkolenie jest idealne nie tylko dla prywatnych detektywów czy analityków pracujących w organach ścigania, służbach specjalnych lub prokuraturze. Ta wiedza przyda się każdemu kogo praca polega na wyszukiwaniu informacji, czyli headhunterom/rekruterom, ubezpieczycielom, prawnikom i dziennikarzom lub komornikom a także miłośnikom prywatności, aby wiedzieli jakich błędów nie popełniać korzystając z internetu, czy kupując dom.

Techniki i narzędzia wykorzystywane do OSINT-u często znikają tak szybko jak się rodzą, dlatego warto mieć grupę “wsparcia”, w której stale można aktualizować swoją wiedzę. Stąd też, po tym szkoleniu wychodzisz od nas nie tylko z potężną dawką wiedzy, ale również z dostępem do zamkniętej grupy absolwentów, w ramach której można wspólnie poruszać tematy związane z OSINT-em i pomagać sobie wzajemnie z analizą/ustalaniem informacji. - Wykład Jak nie dać się zhackować?

— ten wykład trwa 3 godziny i dwa razy do roku odbywa się w największych polskich miastach, Warszawie, Krakowie, Wrocławiu, Poznaniu, Gdańsku. Informacje, które przekazujemy w ramach wykładu “Jak nie dać się zhackować?” to wiedza obowiązkowa dla wszystkich użytkowników komputerów i smartfonów podłączonych do internetu. Na wykładzie pokazujemy jak bezpiecznie korzystać z tych urządzeń nie tylko podczas wykonywania obowiązków służbowych, ale przede wszystkim w życiu prywatnym. Całość podajemy w przystępny dla każdego i zabawny sposób, demonstrując przy okazji na żywo najpopularniejsze ataki, ucząc jak się przed nimi skutecznie i za darmo zabezpieczyć. Choć wykład przygotowany został z myślą o osobach nietechnicznych, aby to one jak najwięcej z niego wyniosły, to nawet techniczni wymiatacze wskazują w ankietach, że z wykładu wynieśli nie tylko uporządkowanie wiedzy, ale i kilka ciekawostek.

Do dziś odbyło się już 35 takich wykładów, na których przeszkoliliśmy ponad 15 000 osób. To największy tego typu projekt w Polsce edukujący w obszarze cyberbezpieczeństwa. I świetnie przez Was oceniany! Wykład ma ocenę 9.35/10 (wyniki z 3500 wypełnionych ankiet). Każdy, kto korzysta z komputera, smartfona i internetu powinien go zobaczyć. - Bezpieczny Pracownik Biurowy (szkolenie dla każdego pracownika, od osób z recepcji przez działy marketingu/prawne/księgowe aż po Zarząd)

— to szkolenie to 3 godziny widowiskowej prezentacji, przeznaczonej dla typowych pracowników biurowych, którzy w ramach swojej pracy korzystają z internetu (przeglądarki, klienta poczty, pakietu biurowego). Pokazujemy obecnie wykorzystywane przez włamywaczy triki mające na celu przekonanie pracowników do otworzenia złośliwego pliku, uczymy jak identyfikować i poprawnie reagować na phishing a także uczulamy na socjotechnikę. Jednym zdaniem — podnosimy świadomość pracowników pod kątem zagrożeń teleinformatycznych, bo żaden sprzęt, firewall czy antywirus nie jest w stanie wykryć i powstrzymać ataków socjotechnicznych, które są coraz popularniejsze, bazują na naiwności pracownika i polegają na wykradaniu danych z firm bez wykorzystania jakiegokolwiek złośliwego oprogramowania. To szkolenie powinno być obowiązkowe dla każdego, kto pracuje przy komputerze podpiętym do internetu!

Możemy też przyjechać do Twojej siedziby!

Każde z powyższych szkoleń może być także zrealizowane w wersji “zamkniętej”, dedykowanej konkretnej firmie. Szkolenia dedykowane realizujemy w dowolnym mieście (zarówno w siedzibie danej firmy jak i w salach szkoleniowych współpracujących z nami hoteli). Jeśli macie w firmie więcej niż 6 osób zainteresowanych danym tematem, taka opcja będzie dla Was na pewno bardziej korzystna finansowo. O szczegóły szkoleń dedykowanych możecie pytać pod adresem szkolenia@niebezpiecznik.pl lub telefonicznie pod numerem: 12 44 202 44.

Fotografia z zamkniętego spotkania dla klientów biznesowych banku PKO BP, na zlecenie którego w 2016 roku zrealizowaliśmy w różnych miastach 15 wykładów o cyberbezpieczeństwie.

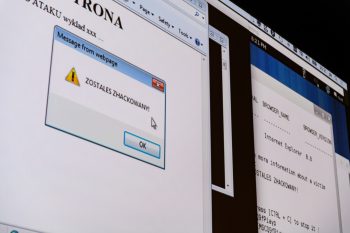

Szkolenie zamknięte z Ataku i Ochrony Webaplikacji realizowane w formie dedykowanej dla klienta z Wrocławia. Temat był tak interesujący, że ci którzy nie zostali zakwalifikowani do grupy uczestników, próbowali różnych sztuczek, aby podejrzeć co się dzieje w sali szkoleniowej… :)

PS. Tych, których pracodawca nie puści na żadne nasze szkolenie, zapraszamy na otwarte i darmowe wykłady podczas różnych spotkań i konferencji w całej Polsce. Podobnie jak i w minionych latach, tak i w najbliższym roku będzie można nas spotkać na wielu eventach.

W czarnym vanie, na parkingu, podczas nagrywania materiału z zakresu cyberbezpieczeństwa dla jednej z telewizji

Mamy nadzieję, że w 2020 roku gdzieś się z Tobą spotkamy :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Z Burnem przy stoliku, spaliłbym się ze wstydu… :-)