21/5/2012

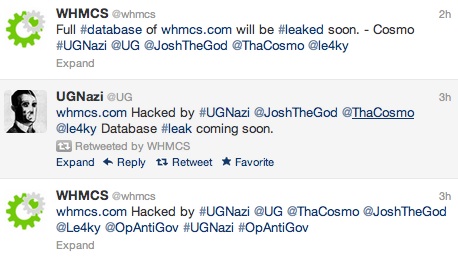

UGNazi zaatakowali popularny system billingowy WHCMS. Włamywacze twierdzą iż są w posiadaniu bazy danych serwisu — mają również kontrolę nad kontem WHCMS na Twitterze:

Należy jak najszybciej zmienić wszystkie hasła dostępowe oraz unieważnić klucze API.

Informację jako pierwszy podesłał nam Jakub Szafrański — dziękujemy! Z kolei czytelnik meohaw poinformował o 2 wątkach dotyczących tego tematu.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

I do tego SSLa wciąło i nie można się zalogować: https://www.whmcs.com/

Podczas łączenia z serwerem http://www.whmcs.com wystąpił błąd.

SSL otrzymał rekord przekraczający największą dozwoloną długość.

(Kod błędu: ssl_error_rx_record_too_long)

Zawsze można: /licenseerror.php?licenseerror=change i zmienić klucz.

Nie ma za co ;)

te 2 wątki mają ten sam adres? hm, dziwne.

Trochę tego mają

http://news.softpedia.com/news/UGNazi-Leaks-1-7-GB-of-Data-from-WHMCS-Servers-270914.shtml?utm_medium=twitter&utm_source=twitterfeed

UGNazi opublikowało już bazę, waży pokaźne 1.7GB. Niestety, dane klientów WHMCS latają już po sieci.

w tytule jest WHMCS a w treści WHCMS, więc jak to w końcu jest, co ? :)

Ciekawe ile jeszcze podobnych baboli znajdzie się w tym kodzie – to że zobfuskowali całość ionCubem nie znaczy że nie da się go da z powrotem przekonwertować do czystego PHPa.

[…] Na marginesie, poważniejszym efektem działań UGNazi było opisywane przez nas niedawno włamanie i wyciek danych z popularnego systemu billingowego […]

[…] grupie UGNazi pisaliśmy na Niebezpieczniku już kilka razy. Jej lider, Cosmo, został niedawno zatrzymany przez FBI. Ma 15 lat, a swoimi […]

Fakt, był atak, w szczególności wykorzystany do phishingu na konta Royal Bank-u, dostałem info, nie dość że wszystkie dane w panelu WHMCS zmienione to jeszcze do tego dane płatności oraz stworzone nowe podstrony na serwerze (do phishingu). SSL-ka w niczym nie pomogła – nawet ciężko było wyciągnąć zwrot środków od nich mimo najnowszej wersji WHMCS.