11/9/2013

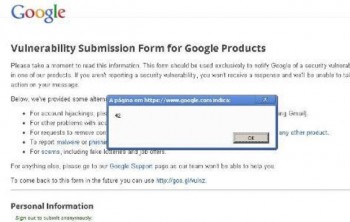

Circuit Sneaker znalazł podatność XSS zlokalizowaną w …Google Vulnerability Sumission Form.

Przy pomocy XSS-ów można próbować przekierować użytkownika na inną stronę lub przykryć oryginalną swoimi treściami (tzw. deface), a dodatkowo, w serwisach posiadających konta użytkowników można próbować ataków socjotechnicznych/phishingu na tychże użytkowników, wyświetlając fałszywe pola formularza i prosząc o podanie danych (np. loginu i hasła do konta Google).

W przypadku Google jednak atak tego typu miałby zapewne zerowe szanse na powodzenie — raz, że pewnie wszyscy zgłaszający błędy korzystają z dwuskładnikowego uwierzytelnienia, a dwa, że są na tyle świadomi, aby nie wpisywać haseł gdzie popadnie… a trzy, że alert to jedyne co można zrobić ;)

Podobno Google nie odpowiedziało jeszcze na zgłoszenie Circuit Sneakera odnośnie tego błędu, z nieoficjalnych informacji wiemy jednak, że googlowy zespół bezpieczeństwa jest ich świadomy — będzie bug bounty, czy nie? :-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Czekam na babola w obsłudze bug bounty. Będzie można samemu zgłosić błąd, samemu go pozytywnie rozpatrzyć i wydrukować kwit do realizacji w kasie ;-)

juz mialem pisac ze podobnie jak ten koles nabraliscie sie na estereggsa ale widze po ostatni akapicie ze nie i zamierzacie wkrecac dalej , nieladnie niebezpieczniku robic nadzieje, nieladnie!;]]]