8/2/2012

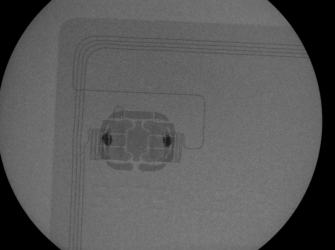

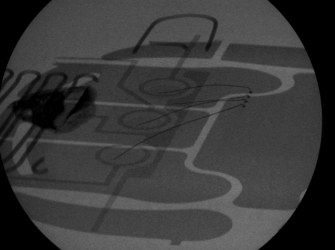

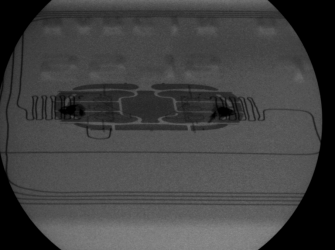

Tak wygląda prześwietlona promieniami Rentgena karta Mastercard PayPass Multibanku:

Zdjęcia na grupę pl.biznes.banki wrzucił Marcin, który napisał:

Przypuszczam, ze co jest w srodku zainteresuje innych. Antena to cienki drucik po obwodzie, podlaczony do chipa EMV. Tak wiec jesli ktos chce deaktywowac funkcje bezprzewodowosci, nozyczki i tniemy brzeg karty….

Samej struktur nie widac na zdjeciach, krzem dla promieni rentgena jest przezroczycty (przynajmniej przy takich enrgiach ktore pozwalaja na zobaczenie anteny). Bonding widac dosc dokladnie.

Poprzednie dyskusje dot. ataków na zbliżeniowe karty płatnicze opublikowaliśmy tutaj oraz tutaj. Swoją drogą, ciekawe czy w tym przypadku zadziałałby RFIDdler…? :)

Podesłał skazi

Aktualizacja

Obrazki zostały podmienione na takie o zwiększonym kontraście. Rozjaśnił Skazi.

Temat bezpieczeństwa kart płatniczych, także zbliżeniowych, poruszyliśmy w drugim odcinku naszego podcastu Na Podsłuchu. Dowiecie się z niego, nie tylko dlaczego w internecie warto jak najczęściej płacić kartą płatniczą (w umiejętny sposób), ale również dlaczego nikt nie zaatakuje was chodząc po autobusie ze sklepowym terminalem i przykładając go wam do kieszeni (po internecie krąży zdjęcie złodzieja z terminalem w autobusie, ale jest miejską legendą). Zapraszamy do podsłuchiwania!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Prawie nic nie widać na tych zdjęciach ;)

Nic by się nie stało, gdyby te zdjęcia troszkę rozjaśnić, a do oryginałów dać linka na dole.

przeciez masz linka do oryginalow pod nazwa grupy a zaraz potem linka do strony autora zdjec. lepiej ze zmirrorowali u siebie , bo imgurl zaraz je pewnie usunie albo skonczy sie transfer

Przecież nie o to mi chodzi. Gdzie będą hostowane oryginały to już inna sprawa, tylko że w samym wpisie powinny być pokazane rozjaśnione zdjęcia – zakładam, że niewiele osób chce oglądać takie. Ale dla celów własnej analizy na dole można dać nierozjaśnione, ale już jako linki, żeby nie zabierały tyle miejsca na stronie i transferu na serwerze.

To może uda się małymi chińskimi rączkami jakiś przełącznik domontować w obwodzie anteny? ;-)

Rzeczywiście, zdumiewające odkrycie. Przecież jest mnóstwo sposobów, aby taką kartę “deaktywować” w sposób niezauważalny dla jej użytkownika. http://hackaday.com/2009/12/22/terminate-rfid-tags/

Nie rozumiem jeszcze zdania, że krzemu nie widać – co by to dało?

optymalnie to chyba mozna bokiem przewiercic sie do pierwszego zwoju antenki a potem taki mikry otworek zakleic

Nie trzeba ciąć chyba całej karty. Wystarczyłoby nawiercić (?) róg karty w pobliżu chipa – wtedy antena będzie w zasadzie bezużyteczna i mamy problem z głowy.

No i taką kartę możemy na plaży nosić na smyczce ;)

Ile znakow ma kod cvv? 3?

Jezeli tak to kombinacji nie ma zbyt wiele, pozatym jezeli karta generuje nowy cvv to skad druga strona /terminal wie jakiego kodu ma sie spodziewac? To nie jakies rsa i tokeny z duza mozliwoscia kodow

Pewnie generują je tak:

$new_cvv = sprintf(‘%03d’, ($old_cvv+1) % 1000);

Przecież i tak nikt nie odczyta aktualnej wartości licznika (tak sądzą banki). Na dodatek, założę się, że taki “hashing” spełnia co najmniej 5 różnych norm FIPS…

Lepsze metody niż cięcie karty były przedstawiane na zagranicznych blogach. Sam chip był zgniatany kombinerkami, co praktycznie nie uszkadzało karty, a dezaktywowało funkcje. Tylko tam chip był jakoś z brzegu karty, niezależnie od “głównej elektroniki” tejże karty. Tutaj chyba coś takiego nie przejdzie… Ja przetestuje etui zabezpieczające paypass’a z allegro.

Pamiętam jak kiedyś karta miejska do metra + legitymacja elektroniczna razem w portfelu skutecznie utrudniały przejście przez bramki w metrze ;) To było dobre rozwiązanie :]

wow! szczegolnie ze tu pokazano karte ktora jest jednoczesnie “chipowa”

A widziałeś gdzieś kartę zbliżeniową bez chipa? Bo mi się wydaje, że antena jest jedynie dodatkowym (oprócz styków) interfejsem łączącym chip z terminalem.

>A widziałeś gdzieś kartę zbliżeniową bez chipa? Bo mi się wydaje, że antena jest jedynie dodatkowym (oprócz styków) interfejsem łączącym chip z terminalem.

Bilety bezstykowe? Na przykład Warszawska Karta Miejska.

Jako, że nie posiadam bezstykowej karty płatniczej to nie mogę sprawdzić, jak obecność jeszcze 3 innych kart bezstykowych wpływa na przeprowadzenie transakcji.

dobrze że na zdjęciu #4 nie da się odczytać numerów z karty ani nazwiska ;)

Jakby ktoś się uparł to można by strzelać wpisać prawdopodobne cyfry i przepuścić przez algorytm do sprawdzania poprawności numeru karty. A imię i nazwisko to: Marcin Bawolski.

akurat te brakujace 4 oznaczaja wydawce i bank .. tu sie ciezko pomylic :)

Ja tam przeczytalem Harris Hawkings :D

Nie ma co trzeba ciąć. To jedyne sensowne rozwiązanie niepotrzebnej dla nikogo (oprócz prawdziwych złodziei – nie myl z piratem) funkcji.

“Swoją drogą, ciekawe czy w tym przypadku zadziałałby RFIDdler…?”

Pewnie spaliłby chip, bo takie ma zadanie – wyindukować duże napięcie co zabije chip na karcie.

Dont brighten, normalize:

http://imgur.com/a/miQiL

Będę to pisał pod każdym newsem na ten temat, aż ktoś mi nie odpisze sensownie :P:P

Dwie różne karty zbliżeniowe obok siebie (w portfelu) nie uruchamiają terminala płatniczego podczas zbliżenia (podczas płatności). Testowane na ELS + MasterCard.

Najbardziej sensownym wytlumaczeniem tego dla mnie jest to ze karty nadaja na tym samym kanale rozne komunikaty w momencie potraktowania ich polem elektromagnetycznym w celu odczytania. Nie wiadomo ktora karta wyslala co bo standard NFC dziala z zalozenia na mala odleglosc, wiec takie rozroznianie zrodel komunikatow jest niepotrzebne (nie mowiac o tym ze najprawdopodobniej zuzywaloby wiecej pradu, ktorego przy takiej indukcji i tak jest nieduzo). Proste ;)

Widocznie zabezpieczenie przed bezmyslnym przykladaniem kilku kart. Z wieloma kartami naraz radza sobie nawet telefony.

Cześć,

Chciałem przypomnieć, że:

1. Karty zbliżeniowej nie da się skopiować.

2. Przechwyconą ścieżką interfejsu zbliżeniowego po nagraniu na pasek magnetyczny nie można wykonać transakcji na żadnym terminalu w Polsce – każdy normalny system autoryzacyjny wykrywa to, co skutkuje odmową (kod CVV wam nie pomoże).

Wszystkie filmiki są z USA, gdzie nie ma uwierzytelnienia dla kart magnetycznych – nijak to się ma do Polski i innych krajów europejskich.

3. Na interfejsie zbliżeniowym nie jest udostępniane Imię, Nazwisko i kod CVV2.

4. Po zgubieniu karty każdej transakcji zbliżeniowej można się wyprzeć i bank oddaje pieniądze (co ciekawe, można się wyprzeć transakcji zbliżeniowych nawet tych zrobionych przez siebie, wystarczy powołać się na odpowiedni przepis).

5. Nie da się chodzić z terminalem i czytnikiem w mieście i robić prawdziwe transakcje, bo żeby rozliczyć takie transakcje trzeba przejść weryfikację centrum rozliczeniowego.

Niszcząc sobie interfejs zbliżeniowy tracicie możliwość robienia szybkich i BEZPIECZNYCH transakcji (głównie dlatego, że nie dajecie karty sprzedawcy, który może skopiować wasz pasek magnetyczny lub nagrać napisy na karcie na kamerze). No ale co ja się tam będę kłócił z ekspertami :)

Ad.4. Oczywiście chodzi o transakcje wykonane bez uwierzytelnienia (czyli bez podania kodu PIN lub podpisu).

aby twoja wypowiedz byla prawdziwa nalezaloby zalozyc iz na swiecie istnieje tylko polska i tylko polskie karty a tak nie jest.

ad 1 – https://niebezpiecznik.pl/post/ataki-na-zblizeniowe-karty-kredytowe-rfid/?similarpostY5241

ad 2 – mam kolege w usa. ja kopiuje karte w pl i przesylam mu pliki. on programuje karty w usa i tam robi transakcje. dlaczego nie biezesz takiego scenariusza pod uwage? wiekszosci siatek skimmerow jest miedzynarodowa [angole na przyklad podsylaja do pl swoich skimmerow]

ad 3 – prawda ale to nam nie jest do niczego potrzebne

ad 4 – ciekawe ile klientow to wie

ad 5 – no a jak centrum rozl. zweryfikuje ze uczciwemu sklepikarzowi kiedys nie odbije? pewnie go namierza predzej czy pozniej. pytanie ile zdola nakrasc i czy nie ucieknie zanim to nastapi.

Niestety co do punktów 1,2,3 oraz 5 to nie masz racji.

Bardzo ciekawa jednostronna analiza sytuacji na polskim rynku.

Ciekawe czy dalej będziesz tak pisał jak dzień w dzień zaprzyjaźniony odźwierny będzie spijał po 50 zł.

ad 1 – Nie da się skopiować fizycznie karty, tak żebyś miał drugi taki sam egzemplarz (zabezpieczenia kryptograficzne). Dane używane na filmikach to dane udostępniane dobrowolnie przez kartę (czyli to co karta pozwoli Ci zobaczyć). Śmieszne jest stwierdzenie “przechwycony kod CVV” skoro to wszystko idzie otwartym kanałem i jest udostępnione dla wszystkich. Nie zastanawia Cię przypadkiem, że ludzie którzy obmyślali ten system nie projektowali go z założeniem, że część danych będzie widoczna publicznie?

ad 2 – skimming bankomatowy/restauracyjny musi zostać uzupełniony o przechwycenie kodu PIN (inaczej nie wypłacisz pieniędzy z bankomatu np. w Rumunii) i opiera się na zeskanowaniu ścieżki z PASKA MAGNETYCZNEGO (to chce Wam cały czas wytłumaczyć, nie jest to to samo co dane z contactless). Jeżeli przechwycisz dane z interfejsu zbliżeniowego, wypalisz kartę w USA to i tak nie dostaniesz dla niej autoryzacji (polskie centrum rozliczeniowe nie zatwierdzi takiej transakcji). Nawet jakby jakimś cudem to przeszło, to bank i tak Ci musi oddać pieniądze. Dlatego transakcje contactless są bezpieczniejsze, bo nie dajecie paska magnetycznego do skopiowania, który faktycznie może zostać użyty do wypłacenia waszych pieniędzy (do 50 zł nie ujawniacie też swojego PINu !!).

ad 3. Była długa dyskusja o tym jak używać Imienia Nazwiska i kody CVV2 do transakcji internetowych

ad 4. No jest już nas kilku ;) – tu jest problem, straszenie ludzi zamiast informowania jak jest naprawde.

ad 5. Jak uczciwemu sklepikarzowi odbije to go szybko złapią, a to co nakradnie zostanie zwrócone klientom przez bank, a bank odbije sobie na sklepikarzu. Poza tym mówisz tu o kwocie max. 2-3 tysiące złotych, a ryzyko wpadki to 99,9%. Nie wspominam już nawet o technicznej kwestii takiego ataku (szczerze, chciałbym to zobaczyć). Nadal nie przekonany?

witam. Wlozylem karte do mikrofalowki na 1.5 sek karta pko bp. Ugotowalo sie wszystko…

Skoro wiemy gdzie biegną przewody to może by zrobić przełącznik?

Oczywiście odpowiednio płaski – zwykła karta ma 1mm grubości (np membranowy).

Podczas płacenia należałoby po prostu wcisnąć guzik.

inny pomysł to kontaktron – po włożeniu do portfela magnes rozwiera antenę.

Czy może to zakłócić pracę anteny? – niech się ktoś znający na rzeczy wypowie.

Np. :

Membranowy:

0,55 mm http://www.best-b2b.com/Products/545/552-1/smd-switch_103391.html

Popularne -tyle że 4mm wysokości- trzeba by wcześniej obrobić ręcznie):

http://static1.tme.eu/katalog_pics/3/7/0/370759c726a9121407d903a0936c2026/dtsm-21y-v-t_r_t.jpg

albo

http://www.tme.eu/pl/details/esd102e/przelaczniki-typu-dip-switch/diptronics/#

Znalazłem w digikey detector switches 1,2mm i membranowe 0,35 mm!

A nie lepiej nosić taką kratę w etui z dwóch stalowych blaszek?

Poczta rozsyła od paru lat taką górę złomu wielkości karty płatniczej…

@L/\N|)O Karty zblizeniowe RFID maja uklad pasywny i wcale nie musza sie uruchamiac wszystkie, ktore sa zapakowane w jednym portfelu. Kazda moze byc ustawiona na aktywacje, przy innej czestotliwosci wysylanej przez genertor.

Ponanadto nanotechnologia, przynajmniej obecnie, jest niewykrywalna przez RTG. Czy mozemy zakladac, ze w tak zminiaturyzowanych ujkadach zostala zastosowana nano-technologia? Improwizujac dalej – wielowarstwowosc ukladow elektronicznych. Poczynajac od laminatu. Mozna tworzyc uklady posrednie, niezalezne, dublujace sie. Pamietaja co niektorzy uklady lampowe, kondensatory foliowe, czy BC107/BC109.To co dostaje sie na rynek cywilny jest betka w porownaniu do nationales sekurritates. W roznych krajach testuje sie RFID na tysiace sposobow. Ubrania, zywnosc, przyjemnosci, kosmetyki, top-ends, luksus et etc.,juz dzisiaj sa doklejone do RFID. Mam taka mala kolekcje “antenek”. Zaczalem kolekcjonowac w … pierwsza znalazlem w dezodorancie firmy od trzech paskow i bylo to pod koniec lat 90 gdy “zachod” nam juz macil dobrze w glowach.

Karty operują na jednej częstotliwości. Dalej nie chcę mi się czytać :)

Kazdy sygnal wyslany w eter da sie odczytac, zdekodowac, zmodyfikowac i odeslac na swoje miejsce w stanie poprawionym… Nie ma potrzeby posiadania specjalego nosnika dla klonu. Wystarczy zakupic/pozyczyc do testow oryginalny, czysty nosnik. Wszystko co jest potrzebne to sygnal, ktory obudzi komunikacje miedzy pnuktami A i B. Kazda komunikacje da sie monitorowac. Kazda komunikacja ma specyfikacje przez co latwiej je rozpoznac. Problem bezpieczenstwa to – powtarzalnosc zdarzen –

Ktos probowal wykorzystac efekt piezoelektryczny? Ewentualnie cewka wysokiego napiecia w starym tv. W karcie styki sa miedziane, reszta podobnie, dobrze przewodzi. Mysle, ze jednak akumulator od Jelcza i kable rozruchowe pod chipa,…

Sposób z blaszkami jest najlepszy. Dwie wycięte z puszki po napoju i włożone w zewnętrzne okładki etui na karty. Wszystkie zbliżeniówki nie działają. Jeżeli chcę użyć karty, otwieram etui i zbliżam otwartym wnętrzem do czytnika. Proste, tanie i nieinzwazyjne.

Antena to cienki drucik po obwodzie, podlaczony do chipa EMV. Tak wiec jesli ktos chce deaktywowac funkcje bezprzewodowosci, nozyczki i tniemy brzeg karty Albo punktowo przewiercić jeden drucik wychodzący z obwodu, bez nacinania brzegu. Nie wiem czy karta z nacięciem nie będzie się klinowała w bakomatach.

Tutaj widoczny jest chip i antena, po “odjęciu” plastiku :-) http://youtu.be/9ko75nSUKrs

I jakiś paranoik właściciel karty. Chip RFID w karcie

paypass wg niego jest po to żeby go śledzić.

[…] Wallet to aplikacja na Androida, która pozwala zamienić telefon komórkowy w zbliżeniową kartę płatniczą (taką jak Mastercard PayPass). Rejestrujemy się w usłudze, dodajemy kartę, uruchamiamy […]

A czy można poprosić o takie samo “prześwietlenie” karty PKOBP ?

Jestem za, podpisuje się pod to.

Może ktoś wybiera się na prześwietlenie ręki albo złamanej nogi ?

[…] Warto wspomnieć, że atak nie działa w bankomatach, bo tam nie da się wymusić autoryzacji transakcji przez podpis, a same bankomaty weryfikują PIN w systemach bankowych, a nie na karcie. Tak, tak, też żałujemy, że nie ma bankomatów, które byłyby w stanie weryfikować podpisy :> Atak nie zadziała również z oczywistych względów przy płatnościach internetowych lub telefonicznych. Jeśli ktoś nie wie dlaczego, to jesteśmy szczerze przerażeni, że nie rozróżniacie transakcji autoryzowanych PIN-em od tych autoryzowanych przy pomocy kodu CVV2. Zobacz jak wygląda prześwietlona X-RAY-em “bezstykowa” karta kredytowa z technologią RFID […]

Po co ciąć kartę? Ja mam znacznie lepszy sposób na niszczenie antenki bez uszkadzania karty. Otulam z obu stron pasek magnetyczny, chip oraz hologram 3 warstwami folii aluminiowej i tak opatulona kartę wsadzam do mikrofali. Potem włączam mikrofalę na maksymalna moc i czekam do pierwszego błysku lub stuknięcia. Zazwyczaj to między 1 a 1.5 sekundy.

Usmażyłem już w ten sposób około 10 kart (3 swoje i kilka znajomym) i wszystkie przestały działać zbliżeniowo ale poza tym działają bez problemów.

I już. Skoro banki nie chcą wydawać kart bez tego dziadostwa to trzeba sobie radzić samemu :)

“Otulam z obu stron pasek magnetyczny, chip oraz hologram 3 warstwami folii aluminiowej i tak opatulona kartę wsadzam do mikrofali.”

Głupie pytanie ale jak to robisz?

TZN.

Okręcasz folią po całości elementy zawierające pasek magnetyczny, chip oraz hologram 3 warstwami. Czy jakoś naklejasz tą folię?

Pytam bo zastanawiam się czy przypadkiem nie zakrywa się w ten sposób też paypass?

No normalnie owijam z obu stron. Zaginam sobie folię w cienkie paski i owijam na całej długości karty pasek magnetyczny i na szerokości chip oraz hologram. Antena biegnie po obwodzie,więc zawsze gdzieś zostanie niezakryty folia kawałek, przez który wejdą mikrofale i prądami wirowymi usmażą punktowo antenę.

Jako pamiętający BC107/BC109 czasy elektronik, tłumaczę zawijasy na końcach cewki tuż przy czipie. To są miejsca na gluta łączącego część odpowiedzialną za RFID z cewką. Czip stykowy jest połączony 6-cioma drucikami ze stykami, część bezstykowa podłączona jest właśnie przez gluty. Zawijasy umożliwiają łatwe trafienie glutem przewodzącym przy produkcji.

Powodzenia z niszczeniem karty poprzez indukcje… Szczególnie, że ten sam chip odpowiada za NFC i normalną komunikację stykową.

[…] zabezpieczeniem będzie schowanie karty w klatce Faraday’a (folii aluminiowej) albo fizyczne uszkodzenie anteny — tak jak to opisaliśmy w tym poście (uwaga, przecięcie zwojów nie “zabija” […]

Witam, Jako że Piotr nie pokazał wszystkich kart podaje link do dwóch innych gdzie są rentgeny 1. Karta MC mbank tzw. delfin http://knowak.wordpress.com/2012/09/24/r-i-p-paypass-mbank/ i 2. Bzwbk http://knowak.wordpress.com/2012/10/14/disabling-paywave/