24/5/2024

Apple to firma szczycąca się prywatnością swoich rozwiązań. No tym razem znów nie wyszło… Zobaczcie jak można śledzić ludzi — i to nie tylko użytkowników sprzętu Apple — dzięki rozwiązaniom, które są wbudowane w każdego iPhona na świecie. Od dawna, bo jak wam za chwile udowodnimy, ta metoda “trackingu” to żadna nowość. Ot, została teraz odgrzebana przez kilku badaczy, którzy szukali dla siebie tematu prelekcji na konferencję…

Apple WPS

Badacze opisali szczegółowo system Apple Wi-Fi Positioning System, czyli rozwiązanie, które wykorzystują urządzenia Apple do szybkiego zorientowania się, gdzie konkretnie się znajdują. Zasada działania WPS jest prosta:

Urządzenia regularnie skanują okoliczne access pointy i wysyłają na serwery Apple: swój znacznik GPS, siłę sygnału dla każdej z wykrytych sieci Wi-Fi oraz oczywiście jej BSSID. Dzięki temu iPhony, np. podczas otwarcia mapy, zanim “złapią tzw. fixa” satelit i precyzyjnie wskażą pozycję w oparciu o GPS, wysyłają najpierw zapytanie do systemu WPS z sieciami Wi-Fi, które aktualnie widzą w okolicy. WPS zwraca im szybciutko przybliżoną lokalizację dla podanych sieci, dzięki czemu można określić obszar na którym urządzenie się znajduje. Dopiero później, na podstawie sygnału GPS urządzenie dokonuje “doprecyzowania” pozycji. Takie podejście jest szybsze i wydajniejsze energetycznie. Pozwala też na korzystanie z usług bazujących na lokalizacji urządzeniom bez modułów GPS a z modułami Wi-Fi.

Podobne dla Apple rozwiązania typu WPS mają też inne firmy, w tym Google. Tego typu systemy to żadna nowość. Ich zasada działania jest znana od lat i od lat wykorzystywana podczas śledztw OSINT-owych. No ale teraz kilku badaczy napisało o tym pracę i planuje prelekcję na konferencji, więc ta tajna wiedza zaraz szerzej poniesie się po internecie…

Jak to wykorzystać WPS od Apple do śledzenia?

Od lat na naszych szkoleniach zarówno dla VIP-ów jak i dla zwykłych ludzi pokazujemy szereg technik, które pozwalają lepiej chronić swoją prywatność w internecie.

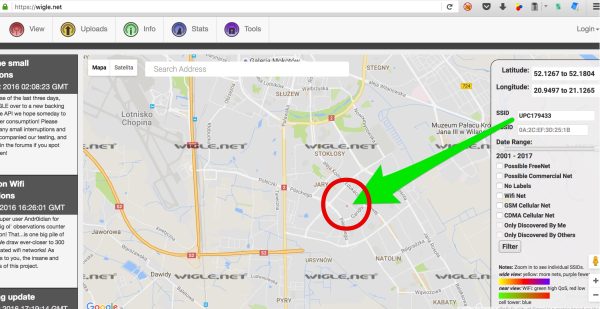

Od lat wskazujemy m.in. na serwisy typu Wigle, które pozwalają każdemu (!) wpisać konkretny (B)SSID i zobaczyć, gdzie ta sieć jest rozgłaszana. Oraz — jeśli robi się to regularnie — jak jej lokalizacja może się zmieniać w czasie.

Usługa WPS od Apple pod kątem zwracania pozycji jest o tyle groźniejsza dla prywatności, że potrafi w odpowiedzi na jedno zapytanie zwrócić kilkaset okolicznych BSSID, oprócz tego, o które pytamy. A ponieważ API Apple, w przeciwieństwie do Googlowego, jest darmowe i nie jest rate-limitowane, to już pewnie wiecie, jak można takie działanie nadużyć…

2 miliardy sieci Wi-Fi na świecie

Badacze przez rok monitorowali 2 miliardy sieci Wi-Fi. To pozwoliło im na ustalenie jak “poruszają się” poszczególne z nich w czasie. Choć ruchu zbyt wiele nie było:

we found that by querying 10 million BSSIDs daily only 0.06% moved more than one kilometer over the course of a month

Ta wiedza mimo wszystko pozwoliła na oszacowanie:

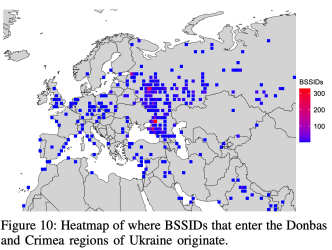

- Ile osób z Ukrainy (i gdzie) wyjechało (na podstawie routerów, które zabrali ze sobą)

- Jak przemieszczał się personel wojskowy (z ustalonej lokalizacji w Rosji, będącej “bazą wojskową” do rejonów walk na ternach ukraińskich)

- Które z bombardowań w Gazie były “skuteczne” w niszczeniu danego obszaru (na podstawie znikających BSSID-ów z tego obszaru — w tydzień zniknęło 40% urządzeń)

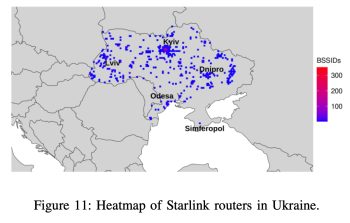

Trzeba jednak pamiętać, że nie mówimy tu o śledzeniu smartfonów konkretnych osób, bo te przecież rzadko (i nie stale) rozgłaszają swoje access pointy. Chodzi o śledzenie routerów, których część może być “by design” mobilna, zawsze w ruchu, jak np. urządzenia GL.iNet albo terminale Starlinka (co jest bolesne zwłaszcza dla tych, które są wykorzystywane przez wojsko).

Mam Wi-Fi — co robić, jak żyć?

Trzeba skorzystać z bardzo durnej metody opt-out z baz WPS, która polega na dopisaniu do nazwy swojej sieci Wi-Fi suffixu _nomap. Wtedy systemy WPS ignorują istnienie takiej sieci i nie przechowują informacji na jej temat. Takie podejście do ochrony wirelessowej prywatności krytykowaliśmy już 13 (!) lat temu w tym artykule — i mniej więcej tyle lat ma właśnie ta “innowacyjna” technika śledzenia AP-ków przez WPS-y opisana w pracy amerykańskich badaczy ;)

Warto też randomizować swoje adresy MAC (BSSID). Jeśli Wasz telewizor na to nie pozwala, a rozgłasza sieć Wi-Fi, to nie bierzcie go ze sobą podczas przeprowadzki pod adres, który chcecie zachować w tajemnicy. Starlink już wdrożył modernizację MAC-ów, więc taka mapka jak ta, będzie ciężka do odtworzenia:

Od siebie dodamy także, że im bardziej generyczna nazwa sieci, tym lepiej. Unikajcie unikatowych nazw swoich sieci Wi-Fi i stałego adresu MAC swoich routerów, jeśli nie chcecie być trackowani przez systemy WPS i podobne rozwiązania. Bo skanowanie częstotliwości na których nadają routery Wi-Fi są monitorowane i regularnie nagrywane nie tylko przez smartfony. Ale to temat na kolejny artykuł ;-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nawet openwrt w nakladkach graficznych nie daje opcji zmiany mac ssida. Trzeba w konsoli.

Tak samo sterowniki w windowsie z kart sieciowych sa pozbawiane tych funkci. Darmowy mac adress change 1.0 od novirusthanks radzi sobie srednio.

A ukrycie BSSID wifi nie wystarczy zamiast kombinować ze zmiennym MAC?

O ile ten router nie wysyła informacji o sobie ;) bo jak tak to wyślę swoją ukryta nazwę ssid oraz okoliczne nazwy sieci wifi.

Znaczy się te z dopiskiem “_nomap” są najciekawsze, bo wiadomo, że ktoś ma o tym wiedzę.

No i przy zmianie maca/bssid dobrze wylaczyc radio/wykrecic antene/schowac router w puszce faradaya czy owinac aluminiowa folia. Obawiam sie ze to moze byc nietrywialne.

Mozna miec pecha i przy zmianie zostac zeskanowanym przez przebywajacy w poblizu telefon appla.

Teraz to hejtujecie ale jak fjutin odpali swoją tajną broń, którą umieścił na orbicie (tę do niszczenia satelitów GPS) to jeszcze podziękujecie Apple za możliwość geolokalizacji po BSSID.

No tak, tylko Pątin jest zły. USA przecież nie są państwem terrorystycznym i w żadnym wypadku nie szkodzą ЄС… No ale cóż, komnentarz naPißał PiS więc nic dziwnego, że taki poziom.

Przecież ważniejsze dla Rezylian jest by było szybko i wygodnie, a nie bezpiecznie i zachowaniem prywatności. Rezylianie zgodnie z tym co powiedział Benjamin Franklin – nie potrzebują ani bezpieczeństwa ani prywatności ani wolności.

«Gdy dla tymczasowego bezpieczeństwa zrezygnujemy z podstawowych wolności, nie będziemy mieli ani jednego, ani drugiego.»

Każdy kto dba o prywatność, chce być wolnym i chce być bezpieczny, nie posiada w domu smartfonów, smartwatch, głośników google i podobnego szmelcu.

O, Valikoń filozofuje. Kryć się.

A to nie wystarczy jeśli wyłączę w routerze opcję “Rozgłaszanie nazwy sieci WiFi (SSID)”? Wtedy nie widać mojej sieci

Wyłączenie rozgłaszania sieci Wi-Fi, to jedna z gorszych rzeczy, jakie można zrobić jej klientom.

W efekcie telefon co chwilę pyta się napotkanego access pointa, czy ty może masz moją ulubioną sieć wifi o ukrytej nazwie.

Każdego napotkanego AP czy tylko tego, który ma moją WiFi?

Gorzej. Klienci znający taką sieć będą okresowo, co kilka sekund słać pytania czy aby ten AP nie jest w zasięgu. Wtedy dopiero można takiego delikwenta śledzić i to już smartphone czy lapek, a nie tylko AP.

SSID to są informacje publiczne. Poza tym np przemieszczanie się wojska czy ludzi można badać na setki innych sposobów.

Z drugiej strony używamy Apple Airtag do lokalizacji np zwierząt domowych, które działa w podobny sposób bo jest skanowany przez iPhony które są w pobliżu.

“Takie podejście jest (…) wydajniejsze energetycznie”.

A = non-stop robie tracking wifi + sciagam sygnal z GPS

B = sciagam sygnal z GPS

Tak, “A” rzeczywiscie oszczedza energie.

Zdajesz sobie sprawę, że “ściągnięcie sygnału z gps” to dopiero początek zabawy a przerobienie tego na aktualną pozycję wymaga obliczeń po stronie odbiornika? Wbrew pozorom gps ma trochę ograniczeń i stąd próby przyspiesza i poprawy dokładności poprzez wspomaganie się innymi danymi

.. Partyzant – co do Windowsa – to gówno prawda, bo da się i z konsoli i z GUI ;)

.. w Linuxie, BSD, Mac etc też i to bez dodatkowego gówna :)

a jak chcesz mieć bezpieczną sieć – no cóż są na to minimum 3 opcje, a jedną z nich jest podpięcie się przy pomocy światła lub/i kabla :P

W razie wojny władze powinny poprzenosić MAC i nazwy routerów wi-fi by mylić nawigacje przeciwnika…

Jest jeszcze coś innego niż to WiGLE, na którym i tak nic nie mogę znaleźć, bo mówi ciągle, że za dużo requestów?