10/11/2017

Memdump to nasze cotygodniowe zestawienie informacji “zrzuconych z pamięci” redaktorów. Poniższe tematy, były godne uwagi i nas zainteresowały, ale z różnych przyczyn nie zdążyliśmy ich opisać na łamach Niebezpiecznika tak szczegółowo, jakbyśmy sobie tego życzyli. Dlatego “zrzucamy” je wam do samodzielnego “zdebuggowania”, okraszając jedynie kilkoma zdaniami komentarza.

POLSKA:

- Wywiad wiceministrem cyfryzacji o zmianach w polskiej cyberprzestrzeni

ŚWIAT:

- Facebook testuje w Australii nowe narzędzie mające pomóc ofiarom, które są szantażowane przez osoby mające ich nagie zdjęcia. Ofiary muszą same wgrać swoje nagie zdjęcia na serwer Facebooka, gdzie fotografie zostaną przejrzane przez pracowników, a następnie sporządzony zostanie ich “odcisk”. Wgranie takiego (nawet zmniejszonego lub lekko przerobionego zdjęcia) przez inną osobę zostanie zablokowane. Na Facebooku. Ale niestety są jeszcze inne serwisy na tzw. “revenge porn”… Przy okazji warto poczytać jakich informacji Facebook używa aby sugerować nam znajomych.

- Przy okazji przypominamy, że służby chcą wiedzieć jakie porno lubisz.

- Obszerna analiza tego jak Rosja korzystała z troll-kont na Twitterze do wpływania na wybory w USA.

- WikiLeaks udostępnia Vault8 — kolejne dokumenty i narzędzia wykradzione CIA. Są ponoć dowody na to, że służby USA pisały kod “udający” narzędzia Kasperskiego. O wcześniejszych pisaliśmy tutaj.

- A za 50 dolarów każdy z Was może pobawić się w agenta CIA, bo jakiś pracownik służb za taką opłatą przekaże Wam dane na temat lotów, czy rekordów w bazie Interpolu dotyczących interesującej Was osoby.

- A skoro jesteśmy przy śledzeniu kogoś, to tak śledzą pracowników pracodawcy. A jak u Was w fabryce?

- Śledzeni są też terroryści — a nawet są łapani. Jeśli korzystają z aplikacji Telegram do zakupu broni. Ale ci, którzy używają funkcji “kanalu”. Bo ten typ komunikacji nie jest szyfrowany.

- Według analizy Google, phishing jest największym zagrożeniem. Większym niż reuse haseł.

- TorMoil pozwala na deanonimizację użytkownika Tor Browsera przez poznanie prawdziwego adresu IP. Problem leży w sposobie obsługi URL “file://”.

- Twórcy usługi DDoS-u na życzenie odpalili aplikację mobilną.

- Oby nie była tak zbackdoorowana jak ten skrypt do poszukiwania dziurawych urządzeń IoT w internecie

- Raport na temat 2 ostatnich lat ataków DDoS. Podejście naukowe.

- Microsoft opublikował nowe standardy, których przestrzeganie powinno zwiększyć bezpieczeństwo użytkowników Windowsa.

- Slajdy z prezentacji o bezpieczeństwie Active Directory.

- Jak wykorzystać technikę DDE do ataku?

- 6 podatności dotyczących Androida (zdalnych, na kernel!).

- RCE na każde CPU Intela produkowane przez ostatnie 9 lat. Błąd w ME (AMT, SBT, ISM). Wystarczy podpiąć się przez USB.

- I parę zdań o MINIX-ie, ukrytym na każdym CPU Intela “tajnym” systemie operacyjnym.

- Ze względu na słaby mechanizm szyfrowania w standardzie IEEE P1735 możliwe jest odczytanie danych będących własnością intelektualną producentów.

- Władze estońskie zablokowały 760,000 elektronicznych “dowodów osobistych” ze względu na błąd w algorytmie kryptograficznym. Można było sfałszować oraz sklonować istniejące karty. Błąd znany jako ROCA opisany został 16 października. Wymiana podatnych “certyfikatów”

nastąpi zdalnie, przez internet. - Eksperci ds. bezpieczeństwa złożyli wniosek do IETF przedstawiając propozycję standardu bezpiecznego aktualizowania urządzeń IoT.

- Pracownik Twittera skasował konto… Donalda Trumpa na odchodne (kończył tego dnia współpracę z firmą).

- Savitech podczas instalacji swoich sterowników audio instalował także… certyfikat root CA do magazynu Windowsa. Nie ładnie.

- A klawiatury Mantis miały wgranego keyloggera

- Malwarebytes kończy wspieranie Junkware Removal Tool .

- 59% pracowników dotkniętych ransomwarem w firmie płaci okup z własnej kieszeni. Odpowiedzialność, honor i poczucie winy? Czy strach przed pracodawcą?

- Ktoś skanuje Internet w poszukiwaniu systemów ethOS z domyślnymi danymi logowania. Kiedy uda mu się zalogować zamienia portfel, na który wydobywane jest Ethereum na swój. Kleptoskaner.

- Trojan Silence, którego celem są pracownicy banków po cichu “nagrywa” (wykonuje zrzuty ekranu w szybkich odstępach) pulpity pracowników, a następnie przesyła je do zewnętrznych serwerów. A przestępcy atakujący banki i instytucje rządowe wykorzystują zaufane i sprawdzone aplikacje do infekowania komputerów i kradzieży danych, pozostawiając przy tym minimalne ślady.

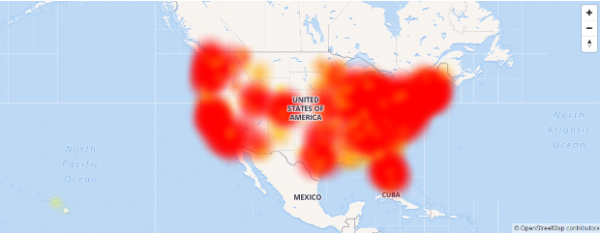

- Usługa Internetu Comcast Xfinity nie działa w sporej części Stanów Zjedoczonych.

- Darmowe książki dla początkujących programistów w Go

- Firmy nie dbają o aktualizacje oprogramowania. 68% wciąż korzysta z pakietu Office 2007, który nie jest już wspierany.

- MoistPetal to platforma open source dla zespołów red team.

- Cheat sheet dla pentesterów tworzących exploity.

- Jeśli interesujecie się inżynierią wsteczną i chcecie przyśpieszyć sandboxing to zerknijcie na ten filmik.

- Farmerzy w Indiach używają AI do zwiększenia plonów.

- Nie działa Ci Wi-Fi? To może być wina urządzenia USB 3.0

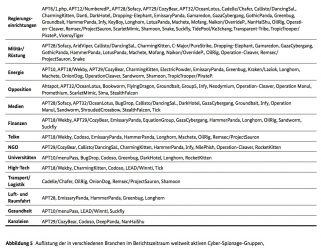

- Niemcy opublikowali raport o różnych ekipach APT i ich zainteresowaniach. Dużo statystyk — niemiecki język:

- A bliżej warto się przyjrzeć wietnamskiej grupie (APT32)

PWND:

- Pewien brytyjski nastolatek chciał kupić bombę w internecie. Służby się o tym dowiedziały i podmieniły ją na atrapę.

- Google kolejny raz przegapiło malware w sklepie z aplikacjami dla Androida. Tym razem znak unicode w nazwie developera WhatsApp sprawił, że “klon” przeszedł i został zainstalowany przez milion (!!!) Androidowców…

- Hardcodowanie haseł do Twilio w API nie jest dobrym pomysłem. Bo ktoś je znajdzie i wykorzysta do podsłuchu.

- GhostWriter to nowy atak wykorzystujący błędy w konfiguracji serwerów Amazon S3. Skanuje Internet w poszukiwaniu niezałatanych usług i jest w stanie podmienić na nich dane.

- Popularna strona z treściami anime, Crunchyroll.com serwowała malware.

- Błąd w Twitterze umożliwił dodanie tweeta o długości 30000 znaków (limit to 280 znaków).

- Student University of Iowa aresztowany za podmianę ocen… 90 razy. Korzystał z keyloggera.

- NotPetya kosztowała firmę MAERSK 300 milionów dolarów.

- 79 błędów w sterownikach USB na Linuksa. Żenada i tragedia! Część wciąż niezałatana. Tutaj więcej szczegółów o tym jak je znaleziono.

- Bład w Parity, portfelu kryptowaluty Ethereum spowodował przepadek 300 milionów dolarów, z czego 90 milionów należało do Gavina, twórcy tego portfela. Pomyślcie jak się czuł, pisząc to.

NARZĘDZIA:

- EvilURL — generator phishingowych domen z unicodem.

- Skrypt do wyłapywania phishingowych domen na podstawie CertStreamu.

- EvilDroid — narzędzie do generowania brzydkich .apk

- OAPivot — rozszerzenie do Chrome przeszukujące bazy z malwarem

- Cromos — narzędzie do backdorowania rozszerzeń do Chrome’a (pobrałeś już i zainstalowałeś tego OAPivota? :D)

- Repozytorium złośliwego oprogramowania — zgadniesz którego RAT-a dodaliśmy do OAPivota? :)

- KRACK-script — czy jesteś podatny na atak KRACK?

- Moduł do CobaltStrike — ściągawka

- Prowler — skrypt do audytu AWS

I jak, podoba się, takie zrzucanie pamięci? Czy ktoś w ogóle doczytał ten post do końca? Jeśli tak, dajcie znać w komentarzach ile artykułów w MEMDUMP #001 przeczytaliście w całości.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Na razie przejżałem i te ciekawsze (jakieś 3/4) wrzuciłem do obejrzenia później :p

Przeczytane do końca!

W #001? Wszystkie, nie było ich aż tak dużo… No i nie były aż tak bardzo “techniczne”, żeby trzeba było grzebać za dokumentacją dla rozjaśnienia.

po nierównej walce z bezsennością postanowiłem przeczytać artkuł o intelowym minixie; nie pomogło

Podnosi ciśnienie, prawda?

Jestem za i wcale nie przeciw ;)

bardzo bym chciał, ale nawet nie bede próbował czytać tego posta bo mam napakowane w backlogu contentu tak na ze 4 lata

przejrzalem z cztery. teraz mam na tapecie kolejne cztery z biezacego odcinka.

Przeczytałem do końca! Super! Przyda się taka lista raz na tydzień

“Firmy nie dbają o aktualizacje oprogramowania. 68% wciąż korzysta z pakietu Office 2007, który nie jest już wspierany.”

Gdyby była oferta prawdziwej aktualizacji to pewnie więcej by skorzystało. Pozostaje tylko kupno nowego (aktualnego), czego nie nazwałbym aktualizowaniem starego oprogramowania, tylko wymianą, niestety.

Bo większość zapyta: a po co nowy Office? Przecież obecny pogrubia, podkreśla, pozwala wybrać czcionkę i drukuje. Sekretarkom i księgowym to by nawet Office 97 wystarczył do szczęścia.

Szczególnie, gdy MS usuwa pewne funkcjonalności z nowszych wersji pakietu Office, które mogą być niezbędne, a nie daje możliwości posiadania na jednym komputerze oprogramowania w różnych wersjach (niestety, pod tym względem Office jest tragicznie skonstruowany). Co usuwa? Np. obsługę MDB w Access i DBF w Excel czy ogólnie import/eksport z/do różnych innych formatów.

Co do samego dumpa to najgroźniejsze są błędy w IME i już widzę malware szerzący się tą drogą, a co więcej – żaden soft (poza Intelowym) tego nie będzie w stanie usunąć…

Ciekawe, czy podkupią patent z branży gier, i będą dodawać dawniej ‘oczywiste’ rozwiązania jako opcjonalne DLC. Albo lepiej, dawać je z ograniczeniem czasowym lub na ilość ‘użyć’. Pakiet 10 Eksportów do niszowego formatu XYZ za 0,99$. Pakiet 100 Ze zniżką, za 8,99$. Nielimitowana ilość na instytucję za 1000$/rok.

Intel i MINIX wydaje się być bardzo interesującym tematem.

Kolejny raz potwierdzam że fajne. Po przeczytaniu całości wiem już, że jestem w miarę na bieżąco, ale wciąż kilka ciekawych rzeczy do przeczytania.

Choć usypianie czujności bezpiecznika to nie jest dobry objaw, oj nie

fajny pomysł

“Ale ci, którzy używają funkcji “kanalu”. Bo ten typ komunikacji nie jest szyfrowany” a to bzdura kompletna. Kanały są szyfrowane. Tak jak cała komunikacja w Telegram (E2E jest opcjonalne). To, że są łapani to tylko dlatego, że te kanały są publicznie dostępne.

Takie informacje powinny być zamieszczane w osobnym dziale szybkie newsy.

Wrzucanie każdego z osobna? Trochę za dużo czasu by to zajęło

Ledwo dojechałem, a otwartych mam teraz przez to 18 artykułów :/ Mega :D żałuje że przegapiłem część pierwszą. Podziękować i oby tak dalej.

Beka z tym kontem trumpa i portfelem etherium

OK, dobrnąłem do końca.

W drugim przebiegu lektura wybranych art.

Generalnie świetny pomysł :)

Pozdrawiam

Jak ktoś będzie rozkręcał akcję ws intela (jakieś zamieszki, bojkot, albo chociaż ddos) to niech da znać, przywiozę koktajle…

Brytyjski nastolatek, no racja, ale korzenie nie brytyjskie chyba..

Ciekawe czy do tego systemu MINIX można się jakoś dostać? Jest jakiś sposób komunikacji znim?

Artykuł o Minixie jest przerażający…

Bardzo ciekawe i inspirujące informacje, przejrzałem całość.

Proponuję stworzenie w menu lub w bocznej kolumnie odnośników do “cykli specjalnych” typu wideoporadnik, podcast, memdump itp., podobnie do linkbloga. Niby można wyszukiwać, ale lepiej żeby każdy taki “cykl” miał podlinkowany ze strony głównej landing page gdzie są ładnie zebrane wszystkie odcinki.