30/10/2018

TYP ATAKU

[P]hishing

Wreszcie jakiś phishing, a nie tylko malware i malware ;)

ZAWARTOŚĆ

Nadawca: “Allegro.pl” noreply@allegro.pl

Szanowny Kliencie($EMAIL-ODBIORCY) z Allegro.pl,

Usługi techniczne Allegro.pl prowadzą planowane uaktualnienie oprogramowania. Gorąco prosimy odwiedzić poniższy łącze, aby rozpocząć procedurę potwierdzenia danych o klientach.

Aby uzyskac rozpoczac, nalezy kliknac na ponizszy łącze:https://allegro.pl/login/form

To instrukcja zostala wyslana do wszystkich klientów banku i jest obowiazkowa dla sledzic.

Dziękuję,Klienci Support Service.

Korzystanie z serwisu oznacza akceptację © 1999-2018 Allegro.pl. Wszelkie prawa zastrzeżone.

Link w rzeczywistości prowadzi pod:

https://www.fedteatroterapia.it/allegro.pl/login/en/?response_type=$EMAIL-ODBIORCY

a następnie

https://www.fedteatroterapia.it/allegro.pl/login/en/konto.htm?ip=$IP-OFIARY

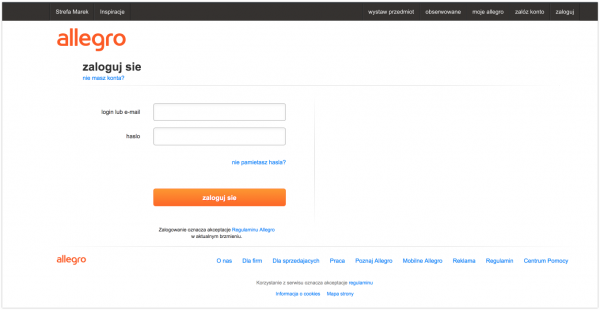

gdzie widoczne jest:

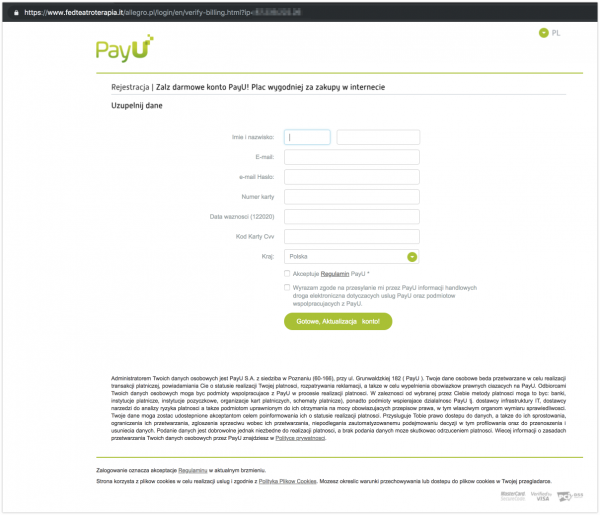

a potem:

Występuje też drugi wariant e-maila:

PS. Ponieważ, jak to często bywa, w tej kampanii mogą być wysyłane także inne wariacje powyższej wiadomości (inne linki, inne adresy nadawców, inne tytuły wiadomości), prosimy Czytelników o pozostawianie dalszych IOC w komentarzach pod tym tekstem. To ułatwi innym bezpiecznikom blokowanie niechcianych treści.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Naprawdę aż tak trudno zrobić phishing/malspam bez literówek? :P

To jest celowe.

Ale czy tak trudno jest napisać tekst poprawnie stylistycznie, a nie przepuścić przez tłumacza google? “Aby uzyskać rozpocząć, kliknij…”, “i jest obowiązkowa dla śledzić”

To jest celowe.

To, o czym mówi Szaleniec to pomysł (nie wiem ja ile to prawdziwe – wydaje się dość możliwe), że oszuści specjalnie piszą te maile z błędami by trudniejsze do oszukania osoby zignorowały je od razu i w bazie rzeczywistych odbiorców zostały tylko te naprawdę na oszustwo podatne, które nie zauważą lub zignorują wszystkie przesłanki wskazujące na oszustwo.

Tak, jak pisze ktoś wyżej – błędy robione są specjalnie, żeby odfiltrować tych bardziej ogarniętych. Ten sam zabieg wykorzystuje się w “zwykłym” mailingu marketingowym, tylko błędy są bardziej subtelne, nie aż tak rażące. Niemniej jednak, gdyby to nie działało, to by tego nie stosowali…

piękna miejska legenda nam rośnie…

Literówki są specjalnie, chodzi o to by ludzie od razu zauważyli że to oszustwo, zignorowali maila aby uniknąć jego zgłoszenia.

@Piotr Konieczny Wytłumacz w takim razie nam szefie, skąd te literówki! ;)

i szef milczy czemu robią błędy. tak jak milczy z moją proformą

Łukasz: nie wiem o jakiej proformie piszesz, ale jesli jej od nas nie dostałeś to napisz proszę na biuro@niebezpiecznik.pl, któraś z koleżanek na pewno szybko dośle co trzeba. Rzadko bo rzadko, ale czasem zdarza nam się coś przegapić.

No tak,

lubimy tworzyć legendy :)

a to tylko biznes :)

koszty vs. zysk -> maksymalizacja zysku przy minimalizacji kosztów + statystyka :)

p.s.

moze nowy dział : Urban story ? :P

starsi czytelnicy będą mieli co czytać dzieciom na dobranoc? :P

happy new coś tam

Dostałem taki url: hxxps://www.varigottiinsieme.it/allegro.pl/login/en/?response_type=EMAILMOJ

Emaile z PayU wyglądają jak z lat 90. Nic dziwnego, że w nich celują.

Taka mnie naszła refleksja że generalnie należałoby blokować każdą wiadomość z odnośnikiem którego tekst jest również odnośnikiem i nie pokrywa się z adresem pod który prowadzi.

To nie są literówki, a problem z kodowaniem znaków i wątpię, że to celowe działanie, jak to tutaj niektórzy piszą!

Po tym błędzie możliwe jest odkrycie z jakiego kodowania znaków korzystano i jaki jest oryginalny język sprawcy.