30/1/2020

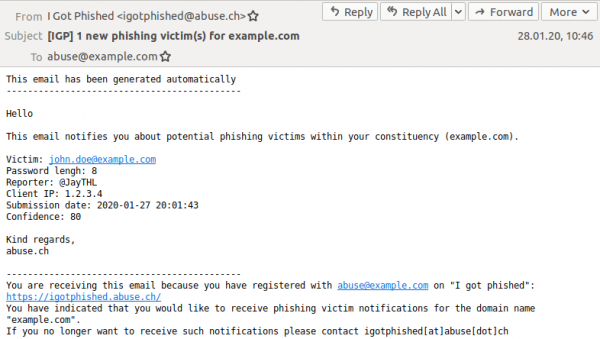

Właśnie ruszyła nowa, darmowa usługa “I got phished“. Usługa jest przeznaczona dla firm i jeśli się w niej zarejestrujecie, będziecie otrzymywać informacje o wszystkich użytkownikach z Waszej firmowej domeny, którzy dali się podejść w niektórych atakach phishingowych.

Co to znaczy niektórych?

Tych, o których wie organizacja Abuse.ch i które dała radę przeanalizować tak, że dotarła do listy ofiar z danego ataku.

Jeśli sami odkryjecie jakieś ofiary phishingu i chcielibyście dać znać Abuse.ch (które powiadomi ich administratorów w ramach usługi I got phished), to możecie przesłać te informacje za pomocą API.

Nie, nie przechwycisz powiadomień konkurencji

Wiemy o czym myślicie, ale musimy Was zmartwić (albo uspokoić ;). Aby uzyskać wgląd w listę ofiar z danej domeny, podczas rejestracji trzeba potwierdzić, że ma się odpowiednie uprawnienia w ramach danej organizacji. Usługa I Got Phished do rejestracji wymaga udowodNienia posiadania kontroli adresów: abuse@, security@, noc@

O ile abuse i security są dość popularne i nierozdawane na prawo i lewo, o tyle alias “NOC” nie jest zbyt popularny. Zalecamy więc administratorom (zwłaszcza darmowych uslłg pocztowych) jego jak najszybsze zajęcie.

Co zrobić, żeby pracownicy nie nabierali się na phishing?

Polecamy ich atakować i szkolić. Jak poprawnie to robić, aby rzeczywiście zwiększyć wiedzę pracowników w zakresie cyberbezpieczeństwa i odporność na ataki? Tego dowiecie się z wykładu Piotrka z konferencji SECURE:

A gdybyście chcieli swoich pracowników przetestować, to zapraszamy do kontaktu. Z chęcią ich za Was zaatakujemy, wyniki podsumujemy i na koniec w odpowiedni sposób przeszkolimy. Sukces gwarantujemy :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Szkoda że nie ma podobnego narzędzia dla użytkowników z poza grona firm. Np strona gdzie dostajesz informacje tylko na temat swojego maila coś jak Have I Been Pwned z informacją czy hasło wyciekło lub email, tylko że tutaj dostawałbyś informacje o phishingu ze swojego środowiska.

“Szkoda że nie ma podobnego narzędzia dla użytkowników z poza grona firm.”

Jest.

1. Api HIBP, stawiasz skrypt na vpsie i sobie odpytujesz api co 6 h

2. Możesz dodatkowo szukać swoich credentiali na pastebinach przy uzyciu zautomatyzowanych narzędzi. (PwnBin, WhatBreach)

2.5. Za parę złotych można mieć maila we własnej domenie i nic nie broni przed użyciem tego narzędzia jeśli taka wola.

3. Jak masz kumaty router domowy to możesz zaciągać w łątwy sposób feedy z phishtank’a czy openphish’a

4. Jak chcesz wiedzieć co lata z Twojej sieci to już kwestia zarządzania zasobami

A to nie wiedziałem że aż tyle możliwości jest dostępnych.

Będe musiał poszperać, może jakiś poradnik znaleźć. Taka wiedza zawsze się przyda, a jeśli nawet nie – to przezorny, zabepieczony.

Dzięki

Aż dziwne, że na niebezpieczniku nigdy nic nie było o abuse.ch

Nie jestem w stanie znaleźć żadnej informacji potwierdzającej wiarygodność usług w domenie abuse.ch… Czyżby globalny phishing test by @niebezpiecznik?

Od czego to skrót w aliasie “NOC”? Do czego taki alias jest najczęście używany? Z góry dziękuje za odpowiedź

https://en.wikipedia.org/wiki/Network_operations_center

NOC jak sama nazwa wskazuje to grupa pracowników z nocnej zmiany :)