21/9/2022

Skąd wiadomo, czy jakieś oprogramowanie jest złośliwe? Jak ustalić co dana aplikacja robi po uruchomieniu, w jakie pliki zagląda, które informacje kopiuje i czy wysyła na jakieś zewnętrzne serwery?

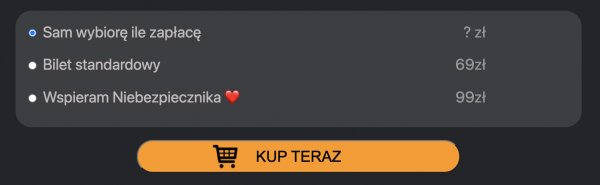

Odpowiedzi na te pytania znajdziesz w trwającym dwie godziny szkoleniu z analizy złośliwego oprogramowania. Sam możesz wybrać ile chcesz zapłacić za dostęp do nagrania tego szkolenia. Możesz zapłacić sugerowaną przez nas cenę albo mniej albo więcej!

Spotkanie poprowadzi Mateusz Halicki, który analizą złośliwego oprogramowania, a w szczególności inżynierią wsteczną, zajmuje się hobbystycznie oraz zawodowo od ponad 10 lat.

Idealne dla adminów, devopsów i programistów

Do udziału zapraszamy nie tylko tych, którzy interesują się malwarem — ta wiedza przyda się każdemu pracownikowi SOC, ale także adminom, DevOpsom i programistom, bo pokazywane przez Mateusza techniki i narzędzia można też wykorzystać podczas analizy (i debugowania) niezłośliwych aplikacji.

Dowiedz się, jak zabezpieczyć swoje dane i pieniądze przed cyberprzestępcami. Wpadnij na nasz kultowy ~3 godzinny wykład pt. "Jak nie dać się zhackować?" i poznaj kilkadziesiąt praktycznych i przede wszystkim prostych do zastosowania porad, które skutecznie podniosą Twoje bezpieczeństwo i pomogą ochronić przed atakami Twoich najbliższych. Uczestnicy tego wykładu oceniają go na: 9,34/10!

Na ten wykład powinien przyjść każdy, kto korzysta z internetu na smartfonie lub komputerze, prywatnie albo służbowo. Wykład prowadzimy prostym językiem, wiec zrozumie go każdy, także osoby spoza branży IT. Dlatego na wykład możesz spokojnie przyjść ze swoimi rodzicami lub mniej technicznymih znajomych. W najbliższych tygodniach będziemy w poniższych miastach:

- WARSZAWA, 9 maja 2024 -- kliknij tu aby się zapisać!

- KRAKÓW, 18 kwietnia 2024 -- kliknij tu aby się zapisać!

- WROCŁAW, 20 czerwca 2024 -- kliknij tu aby się zapisać!

- ŁÓDŹ, 21 czerwca 2024 -- kliknij tu aby się zapisać!

- KATOWICE, 28 czerwca 2024 -- kliknij tu aby się zapisać!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

[…] Niebezpiecznik: » Podstawy analizowania złośliwego oprogramowania (malware). https://niebezpiecznik.pl/post/podstawy-analizowania-zlosliwego-oprogramowania-malware/ […]