2/1/2015

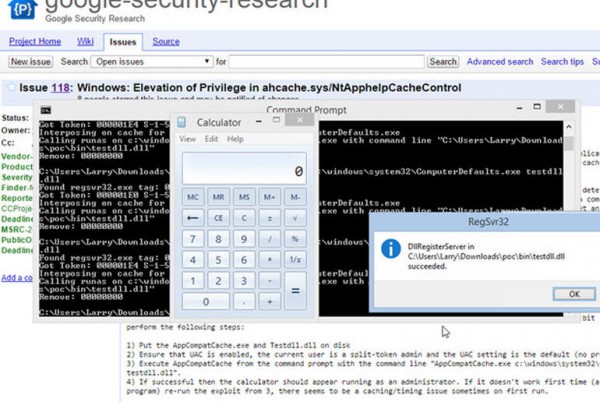

Zgodnie z regułami googlowego programu “Project Zero”, po 90 dniach automatycznie ujawniono podatność w Windowsie, której pomimo zgłoszenia Microsoft do dzisiaj nie załatał. Do informacji o błędzie dołączono exploit PoC. Błąd nie pozwala na zdalny atak, ale umożliwia podniesienie uprawnień do poziomu administratora na skutek błędu w ahcache.sys/NtApphelpCacheControl.

Niektórzy z internautów są “oburzeni” tym, że Google ujawnia taką podatność w sezonie świątecznym i nie publikuje żadnego opisu tego, jak wyglądała komunikacja z działem bezpieczeństwa Microsoftu. Nie można jednak zapominać, że Google zgłosiło Microsoftowi tą podatność 30 września i poinformowało o 90-dniowym czasie “ukrycia” błędu. Warto też zaznaczyć, że jeśli vendor (tu Microsoft) poprosi o przedłużenie daty publikacji informacji o błędzie, to z reguły taki przywilej otrzyma, zakładając że dobrze umotywuje, dlaczego łatanie zajmie mu dłużej niż 90 dni.

Microsoft wydał w powyższej sprawie następujące oświadczenie, które zapewne jest odpowiedzią na to, dlaczego tej dziury nie obsłużyli w pierwszej kolejności:

We are working to release a security update to address an Elevation of Privilege issue. It is important to note that for a would-be attacker to potentially exploit a system, they would first need to have valid logon credentials and be able to log on locally to a targeted machine. We encourage customers to keep their anti-virus software up to date, install all available Security Updates and enable the firewall on their computer.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Piękne tłumaczenie Majka; że masło jest masłem…

Jakie visual studio jest potrzebne do kompilacji źródełek i czy można kompilować na Win7 (tak żeby zadziałało)

VisualStudioVersion = 12.0.30723.0

MinimumVisualStudioVersion = 10.0.40219.1

I takie myślenie Microsoftu prowadzi do ataków :)

Co jak użytkownik nie ma hasła? A jak ma, to zabootuje się livecd Ubuntu, odpali się jedno takie narzędzie, usunie się hasło, a potem droga do zainfekowania komputera otwarta.

Brak reakcji MS jest słaby, ale nie przesadzaj. W TYM KONKRETNYM przypadku jeśli masz dostęp fizyczny do maszyny, możesz ją restartować i masz Livecd z Linuksem (lub nośnik z WinPE/RE) to po co Ci korzyści z tej konkretnej dziury, jak to wszystko możesz mieć i bez tego? :P

Prawda jest taka, że cokolwiek byś nie zrobił, jeśli atakujący ma odpowiednią wiedzę i fizyczny dostęp do komputera – to należy dane traktować jako już wykradzione.

Tylko, że o ile rozumiem, w tym ataku nie trzeba mieć dostępu fizycznego, a wystarczy skłonić użytkownika, np. korporacyjną Krysię z księgowości, aby uruchomiła dowolny program, który automatycznie podniesie się do administratora. Co więcej, gdy taka pani Krysia zrobi to celowo, to może naprawdę sporo namieszać.

Jest to błąd klasy krytycznej, pomimo nie remote.

PS. A co w przypadku np. szkoleń czy innych klas, gdzie różne osoby mają dostęp, a teraz każdy może mieć “roota”?

Pytanie, czy to rzeczywiście jest aż tak groźny exploit. Z opisu wynika, że pozwala na pominięcie UAC, a nie zmianę roli użytkownika. Być może pozwala na wykonanie jednej aplikacji w tym samym kontekście co inna, co raczej jest i tak rzadkie.

Zresztą Windows 8 to nie jest zbyt lubiany system, a co za tym idzie jest bardzo mało popularny.

Lubiany nie jest, ale nie zmienia to faktu, że instalowany w 90% nowych laptopów. Odnośnie LiveCD/USB to też nie tak do końca, bo boota z płytki, czy pendrive’a można zablokować w BIOSie.

Jola, w załączeniu NIEOPŁACONA faktura, sprawdź to!!!!111

A w załączniku exploit wykonujący zamiast ‘calc’ skrypcik:

net user bob wahahahaha /add /passwordchg:no

net localgroup administrators bob /add

Plus np.: share pewne zasoby i ….

Tyle w temacie.

Fajnie, a ja u siebie mam publicznie udostępnione komputery dla klientów z autologonem…