7/3/2012

W odpowiedzi na aresztowania członków LulzSec, osoby podające się za Anonimowych, podmieniły strony firmy Panda Security, producenta oprogramowania antywirusowego. Anonimowi poinformowali także o umieszczeniu backdoora w kodzie antywirusa Pandy. Opublikowano również złamane hasła pracowników Pandy.

Odwet za aresztowanie LulzSec

To było do przewidzenia, że zatrzymanie kilku członków LulzSec wywoła “protesty” Anonimowych. Dziś ofiarą padło kilkadziesiąt stron Panda Security — firmy, która wg Anonimowych pomagała FBI w zbieraniu dowodów przeciw LulzSec.

Pełna treść podmienionej strony jest jeszcze do znalezienia w Google Cache.

Backdoor w kodzie Panda Security?

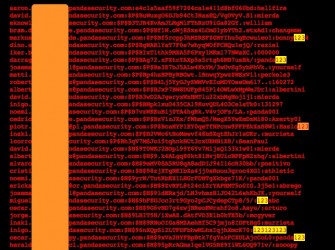

W swoim komunikacie, Anonimowi piszą, że rozumieją decyzję Sabu i postrzegają ją jako szantaż FBI. Dodają, że umieścili backdoora w kodzie programu antywrusowego Pandy, a także publikują hasła pracowników Pandy. I tu perełka! Na liście z hasłem Haslo123 figuruje Polak :)

Znamienny jest ten kawałek “manifestu”:

“Anonymous existed before LulzSec and will continue existing”

Mamy wrażenie, że to nie koniec akcji odwetowych…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

I jak tu edukować ludzi na temat siły i unikalności hasła, kiedy Sekjurity Miśki używają takich?

Te hasła nie muszą być aktywne, może być wymuszone logowanie tylko po kluczu

Najlepsze jest to, że Panda ma teraz spory problem, nieważne, czy ten backdoor został rzeczywiście wprowadzony do źródeł programu, czy nie. Udowodnienie, że czegoś nie ma, jest strasznie trudnym zadaniem…

A dlaczego miałoby być trudne? W końcu pracują tam “specjaliści od IT/security”.

Myślę że można powiedzieć że w takim razie dostali zdrową motywację, żeby wypuścić kod swojego programu na jakiejś licencji publicznej ;-).

Może pójdą “open source”? :)

@CapaciousCore – trudne do udowodnienia ludziom, nie specom ;) Pokaż klientowi diffa na kartce jak on w tv słyszał a w internecie czytał że na pewno tam jest backdoor – socjotechnika jak nic ;p

już bym wolał backdoora niż pandę jako antywirus [brr]

Ciekawe jakie jeszcze antywirusy “oddadzą” swój kod źródłowy. Zastanawiające jest też czemu anonimowi nie pozwolili się pandzie zaktualizoawć, wtedy ich botnet by się powiększył ;)

reszta haseł też nie powala skomplikowaniem.

Albo trzymali hasła w plainach, albo gdzieś w debilny sposób plaintextem one po sieci latały. I pierwsze i drugie to wtopa totalna.

Dokładnie, wszystkie te hasła wyglądają jak by je pięciolatki zakładały, porażka..

może były hasze i przepuścili przez rainbowa, dlatego same proste im wyszły…

A ten Polak ma na imię Piotr. Czyżby Piotr Konieczny dorabiał w Pandzie? ;)

Ja miałbym hasło dupa.8

@Piotr: Nie wiem, skąd znasz moje hasło, ale domagam się natychmiastowego usunięcia tego komentarza!

Ten Polak to nawet na Hot Zlotach dobrych programów za specjalistę robił ;) Widać że równy gościu – sam proste hasła używa ;)

że dupa to zrozumiałe, ale dlaczego 8 na końcu?

@Piotr rozbawiłeś mnie przypominając czasy #pld :)

@p1 a to takie hasełko uniwersalne – prawdopodobinie .8 pochodzi jako 8 sekcja podręcznika man czyli sekcja dotycząca poleceń admina lub demonów ;)

hehe usa@usa.com haslo usa :))

Naprawdę wierzycie w skuteczność antywirusów? Jaką mają skuteczność?

Jak to zmierzyliście? Dlaczego jesteście w błędzie. Jak długo jeszcze?

Zadając takie pytania wykazujesz swój brak wiedzy w temacie. Tu masz wynik pomiarów skuteczności silników wykrywających wirusy: http://www.virusbtn.com/vb100/latest_comparative/index. Jak to się robi ? W laboratorium grupa programistów ( specjalistów, ekspertów – nazywaj to jak chcesz ) tworzy kilka nowych wariantow znanych wirusów i raz w miesiącu silniki antywirusowe są poddawane testowi na pewnej z góry ustalonej próbce. Wynik działania silnika masz na wykresie. Resztę powinieneś sobie doczytać.

@Observer: nie masz racji mówiąc, że w firmach antyvirusowych tworza warianty wirusów. Tych już jest dosyć dużo, więc nie ma sensu tworzyć nowych. Twórcy wirusów mają naprawde duża inwencje i uwierz mi, łatwiej jest używać gotowych próbek niż tworzyć nowe. Nie wiem skąd takie info masz.

Mój antywirus jest bardzo skuteczny, Od kiedy go zainstalowałem mój procesor pracuje optymalnie CPU=100%

Jeśli chodzi o poziom haseł, to drugie hasło od góry na screenie “mierda” znaczy “gówno”

i chyba jest popularne:)

dupa.8, mierda – hasla trzymaja sie tematycznie razem :D informatycy to dziwny “narod” ;)

To na dole to nie fragment manifestu tylko cytat z maila pracownika Pandy

Swoją drogą najtrudniejsze z tego co widzę jest te hasło: Pa$$w0rd reszta łatwa jakaś ;)

To jest w slownikach…

Pa$$w0rd to przykładowe hasło podawane na szkoleniach M$ dlatego można je uznać za słabe i – jak zauważył Piotr – powszechnie stosowane w atakach słownikowych. Jeżeli dobrze kojarzę obecnie za bezpieczne uznawane jest hasło o długości przynajmniej 16 znaków…

Odwet za aresztowanie, tak? To ta Panda go aresztowała? Czy to może `eksperci` z tej Pandy pracujący w FBI doprowadzili do jego aresztowania? A jeśli nie, to czy to znaczy, że niedługo w odwecie za wylanie przez Zbyszka piwa na Staszka zostanie rozwalona np. moja strona? Ciekawe jak ta odwetowa wersja funkcji random() wygląda. Bo jak dla mnie odwet to byłby jakby zrobili coś znaczącego z FBI. [tak, nie czytałem źródła – być może ta firma Panda to rzeczywiście core FBI czy coś ;)]

Widzisz, kolego, wiele pytań natury egzystencjalnej, podobnych do tych, które tutaj zadałeś, znajduje odpowiedź po tym, jak ich autor przeczyta cały artykuł ze zrozumieniem oraz rzuci okiem na polecane linki źródłowe.

Dobra, wróciłem do cywilizacji z szybkim netem i przeczytałem cache’a. Czyli Anonymous właśnie udowodniło, że ich 25 członków dało się aresztować ludziom, którzy ustawiają beznadziejnie proste hasła. Jedni lepsi od drugich ;P

“Ja miałbym hasło dupa.8”

:D …

Mowicie, ze wszystkie hasla proste… Moze poprostu jedynie opublikowali te, ktore sie udalo zlamac..

Dla potomności zrzuciłem do evernota :)

powoli dochodzę do wniosku, że nie ważne czy hasło jest proste czy skomplikowane..ważne, żeby było niepowtarzalne.

A co Ci po hasłach, jak wjeżdżasz przez SQL Injection? ;)

Kiedyś to się robiło tak, że przychodził dvorak, odpalał ssh2 i nikt o hasła nie pytał :*

Czy masz mocne hasło?

W świetle ostatnich włamań do różnych popularnych serwisów internetowych coraz istotniejsze jest posiadanie trudnego do odgadnięcia hasła. Dziś zbadaliśmy dla was jakie są najnowsze trendy w tym zakresie.

Okzauje się, że najlepsze hasła to wcale nie skomplikowane kombinacje znaków, jak mogłoby się niektórym, niezbyt dobrze obeznanym w temacie, wydawać. Wszystko wskazuje na to, że idealnym zabezpieczeniem są po prostu krótkie popularne słowa, po których ewentualnie dla wiekszego bezpieczeństwa znajduje się cyfra. Paradoksalnie doskonałe wydają się więc takie hasła jak na przykład “matrix”, “polska1” czy też “haslo123”.

Stwierdzenie to powierdzają eksperci zajmujący się bezpieczeństwem w sieci.

“Ja miałbym hasło dupa.8” – pisze Piotr Konieczny, specjalista w branży IT.

Zdecydowanie “polska1” byłoby moim drugim typem :) Wszakże wszyscy wiedzą, że jeżdżę polskim samochodem, mam komputer polskiej produkcji, korzystający z oprogramowania pisanego przez Polaków, a moje ulubione wino pochodzi z Polski. Ustawienie hasła “polska1” to jak rzut oka za okno na rodzinne strony, zaśnieżone alpy, na które teraz spoglądam …oh wait!

Nie ma to jak ponad 10. letni polonez.

Swoją drogą nie wiedziałem, że Qubes os działa na Odrze.

Poniżej oficjalne stanowisko Pandy które otrzymałem, czy można im wierzyć?

Serwer, na który 6 marca włamania dokonała grupa hakerów LulzSec (stanowiąca część Anonymous) był umieszczony poza wewnętrzną siecią Panda Security. Służył jedynie kampaniom marketingowym oraz blogom. Zarówno domena http://www.pandasecurity.com jak i http://www.cloudantivirus.com nie zostały zaatakowane. Wewnętrzna sieć Panda Security jak i kod źródłowy także nie uległy inwazji. Hakerzy nie uzyskali dostępu do aktualizacji serwera jak i danych użytkowników. Uzyskano jedynie dostęp do informacji związanych z kampaniami marketingowymi takich jak strony docelowe, produktowe oraz zdezaktualizowane poświadczenia w tym rzekome listy uwierzytelniające dla pracowników, którzy od ponad pięciu lat nie współpracują już z Panda.

Poniżej inne oficjalne stanowisko pandy.

http://malct32.blogspot.com/2010/07/giant-panda.html

A co mieli napisać?? Że są głęboko w *?? Ja mam proste hasło. I z real user testów mało kto trafia, że moje proste hasło brzmi: proste

“perkele3”, mitä vittuu :D