29/12/2010

Marek poinformował nas o niezwykle interesującym postępowaniu prokuratorskim. Otóż 21-latek o imieniu Grzegorz, który prowadził serwis internetowy spoofujący CallerID (czyli bramkę VoIP modyfikującą prezentację numeru telefonu komórkowego) został skazany na 4 lata więzienia, w zawieszeniu na 6. Za co? Za “zagrożenia dla realizacji przez organy i instytucje państwowe zadań z zakresu obronności, bezpieczeństwa państwa oraz ochrony porządku publicznego.”

Spoofing to narzędzie szata^Wterrorystów!

Jak podaje serwis policyjni.pl, prokuratura postawiła Grzegorzowi następujące zarzuty:

- dywersja informatyczna

- oszustwo komputerowe

- zakłócenie pracy systemu informatycznego lub sieci teleinformacyjnej

Strona internetowa mogła być potencjalnie wykorzystana do działań przestępczych – anonimowych oszustw, gróźb karalnych, wymuszeń rozbójniczych i innych działań terrorystycznych. Mogła też doprowadzić do podważenia wartości dowodowej przypisywanej bilingom telefonicznym, a także uniemożliwić w wielu przypadkach kontrolę operacyjną

Lidia Sieradzka, rzecznik Prokuratury Okręgowej w Opolu w wypowiedzi dla GW

Sieradzka dodała, że w wyniku działań serwisu 21-latka, w billingach operatorów telefonicznych pojawiały się błędne informacje o numerach nawiązujących połączenie.

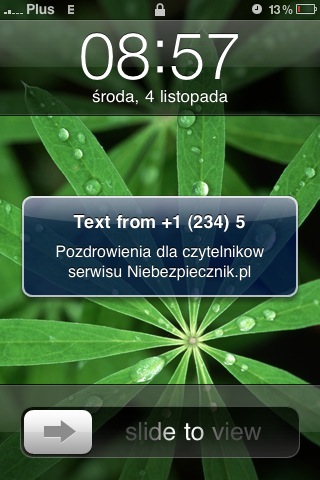

Fałszywy SMS z numeru 12345

Jak podaje serwis Policyjni.pl, 21-letni Grzegorz z Nysy przyznał się do zarzucanych mu czynów i dobrowolnie poddał się karze, proponując 4 lata więzienia w zawiasach na 6, plus grzywnę 10 tys. PLN i dozór kuratora.

Polskie prawo niedomaga

Co ciekawe, prokuratura miała też pewną refleksję:

W polskim porządku prawnym w zakresie uregulowań o charakterze administracyjnym brak jest wyraźnych norm prawnych, które jednoznacznie przewidywałyby wymóg zachowania autentycznej, to jest zgodnej z rzeczywistością informacji o numerze użytkownika wywołującego połączenie

…i dlatego prokuratura chce wystąpić do Ministra Infrastruktury, aby ten wprowadził konieczne zmiany.

Nie tylko właściciele bramek VoIP są “źli”

Czytelnik Niebezpiecznika, Marek, który napisał do nas w sprawie powyższego zdarzenia zauważa:

Szkoda, że facet się poddał bez walki bo ewentualny proces, wyrok, a zwłaszcza jego uzasadnienie byłyby cholernie ciekawe.

Zgadzamy się, zwłaszcza, że tego typu bramek VoIP w internecie można znaleźć na pęczki (rozumiemy, że te hostowane poza Polską nie zagrażają żadnemu naszemu obywatelowi). Dodatkowo, nie tylko bramki VoIP dałoby się podciągnąć pod postawione Grzegorzowi zarzuty — co z polskimi operatorami węzłów TOR? Co z osobami korzystającymi z Poczty Polskiej, którzy źle podają na odwrocie koperty adres nadawcy? I wreszcie: dlaczego operatorzy GSM wpuszczają do swoich sieci dane bez żadnej weryfikacji?

P.S. O tym jak sprawdzić, czy padliśmy ofiarą spoofingu CallerID w przypadku SMS-ów pisaliśmy w tekście Spoofing SMS, czyli fałszowanie nadawcy SMS-a. Jutro opublikujemy opis ochrony przed spoofingiem CallerID dla rozmów.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

kto uwaza, ze byl w stanie wygrac sprawe, niech da plusa! ;D

Tja… idąc tym tokiem myślenia lada moment zdelegalizują TOR’a, Freenet i podobne narzędzia :-P.

To chodzi o serwis wykrecnumer.pl (obecnie domena u handlarza)?

Poza tym sprawdziłem odruchowo czy dziś nie 1 kwietnia…

Dajcie człowieka, paragraf się znajdzie – coraz częściej stosowane na ludzi zajmujących się przestawianiem bitów w cyfrowym świecie.

Jak można być skazanym za coś co się nie wydarzyło? Każdy samochód jest skonstruowany tak, że jest możliwość zabicia człowieka. Tak samo każdy facet jest wyposażony w broń do gwałtu czy wszyscy faceci też powinni być oskarżeni o możliwość popełnienia przestępstwa? W Polsce to normalnie Białoruś jest.

Nawet Bóg ma swoją Polskę :)

Czyli wysyłanie maili i podawanie w nagłówku adresu nadawcy, który nie istnieje też jest przestępstwem? no to skilujmy SMTP.

Trochę pudło, bo nawet ja na swoim serwerze pocztowym mam na wejściu weryfikację HELO na połączeniu przychodzącym (czy agent faktycznie istnieje, czy przedstawiona domena rozwiązuje się na jego IP i czy nie wleciał na blacklistę Spamhausa) i to samo z domeną nadawcy z nagłówka MAIL FROM + oczywiście pełna weryfikacja SPF/DKIM ;)

Nie żebym nie rozumiał obaw jakie miała prokuratura, ale nie miałem pojęcia pojęcia że za coś takiego można dostać wyrok… Dobrze że chociaż w zawiasach.

Dostał wyrok, bo się dobrowolnie poddał karze – czyli związał sądowi ręce jak chodzi o kwestie popełnienia bądź nie przestępstwa. Pewnie gdyby miał jaja walczyć w sądzie to by go

a) zostawili w spokoju

b) wygrałby

Nawet prokurator mówi: “- W polskim porządku prawnym w zakresie uregulowań o charakterze administracyjnym brak jest wyraźnych norm prawnych, które jednoznacznie przewidywałyby wymóg zachowania autentycznej – to jest zgodnej z rzeczywistością – informacji o numerze użytkownika wywołującego połączenie – wyjaśniła prokurator. ”

BTW: Czemu w takim razie nie zajmą się pocztą polską? Umożliwia terrorystyczne działania (taaaaaa, musieli i terroryzm w to wtrącić. W końcu wszyscy internauci to terroryści i pedofile) i jak najbardziej umożliwia spoof adresu nadawcy.

no super a linki do podobnych stron to gdzie sa ja sie pytam sie ;)

Dajcie spokój, nie piszcie że Was takie rzeczy jeszcze dziwią w tym kraju. Był czas przywyknąć ;)

@MKR,

obawy prokuratury wyrażane ustami Lidii Sieradzkiej są całkowicie nieuzasadnione i kierowane pod niewłaściwy adres. Jeśli ustawodawca życzy sobie, aby w ramach udzielanych koncesji, telekomy porządnie rejestrowały ruch w swoich sieciach, to niech to czynią! A jeśli nie potrafią, kasy im szkoda, to niech spadają z Internetu. Albo niech wywalczą sobie, że ruch z Internetu jest nierejestrowany.

Co zresztą jest zasugerowane w artykule.

Cygan zawinił, kowala powiesili, a nawet nie kowala, tylko czeladnika młodego. Poszedł na ugodę, bo go pewnie ABW nieźle przemaglowała, zastosowali na nim swoje sztuczki, pewnie go też po kieszeni trzepnęli.

Keep your horses ….

Nie został skazany – do sądu został skierowany akt oskarżenia a oskarżony przyznał się i zaproponował dobrowolne poddanie się karze. Na to jaka będzie decyzja sądu poczekajmy. To po pierwsze primo.

Po drugie primo – “Strona (www) … Mogła też doprowadzić do podważenia wartości dowodowej przypisywanej bilingom telefonicznym, a także uniemożliwić w wielu przypadkach kontrolę operacyjną”. Czekam kiedy ta sama prokuratura oskarży operatorów telekomunikacyjnych za to, że ich niedoskonała infrastruktura może doprowadzić do podważenia wartości dowodowej bilingów. Według mojej wiedzy tak samo działa sieć ISDN – sieć wierzy (albo wierzyła) ślepo zakończeniu NT odnośnie tego jaki jest numer abonenta wywołującego. Problem nie dotyczy tylko sieci GSM.

ISDN ISDNem, ale podobnie masz w trunkingu SIP, jak masz skierowanych X numerów na swój port, a to na centrali spoczywa adresowanie MSN/DDI – co centrala tudzież telefon (w configach z provisioningiem zakończeń bez pośrednictwa centrali w samym połączeniu – w Cisco tak się da) ustawi na wyjściu, to się pokaże z drugiej strony linii ;)

Co do kontroli operacyjnej, to figurant może codziennie zmieniać telefony wraz z kartą, a i tak mu to wiele nie pomoże. Wystarczy “jaskółka” ;) Prorok widocznie trochę nie w temacie.

Szkoda chłopa, bo sprawa była by bardzo ciekawa i zapewne zostałby uniewinniony.

Ciekawi mnie jednak coś innego. Czy jak sobie postawię bramkę SMS na stronie która będzie zmieniać CallerID to czy po śmierci będą czekać na mnie 72 dziewice czy 72 letnia dziewica. W końcu jako terroryście należy mi się jak psu miska.

\m/

@Koziołek: 72-letnia, do tego w moherze, jeśli tylko podszyjesz się pod nr z puli pewnego dyrektora ;)

Się dał biedaczysko zastraszyć.

Został skazany, tj. zapadł wyrok w jego sprawie. Skoro się do wszystkiego przyznał i nie było żadnych wątpliwości co do faktów, to mógł uzgodnić z prokuratorem kare, sąd to przyklepuje nawet bez rozprawy. Szybko, sprawnie, ekonomicznie:D

Kara jest straszliwie wysoka. Ale w zawiasach i bez przesiadywania w sądzie, więc dla przeciętnego, *niewinnego* obywatela bardzo atrakcyjna.

Morał: opłaca się korzystać z pomocy obrońcy.

Morał2: ciekawe kiedy prkuratura zacznie ścigać twórców oprogramowania, z którego korzystał nasz nowy przestępca.

Mam nadzieję, że VaGla machnie coś na ten temat, przeczytam i wrócę tu udawać experta:P

@Koziołek

http://i4.demotywatory.com/p/6/2733.jpg

To co robi prokuratura to już nie jest głupota i brak obeznania tylko zwyczajne chamstwo.

Szkoda też, że się przyznał bo pewnie by wygrał.

@zzz1986: hotlink…

Aż się nie chce wierzyć, że takie rzeczy u nas przechodzą – normalnie PRL bis!

Uzasadnienie, że coś tam „mogło posłużyć” jest de best: delegalizuje większość przedmiotów codziennego użytku.

istnieje przeciez metoda, dzieki ktorej kazdy operator w polsce moze wykryc spoofowanego smsa i go ubic, albo nadpisac numer. tak jak to gmail chroni przed spoofingiem,spamem swoich uzytkownikow, tak operator gsm powinien chronic przed spoofingiem swoich abonentow.

bajdełej, ktoś to wrzucił na wykop, uzbrojcie swoje serwery :]

http://www.wykop.pl/link/zakopali/568703/4-lata-wiezienia-za-spoofing-callerid-dla-polaka/

Strach się bać normalnie… Następnym razem jak na pocztę pójdę wysłać paczkę, to mnie mogą przymknąć, bo potencjalnie mogłem bombę wysyłać…

Generalnie to koleś i jego serwis rzucali się w oczy – reklamował to jako świetny sposób na robienie żartów znajomym, podszywanie się pod znane osoby itd.

@K

Skoro nie sprawdzają nagłówka to chyba im to nie przeszkadza, a jeżeli martwisz się o to, że reklamuję inny serwis to gdziekolwiek bym tego zdjęcia nie zamieścił, danie linka byłoby taką samą reklamą.

Jak by się nie przyznał to w polaczkowie siedział by 2 lata w areszcie tymczasowym.

Toż to totalna głupota! Orwell jakiego dawno nie było…

To wina tego Grzegorza, że systemy teleinformatyczne operatorów udostępniały taką możliwość?! On tylko wykorzystał ogólnodostępny ficzer. To co, może jutro mnie zamkną za wysyłanie SMS-ów, które nie będą się zaczynać od “Dzień dobry”?

np. producenta maszyn do dorabiania kluczy tez zamkną? bo potencjalnie nieuprawniona osoba może uzyskać dostęp z użyciem takiego narzędzia…

Nie kwestionuje się wyroków sądu, wiec o odszkodowanie i apelacje powinien wnieść bohater.

@symndz,

ja wiem, że Plus “tłumaczy na przykładzie”, ale daj spokój z takimi porównaniami. Niech sobie na wykopie czy innym onecie rozprawiają o nożach, samochodach itp

Wyroki sądu oczywiście, że można kwestionować.

Ale nieważne, sąd jeszcze nie klepnął tego (przeczytaj źródłowy news na policyjni.pl, na niebezpieczniku jest błąd)

@zzz1986: przemyśl jeszcze raz, to co napisałeś, ok? ; )

Moim zdaniem nie powinien poddawać się karze, wynająć dobry prawników i walczyć do końca. Niestety z takim wyrokiem Grzegorz może mieć teraz problemy chociażby ze znalezieniem pracy …

@Kamil: znam osobę odpowiedzialną za atak na serwis pielgrzymkowy. Policja wpadła mu do domu o 6 rano. Obecnie pracuje jako informatyk w prywatnej firmie i studiuje zaocznie na państwowej uczelni informatykę. Jeśli problem z pracą, to tylko na państwowym.

Smok napisał:

“Poza tym sprawdziłem odruchowo czy dziś nie 1 kwietnia…”

Brawo.. w Święta..

@K, no ale nie do końca będzie miał fajnie. Zostanie informatykiem od małych projektów. Nie uzyska certyfikatu dostępu do informacji niejawnej, a co za tym idzie nie będzie mógł brać udziału w projektach w których przetwarza się np. dane osobowe, dane szczególnie wrażliwe, czy dane finansowe.

W praktyce może pracować jako “pan od www” (i to takiego małego). Czyli nudaaaa….

@Koziołek: niekoniecznie ; ) ale jako że dobry kolega, to za dużo nie będę się o nim rozpisywał.

@Koziołek

Równie dobrze można powiedzieć: projekty bazodanowe… nudaaaa… ;)

@Zahariash, wiesz projekt, a projekt. Stawianie kolejnych osCommercow czy WordPressów to jest nuda. Czasami trafią się perełki w stylu CMS+agregacja treści do partnerów w oparciu o jakieś autorskie rozwiązanie.

Tak samo z bazami danych. Optymalizacja Joomli to raczej rzemiosło. Zapytania raportujące z np. systemu fakturującego to już coś ciekawszego.

Snejk,

nie wiem jakie święta, sprawdziłem, w Izraelu jest drobne święto Dawida, ale ja nie jestem Żydem.

Chyba, że Ty dalej… Obudź się, 29 grudnia, środa już, wytrzeźwiej :)

@K

Przemyślałem i dalej nie widzę nic złego we wklejeniu hotlinka.

Proszę więc Cię o wytłumaczenie.

@Koziołek

Jeżeli dobrze rozumiem to zawsze można pisać gry, przetwarzać sygnały, przetwarzać obrazy czy pisać systemy ekspertowe, więc nie jest to tylko robienie stronek.

@zzz1986: kliknij link, który wkleiłeś, ok?

“Strona internetowa mogła być potencjalnie wykorzystana do działań przestępczych”.

Z kolei tasak może być potencjalnie wykorzystany do odrąbania komuś ręki- zawiasy dla sprzedawców tasaków.

Jeśli komentarze kroczą już tą ścieżką dodam coś od siebie: domestosem, kretem (szeroko opisany w mediach przypadek poparzenia przez dziecko) lub inna chemia stanowi zagrożenie dla życia lub zdrowia. Zamknąć jak dopalacze ;)

najsmieszniejsze ze grzegorza znam z reala bo mieszka w moim miescie ale cala sprawa mnie jeszcze bardziej smieszy…

moze jest wiecej takich brakem w sieci : ?

bramek*

@K

Faktycznie głupio wyszło, bo zdjęcie zachowało mi się w keszu i tego nie zauważyłem, a jak wysyłam przez gg to kumpel twierdzi, że mu działa.

Tak więc jeszcze raz, już nie sam obrazek: http://demotywatory.com/2733

Rząd w założeniu przyjmuje że wszyscy jesteśmy terrorystami, choć najczęściej o tym nie wiemy. Był kiedyś taki koleś który mawiał – “Dajcie mi człowieka, a ja znajdę na niego paragraf”. Poczytajcie sobie konstytucję europejską. Niewiele w niej mowy o prawach, za to ograniczeń cała masa. Skrótowo zobrazowano to w książce pt. “Szatańskie Paragrafy”, której fragment dostępny jest pod adresem: http://www.globalnaswiadomosc.com/szatanskieparagrafy.htm

Uzależniliśmy się od zdobyczy techniki, a te coraz częściej są wykorzystywane przeciwko nam.

“Zapytania raportujące z np. systemu fakturującego to już coś ciekawszego.”

Właśnie siedzę w systemie bazodanowym, zbierającym dane z systemów zewnęrznych, generującym zaawansowane wydruki, zestawy dokumentów, statystyki… W którym sam pisaliśmy większość bibliotek narzędziowych. Po 2 latach rzeźbienia, stwierdzam, że to jednak nuda ;)

@smok

nie chce mi sie, po trosze zyjemy w wirtualu .. kreacja ktora ktos stworzy staje sie realna na chwile. Szkoda mi czasu na weryfikacje wszystkiego dla idei. Przynakjmniej tym razem.

Kreacja tu stworzona, jak najbardziej oddaje ducha sytuacji jakie sie napotyka. I chyba skonczy sie jej zywot. Wazne co pozostawia :)

K: “Co do kontroli operacyjnej, to figurant może codziennie zmieniać telefony wraz z kartą, a i tak mu to wiele nie pomoże. Wystarczy “jaskółka” ;) ”

Czy można by prosić o małe rozjaśnienie tematu?

Ciekawe jak będzie z tym artykułem, bo już ich parę obiecaliście i do tej pory ich nie zobaczyliśmy…

Nasze prawo jest naprawdę nie normalne.

@5$%#%&78&: mogę, co w drodze wyjątku uczynię. O pracy operacyjnej publicznie się nie rozmawia, ale to akurat żadna tajemnica.

“Jaskółka” -> IMSI Catcher.

K: na szczęście niektóre telefony pokazują warningi typ “NO ENCRYPTION” lub umożliwiają diagnostykę połączenia z BTS-em ;)

@Mateusz, prawo akurat jest dobre, ale czasami trafi się jakiś nadgorliwy prokurator i będzie robił takie numery.

Piotr Konieczny: ja to wiem, Ty to wiesz. Mogę się również założyć, że wiesz nieco, a nawet więcej niż nieco więcej ;) Dlatego o pewnych sprawach publicznie się nie pisze :)

K: szkoda, że się nie pisze… Jest miejsce w Polsce na taki “techniczny Wikileaks” IMHO… ale pewnie wtedy w łóżkach zaczęłyby nam pojawiać się piękne-szwedki-agentki-CIA ;)

Piotr Konieczny: są pewne miejsca, gdzie o niektórych rzeczach się dyskutuje, ale to “sami swoi”. Osoby postronne nie mają wstępu.

Polskie służby są coraz bardziej nieudolne.

Wczoraj słyszałam, że w Poznaniu straszą ludzi mandatami za nie umieszczenie numerku na drzwiach mieszkania. To z powodu takiego, że funkcjonariusze mieliby problem z trafieniem do potencjalnego przestępcy. W sumie trudno wydedukować, że miedzy mieszkaniem 12 i 14 jest mieszkanie nr 13.

A teraz ten serwis spoofujący CallerID. Za niedługo będziemy musieli wytatuować sobie na czole imię i nazwisko.

” Jutro opublikujemy opis ochrony przed spoofingiem CallerID dla rozmów.”

i stało się jutro…. ;)

@Amanda, i tu cie zaskoczę, bo pomiędzy numerami 12 i 14 może nie być żadnego numeru. 13 może być po przeciwnej stronie ulicy, korytarza lub jej w ogóle nie być.

Niestety ludziom od tego całego internetu za bardzo uderzyła sodówka do głów i bardziej patrzą jak komuś utrudnić życie niż, przynajmniej biernie, pomóc.

“Przyrodzenie oskarżonego mogło być potencjalnie wykorzystane do działań przestępczych – gwałtów, gróźb karalnych, wymuszeń rozbójniczych i innych działań terrorystycznych(…)”

Terroryzm, według Słownika Języka Polskiego PWN, to “działania pojedynczych osób lub grup usiłujących za pomocą aktów terrorystycznych wymusić na rządach państw określone ustępstwa”. Przepraszam bardzo, ale czy używanie słowa “terrorysta” w opisywanym kontekście nie jest nadużyciem? Równie dobrze służby mogłyby go określić jako “seryjny gwałciciel” i byłby to tak samo prawdziwe jak wspomniane wyżej określenie “terrorysta”.

@NotteNick: prokuratura nie zalicza się do “służb”.

Widzę, że wszyscy zgodnie stanęli w obronie właściciela tej bramki – ja mam na to trochę inne spojrzenie od czasu, gdy dane mi było popatrzeć na zjawisko od strony ofiary ‘stalkera’, który używał takich narzędzi do nękania dobrych kilkudziesięciu osób w Polsce. Pełna zgoda z tym, że operatorzy nic nie robią jeśli chodzi o weryfikację i odrzucanie tych spoofowanych sms’ów / połączeń – rzeczony stalker był w stanie np. wykonywać połączenia do abonentów Orange podając się za dowolny numer z sieci Orange, przy okazji skutecznie oszukując też BOK (mógł m.in. swobodnie zmieniać usługi u innych abonentów sieci)

Na marginesie, podobnie jest z DDoS-ami — też mało która sieć robi egress filtering…

Oddzwaniał do kogoś dyżurny policji*? Dzwonili od kogoś z jednostki wojskowej? Może z innego urzędu? Jeśli tak, to wiecie, że nr się nie wyświetla, bo jest zastrzeżony. Czyli mogę zastrzec sobie nr tel kom albo skorzystać ze stacjonarnego (zastrzeżony na stałe) i dzwonić po ludziach i podszywać się pod policję itp? Przecież wyświetli się to samo: “Numer zastrzeżony”.

*Nie wszystkie nr są zastrzeżone, spotkałem się z przypadkiem, że kancelaria tajna miała nr jawny, tzn wyświetlał się.

@Piotr Konieczny:

nie chciałbym być upierdliwy… “jutro” nam się kończy…

Jutro się skończyło, ale ja osobiście nie spodziewałem się niczego, bo już jedno jutro pamiętam(może faktycznie lepiej nie zapowiadać, bo słabo to działa, a i niespodzianki są fajne).

Oczywiście zawsze może być opublikowane na fejsbuku czy czymś innym i zwyczajnie nie wiem o tym.

@Piotr:

Jakby chociaz sprawdzaly IP wychodzace nawet bez samego filtrowania danych, mielibysmy znacznie ulatwione zadanie przy bronieniu sie przed ddosami jak i rowniez dochodzeniu skad faktycznie pakiety przyszly… Niestety im dalej pakiet zajdzie tym gorzej ze znalezieniem zrodla.

Co wiecej, niektore sieci/uslugodawcy (OVH) nawet nie ograniczaja ruchu z sieci, z ktorych nie powinien przyjsc pojedynczy pakiet – w linuxie tego typu pakiety sa logowane jako martian source. Jak poprosilem o zablokowanie tego typu ruchu na swoim serwerze, ku mojemu zdziwieniu spotkalem sie z decyzja odmowna…

Korzystajac z okazji pozdrawiam firme gdzie miedzy innymi niebiezpiecznik hostuje swoja strone ;)

Polskie prawo niedomaga? co za bzdura.

Poza granicami tego panstwa ta funkcja bramek VOIP jest wykozystywana non stop.

Ten pan nie zrobil nic zlego tylko wykozystal funkcje ktora na to zezwala wystarczy zmienic w naglowku SIP pole from na byle jaki numer i jezeli dostawca (np telekomunikacja) na to zezwala wszystko dziala bez problemu.

Zagraniczne firmy wykorzystuja ta opcje do wysylania numeru linii ISDN zamiast internetowego wiec klienci moga wciaz dzwonic na stary numer firmy a firma obniza koszty rozmow wprzez kozystanie z bramek VOIP.

Ale jak to w polsce jak jeszcze czegos nie opodatkowali to znaczy ze jest niezgodne z prawem

Piotrze, są jakieś inne działające serwisy, które potrafią wysyłać tak spreparowane SMSy? Oba które zostały podane, obecnie nie działają.

Idąc tym kretyńskim tokiem rozumowania, powinni jeszcze ukarać agencje PKO, pocztę i inne instytucje finansowe. Dlaczego? Bo osoba wpłacająca gotówkę na czyjeś konto może sobie dowolnie podstawić “nazwę zleceniodawcy”, wpisując w 6. i 7. linii na druczku co tylko wyobraźnia przyniesie. Na dodatek, wpłata wysłana z kasy innego banku niż ten, w którym jest konto, będzie widoczna nie jako “wpłata” ale “PRZELEW”, co nada smak autentyczności!

[…] Większość operatorów nie wymaga od swoich abonentów ustawienia PIN-u do poczty głosowej. Jeśli ktoś nie ustawi PIN-u, to wystarczy tylko zespoofować numer ofiary i zadzwonić na numer dostępowy poczty głosowej w jej sieci. Zostaniemy wtedy automatycznie przekierowani do odpowiedniej skrzynki i będziemy mogli odsłuchać wiadomości nagrane przez znajomych lub kontrahentów ofiary. Fałszywy SMS z numeru 12345 Spoofing CallerID (czyli numeru, który identyfikuje dzwoniącą do nas osobę) to rzecz niesłychanie prosta. Wystarczy skorzystać z odpowiedniego serwisu w internecie i już można podszywać się pod dowolny numer. Ale uwaga, tego typu zabawy nie są legalne we wszystkich krajach, por. 4 lata więzienia za spoofing dla Polaka. […]

Kolego, sieci komorkowe uwierzytelniaja karte SIM a nie numer telefonu. Numer telefonu nie jest po prostu zapisany na karcie SIM. Numer telefonu i karty SIM to tylko logiczne powiazanie po stronie operatora a nie telefonu.

Jak chcesz sobie postawic wlasna siec i podszywac sie pod BTS-a to tu masz pare linkow:

http://maniana.strefa.pl lub http://aird.eu5.org

Nie kosztuje to wile, ale tanie tez nie jest.